Содержание

- 2. Глава 11 11.1 Создание и рост 11.2 Обеспечение безопасности сети 11.3 Производительность базовой сети 11.4 Управление

- 3. Глава 11. Задачи Распознавание устройств и протоколов, используемых в небольших сетях Объясните, каким образом небольшая сеть

- 4. Глава 11. Задачи (продолжение) Используйте результаты, полученные с помощью команд ping и tracert, для определения относительной

- 5. Устройства, используемые в небольшой сети Топологии небольших сетей Типичная топология небольшой сети

- 6. Устройства, используемые в небольшой сети Выбор устройств для небольшой сети Факторы, которые следует учитывать при выборе

- 7. Устройства, используемые в небольшой сети Адресация в небольших сетях Схему IP-адресации необходимо планировать, документировать и обслуживать

- 8. Устройства, используемые в небольшой сети Резервирование в небольших сетях Резервирование позволяет устранить единые точки отказа. Также

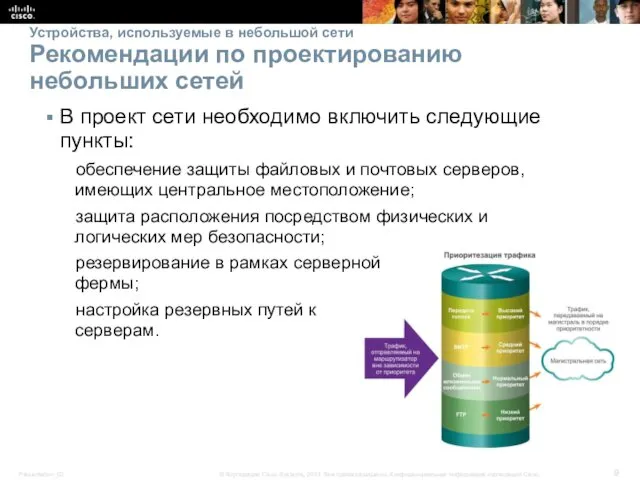

- 9. Устройства, используемые в небольшой сети Рекомендации по проектированию небольших сетей В проект сети необходимо включить следующие

- 10. Протоколы в небольших сетях Стандартные приложения в небольших сетях Приложения Network-Aware — это программные приложения, используемые

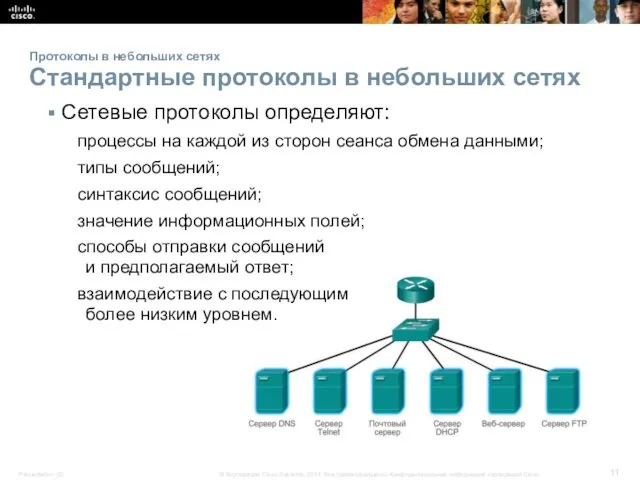

- 11. Протоколы в небольших сетях Стандартные протоколы в небольших сетях Сетевые протоколы определяют: процессы на каждой из

- 12. Протоколы в небольших сетях Приложения реального времени в небольших сетях Инфраструктура: требует оценки, чтобы подтвердить возможность

- 13. Расширение до более крупных сетей Масштабирование небольших сетей Важные рекомендации при расширении до более крупных сетей:

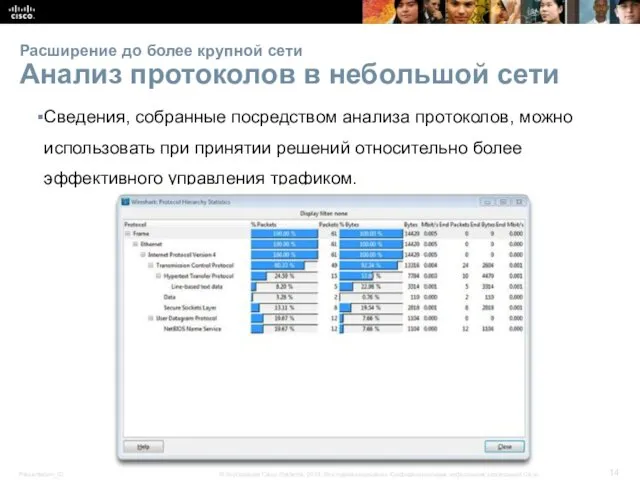

- 14. Расширение до более крупной сети Анализ протоколов в небольшой сети Сведения, собранные посредством анализа протоколов, можно

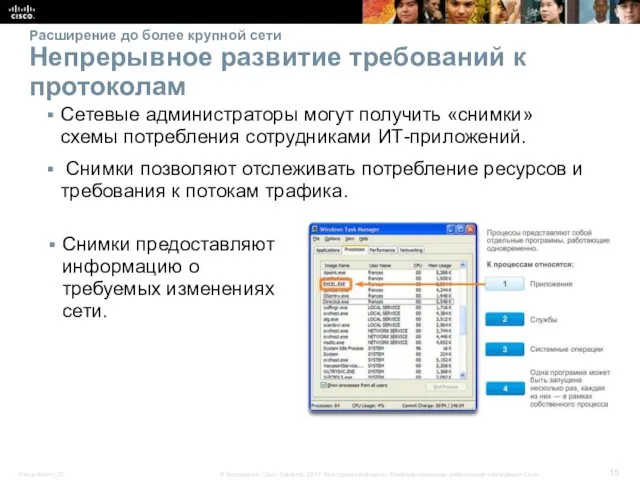

- 15. Расширение до более крупной сети Непрерывное развитие требований к протоколам Сетевые администраторы могут получить «снимки» схемы

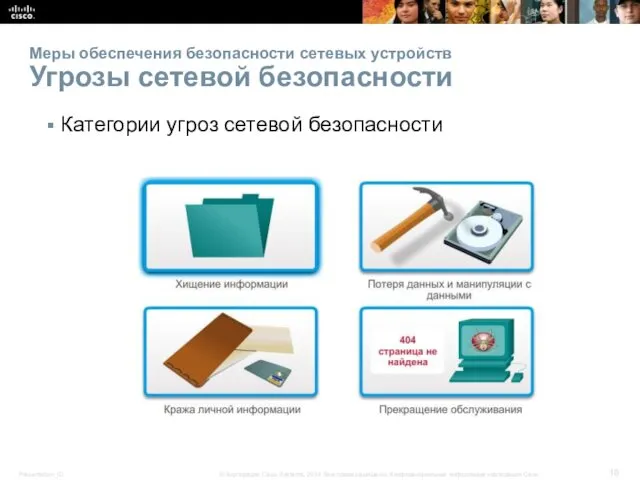

- 16. Меры обеспечения безопасности сетевых устройств Угрозы сетевой безопасности Категории угроз сетевой безопасности

- 17. Меры обеспечения безопасности сетевых устройств Физическая безопасность Существует четыре класса физических угроз: угрозы для аппаратного обеспечения:

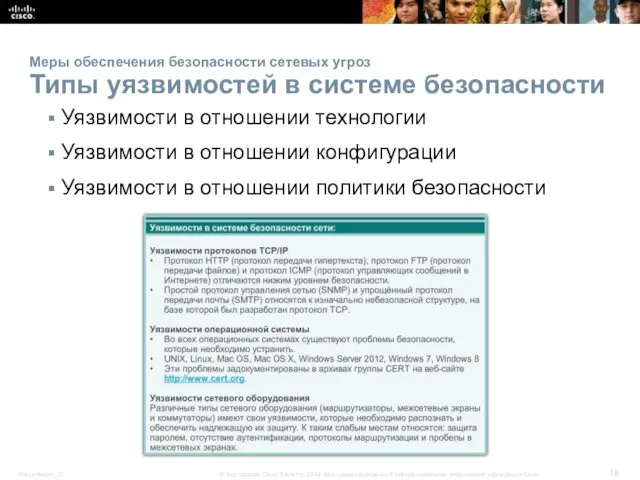

- 18. Меры обеспечения безопасности сетевых угроз Типы уязвимостей в системе безопасности Уязвимости в отношении технологии Уязвимости в

- 19. Уязвимости и сетевые атаки Вирусы, черви и троянские программы Вирус — вредоносная программа, которая присоединяется к

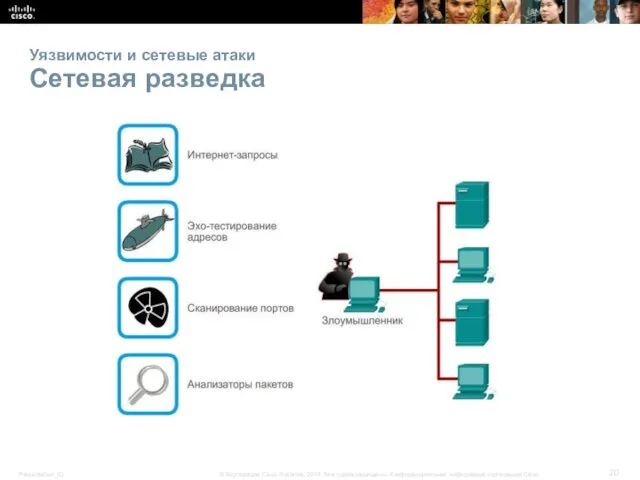

- 20. Уязвимости и сетевые атаки Сетевая разведка

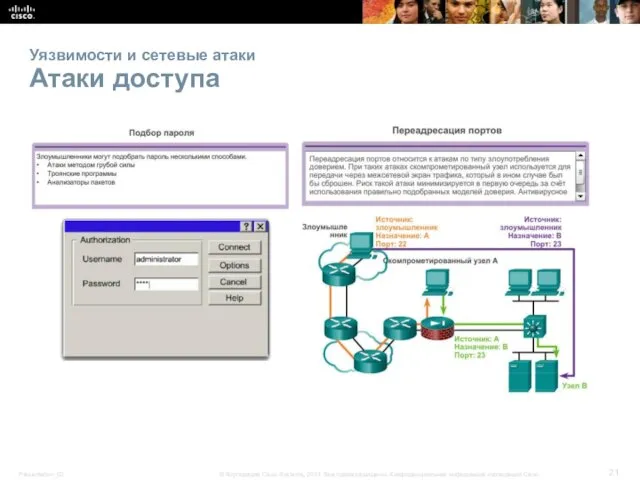

- 21. Уязвимости и сетевые атаки Атаки доступа

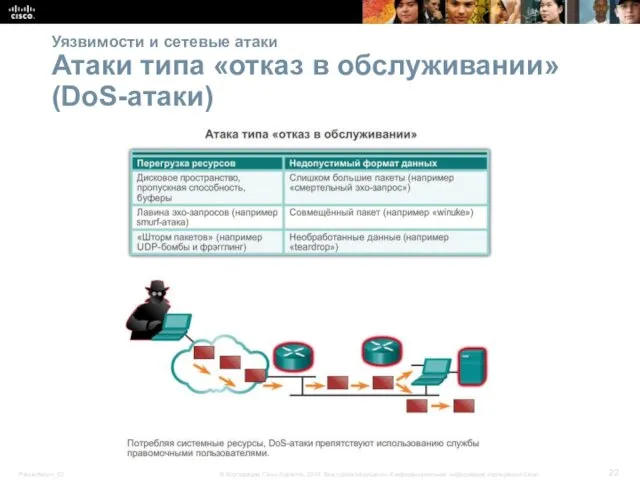

- 22. Уязвимости и сетевые атаки Атаки типа «отказ в обслуживании» (DoS-атаки)

- 23. Снижение риска сетевых атак Резервное копирование, обновление и исправление Загружайте и устанавливайте актуальные последние версии антивирусного

- 24. Снижение риска сетевых атак Аутентификация, авторизация и учёт Аутентификация, авторизация и учёт (AAA или «Три А»)

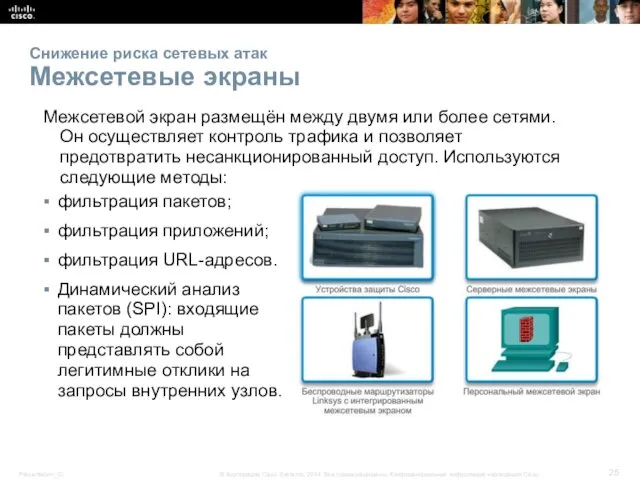

- 25. Снижение риска сетевых атак Межсетевые экраны Межсетевой экран размещён между двумя или более сетями. Он осуществляет

- 26. Снижение риска сетевых атак Безопасность оконечных точек К наиболее распространённым оконечным точкам относятся ноутбуки, настольные и

- 27. Обеспечение безопасности устройств Введение в принципы обеспечения безопасности устройств Сетевая безопасность подразумевает в том числе обеспечение

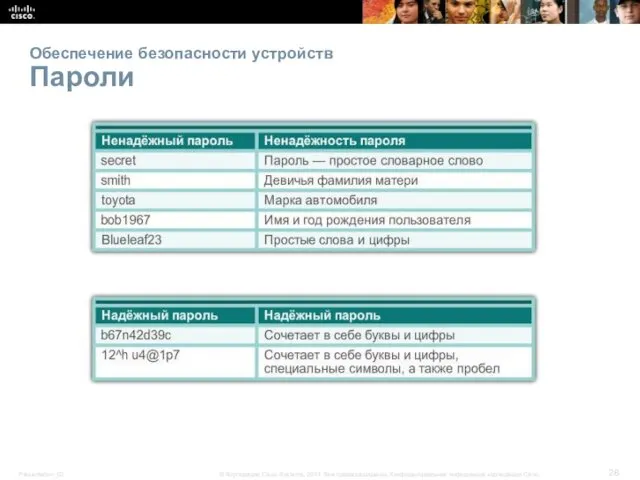

- 28. Обеспечение безопасности устройств Пароли

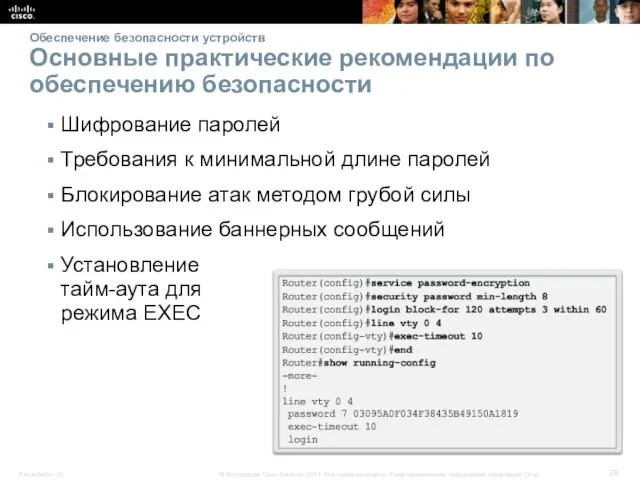

- 29. Обеспечение безопасности устройств Основные практические рекомендации по обеспечению безопасности Шифрование паролей Требования к минимальной длине паролей

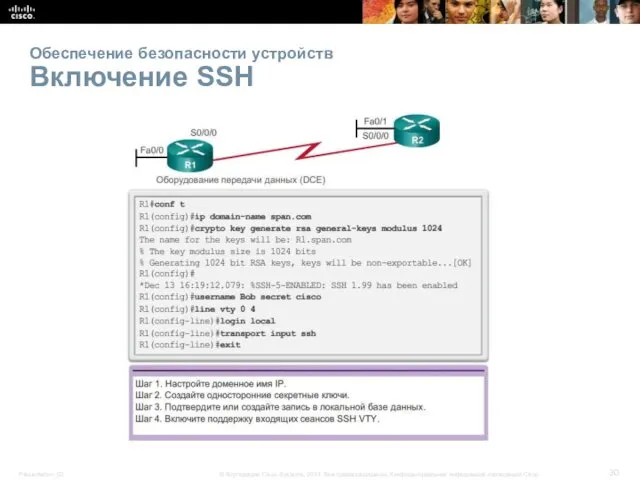

- 30. Обеспечение безопасности устройств Включение SSH

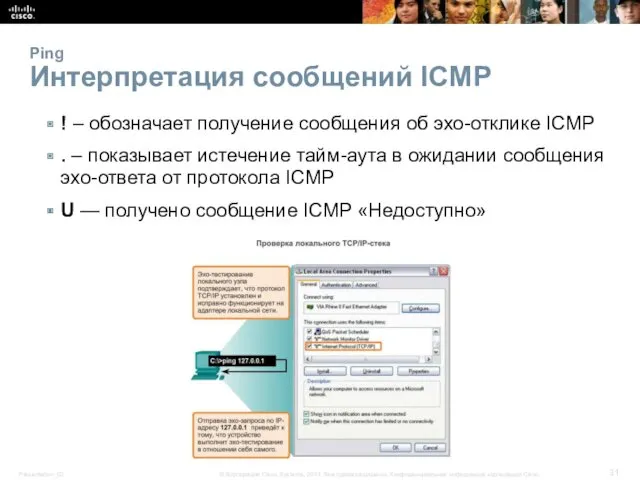

- 31. Ping Интерпретация сообщений ICMP ! – обозначает получение сообщения об эхо-отклике ICMP . – показывает истечение

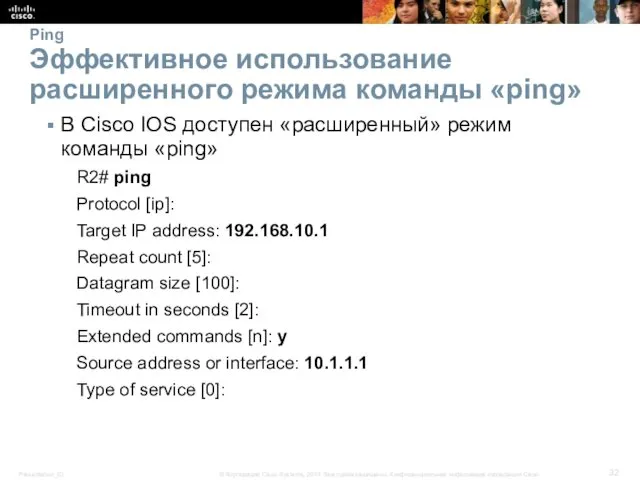

- 32. Ping Эффективное использование расширенного режима команды «ping» В Cisco IOS доступен «расширенный» режим команды «ping» R2#

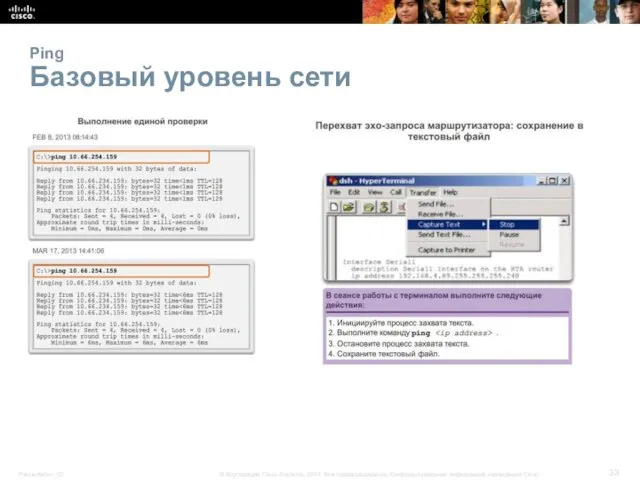

- 33. Ping Базовый уровень сети

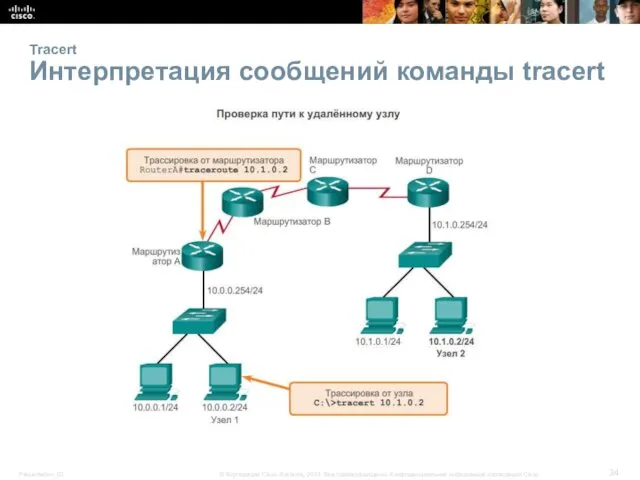

- 34. Tracert Интерпретация сообщений команды tracert

- 35. Команды show Пересмотр наиболее распространённых команд «show» C помощью команды show можно отобразить состояние практически любого

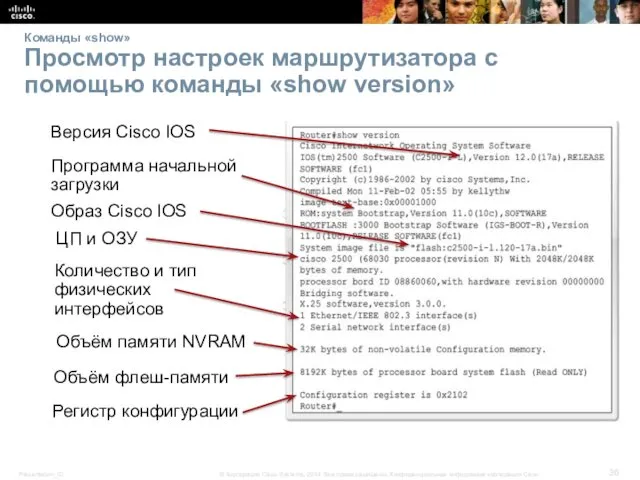

- 36. Команды «show» Просмотр настроек маршрутизатора с помощью команды «show version» Версия Cisco IOS Программа начальной загрузки

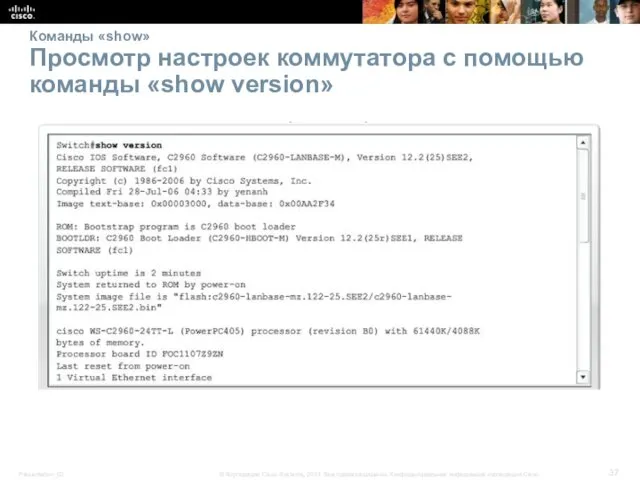

- 37. Команды «show» Просмотр настроек коммутатора с помощью команды «show version»

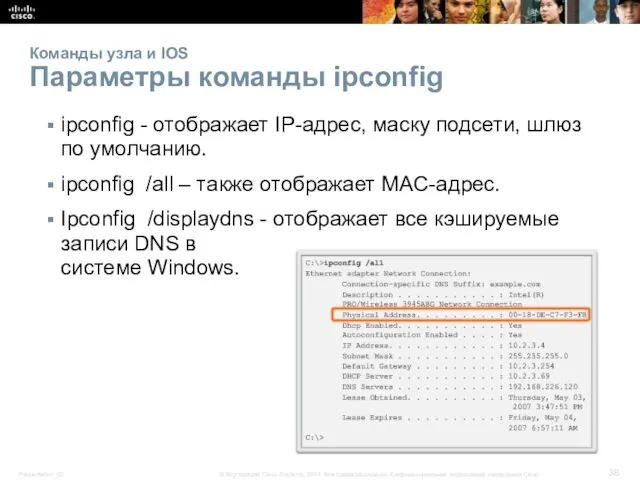

- 38. Команды узла и IOS Параметры команды ipconfig ipconfig - отображает IP-адрес, маску подсети, шлюз по умолчанию.

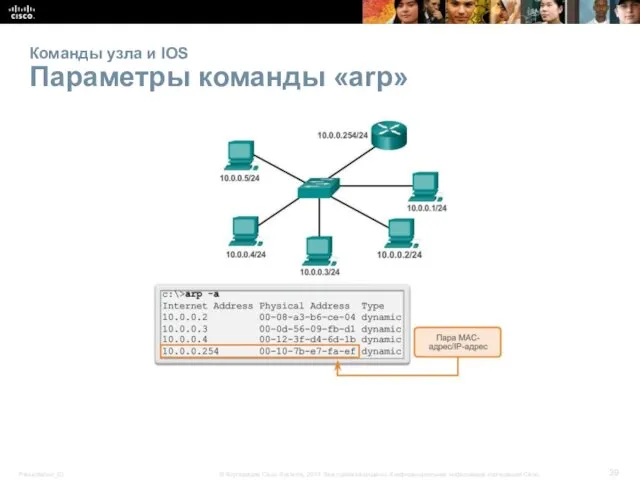

- 39. Команды узла и IOS Параметры команды «arp»

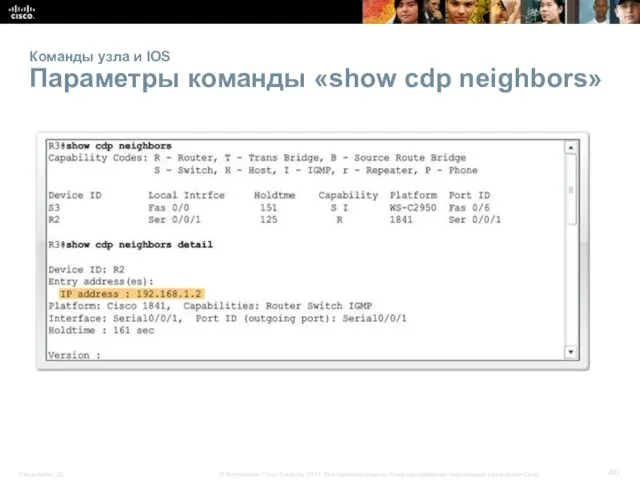

- 40. Команды узла и IOS Параметры команды «show cdp neighbors»

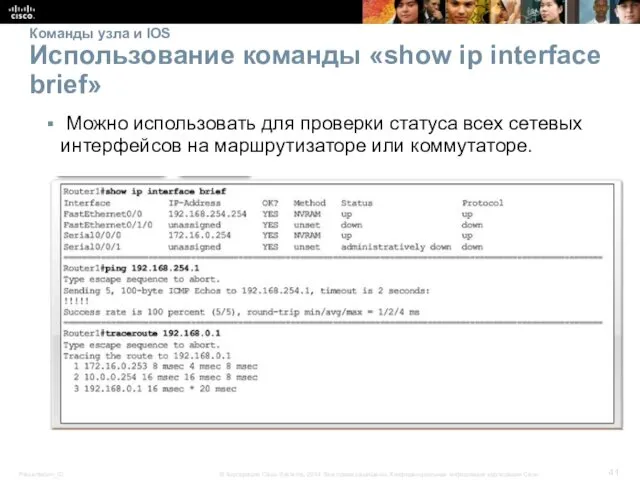

- 41. Команды узла и IOS Использование команды «show ip interface brief» Можно использовать для проверки статуса всех

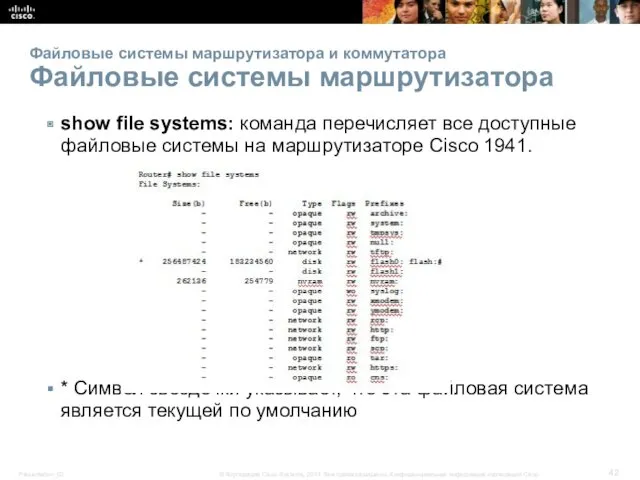

- 42. Файловые системы маршрутизатора и коммутатора Файловые системы маршрутизатора show file systems: команда перечисляет все доступные файловые

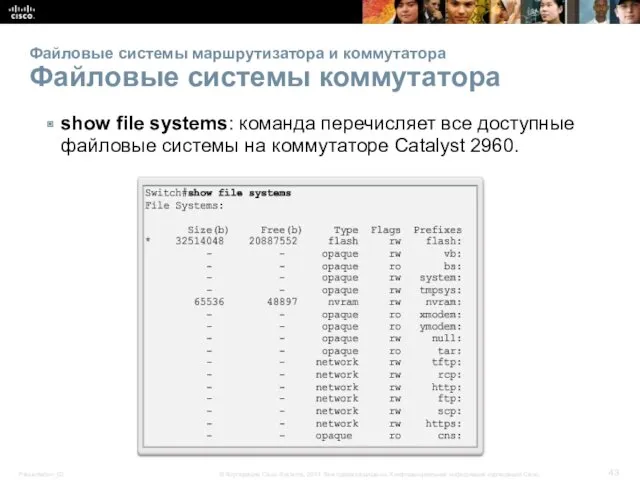

- 43. Файловые системы маршрутизатора и коммутатора Файловые системы коммутатора show file systems: команда перечисляет все доступные файловые

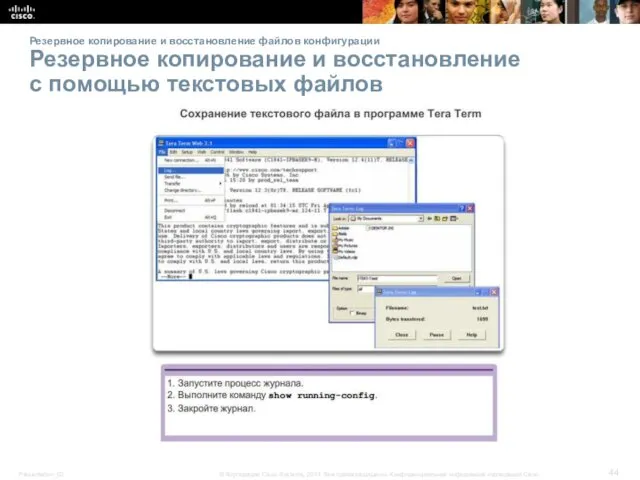

- 44. Резервное копирование и восстановление файлов конфигурации Резервное копирование и восстановление с помощью текстовых файлов

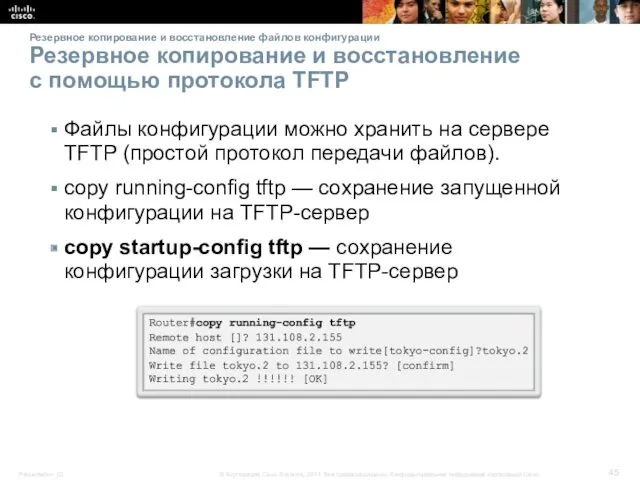

- 45. Резервное копирование и восстановление файлов конфигурации Резервное копирование и восстановление с помощью протокола TFTP Файлы конфигурации

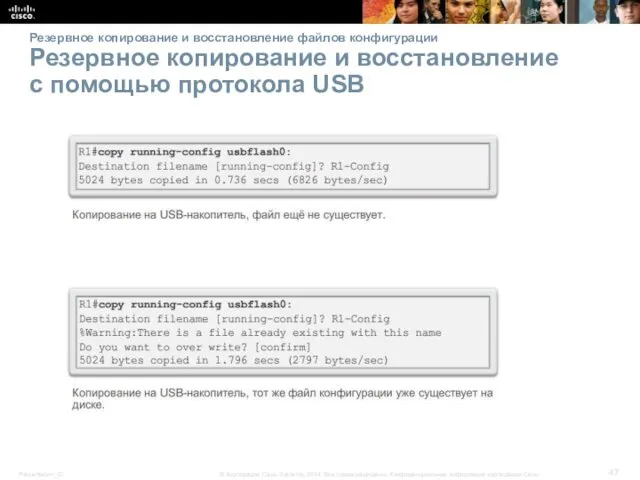

- 46. Резервное копирование и восстановление файлов конфигурации Использование интерфейсов USB на маршрутизаторах Cisco USB-накопитель должен быть отформатирован

- 47. Резервное копирование и восстановление файлов конфигурации Резервное копирование и восстановление с помощью протокола USB

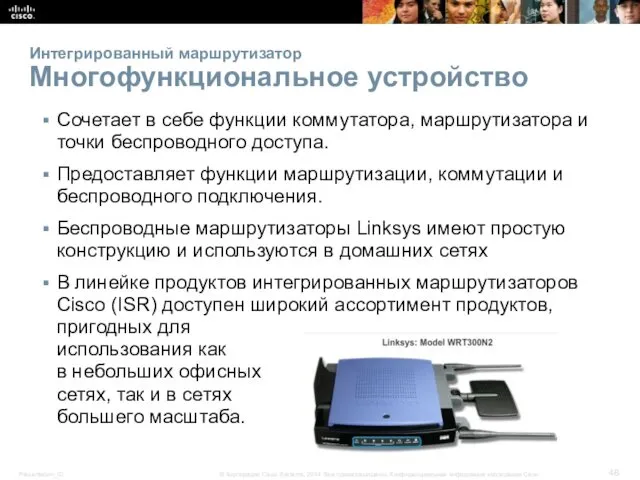

- 48. Интегрированный маршрутизатор Многофункциональное устройство Сочетает в себе функции коммутатора, маршрутизатора и точки беспроводного доступа. Предоставляет функции

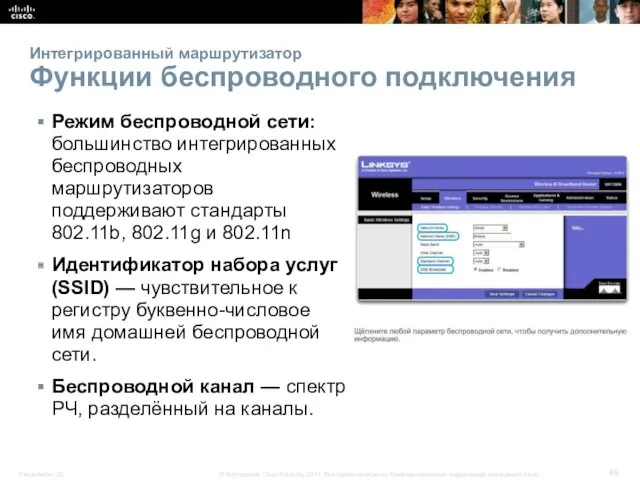

- 49. Интегрированный маршрутизатор Функции беспроводного подключения Режим беспроводной сети: большинство интегрированных беспроводных маршрутизаторов поддерживают стандарты 802.11b, 802.11g

- 50. Интегрированный маршрутизатор Базовый уровень безопасности беспроводной сети Изменение значений по умолчанию Отключение широковещательной рассылки SSID Настройка

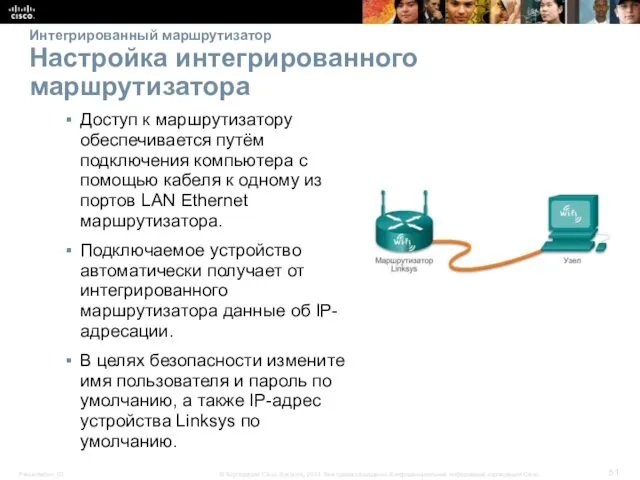

- 51. Интегрированный маршрутизатор Настройка интегрированного маршрутизатора Доступ к маршрутизатору обеспечивается путём подключения компьютера с помощью кабеля к

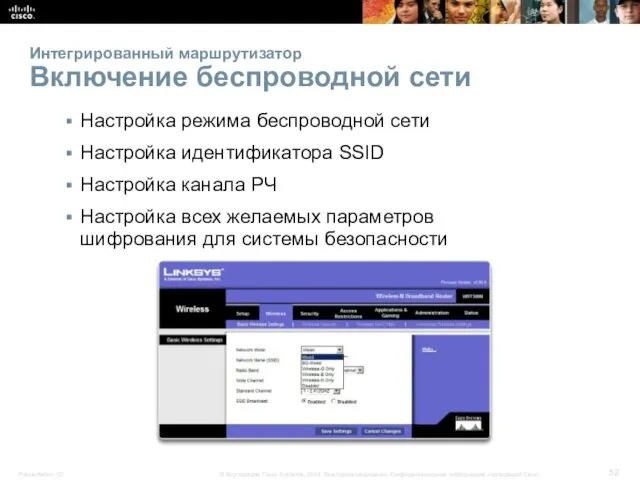

- 52. Интегрированный маршрутизатор Включение беспроводной сети Настройка режима беспроводной сети Настройка идентификатора SSID Настройка канала РЧ Настройка

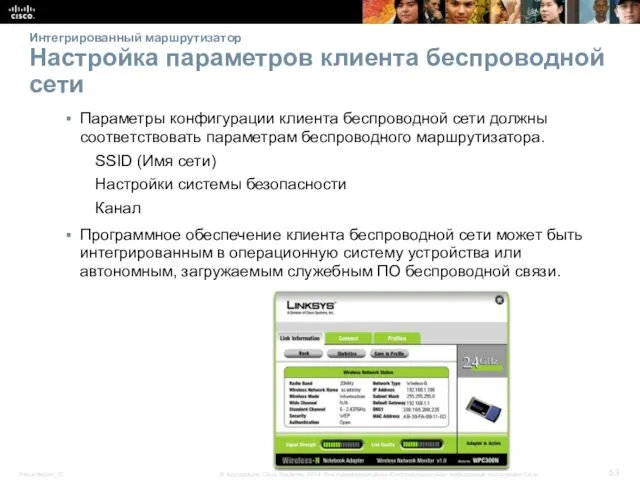

- 53. Интегрированный маршрутизатор Настройка параметров клиента беспроводной сети Параметры конфигурации клиента беспроводной сети должны соответствовать параметрам беспроводного

- 54. Глава 11. Заключение Качественный проект сети подразумевает надёжность, масштабируемость и доступность. Необходимо обеспечить защиту сети от

- 56. Скачать презентацию

Деление войск смешариков

Деление войск смешариков Роботы среди нас

Роботы среди нас Фактчекинг и борьба с фейками: практические рекомендации и типовые кейсы

Фактчекинг и борьба с фейками: практические рекомендации и типовые кейсы Функциональные зависимости в реляционной модели данных. Декомпозиция. Нормальные формы

Функциональные зависимости в реляционной модели данных. Декомпозиция. Нормальные формы Информационное обеспечение ИС. Внутримашинное ИО. Информационные хранилища. (Тема 8. Лекция 20)

Информационное обеспечение ИС. Внутримашинное ИО. Информационные хранилища. (Тема 8. Лекция 20) Construct 2. Урок # 2

Construct 2. Урок # 2 Дистанционное обучение на платформе Discord

Дистанционное обучение на платформе Discord Сетевые топологии и способы доступа к среде передачи данных

Сетевые топологии и способы доступа к среде передачи данных Симплекс-метод для решения задач линейного программирования

Симплекс-метод для решения задач линейного программирования Системное программное обеспечение ПК

Системное программное обеспечение ПК Основы искусственного интеллекта

Основы искусственного интеллекта Презентация к уроку Файлы и файловая система

Презентация к уроку Файлы и файловая система ашық сабақ

ашық сабақ Әлемдегі 10 ерекше кітаптар

Әлемдегі 10 ерекше кітаптар Istoria internetului/

Istoria internetului/ CISCO CCIE Program

CISCO CCIE Program PATTERN. Помощь планированию посредством относительных показателей технической оценки

PATTERN. Помощь планированию посредством относительных показателей технической оценки Интегрированная среда разработки приложения

Интегрированная среда разработки приложения Использование информационных компьютерных технологий на уроках истории и обществознания в условиях сельской школы.

Использование информационных компьютерных технологий на уроках истории и обществознания в условиях сельской школы. The Internet

The Internet Презентация Алгоритм как модель деятельности

Презентация Алгоритм как модель деятельности Операционная система Windows

Операционная система Windows Электронная почта. Сетевое коллективное взаимодействие. Сетевой этикет. Коммуникационные технологии

Электронная почта. Сетевое коллективное взаимодействие. Сетевой этикет. Коммуникационные технологии Программирование на языке Python

Программирование на языке Python Информатика. Базовый курс

Информатика. Базовый курс Системы автоматизированного проектирования технологических процессов. Введение в САПР ТП. (Лекция 1)

Системы автоматизированного проектирования технологических процессов. Введение в САПР ТП. (Лекция 1) Проектирование высоко-нагруженных систем. Лекция №3

Проектирование высоко-нагруженных систем. Лекция №3 Создание Промо Сайта

Создание Промо Сайта