Содержание

- 2. Содержание Протоколы сетевого уровня Протокол IPv4 Протокол IPv6 Маршрутизация Методы маршрутизации узлов Таблица маршрутизации маршрутизатора Маршрутизатор

- 3. Топологии небольших сетей Типичная топология небольшой сети

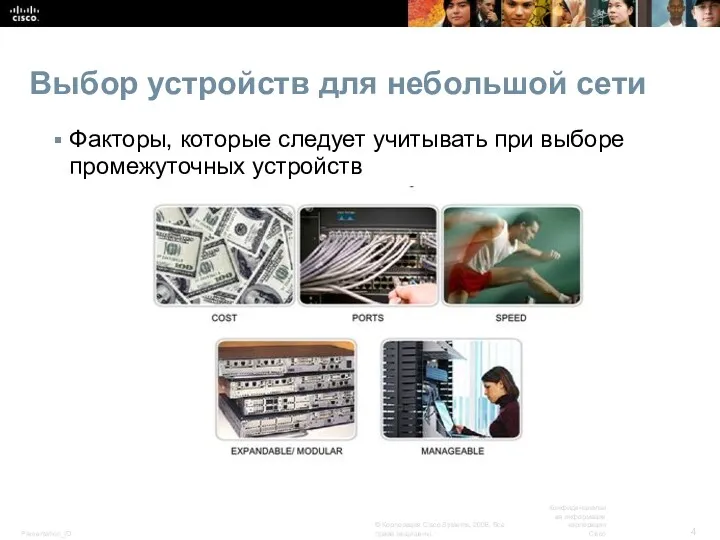

- 4. Выбор устройств для небольшой сети Факторы, которые следует учитывать при выборе промежуточных устройств

- 5. Адресация в небольших сетях Схему IP-адресации необходимо планировать, документировать и обслуживать с учётом типа устройств, получающих

- 6. Резервирование в небольших сетях Резервирование позволяет устранить единые точки отказа. Также при этом повышается надёжность сети.

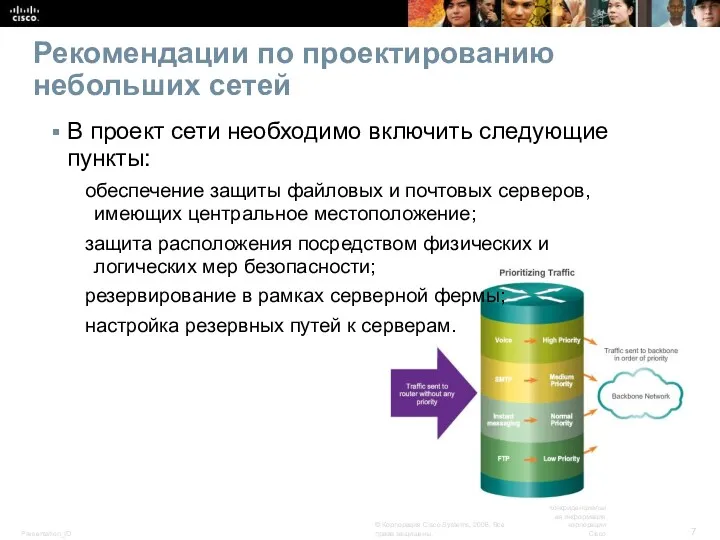

- 7. Рекомендации по проектированию небольших сетей В проект сети необходимо включить следующие пункты: обеспечение защиты файловых и

- 8. Стандартные приложения в небольших сетях Приложения Network-Aware — это программные приложения, используемые для обмена данными по

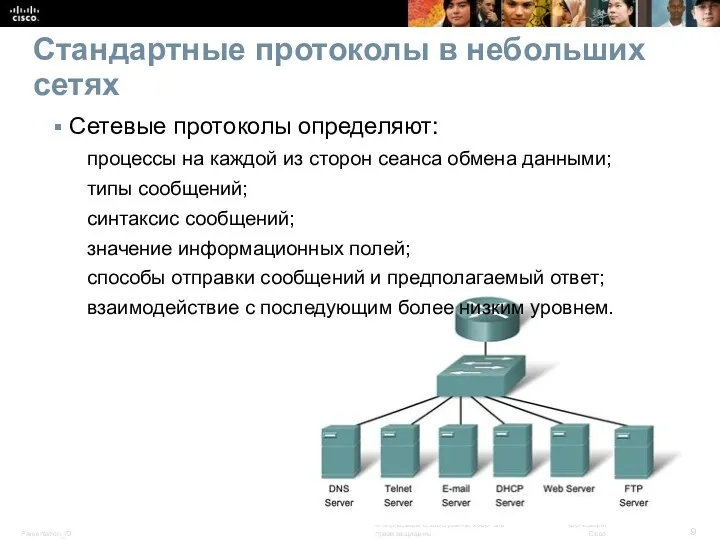

- 9. Стандартные протоколы в небольших сетях Сетевые протоколы определяют: процессы на каждой из сторон сеанса обмена данными;

- 10. Приложения реального времени в небольших сетях Инфраструктура: требует оценки, чтобы подтвердить возможность поддержки предлагаемых приложений реального

- 11. Масштабирование небольших сетей Важные рекомендации при расширении до более крупных сетей: документация (физическая и логическая топология);

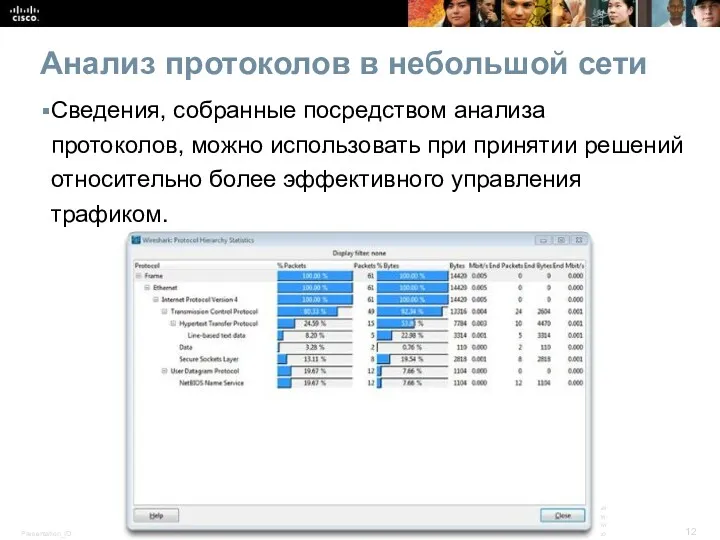

- 12. Анализ протоколов в небольшой сети Сведения, собранные посредством анализа протоколов, можно использовать при принятии решений относительно

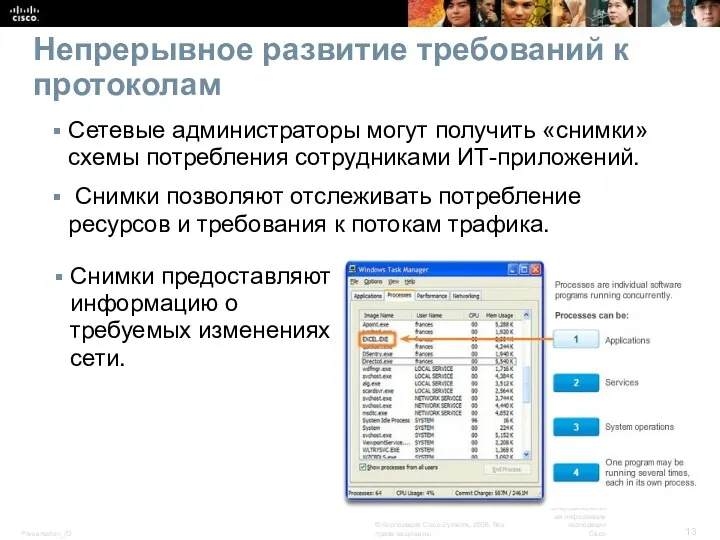

- 13. Непрерывное развитие требований к протоколам Сетевые администраторы могут получить «снимки» схемы потребления сотрудниками ИТ-приложений. Снимки позволяют

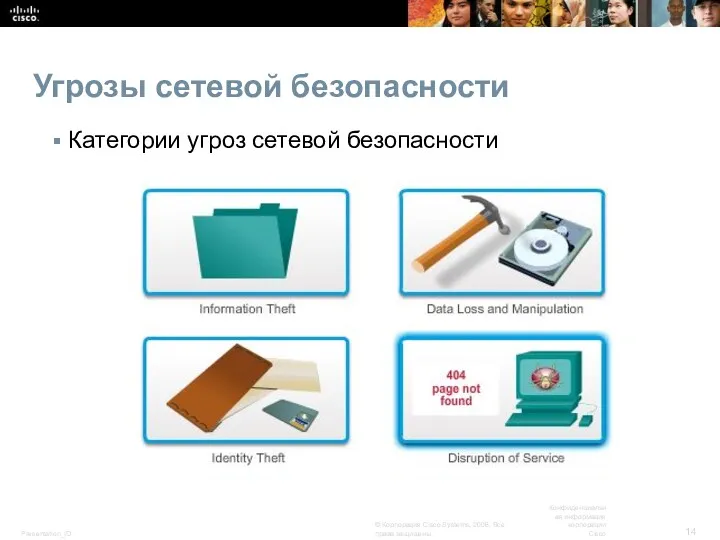

- 14. Угрозы сетевой безопасности Категории угроз сетевой безопасности

- 15. Физическая безопасность Существует четыре класса физических угроз: угрозы для аппаратного обеспечения: физическое повреждение серверов, маршрутизаторов, коммутаторов,

- 16. Физическая безопасность Существует четыре класса физических угроз: электрические угрозы: пики напряжения, недостаточное напряжение в сети (провалы

- 17. Типы уязвимостей в системе безопасности Уязвимости в отношении технологии Уязвимости в отношении конфигурации Уязвимости в отношении

- 18. Вирусы, черви и троянские программы Вирус — вредоносная программа, которая присоединяется к другой программе с целью

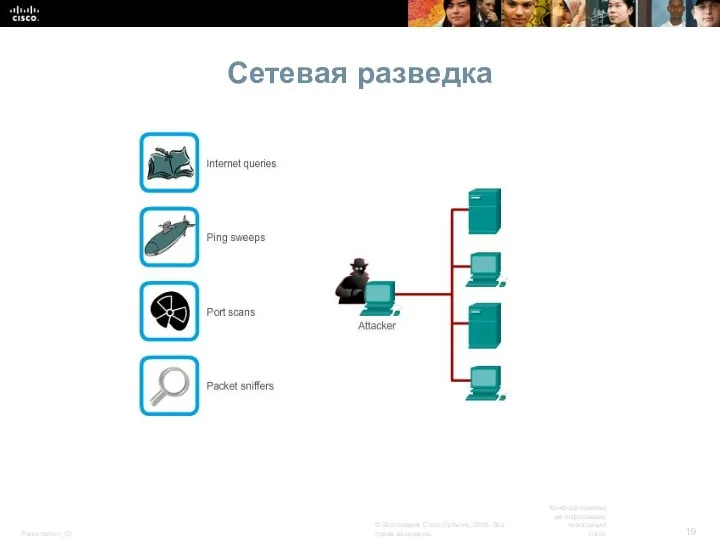

- 19. Сетевая разведка

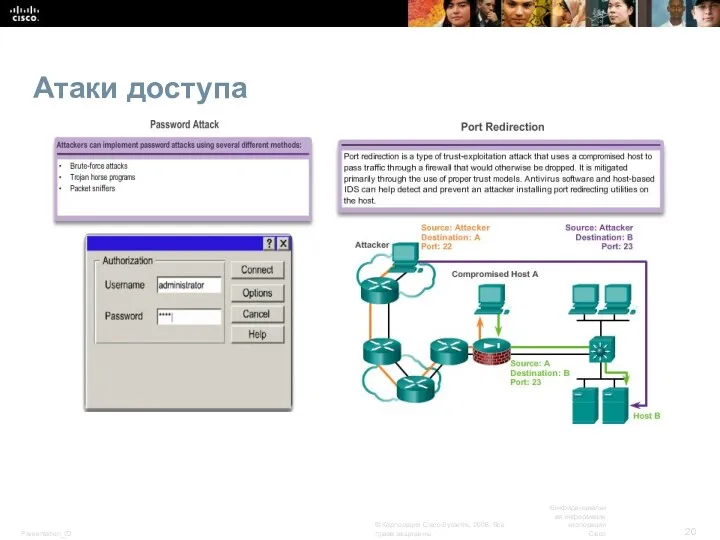

- 20. Атаки доступа

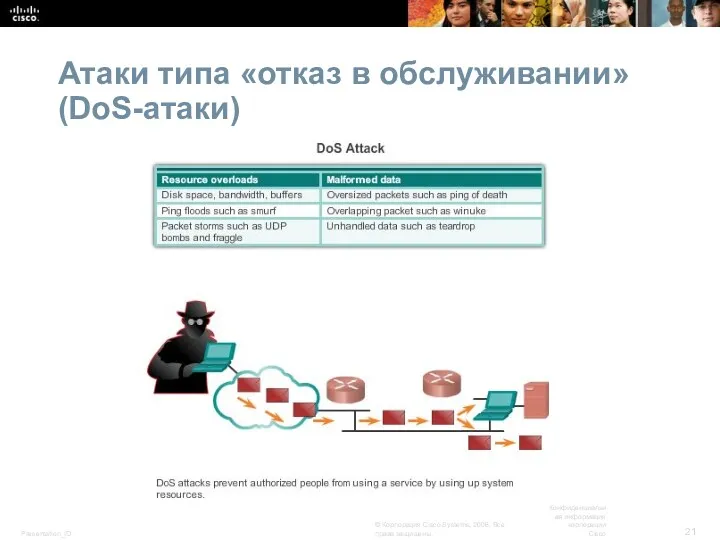

- 21. Атаки типа «отказ в обслуживании» (DoS-атаки)

- 22. Резервное копирование, обновление и исправление Загружайте и устанавливайте актуальные последние версии антивирусного программного обеспечения. Установите обновлённые

- 23. Аутентификация, авторизация и учёт Аутентификация, авторизация и учёт (AAA или «Три А») Аутентификация — пользователи и

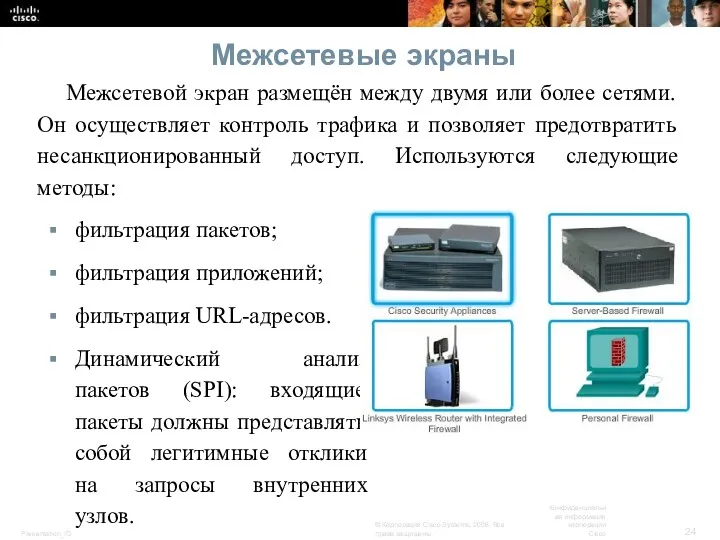

- 24. Межсетевые экраны Межсетевой экран размещён между двумя или более сетями. Он осуществляет контроль трафика и позволяет

- 25. Безопасность оконечных точек К наиболее распространённым оконечным точкам относятся ноутбуки, настольные и планшетные ПК, сервера и

- 26. Введение в принципы обеспечения безопасности устройств Сетевая безопасность подразумевает в том числе обеспечение безопасности устройств, включая

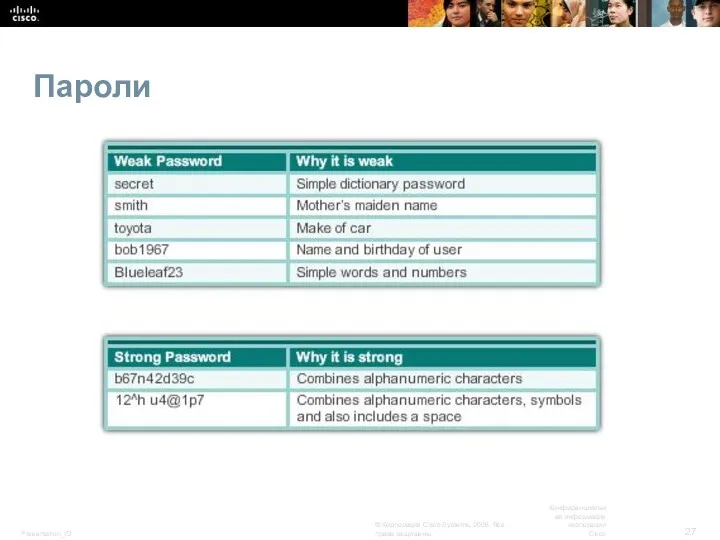

- 27. Пароли

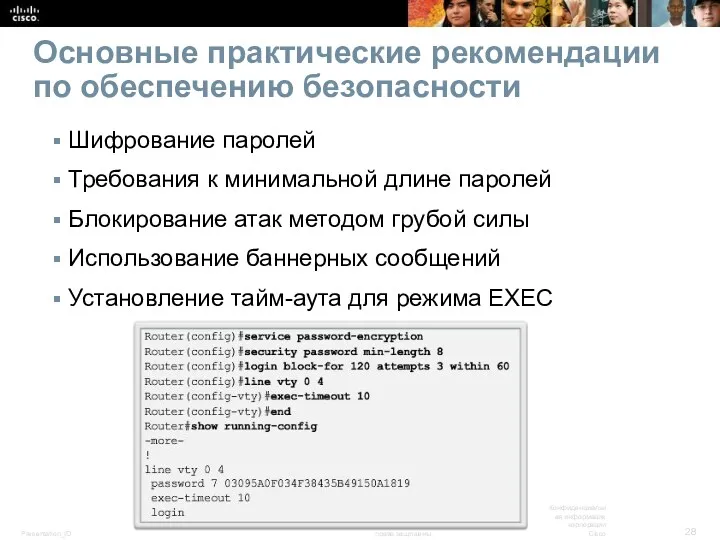

- 28. Основные практические рекомендации по обеспечению безопасности Шифрование паролей Требования к минимальной длине паролей Блокирование атак методом

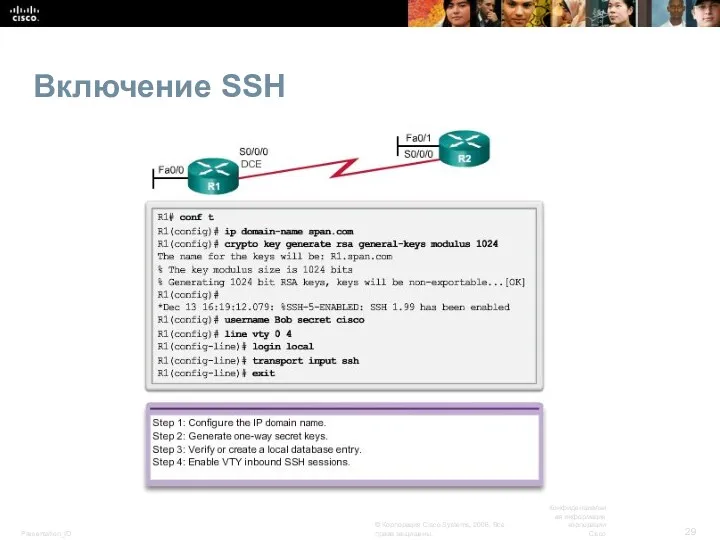

- 29. Включение SSH

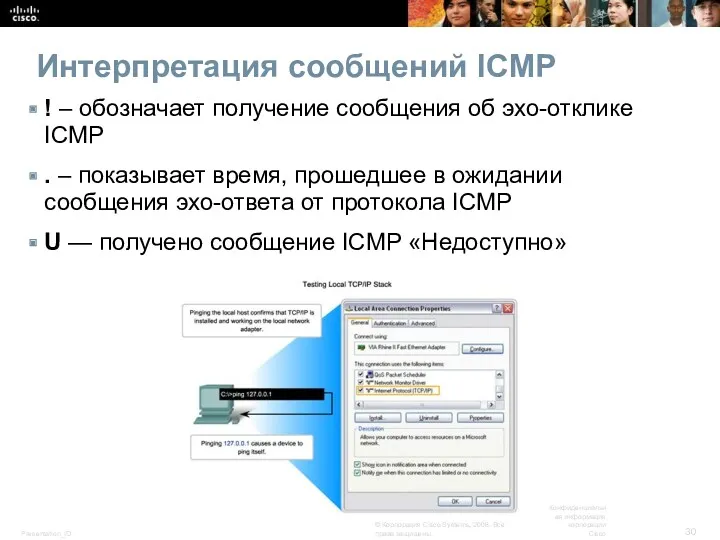

- 30. Интерпретация сообщений ICMP ! – обозначает получение сообщения об эхо-отклике ICMP . – показывает время, прошедшее

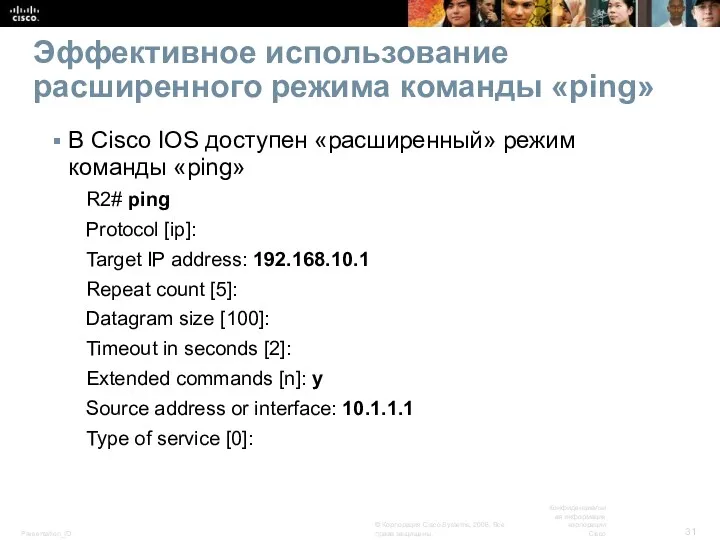

- 31. Эффективное использование расширенного режима команды «ping» В Cisco IOS доступен «расширенный» режим команды «ping» R2# ping

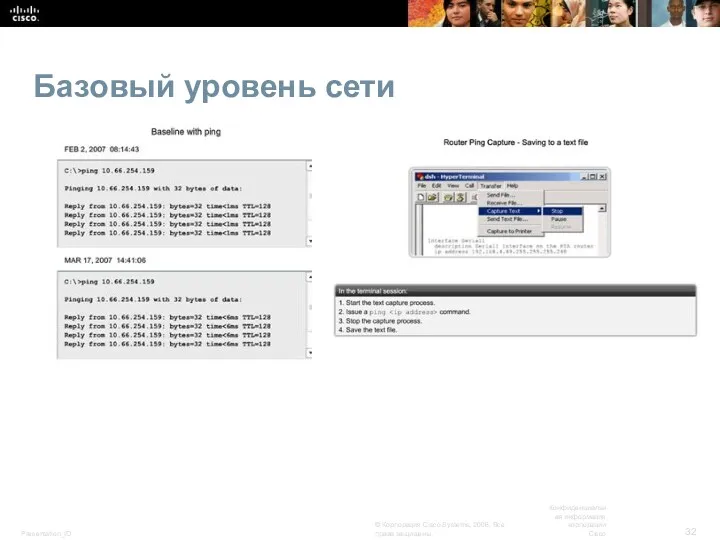

- 32. Базовый уровень сети

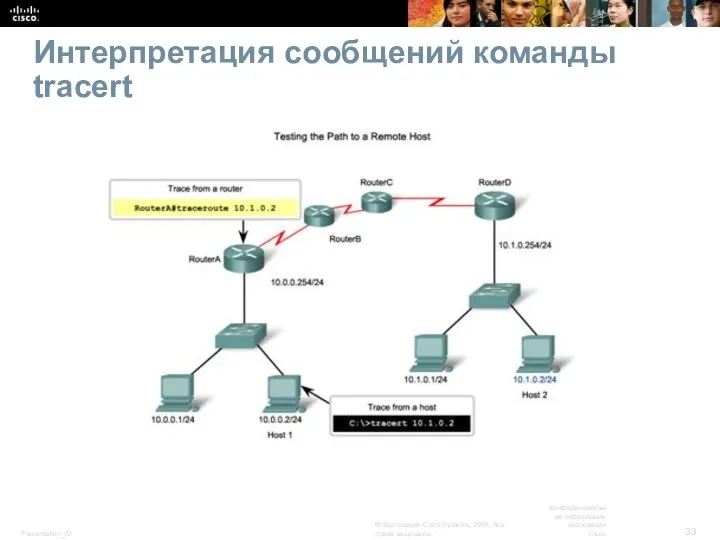

- 33. Интерпретация сообщений команды tracert

- 34. Пересмотр наиболее распространённых команд «show» C помощью команды show можно отобразить состояние практически любого процесса или

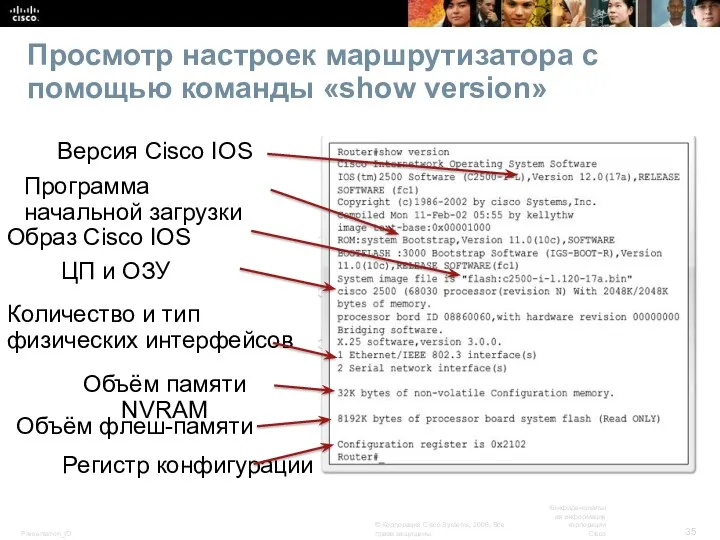

- 35. Просмотр настроек маршрутизатора с помощью команды «show version» Версия Cisco IOS Программа начальной загрузки Образ Cisco

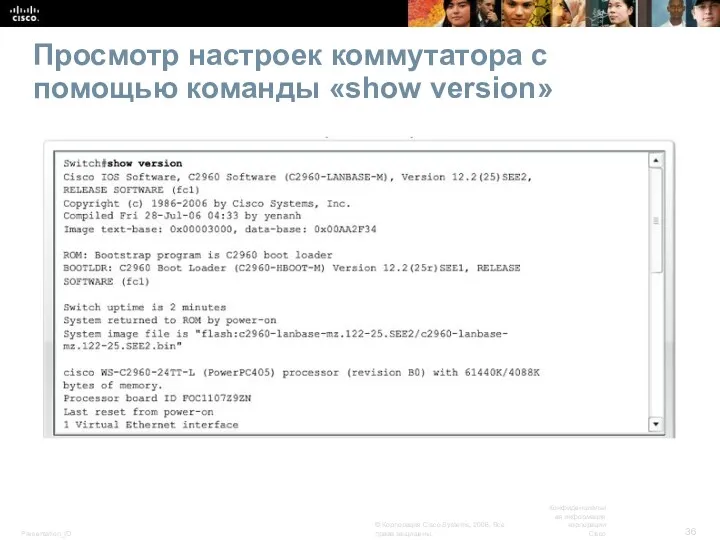

- 36. Просмотр настроек коммутатора с помощью команды «show version»

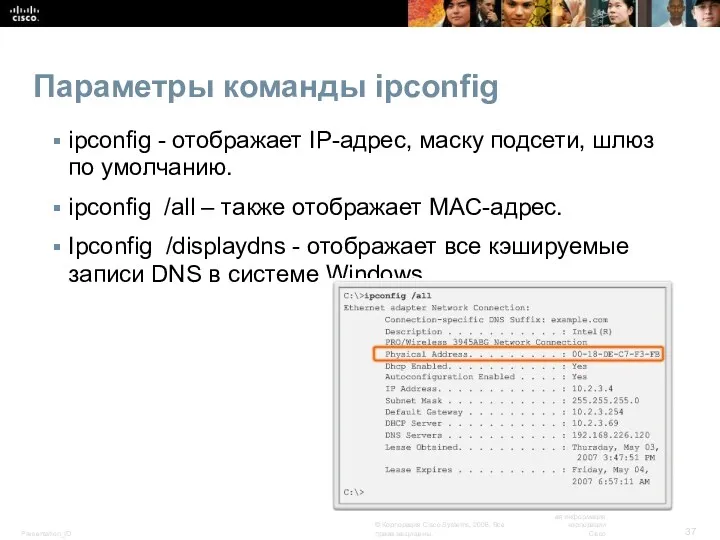

- 37. Параметры команды ipconfig ipconfig - отображает IP-адрес, маску подсети, шлюз по умолчанию. ipconfig /all – также

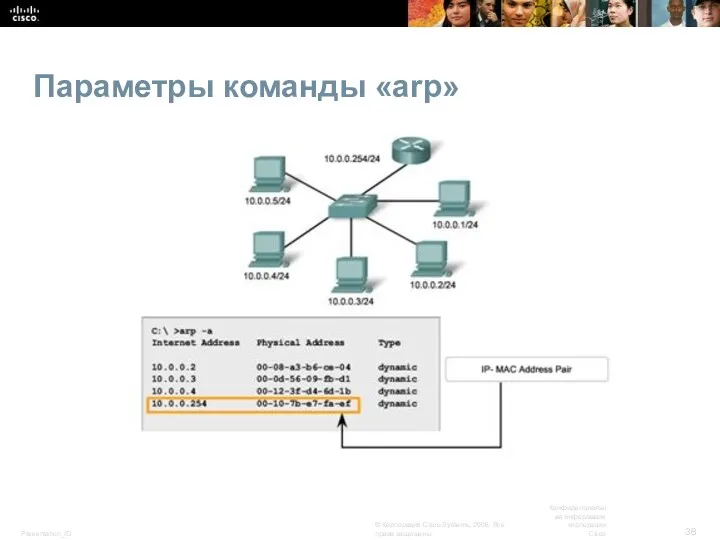

- 38. Параметры команды «arp»

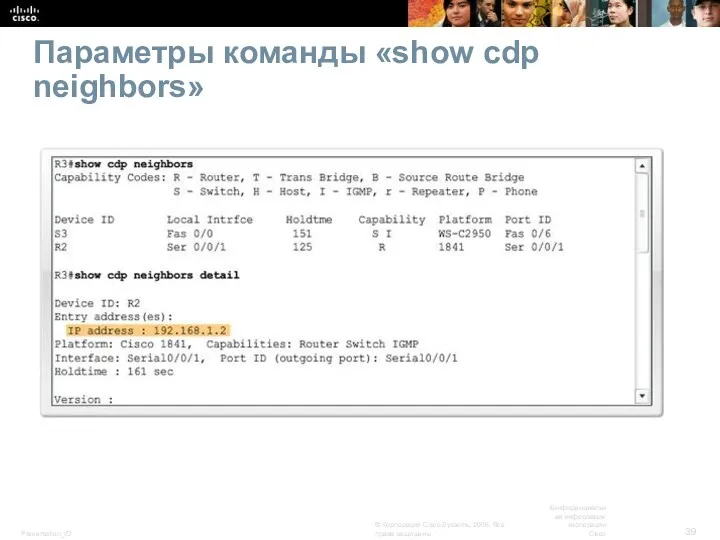

- 39. Параметры команды «show cdp neighbors»

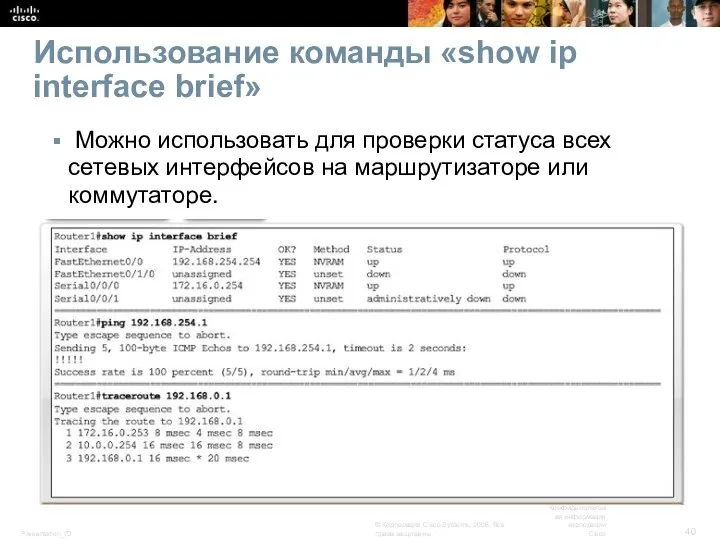

- 40. Использование команды «show ip interface brief» Можно использовать для проверки статуса всех сетевых интерфейсов на маршрутизаторе

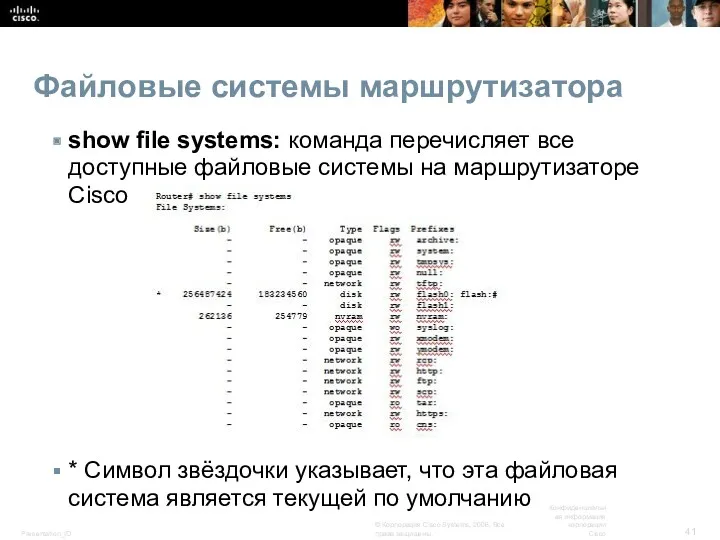

- 41. Файловые системы маршрутизатора show file systems: команда перечисляет все доступные файловые системы на маршрутизаторе Cisco 1941.

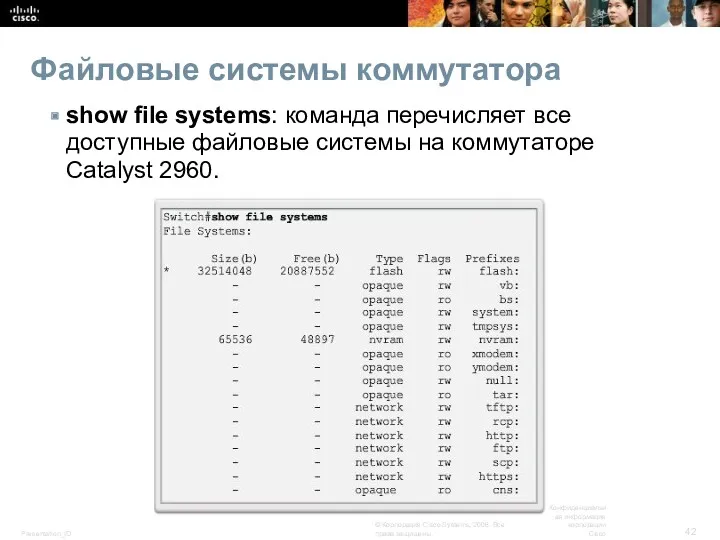

- 42. Файловые системы коммутатора show file systems: команда перечисляет все доступные файловые системы на коммутаторе Catalyst 2960.

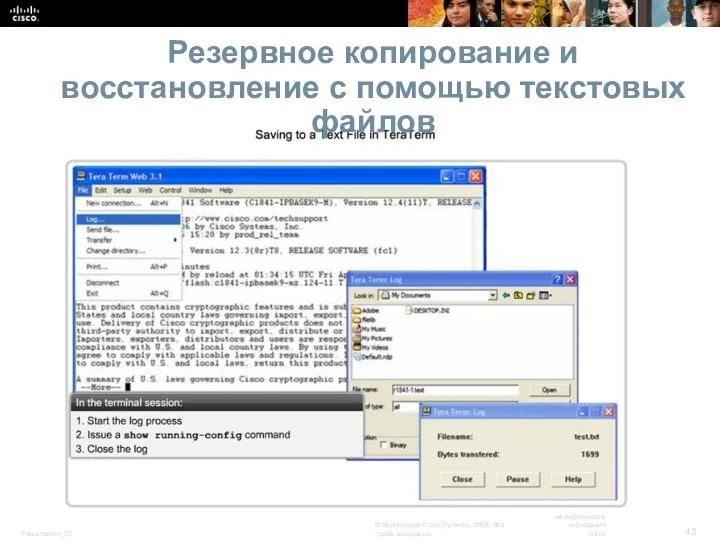

- 43. Резервное копирование и восстановление с помощью текстовых файлов

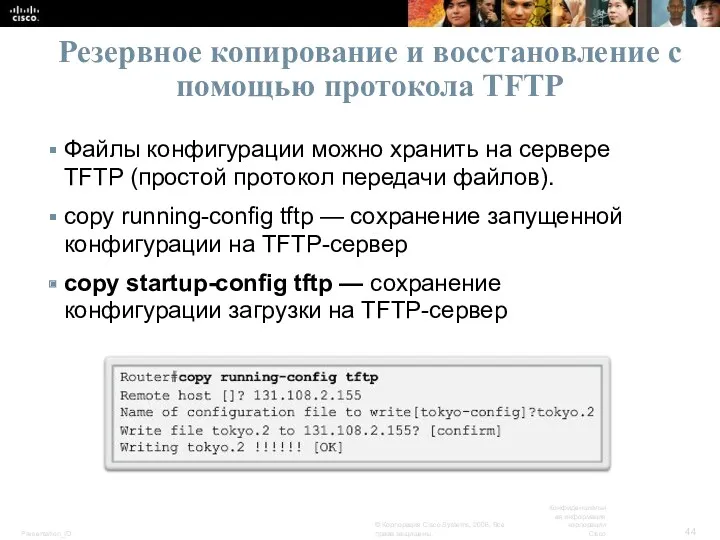

- 44. Резервное копирование и восстановление с помощью протокола TFTP Файлы конфигурации можно хранить на сервере TFTP (простой

- 45. Использование интерфейсов USB на маршрутизаторах Cisco USB-накопитель должен быть отформатирован в формате FAT16. Он может содержать

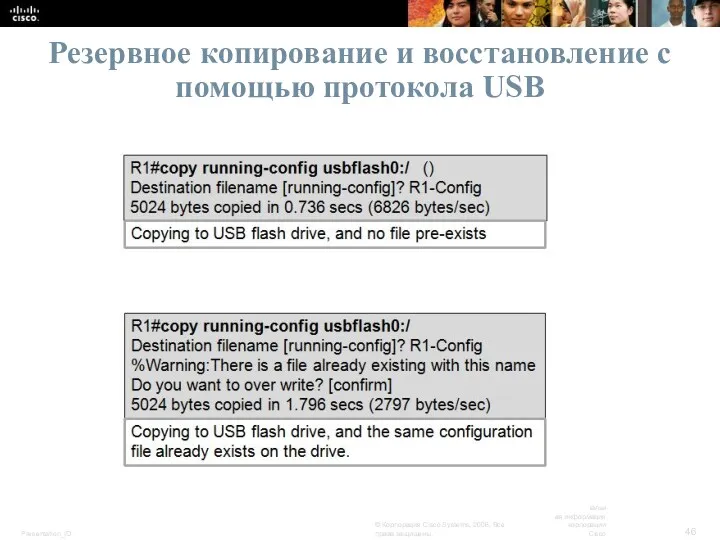

- 46. Резервное копирование и восстановление с помощью протокола USB

- 47. Многофункциональное устройство Сочетает в себе функции коммутатора, маршрутизатора и точки беспроводного доступа. Предоставляет функции маршрутизации, коммутации

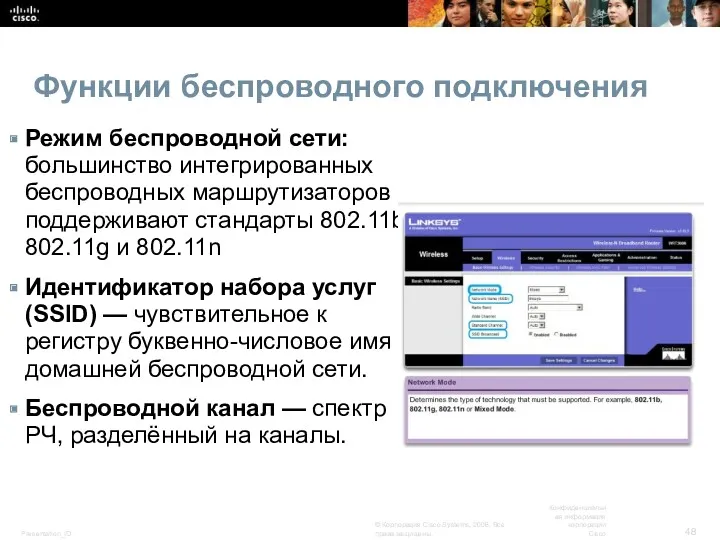

- 48. Функции беспроводного подключения Режим беспроводной сети: большинство интегрированных беспроводных маршрутизаторов поддерживают стандарты 802.11b, 802.11g и 802.11n

- 49. Базовый уровень безопасности беспроводной сети Изменение значений по умолчанию Отключение широковещательной рассылки SSID Настройка шифрования с

- 50. Настройка интегрированного маршрутизатора Доступ к маршрутизатору обеспечивается путём подключения компьютера с помощью кабеля к одному из

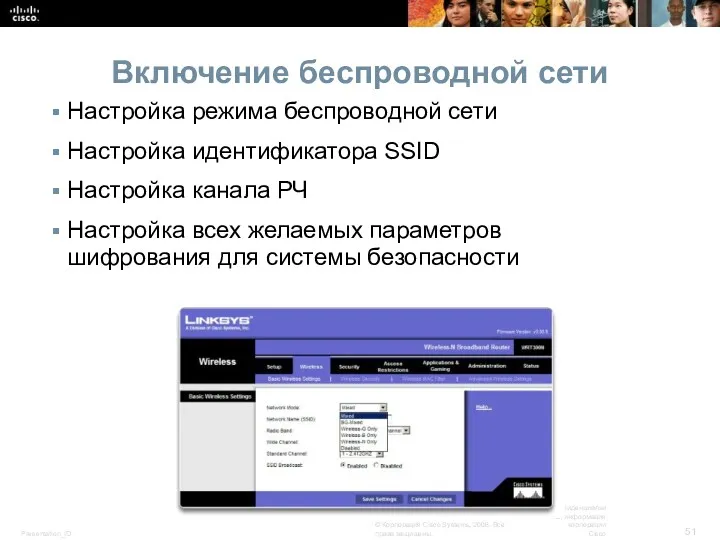

- 51. Включение беспроводной сети Настройка режима беспроводной сети Настройка идентификатора SSID Настройка канала РЧ Настройка всех желаемых

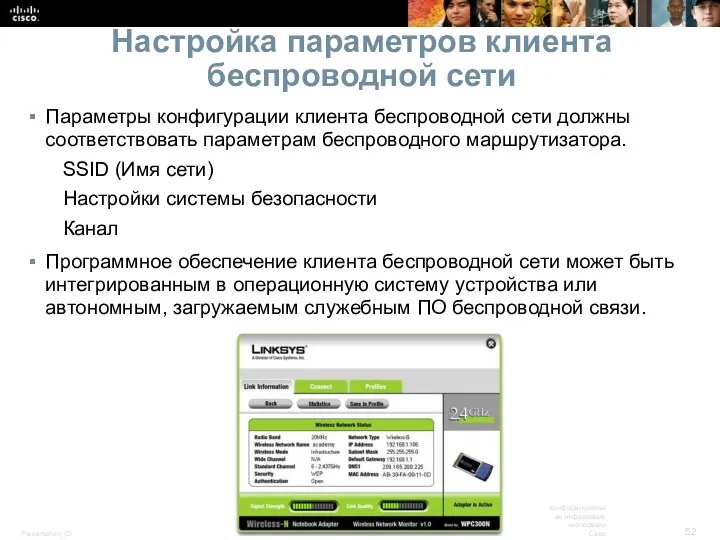

- 52. Настройка параметров клиента беспроводной сети Параметры конфигурации клиента беспроводной сети должны соответствовать параметрам беспроводного маршрутизатора. SSID

- 54. Скачать презентацию

Конструирование алгоритмов

Конструирование алгоритмов Сетевые БД

Сетевые БД Урок по теме Алгоритм Евклида

Урок по теме Алгоритм Евклида Компьютерные вирусы и защита от них

Компьютерные вирусы и защита от них Инструкция для подачи обращения/заявления для получения муниципальной услуги Зачисление в образовательное учреждение

Инструкция для подачи обращения/заявления для получения муниципальной услуги Зачисление в образовательное учреждение Техническое обеспечение ИБ

Техническое обеспечение ИБ презентация к уроку информатики 10 класс Логические законы и правила преобразования логических выражений (профильный уровень) по Угриновичу

презентация к уроку информатики 10 класс Логические законы и правила преобразования логических выражений (профильный уровень) по Угриновичу Multimedia elementleri bilen prezentasiýalary döretmek

Multimedia elementleri bilen prezentasiýalary döretmek Разработка запросов к базе данных

Разработка запросов к базе данных Механизм Отражения (Reflection) в C#

Механизм Отражения (Reflection) в C# Аппаратное обеспечение компьютерных сетей

Аппаратное обеспечение компьютерных сетей проект

проект Новые онлайн кассы в 2017 году. Изменения в законе № 54 ФЗ

Новые онлайн кассы в 2017 году. Изменения в законе № 54 ФЗ Основы логики

Основы логики Обозначение основных плоскостей проекций

Обозначение основных плоскостей проекций Повне розгалуження

Повне розгалуження презентация, сопровождающая объяснение нового материала

презентация, сопровождающая объяснение нового материала Перспективи розвитку електронного архіву ЖНАЕУ. Наукометричні профілі науковців університету

Перспективи розвитку електронного архіву ЖНАЕУ. Наукометричні профілі науковців університету Информационные агентства

Информационные агентства Системы хранения данных

Системы хранения данных Godseeker. Игра

Godseeker. Игра Шаблон презентации для pitch-сессии demo day программы industrix

Шаблон презентации для pitch-сессии demo day программы industrix Введение в HTML

Введение в HTML Основы поисковой оптимизации (теория и практика)

Основы поисковой оптимизации (теория и практика) Битрикс24

Битрикс24 Как дополучить внимание к постам. Основы управления вниманием

Как дополучить внимание к постам. Основы управления вниманием Системы счисления

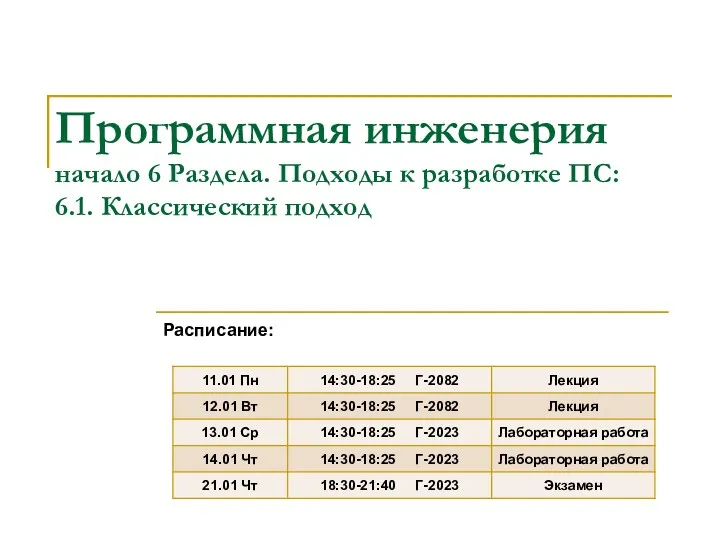

Системы счисления Подходы к разработке ПС

Подходы к разработке ПС