Содержание

- 2. Информационная безопасность в транспортной логистике Средства КСИБ сканеры безопасности мониторинг резервное копирование системы антивирусной защиты защита

- 3. Информационная безопасность Средства анализа защищенности сканеры безопасности Патчинг – автоматизированная отдельно поставленная программа необходимая для устранения

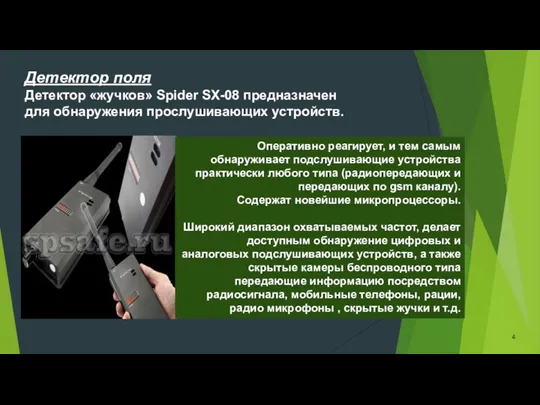

- 4. Оперативно реагирует, и тем самым обнаруживает подслушивающие устройства практически любого типа (радиопередающих и передающих по gsm

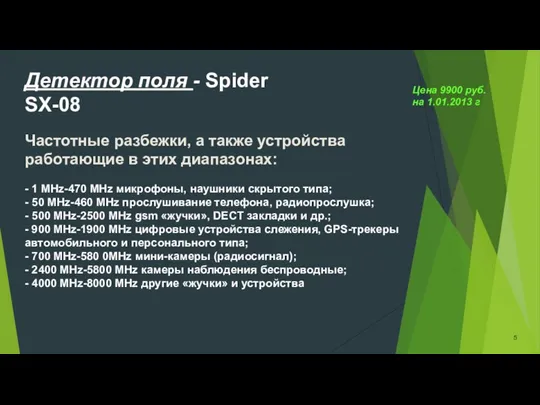

- 5. Частотные разбежки, а также устройства работающие в этих диапазонах: - 1 MHz-470 MHz микрофоны, наушники скрытого

- 6. Сканирование телефонных разговоров Характерные ситуаций, когда требуются сканеры телефонных разговоров: 1) контроль за деятельностью сотрудников, работающих

- 7. Сканирование телефонных разговоров 3) контроль за передаваемой информацией – для выявления источника утечки конфиденциальной информации, а

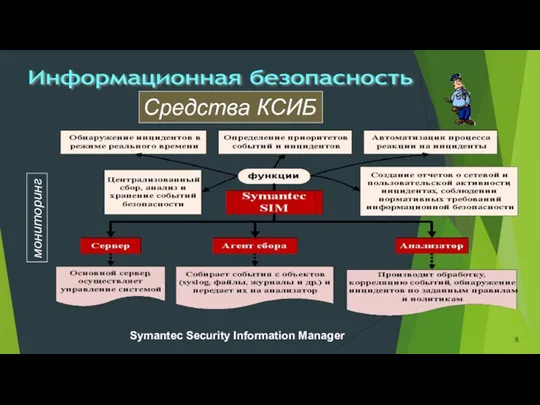

- 8. Информационная безопасность мониторинг Symanteс Security Information Manager Средства КСИБ

- 9. обеспечивает сбор данных о событиях в масштабе предприятия, управление данными и их хранением, что позволяет централизованно

- 10. Symantec Security Information Manager Symantec O3 представляет собой платформу для защиты информации в облаке, обеспечивающую контроль

- 11. Информационная безопасность резервное копирование Резервирование – это один из необходимых методов обеспечения непрерывности, а в ряде

- 12. Лучшая системная конфигурация ничего не стоит, если резервирование выполняется неправильно, если стратегия не соответствует требованиям, или

- 13. Резервирование и восстановление данных: обзор трёх решений для Windows 7 Решение 1: резервирование встроенными средствами -

- 14. Резервирование и восстановление данных: обзор трёх решений для Windows 7 Решение 3: Rebit программа постоянно клонирует

- 15. Информационная безопасность защита информации от НСД идентификация пользователей по паролям и по аппаратным идентификаторам; ограничение доступа

- 16. предназначен для защиты от утечек конфиденциальной информации на конечных точках сети. Zecurion Zlock позволяет контролировать использование

- 17. Zecurion Zlock Решаемые задачи: разграничение доступа к любым устройствам и портам на основе гибкой настройки политик

- 18. Информационная безопасность идентификация и аутентификация В качестве критерия идентификации пользователя при использовании электронных USB-ключей и смарт-карт

- 19. Информационная безопасность криптография Прозрачное шифрование в реальном времени, позволяет работать с документами в обычном режиме; Информация

- 20. Криптография Средства защиты периметра сети и антивирусы не смогут предотвратить утечки информации, если злоумышленник получит физический

- 21. Информационная безопасность сетевая защита идентифицирует, классифицирует и блокирует вредоносный трафик и предотвращает нарушения работы приложений; обеспечивает

- 22. Информационная безопасность фильтрация содержимого мониторинг и анализ данных, отправляемых за пределы корпоративной сети через почтовые системы,

- 23. Информационная безопасность фильтрация содержимого анализирует содержание, контекст и направление передачи данных, позволяя администраторам управлять транзакциями; проводит

- 24. Процесс адаптации системы контроля

- 25. Информационная безопасность Защита от умышленных попыток манипуляции со стороны «хакеров» применения защищённых от НСД специальных АС;

- 27. Скачать презентацию

Пользовательский интерфейс

Пользовательский интерфейс Операционные системы

Операционные системы АРМ Приёмосдатчика

АРМ Приёмосдатчика Защита информации. Часть 2

Защита информации. Часть 2 Архитектура ядра

Архитектура ядра Процессы и их поддержка в операционной системе

Процессы и их поддержка в операционной системе Java SE 5. ООП в Java. Основные понятия

Java SE 5. ООП в Java. Основные понятия Кодирование информации. Повторение

Кодирование информации. Повторение Работа с базами данных PostgreSQL

Работа с базами данных PostgreSQL Диаграммы в Excel

Диаграммы в Excel Древо журналистских жанров

Древо журналистских жанров Стратегии управления виртуальной памятью

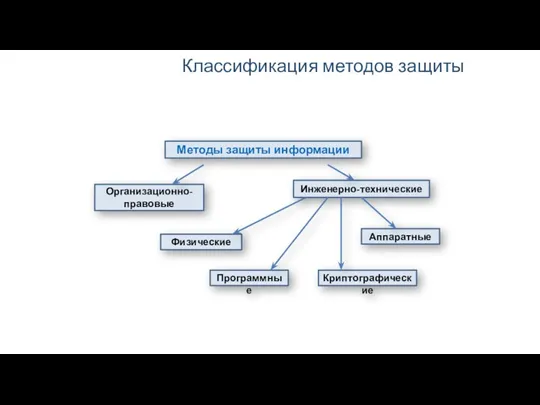

Стратегии управления виртуальной памятью Информационная безопасность. Методы защиты информации

Информационная безопасность. Методы защиты информации Язык программирования C#

Язык программирования C# Сложные структуры данных. Связные списки

Сложные структуры данных. Связные списки Адресация в сети

Адресация в сети Мова програмування. Середовище програмування

Мова програмування. Середовище програмування Оператор цикла с условием в Pascal

Оператор цикла с условием в Pascal Python. Основы. Массивы / Списки. Лекция 7

Python. Основы. Массивы / Списки. Лекция 7 Что такое виртуальная реальность?

Что такое виртуальная реальность? Java Exceptions. Java Collection API

Java Exceptions. Java Collection API Современные методы и техники выведывания информации

Современные методы и техники выведывания информации Открытый урок практического занятия по теме: Создание презентаций в MS PowerPoint

Открытый урок практического занятия по теме: Создание презентаций в MS PowerPoint Устройство персонального компьютера

Устройство персонального компьютера Виды базы данных

Виды базы данных Zscaler ZPA App Installation

Zscaler ZPA App Installation Интерфейсы шин персонального компьютера

Интерфейсы шин персонального компьютера Браузер и почта

Браузер и почта