Защита информации и информационная безопасность при внедрении электронного документооборота презентация

Содержание

- 2. ПОНЯТИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

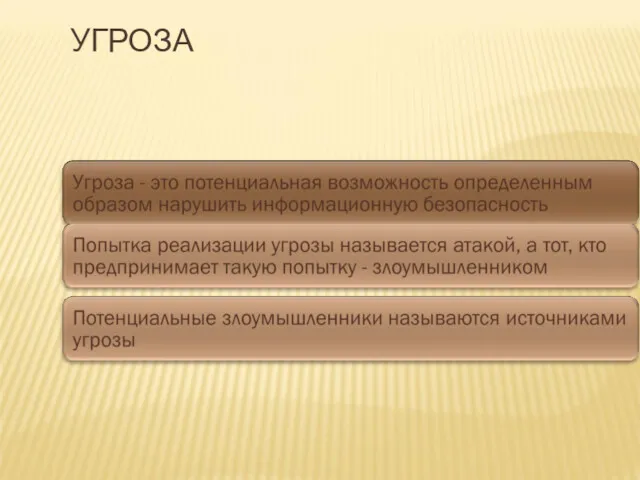

- 3. УГРОЗА

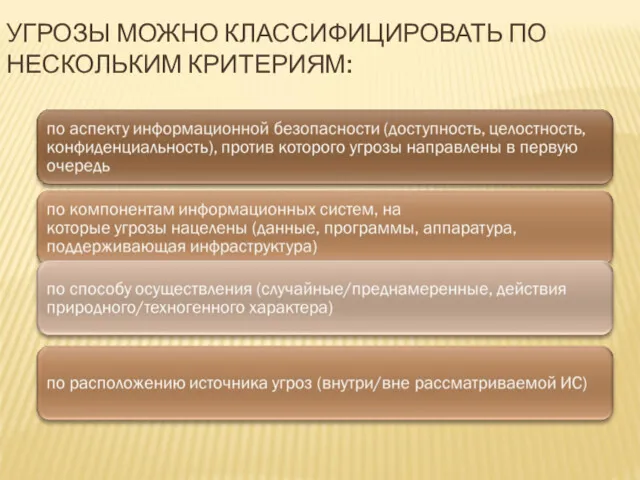

- 4. УГРОЗЫ МОЖНО КЛАССИФИЦИРОВАТЬ ПО НЕСКОЛЬКИМ КРИТЕРИЯМ:

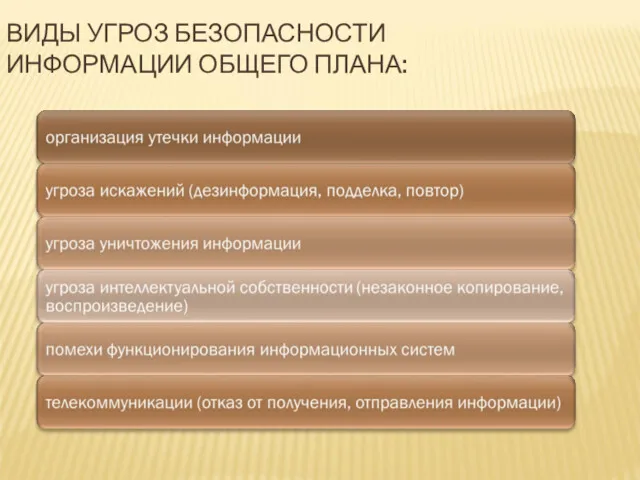

- 5. ВИДЫ УГРОЗ БЕЗОПАСНОСТИ ИНФОРМАЦИИ ОБЩЕГО ПЛАНА:

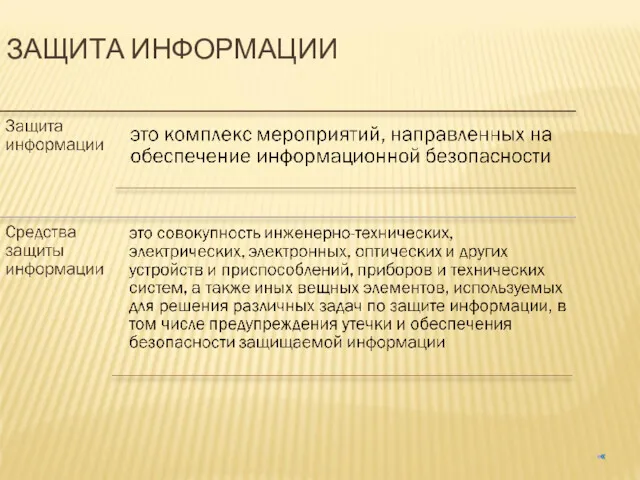

- 6. « ЗАЩИТА ИНФОРМАЦИИ

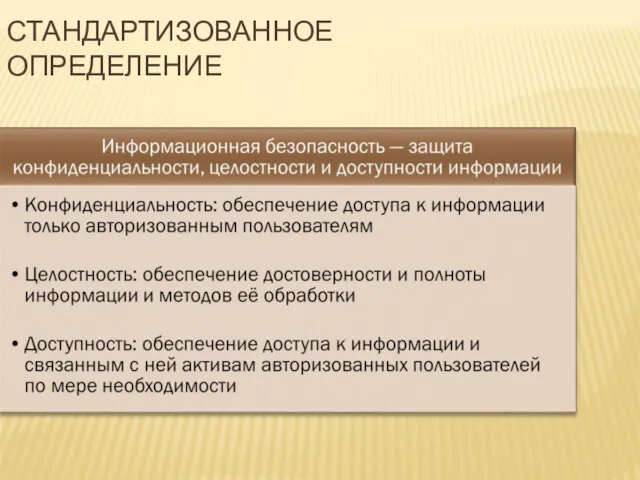

- 7. СТАНДАРТИЗОВАННОЕ ОПРЕДЕЛЕНИЕ

- 8. ОРГАНЫ, ОБЕСПЕЧИВАЮЩИЕ ИНФОРМАЦИОННУЮ БЕЗОПАСНОСТЬ

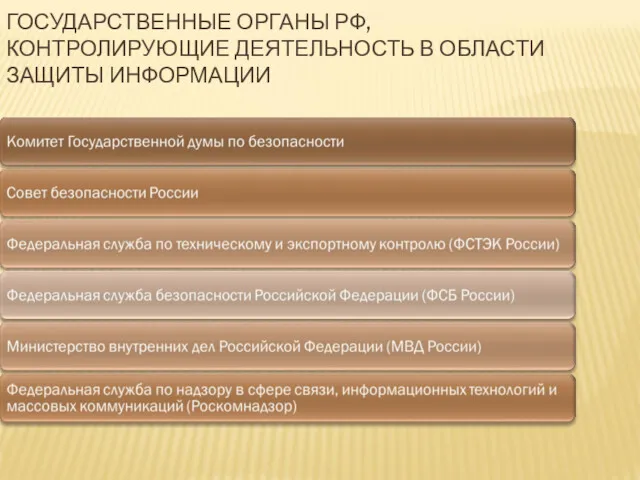

- 9. ГОСУДАРСТВЕННЫЕ ОРГАНЫ РФ, КОНТРОЛИРУЮЩИЕ ДЕЯТЕЛЬНОСТЬ В ОБЛАСТИ ЗАЩИТЫ ИНФОРМАЦИИ

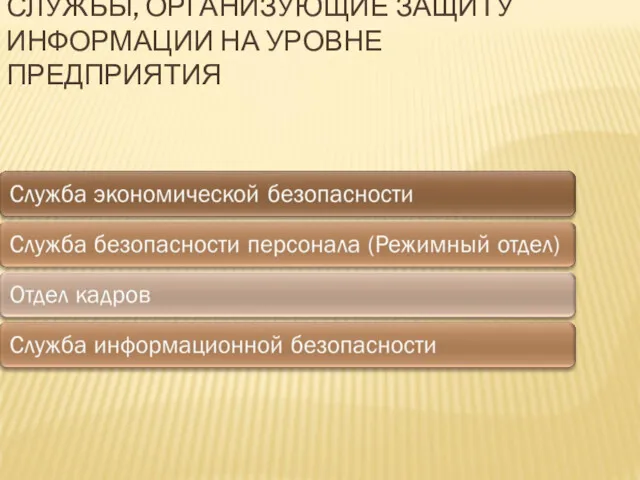

- 10. СЛУЖБЫ, ОРГАНИЗУЮЩИЕ ЗАЩИТУ ИНФОРМАЦИИ НА УРОВНЕ ПРЕДПРИЯТИЯ

- 11. НОРМАТИВНЫЕ ДОКУМЕНТЫ В ОБЛАСТИ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

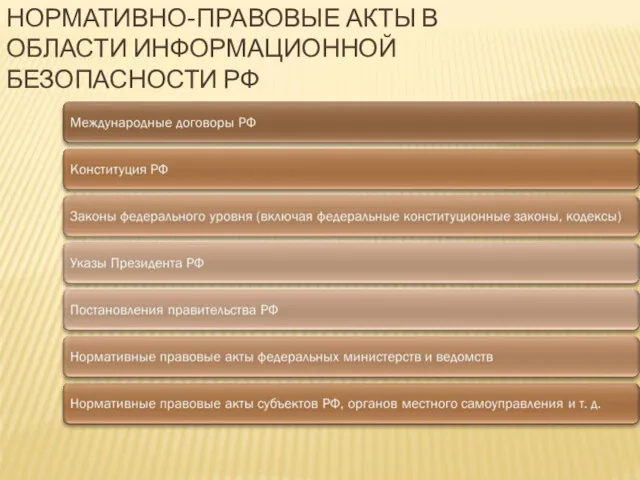

- 12. НОРМАТИВНО-ПРАВОВЫЕ АКТЫ В ОБЛАСТИ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ РФ

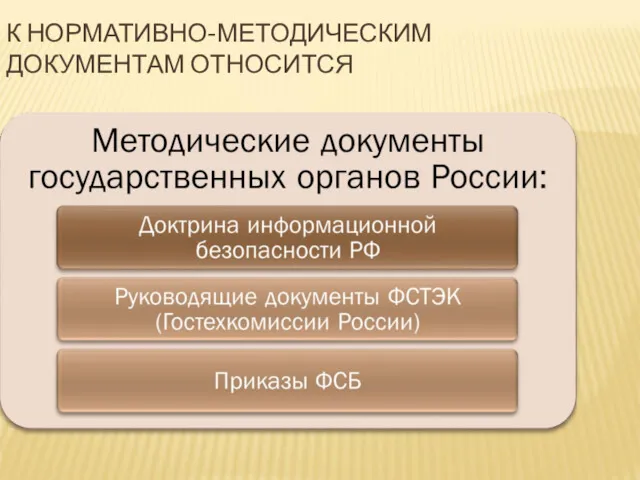

- 13. К НОРМАТИВНО-МЕТОДИЧЕСКИМ ДОКУМЕНТАМ ОТНОСИТСЯ

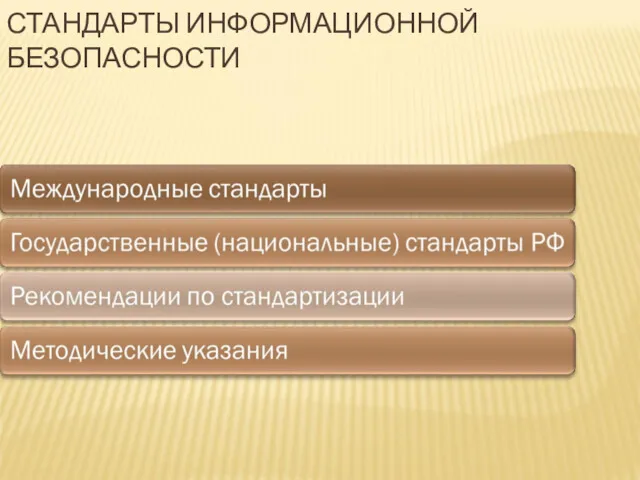

- 14. СТАНДАРТЫ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

- 15. ПРОГРАММНО-ТЕХНИЧЕСКИЕ СПОСОБЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

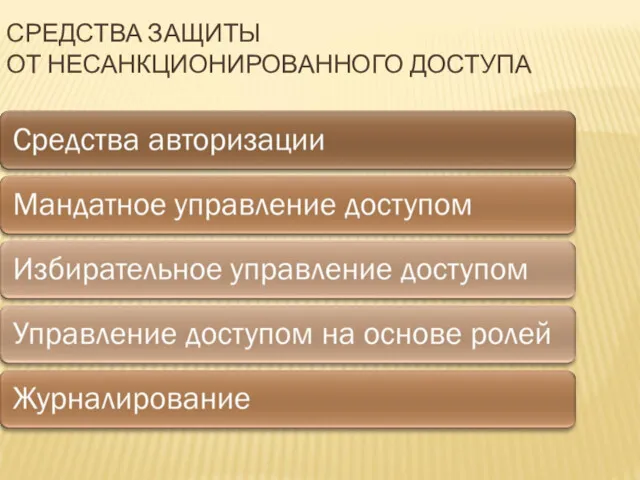

- 16. СРЕДСТВА ЗАЩИТЫ ОТ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА

- 17. АВТОРИЗАЦИЯ

- 18. ВИДЫ АВТОРИЗАЦИИ

- 19. МАНДАТНОЕ УПРАВЛЕНИЕ ДОСТУПОМ

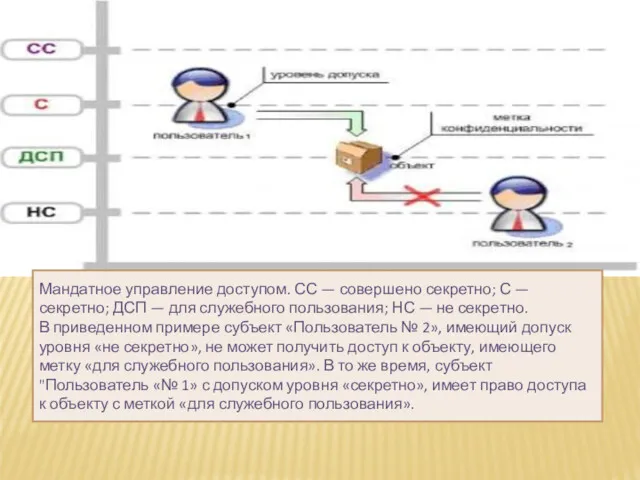

- 20. Мандатное управление доступом. СС — совершено секретно; С — секретно; ДСП — для служебного пользования; НС

- 21. ИЗБИРАТЕЛЬНОЕ УПРАВЛЕНИЕ ДОСТУПОМ

- 22. УПРАВЛЕНИЕ ДОСТУПОМ НА ОСНОВЕ РОЛЕЙ

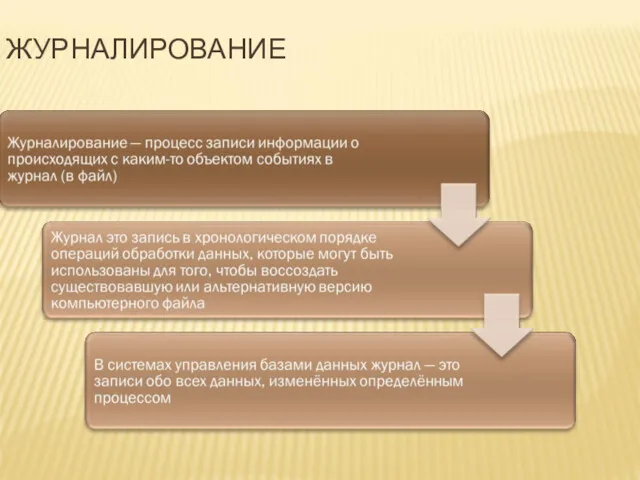

- 23. ЖУРНАЛИРОВАНИЕ

- 24. КРИПТОГРАФИЧЕСКИЕ СРЕДСТВА

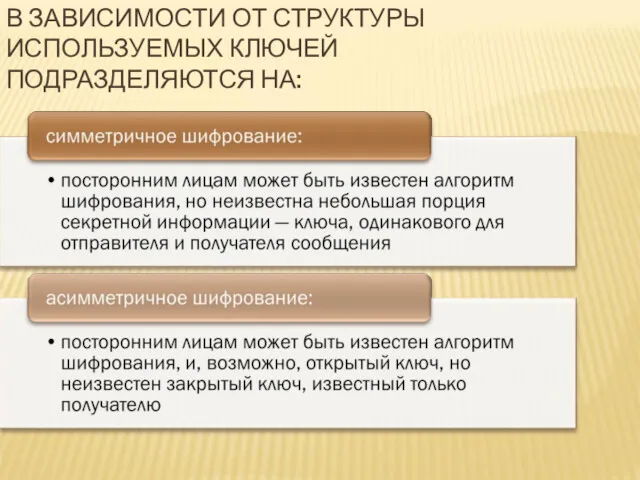

- 25. В ЗАВИСИМОСТИ ОТ СТРУКТУРЫ ИСПОЛЬЗУЕМЫХ КЛЮЧЕЙ ПОДРАЗДЕЛЯЮТСЯ НА:

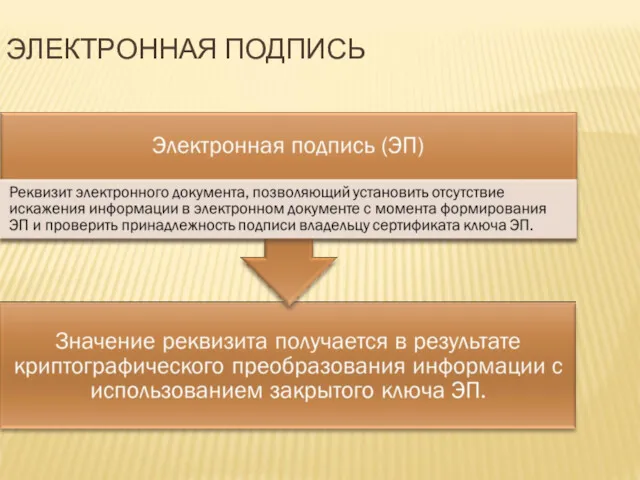

- 26. ЭЛЕКТРОННАЯ ПОДПИСЬ

- 27. О ПОДПИСИ Любая подпись, будь-то обычная или цифровая, всегда выполняет, по крайней мере, три функции: первая

- 28. НАЗНАЧЕНИЕ И ПРИМЕНЕНИЕ ЭП

- 29. ЭП КАК МЕТОД АУТЕНТИФИКАЦИИ Когда кто-то получает от вас сообщение, зашифрованное вашим частным ключом, он уверен

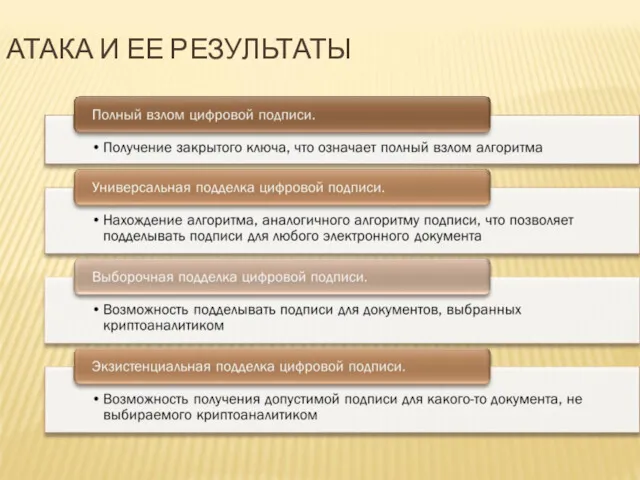

- 30. АТАКА И ЕЕ РЕЗУЛЬТАТЫ

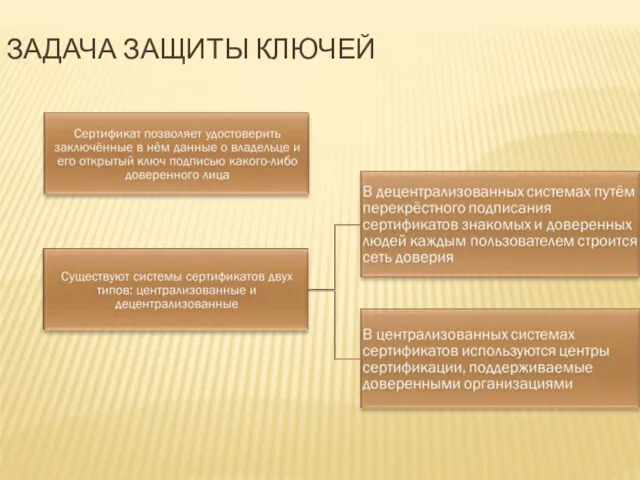

- 31. ЗАДАЧА ЗАЩИТЫ КЛЮЧЕЙ

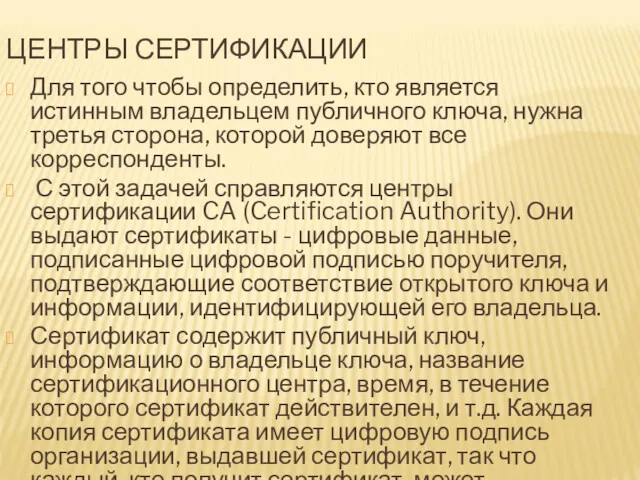

- 32. ЦЕНТРЫ СЕРТИФИКАЦИИ Для того чтобы определить, кто является истинным владельцем публичного ключа, нужна третья сторона, которой

- 33. КЛАССЫ СЕРТИФИКАТОВ Личные сертификаты могут быть разных классов. Для получения сертификата низшего уровня требуется минимальный уровень

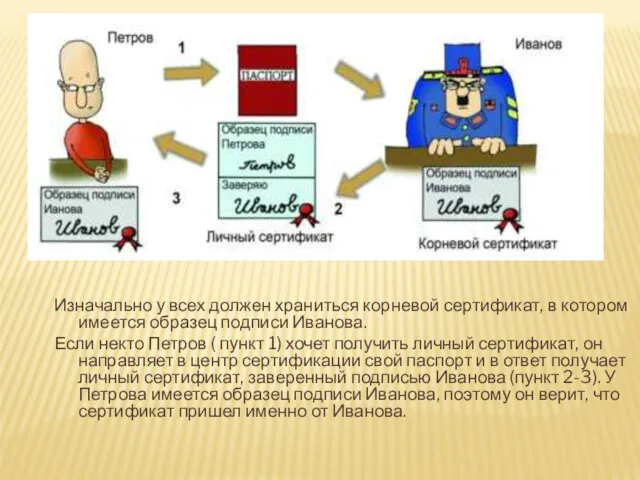

- 34. Изначально у всех должен храниться корневой сертификат, в котором имеется образец подписи Иванова. Если некто Петров

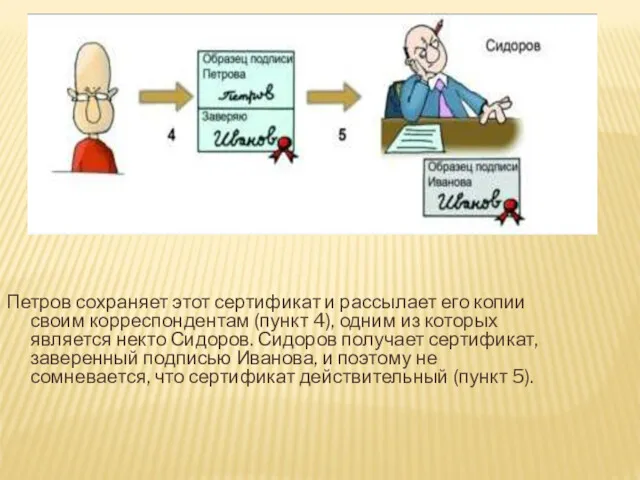

- 35. Петров сохраняет этот сертификат и рассылает его копии своим корреспондентам (пункт 4), одним из которых является

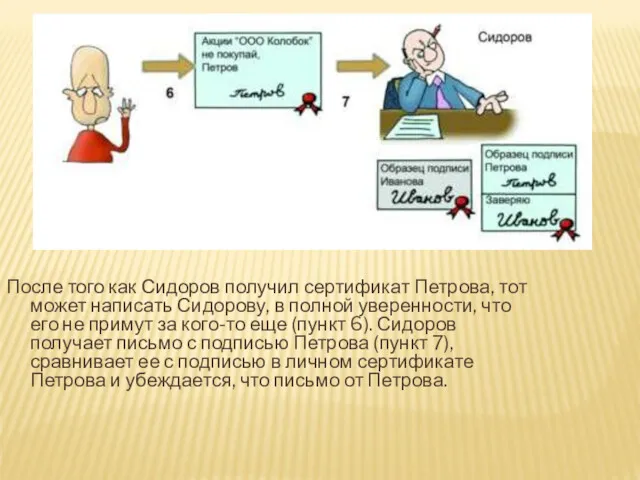

- 36. После того как Сидоров получил сертификат Петрова, тот может написать Сидорову, в полной уверенности, что его

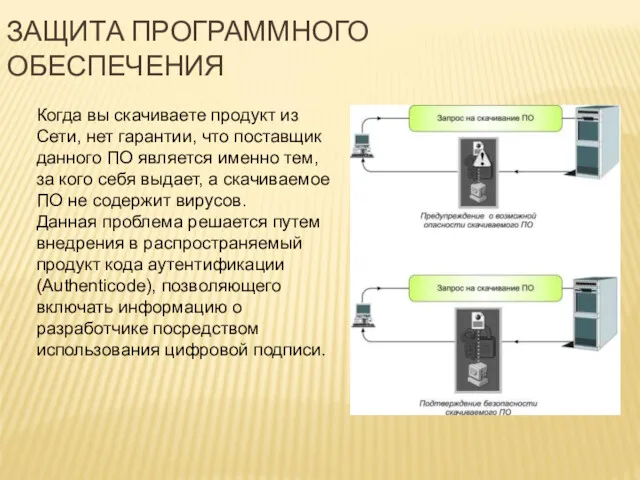

- 37. ЗАЩИТА ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ Когда вы скачиваете продукт из Сети, нет гарантии, что поставщик данного ПО является

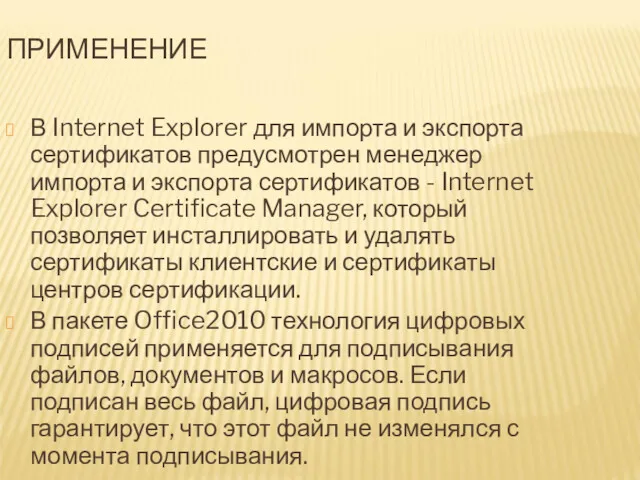

- 38. ПРИМЕНЕНИЕ В Internet Explorer для импорта и экспорта сертификатов предусмотрен менеджер импорта и экспорта сертификатов -

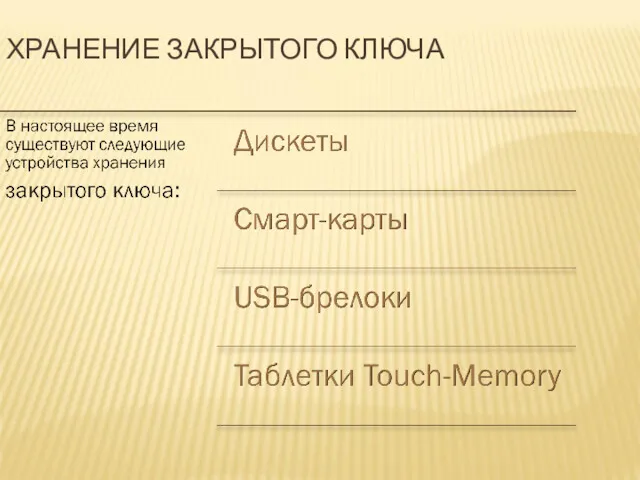

- 39. ХРАНЕНИЕ ЗАКРЫТОГО КЛЮЧА

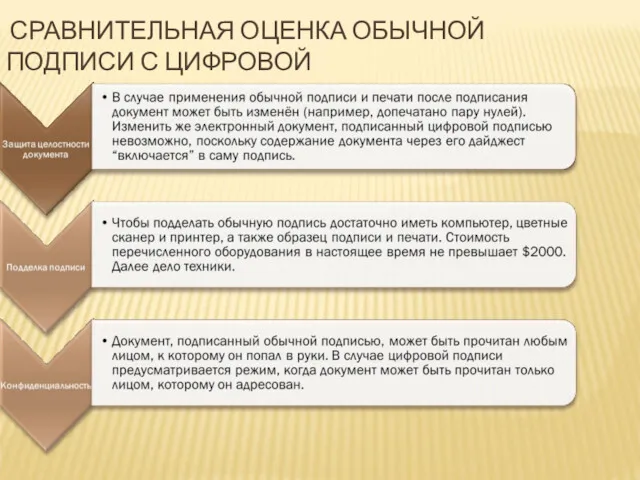

- 40. СРАВНИТЕЛЬНАЯ ОЦЕНКА ОБЫЧНОЙ ПОДПИСИ С ЦИФРОВОЙ

- 41. Защита информации с помощью паролей

- 42. ПАРОЛЬ

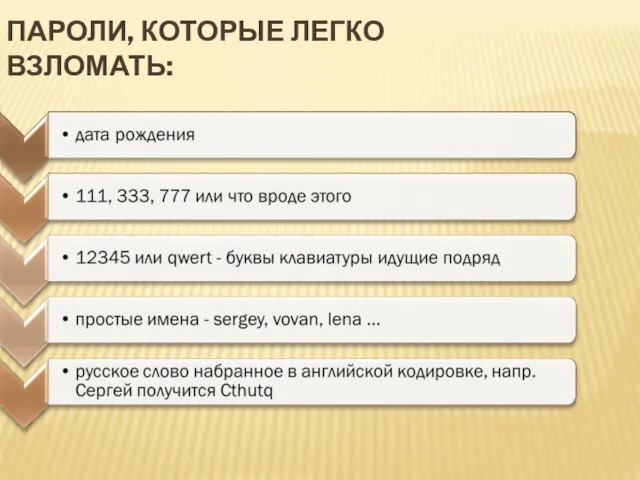

- 43. ПАРОЛИ, КОТОРЫЕ ЛЕГКО ВЗЛОМАТЬ:

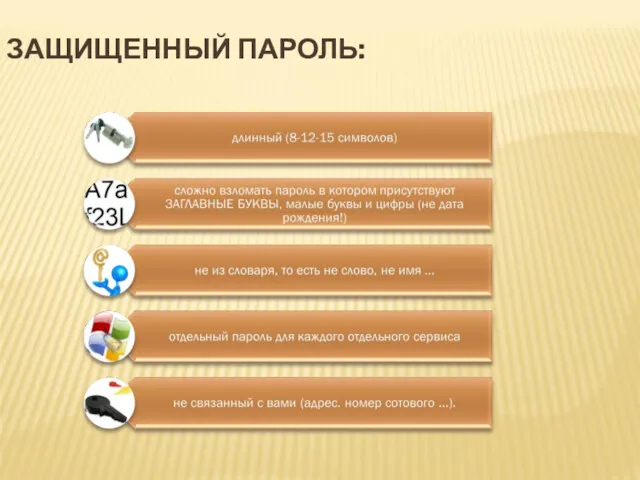

- 44. ЗАЩИЩЕННЫЙ ПАРОЛЬ:

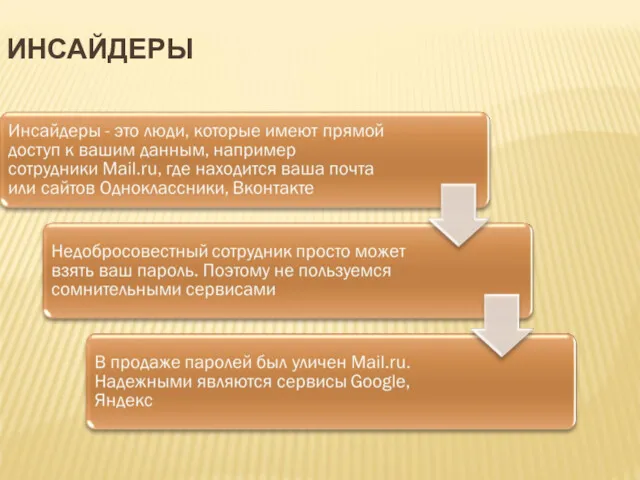

- 45. ИНСАЙДЕРЫ

- 46. ВАЖНО! Не должно быть одинаковых паролей: для доступа эл.почты, эл. платежные системы (WebMoney, RBK Money, Яндекс.Деньги

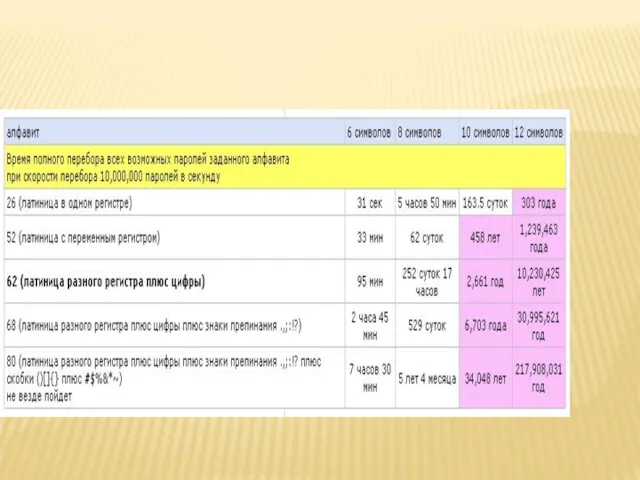

- 48. ПРОГРАММЫ ПО ВЗЛОМУ ПАРОЛЕЙ В настоящее время существует множество всевозможных программ предназначенных для подбора паролей операционной

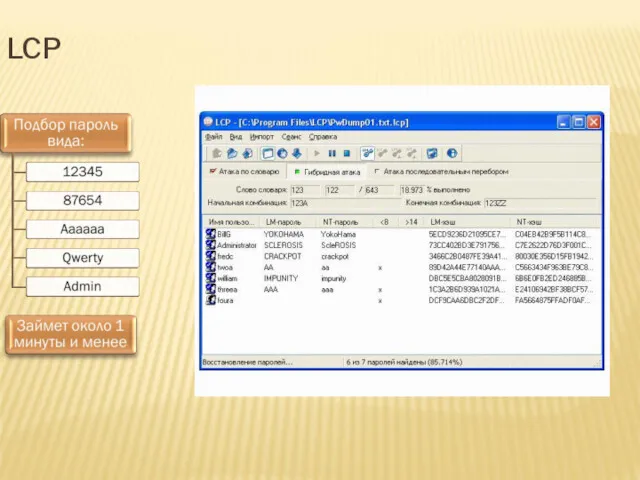

- 49. LCP

- 50. LCP

- 51. ОСНОВНЫЕ РЕКОМЕНДАЦИИ ПО СОСТАВЛЕНИЮ ПАРОЛЕЙ

- 52. ОСНОВНЫЕ РЕКОМЕНДАЦИИ ПО СОСТАВЛЕНИЮ ПАРОЛЕЙ Все пароли необходимо менять с определенной периодичностью, оптимальный срок - от

- 53. КОМПЬЮТЕРНЫЕ ВИРУСЫ

- 54. УГРОЗЫ БЕЗОПАСНОСТИ Конкретные действия вредоносного кода на компьютере зависят от вида и назначения программы злоумышленника. Она

- 55. « ЧТО ТАКОЕ ВИРУС? Вирусы - Программы (или программный код), написанные с целью копирования самих себя.

- 56. КЛАССИФИКАЦИЯ ФАЙЛОВЫХ ВИРУСОВ ПО СПОСОБУ ЗАРАЖЕНИЯ Вирусы – черви Программы, которые пытаются самостоятельно отправить себя на

- 57. КЛАССИФИКАЦИЯ ФАЙЛОВЫХ ВИРУСОВ ПО СПОСОБУ ЗАРАЖЕНИЯ Троянские кони Программы, которые выглядят полезными или безвредными, но содержат

- 58. ТРОЯНЫ Троянские программы, "троянские кони" и просто "трояны" - это вредоносные программы, которые сами не размножаются.

- 59. ВИДЫ ТРОЯНОВ По выполняемым вредоносным действиям троянские программы можно условно разделить на следующие виды: утилиты несанкционированного

- 60. КЛАССИФИКАЦИЯ ФАЙЛОВЫХ ВИРУСОВ ПО СПОСОБУ ЗАРАЖЕНИЯ Перезаписывающие вирусы Вирусы данного типа записывают своё тело вместо кода

- 61. Шпионские программы. Программы, которые могут отображать рекламные объявления (например, всплывающую рекламу), собирать сведения о пользователях или

- 62. SPYWARE Существует класс программ - клавиатурные шпионы. Эти вредители следят за пользователем и записывают каждое нажатие

- 63. За последние несколько лет получили распространение шпионские программы, которые собирают сведения о предпочтениях пользователя, часто посещающего

- 64. Фишинг Способ извлечения личных сведений, таких как данные банковских или кредитных карточек, реализуемый обычно через электронную

- 65. ИСТОЧНИКИ ЗАРАЖЕНИЯ

- 66. ИСТОЧНИКИ ЗАРАЖЕНИЯ

- 67. АДМИНИСТРАТИВНЫЕ МЕРЫ БОРЬБЫ С ВИРУСАМИ Говоря о степени ответственности антивирусной защиты, требуется разделять корпоративные и частные

- 68. Нельзя давать пользователям возможности самостоятельно считывать носители информации, такие как CD-диски, USB-флэш или выходящие из употребления

- 69. Помимо антивирусной защиты важно не забывать о таком важном средстве защиты данных, как система резервного копирования.

- 70. РЕЗЕРВНОЕ КОПИРОВАНИЕ

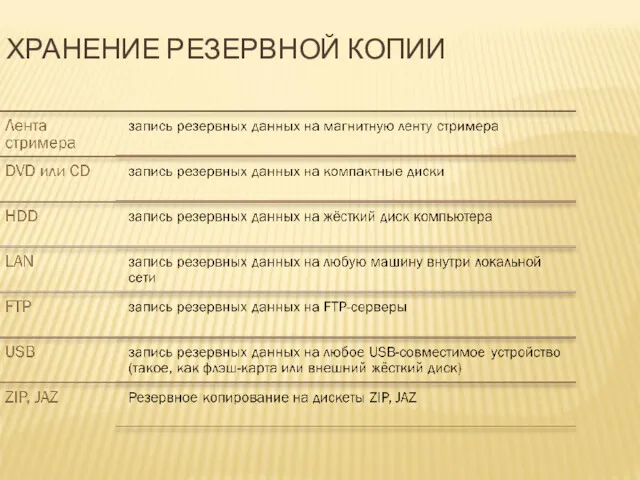

- 71. ХРАНЕНИЕ РЕЗЕРВНОЙ КОПИИ

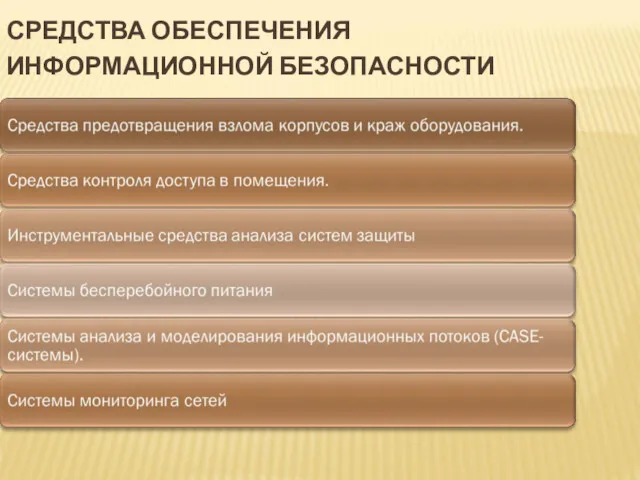

- 72. СРЕДСТВА ОБЕСПЕЧЕНИЯ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

- 73. ЦЕНТР ОБНОВЛЕНИЯ МАЙКРОСОФТ — НЕОБХОДИМАЯ МЕРА БЕЗОПАСНОСТИ

- 74. ЦЕНТР ОБНОВЛЕНИЯ МАЙКРОСОФТ — НЕОБХОДИМАЯ МЕРА БЕЗОПАСНОСТИ

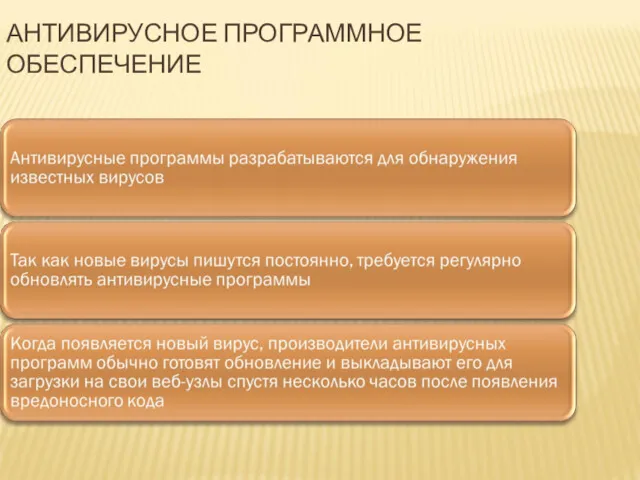

- 75. АНТИВИРУСНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

- 76. АНТИВИРУСНОЕ ПРОГРАММНОЕ ОБЕСПЕЧЕНИЕ

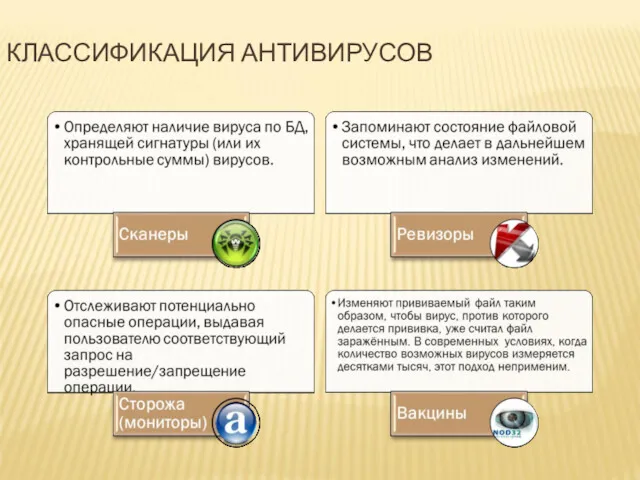

- 77. КЛАССИФИКАЦИЯ АНТИВИРУСОВ

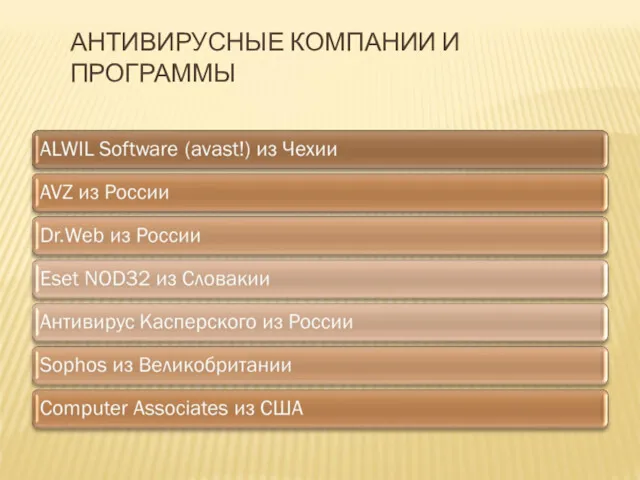

- 78. АНТИВИРУСНЫЕ КОМПАНИИ И ПРОГРАММЫ

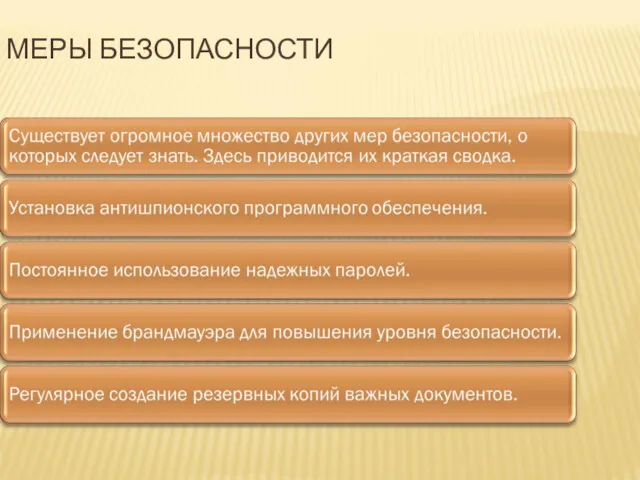

- 79. МЕРЫ БЕЗОПАСНОСТИ

- 80. БЕЗОПАСНОСТЬ ЭЛЕКТРОННОЙ ПОЧТЫ

- 81. МЕЖСЕТЕВОЙ ЭКРАН Межсетевые экраны, называют также брандмауэрами или файерволами (от англ. firewall). Первые компьютерные брандмауэры были

- 82. ВИДЫ БРАНДМАУЭРОВ Брандмауэр, или межсетевой экран,- это система, предотвращающая несанкционированный доступ извне во внутреннюю сеть. Брандмауэры

- 83. Несанкционированный пользователь не сможет получить доступ в локальную сеть, если ее защищает брандмауэр.

- 84. ИЗВЕСТНЫЕ БРАНДМАУЭРЫ

- 85. КОНТЕНТ-СЕКЬЮРИТИ Понятие "контент-секьюрити" охватывает вопросы безопасности содержания информации и включает широкий спектр тем - опасность утечки

- 86. ОСНОВНАЯ ПРОБЛЕМА Одной из проблем контент секьюрити является проблема нежелательных писем или спама.

- 87. ЛИЧНАЯ ПЕРЕПИСКА Проблема усугубляется еще и тем, что 30% сотрудников в своих частных письмах вольно или

- 88. ОРГАНИЗАЦИОННЫЕ МЕРЫ Организационные меры борьбы со спамом применяются в рамках крупных и средних компаний и помогают

- 89. НОРМЫ ПОВЕДЕНИЯ Нежелательно отвечать на письма спамеров. Ответ пользователя подтверждает факт наличия данного почтового адреса. Имя

- 90. ТЕХНИЧЕСКИЕ СРЕДСТВА БОРЬБЫ СО СПАМОМ К техническим средствам борьбы с нежелательной почтой относятся специальные программные фильтры,

- 92. Скачать презентацию

Java Script

Java Script Формирование изображений на экране монитора

Формирование изображений на экране монитора 3DMask. Разработка приложения для мобильных устройств

3DMask. Разработка приложения для мобильных устройств Презентация к уроку информатики на тему: Правила поведения в компьютерном классе.

Презентация к уроку информатики на тему: Правила поведения в компьютерном классе. Технология и процесс разработки ПО. Лекция 6

Технология и процесс разработки ПО. Лекция 6 Виды писем. Порядок отправления писем различных видов

Виды писем. Порядок отправления писем различных видов Решение задач. Выполнение алгоритмов для исполнителя Робот.

Решение задач. Выполнение алгоритмов для исполнителя Робот. Библиографическое описание документов как одно из условий повышения цитируемости авторов. Оформление списков литературы и ссылок

Библиографическое описание документов как одно из условий повышения цитируемости авторов. Оформление списков литературы и ссылок Моделирование как метод познания. Модель и Моделирование

Моделирование как метод познания. Модель и Моделирование Подпрограммы – параметры других подпрограмм. Указатели на функции в Си. Лекция 5

Подпрограммы – параметры других подпрограмм. Указатели на функции в Си. Лекция 5 CASE – технологии разработки программных систем

CASE – технологии разработки программных систем Понятие алгоритма и его свойства

Понятие алгоритма и его свойства МЕТОДИЧЕСКАЯ РАЗРАБОТКА к занятию по теме Реализация творческого проекта на занятиях компьютерной графики

МЕТОДИЧЕСКАЯ РАЗРАБОТКА к занятию по теме Реализация творческого проекта на занятиях компьютерной графики Складання та виконання алгоритмів з повтореннями та розгалуженнями для опрацювання величин

Складання та виконання алгоритмів з повтореннями та розгалуженнями для опрацювання величин 20230928_2-5_sistemy_schisleniya

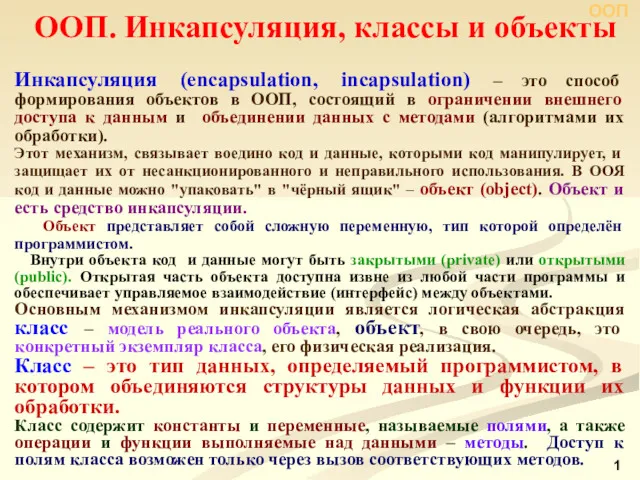

20230928_2-5_sistemy_schisleniya ООП. Инкапсуляция, классы и объекты

ООП. Инкапсуляция, классы и объекты Информатика как наука

Информатика как наука Introduction to C++

Introduction to C++ Устройства ввода и вывода информации

Устройства ввода и вывода информации Автоматизация учета работы ресторана в системе 1С: Предприятие 7.7

Автоматизация учета работы ресторана в системе 1С: Предприятие 7.7 Основы программирования на языку С++. Лекция 2

Основы программирования на языку С++. Лекция 2 Cyber-Safety

Cyber-Safety Спам и защита от него

Спам и защита от него Розробка системи автоматизованої перевірки (тестування) знань курсантів

Розробка системи автоматизованої перевірки (тестування) знань курсантів Текстовый и символьный типы данных

Текстовый и символьный типы данных Розробка мобільного додатку на базі Android для підрахунку кількості кроків

Розробка мобільного додатку на базі Android для підрахунку кількості кроків Встраивание музыки в документы

Встраивание музыки в документы Памятка волонтеру группы в Квартале

Памятка волонтеру группы в Квартале