Содержание

- 2. Цели и задачи защиты Цели защиты информации в сетях ЭВМ общие для всех автоматизированных систем обработки

- 3. Угрозы безопасности Прослушивание каналов, т. е. запись и последующий анализ всего проходящего потока сообщений. Прослушивание в

- 4. Задачи защиты в сетях передачи данных Аутентификация одноуровневых объектов, заключающаяся в подтверждении подлинности одного или нескольких

- 5. Задачи защиты на уровнях протоколов передачи данных Физический уровень — контроль электромагнитных излучений линий связи и

- 6. © Шестаков А.П. Защита информации в сетях Задачи защиты на уровнях протоколов передачи данных Сетевой уровень

- 7. Задачи защиты на уровнях протоколов передачи данных Транспортный уровень — осуществляет контроль за функциями сетевого уровня

- 8. Задачи защиты на уровнях протоколов передачи данных Анализ трафика предотвращается передачей сообщений, не содержащих информацию, которые,

- 9. Задачи защиты на уровнях протоколов передачи данных Протоколы верхних уровней обеспечивают контроль взаимодействия принятой или переданной

- 10. Сервисы безопасности Идентификация / аутентификация. Современные средства идентификации / аутентификации должны удовлетворять двум условиям: быть устойчивыми

- 11. Сервисы безопасности Первое требование можно выполнить, используя криптографические методы. В настоящее время общепринятыми являются подходы, основанные

- 12. Сервисы безопасности Разграничение доступа. Разграничение доступа является самой исследованной областью информационной безопасности. Динамичность современной программной среды

- 13. Сервисы безопасности Протоколирование/аудит. Протоколирование и аудит традиционно являлись рубежом обороны, обеспечивающим анализ последствий нарушения информационной безопасности

- 14. Сервисы безопасности Экранирование. Экранирование как сервис безопасности выполняет следующие функции: разграничение межсетевого доступа путем фильтрации передаваемых

- 15. Сервисы безопасности Туннелирование. Его суть состоит в том, чтобы «упаковать» передаваемую порцию данных, вместе со служебными

- 16. Сервисы безопасности Шифрование. Шифрование — важнейшее средство обеспечения конфиденциальности и одновременно самое конфликтное место информационной безопасности.

- 17. Сервисы безопасности Контроль целостности. В современных системах контроль целостности должен распространяться не только на отдельные порции

- 18. Сервисы безопасности Контроль защищенности. Контроль защищенности по сути представляет собой попытку «взлома» информационной системы, осуществляемого силами

- 19. Сервисы безопасности Обнаружение отказов и оперативное восстановление. Обнаружение отказов и оперативное восстановление относятся к числу сервисов,

- 20. Международные стандарты Х.800 и Х.509 Стандарт Х.800 предусматривает следующие сервисы безопасности: аутентификация (имеются в виду —

- 21. Международные стандарты Х.800 и Х.509 Стандарт Х.509 описывает процедуру аутентификации с использованием службы каталогов. Наиболее ценной

- 22. Архитектура механизмов защиты информации в сетях ЭВМ Архитектуру механизмов защиты информации рассмотрим на примере наиболее распространенной

- 23. Архитектура механизмов защиты информации в сетях ЭВМ В ВОС различают следующие основные активные способы несанкционированного доступа

- 24. Архитектура механизмов защиты информации в сетях ЭВМ модификация сообщений (преднамеренное искажение информационной части сообщения); блокировка логического

- 25. Архитектура механизмов защиты информации в сетях ЭВМ Перечень видов услуг, предоставляемых по защите информации аутентификация равнозначного

- 26. Архитектура механизмов защиты информации в сетях ЭВМ управление доступом (разграничение доступа) — обеспечивает защиту от несанкционированного

- 27. Архитектура механизмов защиты информации в сетях ЭВМ засекречивание в режиме без установления соединения — обеспечивает конфиденциальность

- 28. Архитектура механизмов защиты информации в сетях ЭВМ целостность соединения с восстановлением — позволяет обнаружить попытки вставки,

- 29. Архитектура механизмов защиты информации в сетях ЭВМ целостность блока данных в режиме без установления соединения —

- 30. Архитектура механизмов защиты информации в сетях ЭВМ информирование об отправке данных — позволяет обнаружить логические объекты,

- 31. Архитектура механизмов защиты информации в сетях ЭВМ Механизм управления доступом, предназначенный для реализации соответствующего вида перечисленных

- 32. Архитектура механизмов защиты информации в сетях ЭВМ Механизмы управления доступом могут быть основаны на: информационных базах

- 33. Межсетевые экраны — брандмауэры (FireWall) Гостехкомиссией при Президенте РФ разработан Руководящий документ «Средства вычислительной техники. Межсетевые

- 34. Межсетевые экраны — брандмауэры (FireWall) В указанном документе межсетевой экран (МЭ) определяется как локальное (однокомпонентное) или

- 35. Межсетевые экраны Межсетевой экран располагается между защищаемой (внутренней) сетью и внешней средой (внешними сетями или другими

- 36. Межсетевые экраны — брандмауэры (FireWall) МЭ обеспечивает защиту АС посредством фильтрации информации (как минимум на сетевом

- 37. Межсетевые экраны — брандмауэры (FireWall) Каждое правило запрещает или разрешает передачу информации определенного вида между субъектами

- 38. Межсетевые экраны — брандмауэры (FireWall) Основными компонентами брандмауэра являются: политика сетевого доступа механизмы усиленной аутентификации фильтрация

- 39. Межсетевые экраны — брандмауэры (FireWall) Выделяются пять классов МЭ, где пятый — низший, а первый —

- 40. Межсетевые экраны — брандмауэры (FireWall) ПРИМЕР Брандмауэр FireBox (производства WatchGuard) имеет смешанную архитектуру — динамической фильтрации

- 41. Межсетевые экраны — брандмауэры (FireWall) наборы правил являются динамическими и могут быть изменены во время работы

- 42. Прокси (Proxy) серверы Можно использовать специальную программу, которая позволяла бы остальным компьютерам эмулировать выход в Internet,

- 44. Скачать презентацию

1С:Документооборот 8. Настройка прав доступа

1С:Документооборот 8. Настройка прав доступа Локальная сеть_урок в 11 классе

Локальная сеть_урок в 11 классе Оқу орындарына wi-fi керек пе?

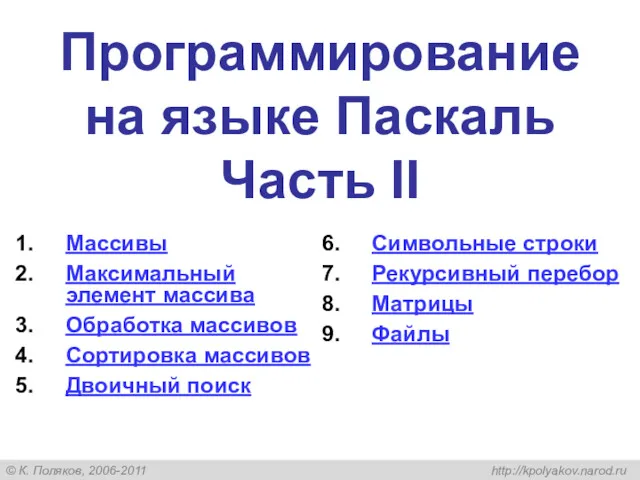

Оқу орындарына wi-fi керек пе? Программирование на языке Паскаль. Массивы (часть 2)

Программирование на языке Паскаль. Массивы (часть 2) Умение оценивать объёма памяти для хранения текстовых данных. ОГЭ - 5

Умение оценивать объёма памяти для хранения текстовых данных. ОГЭ - 5 Сети центров общения Надежда. Новый формат сотрудничества на условиях франчайзинга

Сети центров общения Надежда. Новый формат сотрудничества на условиях франчайзинга Хранение информации. Базы данных

Хранение информации. Базы данных Электронное портфолио студента

Электронное портфолио студента Работа в текстовом процессоре основные приемы редактирования текста

Работа в текстовом процессоре основные приемы редактирования текста презентация к учебнику информатика и ИКТ 10 класс Семакин

презентация к учебнику информатика и ИКТ 10 класс Семакин SAFA results: aircraft types Russian Federation State of Design

SAFA results: aircraft types Russian Federation State of Design Переход на 1C:ERP из других конфигураций

Переход на 1C:ERP из других конфигураций Web browser

Web browser Общение в Интернете в реальном времени

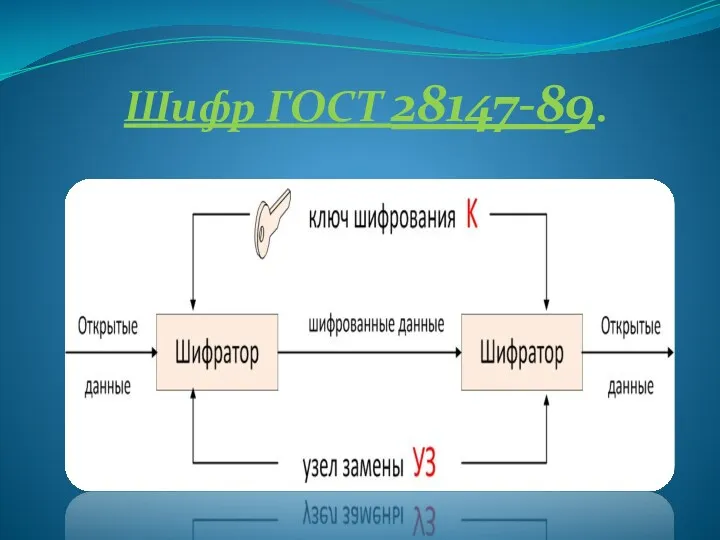

Общение в Интернете в реальном времени Шифр және шифрлау

Шифр және шифрлау Курсы по тестированию IT LABS. UNIX. Основные команды. Man. (Урок 6)

Курсы по тестированию IT LABS. UNIX. Основные команды. Man. (Урок 6) Алгоритмы обработки массивов

Алгоритмы обработки массивов Решение задания ОГЭ по информатике

Решение задания ОГЭ по информатике Основы системного анализа

Основы системного анализа Графические возможности PascalABC

Графические возможности PascalABC Графика и компьютер

Графика и компьютер Урок информатики по учебнику ПлаксинаМ.А. тема Как человек общается с компьютером,Как управлять компьютером с помощью мыши

Урок информатики по учебнику ПлаксинаМ.А. тема Как человек общается с компьютером,Как управлять компьютером с помощью мыши Базовые аспекты общей информатики

Базовые аспекты общей информатики Надежность информации. Основные определения

Надежность информации. Основные определения Программные средства человеко-машинного интерфейса

Программные средства человеко-машинного интерфейса Обслуживание ввода - вывода

Обслуживание ввода - вывода Бұлтты Web қызметі. Мобильді технологиялардың негізгі терминдер мен тұжырымдармалары. Мобильді қызметтер

Бұлтты Web қызметі. Мобильді технологиялардың негізгі терминдер мен тұжырымдармалары. Мобильді қызметтер Активизация мыслительной деятельности воспитанников на уроках физики с использованием ИКТ

Активизация мыслительной деятельности воспитанников на уроках физики с использованием ИКТ