Защита персональных данных. Угрозы в области технической защиты информации. Оценка рисков презентация

Содержание

- 2. Порядок организации защиты персональных данных в ИСПДн Провести обследование ИС с целью оценки текущего состояния ИБ

- 3. Используемые документы Федеральный Закон Российской Федерации «О персональных данных» № 152-ФЗ от 27 июля 2006 года

- 4. Постановление Правительства Российской Федерации от 17 ноября 2007 г. № 781 «Об утверждении Положения об обеспечении

- 5. Положение об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных Основные требования

- 6. Базовая модель угроз безопасности персональным данным при их обработке в информационных системах персональных данных Термины и

- 7. ИСПДн делятся на «типовые» (необходима защита только конфиденциальности) и «специальные» (защита конфиденциальности + хотя бы 1

- 8. Специальные информационные системы - ИС, в которых вне зависимости от необходимости обеспечения конфиденциальности требуется обеспечить хотя

- 9. «Оператор при обработке персональных данных обязан принимать необходимые организационные и технические меры, в том числе использовать

- 10. Возможность: ОБОСНОВАННО отнести свою ИСПДн к типовым Типовая СОБИ Нормативные документы содержат Типовую модель угроз и

- 11. Класс ИСПДН зависит от: категории важности персональных данных; объема обрабатываемых данных выбранных характеристик безопасности защищаемых персональных

- 12. Приказ 55/86/20 Структура системы автономные (не подключенные к иным информационным системам) комплексы технических и программных средств,

- 13. Приказ 55/86/20 Режим обработки персональных данных в информационной системе Однопользовательские Многопользовательские

- 14. Приказ 55/86/20 По разграничению прав доступа пользователей Без разграничения прав доступа С разграничением прав доступа

- 15. При классификации типовых информационных систем персональных данных (ИСПДн) учитываются комбинации следующих признаков: Категория обрабатываемых данных Объем

- 16. 1 - в информационной системе одновременно обрабатываются персональные данные более чем 100 000 субъектов персональных данных

- 17. Приказ 55/86/20 Классификация системы класс 1 (К1) - информационные системы, для которых нарушение заданной характеристики безопасности

- 18. Приказ 55/86/20 Категории ПД Категория 1. ПД, касающиеся расовой, национальной принадлежности, политических взглядов, религиозных и философских

- 19. Приказ 55/86/20 Таблица классификации типовой ИС В случае выделения в составе информационной системы подсистем, информационной системе

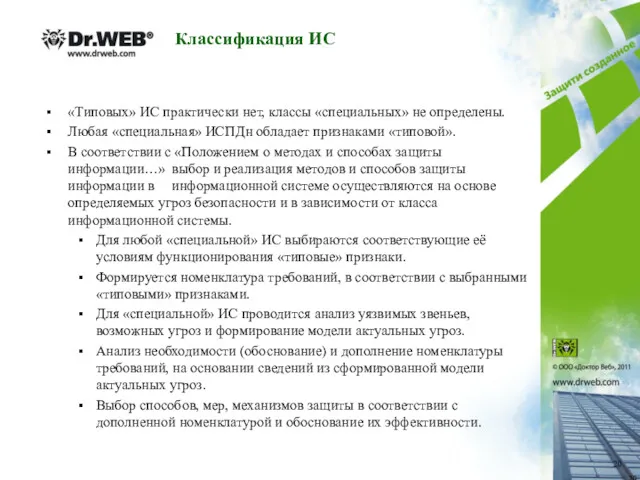

- 20. «Типовых» ИС практически нет, классы «специальных» не определены. Любая «специальная» ИСПДн обладает признаками «типовой». В соответствии

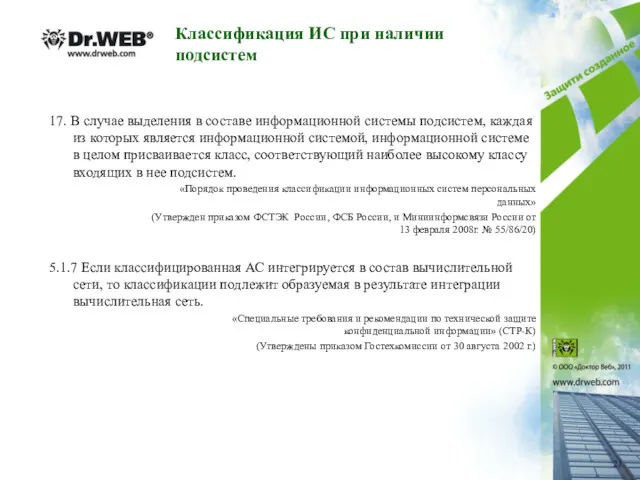

- 21. 17. В случае выделения в составе информационной системы подсистем, каждая из которых является информационной системой, информационной

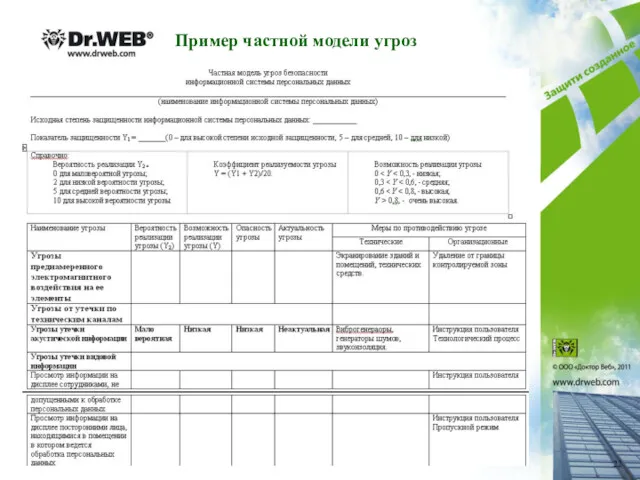

- 22. Пример частной модели угроз

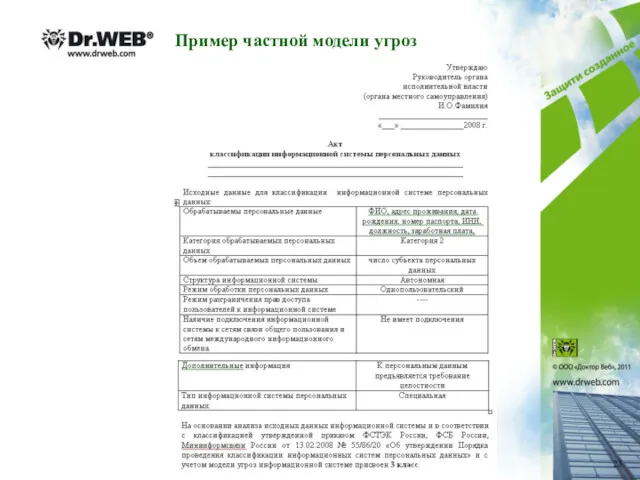

- 23. Пример частной модели угроз

- 24. Классифицируем ИСПДн Для каждой ИСПДн должна быть составлена своя модель угроз. Результаты классификации оформляются актом классификации

- 25. Персональные и конфиденциальные данные Персональные данные также относятся, согласно Указу Президента РФ №188 от 16.03.1997, к

- 26. Персональные и конфиденциальные данные Персональные данные могут иметь статус государственной тайны. Это касается например персональных данных

- 27. Персональные и конфиденциальные данные К сведениям конфиденциального характера можно отнести: персональные данные гражданина; тайна следствия и

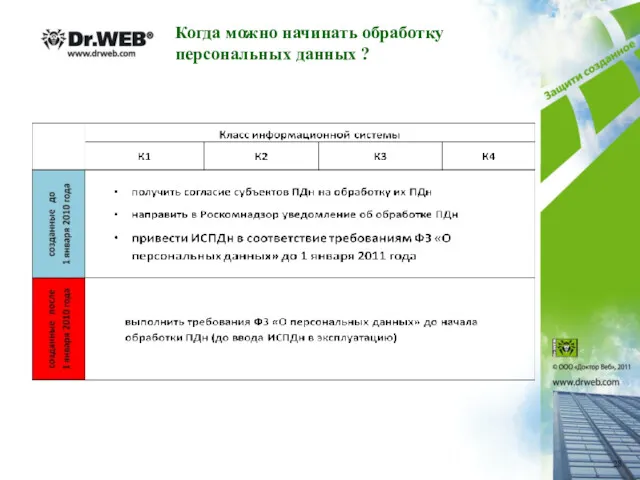

- 28. Когда можно начинать обработку персональных данных ?

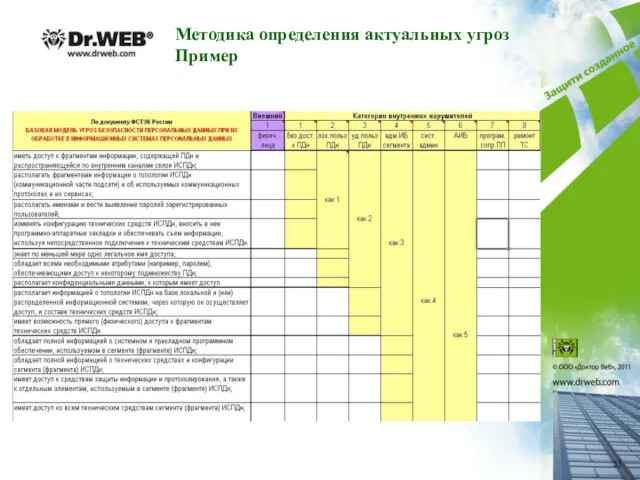

- 29. Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных Базовая модель

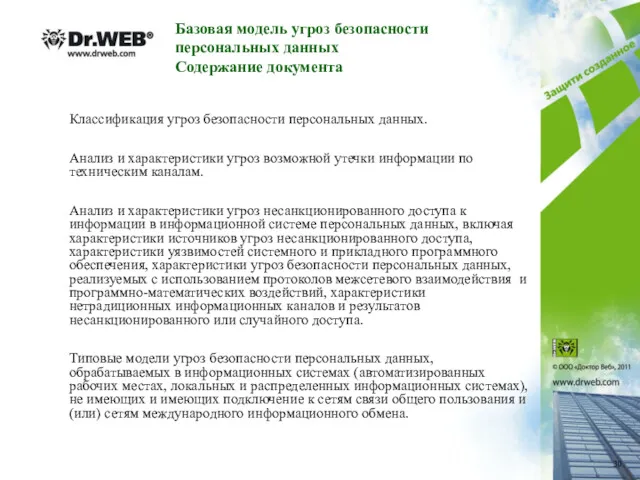

- 30. Базовая модель угроз безопасности персональных данных Содержание документа Классификация угроз безопасности персональных данных. Анализ и характеристики

- 31. Модель угроз безопасности ПД Модель угроз безопасности должна включать список действующих угроз, содержащий: описание угрозы; вероятность

- 32. Модель угроз безопасности ПД Типы персональных данных Информация может содержаться в виде: буквенно-цифровой информации в виде

- 33. Модель угроз безопасности ПД Классификация угроз безопасности Угрозы классифицируются: по видам возможных источников: угрозы, связанные с

- 34. Модель угроз безопасности ПД угрозы внедрения вредоносных программ Угрозы несанкционированного доступа: угрозы непосредственного или удаленного проникновения

- 35. Модель угроз безопасности ПД угрозы уязвимостей Причинами возникновения уязвимостей являются: ошибки при проектировании и разработке программного/программно-аппаратного

- 36. Модель угроз безопасности ПД Результаты несанкционированного или случайного доступа Реализация угроз НСД к информации может приводить

- 37. Модель угроз безопасности ПД Типовые модели угроз По структуре ИСПДн - автоматизированные рабочие места, локальные и

- 38. Модель угроз безопасности ПД Типовые модели угроз – локальная АРМ Угрозы внедрения вредоносных программ Угрозы НСД

- 39. Модель угроз безопасности ПД Типовые модели угроз – ЛВС, имеющая или не имеющая выход в Интернет

- 40. Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных Методика

- 41. Методика предназначена для: государственных или муниципальных ИСПДн; ИСПДн, используемых организациями независимо от форм собственности; ИСПДн, создаваемых

- 42. Под угрозами безопасности понимается совокупность условий и факторов, создающих опасность несанкционированного, в том числе случайного, доступа

- 43. Перечень типов объектов защиты Линии связи и сети передачи данных Сетевые программные и аппаратные средства, в

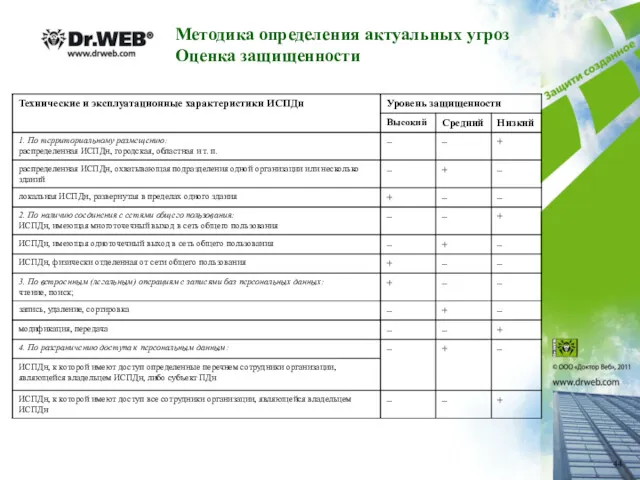

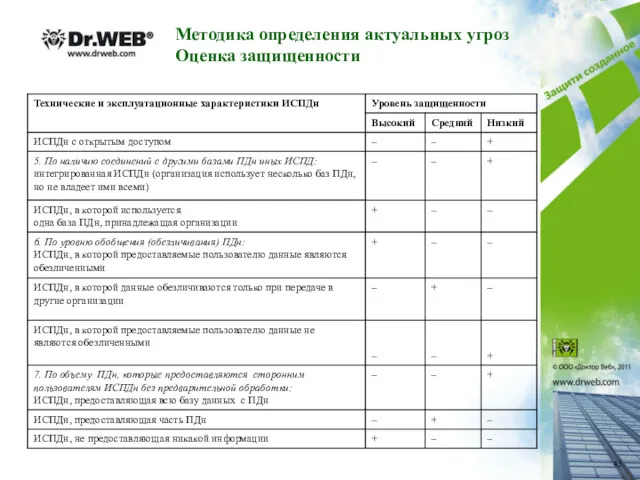

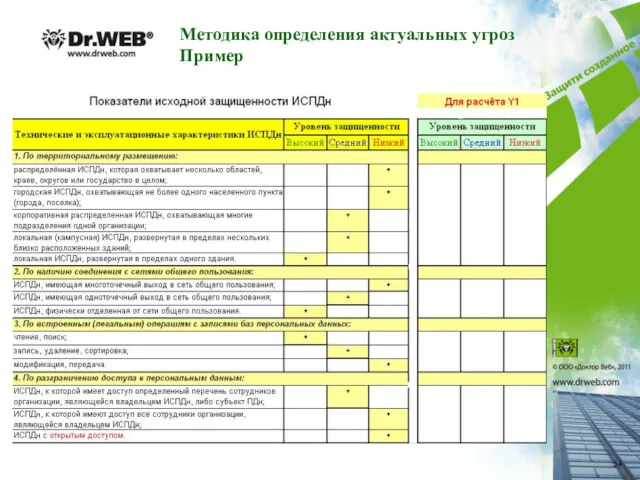

- 44. Методика определения актуальных угроз Оценка защищенности

- 45. Методика определения актуальных угроз Оценка защищенности

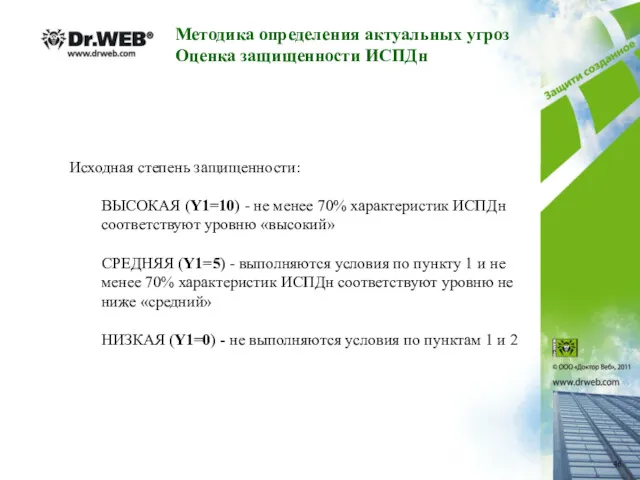

- 46. Исходная степень защищенности: ВЫСОКАЯ (Y1=10) - не менее 70% характеристик ИСПДн соответствуют уровню «высокий» СРЕДНЯЯ (Y1=5)

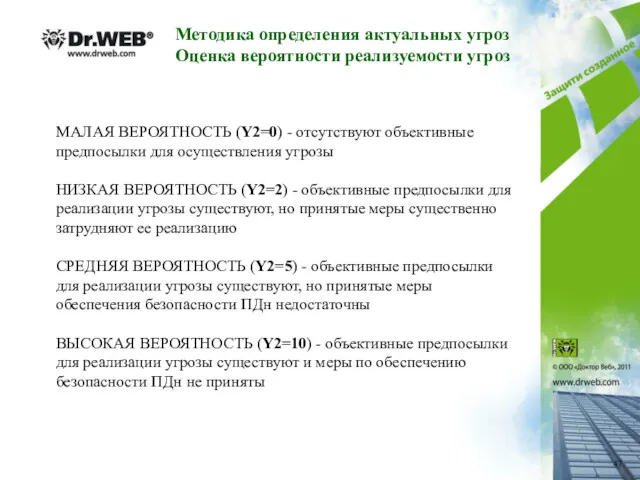

- 47. МАЛАЯ ВЕРОЯТНОСТЬ (Y2=0) - отсутствуют объективные предпосылки для осуществления угрозы НИЗКАЯ ВЕРОЯТНОСТЬ (Y2=2) - объективные предпосылки

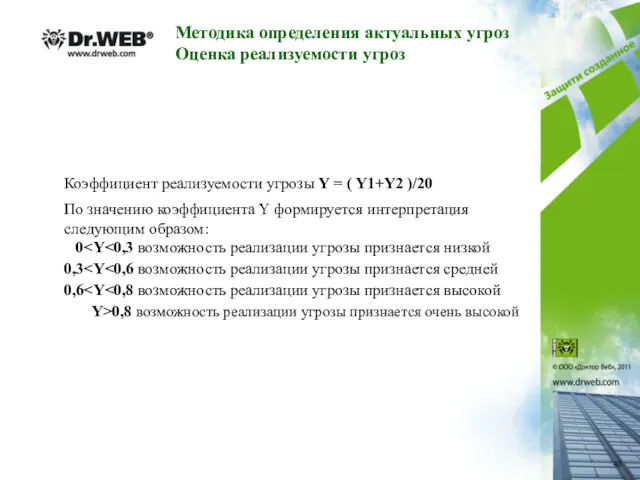

- 48. Коэффициент реализуемости угрозы Y = ( Y1+Y2 )/20 По значению коэффициента Y формируется интерпретация следующим образом:

- 49. низкая опасность - реализация угрозы может привести к незначительным негативным последствиям для субъектов персональных данных; средняя

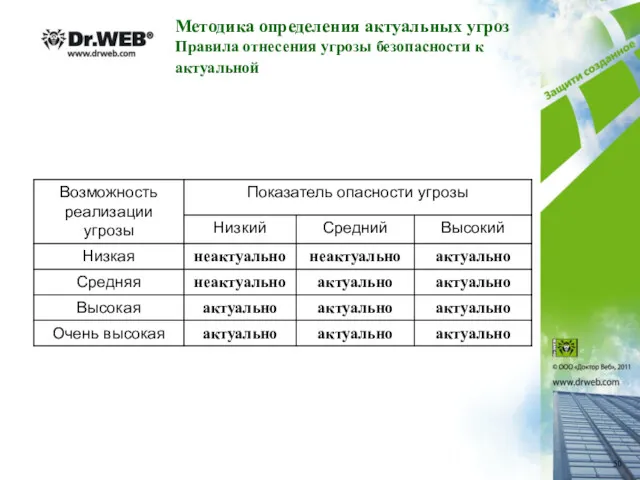

- 50. Методика определения актуальных угроз Правила отнесения угрозы безопасности к актуальной

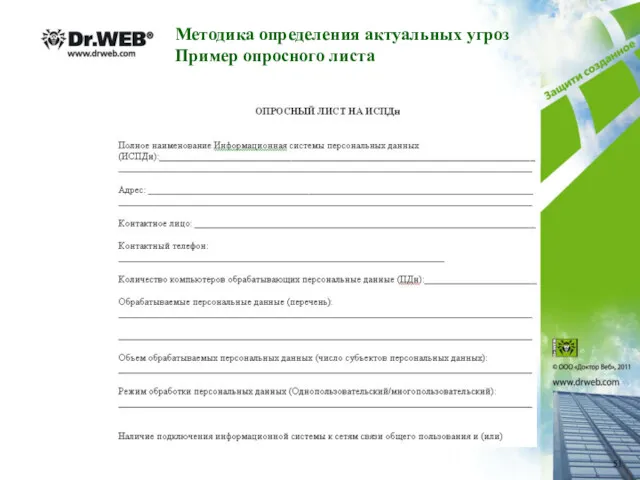

- 51. Методика определения актуальных угроз Пример опросного листа

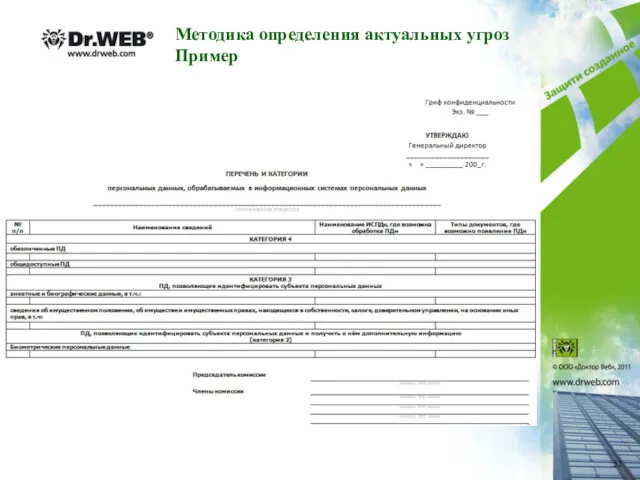

- 52. Методика определения актуальных угроз Пример

- 53. Методика определения актуальных угроз Пример

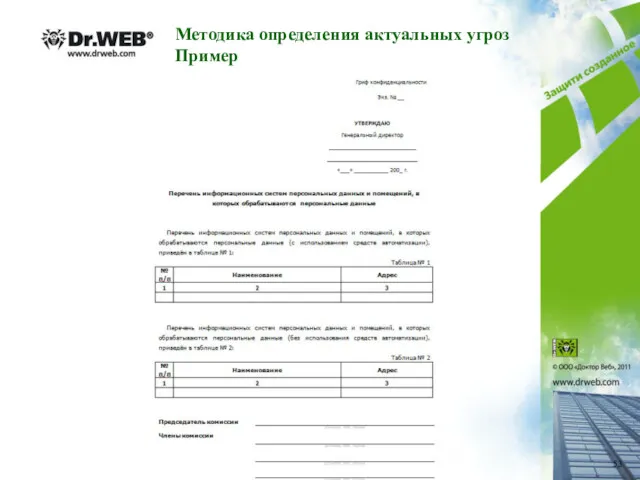

- 54. Методика определения актуальных угроз Пример

- 55. Методика определения актуальных угроз Пример

- 56. Положение о методах и способах защиты информации в ИСПДн Положение устанавливает методы и способы защиты информации,

- 57. Положение о методах и способах защиты информации в ИСПДн Средства защиты Методы защиты информации, обрабатываемой техническими

- 58. Положение о методах и способах защиты информации в ИСПДн Назначение ответственного лица Для выбора и реализации

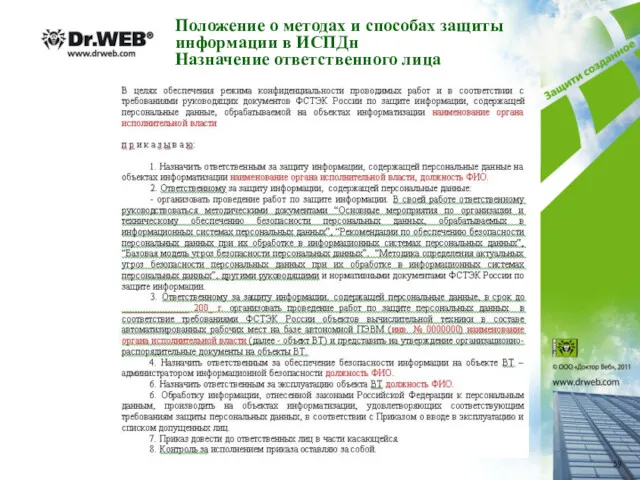

- 59. Положение о методах и способах защиты информации в ИСПДн Назначение ответственного лица

- 60. Положение о методах и способах защиты информации в ИСПДн Методы защиты информации от несанкционированного доступа Реализованные

- 61. Положение о методах и способах защиты информации в ИСПДн Дополнительные способы защиты при обмене через Интернет

- 62. Положение о методах и способах защиты информации в ИСПДн Дополнительные способы защиты при удаленном доступе Методы

- 63. Положение о методах и способах защиты информации в ИСПДн Дополнительные способы защиты при распределенных сетях Методы

- 64. Положение о методах и способах защиты информации в ИСПДн Способы защиты от НСД в сетях 4-го

- 65. Положение о методах и способах защиты информации в ИСПДн Способы защиты от НСД в сетях 3-го

- 66. Положение о методах и способах защиты информации в ИСПДн Способы защиты от НСД в сетях 2-го

- 67. Положение о методах и способах защиты информации в ИСПДн Способы защиты от НСД в сетях 1-го

- 68. Положение о методах и способах защиты информации в ИСПДн Метод защиты от утечек Методы защиты от

- 69. Защита персональных данных Статья 11. Биометрические персональные данные 1. Сведения, которые характеризуют физиологические особенности человека и

- 70. Защита персональных данных В соответствии с законом Обработка возможна оператором при наличии согласия субъекта Критерием отнесения

- 71. Защита персональных данных Меры безопасности Необходимо принимать организационные и технические меры, исключающие случайное или преднамеренное разрушение

- 72. Защита персональных данных Меры безопасности Оператор обязан: а) осуществлять учет количества экземпляров материальных носителей; б) осуществлять

- 73. Защита персональных данных Меры безопасности 9. Технологии хранения биометрических персональных данных вне информационных систем персональных данных

- 74. Защита персональных данных Меры безопасности 10. В случае если на материальном носителе содержится дополнительная информация, имеющая

- 75. Защита персональных данных Меры безопасности 11. При хранении биометрических персональных данных вне информационных систем персональных данных

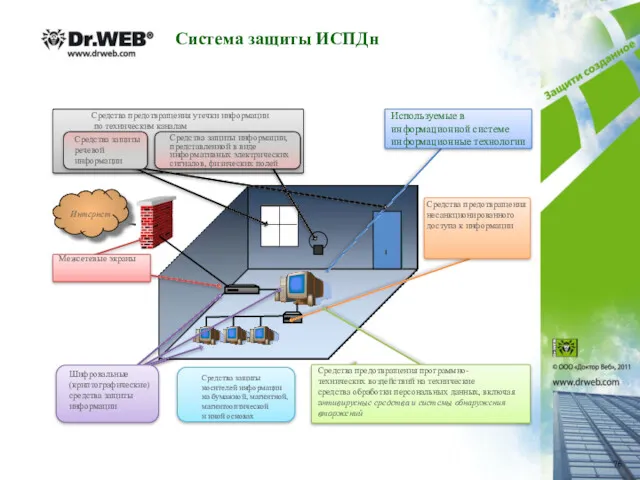

- 76. Система защиты ИСПДн

- 77. Внимание! Материалы, изложенные в данной презентации, рассматривают только основные аспекты, связанные с защитой персональных данных. Более

- 79. Скачать презентацию

Unix/Linux операциялық жүйелері

Unix/Linux операциялық жүйелері Введение в программирование на Python

Введение в программирование на Python Создание компьютерной презентации по кулинарии

Создание компьютерной презентации по кулинарии Введение в информатику и программирование

Введение в информатику и программирование Файлы и файловые структуры. Компьютер как унивесальное устройство для работы с информацией

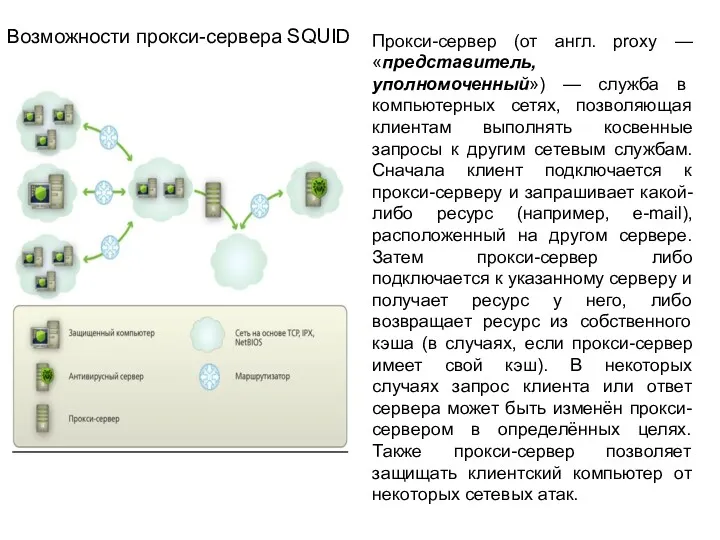

Файлы и файловые структуры. Компьютер как унивесальное устройство для работы с информацией Возможности прокси-сервера Squid

Возможности прокси-сервера Squid Графика. Графический режим

Графика. Графический режим Зарубежные библиографические и полнотекстовые электронные ресурсы, доступные в СПбГАСУ

Зарубежные библиографические и полнотекстовые электронные ресурсы, доступные в СПбГАСУ Управление сетью электросвязи

Управление сетью электросвязи Основы алгоритмизации. Типы алгоритмов. (Лекция 1)

Основы алгоритмизации. Типы алгоритмов. (Лекция 1) Алгоритми в нашому житті

Алгоритми в нашому житті Русскоязычные сайты социального оценивания как платформа для развития гражданского общества в России

Русскоязычные сайты социального оценивания как платформа для развития гражданского общества в России Клієнт для роботи з базою даних кафедри

Клієнт для роботи з базою даних кафедри Infecting the Mach-o Object Format

Infecting the Mach-o Object Format Offline Conversion Tracking

Offline Conversion Tracking Системное администрирование

Системное администрирование Тереізе элементерін атаңыз

Тереізе элементерін атаңыз Эта презентация научит вас составлять презентации про то, как составлять презентации

Эта презентация научит вас составлять презентации про то, как составлять презентации Представление чисел в компьютере

Представление чисел в компьютере Современные программы

Современные программы Венгерские кроссворды на уроках информатики

Венгерские кроссворды на уроках информатики Планирование и подготовка к презентации

Планирование и подготовка к презентации Объектно-ориентированное программирование (ООП)

Объектно-ориентированное программирование (ООП) Создание подчинённых форм

Создание подчинённых форм Programming Language Java

Programming Language Java Система межведомственного электронного взаимодействия Санкт-Петербурга

Система межведомственного электронного взаимодействия Санкт-Петербурга Определение количества информации

Определение количества информации Job Descriptions in Huawei Moscow Research Center (MRC). We are waiting for your CV

Job Descriptions in Huawei Moscow Research Center (MRC). We are waiting for your CV