Содержание

- 2. Что такое виртуализация? Виртуализация – это метод сокрытия конкретных физических характеристик ИТ-ресурсов от тех представлений, в

- 3. Что такое виртуализация? «Виртуализация – это замена физических элементов распределенной ИТ-среды (будь то аппаратура или программное

- 4. Основная цель виртуализации - повышение эффективности использования имеющихся корпоративных ИТ-ресурсов предприятия; Задачи виртуализации: Упрощение механизмов мониторинга

- 5. Объекты виртуализации в рамках ИКС предприятия Центры обработки данных ИКС; Отдельные серверы, серверные кластеры, мид- или

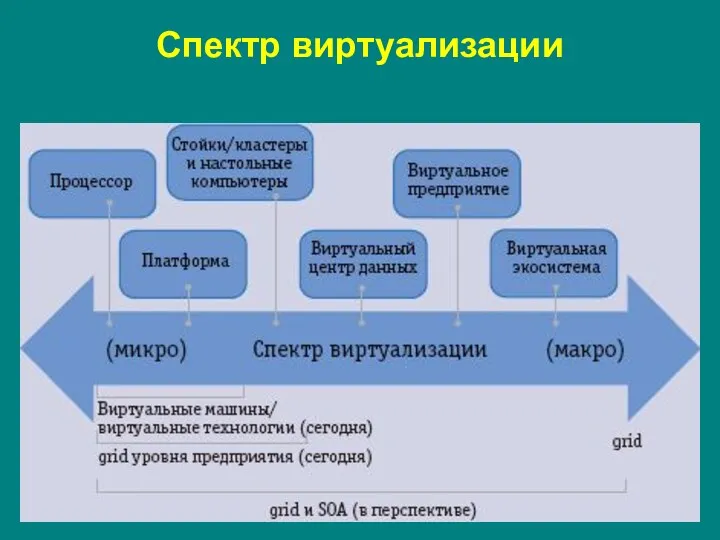

- 6. Спектр виртуализации

- 7. ПРЕИМУЩЕСТВА ВИРТУАЛИЗАЦИИ Повышение эффективности использования имеющихся ИТ-ресурсов ИКС предприятия; Относительная простота управления виртуальной ИТ-инфраструктурой ИКС; Повышение

- 8. Общая характеристика виртуализации Виртуальная машина может быть использована для консолидации нагрузки отдельных недогруженных серверов на меньшем

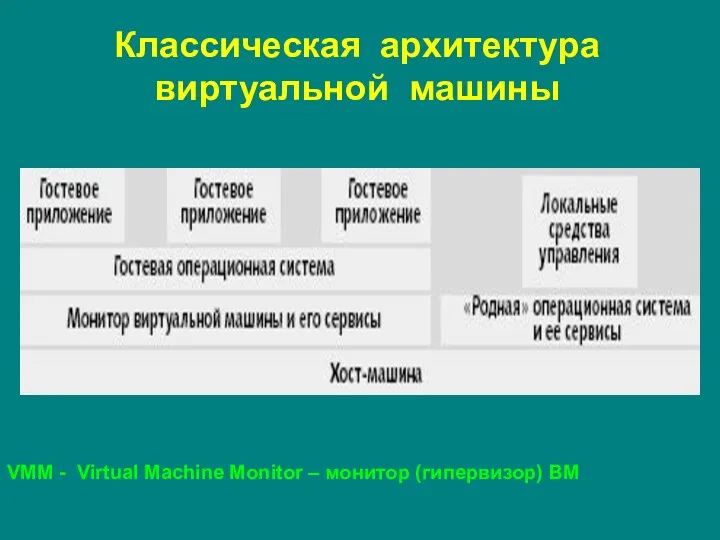

- 9. Классическая архитектура виртуальной машины VMM - Virtual Machine Monitor – монитор (гипервизор) ВМ

- 10. Виртуализация серверов С технической точки зрения возможны два типа виртуализации серверов — вертикальная и горизонтальная. Первый

- 11. Виртуализация сетей Виртуализация сетей строится на использовании интеллектуальных маршрутизаторов, коммутаторов и другого сетевого оборудования, предназначенного для

- 12. Виртуализация систем хранения Объединение в один пул различных систем хранения повышает практически все эксплуатационные характеристики системы

- 13. Виртуализация приложений Пока не сложилось строгого определения того, что есть виртуализованное приложение. Обычно под ним подразумевают

- 14. Виртуализация ввода-вывода Виртуализация ввода-вывода – организация унифицированных механизмов доступа к тем или иным территориально распределенным ИТ-ресурсам,

- 15. Виртуализация Центров обработки данных Виртуализация ЦОД — это комплексное решение проблемы абстракции всех физических ИТ-ресурсов ЦОД,

- 16. Особенности виртуальных решений Упрощается миграция программного обеспечения, системы приобретают большую мобильность. Появляется возможность для выполнения устаревших

- 17. Возможности аппаратной виртуализации 1. Изоляция систем. Применяется для обеспечения независимости виртуальных машин. Гостевые ОС и приложения

- 18. Возможности аппаратной виртуализации 3. Миграция. Применяется для обеспечения возможности перемещения операционных систем вместе со всеми выполняющимися

- 19. Виртуализация: консолидация и партиционирование ИТ-ресурсов Консолидация – объединение физически неоднородных ИТ-ресурсов в логически однородную виртуализованную среду;

- 20. Типы консолидации серверов

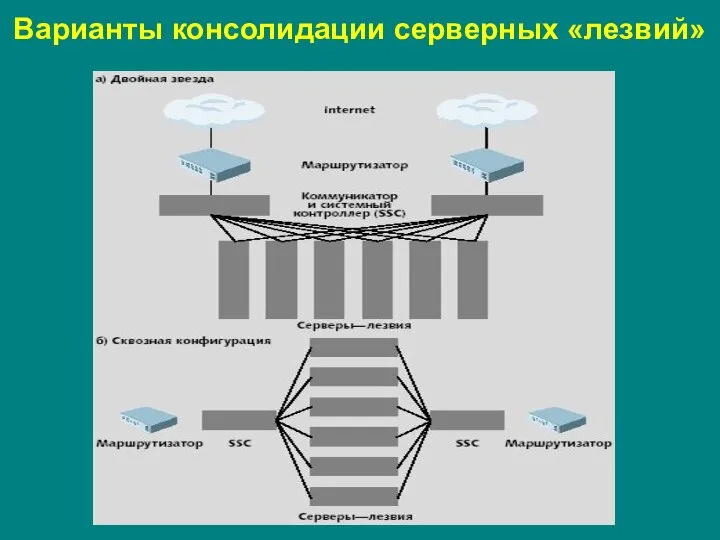

- 21. Варианты консолидации серверных «лезвий»

- 22. Управление нагрузкой и деление на разделы (партиционирование)

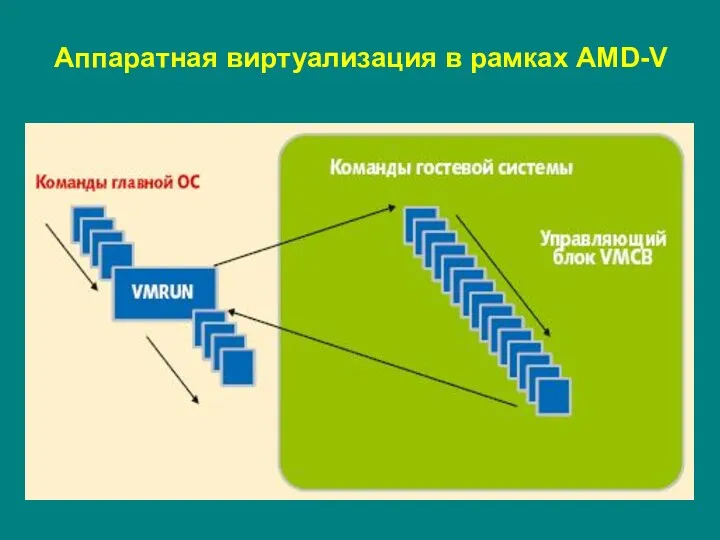

- 23. Аппаратная виртуализация в рамках AMD-V

- 24. Технологии виртуализации: от серверов – до ЦОД

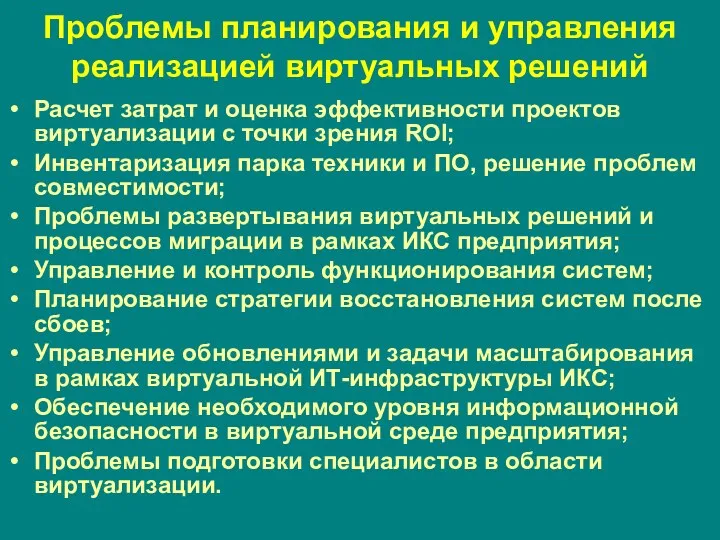

- 25. Проблемы планирования и управления реализацией виртуальных решений Расчет затрат и оценка эффективности проектов виртуализации с точки

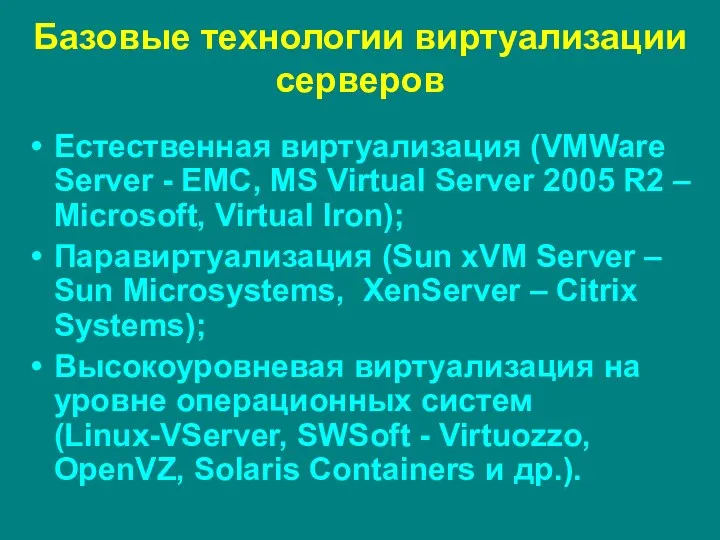

- 26. Базовые технологии виртуализации серверов Естественная виртуализация (VMWare Server - EMC, MS Virtual Server 2005 R2 –

- 27. Технологии виртуализации серверов

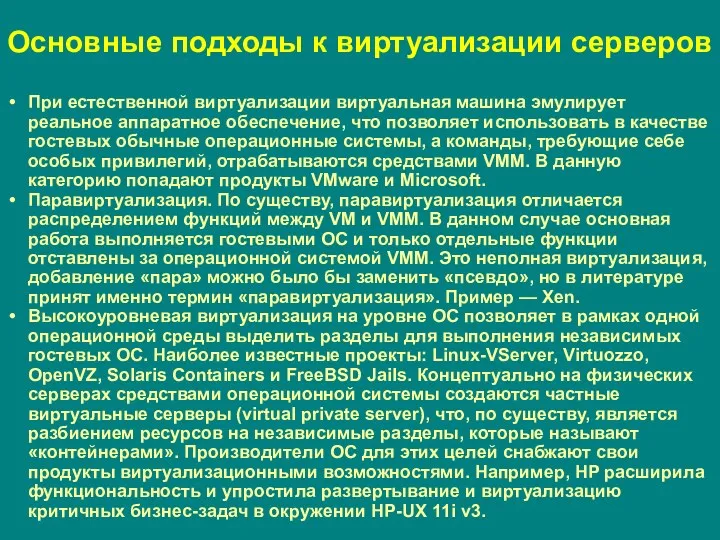

- 28. Основные подходы к виртуализации серверов При естественной виртуализации виртуальная машина эмулирует реальное аппаратное обеспечение, что позволяет

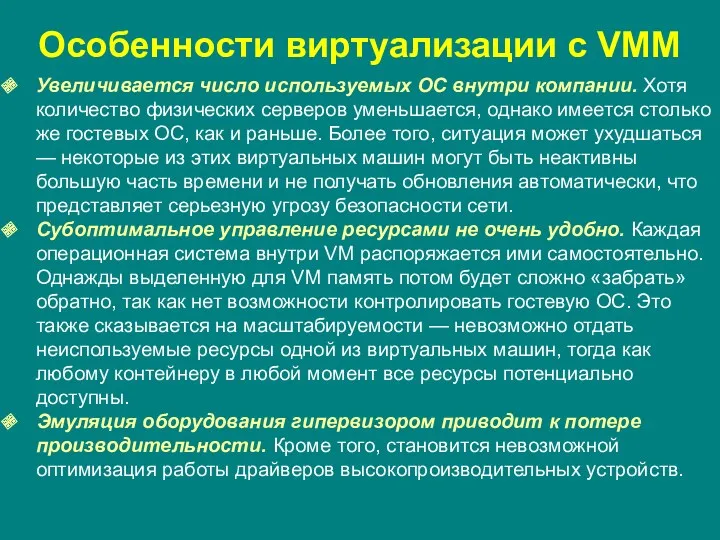

- 29. Особенности виртуализации с VMM Увеличивается число используемых ОС внутри компании. Хотя количество физических серверов уменьшается, однако

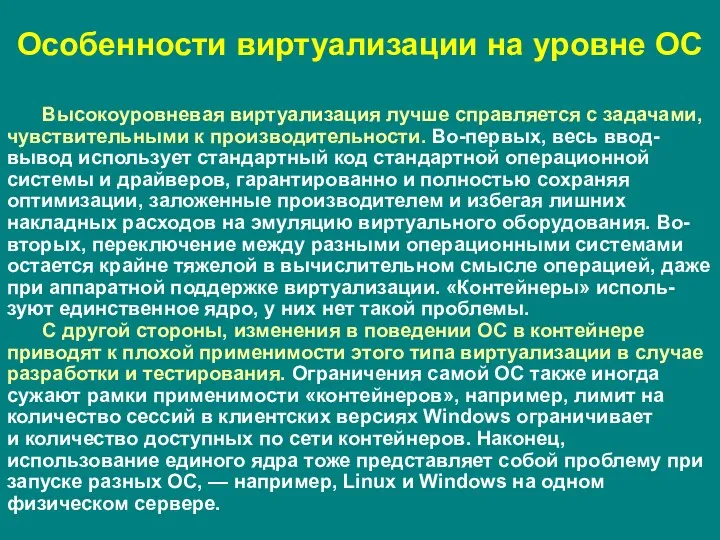

- 30. Особенности виртуализации на уровне ОС Высокоуровневая виртуализация лучше справляется с задачами, чувствительными к производительности. Во-первых, весь

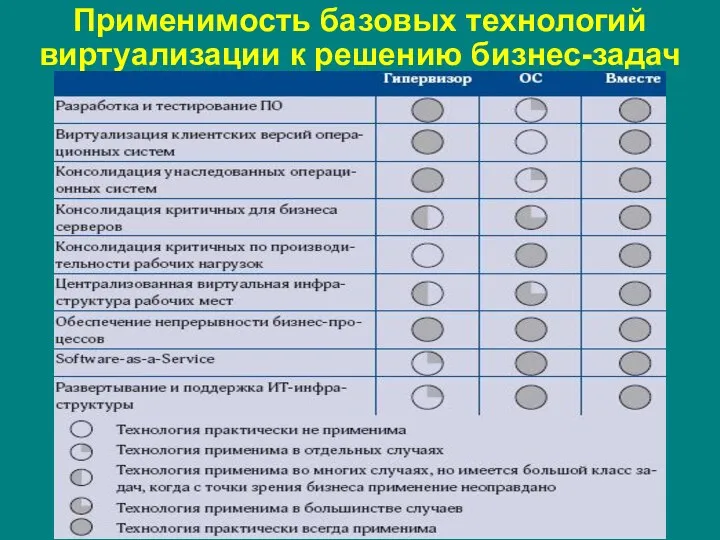

- 31. Применимость базовых технологий виртуализации к решению бизнес-задач

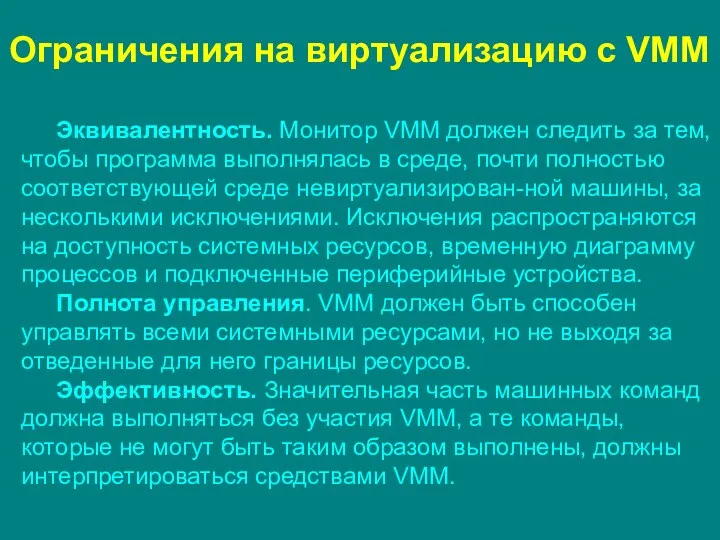

- 32. Ограничения на виртуализацию c VMM Эквивалентность. Монитор VMM должен следить за тем, чтобы программа выполнялась в

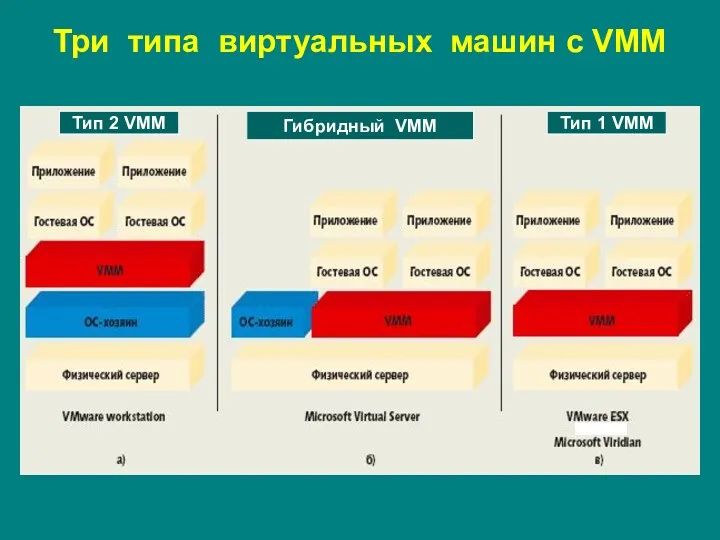

- 33. Три типа виртуальных машин с VMM Тип 2 VMM Тип 1 VMM Гибридный VMM

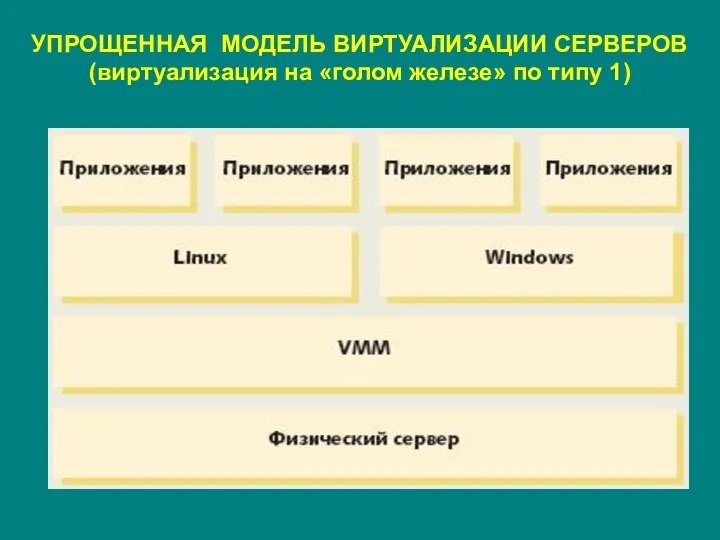

- 34. УПРОЩЕННАЯ МОДЕЛЬ ВИРТУАЛИЗАЦИИ СЕРВЕРОВ (виртуализация на «голом железе» по типу 1)

- 35. Аппаратная поддержка виртуальных машин (по типу 1)

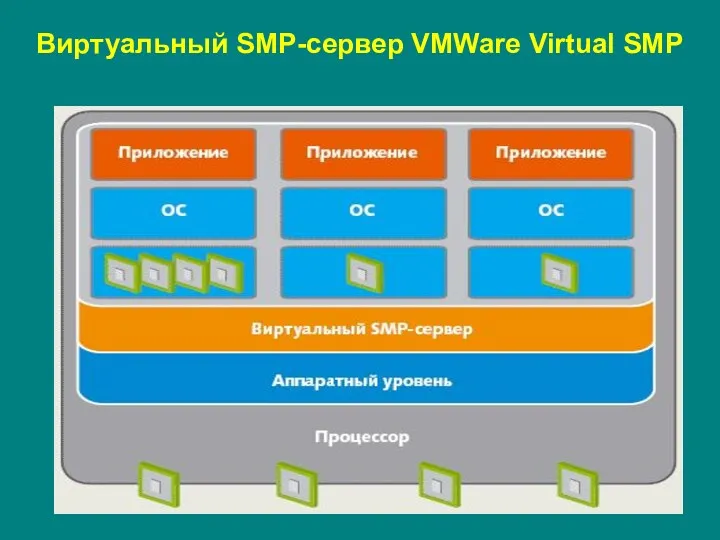

- 36. Виртуальный SMP-сервер VMWare Virtual SMP

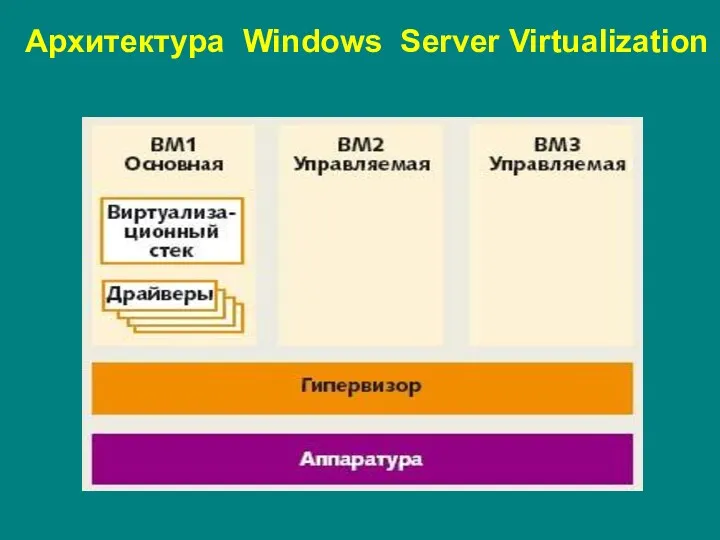

- 37. Архитектура Windows Server Virtualization

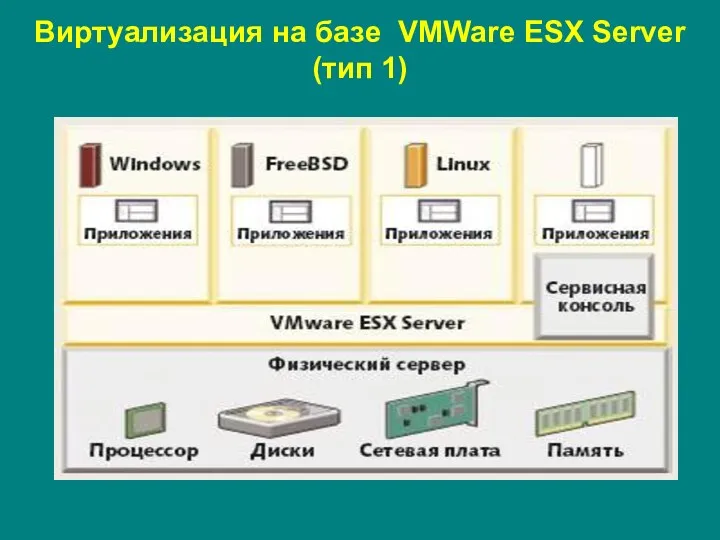

- 38. Виртуализация на базе VMWare ESX Server (тип 1)

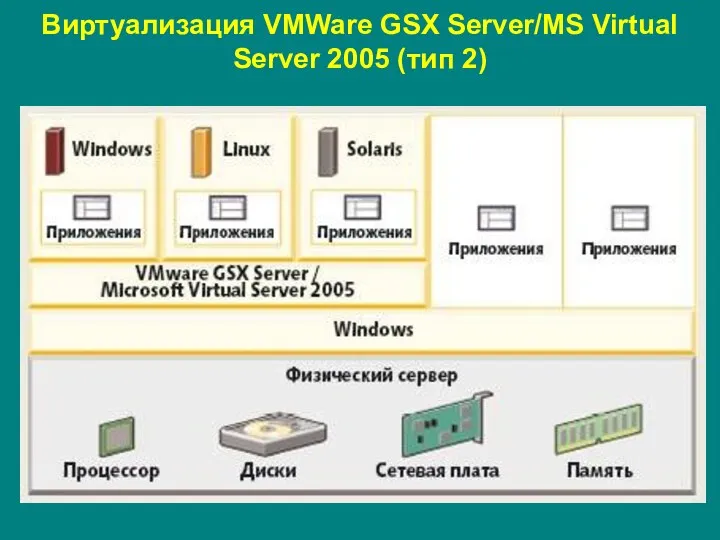

- 39. Виртуализация VMWare GSX Server/MS Virtual Server 2005 (тип 2)

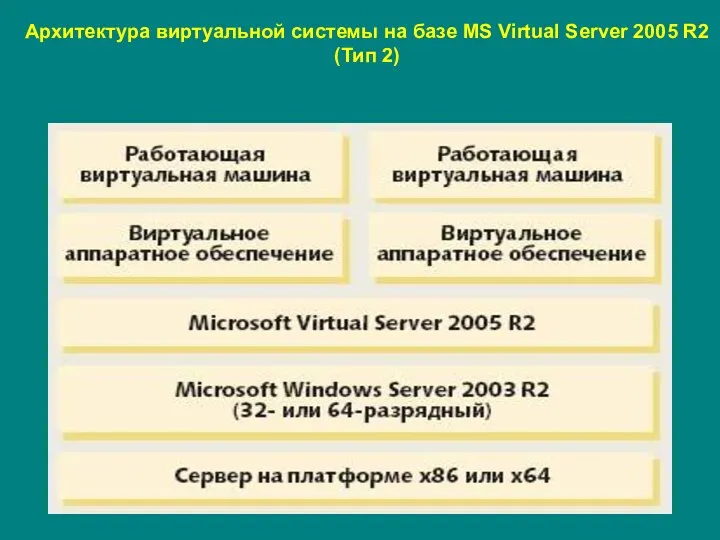

- 40. Архитектура виртуальной системы на базе MS Virtual Server 2005 R2 (Тип 2)

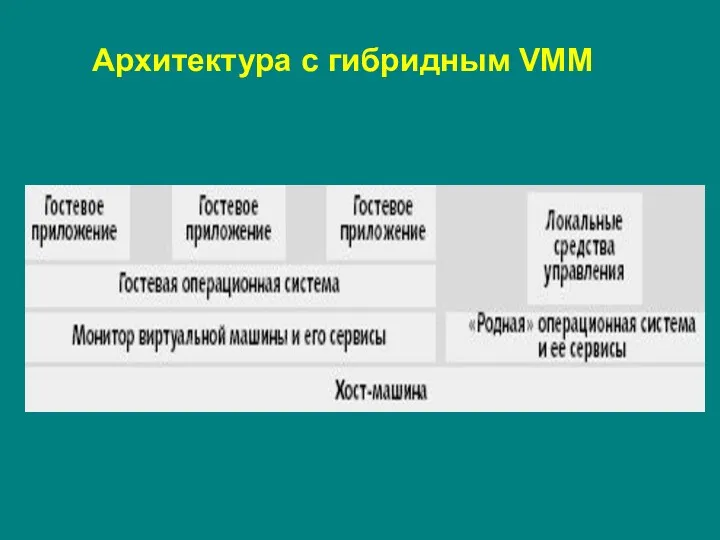

- 41. Архитектура с гибридным VMM

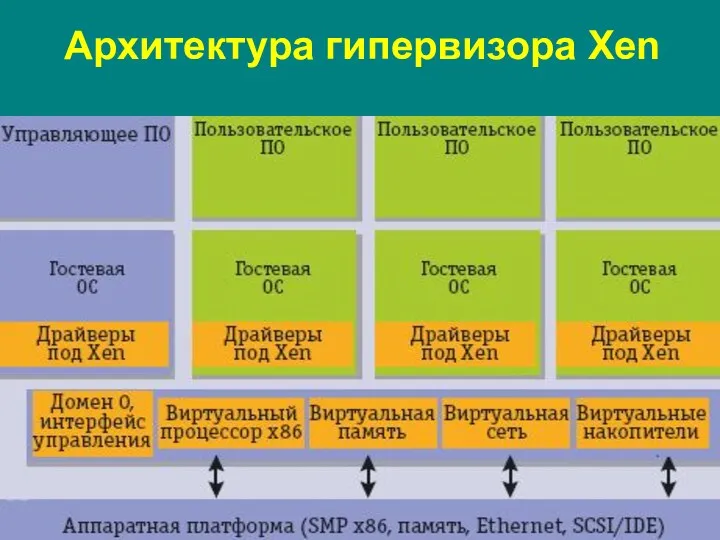

- 42. Архитектура гипервизора Xen

- 43. Архитектура высокоуровневой виртуализации Virtuozzo (SWSoft-Parallels)

- 44. Жизненный цикл монитора VMM

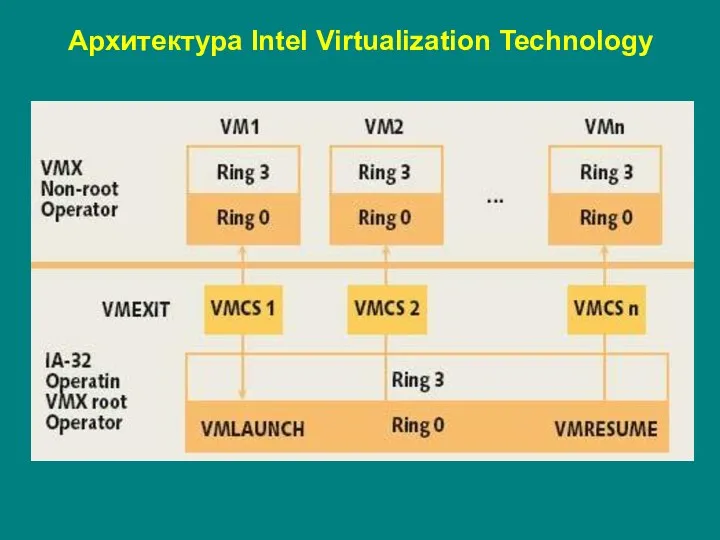

- 45. Архитектура Intel Virtualization Technology

- 46. Монитор виртуальных машин в архитектуре Intel-VT

- 47. ВИРТУАЛИЗАЦИЯ ПРИЛОЖЕНИЙ (архитектура системы на базе MS Soft Grid)

- 48. ВИРТУАЛИЗАЦИЯ ПАМЯТИ Рис. 1. Виртуализация памяти.

- 49. Виртуализация и управление сетями хранения (SAN)

- 50. Виртуализация на уровне данных

- 51. Виртуализация данных на уровне блоков

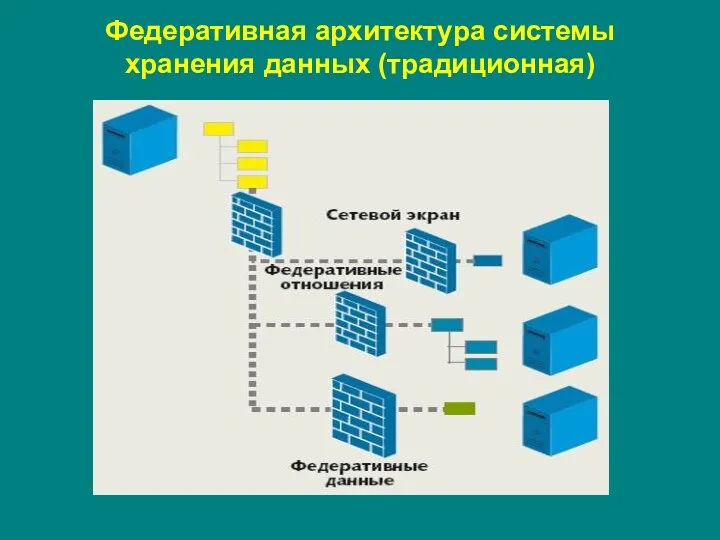

- 52. Федеративная архитектура системы хранения данных (традиционная)

- 53. Консолидированная архитектура системы хранения данных

- 54. Консолидированная архитектура хранения FAN FAN – File Area Networking

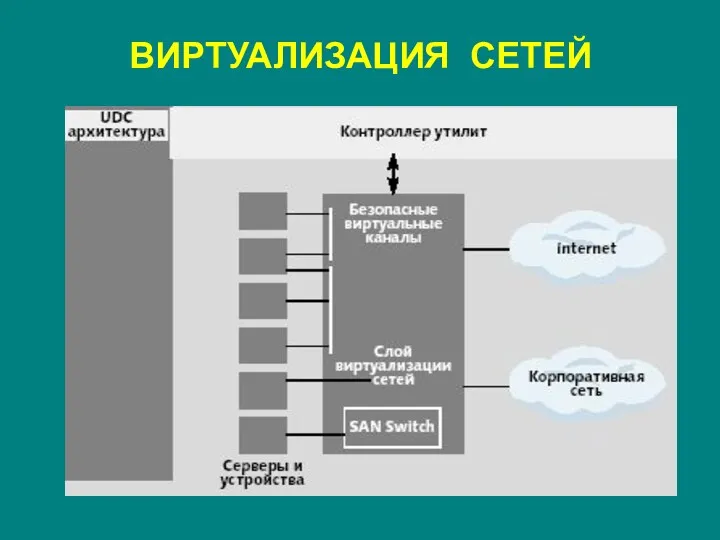

- 55. ВИРТУАЛИЗАЦИЯ СЕТЕЙ

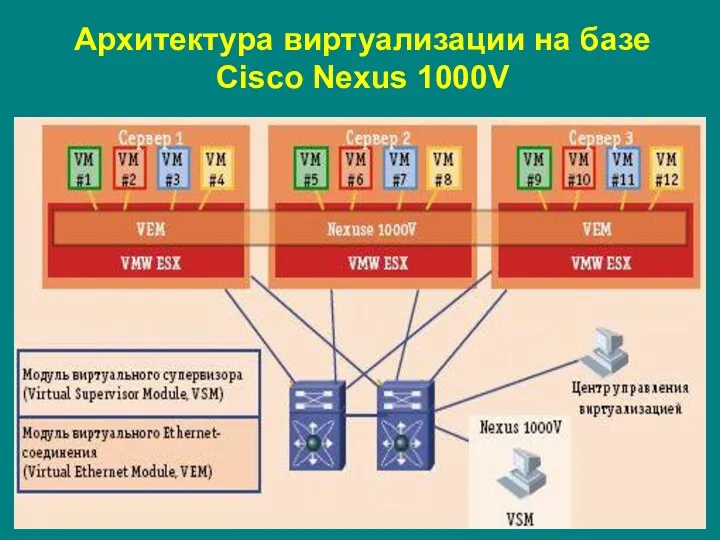

- 56. Архитектура виртуализации на базе Cisco Nexus 1000V

- 57. Базовые модели виртуализации ввода-вывода

- 58. Технология виртуализации ввода - вывода

- 59. Развитие взглядов на архитектуру ЦОД

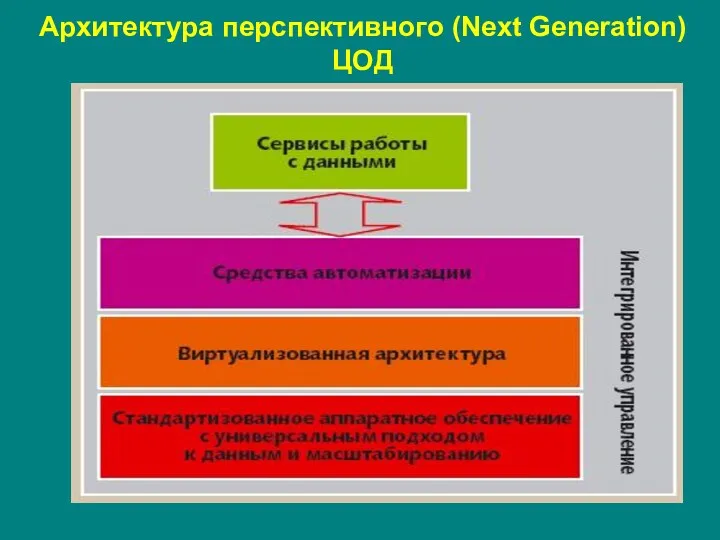

- 60. Архитектура перспективного (Next Generation) ЦОД

- 61. Многоуровневая модель перспективной архитектуры ЦОД

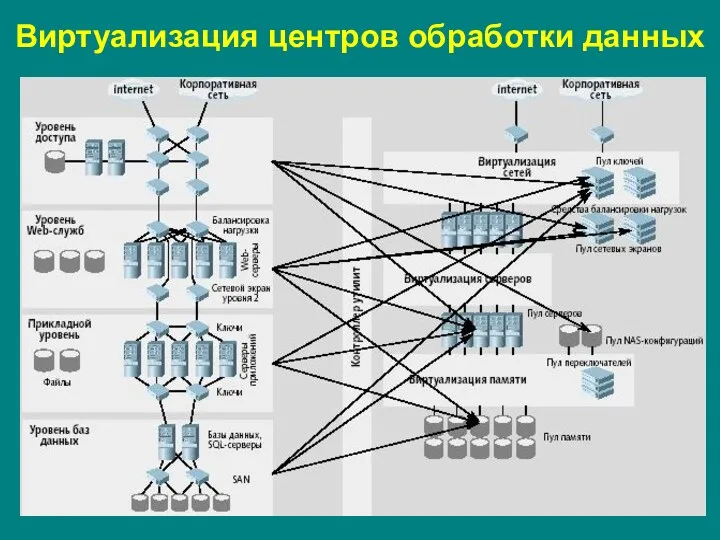

- 62. Виртуализация центров обработки данных

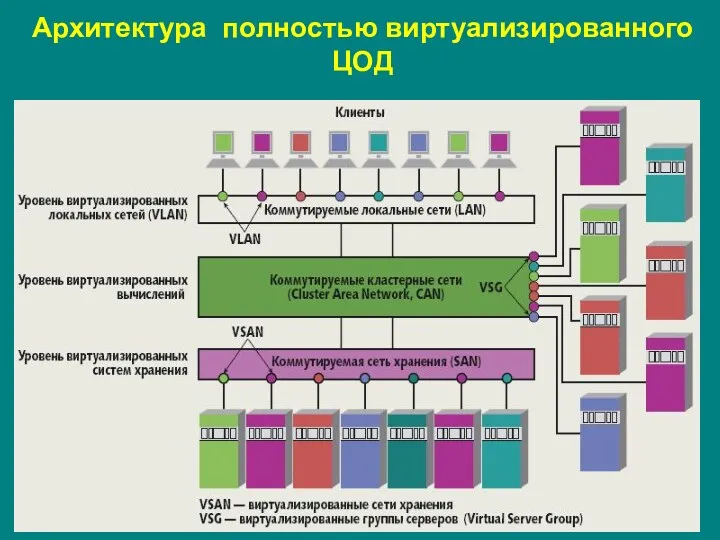

- 63. Архитектура полностью виртуализированного ЦОД

- 64. Виртуальные предприятия и виртуальная экосистема

- 65. Проблемы информационной безопасности в свете виртуализации ИТ-инфраструктуры предприятия

- 66. Безопасность виртуальных решений Комплекс проблем, связанных с обеспечением безопасности любых виртуальных ИТ-систем, в том числе и

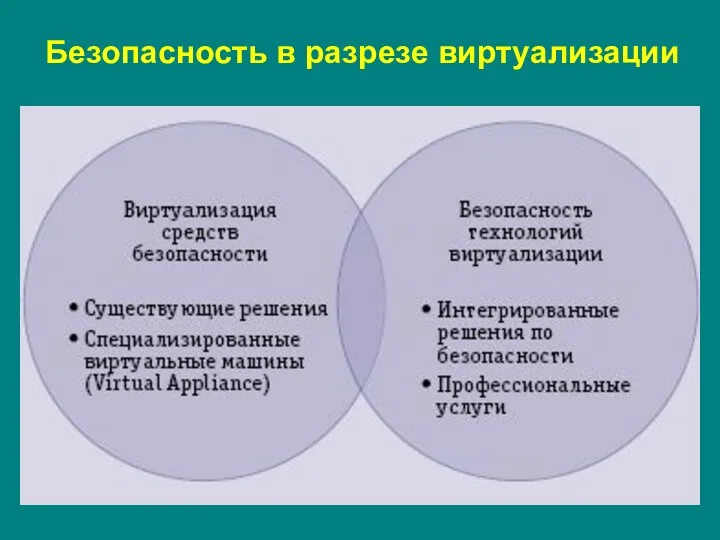

- 67. Безопасность в разрезе виртуализации

- 68. Специфика безопасности в виртуальных средах Информация обрабатывается в гостевых машинах, которые находятся под полным контролем гипервизора,

- 69. Анализ уязвимостей виртуальной среды Программное обеспечение системы управления виртуальными машинами имеет обычные уязвимости, как и обычное

- 70. УЯЗВИМОСТИ ВИРТУАЛЬНОЙ СРЕДЫ

- 71. Новые риски безопасности Виртуализация порождает новые риски, которые можно разделить на две категории. Возникновение первой группы

- 72. Новые риски безопасности (окончание) Вторая группа рисков связана с эффектом множественности ВМ. Сосуществование в одной системе

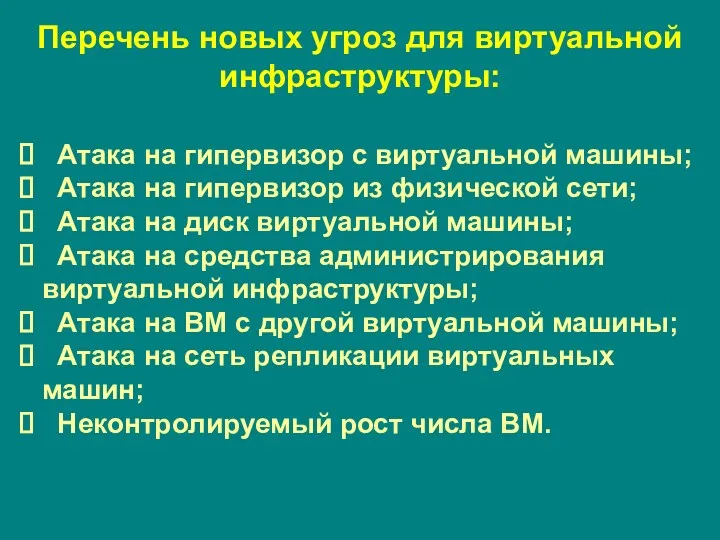

- 73. Перечень новых угроз для виртуальной инфраструктуры: Атака на гипервизор с виртуальной машины; Атака на гипервизор из

- 74. Почему традиционных средств защиты не достаточно Если нарушитель получает доступ к среде виртуализации, операционная среда традиционных

- 75. Атака на гипервизор Описание угрозы: 1. Нарушитель может совершить НСД к серверу виртуализации (т.е. фактически, к

- 76. Атака на диск виртуальной машины Описание угрозы: В «физическом мире», чтобы похитить HDD компьютера, нужно получить

- 77. Атака на средства администрирования Описание угрозы: Получив доступ к средствам администрирования, нарушитель получает возможность по похищению,

- 78. Атака на виртуальную машину с другой виртуальной машины Описание угрозы: Виртуальные машины одного физического сервера могут

- 79. Атака на сеть репликации виртуальных машин Описание угрозы: По сети репликации виртуальных машин передаются сегменты их

- 80. Неконтролируемый рост числа виртуальных машин Описание угрозы: Простота создания и ввода в эксплуатацию виртуальных машин может

- 81. Средства защиты виртуальной среды Для защиты виртуальной инфраструктуры могут использоваться следующие продукты: Security Code vGatefor VMware

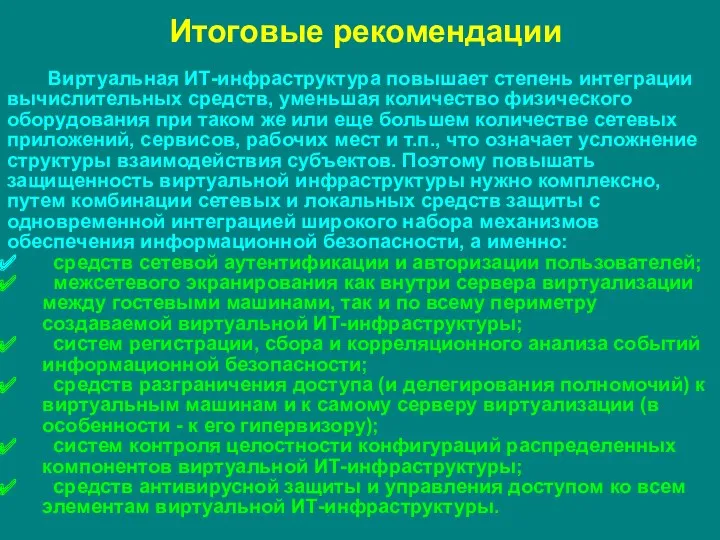

- 82. Итоговые рекомендации Виртуальная ИТ-инфраструктура повышает степень интеграции вычислительных средств, уменьшая количество физического оборудования при таком же

- 83. Технологии «облачной» виртуализации

- 84. Что такое «облака» Cloud Computing («облачные вычисления») – это высокоорганизованная территориально распределенная самоуправляемая компьютерная среда, предоставляющая

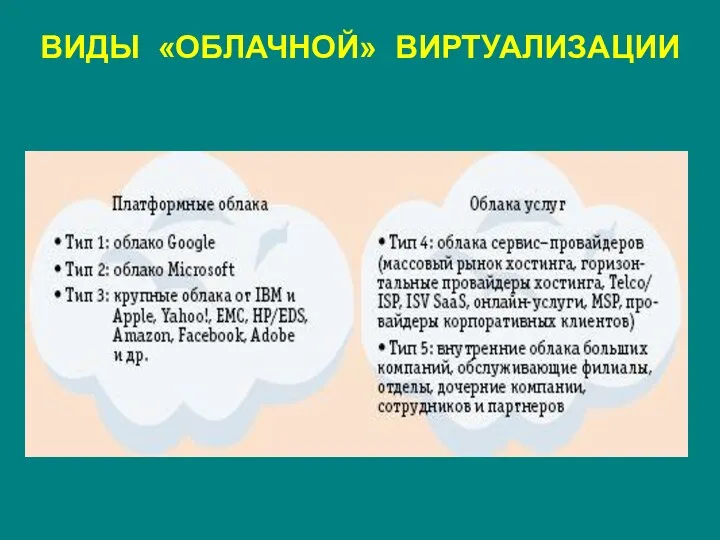

- 85. ВИДЫ «ОБЛАЧНОЙ» ВИРТУАЛИЗАЦИИ

- 86. «Вычисления в облаке» представляются в виде решений модели ИТ как сервис (IT as a service, ITaaS),

- 87. Три составляющие Cloud Computing IaaS является основой технологии «облачных вычислений», т.е. строительными блоками ИТ-инфраструктуры предприятия. В

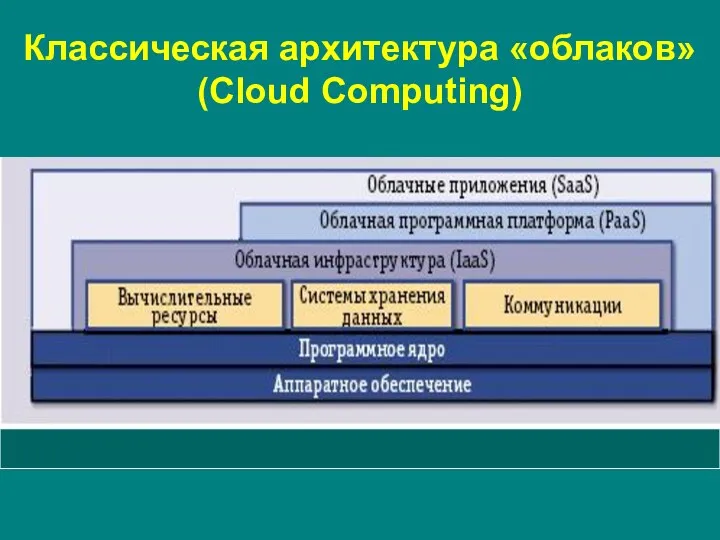

- 88. Классическая архитектура «облаков» (Cloud Computing)

- 89. Общая характеристика «облачных вычислений» Помимо очевидной эволюции технологий, «вычисления в облаке» отражают изменения в сфере продаж

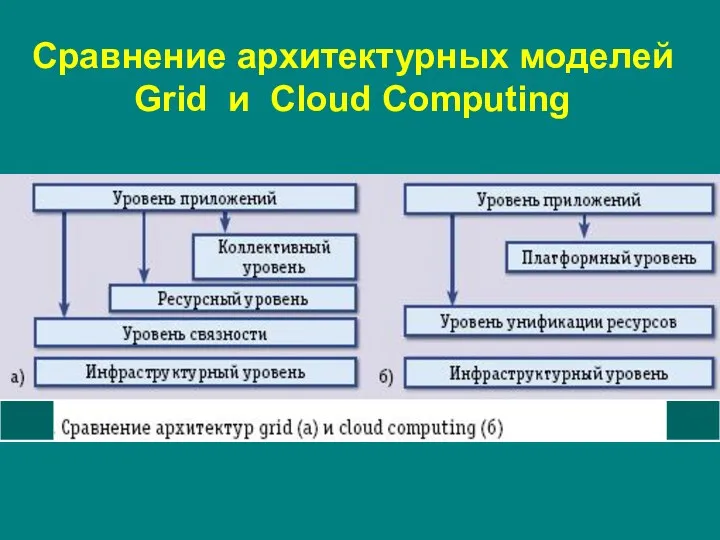

- 90. Сравнение архитектурных моделей Grid и Cloud Computing

- 91. Архитектурные компоненты PaaS

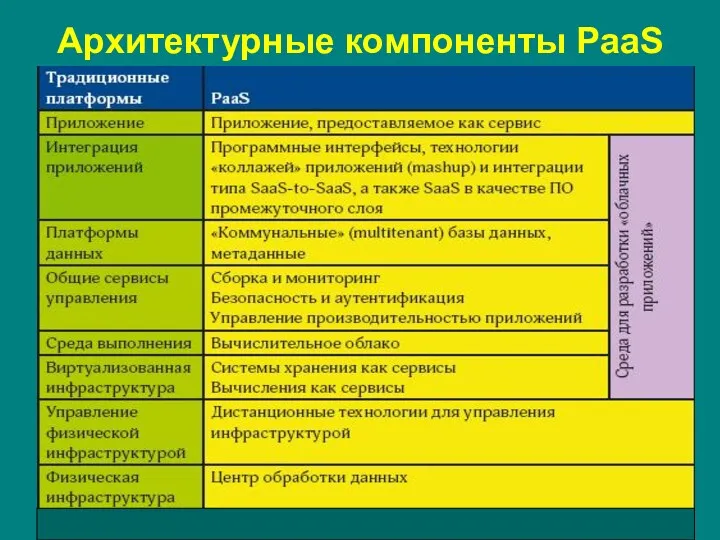

- 92. Общая характеристика PaaS С точки зрения разработчика любая платформа для поддержки приложений, попадающая в категорию PaaS,

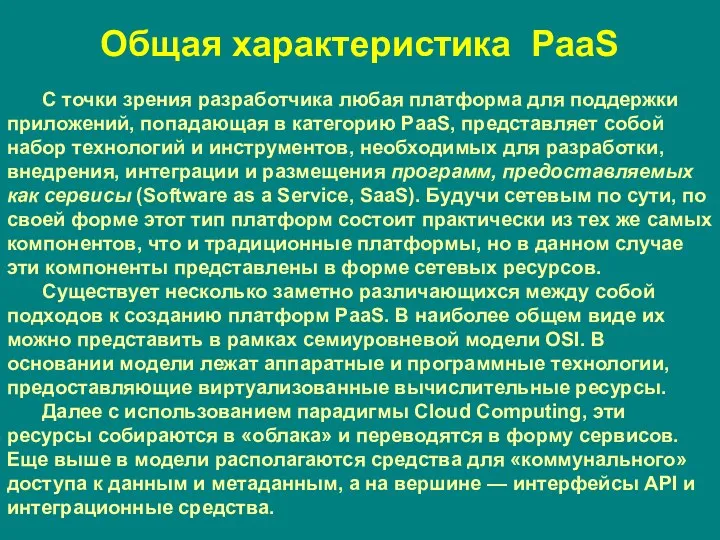

- 93. Архитектурные компоненты SaaS

- 94. «Облака» как совокупность сервисов

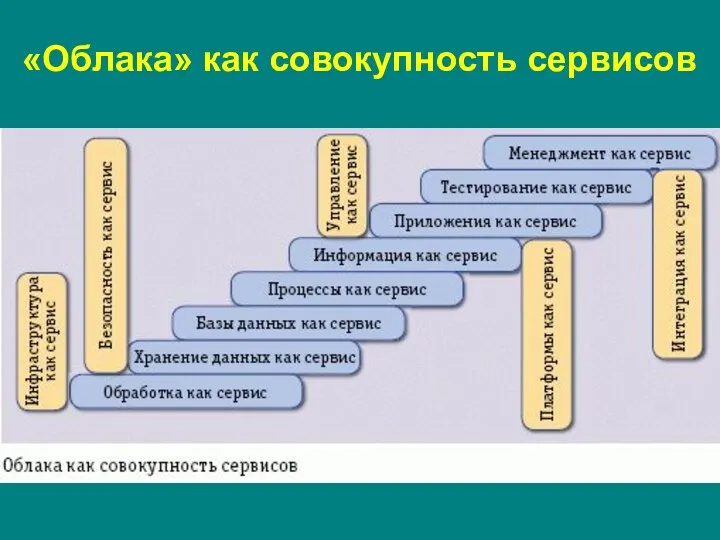

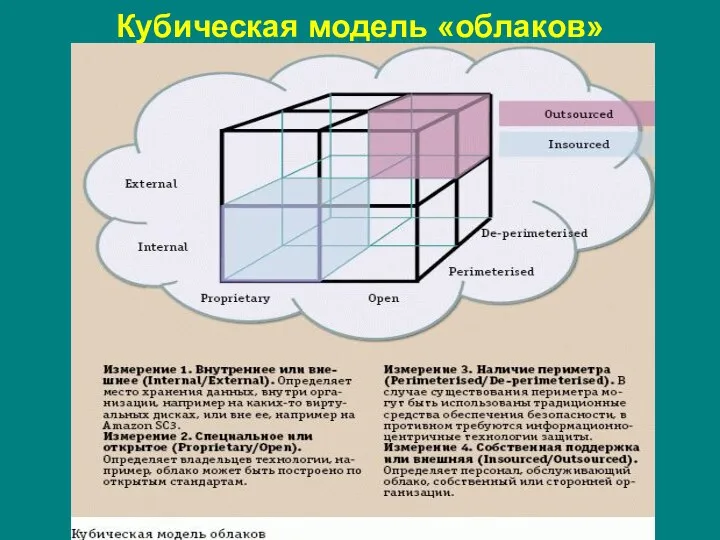

- 95. Кубическая модель «облаков»

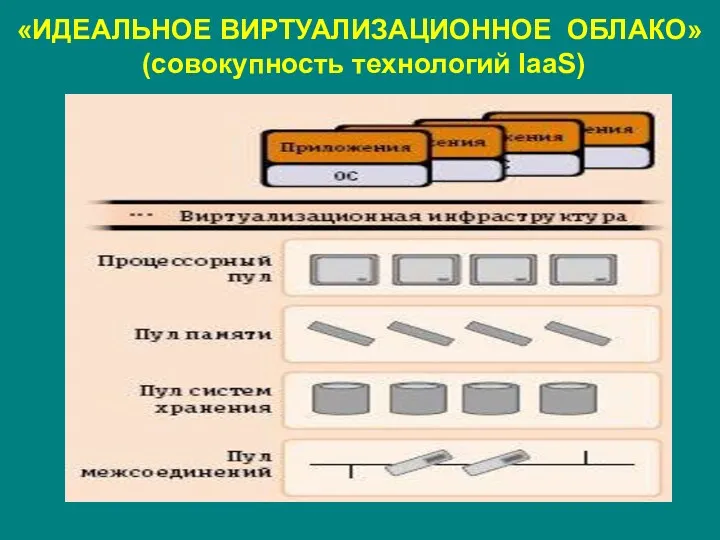

- 96. «ИДЕАЛЬНОЕ ВИРТУАЛИЗАЦИОННОЕ ОБЛАКО» (совокупность технологий IaaS)

- 97. Корпоративная ИТ-система на основе «облачной» модели

- 98. «Облака», в отличие от ЦОД, мэйнфреймов или мощных Unix-серверов (мидфреймов), являются динамической структурой. Все ресурсы «облака»

- 99. Группы платформ для реализации «облаков» Application Platform. В эту категорию попадают компании, первыми вышедшие на рынок

- 100. Рыночные ниши SaaS

- 101. «Облачная» архитектура в среде Windows

- 102. «Облачная» платформа Windows Azure Платформа Windows Azure предоставляет: инструменты для разработки сервисов или сайтов; Центр обработки

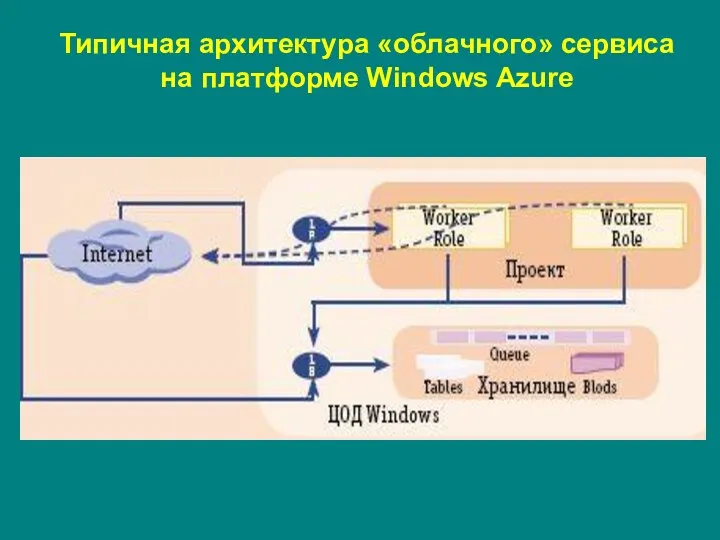

- 103. Типичная архитектура «облачного» сервиса на платформе Windows Azure

- 104. Функциональная модель использования «облачной» платформы

- 105. Проблемы «облачных» вычислений «Вычисления в облаке» сталкиваются с теми же проблемами, что и другие современные информационные

- 106. Уязвимости «облачной» инфраструктуры Несанкционированное взаимодействие между виртуальными машинами и хостами. Инфраструктура «облака» должна исключать любое взаимодействие

- 107. Атаки в «облаке». При недостаточной изоляции в «облаке» можно создать DoS-атаку, которая выведет из строя все

- 108. Перспективные технологии повышения надежности идентификации в «облаках» В «облачных» условиях не теряет своего значения направление, называемое

- 109. Усиление защищенности данных В традиционных ЦОД защита данных строится на основе физической защиты доступа к аппаратным

- 111. Скачать презентацию

Основные виды централизованных структур управления. Достоинства и недостатки

Основные виды централизованных структур управления. Достоинства и недостатки Методы страт планирования

Методы страт планирования Планирование проектов

Планирование проектов Менеджер проекта: координатор, лидер или начальник

Менеджер проекта: координатор, лидер или начальник Контроль и принятие управленческих решений в системе стратегического контроллинга

Контроль и принятие управленческих решений в системе стратегического контроллинга Управление развитием организации

Управление развитием организации Ростелеком - крупнейший в России интегрированный провайдер цифровых услуг

Ростелеком - крупнейший в России интегрированный провайдер цифровых услуг Процессы поддержки и предоставления ИТ-сервисов. (Лекция 3)

Процессы поддержки и предоставления ИТ-сервисов. (Лекция 3) Управление конфликтами в организации

Управление конфликтами в организации Методологические основы прогнозирования

Методологические основы прогнозирования Управление персоналом

Управление персоналом Opti-Corrugated, эффективное планирование и управление гофрокартонным производством ООО Опти-Софт

Opti-Corrugated, эффективное планирование и управление гофрокартонным производством ООО Опти-Софт Стандарты обслуживания КЦ

Стандарты обслуживания КЦ Логистика складирования. Определение места расположения распределительного склада на обслуживаемой территории

Логистика складирования. Определение места расположения распределительного склада на обслуживаемой территории Планирование и развитие деловой карьеры. Высвобождение работников

Планирование и развитие деловой карьеры. Высвобождение работников Организация документооборота. Деловая игра Один день работы фирмы

Организация документооборота. Деловая игра Один день работы фирмы Аудит персонала

Аудит персонала Стратегия мотивации персонала

Стратегия мотивации персонала Что такое организация. Ее цели и миссия

Что такое организация. Ее цели и миссия Функциональная модель структуры организации

Функциональная модель структуры организации Актуальные требования к персоналу гостиниц и иных средств размещений

Актуальные требования к персоналу гостиниц и иных средств размещений Регламентация и нормирование труда

Регламентация и нормирование труда Netflix culture. Freedom & responsibility

Netflix culture. Freedom & responsibility Повышение удовлетворенности потребителей гостиничных услуг

Повышение удовлетворенности потребителей гостиничных услуг Индустрия красоты

Индустрия красоты Мотивация труда, как элемент и функция управления персоналом

Мотивация труда, как элемент и функция управления персоналом Бережливое управление. Потери. Виды потерь

Бережливое управление. Потери. Виды потерь Самсунг. Антикризисное управление

Самсунг. Антикризисное управление