Содержание

- 2. Актуальность: в настоящее время широко распространены различного рода троянские программы-вымогатели (Ransomware), среди которых наиболее часто встречаются

- 3. Провести анализ поведения вредоносного ПО класса Ransomware для дальнейшего создания средств защиты Использовать “облачные” определения, т.

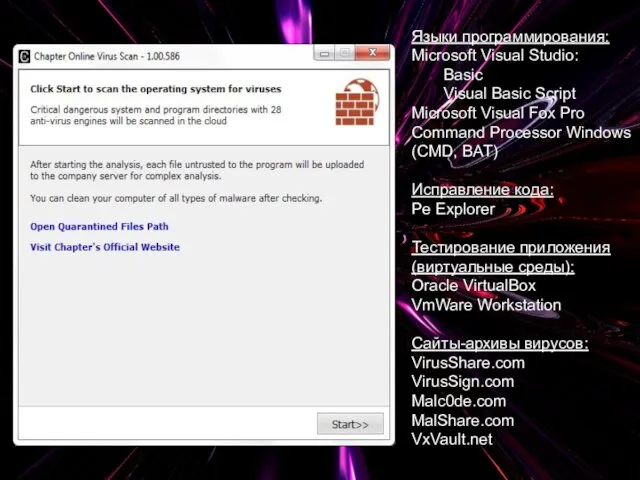

- 4. Языки программирования: Microsoft Visual Studio: Basic Visual Basic Script Microsoft Visual Fox Pro Command Processor Windows

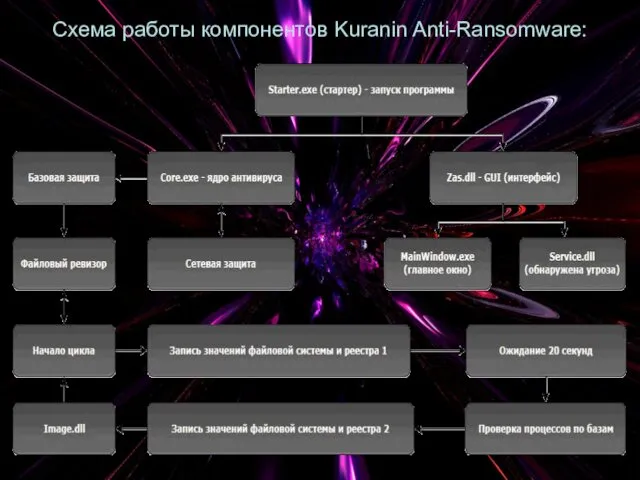

- 5. Схема работы компонентов Kuranin Anti-Ransomware:

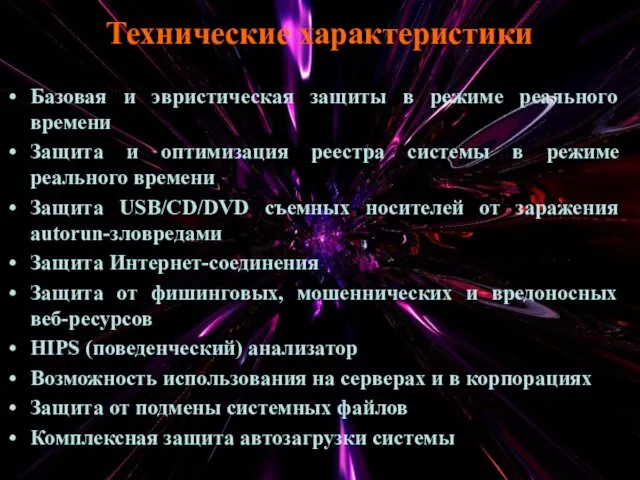

- 6. Технические характеристики Базовая и эвристическая защиты в режиме реального времени Защита и оптимизация реестра системы в

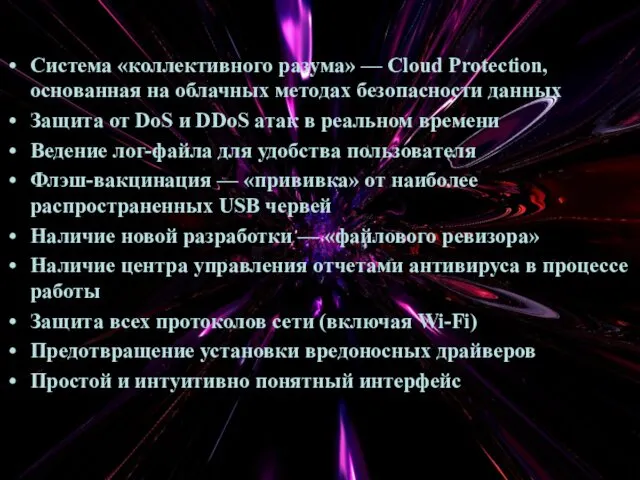

- 7. Система «коллективного разума» — Cloud Protection, основанная на облачных методах безопасности данных Защита от DoS и

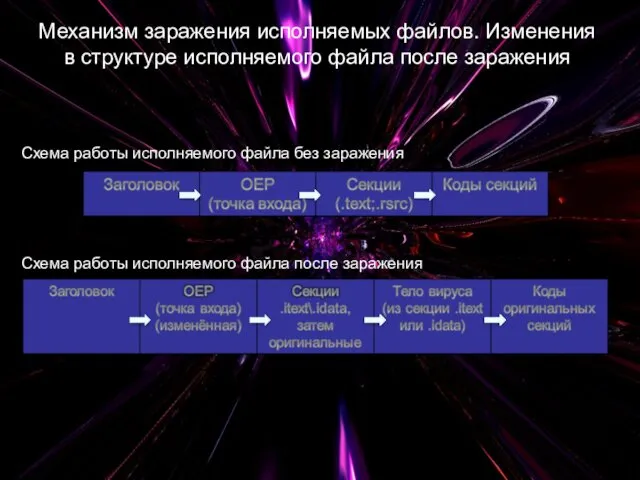

- 8. Схема работы исполняемого файла без заражения Схема работы исполняемого файла после заражения Механизм заражения исполняемых файлов.

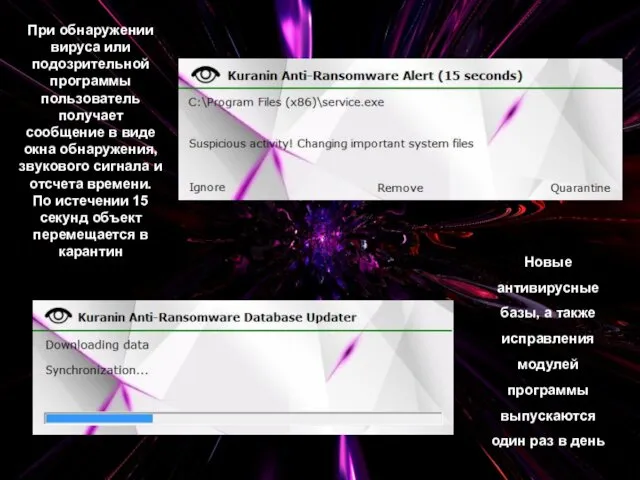

- 9. При обнаружении вируса или подозрительной программы пользователь получает сообщение в виде окна обнаружения, звукового сигнала и

- 10. Один из алгоритмов обнаружения Ransomware Оповещение пользователю Размещение документов, видео, изображений в корне диска Заморозка подозрительных

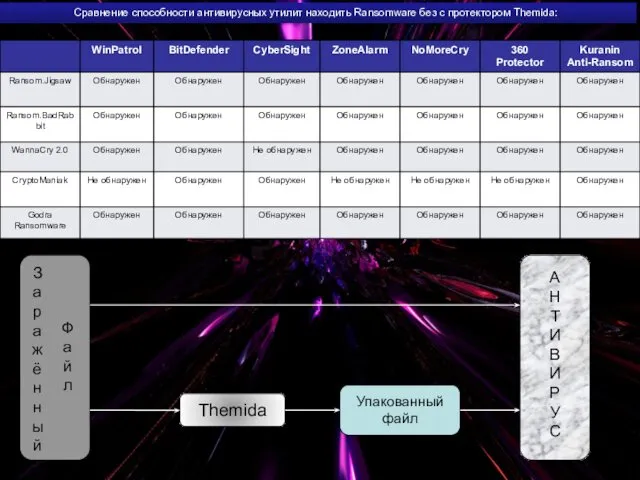

- 11. Сравнение способности антивирусных утилит находить Ransomware без с протектором Themida: Themida Упакованный файл А Н Т

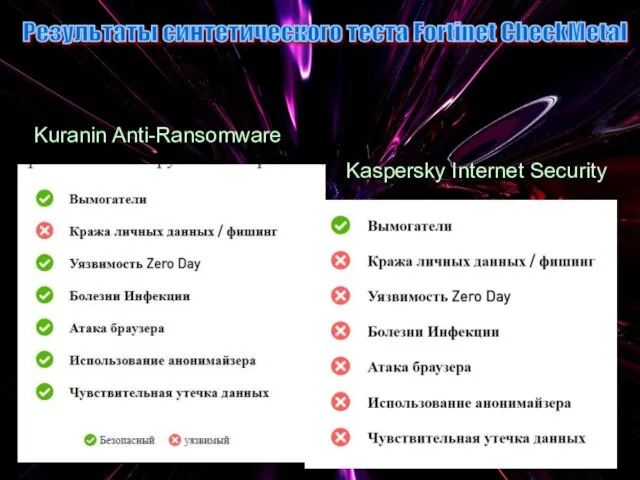

- 12. Результаты синтетического теста Fortinet CheckMetal Kuranin Anti-Ransomware Kaspersky Internet Security

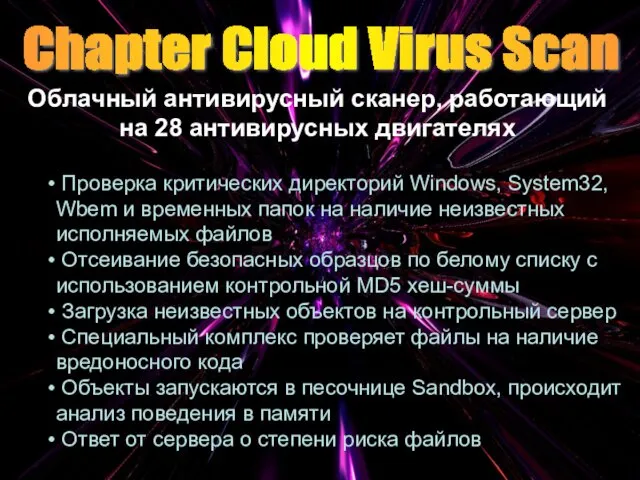

- 13. Облачный антивирусный сканер, работающий на 28 антивирусных двигателях Chapter Cloud Virus Scan Проверка критических директорий Windows,

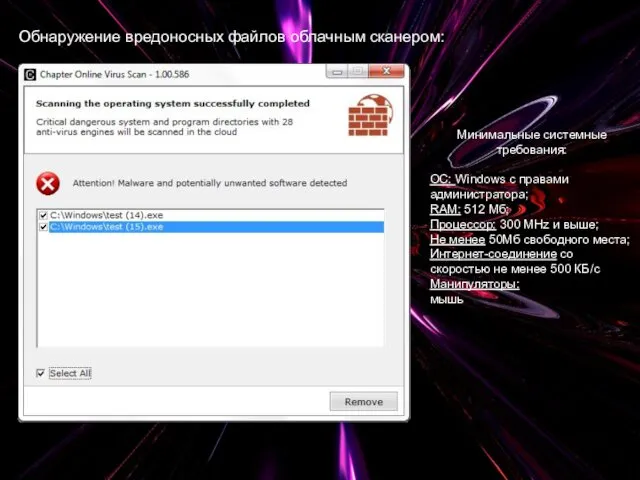

- 14. Обнаружение вредоносных файлов облачным сканером: Минимальные системные требования: ОС: Windows с правами администратора; RAM: 512 Мб;

- 15. Часть кода антивирусной программы Kuranin Anti-Ransomware: On Error Resume Next ZwSetInformationProcess GetCurrentProcess(), &H21&, VarPtr(&H8000F129), &H4& If

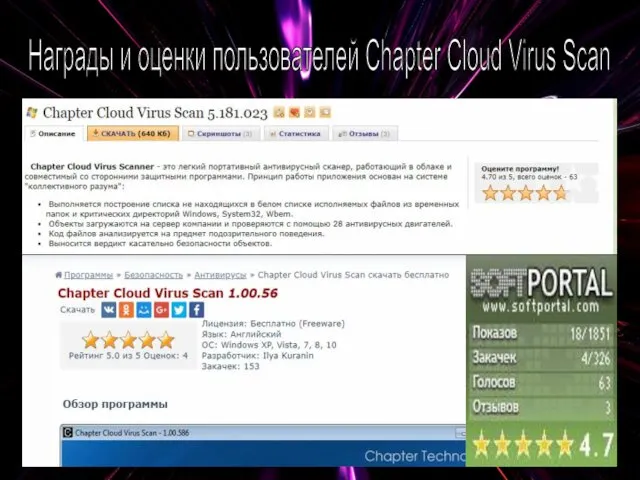

- 16. Награды и оценки пользователей Chapter Cloud Virus Scan

- 18. Скачать презентацию

Project: Global Social Media Plan // July Topic: #vwlove (1) Format: image Date: Flexible Content

Project: Global Social Media Plan // July Topic: #vwlove (1) Format: image Date: Flexible Content Дворцовые перевороты

Дворцовые перевороты Магнітний запис інформації

Магнітний запис інформації отчет ученый совет матмех 10.02.2022

отчет ученый совет матмех 10.02.2022 Закономерности наследования признаков

Закономерности наследования признаков Классный час на тему Друг - это...

Классный час на тему Друг - это... Коронавирусная инфекция COVID-19, принципы диагностики

Коронавирусная инфекция COVID-19, принципы диагностики Илья Муромец - защитник Руси

Илья Муромец - защитник Руси Население России. Тренажер (9 класс)

Население России. Тренажер (9 класс) Презентация Геральдика Ашинского района

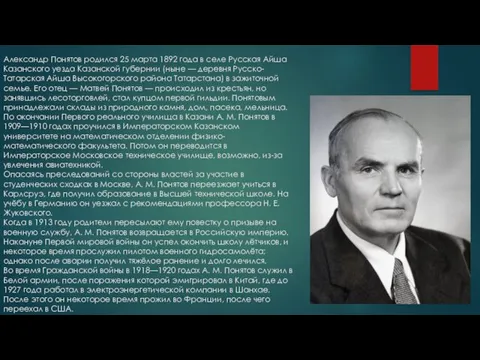

Презентация Геральдика Ашинского района Александр Матвеевич Понятов

Александр Матвеевич Понятов Презентация Развитие речи у неговорящих детей

Презентация Развитие речи у неговорящих детей Портфолио воспитателя детского сада

Портфолио воспитателя детского сада Воспалительные заболевания кишечника

Воспалительные заболевания кишечника Педагоги

Педагоги Общий план строения клетки. Одномембранные органеллы

Общий план строения клетки. Одномембранные органеллы Пищеварительная система

Пищеварительная система Технология мастерских

Технология мастерских Прості та інтелектуальні сенсори. (Лекція 6)

Прості та інтелектуальні сенсори. (Лекція 6) Промышленность г. Куйбышев (Самара) 1940-2017 годы

Промышленность г. Куйбышев (Самара) 1940-2017 годы Живая, охлажденная и мороженая рыба

Живая, охлажденная и мороженая рыба Подготовка воды для системы ППД

Подготовка воды для системы ППД Книжка ПДД

Книжка ПДД Мастер-группа Бизнес-Эксперт. 4 неделя

Мастер-группа Бизнес-Эксперт. 4 неделя Фотоальбом

Фотоальбом Материал из опыта работы -презентация Предупреждение детского травматизма

Материал из опыта работы -презентация Предупреждение детского травматизма Процесс замены участка трубопровода при проведении ремонтных работ

Процесс замены участка трубопровода при проведении ремонтных работ Федеративная Республика Германия

Федеративная Республика Германия