Содержание

- 2. Доступ к информации − ознакомление с информацией, ее обработка (копирование, модификация или удаление). Защита информации (ЗИ)

- 3. Несанкционированный доступ (НСД) к информации характеризуется нарушением установленных правил разграничения доступа.

- 4. Санкционированный доступ к информации (доступ, согласованный с правообладателем) — это доступ к информации, не нарушающий установленные

- 5. Защита от НСД к информации − это деятельность, направленная на предотвращение несанкционированного доступа к защищаемой информации.

- 6. Субъект доступа к информации — участник правоотношений в информационных процессах. Объект доступа − это единица информационного

- 7. Нарушитель (субъект атаки) − это лицо или инициируемый им процесс, осуществляющий НСД.

- 8. Анализ угроз информационной безопасности

- 9. По природе возникновения различают: естественные угрозы, вызванные воздействиями на ИС объективных физических процессов или стихийных природных

- 10. По степени преднамеренности проявления различают: угрозы, вызванные ошибками или халатностью персонала, например некомпетентное использование средств защиты;

- 11. основные каналы несанкционированного доступа штатные каналы доступа к информации (терминалы пользователей, оператора, администратора системы; средства отображения

- 12. способы и приемы несанкционированного доступа Перехват паролей осуществляется специально разработанными программами. При попытке законного пользователя войти

- 13. после чего на экран выводится сообщение об ошибке и управление возвращается операционной системе. Пользователь предполагает, что

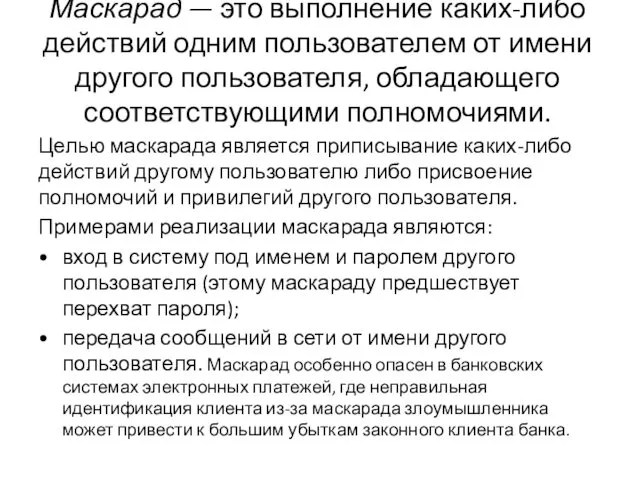

- 14. Маскарад — это выполнение каких-либо действий одним пользователем от имени другого пользователя, обладающего соответствующими полномочиями. Целью

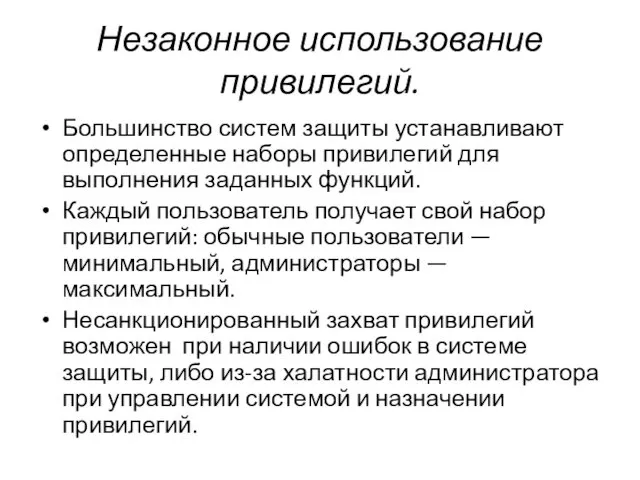

- 15. Незаконное использование привилегий. Большинство систем защиты устанавливают определенные наборы привилегий для выполнения заданных функций. Каждый пользователь

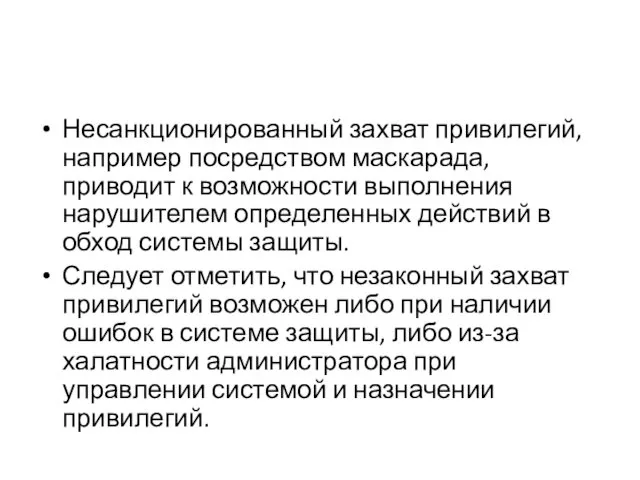

- 16. Несанкционированный захват привилегий, например посредством маскарада, приводит к возможности выполнения нарушителем определенных действий в обход системы

- 18. Скачать презентацию

Present continuous (progressive)

Present continuous (progressive) Игра Города Курской области

Игра Города Курской области Проект Скоро в школу!

Проект Скоро в школу! O’zbekistonda neft va gaz sanoatining tarixi, rivojlanish bosqichlar va istiqbollari

O’zbekistonda neft va gaz sanoatining tarixi, rivojlanish bosqichlar va istiqbollari фото кабинета этнокультуры Диск

фото кабинета этнокультуры Диск Марксизм: история и современность

Марксизм: история и современность Презентация по теме Жиры. 10 класс

Презентация по теме Жиры. 10 класс Тема Безударные гласные в корне слова.

Тема Безударные гласные в корне слова. Изучение факторов, способствующих лучшей взбитости мороженого

Изучение факторов, способствующих лучшей взбитости мороженого Рекламное агентство Wieden+Kennedy

Рекламное агентство Wieden+Kennedy Социологический опрос Транспорт в моем городе

Социологический опрос Транспорт в моем городе XIX – XX вв. Серебряный век. Символизм

XIX – XX вв. Серебряный век. Символизм Правописание приставок

Правописание приставок Христианские основы культуры европейских народов. Тема 3

Христианские основы культуры европейских народов. Тема 3 Презентация Музыкальные инструменты симфонического оркестра

Презентация Музыкальные инструменты симфонического оркестра Общая характеристика социально-психологического тренинга. Тренинг общения: цели, задачи, особенности построения программы

Общая характеристика социально-психологического тренинга. Тренинг общения: цели, задачи, особенности построения программы Требования к пятому поколению авиационных двигателей

Требования к пятому поколению авиационных двигателей Мой инновационный продукт

Мой инновационный продукт Среда обитания. Экологические факторы

Среда обитания. Экологические факторы Развитие творческой активности учащихся через проектную деятельность (презентация)

Развитие творческой активности учащихся через проектную деятельность (презентация) Проектная деятельность

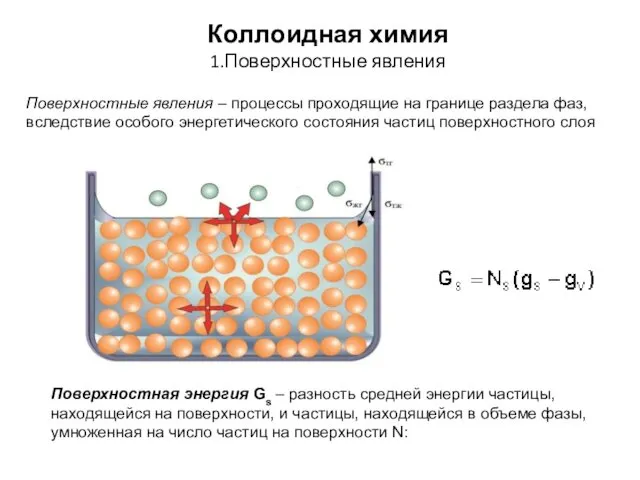

Проектная деятельность Коллоидная химия. Поверхностные явления

Коллоидная химия. Поверхностные явления Признание диагноза и необходимости в оздоровлении. Библия

Признание диагноза и необходимости в оздоровлении. Библия Астероиды. Признаки астероидов

Астероиды. Признаки астероидов Теории происхождения языка

Теории происхождения языка Деньги. Денежный рынок

Деньги. Денежный рынок Самооценка и совершенстование деятельности организации на соответствие модели делового совершенства

Самооценка и совершенстование деятельности организации на соответствие модели делового совершенства Основы информационной компетентности

Основы информационной компетентности