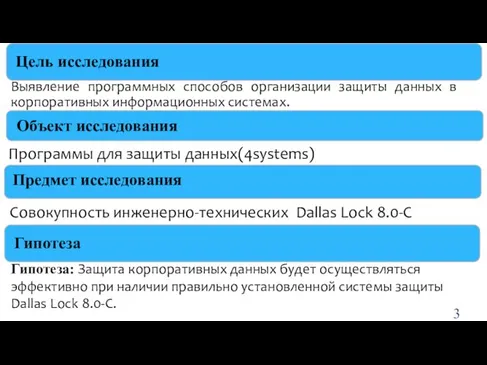

В процессе выполнения курсовой работы достигнуты результаты по обнаружению признаков взлома

корпоративной базы данных, выбору и установке средства защиты Dallas Lock.

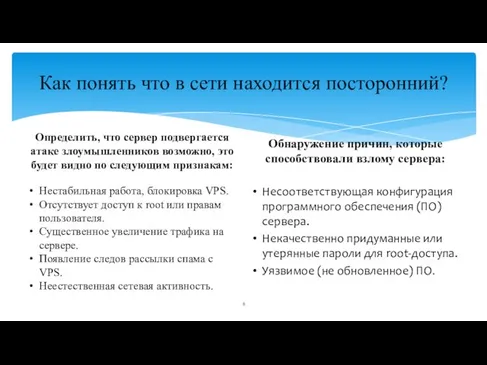

В главе 1 рассмотрены теоретические основы по защите данных, способы обнаружений угроз, анализ и выбор способов решений задачи, а также изложение решения задачи. Анализ показал, что существующий системы защиты недостаточно. Взвези с этим необходимы дополнительные системы защиты Dallas Lock, которые рассмотрены в следующий главе.

В главе 2 были рассмотрены средства защиты информации, требования к аппаратному и программному обеспечению, установка системы защиты Dallas Lock 8.0, установка сервера безопасности Dallas Lock 8.0.

Поставленные задачи по обнаружению угроз и установки системы защиты Dallas Lock 8.0-C, для их предотвращения, решены.

Заключение

Бумажная пластика. Ажурные снежинки

Бумажная пластика. Ажурные снежинки Социальные проблемы валютного ипотечного кредитования в России и пути их решения

Социальные проблемы валютного ипотечного кредитования в России и пути их решения Тенденции и перспективы развития различных видов энергетики

Тенденции и перспективы развития различных видов энергетики Спешите делать добро

Спешите делать добро Германские государства в XVIII в

Германские государства в XVIII в Создание анимации в презентациях

Создание анимации в презентациях Вариация и рондо

Вариация и рондо Методы восстановления деталей

Методы восстановления деталей Назначение и устройство токарно-винторезного станка ТВ-6

Назначение и устройство токарно-винторезного станка ТВ-6 Эксплуатационные требования к компьютерному рабочему месту

Эксплуатационные требования к компьютерному рабочему месту Суда Эстонского государственного пароходства участвовавшие в обороне Ленинграда и перевозках по дороге жизни

Суда Эстонского государственного пароходства участвовавшие в обороне Ленинграда и перевозках по дороге жизни Швейная машина. Виды приводов. (5 класс)

Швейная машина. Виды приводов. (5 класс) Генетика рака

Генетика рака Паротурбинные установки

Паротурбинные установки Факультет Принттехнологий и медиакоммуникаций БГТУ. Кафедра редакционно-издательских технологий

Факультет Принттехнологий и медиакоммуникаций БГТУ. Кафедра редакционно-издательских технологий FinFactor. Решение кейса от Changellenge

FinFactor. Решение кейса от Changellenge Методы представления статистических данных

Методы представления статистических данных Системы теплоснабжения

Системы теплоснабжения Тип Членистоногие Класс ракообразные. Общая характеристика класса ракообразных на примере речного рака

Тип Членистоногие Класс ракообразные. Общая характеристика класса ракообразных на примере речного рака Психология как наука

Психология как наука Качественные реакции на ионы 9 класс

Качественные реакции на ионы 9 класс Анальгезирующие (болеутоляющие) средства

Анальгезирующие (болеутоляющие) средства Техническое обслуживание и ремонт коробки передач автомобиля Камаз-5320

Техническое обслуживание и ремонт коробки передач автомобиля Камаз-5320 Игорь Кио

Игорь Кио Стартап Mass MASSCRYP Пред-ICO. Маркетинг-план

Стартап Mass MASSCRYP Пред-ICO. Маркетинг-план Неисправности кузовов крытых грузовых вагонов

Неисправности кузовов крытых грузовых вагонов Трехкомпонентные системы

Трехкомпонентные системы Цена, количество, стоимость. Задачи

Цена, количество, стоимость. Задачи