Организационное и правовое обеспечение информационной безопасности. Лекция 1. Термины и определения в сфере ИБ презентация

Содержание

- 2. Структура учебной дисциплины: 8 – лекций; 8 – практических (семинарских) занятий; 40 часов на выполнение самостоятельной

- 4. 1. Термины и определения в сфере ИБ Входной контроль: проверяем свои знания Информация - Информационная система

- 5. Входной контроль: проверяем свои знания 149-ФЗ - 152-ФЗ - 187-ФЗ - 98-ФЗ - 5485-1-ФЗ-

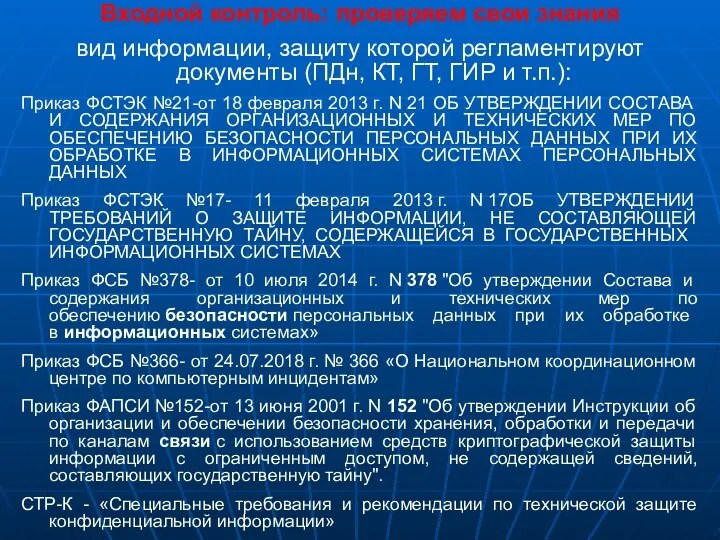

- 6. Входной контроль: проверяем свои знания вид информации, защиту которой регламентируют документы (ПДн, КТ, ГТ, ГИР и

- 7. Входной контроль: проверяем свои знания Приведите требования к СЗИ для защиты следующих категорий информации: ПДн. КТ.

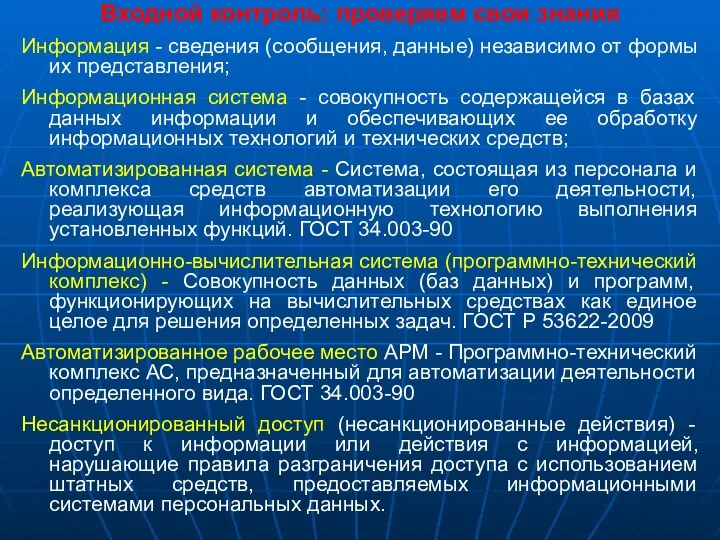

- 8. Входной контроль: проверяем свои знания Информация - сведения (сообщения, данные) независимо от формы их представления; Информационная

- 9. Разные определения в разных нормативных документах, отсутствие определений в ФЗ (проблема) : Конфиденциальность информации - обязательное

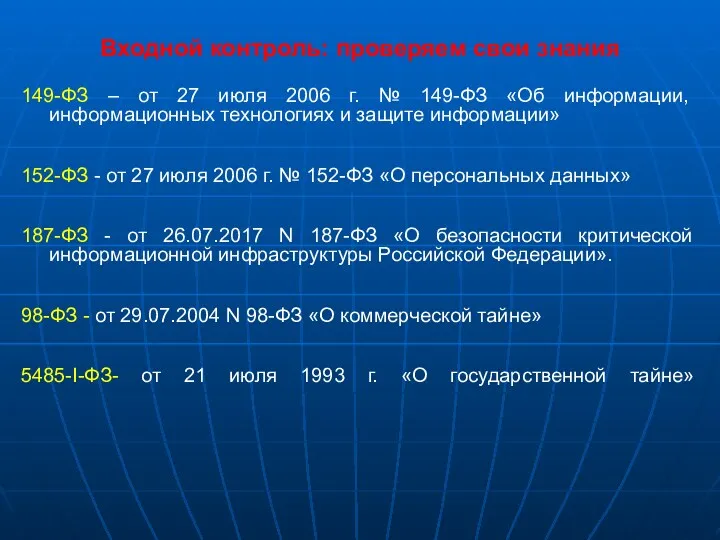

- 10. Входной контроль: проверяем свои знания 149-ФЗ – от 27 июля 2006 г. № 149-ФЗ «Об информации,

- 11. Входной контроль: проверяем свои знания вид информации, защиту которой регламентируют документы (ПДн, КТ, ГТ, ГИР и

- 12. Руководящий документ Гостехкомиссии России «Защита от несанкционированного доступа к информации. Термины и определения». – М.: ГТК

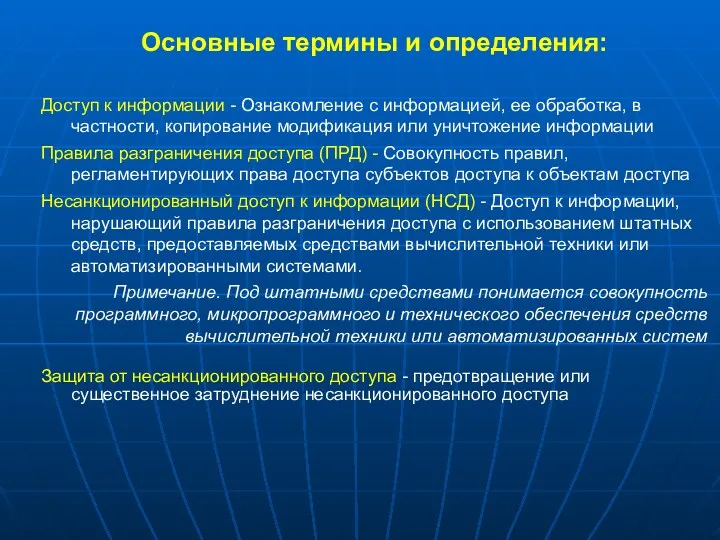

- 13. Основные термины и определения: Доступ к информации - Ознакомление с информацией, ее обработка, в частности, копирование

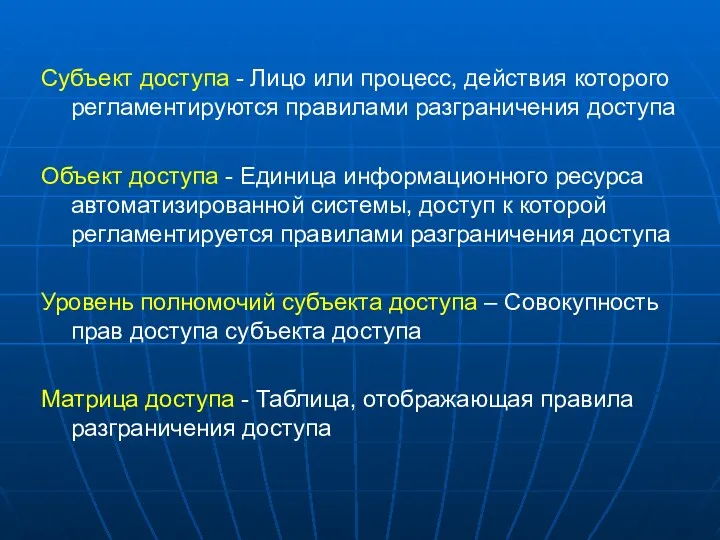

- 14. Субъект доступа - Лицо или процесс, действия которого регламентируются правилами разграничения доступа Объект доступа - Единица

- 15. информационная инфраструктура: Совокупность объектов информатизации, обеспечивающая доступ потребителей к информационным ресурсам. информационная сфера: Совокупность информации, информационной

- 16. объект информатизации: Совокупность информационных ресурсов, средств и систем обработки информации, используемых в соответствии с заданной информационной

- 17. Модель нарушителя правил разграничения доступа- Абстрактное (формализованное или неформализованное) описание нарушителя правил разграничения доступа Комплекс средств

- 18. Идентификация - Присвоение субъектам и объектам доступа идентификатора и (или) сравнение предъявляемого идентификатора с перечнем присвоенных

- 19. Класс защищенности средств вычислительной техники, автоматизированной системы - Определенная совокупность требований по защите средств вычислительной техники

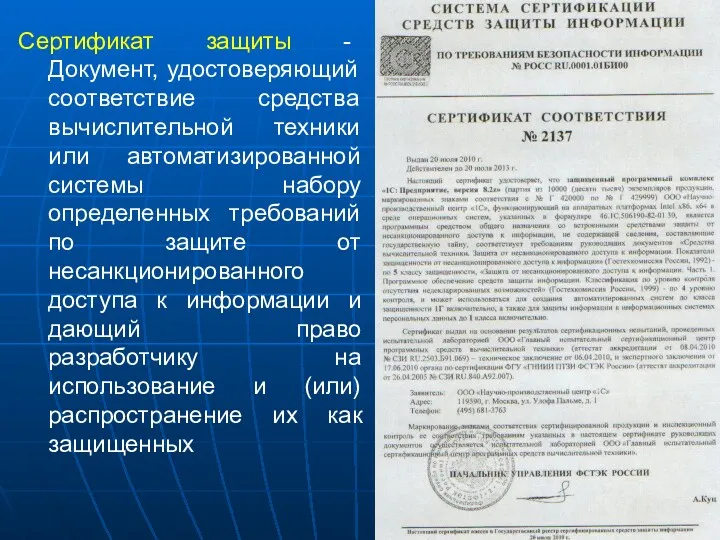

- 20. Сертификат защиты - Документ, удостоверяющий соответствие средства вычислительной техники или автоматизированной системы набору определенных требований по

- 21. безопасность информации [данных]: Состояние защищенности информации [данных], при котором обеспечены ее [их] конфиденциальность, доступность и целостность.

- 22. правовая защита информации: Защита информации правовыми методами, включающая в себя разработку законодательных и нормативных правовых документов

- 23. система защиты информации: Совокупность органов и (или) исполнителей, используемой ими техники защиты информации, а также объектов

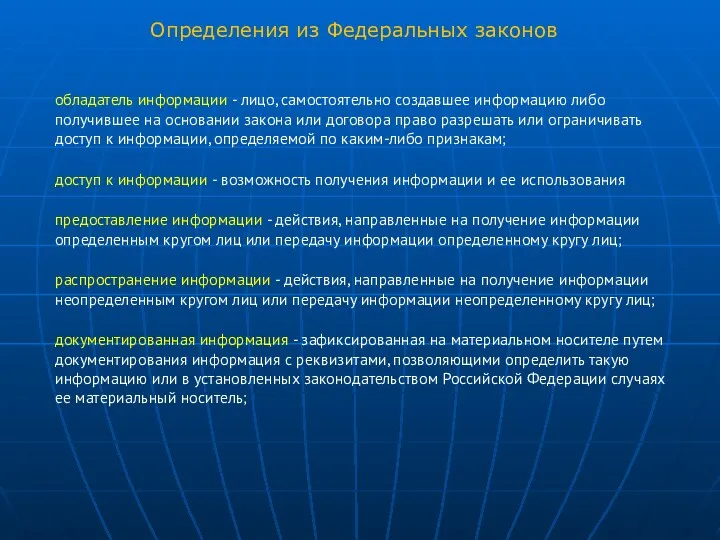

- 24. обладатель информации - лицо, самостоятельно создавшее информацию либо получившее на основании закона или договора право разрешать

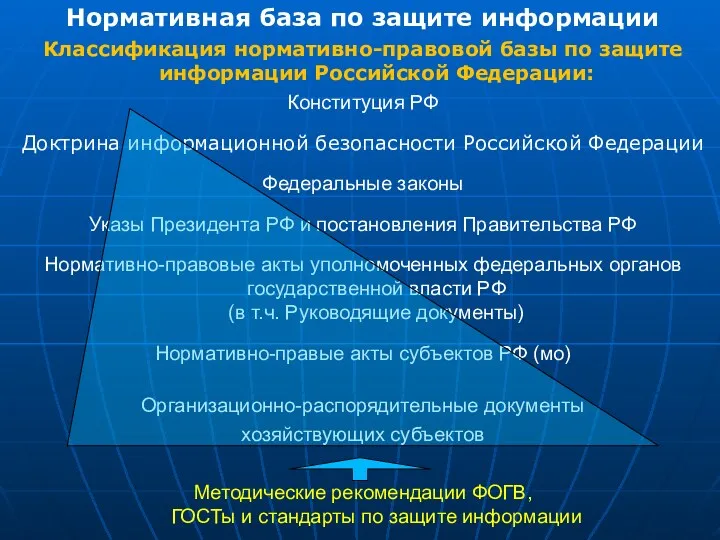

- 25. Нормативная база по защите информации Классификация нормативно-правовой базы по защите информации Российской Федерации: Конституция РФ Доктрина

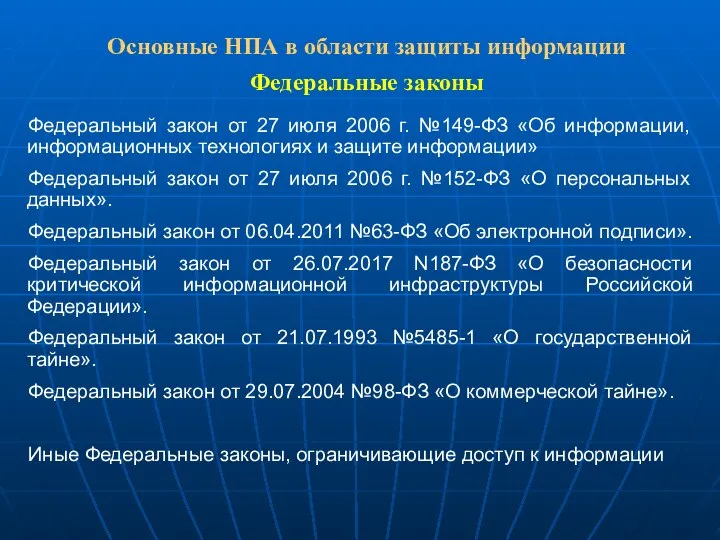

- 26. Основные НПА в области защиты информации Федеральные законы Федеральный закон от 27 июля 2006 г. №149-ФЗ

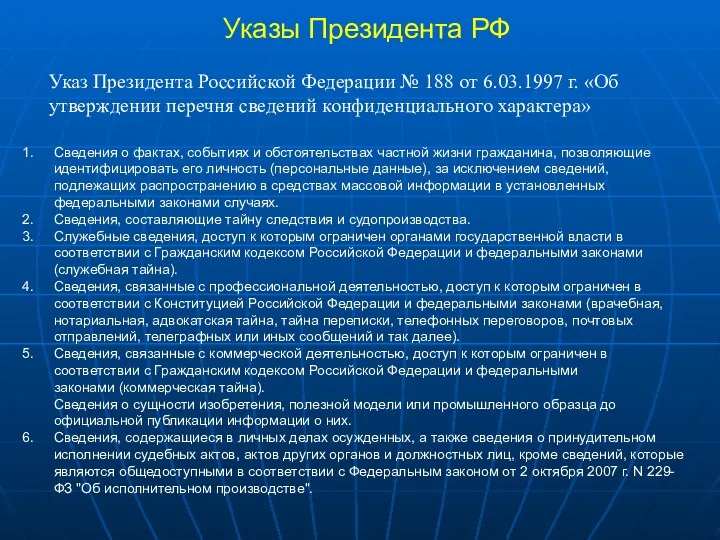

- 27. Указы Президента РФ Указ Президента Российской Федерации № 188 от 6.03.1997 г. «Об утверждении перечня сведений

- 28. Указ Президента РФ от 17 марта 2008 г. N 351 "О мерах по обеспечению информационной безопасности

- 29. Указ Президента РФ от 22 мая 2015 г. N 260 "О некоторых вопросах информационной безопасности Российской

- 30. Постановления Правительства РФ Принимаются в целях решения конкретных задач в области защиты информации: Лицензирование и сертификация;

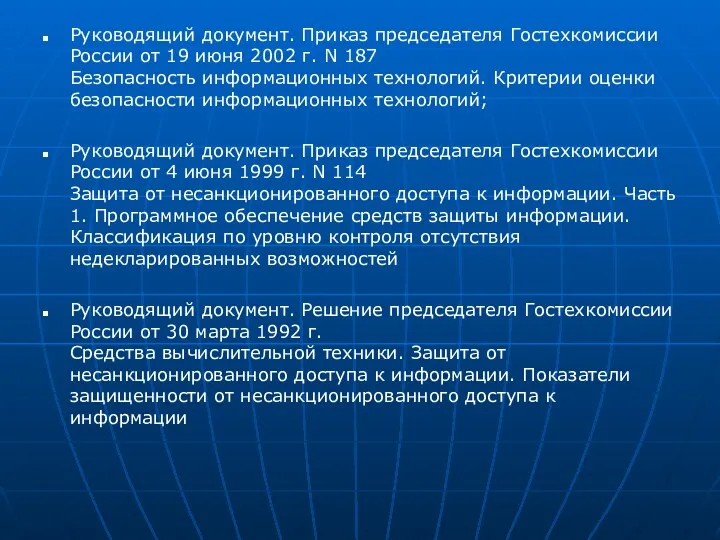

- 31. Специальные нормативные документы: Руководящий документ. Защита от несанкционированного доступа к информации. Термины и определения. Утвержден решением

- 32. Руководящий документ. Приказ председателя Гостехкомиссии России от 19 июня 2002 г. N 187 Безопасность информационных технологий.

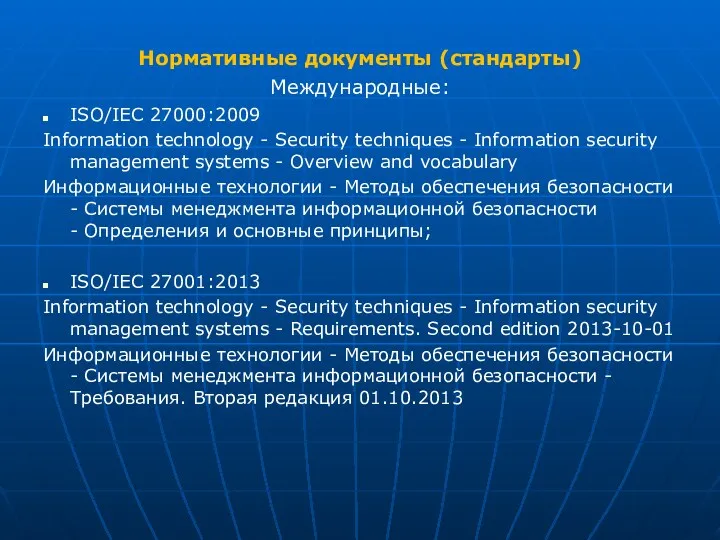

- 33. Нормативные документы (стандарты) Международные: ISO/IEC 27000:2009 Information technology - Security techniques - Information security management systems

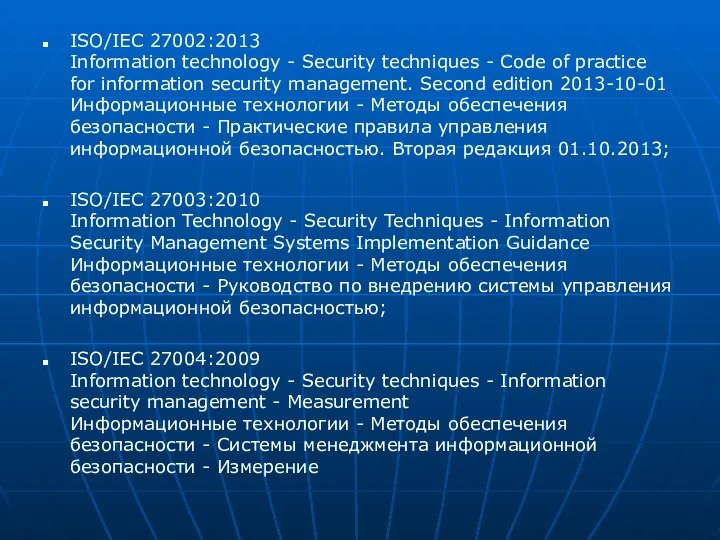

- 34. ISO/IEC 27002:2013 Information technology - Security techniques - Code of practice for information security management. Second

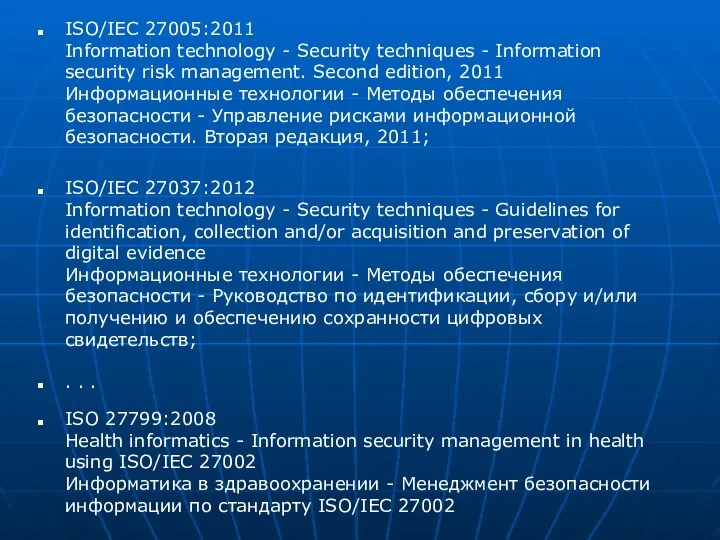

- 35. ISO/IEC 27005:2011 Information technology - Security techniques - Information security risk management. Second edition, 2011 Информационные

- 36. Российские стандарты: ГОСТ Р 50739-95. Средства вычислительной техники. Защита от несанкционированного доступа к информации. Общие технические

- 37. ГОСТ Р ИСО 7498-1-99. Информационная технология. Взаимосвязь открытых систем. Базовая эталонная модель. Часть 1. Базовая модель.

- 38. ГОСТ Р ИСО/МЭК 15408-3-2008. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3.

- 39. ГОСТ Р ИСО/МЭК 27001-2006. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования ГОСТ Р

- 40. Порядок использования НПБ Задача Определение категории защищаемой информации или объекта Аудит информационных потоков в организации ГТ

- 41. ОБ ИНФОРМАЦИИ, ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЯХ И О ЗАЩИТЕ ИНФОРМАЦИИ Основные положения Информация как объект правовых отношений: Информация

- 42. Обладатель информации, если иное не предусмотрено федеральными законами, вправе: 1) разрешать или ограничивать доступ к информации,

- 43. Ограничение доступа к информации 1. Ограничение доступа к информации устанавливается федеральными законами в целях защиты основ

- 44. 6. Информация, составляющая профессиональную тайну, может быть предоставлена третьим лицам в соответствии с федеральными законами и

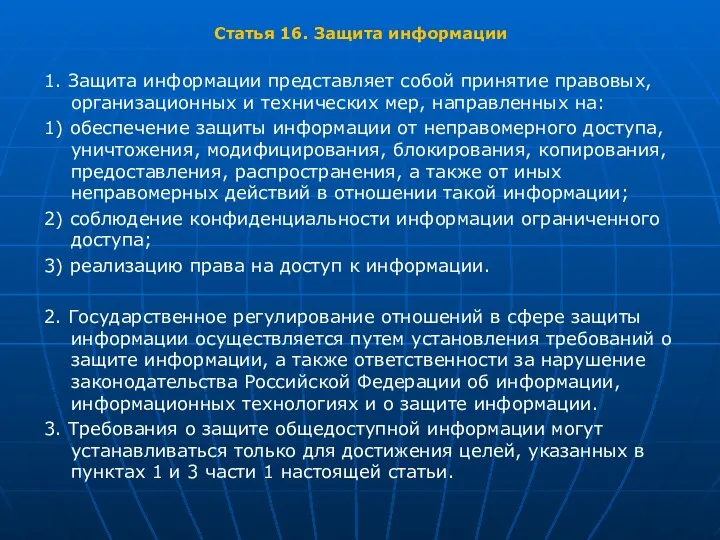

- 45. Статья 16. Защита информации 1. Защита информации представляет собой принятие правовых, организационных и технических мер, направленных

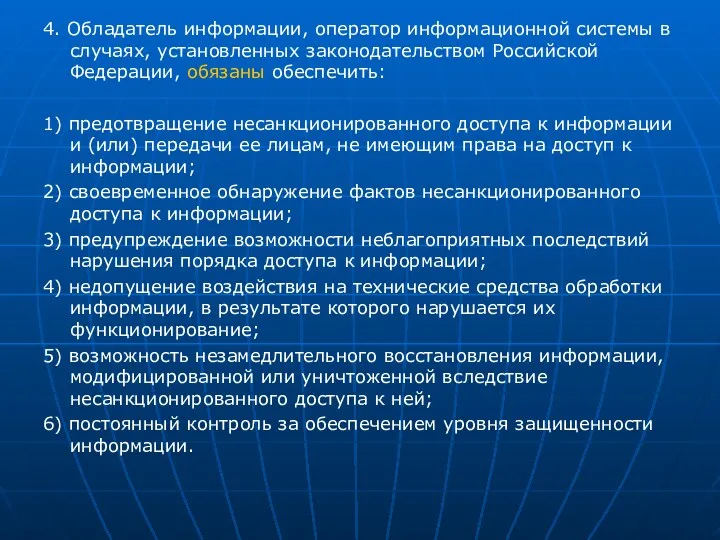

- 46. 4. Обладатель информации, оператор информационной системы в случаях, установленных законодательством Российской Федерации, обязаны обеспечить: 1) предотвращение

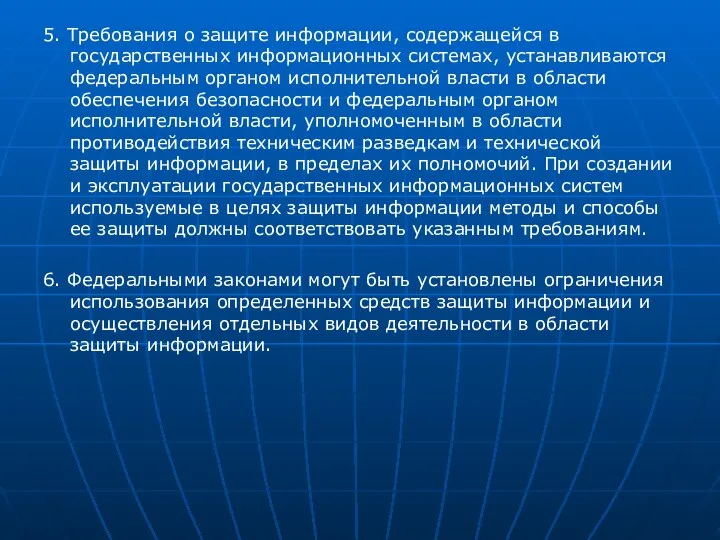

- 47. 5. Требования о защите информации, содержащейся в государственных информационных системах, устанавливаются федеральным органом исполнительной власти в

- 49. Скачать презентацию

![безопасность информации [данных]: Состояние защищенности информации [данных], при котором обеспечены](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/587527/slide-20.jpg)

Система арбитражных судов в России

Система арбитражных судов в России Проявления молодежного экстремизма и его профилактика

Проявления молодежного экстремизма и его профилактика Этапы развития семейного права. Источники семейного права. Семейный кодекс РФ

Этапы развития семейного права. Источники семейного права. Семейный кодекс РФ Процессуальное право: уголовный процесс

Процессуальное право: уголовный процесс Право собственности

Право собственности Архангельская область

Архангельская область Передвиборча програма кандидата на посаду голови студентської ради Полтавського національного педагогічного університету

Передвиборча програма кандидата на посаду голови студентської ради Полтавського національного педагогічного університету Документы, регламентирующие требования к качеству товаров

Документы, регламентирующие требования к качеству товаров Конституционное развитие Республики Беларусь

Конституционное развитие Республики Беларусь Роль делопроизводства в управлении

Роль делопроизводства в управлении Жеке тұлғаға қарсы қылмыстар.Адамды ұрлау

Жеке тұлғаға қарсы қылмыстар.Адамды ұрлау ВКР: Кадастровое деление муниципальной территории

ВКР: Кадастровое деление муниципальной территории Объекты авторского права

Объекты авторского права Основы правового регулирования СМИ в России

Основы правового регулирования СМИ в России Договоры в гражданском праве

Договоры в гражданском праве Электронная трудовая книжка

Электронная трудовая книжка Отчёт о проведении Недели профилактики

Отчёт о проведении Недели профилактики Требования законодательства в отношении несовершеннолетних

Требования законодательства в отношении несовершеннолетних Антикоррупционное просвещение в общеобразовательных и высших учреждениях г. Новосибирска

Антикоррупционное просвещение в общеобразовательных и высших учреждениях г. Новосибирска Понятие и признаки правоотношений

Понятие и признаки правоотношений Immunities and privileges of the staff of dm and their family

Immunities and privileges of the staff of dm and their family Права ребенка, 9 класс

Права ребенка, 9 класс Понятие, предмет, метод и система административного права. Роль и место административного права в правовой системе РФ

Понятие, предмет, метод и система административного права. Роль и место административного права в правовой системе РФ Понятие уголовного права. Уголовный закон и пределы его действия. Тема 1

Понятие уголовного права. Уголовный закон и пределы его действия. Тема 1 Действующая судебная система в РБ (порядок формирования и компетенция судов)

Действующая судебная система в РБ (порядок формирования и компетенция судов) Понятие, сущность права. Правопонимание

Понятие, сущность права. Правопонимание Организация и методы осуществления операций с куплей-продажей лицензий

Организация и методы осуществления операций с куплей-продажей лицензий Управление строительной организацией. Тема 2. Разработка организационно-правовых и распорядительных документов

Управление строительной организацией. Тема 2. Разработка организационно-правовых и распорядительных документов