Содержание

- 2. ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ Правовая охрана программ для ЭВМ и баз данных в полном объёме введена в

- 3. Правовая охрана распространяется на все виды программ для компьютера . Однако правовая охрана не распространяется на

- 4. Для признания и осуществления авторского права на программы для компьютера не требуется ее регистрация в какой-либо

- 5. Автору программы принадлежит исключительное право осуществлять воспроизведение и распространение программы любыми способами, а также модификацию программы.

- 6. Лицензии на программное обеспечение в целом делятся на две большие группы: несвободные лицензии свободного и открытого

- 7. В отличие от несвободных, свободные и открытые лицензии не оставляют права на конкретную копию программы её

- 8. Лицензионные программы распространяются разработчиками на основании договоров с пользователями на платной основе. В соответствии с лицензионным

- 9. Свободно распространяемые программы могут распространяться, устанавливаться и использоваться на любых компьютерах дома, в офисах, школах, вузах,

- 10. В 2002 году был принят Закон «Об электронно-цифровой подписи», который стал законодательной основой электронного документооборота в

- 11. При регистрации электронно-цифровой подписи в специализированных центрах корреспондент получает два ключа: секретный открытый ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ

- 12. Секретный ключ хранится на дискете или смарт-карте и известен только корреспонденту. ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ

- 13. Открытый ключ должен быть у всех потенциальных получателей документов. ПРАВОВАЯ ОХРАНА ИНФОРМАЦИИ Обычно рассылается по электронной

- 14. ЗАЩИТА ИНФОРМАЦИИ Защита от несанкционированного копирования — система мер, направленных на противодействие несанкционированному копированию информации, как

- 15. ЗАЩИТА ИНФОРМАЦИИ При защите от копирования используются различные меры: -организационные -юридические -физические -в интернете

- 16. ЗАЩИТА ИНФОРМАЦИИ Для защиты данных, хранящихся на компьютере, используются пароли. Компьютер разрешает доступ к своим ресурсам

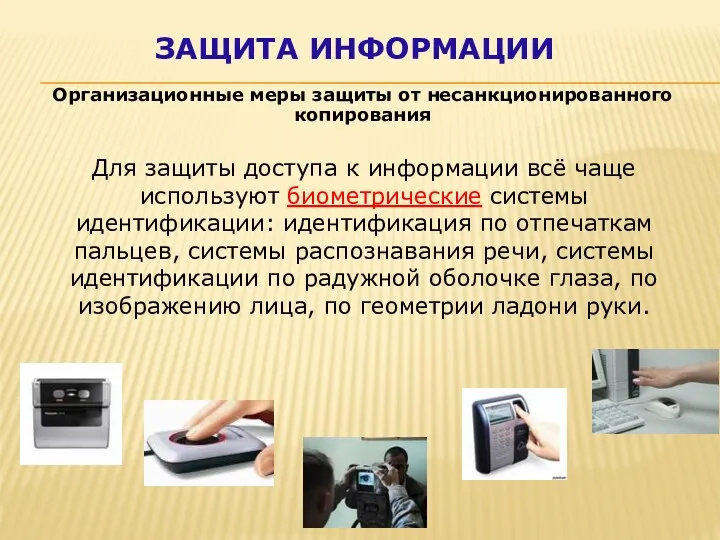

- 17. ЗАЩИТА ИНФОРМАЦИИ Организационные меры защиты от несанкционированного копирования Для защиты доступа к информации всё чаще используют

- 18. ЗАЩИТА ИНФОРМАЦИИ Юридические меры защиты от несанкционированного копирования Предусматривают ответственность, в соответствии с действующим законодательством, за

- 19. ЗАЩИТА ИНФОРМАЦИИ Физическая защита данных Для обеспечения большей надёжности хранения данных на жёстких дисках используют RAID-массивы.

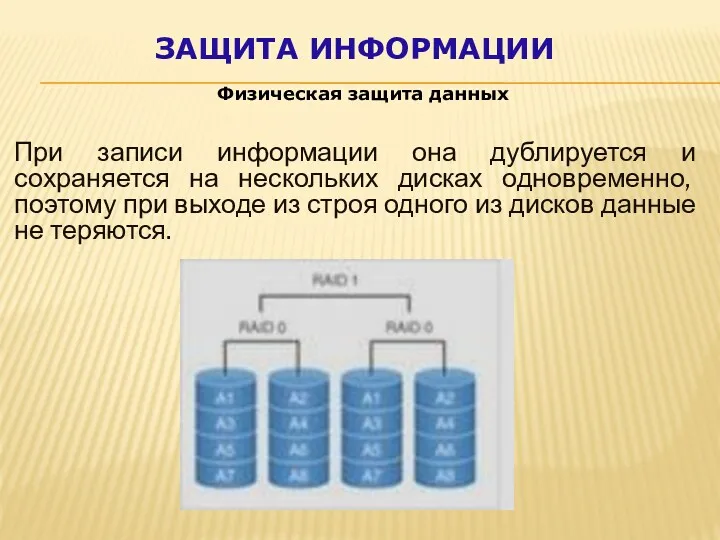

- 20. При записи информации она дублируется и сохраняется на нескольких дисках одновременно, поэтому при выходе из строя

- 21. Защита в Интернете ЗАЩИТА ИНФОРМАЦИИ Для защиты информационных ресурсов компьютера, подключённого к Интернету используют антивирусные программы,

- 23. Скачать презентацию

Законность и правопорядок

Законность и правопорядок Мы – граждане России

Мы – граждане России Несчастный случай на производстве. Расследование и учет несчастных случаев на производстве

Несчастный случай на производстве. Расследование и учет несчастных случаев на производстве Семья и брак

Семья и брак Трудовое право РФ

Трудовое право РФ Медиация, как способ разрешения конфликтов

Медиация, как способ разрешения конфликтов Субъекты имущественных отношений. Римское право

Субъекты имущественных отношений. Римское право Описание земельного участка

Описание земельного участка Экстремизм и терроризм в молодежной среде

Экстремизм и терроризм в молодежной среде Дополнительные уголовно-правовые меры защиты прав граждан предпенсионного возраста

Дополнительные уголовно-правовые меры защиты прав граждан предпенсионного возраста Федеративное устройство России

Федеративное устройство России Методология судебной экспертизы

Методология судебной экспертизы Трудовые споры

Трудовые споры Мемлекеттік рәміздер біздің мемлекетіміздің, егемендігіміздің берік негіздерінің бірі болып табылады

Мемлекеттік рәміздер біздің мемлекетіміздің, егемендігіміздің берік негіздерінің бірі болып табылады Знатоки Конституции

Знатоки Конституции Основные теории происхождения государства

Основные теории происхождения государства Цели, задачи и принципы международного таможенного права

Цели, задачи и принципы международного таможенного права Осуществление кадастрового учета земельных участков и объектов капитального строительства

Осуществление кадастрового учета земельных участков и объектов капитального строительства Источники права

Источники права Жилищный кооператив

Жилищный кооператив Система запретов и ограничений внешнеторговой деятельности

Система запретов и ограничений внешнеторговой деятельности Прекращение предпринимательской деятельности

Прекращение предпринимательской деятельности Управление государственной собственностью в Чувашской Республике

Управление государственной собственностью в Чувашской Республике Сфера политики и социального управления. Местное самоуправление

Сфера политики и социального управления. Местное самоуправление Права и обязанности родителей и детей

Права и обязанности родителей и детей Основні правила та вимоги до складання та оформлення службових документів ( частина 2)

Основні правила та вимоги до складання та оформлення службових документів ( частина 2) Работа участковой избирательной комиссии со списком избирателей для голосования

Работа участковой избирательной комиссии со списком избирателей для голосования День флага ДНР

День флага ДНР