Разработка нормативной и организационно-распорядительной документации по защите персональных данных презентация

Содержание

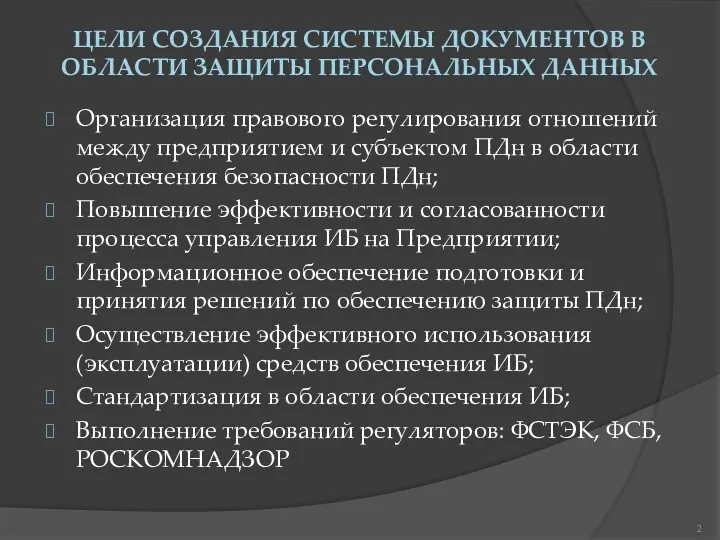

- 2. ЦЕЛИ СОЗДАНИЯ СИСТЕМЫ ДОКУМЕНТОВ В ОБЛАСТИ ЗАЩИТЫ ПЕРСОНАЛЬНЫХ ДАННЫХ Организация правового регулирования отношений между предприятием и

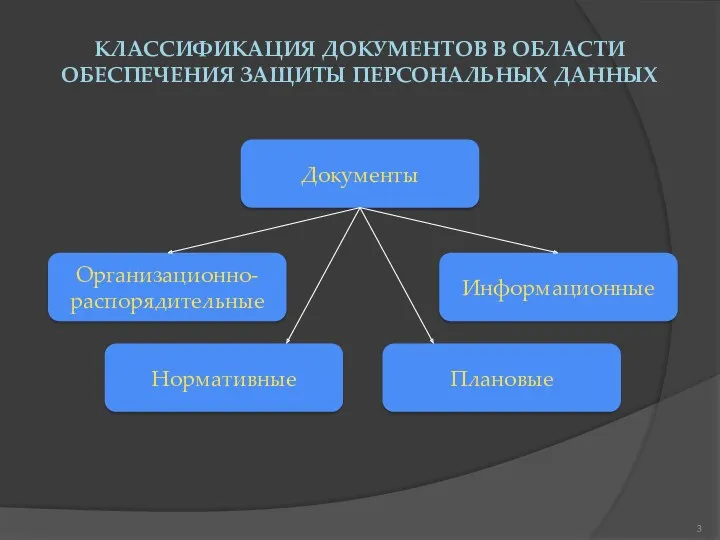

- 3. КЛАССИФИКАЦИЯ ДОКУМЕНТОВ В ОБЛАСТИ ОБЕСПЕЧЕНИЯ ЗАЩИТЫ ПЕРСОНАЛЬНЫХ ДАННЫХ Документы Организационно-распорядительные Нормативные Плановые Информационные

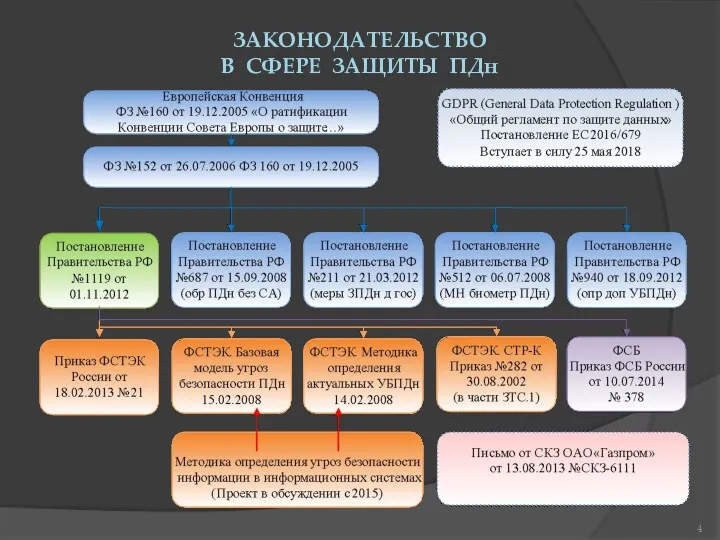

- 4. ЗАКОНОДАТЕЛЬСТВО В СФЕРЕ ЗАЩИТЫ ПДн

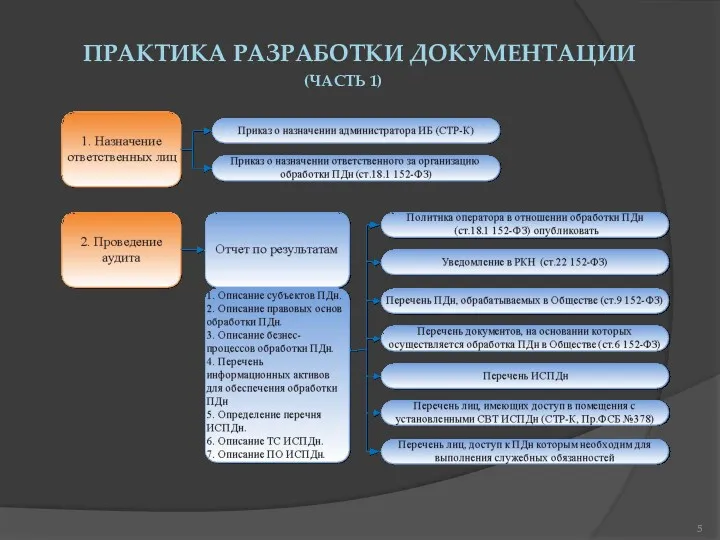

- 5. ПРАКТИКА РАЗРАБОТКИ ДОКУМЕНТАЦИИ (ЧАСТЬ 1)

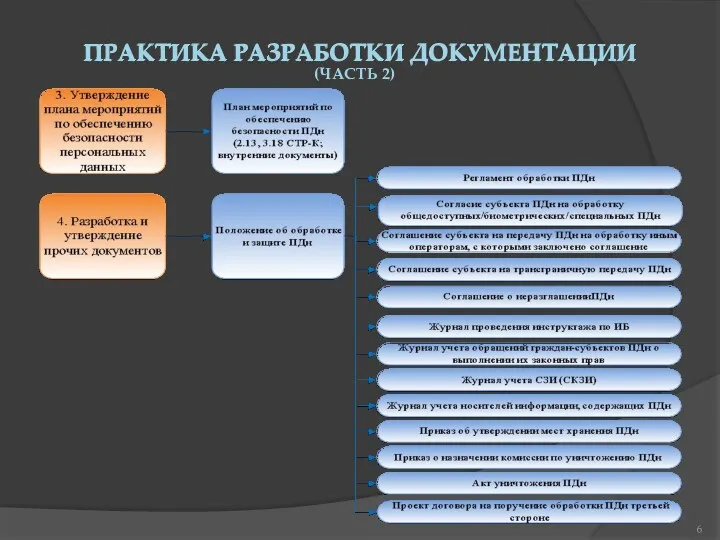

- 6. ПРАКТИКА РАЗРАБОТКИ ДОКУМЕНТАЦИИ (ЧАСТЬ 2) ПРАКТИКА РАЗРАБОТКИ ДОКУМЕНТАЦИИ

- 7. ПРАКТИКА РАЗРАБОТКИ ДОКУМЕНТАЦИИ (ЧАСТЬ 3)

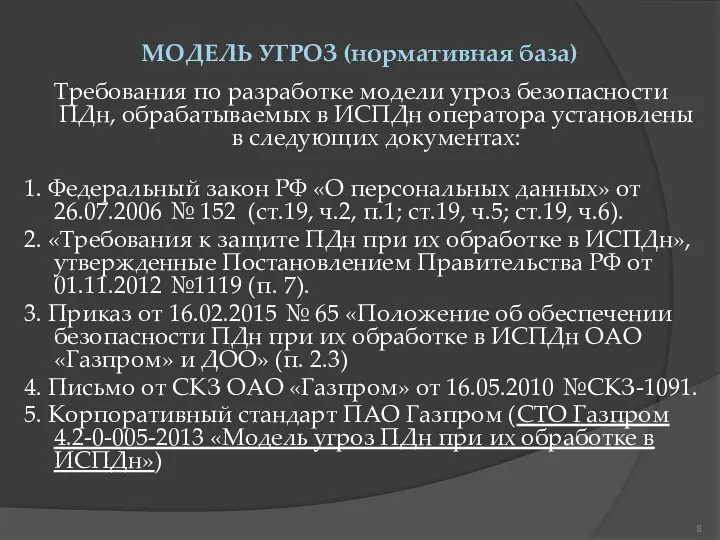

- 8. МОДЕЛЬ УГРОЗ (нормативная база) Требования по разработке модели угроз безопасности ПДн, обрабатываемых в ИСПДн оператора установлены

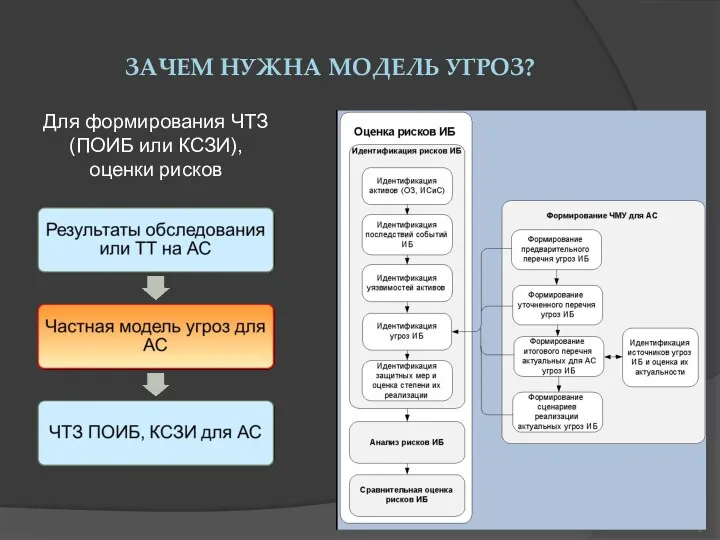

- 9. ЗАЧЕМ НУЖНА МОДЕЛЬ УГРОЗ? Для формирования ЧТЗ (ПОИБ или КСЗИ), оценки рисков

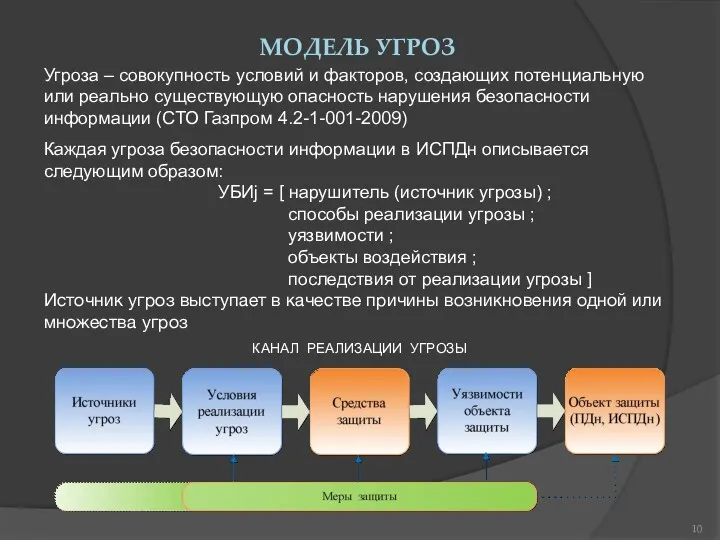

- 10. МОДЕЛЬ УГРОЗ Угроза – совокупность условий и факторов, создающих потенциальную или реально существующую опасность нарушения безопасности

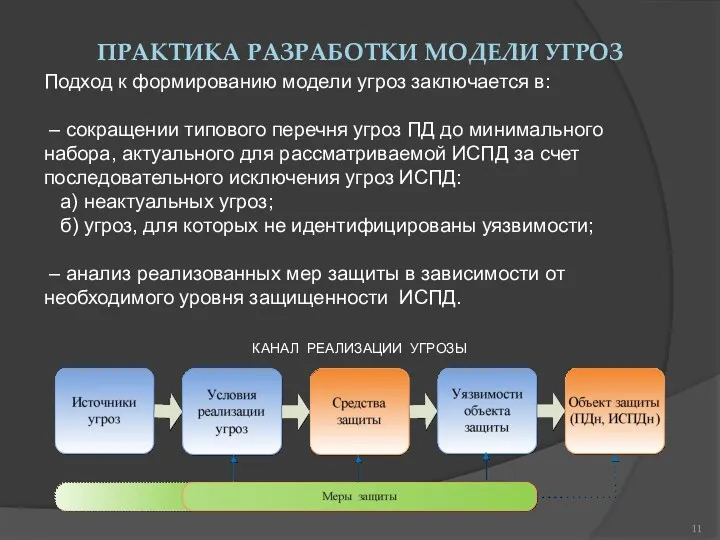

- 11. ПРАКТИКА РАЗРАБОТКИ МОДЕЛИ УГРОЗ Подход к формированию модели угроз заключается в: – сокращении типового перечня угроз

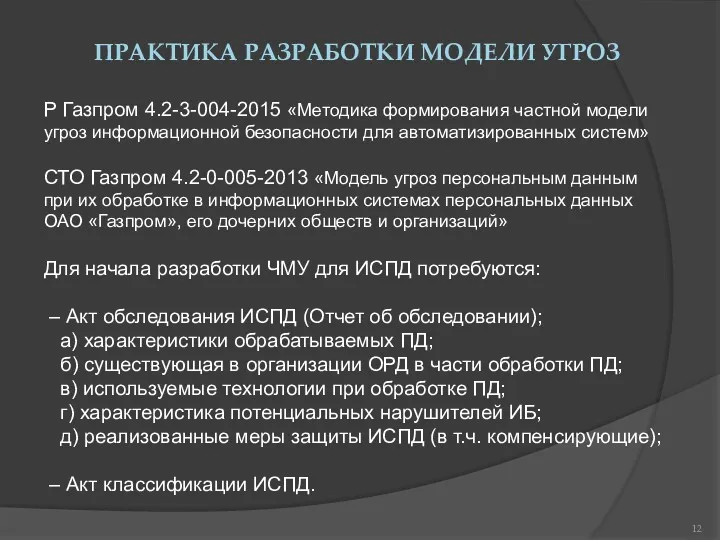

- 12. Р Газпром 4.2-3-004-2015 «Методика формирования частной модели угроз информационной безопасности для автоматизированных систем» СТО Газпром 4.2-0-005-2013

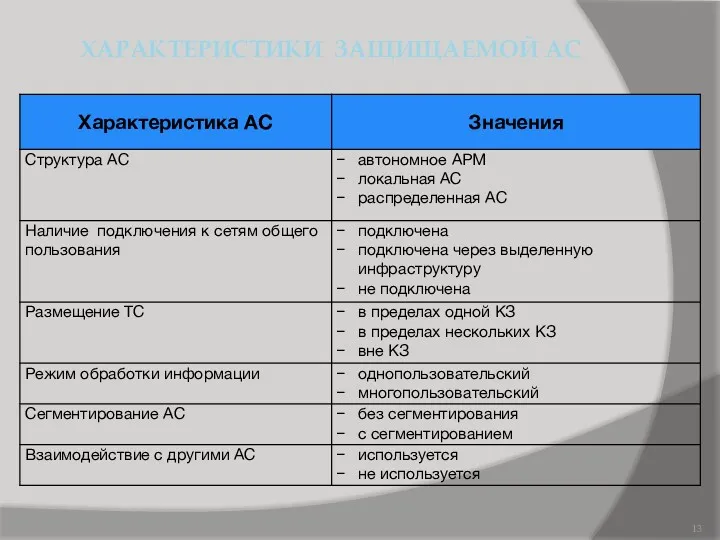

- 13. ХАРАКТЕРИСТИКИ ЗАЩИЩАЕМОЙ АС

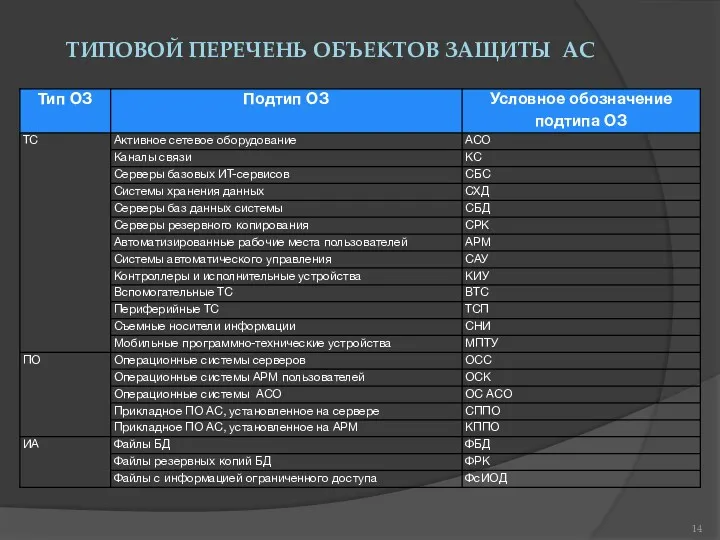

- 14. ТИПОВОЙ ПЕРЕЧЕНЬ ОБЪЕКТОВ ЗАЩИТЫ АС

- 15. ТИПОВОЙ ПЕРЕЧЕНЬ ГРУПП УЯЗВИМОСТЕЙ АС

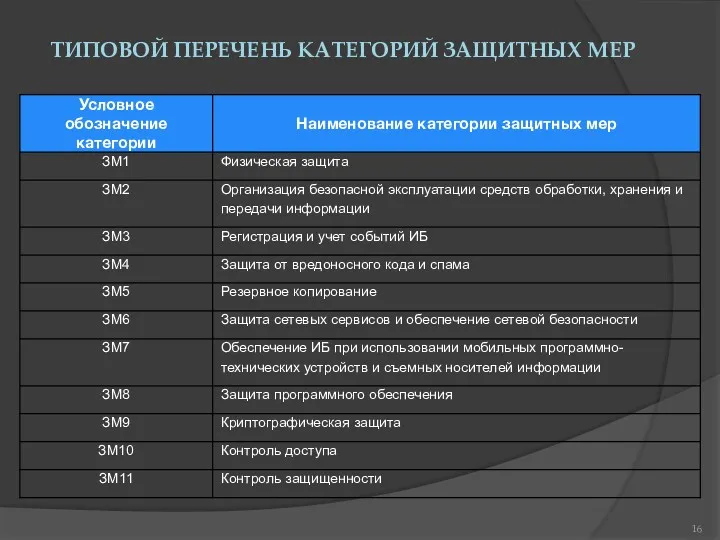

- 16. ТИПОВОЙ ПЕРЕЧЕНЬ КАТЕГОРИЙ ЗАЩИТНЫХ МЕР

- 17. ОПРЕДЕЛЕНИЕ ОПАСНОСТИ НАРУШИТЕЛЯ

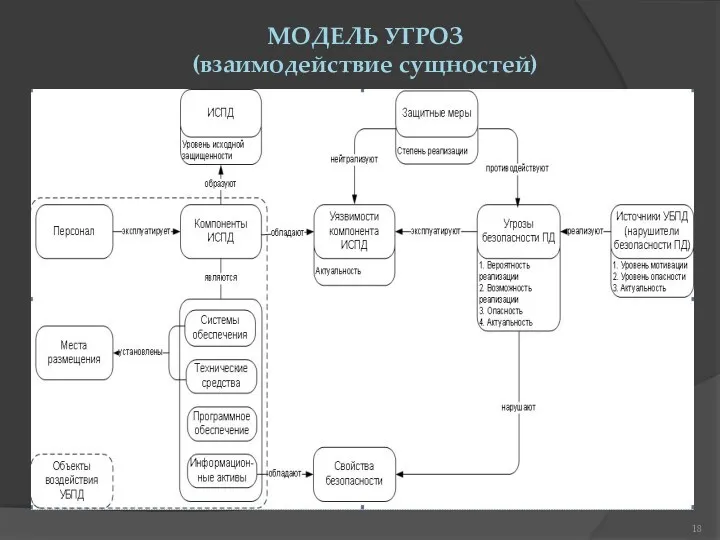

- 18. МОДЕЛЬ УГРОЗ (взаимодействие сущностей)

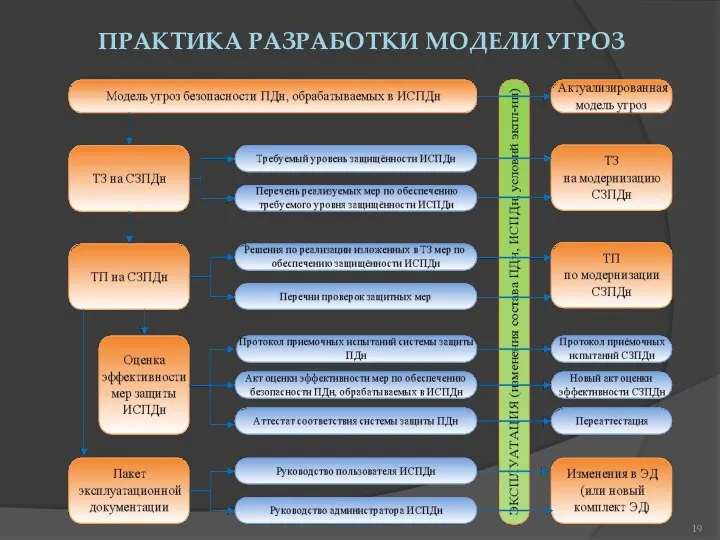

- 19. ПРАКТИКА РАЗРАБОТКИ МОДЕЛИ УГРОЗ

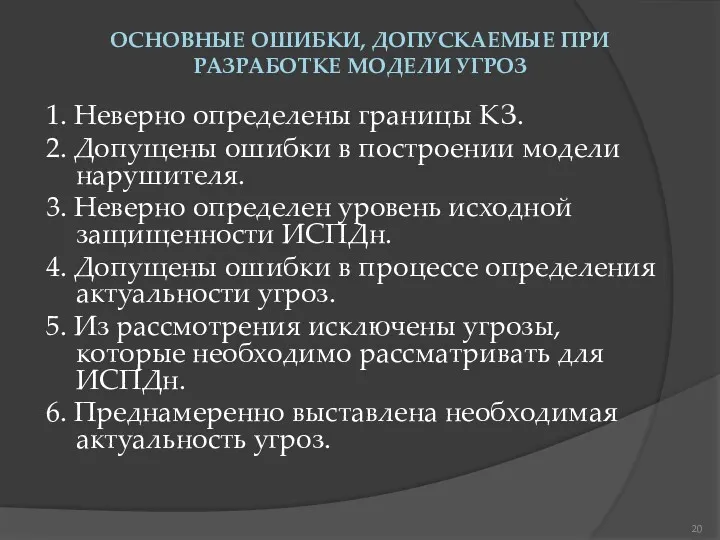

- 20. ОСНОВНЫЕ ОШИБКИ, ДОПУСКАЕМЫЕ ПРИ РАЗРАБОТКЕ МОДЕЛИ УГРОЗ 1. Неверно определены границы КЗ. 2. Допущены ошибки в

- 22. Скачать презентацию

Особенности производства в суде с участием присяжных заседателей

Особенности производства в суде с участием присяжных заседателей Постановления Правительства РФ и указы Президента РФ по вопросам деятельности органов прокуратуры

Постановления Правительства РФ и указы Президента РФ по вопросам деятельности органов прокуратуры Понятие сделки

Понятие сделки Правовые концепции и перспективы использования полиграфа в государственном политическом аппарате

Правовые концепции и перспективы использования полиграфа в государственном политическом аппарате Правовой режим информации

Правовой режим информации Медиация в урегулировании конфликта

Медиация в урегулировании конфликта Rehabilitation Act

Rehabilitation Act Уголовное право Италии

Уголовное право Италии Data protection. The data protection act 1998

Data protection. The data protection act 1998 The system of state bodies of Egypt

The system of state bodies of Egypt Уголовное право

Уголовное право Обзор действующей нормативной документации для предприятий общественного питания

Обзор действующей нормативной документации для предприятий общественного питания Формы государства. (Тема 5)

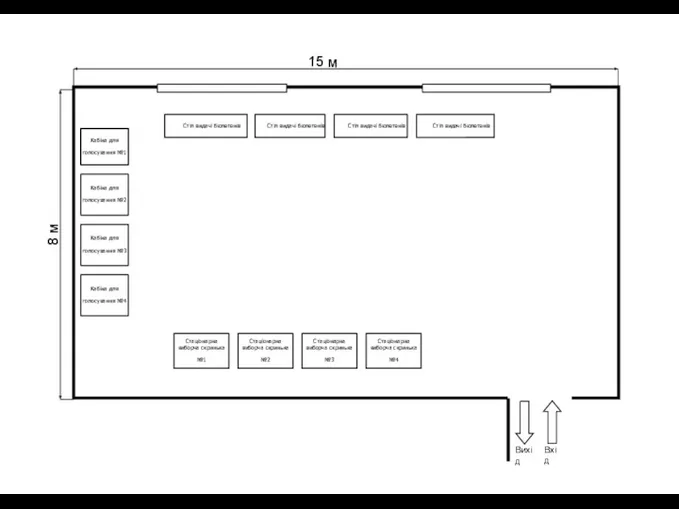

Формы государства. (Тема 5) План приміщення для голосування 4 скриньок

План приміщення для голосування 4 скриньок Chinese family law

Chinese family law ҚР неке және отбасы құқығын қорғау дәрежесі

ҚР неке және отбасы құқығын қорғау дәрежесі Юридические лица

Юридические лица Единый урок прав человека

Единый урок прав человека презентация для подготовки к ЕГЭ по обществознанию. Блок Право

презентация для подготовки к ЕГЭ по обществознанию. Блок Право Иркутская область

Иркутская область Законотворчество. Виды законов. Законотворческая компетенция. Действие закона

Законотворчество. Виды законов. Законотворческая компетенция. Действие закона Организация управления охраной труда

Организация управления охраной труда Технический регламент Таможенного союза О безопасности мяса и мясной продукции

Технический регламент Таможенного союза О безопасности мяса и мясной продукции Основы семейного права

Основы семейного права Қазақстан Республикасы сот билігінің конституциялық құқықтық негізі

Қазақстан Республикасы сот билігінің конституциялық құқықтық негізі Административная юрисдикция

Административная юрисдикция Правоотношения и правонарушения

Правоотношения и правонарушения Організація діяльності оперативних підрозділів податкової міліції з викриття злочинів при здійсненні експортних операцій

Організація діяльності оперативних підрозділів податкової міліції з викриття злочинів при здійсненні експортних операцій