Содержание

- 2. УЧЕБНЫЕ ВОПРОСЫ Уязвимости компьютерных систем. Классификация средств инструментальной проверки защищенности компьютерных систем. Анализ функциональных возможностей существующих

- 3. УЯЗВИМОСТЬ Состояние компьютерной системы, позволяющее атакующему нарушать действующую политику безопасности компьютерной системы Обычно различают: Уязвимости проектирования

- 4. КЛАССИФИКАЦИЯ СРЕДСТВ ИНСТРУМЕНТАЛЬНОЙ ПРОВЕРКИ ЗАЩИЩЕННОСТИ КОМПЬЮТЕРНЫХ СИСТЕМ Программы инвентаризации сетевых ресурсов Универсальные сканеры безопасности Специализированные сканеры

- 5. ПРОГРАММЫ ИНВЕНТАРИЗАЦИИ СЕТЕВЫХ РЕСУРСОВ NMAP AdRem NetCrunch Atelier Web Security Port Scanner MegaPing ScriptLogic Enterprise Security

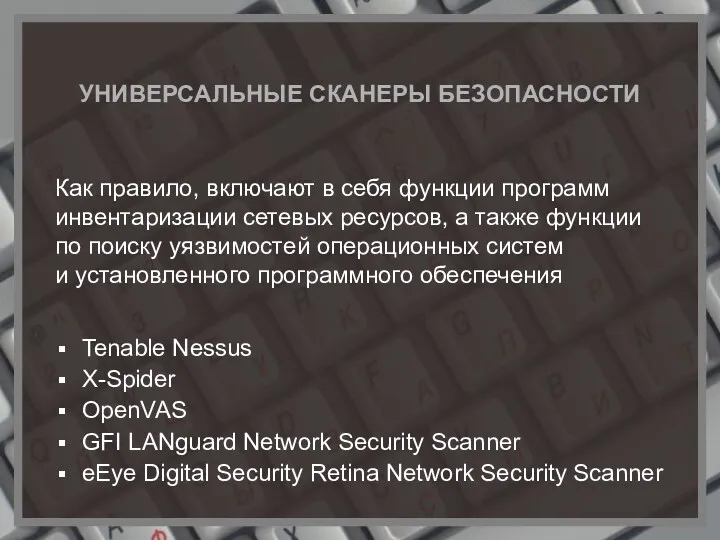

- 6. УНИВЕРСАЛЬНЫЕ СКАНЕРЫ БЕЗОПАСНОСТИ Tenable Nessus X-Spider OpenVAS GFI LANguard Network Security Scanner eEye Digital Security Retina

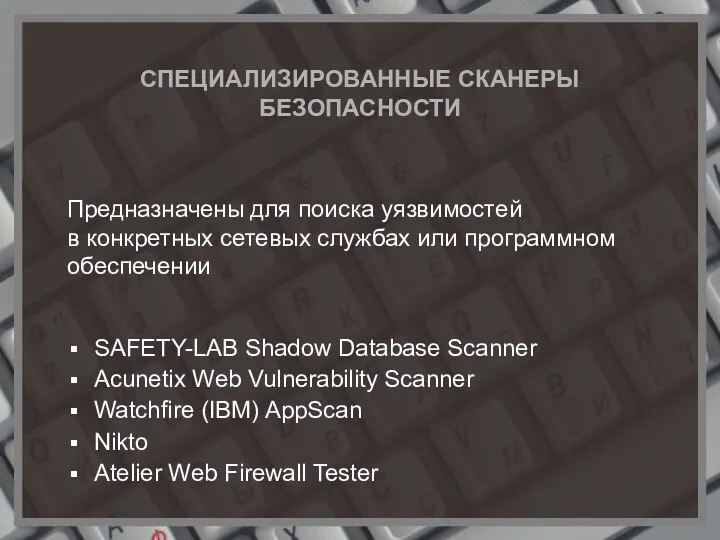

- 7. СПЕЦИАЛИЗИРОВАННЫЕ СКАНЕРЫ БЕЗОПАСНОСТИ SAFETY-LAB Shadow Database Scanner Acunetix Web Vulnerability Scanner Watchfire (IBM) AppScan Nikto Atelier

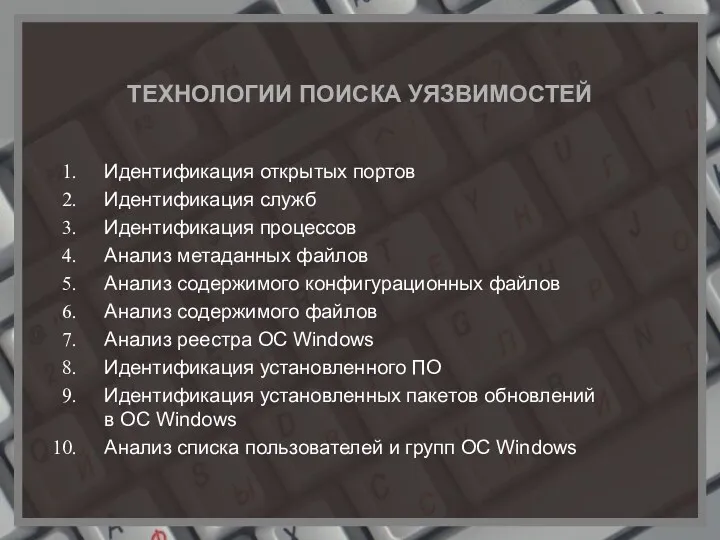

- 8. ТЕХНОЛОГИИ ПОИСКА УЯЗВИМОСТЕЙ Идентификация открытых портов Идентификация служб Идентификация процессов Анализ метаданных файлов Анализ содержимого конфигурационных

- 10. Скачать презентацию

Операторы ввода и вывода в Pascal

Операторы ввода и вывода в Pascal Видеоблоги. Виды видеоблогов

Видеоблоги. Виды видеоблогов Памятка по информационной безопасности

Памятка по информационной безопасности Управление учетными записями пользователей MySQL-сервера

Управление учетными записями пользователей MySQL-сервера Blender (часть 1)

Blender (часть 1) Планирование процессов

Планирование процессов Поняття про мову розмітки, гіпертекстовий документ та його елементи. Поняття тегу й атрибуту, теги форматування шрифтів

Поняття про мову розмітки, гіпертекстовий документ та його елементи. Поняття тегу й атрибуту, теги форматування шрифтів Эко-dream

Эко-dream Представление звуковой информации

Представление звуковой информации 4. Java OOP. 3. Encapsulation

4. Java OOP. 3. Encapsulation Продвижение бизнеса и бренда в социальных сетях

Продвижение бизнеса и бренда в социальных сетях Модели объектов и их назначение

Модели объектов и их назначение Биллинговая система компании Мегафон

Биллинговая система компании Мегафон Тренинг по функциональным возможностям Tableau

Тренинг по функциональным возможностям Tableau Язык программирования D

Язык программирования D Медиабезопасность. Правила безопасного поведения в интернете

Медиабезопасность. Правила безопасного поведения в интернете Коммутаторы и концентраторы. Аппаратура компьютерных сетей

Коммутаторы и концентраторы. Аппаратура компьютерных сетей Презентация Компьютерные сети 10 класс

Презентация Компьютерные сети 10 класс Язык запросов SQL. Язык запросов к данным (DML)

Язык запросов SQL. Язык запросов к данным (DML) Мережева безпека. Інструменти для аналізу трафіка

Мережева безпека. Інструменти для аналізу трафіка Введение в язык программирования РНР

Введение в язык программирования РНР Работа в сети интернет

Работа в сети интернет Introduction to graphs

Introduction to graphs Сервисы компании Такском

Сервисы компании Такском Языки программирования

Языки программирования Ақпараттық коммуникациялықтехнологияны қолдану негізінде білім сапасын арттыру жолдары

Ақпараттық коммуникациялықтехнологияны қолдану негізінде білім сапасын арттыру жолдары Роль информатики и вычислительной техники в обществе. Информация и информационные процессы

Роль информатики и вычислительной техники в обществе. Информация и информационные процессы Развитие редакции 2.0 конфигурации Бухгалтерия государственного учреждения

Развитие редакции 2.0 конфигурации Бухгалтерия государственного учреждения