Содержание

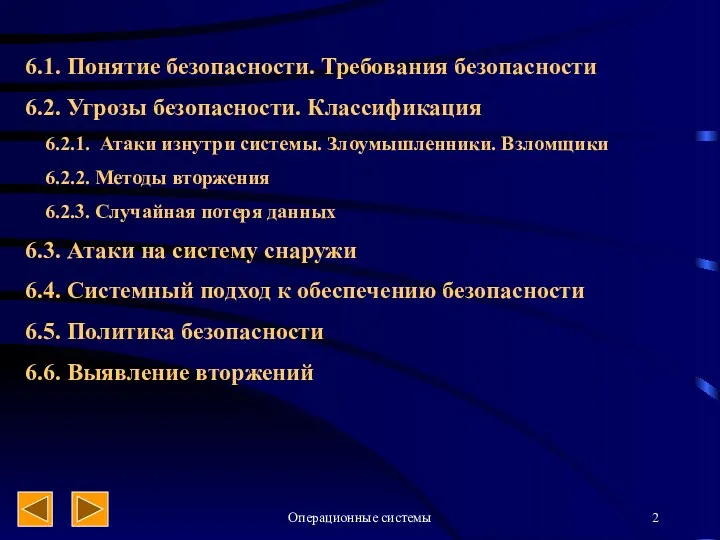

- 2. Операционные системы 6.1. Понятие безопасности. Требования безопасности 6.2. Угрозы безопасности. Классификация 6.2.1. Атаки изнутри системы. Злоумышленники.

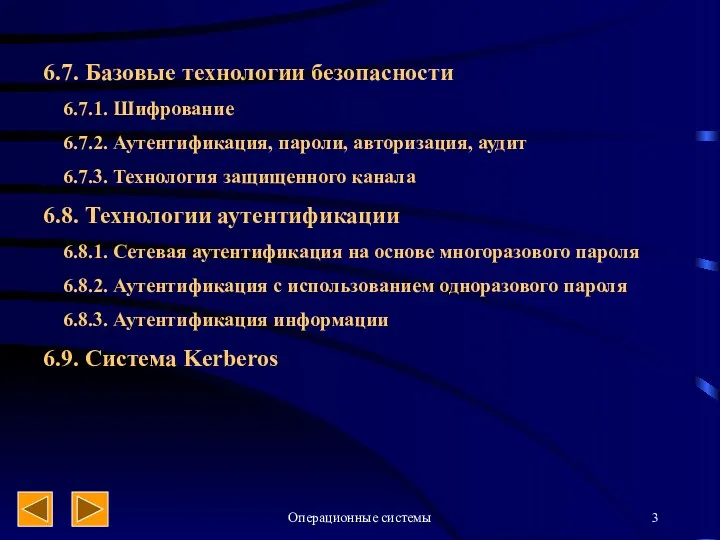

- 3. Операционные системы 6.7. Базовые технологии безопасности 6.7.1. Шифрование 6.7.2. Аутентификация, пароли, авторизация, аудит 6.7.3. Технология защищенного

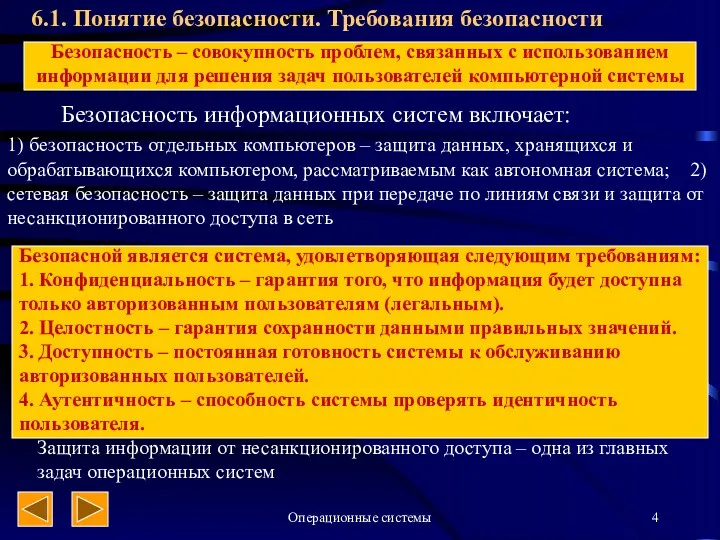

- 4. Операционные системы 6.1. Понятие безопасности. Требования безопасности Безопасность информационных систем включает: 1) безопасность отдельных компьютеров –

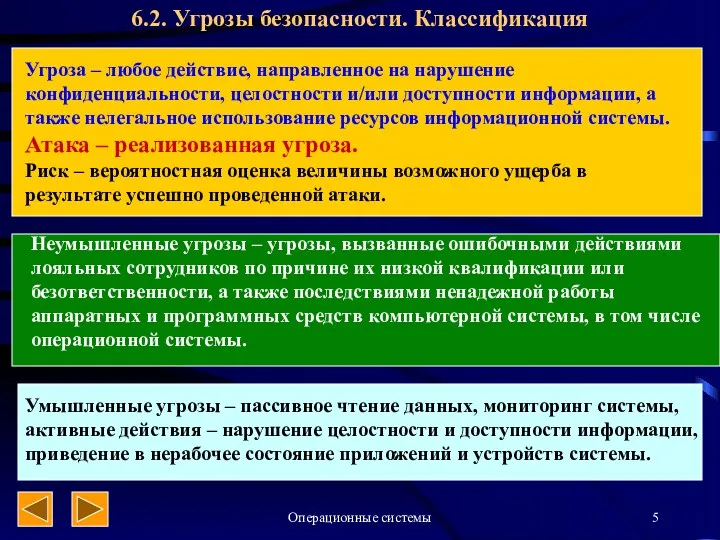

- 5. Операционные системы 6.2. Угрозы безопасности. Классификация Угроза – любое действие, направленное на нарушение конфиденциальности, целостности и/или

- 6. Операционные системы Типы умышленных угроз: - незаконное проникновение в один из компьютеров сети под видом легального

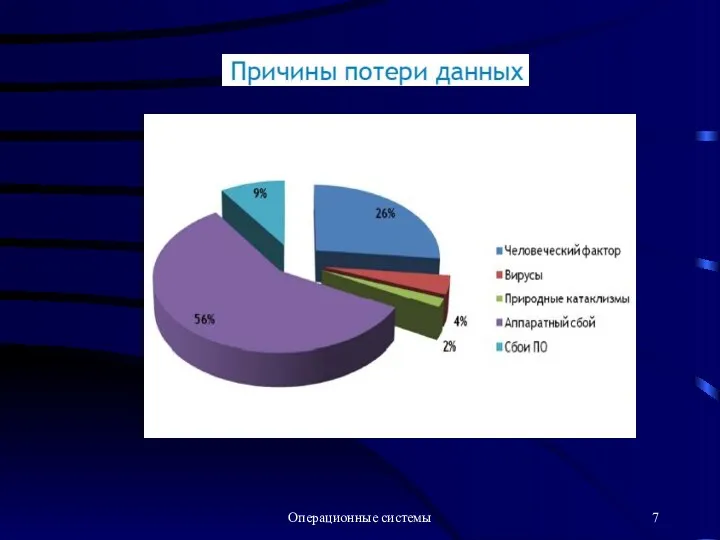

- 7. Операционные системы

- 8. Операционные системы Источник информации Получатель Источник информации Получатель Источник информации Получатель Перехват. Это атака, целью которой

- 9. Операционные системы 6.2.1. Атаки изнутри системы. Злоумышленники. Взломщики Злоумышленник – нелегальный пользователь, сумевший зарегистрироваться в системе.

- 10. Операционные системы Защита пользовательских паролей Одностороннее (необратимое) шифрование. Пароль используется для генерации ключа для функции шифрования.

- 11. Операционные системы 6.2.2. Методы вторжения 1. Попытка применить пароли стандартных учетных записей, которые устанавливаются по умолчанию

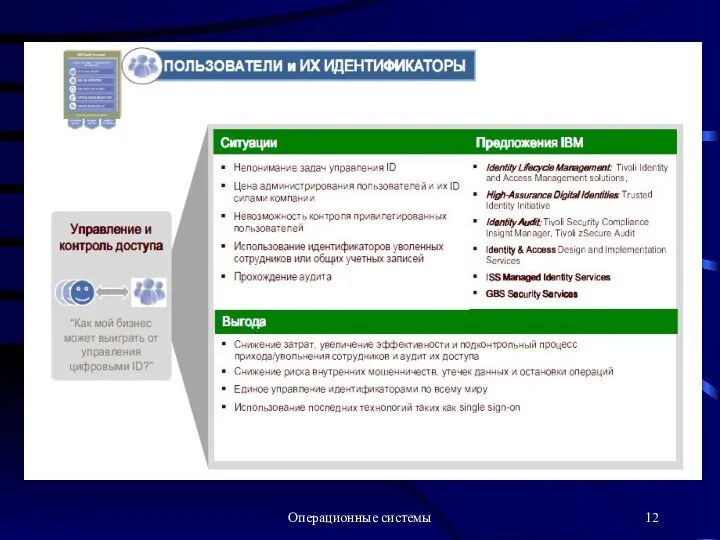

- 12. Операционные системы

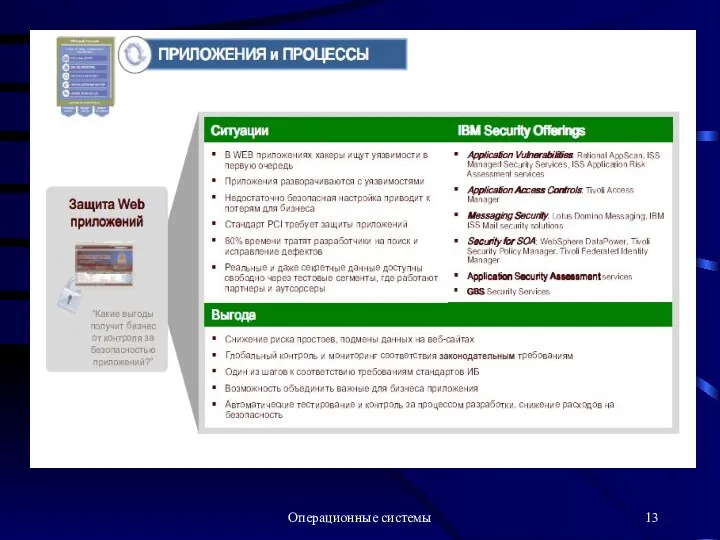

- 13. Операционные системы

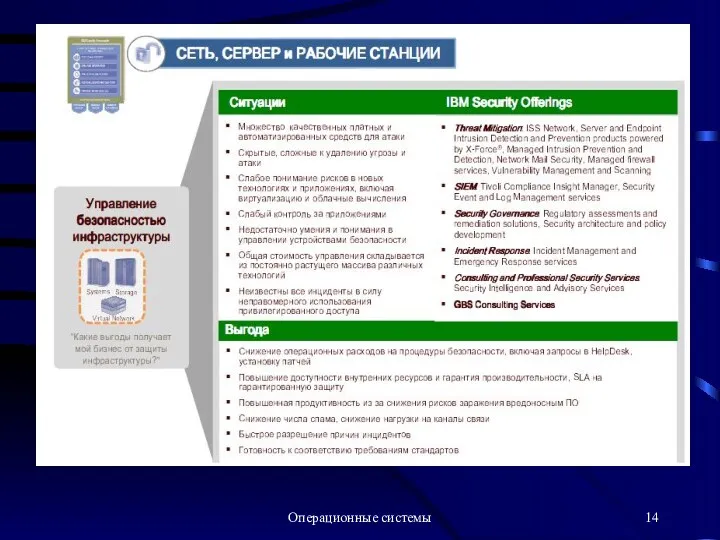

- 14. Операционные системы

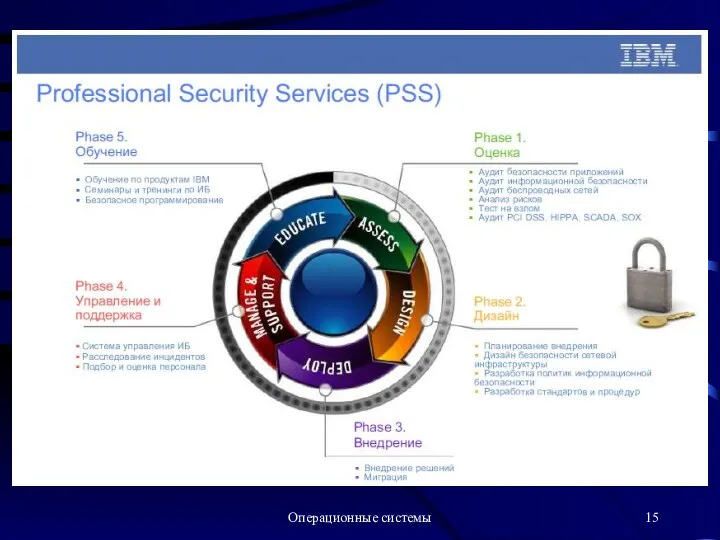

- 15. Операционные системы

- 16. Операционные системы

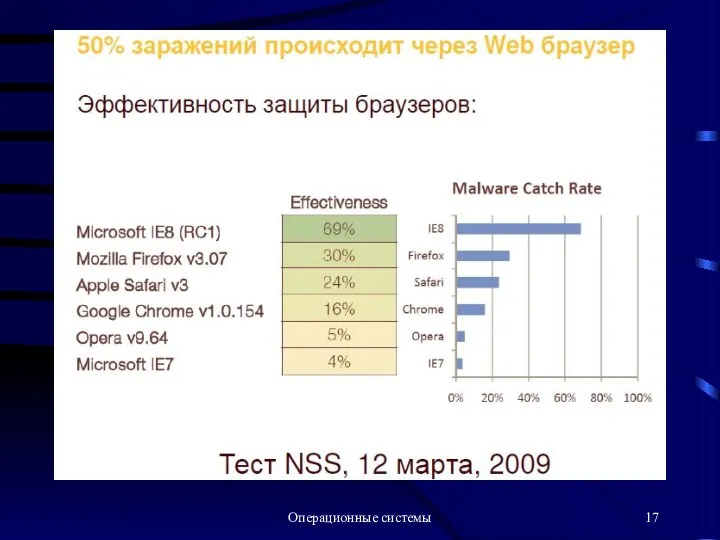

- 17. Операционные системы

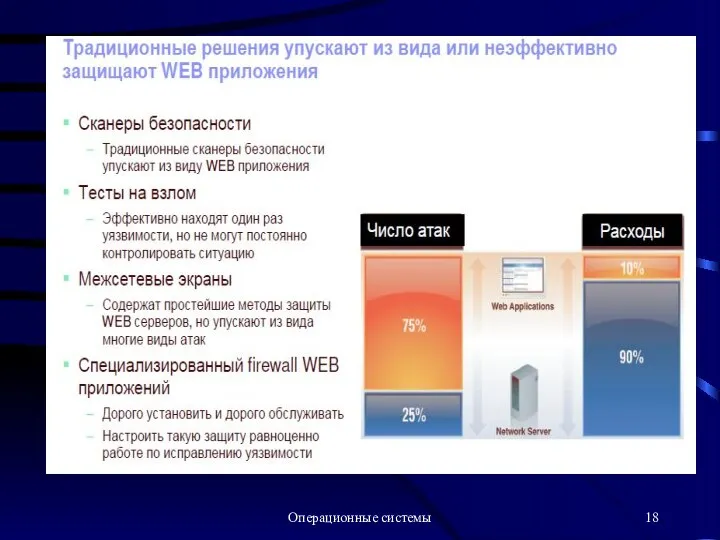

- 18. Операционные системы

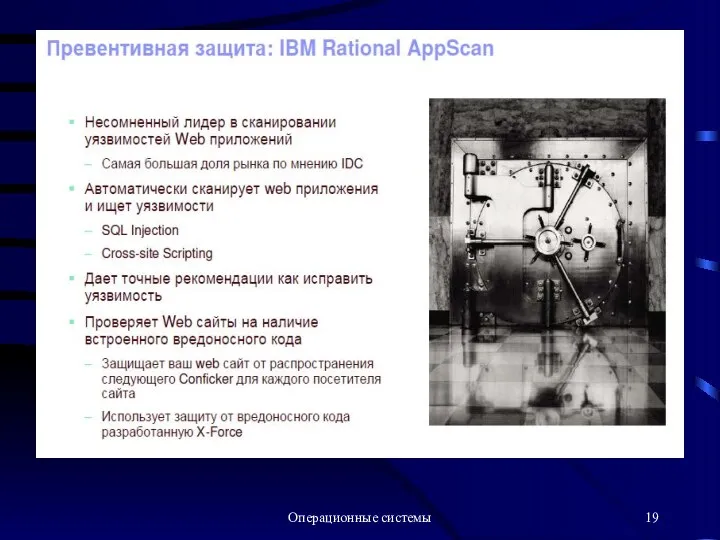

- 19. Операционные системы

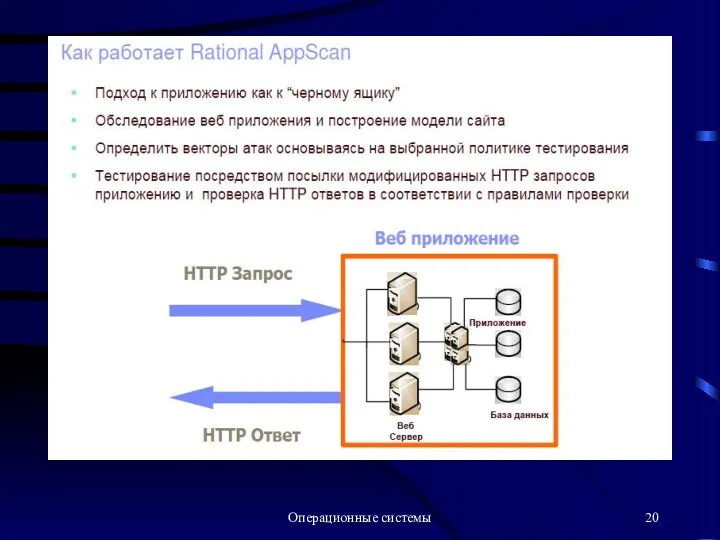

- 20. Операционные системы

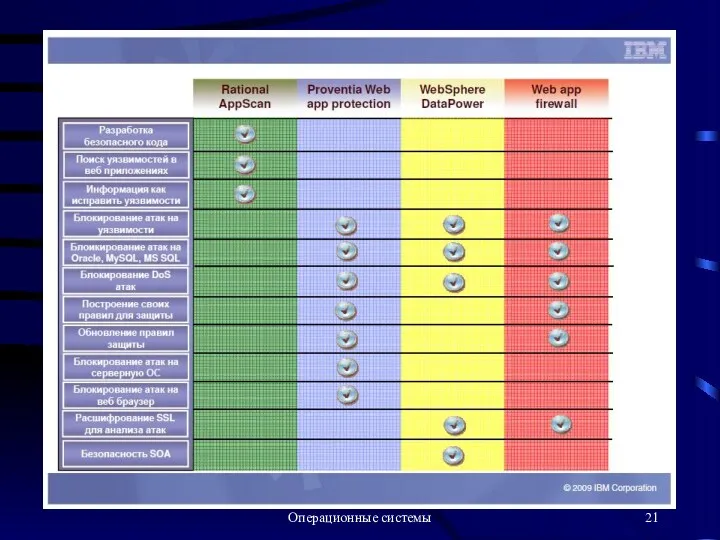

- 21. Операционные системы

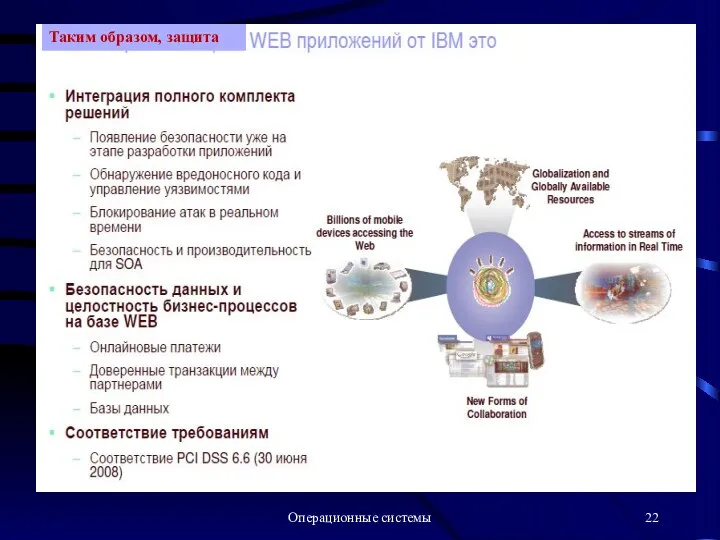

- 22. Операционные системы Таким образом, защита

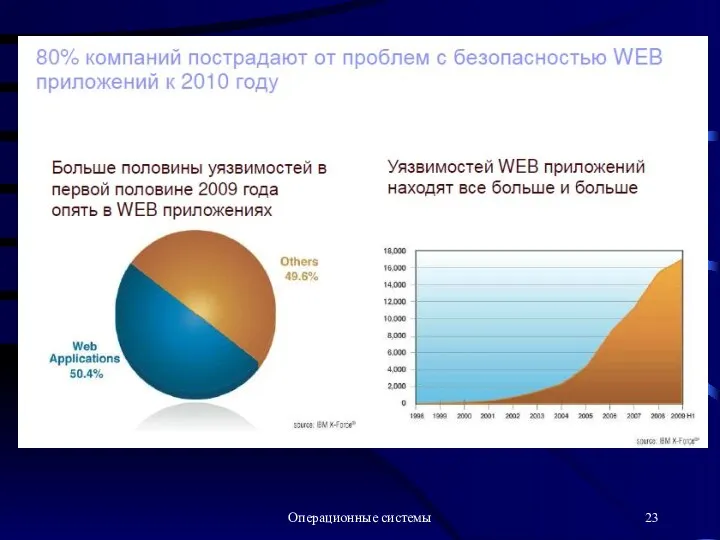

- 23. Операционные системы

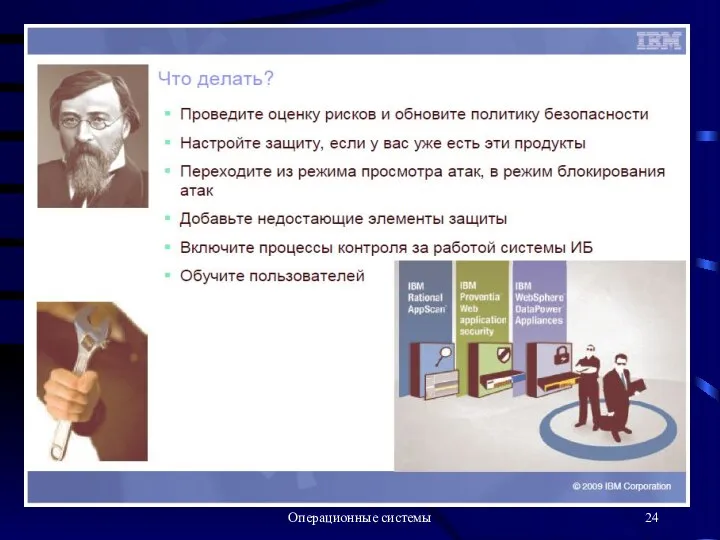

- 24. Операционные системы

- 25. Операционные системы 6.2.3. Случайная потеря данных Форс-мажор: пожары, наводнения, землетрясения, войны, восстания, крысы, изгрызшие кабели, магнитные

- 26. Операционные системы 6.3. Атаки на систему снаружи Зловредное программное обеспечение Нуждается в программе-носителе Независимое Люки (потайные

- 27. Операционные системы

- 28. Операционные системы

- 29. Операционные системы

- 30. Операционные системы

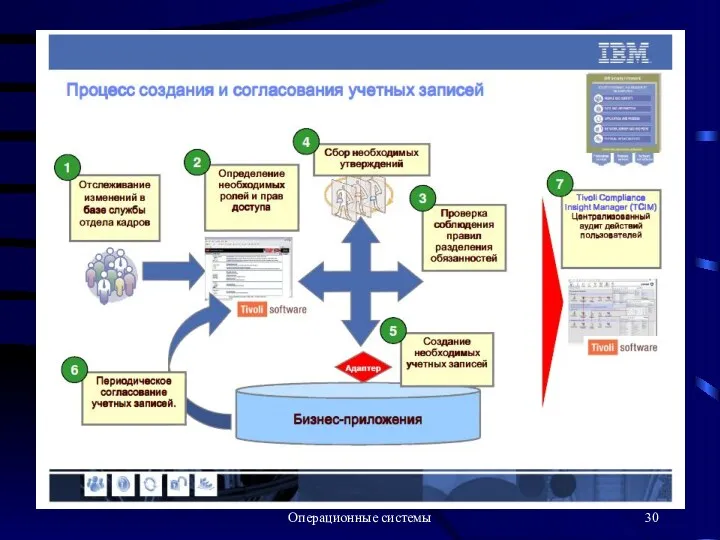

- 31. Операционные системы

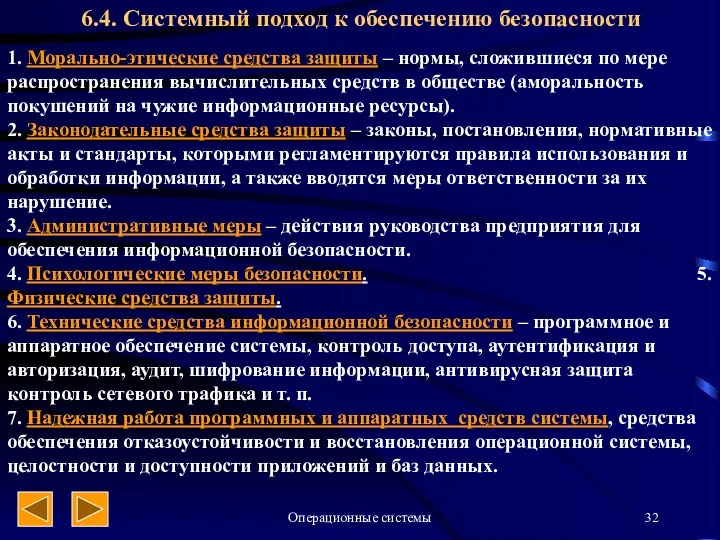

- 32. Операционные системы 6.4. Системный подход к обеспечению безопасности 1. Морально-этические средства защиты – нормы, сложившиеся по

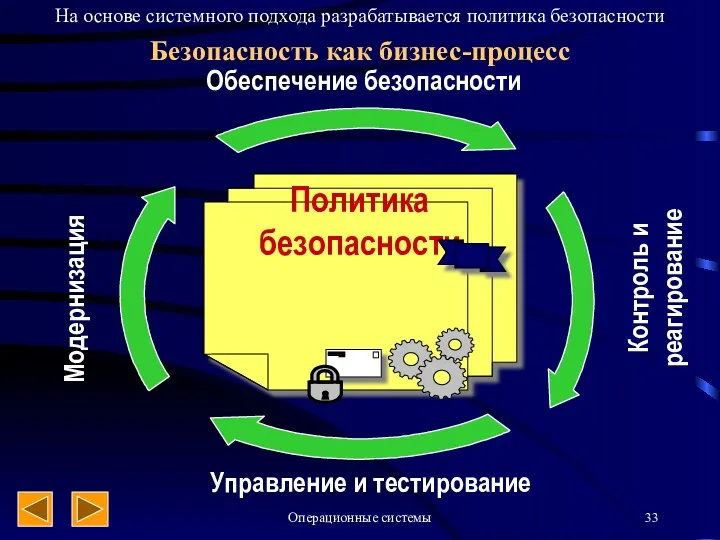

- 33. Операционные системы Безопасность как бизнес-процесс Политика безопасности Обеспечение безопасности Контроль и реагирование Управление и тестирование Модернизация

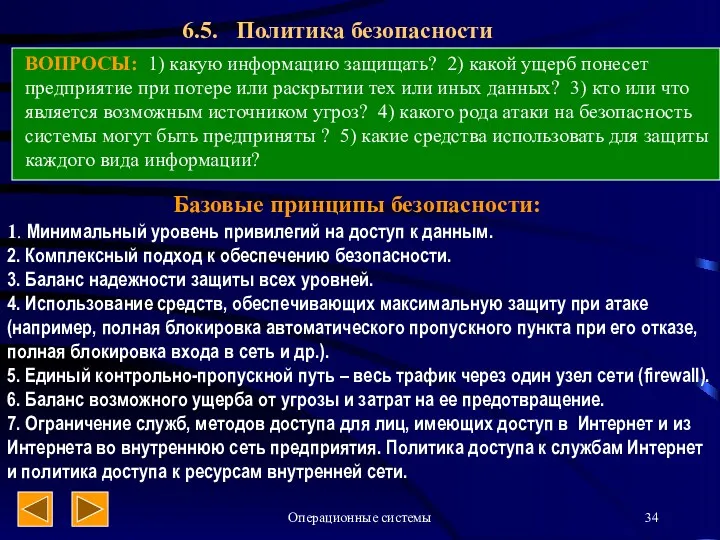

- 34. Операционные системы 6.5. Политика безопасности ВОПРОСЫ: 1) какую информацию защищать? 2) какой ущерб понесет предприятие при

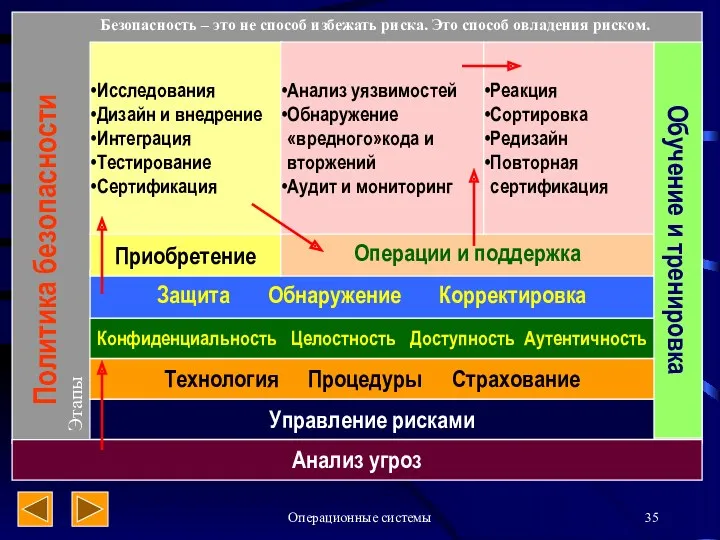

- 35. Операционные системы Анализ угроз Управление рисками Технология Процедуры Страхование Конфиденциальность Целостность Доступность Аутентичность Защита Обнаружение Корректировка

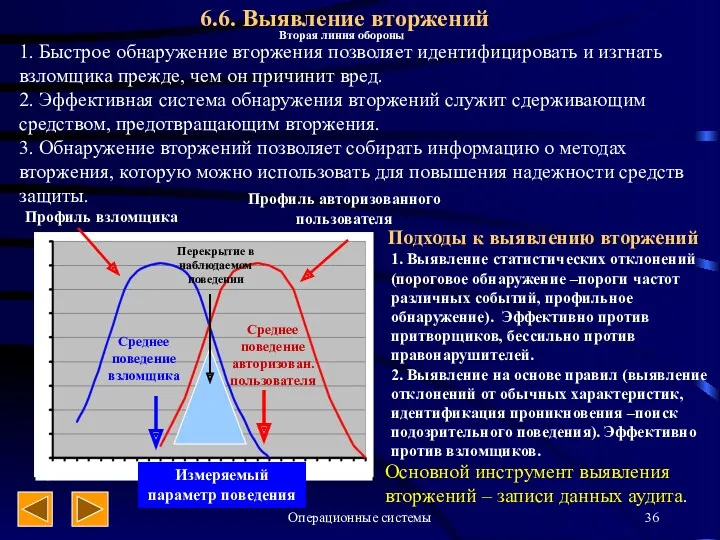

- 36. Операционные системы 6.6. Выявление вторжений 1. Быстрое обнаружение вторжения позволяет идентифицировать и изгнать взломщика прежде, чем

- 37. Операционные системы 6.7. Базовые технологии безопасности 6.7.1. Шифрование Пара процедур – шифрование и дешифрование – называется

- 38. Операционные системы Модель симметричного шифрования (1949 г. – Клод Шеннон) Отправитель Шифрование Дешифрование Получатель Злоумышленник X

- 39. Операционные системы Модель несимметричного шифрования Отправитель Шифрование Дешифрование Получатель Злоумышленник E X Y X Y =

- 40. Операционные системы Пользователь1 Пользователь 2 Дешифрование E(D(S2)) = S2 Пользователь 3 Пользователь4 E(D(S3)) = S3 E(D(S4))

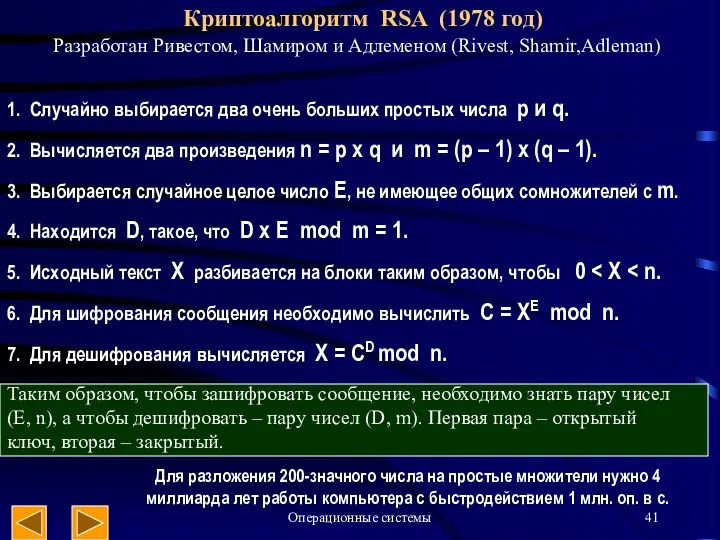

- 41. Операционные системы Криптоалгоритм RSA (1978 год) Разработан Ривестом, Шамиром и Адлеменом (Rivest, Shamir,Adleman) 1. Случайно выбирается

- 42. Операционные системы Односторонние функции шифрования (one-way function, hash function, digest function) Сообщение Сообщение Дайджест ОФШ Ключ

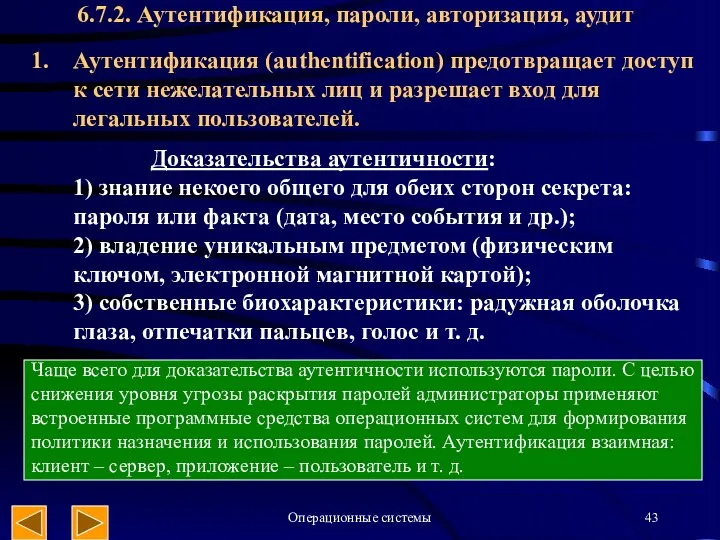

- 43. Операционные системы 6.7.2. Аутентификация, пароли, авторизация, аудит Аутентификация (authentification) предотвращает доступ к сети нежелательных лиц и

- 44. Операционные системы Политика паролей

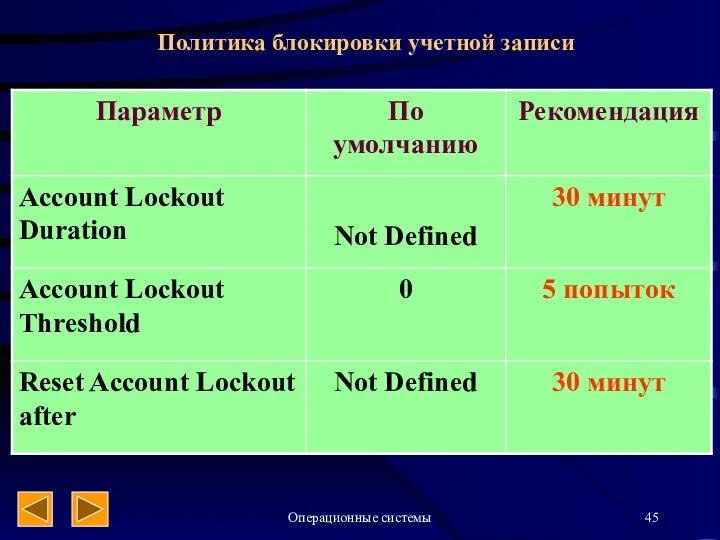

- 45. Операционные системы Политика блокировки учетной записи

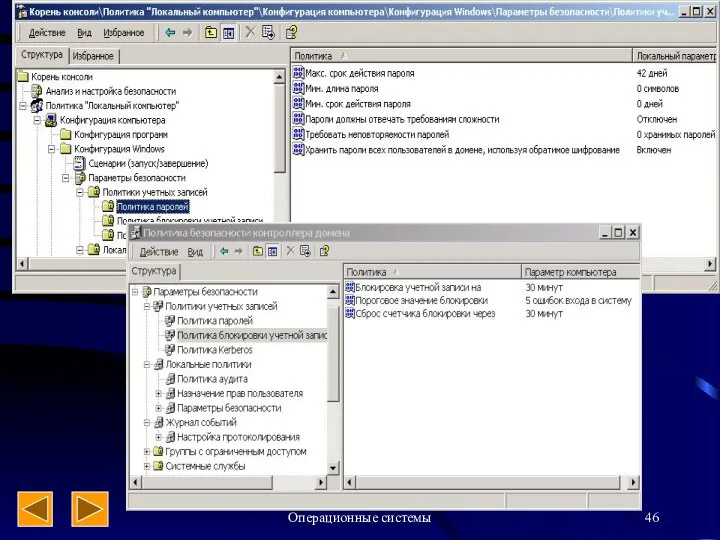

- 46. Операционные системы

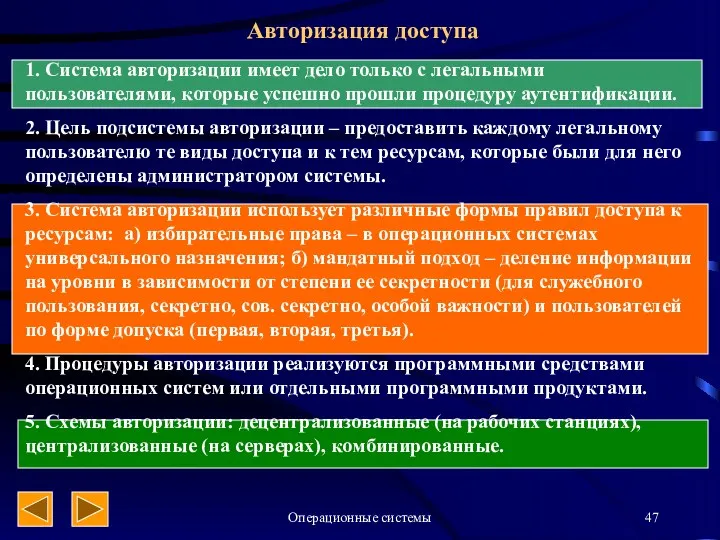

- 47. Операционные системы Авторизация доступа 1. Система авторизации имеет дело только с легальными пользователями, которые успешно прошли

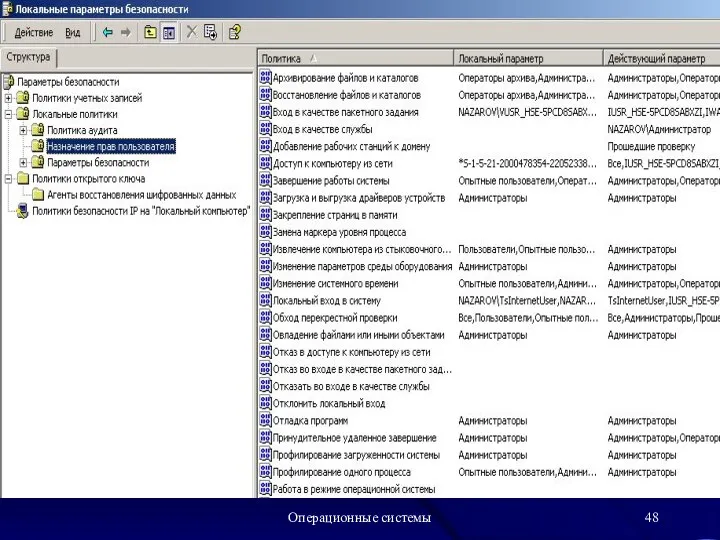

- 48. Операционные системы

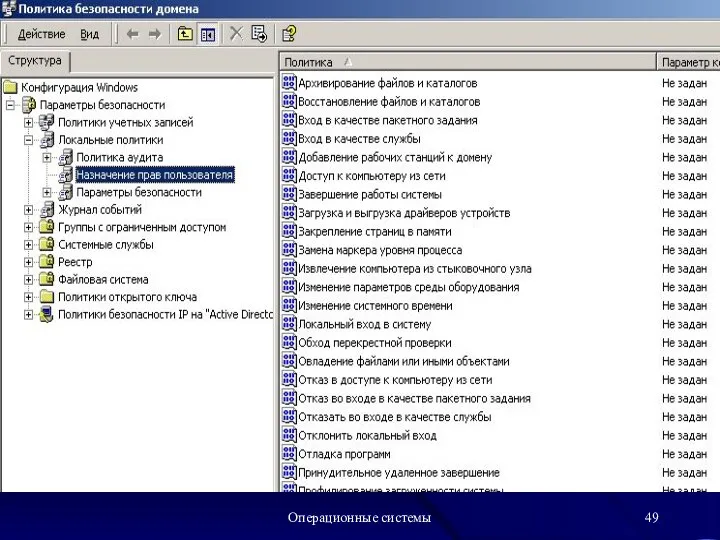

- 49. Операционные системы

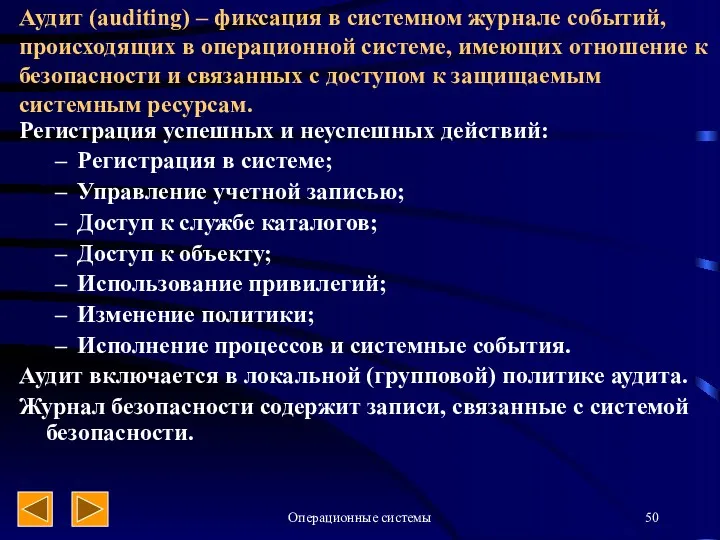

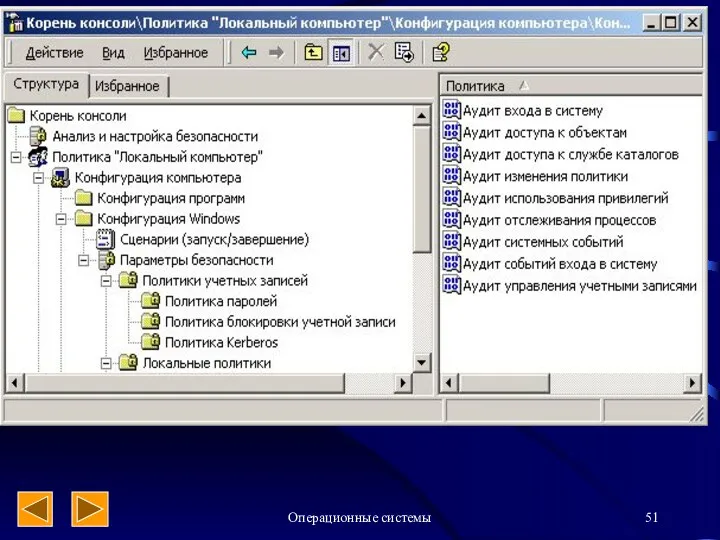

- 50. Операционные системы Аудит (auditing) – фиксация в системном журнале событий, происходящих в операционной системе, имеющих отношение

- 51. Операционные системы

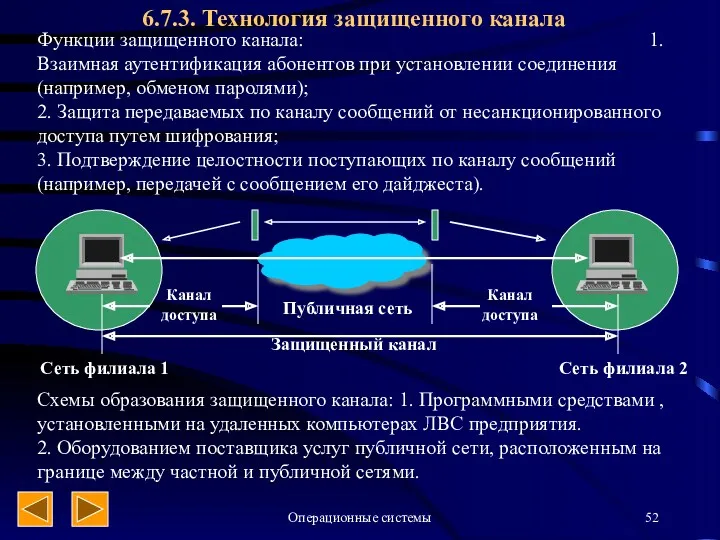

- 52. Операционные системы 6.7.3. Технология защищенного канала Функции защищенного канала: 1.Взаимная аутентификация абонентов при установлении соединения (например,

- 53. Операционные системы 6.8. Технологии аутентификации 6.8.1. Сетевая аутентификация на основе многоразового пароля Пароль Р ОФШ 1

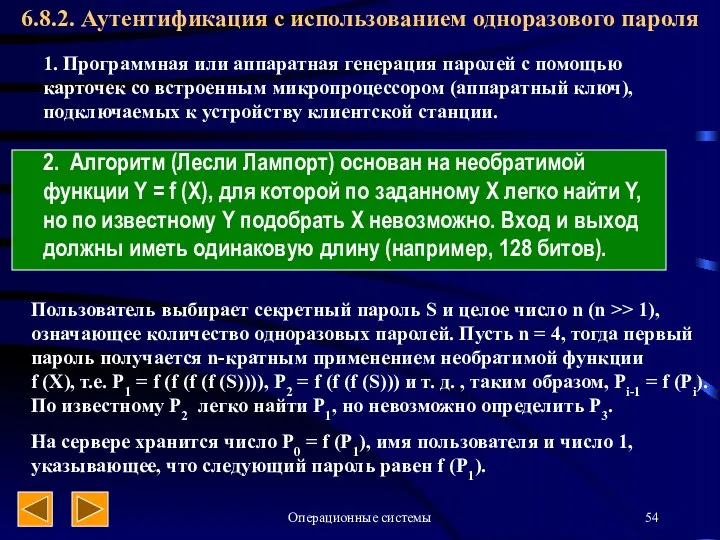

- 54. Операционные системы 6.8.2. Аутентификация с использованием одноразового пароля 2. Алгоритм (Лесли Лампорт) основан на необратимой функции

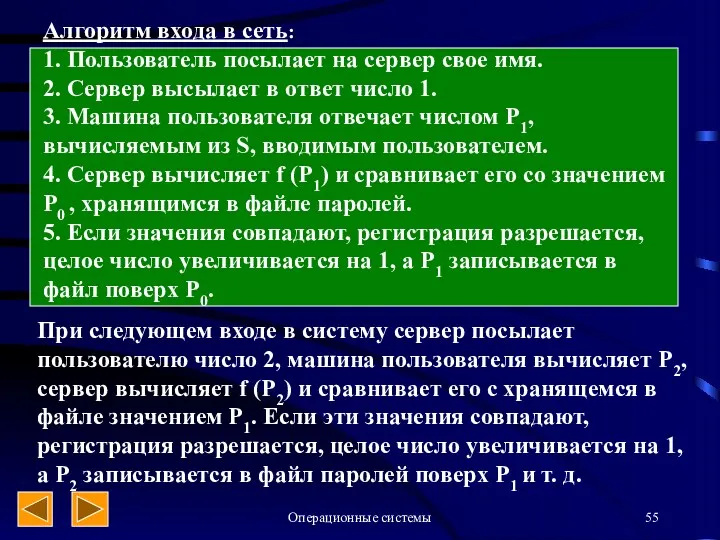

- 55. Операционные системы Алгоритм входа в сеть: 1. Пользователь посылает на сервер свое имя. 2. Сервер высылает

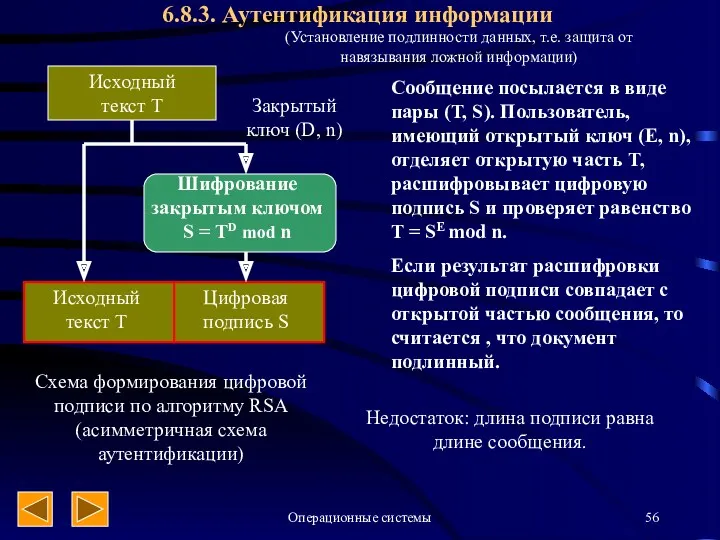

- 56. Операционные системы 6.8.3. Аутентификация информации Закрытый ключ (D, n) Исходный текст T Шифрование закрытым ключом S

- 57. Операционные системы Исходный текст T (D,n) (D,n) Шифрование закрытым ключом S = TD mod n Исходный

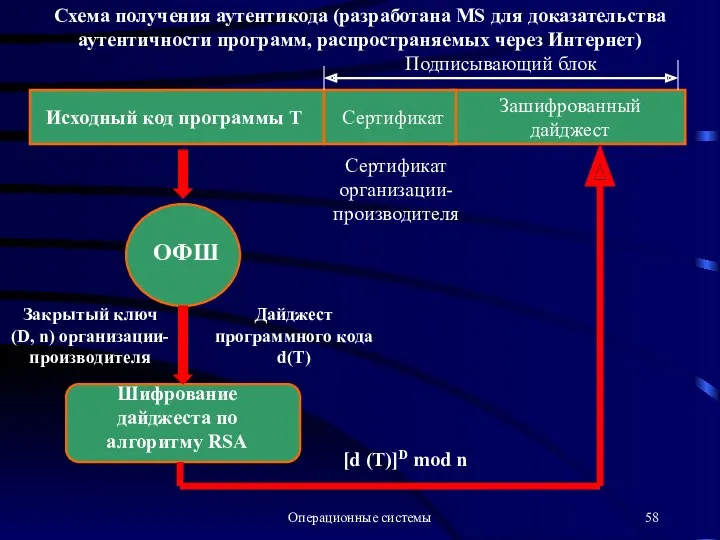

- 58. Операционные системы Исходный код программы Т ОФШ Сертификат Зашифрованный дайджест Закрытый ключ (D, n) организации-производителя Дайджест

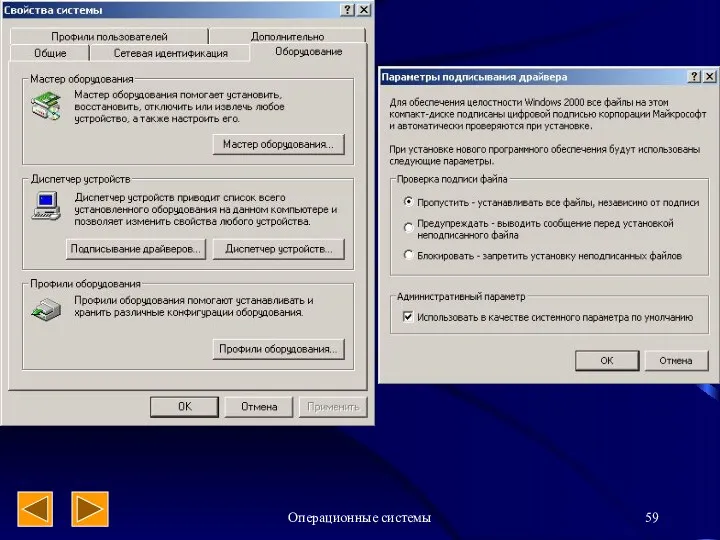

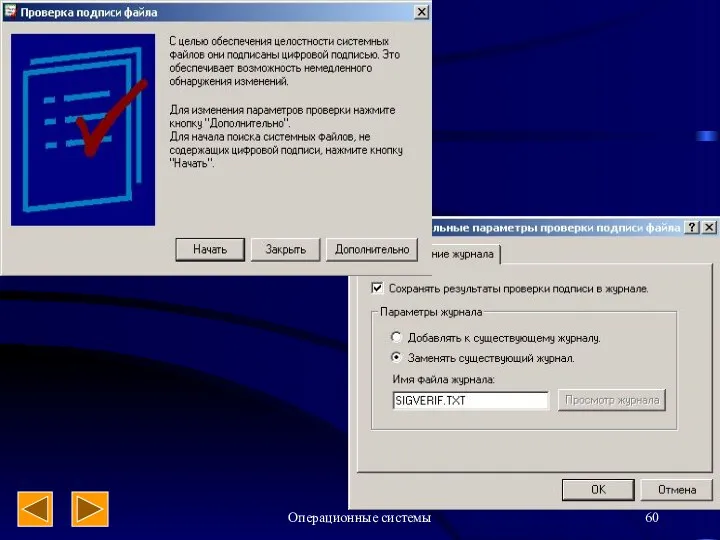

- 59. Операционные системы

- 60. Операционные системы

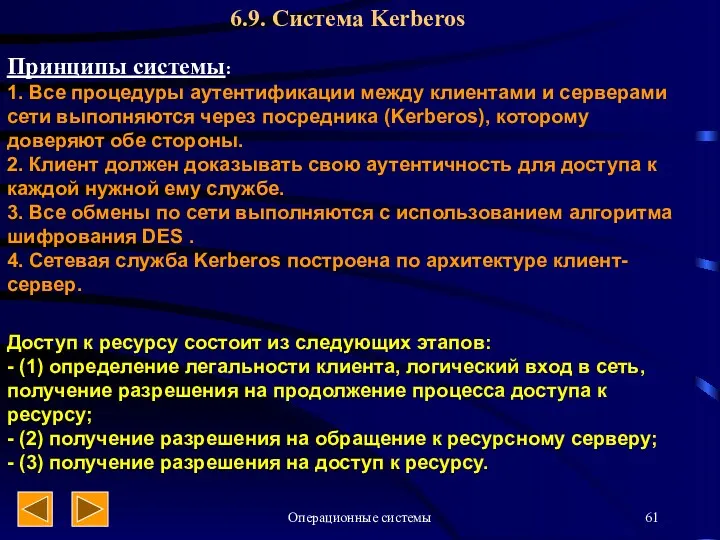

- 61. Операционные системы 6.9. Система Kerberos Принципы системы: 1. Все процедуры аутентификации между клиентами и серверами сети

- 62. Операционные системы Kerberos-сервер Аутентификацион-ный сервер Сервер квитанций Kerberos-клиент 1 2 3 Файл-сервер Сервер приложений KRS1 Сервер

- 63. Операционные системы 10 законов безопасности компьютеров 10. Если “плохой парень” может запускать свои программы на Вашем

- 65. Скачать презентацию

Информационная безопасность

Информационная безопасность GSIS Инструкция пользователя (Для сервисного центра)

GSIS Инструкция пользователя (Для сервисного центра) Образовательный видео сервис

Образовательный видео сервис Microsoft Word кестелер, суреттер және су белгілерін енгізу

Microsoft Word кестелер, суреттер және су белгілерін енгізу Прерывания в системах DOS и BIOS. (Лекция 13)

Прерывания в системах DOS и BIOS. (Лекция 13) Powercode academy

Powercode academy Об’єкт event. Обробка подій

Об’єкт event. Обробка подій Внеклассное мероприятие по информатике. Анаграммы

Внеклассное мероприятие по информатике. Анаграммы Хранение однотипных данных. Массивы

Хранение однотипных данных. Массивы Корпоративные системы электронного документооборота. Обзор ECM решений

Корпоративные системы электронного документооборота. Обзор ECM решений Разработка Телеграм-бота для предприятия ООО “Элегия”

Разработка Телеграм-бота для предприятия ООО “Элегия” Каналы передачи информации

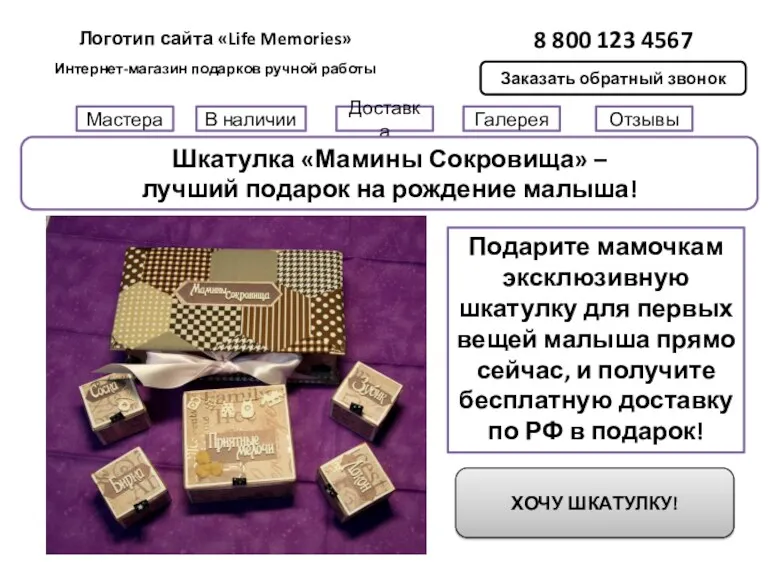

Каналы передачи информации Интернет-магазин подарков ручной работы

Интернет-магазин подарков ручной работы Исследование возможностей применения BIM-технологии в компьютерном дизайне (на примере интерьера загородного дома)

Исследование возможностей применения BIM-технологии в компьютерном дизайне (на примере интерьера загородного дома) Как варить подкасты

Как варить подкасты Adobe Illustrator программасының интерфейсі

Adobe Illustrator программасының интерфейсі Основные алгоритмические конструкции

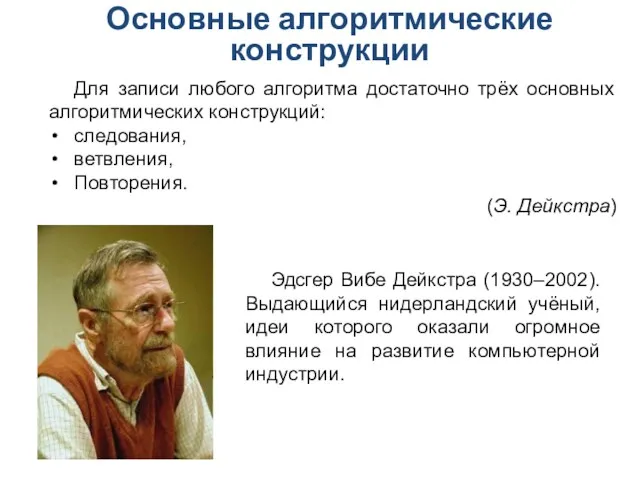

Основные алгоритмические конструкции Распространенные форматы графических файлов, их преимущества, недостатки и области применения

Распространенные форматы графических файлов, их преимущества, недостатки и области применения Оформление списка литературы. Библиографические БД

Оформление списка литературы. Библиографические БД Назначение блоков персонального компьютера (ПК)

Назначение блоков персонального компьютера (ПК) Хранение информации. Память человека и память человечества. Оперативная и долговременная память. Файлы и папки. (5 класс)

Хранение информации. Память человека и память человечества. Оперативная и долговременная память. Файлы и папки. (5 класс) Microsoft excel Терезесіне шолу

Microsoft excel Терезесіне шолу World Wide Web – Всемирная Паутина

World Wide Web – Всемирная Паутина Знания. Конкурс Интеллектуальная собственность глазами молодежи

Знания. Конкурс Интеллектуальная собственность глазами молодежи Інтелектуальний аналіз даних

Інтелектуальний аналіз даних Операционные системы для мобильных устройств

Операционные системы для мобильных устройств Упражнение 6: Доступность информации

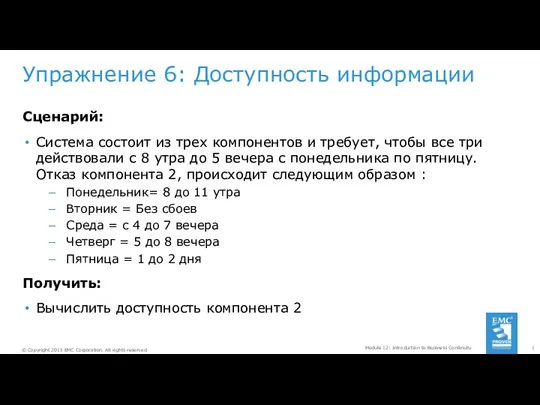

Упражнение 6: Доступность информации Обработка текстовой информации. Текстовый редактор

Обработка текстовой информации. Текстовый редактор