Слайд 2

1. Понятие безопасности. Требования по безопасности

Информационная безопасность — это процесс обеспечения конфиденциальности,

целостности и доступности информации.

Конфиденциальность. Обеспечение доступа к информации только авторизованным пользователям. Так же необходимость предотвращения утечки (разглашения) какой-либо информации.

Слайд 3

Целостность. Состояние информации, при котором отсутствует любое ее изменение, либо изменение

осуществляется только преднамеренно субъектами, имеющими на него право. Это условие того, что данные не были изменены при выполнении любой операции над ними.

Доступность. Состояние информации, при котором субъекты, имеющие право доступа, могут реализовывать их беспрепятственно.

Слайд 4

Для обеспечения безопасности распределенных систем Международная организация стандартов ISO разработала дополнение

к базовой эталонной модели взаимодействия открытых систем и выпустила в 1988 году стандарт ISO 7498-2 Security Architecture (Архитектура безопасности).

Архитектура безопасности охватывает общее описание средств защиты данных и методов, связанных с их работой.

Слайд 5

Защита предусматривает:

идентификацию абонентов;

предотвращение чтения сообщений любыми лицами;

защиту трафика от его анализа

посторонними;

обнаружение искажений блоков данных;

обнаружение изменений потоков сообщений;

управление методами кодирования информации (криптографии).

Слайд 6

2. Аутентификация пользователей, права доступа, пароли

Основные механизмы безопасности подсистемы защиты операционной

системы:

Идентификации и аутентификации.

Разграничения доступа.

Аудит.

Управления политикой безопасности.

Криптографическая защита.

Слайд 7

Методы аутентификации в ОС

Идентификация субъекта доступа заключается в том, что он

сообщает операционной системе идентифицирующую информацию о себе (имя пользователя, учетный номер и т.д.) и таким образом идентифицирует себя.

Аутентификация субъекта доступа заключается в том, что он предоставляет операционной системе помимо идентифицирующей информации еще и аутентифицирующую информацию, подтверждающую, что он действительно является тем субъектом доступа, к которому относится идентифицирующая информация.

Слайд 8

Виды аутентификации:

аутентификация с помощью пароля;

аутентификация с помощью внешних носителей ключевой информации;

аутентификация

с помощью биометрических характеристик пользователей.

Слайд 9

Объектом доступа называют любой элемент операционной системы, доступ к которому пользователей

и других субъектов доступа может быть произвольно ограничен.

Методом доступа к объекту называется операция, определенная для некоторого объекта.

Разграничением доступа субъектов к объектам является совокупность правил, определяющая для каждой тройки субъект-объект-метод, разрешен ли доступ данного субъекта к данному объекту по данному методу.

Слайд 10

Модели разграничения доступа:

Избирательное разграничение доступа.

Для любого объекта операционной системы существует владелец.

Владелец объекта может произвольно ограничивать доступ других субъектов к данному объекту.

Для каждой тройки субъект-объект-метод возможность доступа определена однозначно.

Слайд 11

Изолированная программная среда.

Для любого объекта операционной системы существует владелец.

Владелец объекта

может произвольно ограничивать доступ других субъектов к данному объекту.

Для каждой четверки субъект-объект-метод-процесс возможность доступа определена однозначно.

Существует хотя бы один привилегированный пользователь (администратор), имеющий возможность обратиться к любому объекту по любому методу.

Для каждого субъекта определен список программ, которые этот субъект может запускать.

Слайд 12

Полномочное разграничение доступа без контроля информационных потоков

Полномочное разграничение доступа с

контролем информационных потоков

Эти модели существенно сложнее в технической реализации, на практике используются редко.

Слайд 13

Права доступа — совокупность правил, регламентирующих порядок и условия доступа субъекта к

объектам, установленных правовыми документами или собственником (владельцем) информации.

Права доступа определяют набор действий (например, чтение, запись, выполнение), разрешённых для выполнения субъектам над объектами данных.

Слайд 14

3. Предотвращение сбоев и отказов.

Резервное копирование

Консоль восстановления Windows XP позволяет выполнить

следующие действия.

Использование, копирование, переименование и перемещение файлов и папок операционной системы.

Включение или отключение запуска служб или устройств при следующем запуске компьютера.

Восстановление загрузочного сектора файловой системы или основной загрузочной записи (Master Boot Record, MBR).

Создание и форматирование разделов на дисках.

Слайд 15

Чтобы воспользоваться консолью восстановления:

Вставьте в дисковод компакт-диск Windows XP и перезапустите

компьютер.

Нажмите в появившемся на экране меню кнопку Установка Windows XP.

Нажмите клавишу R, чтобы восстановить выбранную установку Windows.

Слайд 16

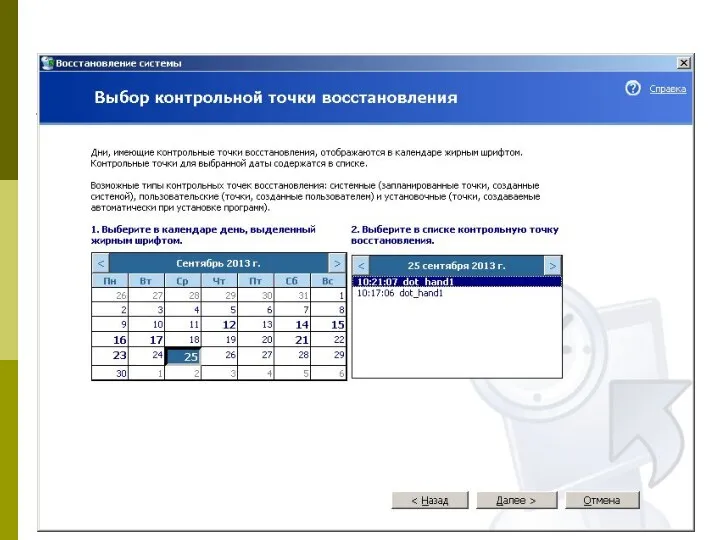

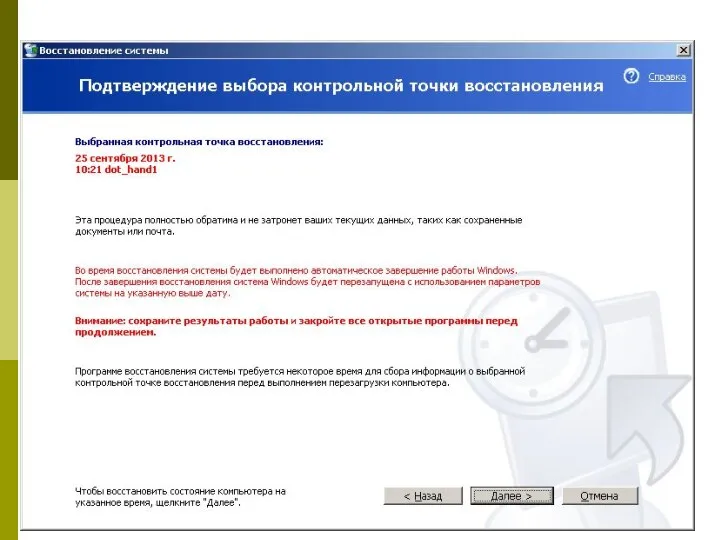

Средство восстановления системы делает «снимок» важнейших системных файлов и некоторых программных

файлов и сохраняет эти сведения в качестве точек восстановления.

Этими точками восстановления можно воспользоваться для возврата Windows XP в предыдущее состояние.

Слайд 17

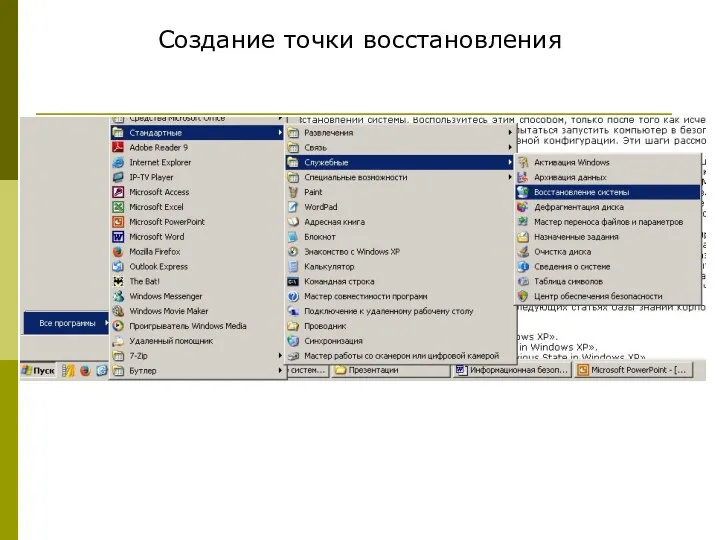

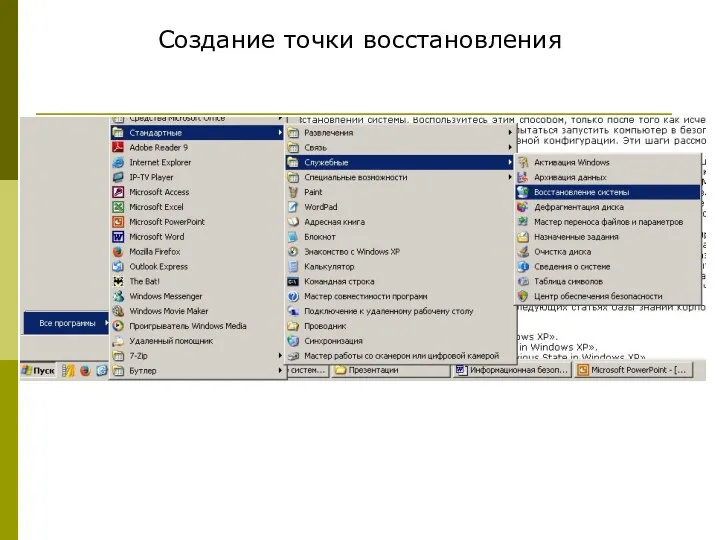

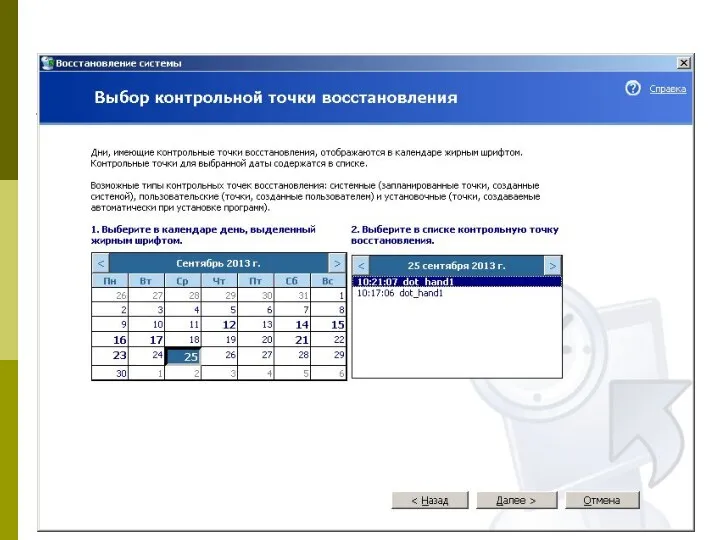

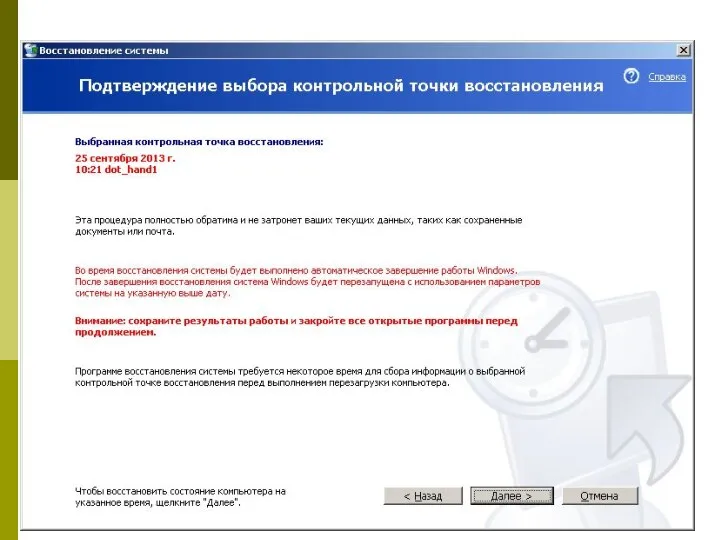

Создание точки восстановления

Слайд 18

Слайд 19

Слайд 20

Слайд 21

Слайд 22

Резервное копирование (backup) — процесс создания копии данных на носителе (жёстком диске,

дискете и т. д.), предназначенном для восстановления данных в оригинальном или новом месте их расположения в случае их повреждения или разрушения.

Пуск -> Все программы -> Стандартные -> Служебные -> Архивация данных

Слайд 23

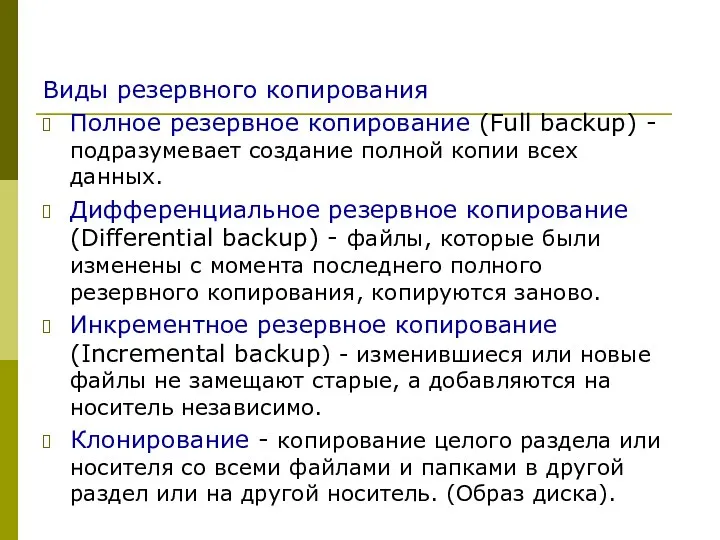

Виды резервного копирования

Полное резервное копирование (Full backup) -подразумевает создание полной копии

всех данных.

Дифференциальное резервное копирование (Differential backup) - файлы, которые были изменены с момента последнего полного резервного копирования, копируются заново.

Инкрементное резервное копирование (Incremental backup) - изменившиеся или новые файлы не замещают старые, а добавляются на носитель независимо.

Клонирование - копирование целого раздела или носителя со всеми файлами и папками в другой раздел или на другой носитель. (Образ диска).

Слайд 24

4. Подготовка загрузочных дискет и диска аварийного восстановления и их использование

ASR

(Automated System Recovery) - это механизм, позволяющий восстановить всю информацию системного раздела в случае серьезного сбоя, когда другие методы восстановления уже не могут помочь.

Создание набора ASR осуществляется программой "Архивация данных" (ntbackup).

Пуск -> Все программы -> Стандартные -> Служебные -> Архивация данных

Слайд 25

Если размер создаваемого архива оценен более чем в 4 Гб, следует

уменьшить размер архива путем исключения из него некоторых несистемных файлов.

После создания архива вам будет предложено вставить дискету для записи на нее параметров восстановления.

Слайд 26

Слайд 27

Для восстановления системы потребуется набор ASR (архив+дискета) и загрузочный диск Windows

XP.

После считывания с дискеты необходимых для восстановления данных и загрузки основных драйверов будет произведено форматирование системного раздела и начальная установка Windows XP.

Далее будет запущен мастер аварийного восстановления системы и произведено восстановление файлов из архива набора ASR.

Слайд 28

5. Безопасный режим загрузки. Восстановление конфигурации

(Last Known Good)

Загрузка в безопасном

режиме применятся в случае неудачи при загрузке операционной системы, что означает значительные повреждения системных файлов Windows XP и реестра.

В Безопасном режиме операционная система загружает только основные системные службы и драйверы и появляется возможность отменить последние действия с ОС.

Для загрузки в безопасном режиме при запуске компьютера нужно нажать несколько раз клавишу F8.

Слайд 29

Слайд 30

В безопасном режиме можно через «Установку и удаление программ» панели управления,

деинсталлировать программное обеспечение или пакеты драйверов, которые устанавливали последними и которые мешают нормальной загрузке Windows XP.

Целесообразно выполнить проверку целостности системных файлов операционной системы, введя в командной строке

sfc /scannow

В большинстве случаев понадобится установочный диск Windows XP.

Слайд 31

Слайд 32

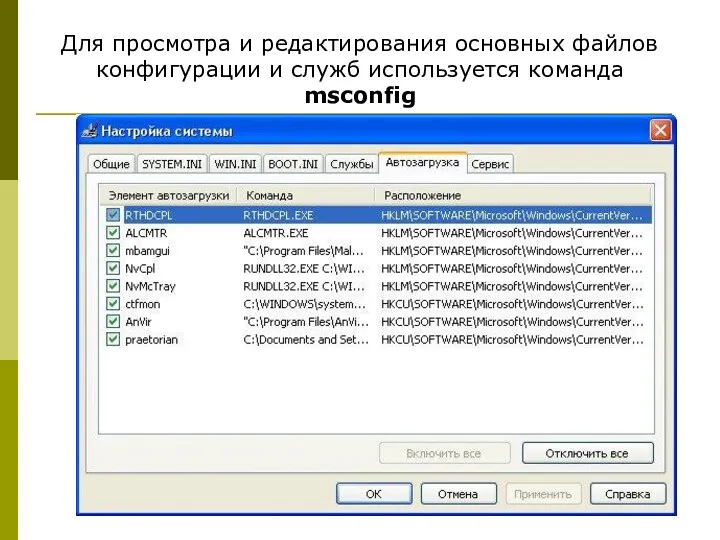

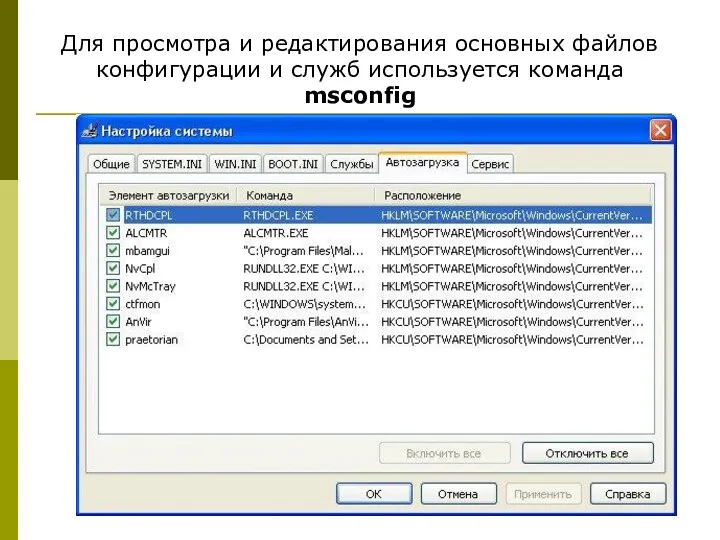

Для просмотра и редактирования основных файлов конфигурации и служб используется команда

msconfig

Внедрение, настройка и сопровождение информационной системы

Внедрение, настройка и сопровождение информационной системы Изобретения, изменившие мир

Изобретения, изменившие мир Лекция 1. Основы программной инженерии. Понятие программной инженерии. Стандарты программной инженерии

Лекция 1. Основы программной инженерии. Понятие программной инженерии. Стандарты программной инженерии Разработка информационного сайта для ООО Твое

Разработка информационного сайта для ООО Твое Автоматизированная система управления космодромом

Автоматизированная система управления космодромом Сортировка и поиск данных. Действия над матрицами. Методы шифрования данных и работа со строками. Курсовая работа

Сортировка и поиск данных. Действия над матрицами. Методы шифрования данных и работа со строками. Курсовая работа Windows амалдық жүйесі

Windows амалдық жүйесі HTML Forms

HTML Forms Центры обработки данных (ЦОД). Лекция 18. Мобильные и модульные ЦОД

Центры обработки данных (ЦОД). Лекция 18. Мобильные и модульные ЦОД Основы программирования. Статические массивы в С/С++

Основы программирования. Статические массивы в С/С++ ICT NEWS Computer viruses

ICT NEWS Computer viruses Информация и информационные процессы. Урок 2. 10 класс

Информация и информационные процессы. Урок 2. 10 класс NET Windows Forms

NET Windows Forms Пошаговая инструкция по регистрации добровольных пожарных на портале Госуслуги

Пошаговая инструкция по регистрации добровольных пожарных на портале Госуслуги Процесор, як основний компонент комп'ютера

Процесор, як основний компонент комп'ютера An introduction to spike, the fuzzer creation kit

An introduction to spike, the fuzzer creation kit Структура программы на языке Паскаль

Структура программы на языке Паскаль Программирование на языке Python. Алгоритм и его свойства

Программирование на языке Python. Алгоритм и его свойства Основы конструирования программ. Лекция 2. Методология структурного программирования

Основы конструирования программ. Лекция 2. Методология структурного программирования Решение логических задач

Решение логических задач Язык SQL

Язык SQL Материалы открытого урока Построение графиков функций в MS Excel 2007

Материалы открытого урока Построение графиков функций в MS Excel 2007 Глобальная компьютерная сеть Интернет. Состав и Адресация

Глобальная компьютерная сеть Интернет. Состав и Адресация Разработка требований к ИС. Управление требованиями к ИС

Разработка требований к ИС. Управление требованиями к ИС Операционная система Linux

Операционная система Linux Презентация к уроку Циклические алгоритмы 9 класс

Презентация к уроку Циклические алгоритмы 9 класс Управление и кибернетика. Алгоритм и его свойства. Алгоритмические структуры. Тест № 3. 9 класс

Управление и кибернетика. Алгоритм и его свойства. Алгоритмические структуры. Тест № 3. 9 класс Социальная сеть: Одноклассники

Социальная сеть: Одноклассники