Слайд 2

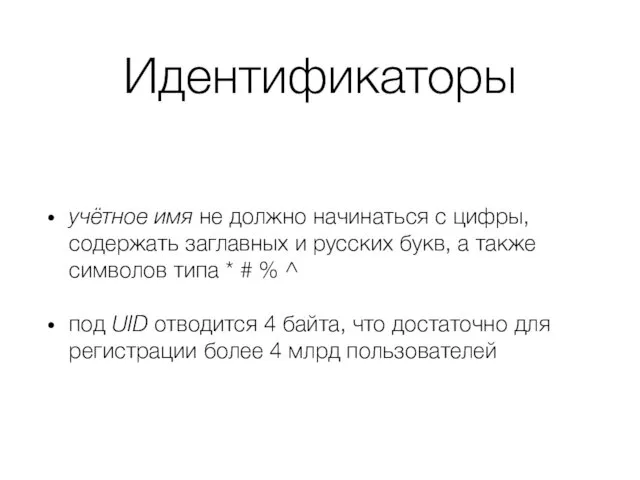

Идентификаторы

учётное имя не должно начинаться с цифры, содержать заглавных и русских

букв, а также символов типа * # % ^

под UID отводится 4 байта, что достаточно для регистрации более 4 млрд пользователей

Слайд 3

Идентификаторы

первые сотни номеров UID резервируются для псевдопользователей daemon, bin, sys, nobody

и др. компонентов ОС

учётные записи псевдопользователей не содержат паролей и не позволяют работу с командной строкой

в некоторых дистрибутивах у суперпользователя тоже нет пароля

Слайд 4

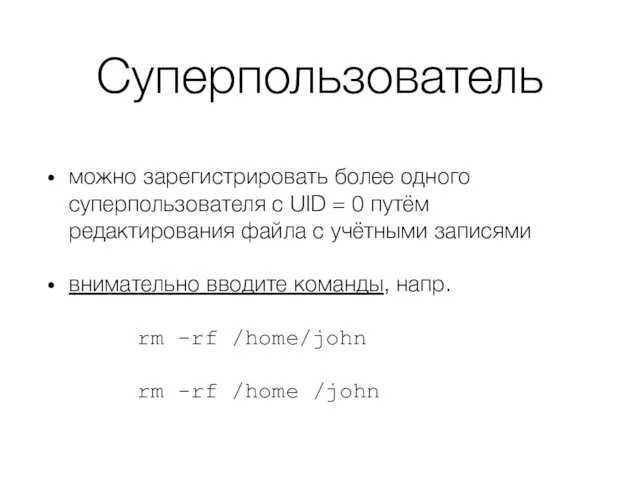

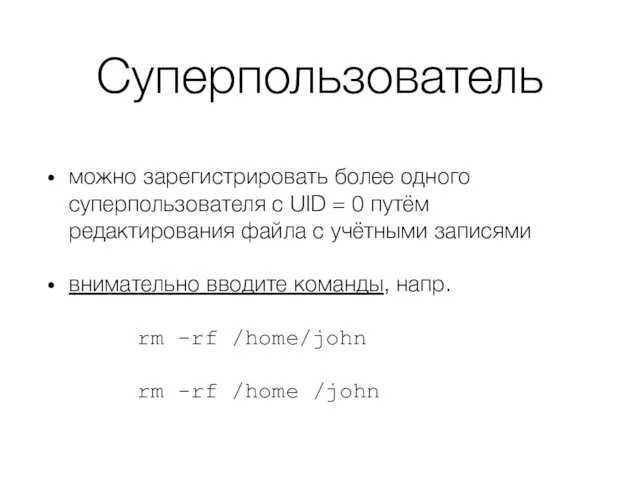

Суперпользователь

можно зарегистрировать более одного суперпользователя с UID = 0 путём редактирования

файла с учётными записями

внимательно вводите команды, напр.

rm -rf /home/john

rm -rf /home /john

Слайд 5

Суперпользователь

параметры команд позволяют снизить рутину, но это повышает цену ошибки

злоумышленник может

спровоцировать суперпользователя

администратору следует создать себе учётную запись обычного пользователя

Слайд 6

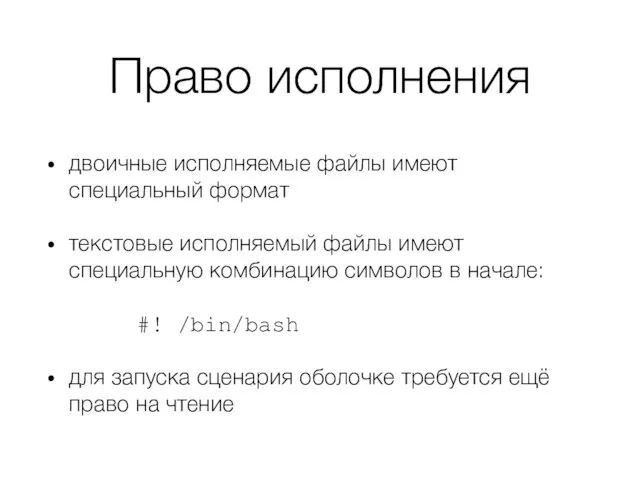

Право исполнения

двоичные исполняемые файлы имеют специальный формат

текстовые исполняемый файлы имеют специальную

комбинацию символов в начале:

#! /bin/bash

для запуска сценария оболочке требуется ещё право на чтение

Слайд 7

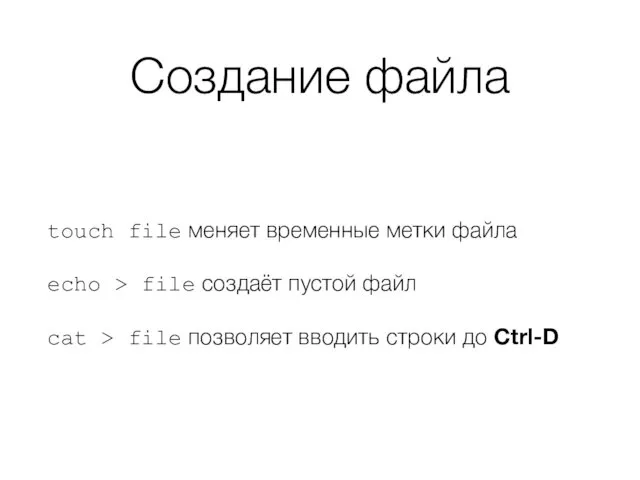

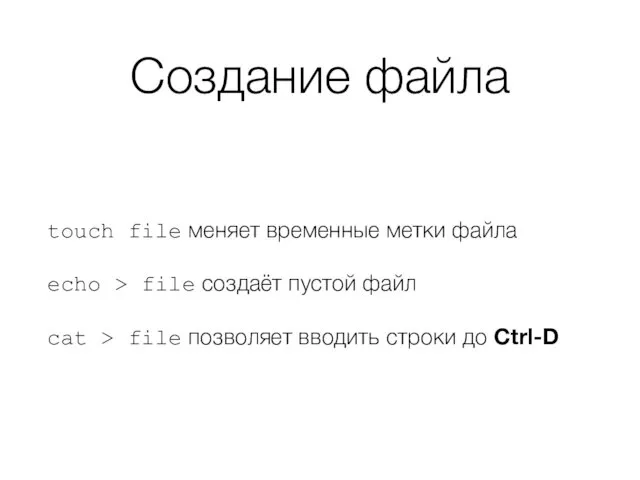

Создание файла

touch file меняет временные метки файла

echo > file создаёт пустой

файл

cat > file позволяет вводить строки до Ctrl-D

Слайд 8

«Тёмный» каталог

это каталог с правами w и x

может служить приёмником в

системе файлообмена

Слайд 9

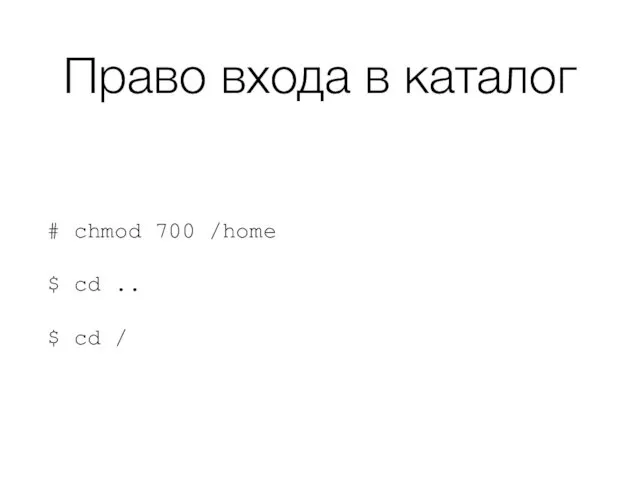

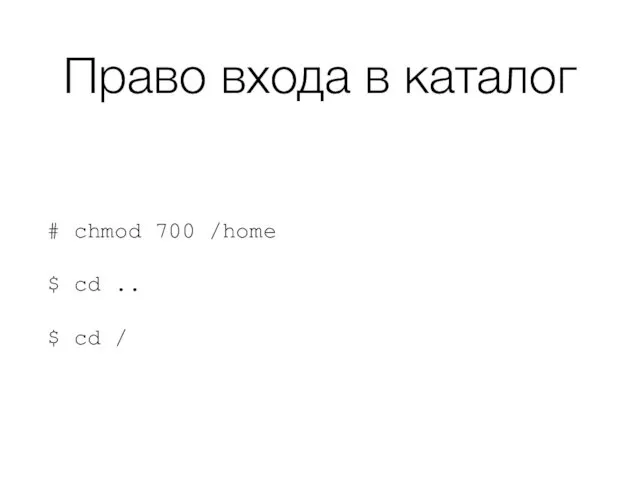

Право входа в каталог

# chmod 700 /home

$ cd ..

$ cd /

Слайд 10

Смена владельца

обычные пользователи не могут отдавать файлы

это может быть вредоносная программа

можно

превысить чужую дисковую квоту

Слайд 11

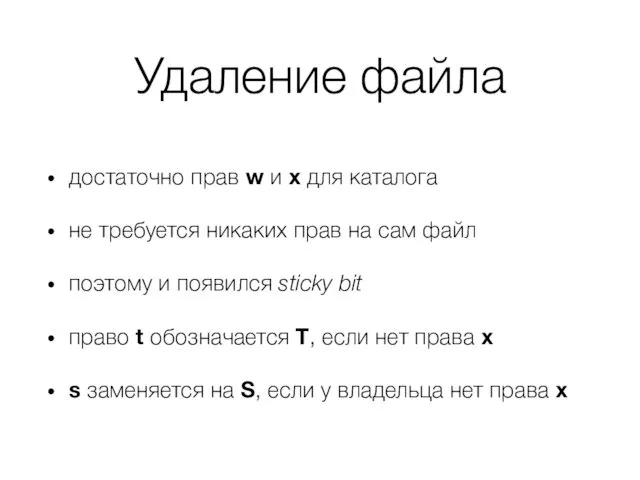

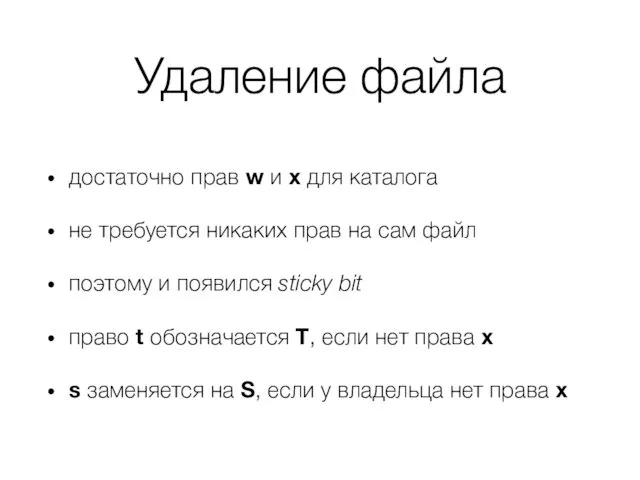

Удаление файла

достаточно прав w и x для каталога

не требуется никаких прав

на сам файл

поэтому и появился sticky bit

право t обозначается T, если нет права x

s заменяется на S, если у владельца нет права x

Слайд 12

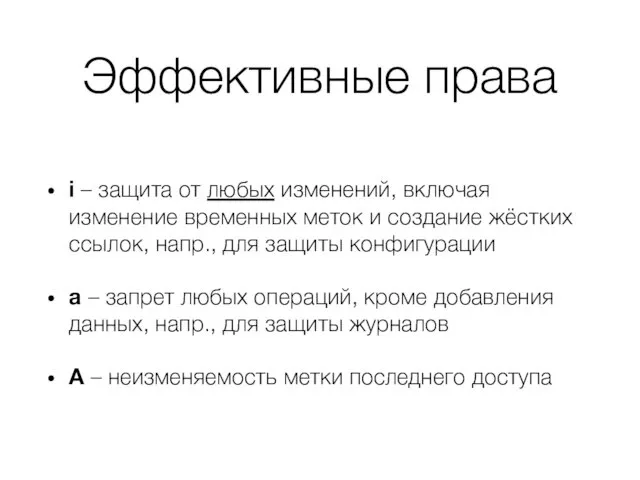

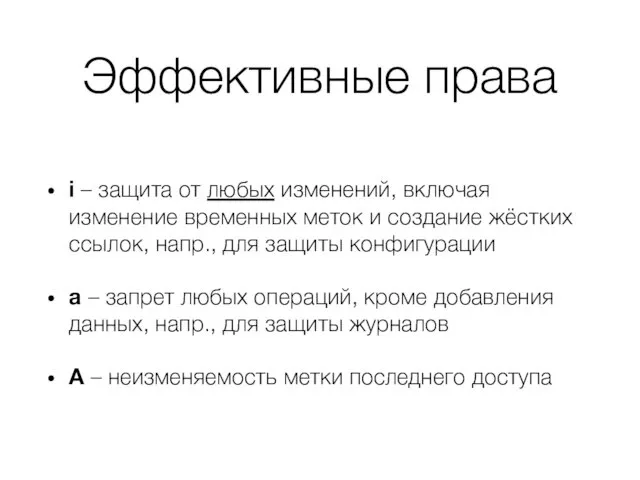

Эффективные права

i – защита от любых изменений, включая изменение временных меток

и создание жёстких ссылок, напр., для защиты конфигурации

a – запрет любых операций, кроме добавления данных, напр., для защиты журналов

A – неизменяемость метки последнего доступа

Слайд 13

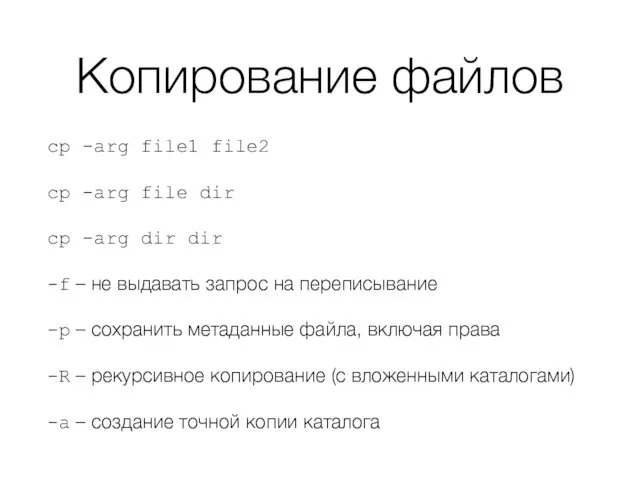

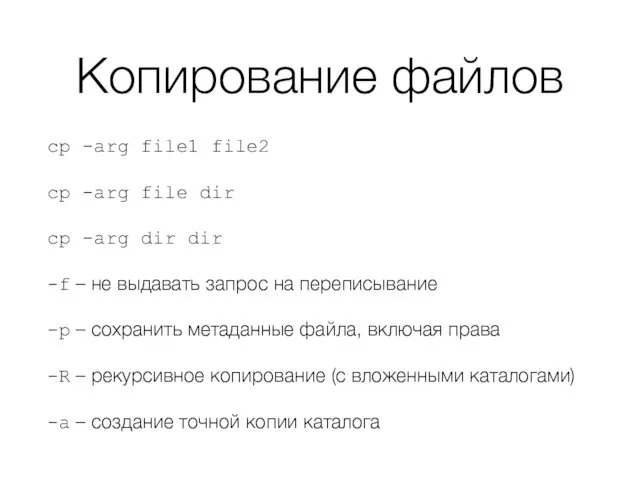

Копирование файлов

cp -arg file1 file2

cp -arg file dir

cp -arg dir dir

-f

– не выдавать запрос на переписывание

-p – сохранить метаданные файла, включая права

-R – рекурсивное копирование (с вложенными каталогами)

-a – создание точной копии каталога

Слайд 14

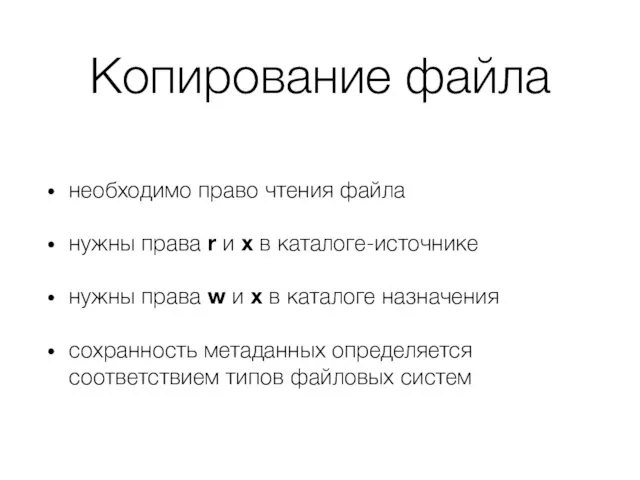

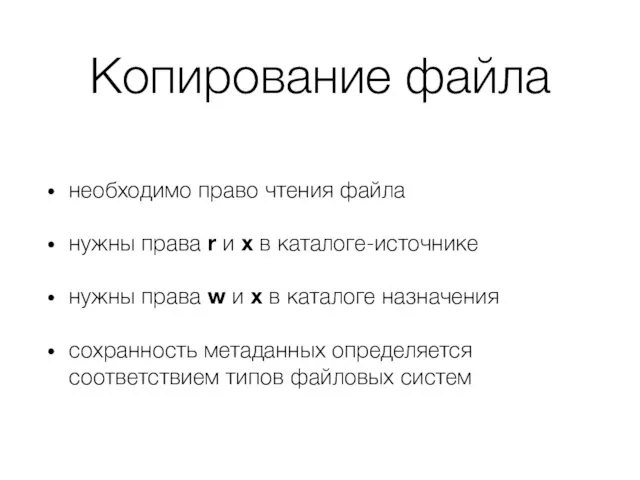

Копирование файла

необходимо право чтения файла

нужны права r и x в каталоге-источнике

нужны

права w и x в каталоге назначения

сохранность метаданных определяется соответствием типов файловых систем

Слайд 15

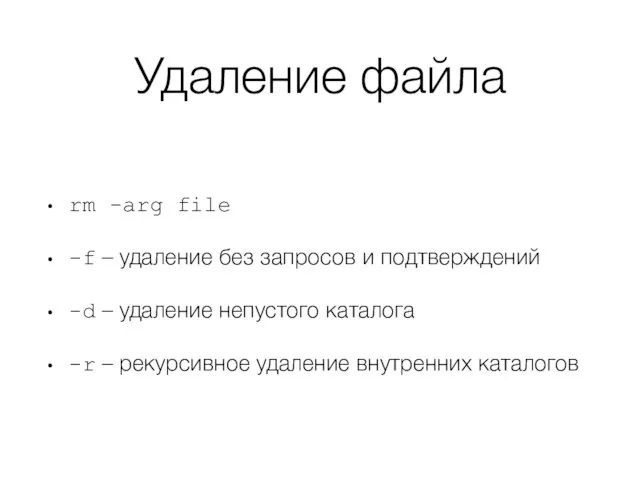

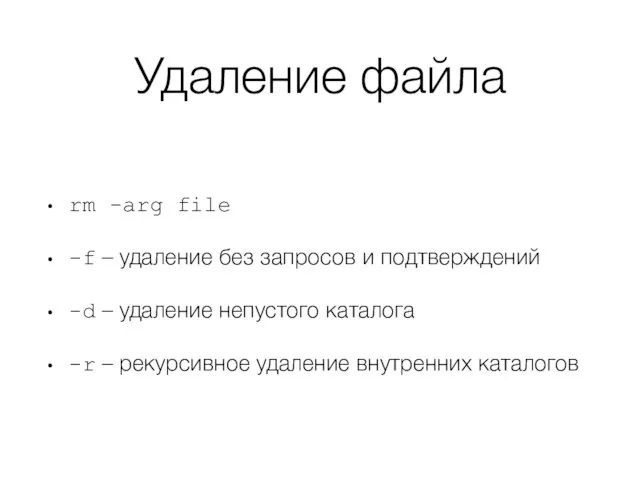

Удаление файла

rm -arg file

-f – удаление без запросов и подтверждений

-d –

удаление непустого каталога

-r – рекурсивное удаление внутренних каталогов

Слайд 16

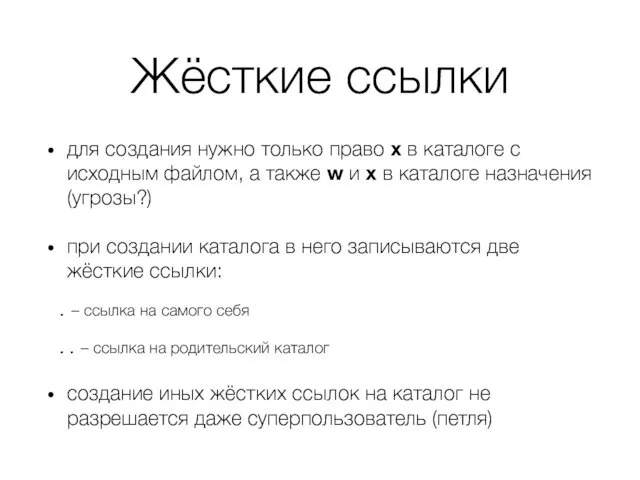

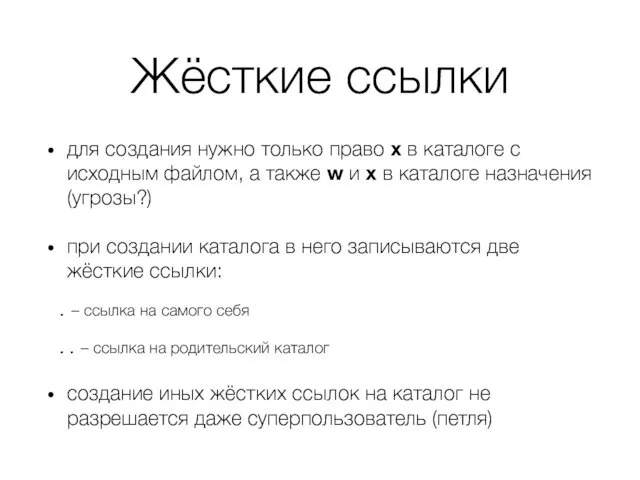

Жёсткие ссылки

для создания нужно только право x в каталоге с исходным

файлом, а также w и x в каталоге назначения (угрозы?)

при создании каталога в него записываются две жёсткие ссылки:

. – ссылка на самого себя

.. – ссылка на родительский каталог

создание иных жёстких ссылок на каталог не разрешается даже суперпользователь (петля)

ПР4_РОБОТ_Ветвление

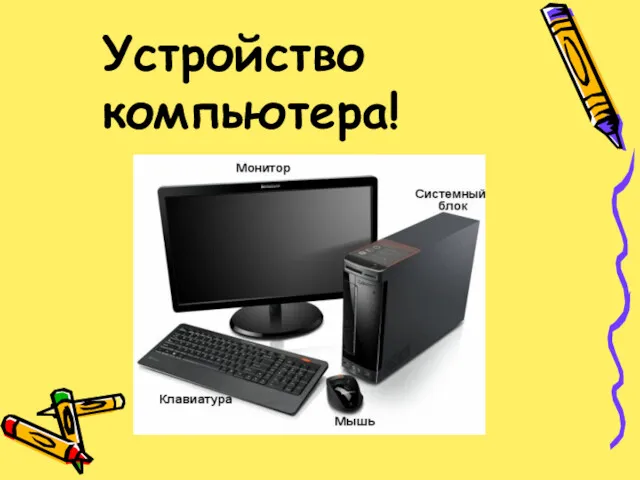

ПР4_РОБОТ_Ветвление Устройство компьютера

Устройство компьютера CoDeSys - общий обзор

CoDeSys - общий обзор Переменные в Scratch

Переменные в Scratch Программирование на языке Паскаль (§ 54 - § 61)

Программирование на языке Паскаль (§ 54 - § 61) Основи растрової графіки. Використання фото та кліпартів. Растрова анімація

Основи растрової графіки. Використання фото та кліпартів. Растрова анімація Как создавать запоминающиеся презентации

Как создавать запоминающиеся презентации Персональный компьютер

Персональный компьютер Внедрение новых технологий Digital Art. Государственная программа Цифровой Казахстан

Внедрение новых технологий Digital Art. Государственная программа Цифровой Казахстан Reverse engineering. Обратная разработка и взлом ПО

Reverse engineering. Обратная разработка и взлом ПО Файловая система

Файловая система Data Model. Lecture 2

Data Model. Lecture 2 QOS Requirements and Service Level Agreements. VPN Hose and Pipe Models. Per Flow Sequence Preservation

QOS Requirements and Service Level Agreements. VPN Hose and Pipe Models. Per Flow Sequence Preservation switch-case

switch-case Глава 5. Электронные таблицы. Фильтрация данных

Глава 5. Электронные таблицы. Фильтрация данных Алгоритм Forel. Выделение устойчивых таксонов

Алгоритм Forel. Выделение устойчивых таксонов Мастер-класс. Как прикрепить документы на сайт через Google-диск

Мастер-класс. Как прикрепить документы на сайт через Google-диск Основы работы с Docker

Основы работы с Docker Нормативное и правовое обеспечение дополнительного образования детей и молодежи

Нормативное и правовое обеспечение дополнительного образования детей и молодежи Описание структуры документа. XML Schema. (Лекция 3)

Описание структуры документа. XML Schema. (Лекция 3) Влияние компьютерных игр на общественное мнение о сексизме, расизме и сексуальных меньшинствах

Влияние компьютерных игр на общественное мнение о сексизме, расизме и сексуальных меньшинствах Базы данных. Основные понятия и определения

Базы данных. Основные понятия и определения Текстовые редакторы и текстовые процессоры

Текстовые редакторы и текстовые процессоры Проект технологического процесса изготовления детали крышка с применением аддитивных технологий

Проект технологического процесса изготовления детали крышка с применением аддитивных технологий Электронные таблицы. Ошибки при вводе

Электронные таблицы. Ошибки при вводе Надежность информации. Основные определения

Надежность информации. Основные определения Мало известные программы

Мало известные программы Цепочка выполнения программы

Цепочка выполнения программы