Содержание

- 2. Вступ Інтернет — це феноменальний за своїми можливостями засіб. Зараз мова піде про небезпеки пов’язані з

- 3. Хакери Ха́кер — особливий тип комп'ютерних спеціалістів, які без дозволу проникають до чужої комп'ютерної системи з

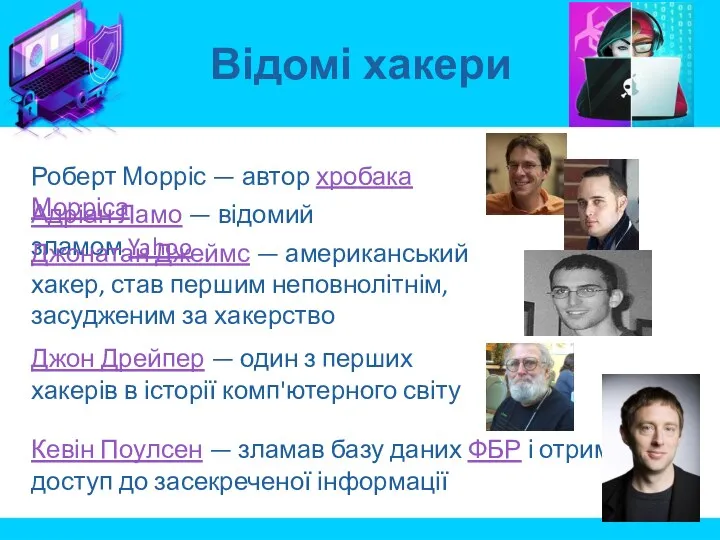

- 4. Відомі хакери Роберт Морріс — автор хробака Морріса Адріан Ламо — відомий зламом Yahoo Джонатан Джеймс

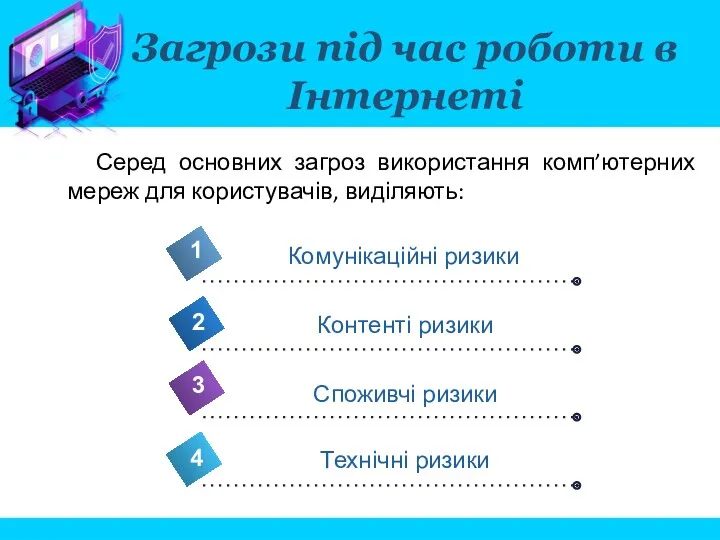

- 5. Загрози під час роботи в Інтернеті 4 Комунікаційні ризики 1 2 3 Контенті ризики Споживчі ризики

- 6. Комунікаційні ризики - ризики, що пов’язані зі спілкуванням у мережі та використанням онлайн-ігор: БУЛІНГ - залякування,

- 7. Контенті ризики - ризики, що пов’язані з доступом до матеріалів, розміщених у мережі, матеріалів шкідливого характеру

- 8. Споживчі ризики - ризики, що пов’язані з порушенням прав споживачів: реклама та продаж через мережу інтернет-магазинів

- 9. Технічні ризики - ризики, що пов’язані з роботою шкідливих програм: Віруси Хробаки (черв’яки) Трояни Скрипт-віруси Дропери

- 10. Технічні ризики - ризики, що пов’язані з роботою шкідливих програм: Віруси Хробаки (черв’яки) Трояни Скрипт-віруси Дропери

- 11. Підміна адреси Хакер підмінює адреси сайтів у такий спосіб, що коли користувач зводить у браузері адресу

- 12. Перевантаження сайту або мережі Генеруючи багато запитів довільного змісту до сайту або мережі, хакер збільшує їхнє

- 13. Троянські коні Троянські коні - це шкідливі програми, які розповсюджуються шляхом обману. Троянські коні відкривають хакерам

- 14. Віруси та хробаки Існують програми, що мандрують Інтернетом та, потрапивши на комп'ютер чи до локальної мережі,

- 15. Віруси Комп'ютерний вірус - це спеціально створена програма для виконання несанкціонованих дій на комп'ютері. Найбільш масштабною

- 16. Хробаки Хробак комп'ютерний - це само розповсюджувана програма, яка може подолати всі три етапи розповсюдження самостійно(звичайний

- 17. Спам Спам - це небажані повідомлення у будь-якій формі, які надсилаються у великій кількості. Найчастіше спам

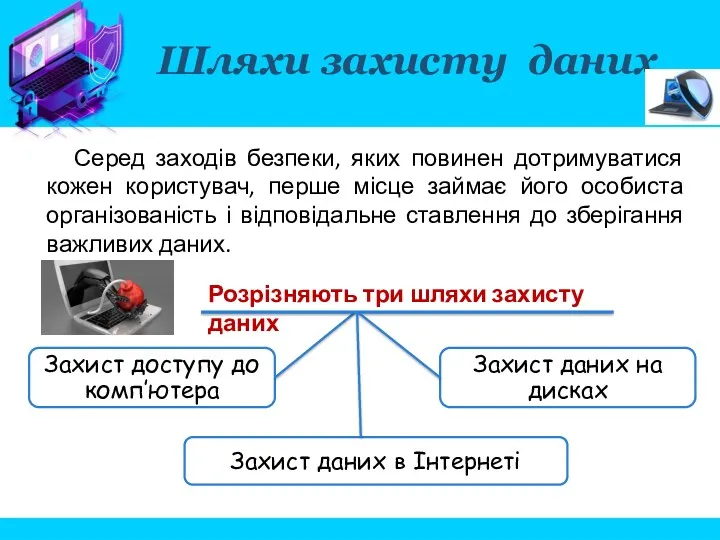

- 18. Шляхи захисту даних Серед заходів безпеки, яких повинен дотримуватися кожен користувач, перше місце займає його особиста

- 19. Захист доступу до комп’ютера Для запобігання несанкціонованому доступу до даних, що зберігаються на комп’ютері, використовують облікові

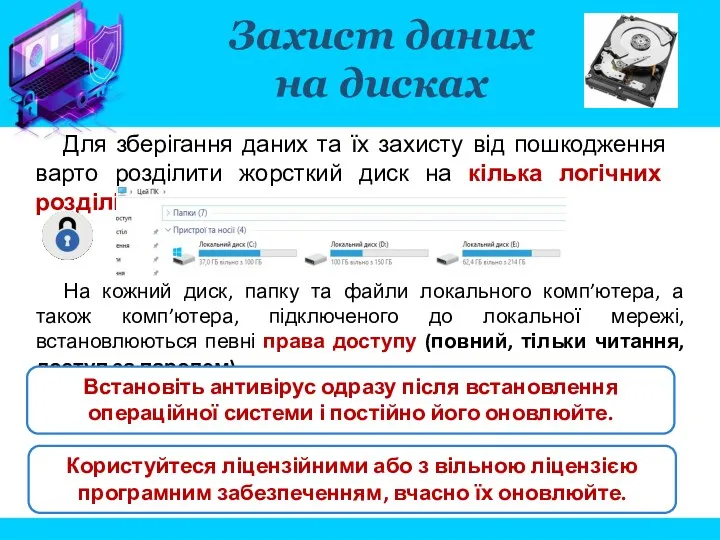

- 20. Захист даних на дисках Для зберігання даних та їх захисту від пошкодження варто розділити жорсткий диск

- 21. Безпечне видалення даних Пам’ятайте, що у разі випадкового видалення інформації є можливість її відновити. Для видалення

- 22. Захист даних в Інтернеті Для забезпечення інформаційної безпеки в Інтернеті недостатньо захистити дані на комп’ютері-клієнті або

- 23. Захист даних в Інтернеті Для захисту даних під час роботи в Інтернеті доцільно також використовувати підключення,

- 24. Брандмауери Для запобігання інтернет-загрозам між комп’ютером і мережею встановлюють перешкоди - між мережеві екрани (нім. Brandmauer,

- 25. Засоби браузера, призначені для гарантування безпеки Браузери Mozilla Firefox, Safari, Opera, Google Chrome мають багато вбудованих

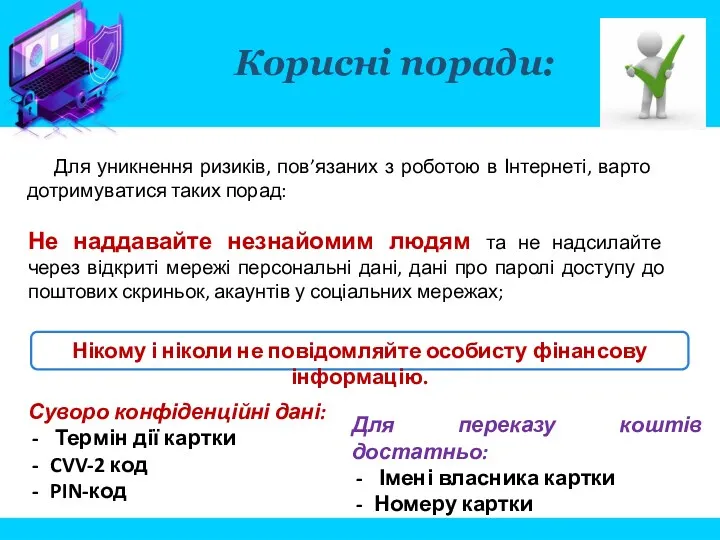

- 26. Корисні поради: Для уникнення ризиків, пов’язаних з роботою в Інтернеті, варто дотримуватися таких порад: Не наддавайте

- 27. Корисні поради: Уважно поводьтеся з паролями Для створення паролів використовуйте: Складне слово чи вислів Великі і

- 28. Корисні поради: Не надсилайте СМС-повідомлення для отримання будь-яких послуг в Інтернеті Використовуйте окрему картку для інтернет

- 29. Корисні поради: Всі вищезгадані поради стосуються і мобільних пристроїв (смартфонів, планшетів). Встановлюйте мобільні додатки лише з

- 31. Скачать презентацию

Электронная цифровая подпись

Электронная цифровая подпись Памятка пользователя Личного кабинета

Памятка пользователя Личного кабинета Требования к созданию и оформлению презентации PowerPoint

Требования к созданию и оформлению презентации PowerPoint Python - язык программирования

Python - язык программирования Встроенные функции. 9 класс

Встроенные функции. 9 класс Персональные данные работников

Персональные данные работников Представление о программных средах компьютерной графики и черчения, мультимедийных средах

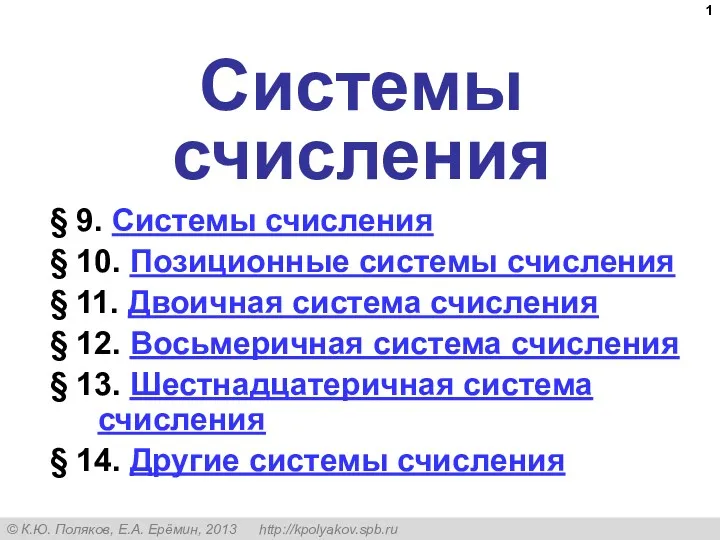

Представление о программных средах компьютерной графики и черчения, мультимедийных средах Системы счисления (§9-13). 10 класс

Системы счисления (§9-13). 10 класс Сортировка и поиск данных. Действия над матрицами. Методы шифрования данных и работа со строками. Курсовая работа

Сортировка и поиск данных. Действия над матрицами. Методы шифрования данных и работа со строками. Курсовая работа Разработка метода повышения точности определения местоположения абонента мобильной связи

Разработка метода повышения точности определения местоположения абонента мобильной связи Роль журналиста в обществе

Роль журналиста в обществе Модульное программирование. (Лекция 15)

Модульное программирование. (Лекция 15) Игра Брейн-ринг по информатике

Игра Брейн-ринг по информатике Вирусы и антивирусные программы

Вирусы и антивирусные программы Чем могут быть опасны онлайн-игры в Интернете

Чем могут быть опасны онлайн-игры в Интернете Данная и новая информация текста

Данная и новая информация текста Структура страницы, элементы и атрибуты HTML5

Структура страницы, элементы и атрибуты HTML5 Итоговый проект Тестирование части ПО онлайн-магазина SPAR

Итоговый проект Тестирование части ПО онлайн-магазина SPAR PHP. Базовая обработка форм

PHP. Базовая обработка форм Перевод целых чисел из десятичной системы счисления в любую другую систему счисления А10→Ах

Перевод целых чисел из десятичной системы счисления в любую другую систему счисления А10→Ах Революционное образование. Задание для дизайнеров

Революционное образование. Задание для дизайнеров Архитектура ЭВМ и язык ассемблера. Лекция 3

Архитектура ЭВМ и язык ассемблера. Лекция 3 События элементов управления при программировании приложения среды выполнения Windows

События элементов управления при программировании приложения среды выполнения Windows Информационные системы в экономике и концепции их построения

Информационные системы в экономике и концепции их построения Искусственный интеллект, данные и знания. Экспертные системы. Лекция №1

Искусственный интеллект, данные и знания. Экспертные системы. Лекция №1 Принципы межсетевого взаимодействия

Принципы межсетевого взаимодействия Разработка и создание приложения на Delphi Расписание занятий техникума

Разработка и создание приложения на Delphi Расписание занятий техникума Информационная инфраструктура предприятия

Информационная инфраструктура предприятия