Содержание

- 2. Асимметричная криптография М

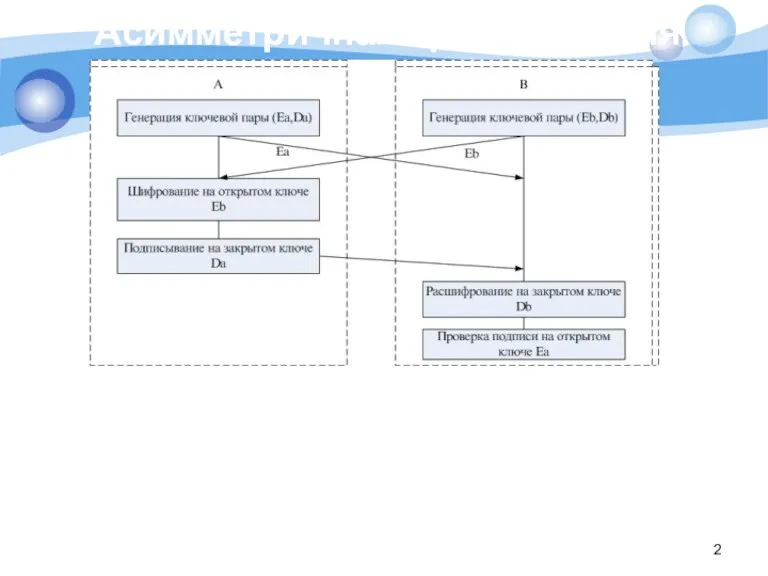

- 3. Обобщенная схема асимметричной криптосистемы с открытым ключом Отправитель А Незащищенный канал Получатель В EB : M→

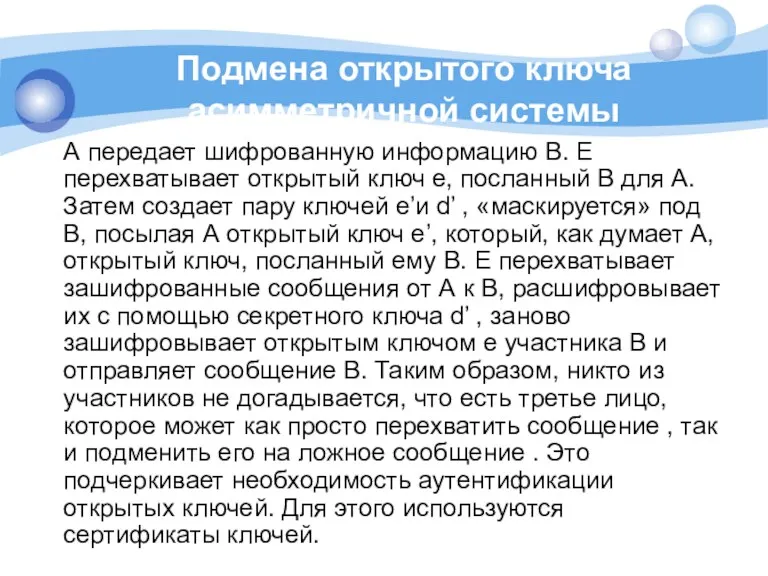

- 4. Подмена открытого ключа асимметричной системы А передает шифрованную информацию B. E перехватывает открытый ключ e, посланный

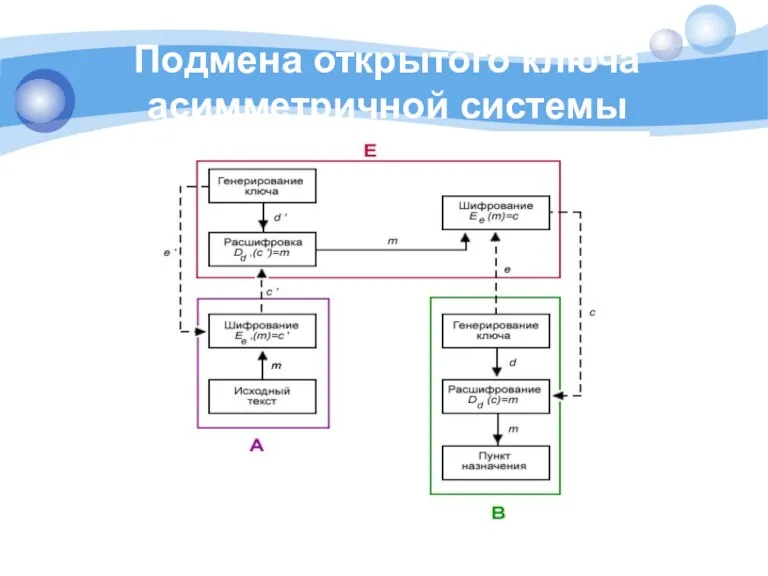

- 5. Подмена открытого ключа асимметричной системы

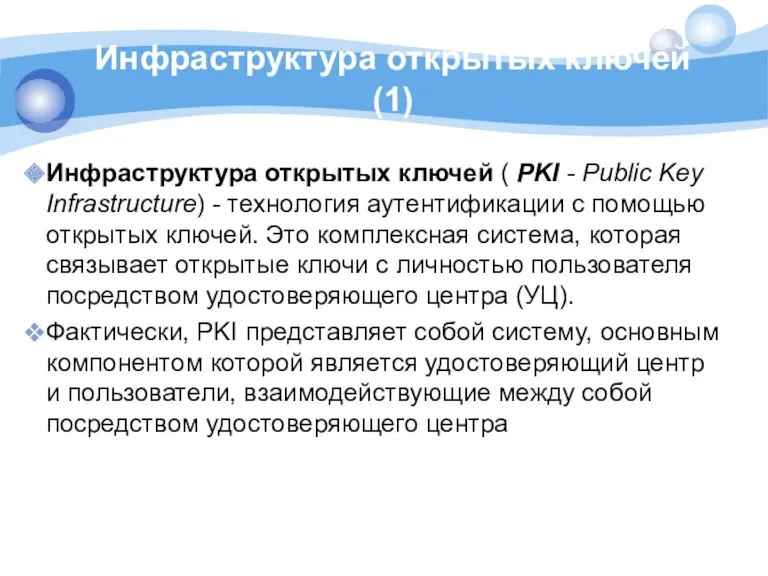

- 6. Инфраструктура открытых ключей (1) Инфраструктура открытых ключей ( PKI - Public Key Infrastructure) - технология аутентификации

- 7. Инфраструктура открытых ключей (2) В основе PKI лежит использование криптографической системы с открытом ключом и несколько

- 8. Объекты PKI (1) PKI реализуется в модели клиент-сервер. Основные компоненты PKI Удостоверяющий центр (УЦ) является основной

- 9. Сертификаты открытых ключей. Основные понятия Х.500 – стандарт службы каталогов. Рекомендации Х.509 Международного союза телекоммуникаций (ITU

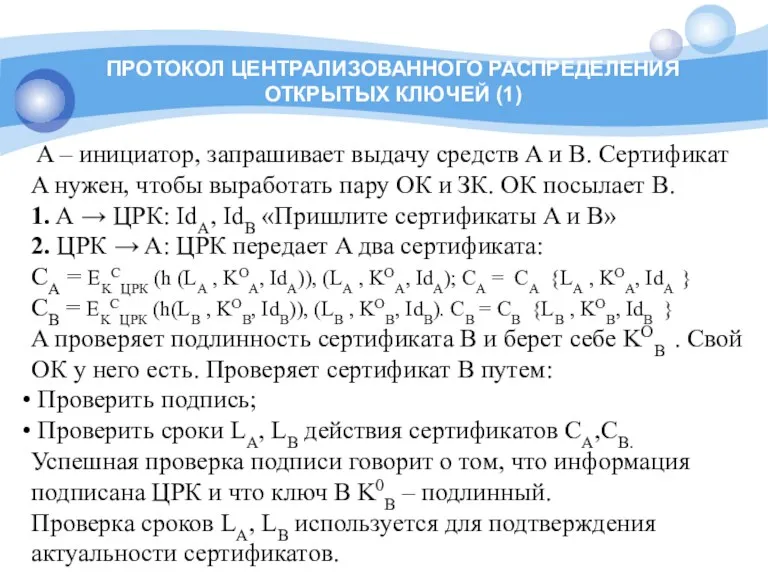

- 10. ПРОТОКОЛ ЦЕНТРАЛИЗОВАННОГО РАСПРЕДЕЛЕНИЯ ОТКРЫТЫХ КЛЮЧЕЙ (1) A – инициатор, запрашивает выдачу средств A и B. Сертификат

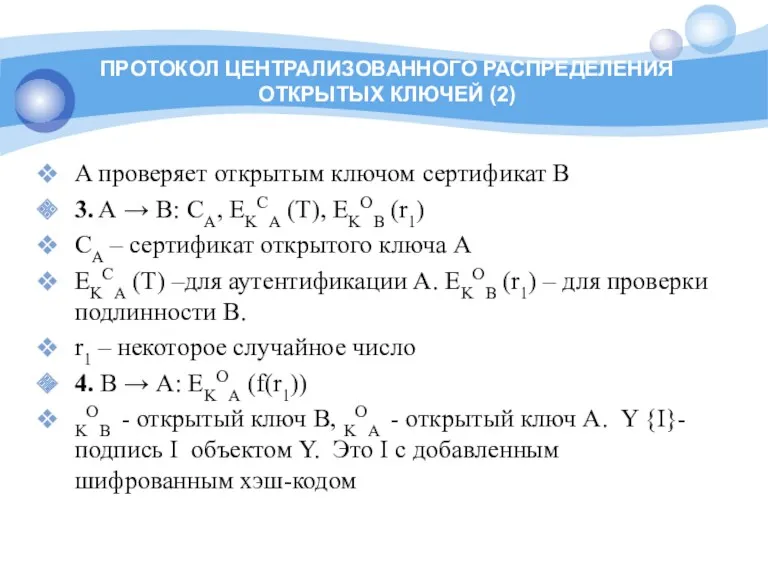

- 11. ПРОТОКОЛ ЦЕНТРАЛИЗОВАННОГО РАСПРЕДЕЛЕНИЯ ОТКРЫТЫХ КЛЮЧЕЙ (2) A проверяет открытым ключом сертификат B 3. A → B:

- 12. Объекты PKI (2) Регистрационный центр (РЦ) - необязательный компонент системы, предназначенный для регистрации пользователей. Удостоверяющий центр

- 13. Объекты PKI (3) Один регистрационный центр может работать с несколькими удостоверяющими центрами (т.е. состоять в нескольких

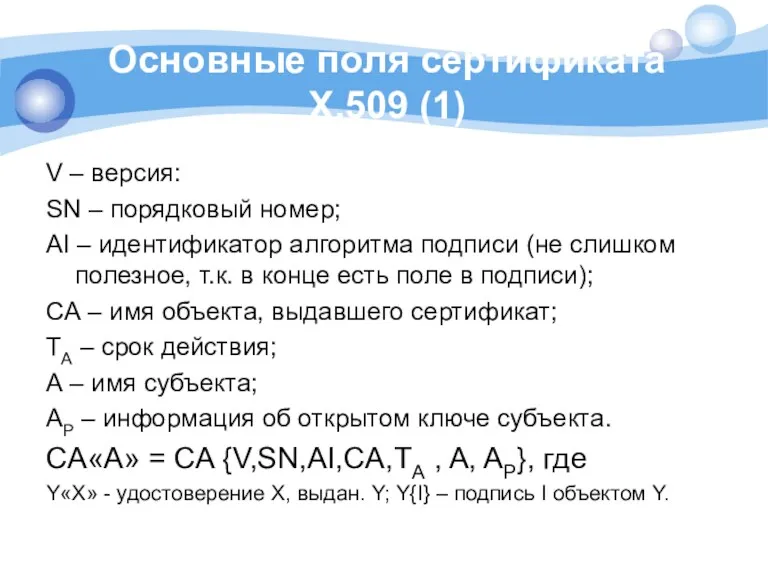

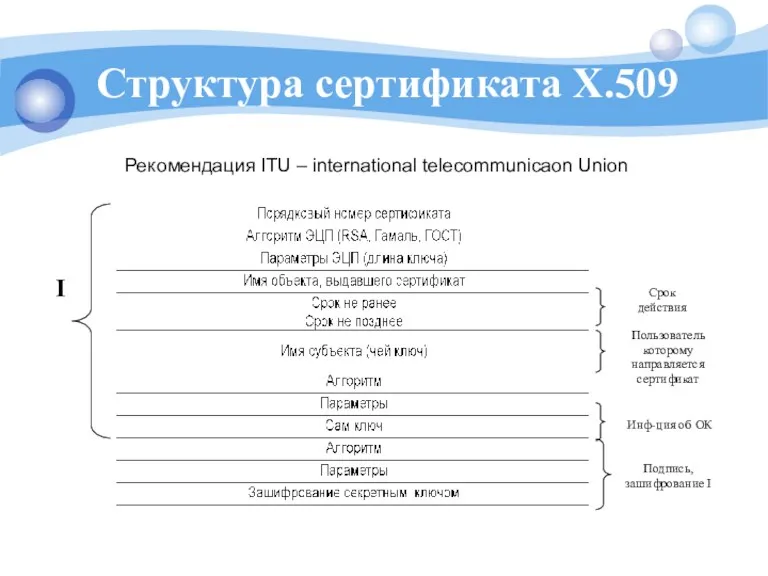

- 14. Основные поля сертификата Х.509 (1) V – версия: SN – порядковый номер; AI – идентификатор алгоритма

- 15. Структура сертификата X.509 Рекомендация ITU – international telecommunicaon Union Срок действия Пользователь которому направляется сертификат Инф-ция

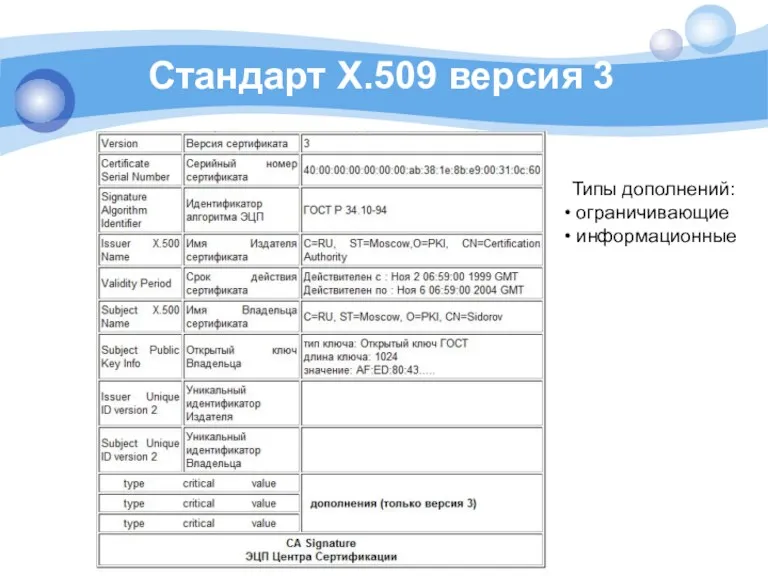

- 16. Стандарт X.509 версия 3 Типы дополнений: ограничивающие информационные

- 17. Отзыв сертификатов (1) В некоторых ситуациях желательно иметь возможность отменить действие сертификата до окончания срока его

- 18. Отзыв сертификатов (2) Каждый центр должен поддерживать список отозванных сертификатов (CRL – Certificate Revocation List). CRL

- 19. Важность стандарта Х.509 Структура сертификатов и протоколов аутентификации, определяемых в Х.509, используется в протоколах S/MIME (Secure/Multipurpose

- 20. Электронная цифровая подпись по RSA Подписывание A: SA = mdA mod n dA – секретный ключ

- 21. Архитектуры PKI В основном выделяют 5 видов архитектур PKI, это: простая PKI (одиночный УЦ) иерархическая PKI

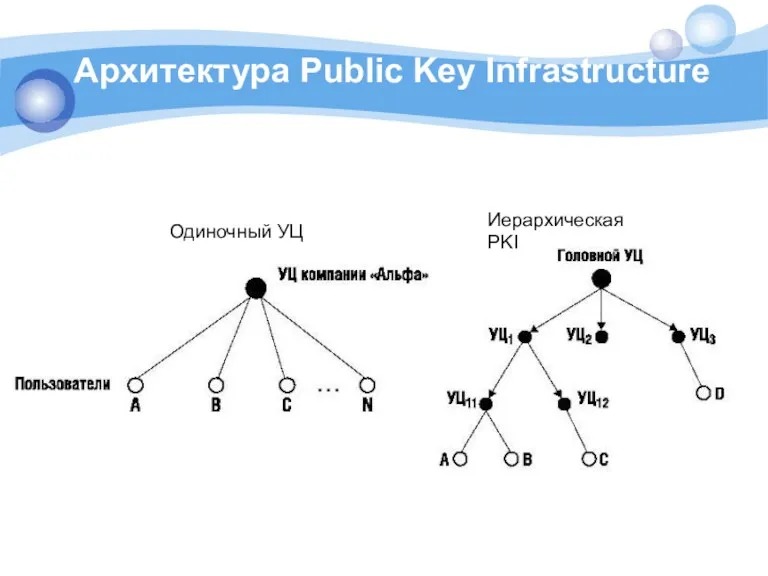

- 22. Архитектура Public Key Infrastructure Одиночный УЦ Иерархическая PKI

- 23. Архитектуры PKI 4.Кросс-сертифицированные корпоративные PKI (смешанный вид иерархической и сетевой архитектур. Есть несколько фирм, у каждой

- 24. Архитектура PKI (2) Кросс-сертифицированные корпоративные PKI Архитектура мостового УЦ

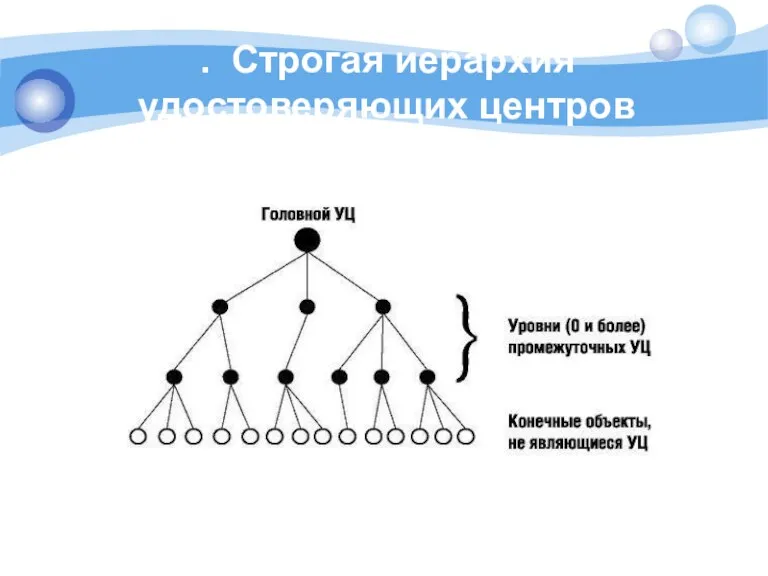

- 25. . Строгая иерархия удостоверяющих центров

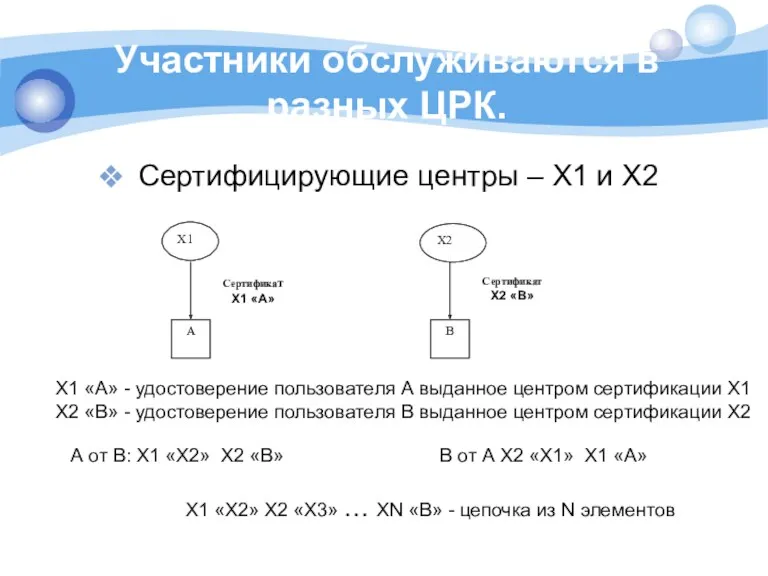

- 26. Участники обслуживаются в разных ЦРК. Сертифицирующие центры – X1 и X2 X1 «A» - удостоверение пользователя

- 27. Построение цепочки доверия X >W >V >Y >Z > : от А к В Z >

- 28. Прямые, возвратные и самоподписанные сертификаты Прямые сертификаты. Сертификаты Х, выданные другими центрами сертификации. Возвратные сертификаты. Сертификаты,

- 29. Структура иерархической PKI (1) Имеется главный (корневой) управляющий центр (назовем его УЦ1). Подлинность открытого ключа УЦ1

- 30. Структура иерархической PKI (2) Каждый управляющий центр второго уровня обслуживает свою группу пользователей и управляющих центров

- 31. Проверка сертификатов в иерархической PKI (1) Для того, чтобы проверить принадлежность открытого ключа пользователя n-го уровня,

- 32. Проверка сертификатов в иерархической PKI (2) Для того чтобы все пользователи системы могли проверить подлинность сертификатов

- 33. Иерархическая модель доверительных отношений УЦ

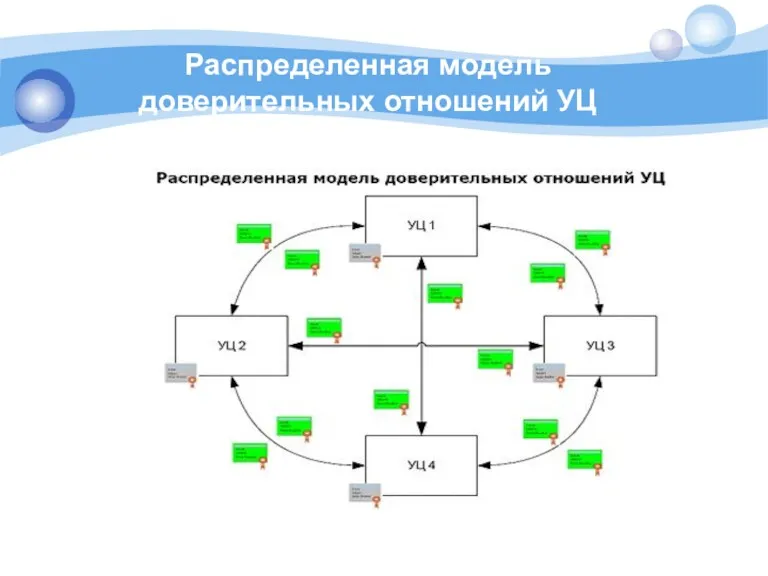

- 34. Распределенная модель доверительных отношений УЦ

- 36. Скачать презентацию

Функционирование ЭВМ с канальной организацией

Функционирование ЭВМ с канальной организацией Режимы и способы обработки данных

Режимы и способы обработки данных Основы кибербезопасности. Лекция 5.1. Криптографическая защита информации

Основы кибербезопасности. Лекция 5.1. Криптографическая защита информации Программное обеспечение ПК

Программное обеспечение ПК Управление ИТ-сервисами и контентом

Управление ИТ-сервисами и контентом Типы данных. Операции. Выражения Ввод-вывод

Типы данных. Операции. Выражения Ввод-вывод Системы счисления. Самый умный по информатике

Системы счисления. Самый умный по информатике Презентация Алгоритм как модель деятельности

Презентация Алгоритм как модель деятельности Алгоритмы поисковых систем. Сравнительная таблица Яндекс и Google

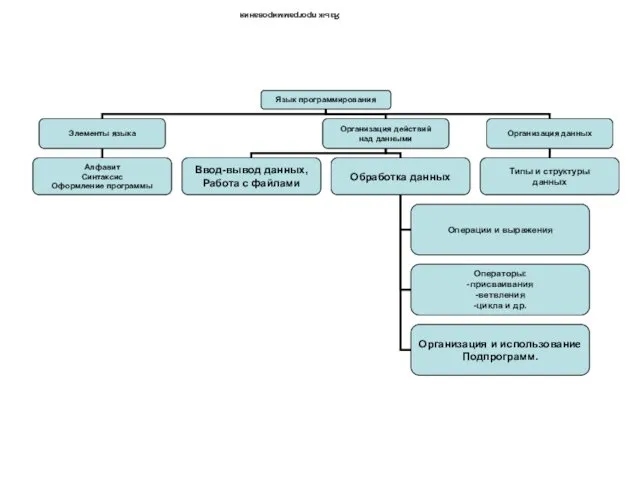

Алгоритмы поисковых систем. Сравнительная таблица Яндекс и Google Язык программирования Pascal. Элементы языка

Язык программирования Pascal. Элементы языка Помощник проектировщика

Помощник проектировщика Урок-игра по информатике в 9 классе

Урок-игра по информатике в 9 классе Час Кода. Классный час 5-9 класс

Час Кода. Классный час 5-9 класс Проектирование и разработка информационной системы для управления движением материальных средств продуктовой оптовой базы

Проектирование и разработка информационной системы для управления движением материальных средств продуктовой оптовой базы Настройка Samba-сервера в Linux

Настройка Samba-сервера в Linux Всемирная паутина – WWW. Файловые архивы. 9 класс

Всемирная паутина – WWW. Файловые архивы. 9 класс Электронная почта

Электронная почта Анализ многосвязных динамических систем

Анализ многосвязных динамических систем Компьютерные системы счисления

Компьютерные системы счисления Работа с динамической памятью

Работа с динамической памятью Види заходів протидії загрозам безпеки. Правові основи забезпечення безпеки інформаційних технологій. Урок 5

Види заходів протидії загрозам безпеки. Правові основи забезпечення безпеки інформаційних технологій. Урок 5 Алгоритми з розгалудження (7 клас)

Алгоритми з розгалудження (7 клас) Телекоммуникац технологии основная

Телекоммуникац технологии основная Программы-архиваторы. Архивирование файлов

Программы-архиваторы. Архивирование файлов Устройство компьютера

Устройство компьютера Шаблон презентации

Шаблон презентации ava Lecture DB. JDBC

ava Lecture DB. JDBC Кодирование графической информации

Кодирование графической информации