Содержание

- 2. Криптографическая защита информации ФЗ «О полиции» п.1 статьи 11 в своей деятельности полицейский должен использовать достижения

- 3. 1 вопрос. История развития криптографии Проблема защиты информации путем ее преобразования, исключающего ее прочтение посторонним лицом,

- 4. 1 вопрос. История развития криптографии Тайна сопровождает всю историю человечества. Она была, есть и будет.

- 5. Криптография по возрасту — ровесник египетских пирамид Один из самых старых шифрованных текстов из Месопотамии представляет

- 6. Древние египтяне использовали символический язык. Так, в 1998 г. был дешифрован текст, записанный на каменных плитах.

- 7. Начиная с личной тайны, она переходит в тайны семьи, клана, рода и так далее. С образованием

- 8. Если есть тайна, то необходимы и способы ее защиты. И они, естественно, сразу же появились и

- 9. Исторический процесс развития средств и методов защиты тайных посланий выработал три основных способа такой защиты. Первый

- 10. Второй способ защиты информации — Используется для определения метода защиты, основанного на попытке сокрытия от противника

- 11. Во-первых, можно было бы попытаться сделать «невидимым» для противника сам физический носитель информации. В современных условиях

- 12. Во-вторых, можно было бы попытаться поступить таким образом, чтобы противник, даже имея в руках носитель секретной

- 13. В-третьих, на носителе информации, попадающим в руки противника, нет ничего, кроме того текста, рисунка, графика и

- 14. Третий способ защиты информации — наиболее надежный и распространенный в наши дни — криптография, (в переводе

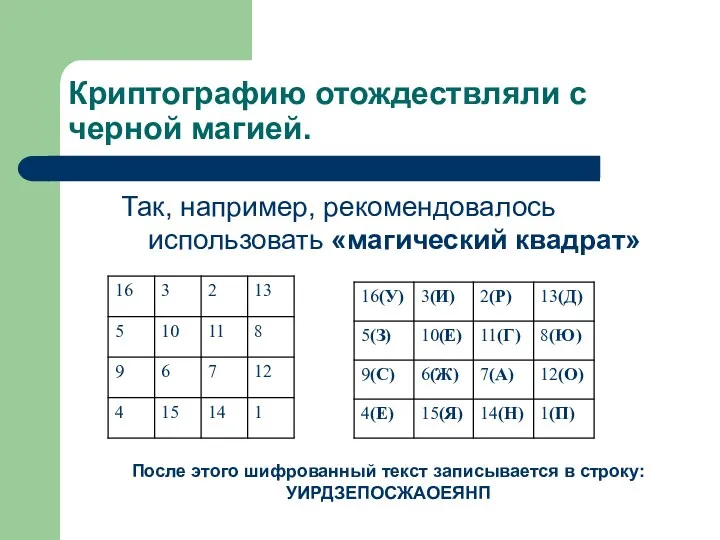

- 15. Криптографию отождествляли с черной магией. Так, например, рекомендовалось использовать «магический квадрат» После этого шифрованный текст записывается

- 16. Эволюция криптографической деятельности Криптография (в современном понимании этого слова) появилась практически сразу же после появления письменности.

- 17. Эволюция криптографической деятельности Внимание, уделяемое развитию криптографии, зависело от активности деятельности государства в различных сферах: политической,

- 18. Вопрос о том, что и как защищается (и какой ценой), что и как достается (и какой

- 19. Одно из требований, предъявляемое к методам и средствам защиты, — это требование оперативности связи. Использование средств

- 20. К проблемам в настоящее время относятся такие, как защита от имитации («дезинформации под шифром»), идентификация абонентов

- 21. Вопрос 2. Основные понятия криптографии Проблемой защиты информации путем ее преобразования занимается криптология (kryptos - тайный,

- 22. Цели этих направлений прямо противоположны. Криптография занимается поиском и исследованием математических методов преобразования информации. Сфера интересов

- 23. Криптографические функции: симметричным шифрованием, асимметричным шифрованием и односторонними хэш-функциями. Все существующие технологии аутентификации, целостности и конфиденциальности

- 24. Современная криптография включает в себя четыре крупных раздела: Симметричные криптосистемы. Криптосистемы с открытым ключом. Системы электронной

- 25. Основные понятия криптографии Алфавит - конечное множество используемых для кодирования информации знаков. Текст - упорядоченный набор

- 26. Вопрос 3. Симметричные и асимметричные криптосистемы Симметричное шифрование, которое часто называют шифрованием с помощью секретных ключей,

- 27. Симметричные криптосистемы

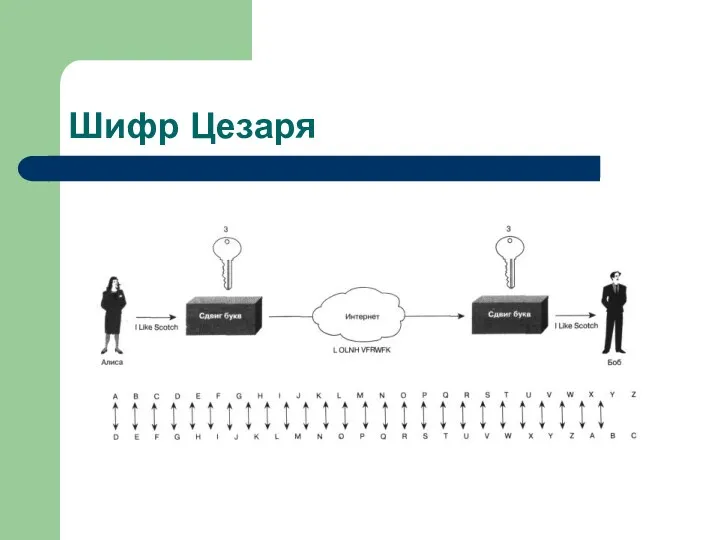

- 28. Шифр Цезаря

- 29. Сегодня широко используются такие алгоритмы секретных ключей, как Data Encryption Standard (DES), 3DES (или «тройной DES»)

- 30. С методом секретных ключей связаны следующие проблемы: Необходимо часто менять секретные ключи, поскольку всегда существует риск

- 31. Более эффективным является отечественный стандарт шифрования данных ГОСТ 28147-06 Он рекомендован к использованию для защиты любых

- 32. Асимметричные криптосистемы Как бы ни были сложны и надежны криптографические системы - их слабое место при

- 33. Асимметричные криптосистемы Для того, чтобы был возможен обмен конфиденциальной информацией между двумя субъектами ИС, ключ должен

- 34. Асимметричные криптосистемы Суть их состоит в том, что каждым адресатом ИС генерируются два ключа, связанные между

- 35. Асимметричные криптосистемы

- 36. Асимметричные криптосистемы Асимметричные системы для преобразования ключей используют так называемые необратимые или односторонние функции (безопасные хэш-функции),

- 37. Чтобы гарантировать надежную защиту информации, к асимметричным системам с открытым ключом предъявляются два важных и очевидных

- 38. Вопрос 4. Требования к криптосистемам. зашифрованное сообщение должно поддаваться чтению только при наличии ключа; число операций,

- 39. Вопрос 4. Требования к криптосистемам. структурные элементы алгоритма шифрования должны быть неизменными; дополнительные биты, вводимые в

- 41. Скачать презентацию

Отчет по сайту https://www.fanera-laverna.ru

Отчет по сайту https://www.fanera-laverna.ru Американская транснациональная публичная корпорация Google

Американская транснациональная публичная корпорация Google Учебный курс. Принципы построения и функционирования ЭВМ. Лекция 4. Схемы вентилей

Учебный курс. Принципы построения и функционирования ЭВМ. Лекция 4. Схемы вентилей Информация и знания

Информация и знания Разработка программного обеспечения, составления расписания занятий в учебном заведении

Разработка программного обеспечения, составления расписания занятий в учебном заведении Знакомство с технологиями WEB разработки. Урок 1

Знакомство с технологиями WEB разработки. Урок 1 Действия с фрагментом рисунка. 5 класс

Действия с фрагментом рисунка. 5 класс Сервис Управления Присутствием

Сервис Управления Присутствием Базы данных, СУБД MS Access

Базы данных, СУБД MS Access Развитие технологий соединения компьютеров в локальной сети

Развитие технологий соединения компьютеров в локальной сети Структурированное представление информации с помощью ментальных карт

Структурированное представление информации с помощью ментальных карт Методы сбора информации

Методы сбора информации Организация ЭВМ и вычислительных систем

Организация ЭВМ и вычислительных систем Home Wi-Fi tweaks

Home Wi-Fi tweaks Редактор презентаций Кафе

Редактор презентаций Кафе HTML/CSS

HTML/CSS Технологии проектирования компьютерных систем. Алфавит языка VHDL. (Лекция 3)

Технологии проектирования компьютерных систем. Алфавит языка VHDL. (Лекция 3) Разнообразие систем. Состав и структура системы

Разнообразие систем. Состав и структура системы Алгоритмы и их свойства

Алгоритмы и их свойства Работа с офисными программами

Работа с офисными программами Антивирусные программы.

Антивирусные программы. Дерева бінарного пошуку

Дерева бінарного пошуку Transonic Flow Over a NACA 0012 Airfoil

Transonic Flow Over a NACA 0012 Airfoil Сравнение современных СУБД

Сравнение современных СУБД Создание и редактирование диаграмм

Создание и редактирование диаграмм Абстрактный тип данных. Список

Абстрактный тип данных. Список Этапы развития технических средств и информационных ресурсов

Этапы развития технических средств и информационных ресурсов Паскаль АВС. Часть 3. Арифметические операции.

Паскаль АВС. Часть 3. Арифметические операции.