Содержание

- 2. Учебные вопросы 1. Основные термины криптографии. 2. Шифр Цезаря. 3. Шифр Виженера. 4. Симметричные криптосистемы

- 3. 1. Основные термины криптографии Криптография - это наука о сохранении секретов. В сущности, криптографию можно рассматривать

- 4. Основные термины криптографии Шифром называют систему или алгоритм, трансформирующий произвольное сообщение в такую форму, которую не

- 5. Основные термины криптографии Разработку и применение шифров называют криптографией, в то время как науку о раскрытии

- 6. Основные термины криптографии Другая важная концепция связана со словом «взлом». Когда говорят, что некоторый алгоритм был

- 7. Основные термины криптографии ГАММИРОВАНИЕ – процесс наложения по определенному закону гаммы шифра на открытые данные. ГАММА

- 8. Основные термины криптографии ДЕШИФРОВАНИЕ – процесс преобразования закрытых данных в открытые при неизвестном ключе и, возможно,

- 9. 2. ШИФР ЦЕЗАРЯ Шифр Цезаря, также известный как шифр сдвига, код Цезаря или сдвиг Цезаря —

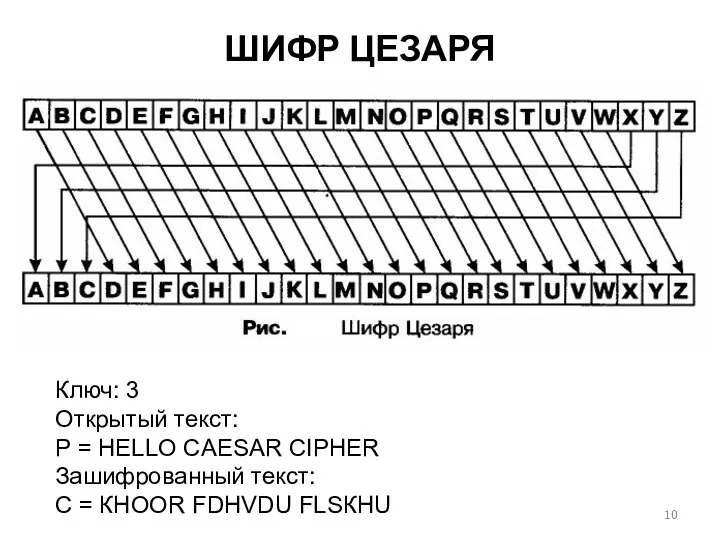

- 10. ШИФР ЦЕЗАРЯ Ключ: 3 Oткрытый текст: Р = HELLO CAESAR CIPНER Зашифрованный текст: С = КНООR

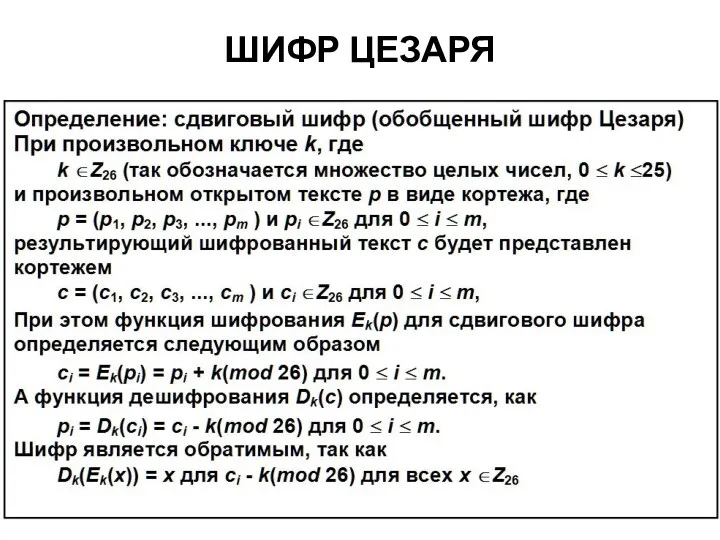

- 11. ШИФР ЦЕЗАРЯ

- 12. ШИФР ЦЕЗАРЯ Атакой методом «грубой силы» называют способ раскрытия шифра, при котором поиск ведется во всем

- 13. ПРОСТОЙ ПОДСТАНОВОЧНЫЙ ШИФР Простой подстановочный шифр в свое время не помог королеве Марии. В подстановочном шифре

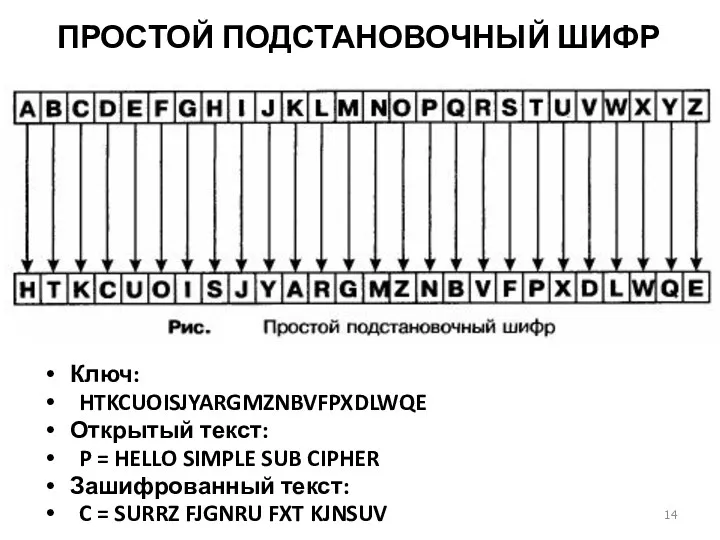

- 14. ПРОСТОЙ ПОДСТАНОВОЧНЫЙ ШИФР Ключ: HTKCUOISJYARGMZNBVFPXDLWQE Открытый текст: P = HELLO SIMPLE SUB CIPHER Зашифрованный текст: C

- 15. ЧАСТОТНЫЙ АНАЛИЗ: РАСКРЫТИЕ ПОДСТАНОВОЧНОГО ШИФРА Для раскрытия простых подстановочных шифров обычно используют атаку на основе частотного

- 16. 3. Шифр ВИЖЕНЕРА С изобретением телеграфа в середине 1800x годов интерес к криптографии стал расти, поскольку

- 17. Шифр ВИЖЕНЕРА Шифр Виженера представляет собой полиалфавитный подстановочный шифр. Это означает, что для подстановки используются многие

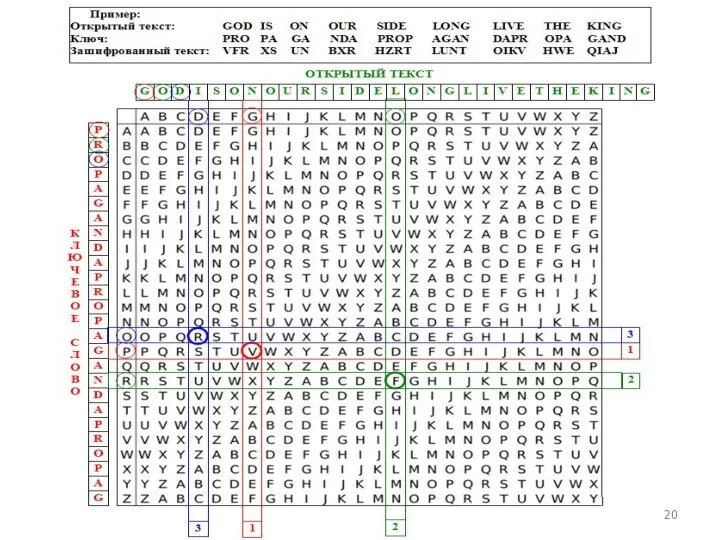

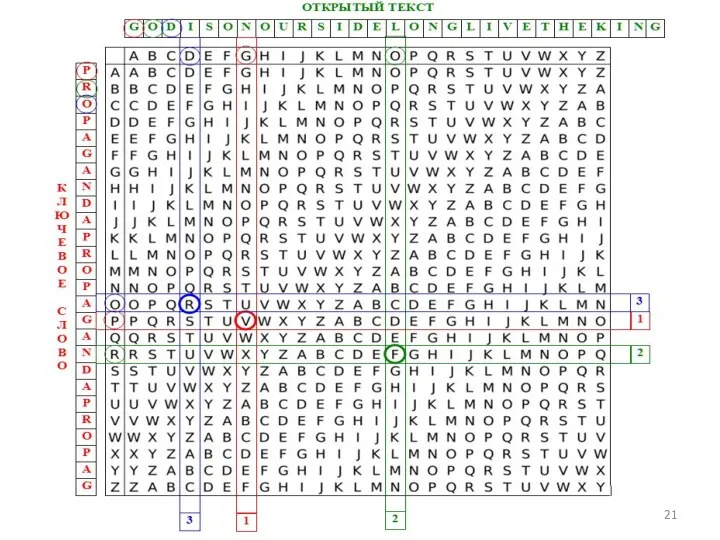

- 18. Шифр ВИЖЕНЕРА В шифре Виженера такая таблица используется в сочетании с ключевым словом, при помощи котopoгo

- 19. Шифр ВИЖЕНЕРА Пример: Открытый текст : GOD IS ON OUR SIDE LONG LIVE ТНЕ KING Ключ

- 22. АТАКА БЭББИДЖА: РАСКРЫТИЕ ШИФРА ВИЖЕНЕРА Бэббидж обнаружил, что сочетание aнaлиза ключа с частотным анализом текста способно

- 23. АТАКА БЭББИДЖА: РАСКРЫТИЕ ШИФРА ВИЖЕНЕРА Этот факт вытекает из тoгo обстоятельства, что некоторые символы встречаются чаще

- 24. АТАКА БЭББИДЖА: РАСКРЫТИЕ ШИФРА ВИЖЕНЕРА После тoгo как длина ключа будет, предположительно, определена, следующий шаг будет

- 25. ЕДИНСТВЕННЫЙ НЕУЯЗВИМЫЙ ШИФР: ОДНОРАЗОВЫЙ ШИФРОВАЛЬНЫЙ БЛОКНОТ Существует только один шифр, который теоретически безопасен на 100%. Это

- 26. ЕДИНСТВЕННЫЙ НЕУЯЗВИМЫЙ ШИФР: ОДНОРАЗОВЫЙ ШИФРОВАЛЬНЫЙ БЛОКНОТ По этой причине метод «одноразового блокнота» применяют лишь в редких

- 27. ЕДИНСТВЕННЫЙ НЕУЯЗВИМЫЙ ШИФР: ОДНОРАЗОВЫЙ ШИФРОВАЛЬНЫЙ БЛОКНОТ Это означает, что если вы попытаетесь найти ключ методом «грубой

- 28. Стеганография Стеганографией называют искусство сокрытия информации таким образом, что сам факт сокрытия остается скрытым. В техническом

- 29. 4. Симметричные криптосистемы ПРЕОБРАЗОВАНИЕ ШИФРОВАНИЯ может быть СИММЕТРИЧНЫМ и АСИММЕТРИЧНЫМ относительно преобразования расшифрования. Соответственно различают два

- 30. Симметричные криптосистемы Симметричные криптосистемы — способ шифрования, в котором для шифрования и расшифровывания применяется один и

- 31. Симметричные криптосистемы Классическими примерами таких алгоритмов являются симметричные криптографические алгоритмы, перечисленные ниже: Простая перестановка Одиночная перестановка

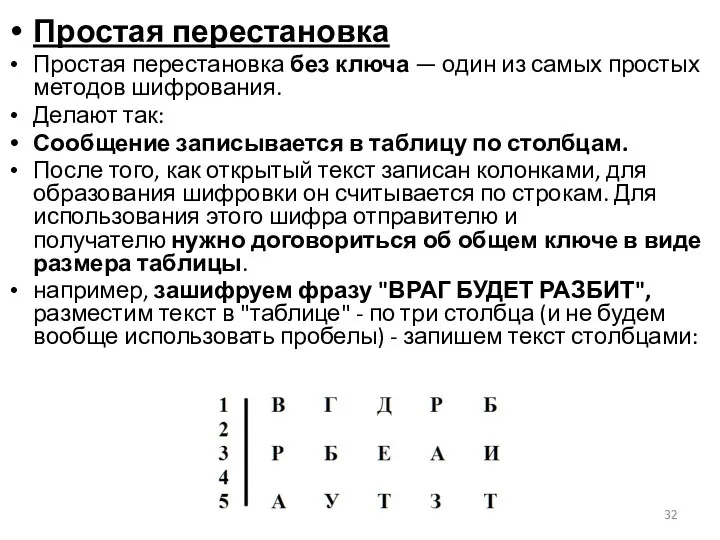

- 32. Простая перестановка Простая перестановка без ключа — один из самых простых методов шифрования. Делают так: Сообщение

- 33. при считывании по строкам получим шифровку (разделяем на группы по 4-ре только для визуального удобства -

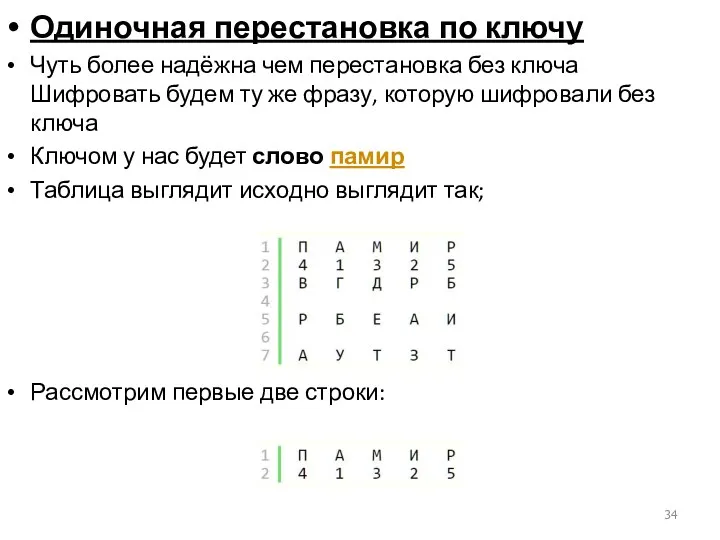

- 34. Одиночная перестановка по ключу Чуть более надёжна чем перестановка без ключа Шифровать будем ту же фразу,

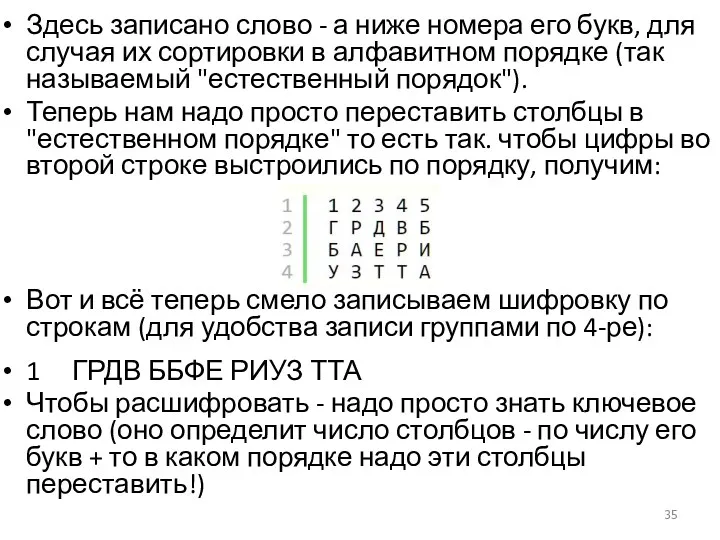

- 35. Здесь записано слово - а ниже номера его букв, для случая их сортировки в алфавитном порядке

- 36. Двойная перестановка Для дополнительной скрытности можно повторно шифровать сообщение, которое уже было зашифровано. Этот способ известен

- 37. Перестановка «Магический квадрат» Магическими квадратами называются квадратные таблицы со вписанными в их клетки последовательными натуральными числами

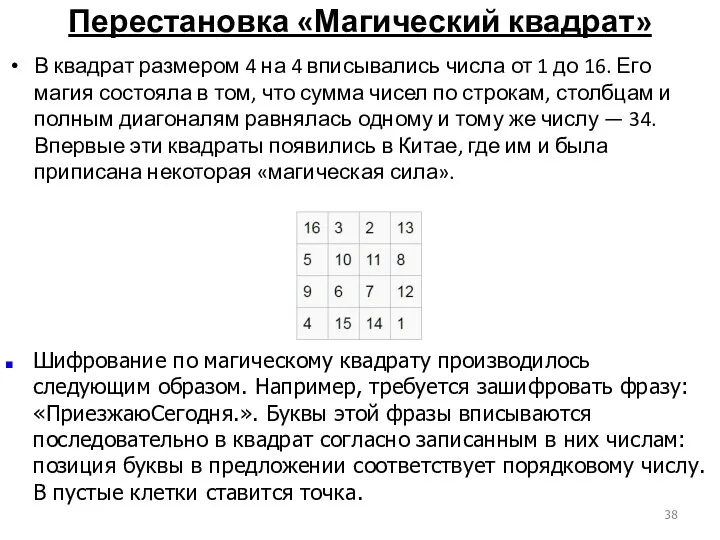

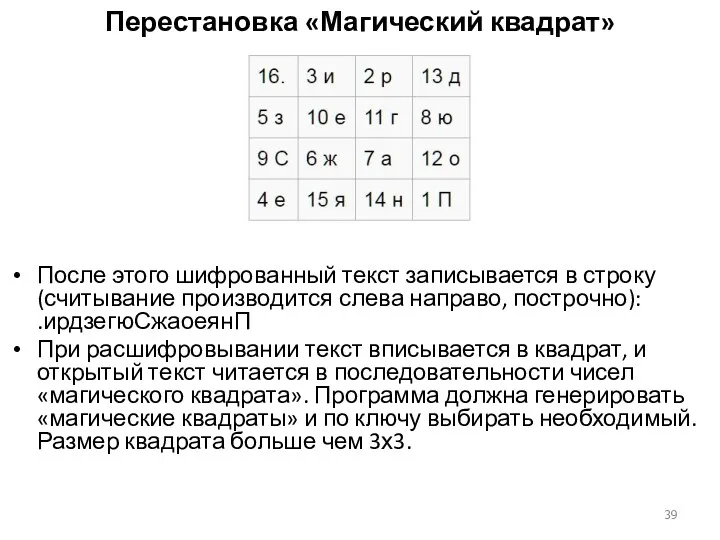

- 38. Перестановка «Магический квадрат» В квадрат размером 4 на 4 вписывались числа от 1 до 16. Его

- 39. Перестановка «Магический квадрат» После этого шифрованный текст записывается в строку (считывание производится слева направо, построчно): .ирдзегюСжаоеянП

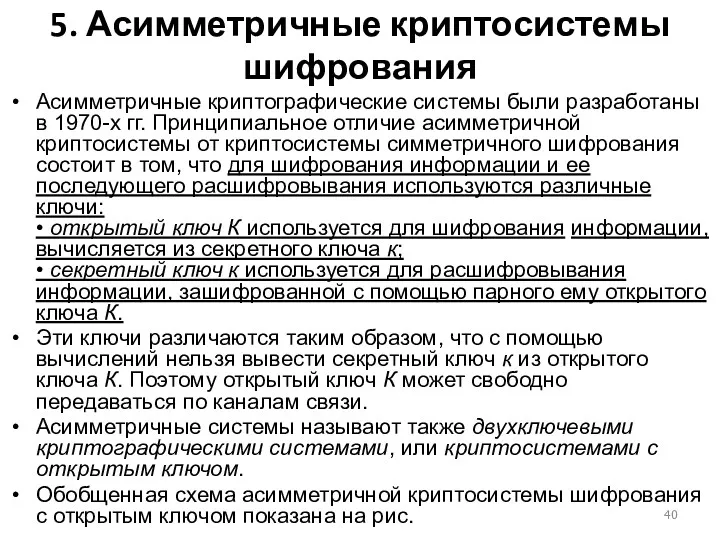

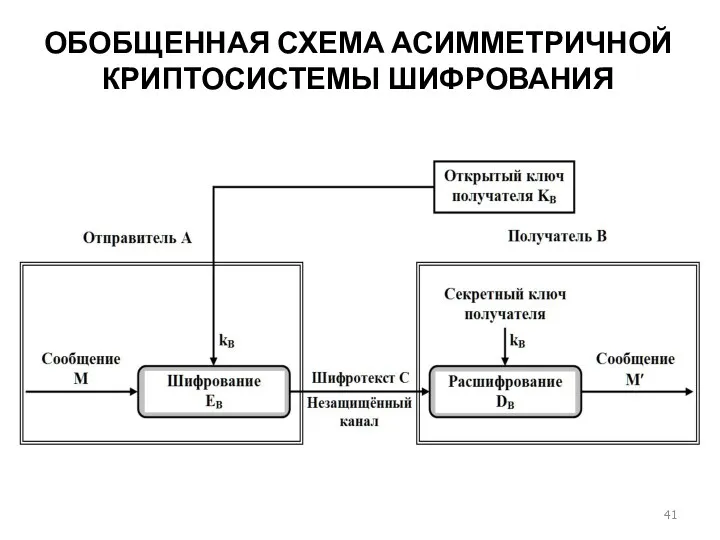

- 40. 5. Асимметричные криптосистемы шифрования Асимметричные криптографические системы были разработаны в 1970-х гг. Принципиальное отличие асимметричной криптосистемы

- 41. ОБОБЩЕННАЯ СХЕМА АСИММЕТРИЧНОЙ КРИПТОСИСТЕМЫ ШИФРОВАНИЯ

- 42. Использование ОДНОГО КЛЮЧА для всех абонентов. Однако это недопустимо по соображениям безопасности, т.к. в случае компрометации

- 44. Скачать презентацию

Алгоритм и его свойства. Введение в программирование

Алгоритм и его свойства. Введение в программирование 1С-Рарус: Амбулатория. Решение для медицинских организаций на базе 1С:Предприятие 8

1С-Рарус: Амбулатория. Решение для медицинских организаций на базе 1С:Предприятие 8 Програмування складних логічних задач. Асемблер

Програмування складних логічних задач. Асемблер Виртуальный помощник. Обработка информации в электронных таблицах

Виртуальный помощник. Обработка информации в электронных таблицах Базы данных. SQL

Базы данных. SQL Проектирование реляционных баз данных на основе принципов нормализации. (Лекция 6)

Проектирование реляционных баз данных на основе принципов нормализации. (Лекция 6) Введение в web-программирование

Введение в web-программирование Помогаем экономить рабочее время при звонках

Помогаем экономить рабочее время при звонках Презентация по информатике В мире кодов 5 класс

Презентация по информатике В мире кодов 5 класс Корректировки приобретения и реализации до ввода остатков

Корректировки приобретения и реализации до ввода остатков Разработка игры Соображариум

Разработка игры Соображариум Информатика и информация

Информатика и информация Информационные основы профессиональной деятельности

Информационные основы профессиональной деятельности Программирование на языке Python

Программирование на языке Python Дополнительные возможности курсоров (PL/SQL)

Дополнительные возможности курсоров (PL/SQL) Электрдық кестелер.Кестелік процессордың терезе интерфейсі. Microsoft Excel

Электрдық кестелер.Кестелік процессордың терезе интерфейсі. Microsoft Excel Информационная технология обработки числовой информации. Электронные таблицы

Информационная технология обработки числовой информации. Электронные таблицы Разработка программного обеспечения

Разработка программного обеспечения Сети

Сети Программное управление работой компьютера Алгоритмы. Программирование

Программное управление работой компьютера Алгоритмы. Программирование Информатика. Модуль 7: Описание функции. Вызов функции, передача параметров, возврат значения. Классы памяти

Информатика. Модуль 7: Описание функции. Вызов функции, передача параметров, возврат значения. Классы памяти Многоуровневая компьютерная организация, компиляция, типы данных, основные операторы языка C. Лекция 1

Многоуровневая компьютерная организация, компиляция, типы данных, основные операторы языка C. Лекция 1 Интернет-технологии и распределённая обработка данных. Лекция 2

Интернет-технологии и распределённая обработка данных. Лекция 2 Полигональное моделирование

Полигональное моделирование Программирование (Python). Линейные программы

Программирование (Python). Линейные программы Порядок регистрации в ЕСИА органов местного самоуправления

Порядок регистрации в ЕСИА органов местного самоуправления Введение в тестирование (занятие 1)

Введение в тестирование (занятие 1) Разработка интернет представительства магазина

Разработка интернет представительства магазина