Содержание

- 2. Криптология - это раздел математики, изучающий математические основы криптографических методов

- 3. Периоды криптографии: 1. Первый период (приблизительно с 3-го тысячелетия до н. э.) характеризуется господством моноалфавитных шифров

- 4. ШИФР ЦЕЗАРЯ (шифр сдвига, сдвиг Цезаря) Пример шифра Цезаря (шифрование с использованием ключа К=3) : Зашифруем

- 5. Пример шифрование с использованием ключа К=3 в русском алфавите. Исходный алфавит: А Б В Г Д

- 6. 2. Второй период (хронологические рамки — с IX века на Ближнем Востоке (Ал-Кинди) и с XV

- 7. Например, в процессе шифрования используется таблица Виженера, которая устроена следующим образом: в первой строке выписывается весь

- 8. 3. Третий период (с начала и до середины XX века) характеризуется внедрением электромеханических устройств в работу

- 9. К примеру, немецкая машина «Энигма», использовалась для шифрования засекреченной информации во время второй мировой войны. Вторая

- 10. Wehrmacht Enigma («Энигма») Шифровальная машина Третьего рейха. Код, созданный при помощи «Энигмы», считается одним из сильнейших

- 11. 4. Четвёртый период — с середины до 70-х годов XX века — период перехода к математической

- 12. 5. Современный период развития криптографии (с конца 1970-х годов по настоящее время) отличается зарождением и развитием

- 13. Криптоанализ - это наука о том, как вскрыть шифрованное сообщение, то есть как извлечь открытый текст

- 14. Взаимосвязь алгебры и критологии

- 15. Опр. 1. Шифрование - это обратимое преобразование открытого текста в шифртекст. Оно определяется двумя взаимно обратными

- 16. Опр. 2. Роль ключа k в шифре перестановки играет произвольная перестановка k∈Sn из группы перестановок множества

- 17. Опр. 3. Роль ключа k в шифре замены, играет произвольная перестановка k∈ Sn из группы перестановок

- 18. Пример. 1. Если верить истории, то первый шифр перестановки использовали в Спарте. На цилиндр, который назывался

- 19. Пример 2. Первый шифр замены изобрел Юлий Цезарь. В качестве перестановки букв алфавита он использовал просто

- 20. Пример 3. К классу шифров перестановки относятся шифры маршрутной перестановки. Идея у них такая. Сообщение записывается

- 21. ШИФР С ЗАМЕНОЙ БУКВ ЦИФРАМИ Например :«LIFE» - «12 9 6 5»

- 22. ЦИФРОВАЯ ТАБЛИЦА Первая цифра в шифре – столбец, вторая – строка или наоборот. Так слово «MIND»

- 23. КВАДРАТ ПОЛИБИЯ 1 МЕТОД. Вместо каждой буквы в слове используется соответствующая ей буква снизу (A =

- 24. Цветовая таблица Первый цвет в шифре – строка, вторая – столбец

- 25. Исходный текст: Целью изучения данной темы является знакомство студентов с теорией шифрования текстов, а также формирование

- 26. Джулиан Ассанж Р. 1971 На своем портале WikiLeaks публично продемонстрировал всем желающим изнанку многих государственных структур.

- 27. Брэм Коэн Р. 1975 Американский программист, родом из солнечной Калифорнии. На радость всему миру придумал протокол

- 28. Фильмы Зодиак 2007 Г. Напряженный триллер Дэвида Финчера, построенный на реальных событиях. Большую часть фильма умнейшие

- 30. Скачать презентацию

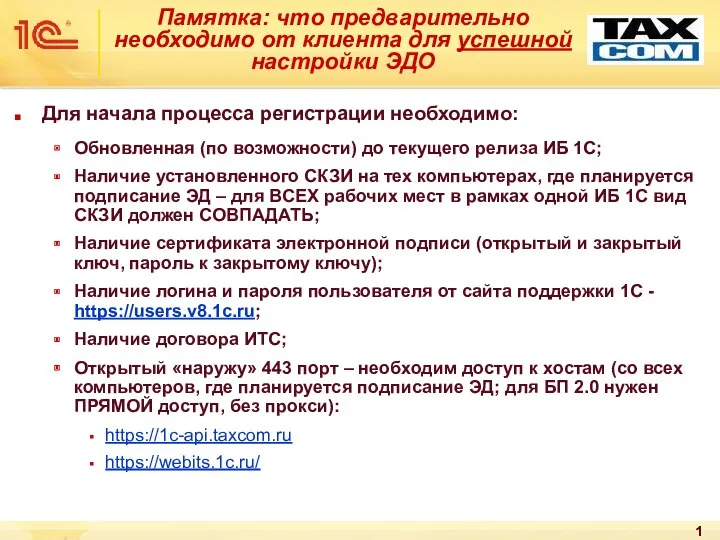

Памятка: что необходимо от клиента для успешной настройки ЭДО

Памятка: что необходимо от клиента для успешной настройки ЭДО Interfaces. User Interface

Interfaces. User Interface Выигрышная стратегия. Выигрышные и проигрышные позиции

Выигрышная стратегия. Выигрышные и проигрышные позиции Измерение информации: содержательный подход

Измерение информации: содержательный подход Использование ИКТ на уроках и во внеурочной деятельности по географии

Использование ИКТ на уроках и во внеурочной деятельности по географии Компьютерная графика. Растровая графика

Компьютерная графика. Растровая графика Өз ойыным. 4 класс

Өз ойыным. 4 класс Mass media

Mass media Порядок записи обучающихся в творческие объединения МБУДО

Порядок записи обучающихся в творческие объединения МБУДО Задача линейного программирования и способы решения

Задача линейного программирования и способы решения Использование ИКТ в управлении ОУ

Использование ИКТ в управлении ОУ Деятельность отдела кадров университета

Деятельность отдела кадров университета Понятие алгоритмов, свойства алгоритма. Исполнители алгоритмов, система команд исполнителя. Способы записей

Понятие алгоритмов, свойства алгоритма. Исполнители алгоритмов, система команд исполнителя. Способы записей Технические средства мультимедиа. Мультимедиа-технологии

Технические средства мультимедиа. Мультимедиа-технологии Редактирование и форматирование текста

Редактирование и форматирование текста Системы счисления

Системы счисления Путешествие по стране Интернетии

Путешествие по стране Интернетии Автоматизация кофейни

Автоматизация кофейни Виды и форматы графических файлов. Основы обработки графической информации. Системы компьютерной графики

Виды и форматы графических файлов. Основы обработки графической информации. Системы компьютерной графики Quantitative research in management: methodology. Introduction to IBM SPSS

Quantitative research in management: methodology. Introduction to IBM SPSS Введение в интернет

Введение в интернет Криптовалютный сервис - paycryptobank.com

Криптовалютный сервис - paycryptobank.com Презентация Творческий потенциал учащихся

Презентация Творческий потенциал учащихся Интернет в работе переводчика: мой опыт

Интернет в работе переводчика: мой опыт Операции и выражения в С++

Операции и выражения в С++ Услуги методолога онлайн-обучения для бизнеса. Metodologist Service

Услуги методолога онлайн-обучения для бизнеса. Metodologist Service Метод Шеннона-Фано

Метод Шеннона-Фано Моделирование и формализация

Моделирование и формализация