Содержание

- 2. Самыми частыми и опасными являются непреднамеренные ошибки пользователей, операторов и системных администраторов, обслуживающих КИС. Такие ошибки

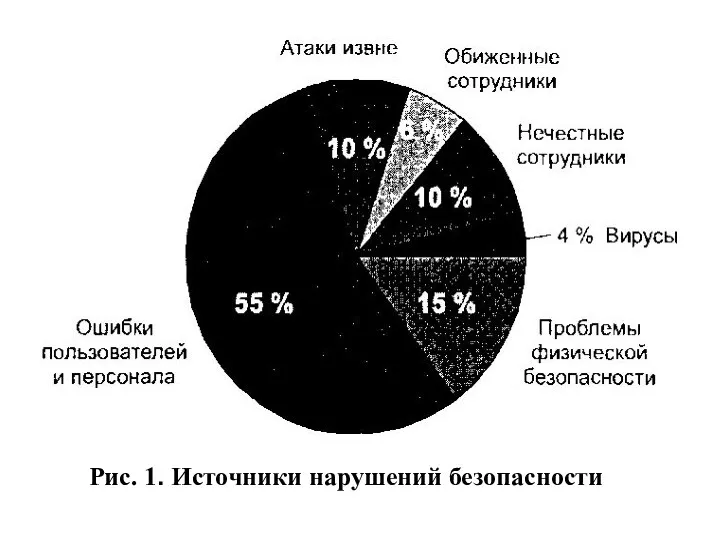

- 3. Рис. 1. Источники нарушений безопасности

- 4. Угроза - это потенциально возможное событие, явление или процесс, которое посредством воздействия на компоненты информационной системы

- 5. Уязвимость - это любая характеристика или свойство информационной системы, использование которой нарушителем может привести к реализации

- 6. Атака - это любое действие нарушителя, которое приводит к реализации угрозы путём использования уязвимостей информационной системы.

- 7. Источники возникновения уязвимостей Уязвимости закладываются на этапе проектирования Уязвимости возникают на этапе реализации (программирования). Уязвимости являются

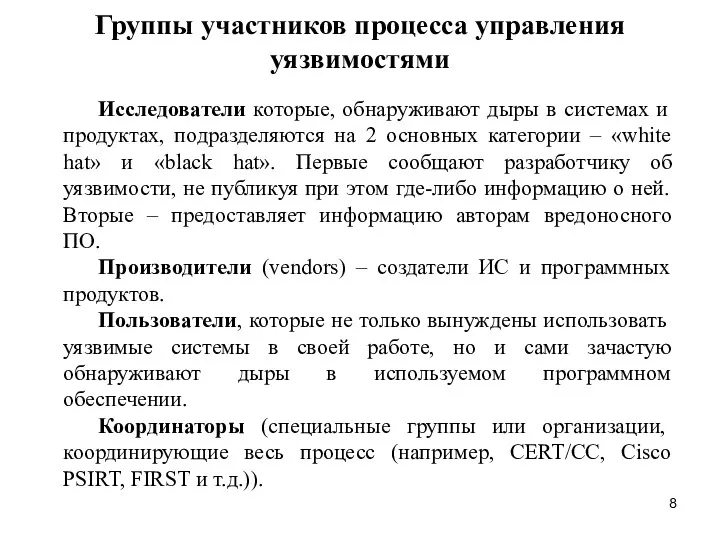

- 8. Группы участников процесса управления уязвимостями Исследователи которые, обнаруживают дыры в системах и продуктах, подразделяются на 2

- 9. Этапы жизненного цикла уязвимостей

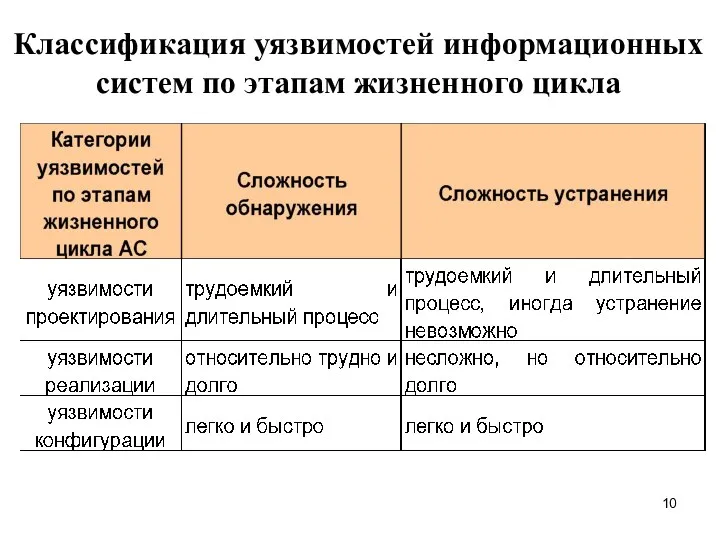

- 10. Классификация уязвимостей информационных систем по этапам жизненного цикла

- 11. Классификация угроз по аспекту информационной безопасности 1. Угрозы нарушения конфиденциальности; 2. Угроза нарушения целостности; 3. Угроза

- 12. Классификация угроз по непосредственному источнику угроз Угрозы непосредственным источником которых является природная среда (объективные физические процессы

- 13. Классификация угроз по степени преднамеренности проявления 1. Угрозы случайного действия и/или угрозы, вызванные ошибками или халатностью

- 14. Классификация угроз по положению источника угроз 1. Угрозы источник которых расположен вне контролируемой зоны территории (помещения),

- 15. 2. Угрозы источник которых расположен в пределах контролируемой зоны территории (помещения), на которой находится АС: -

- 16. Классификация угроз по степени зависимости от активности АС 1. Угрозы которые могут проявляться независимо от активности

- 17. Классификация угроз по степени воздействия на АС 1. Пассивные угрозы, которые при реализации ничего не меняют

- 18. Модель нарушителя информационной безопасности Модель нарушителя — абстрактное описание нарушителя информационной безопасности. Модель нарушителя определяет: -

- 19. Классификация атак Производя атаку, злоумышленник преследует определённые цели: • нарушение нормального функционирования объекта атаки (отказ в

- 20. Классификация атак по мотивации действий • Случайность • Безответственность • Самоутверждение • Идейные соображения • Вандализм

- 21. Механизмы реализации атак пассивное прослушивание Пример: перехват трафика сетевого сегмента подозрительная активность Пример: сканирование портов (служб)

- 22. • Выведение из строя Пример: посыпка пакетов определённого типа на атакуемый узел, приводящая к отказу узла

- 24. Скачать презентацию

Пресс-службы в органах власти

Пресс-службы в органах власти Computer club. Бизнес-проект

Computer club. Бизнес-проект Сотовые и спутниковые системы

Сотовые и спутниковые системы Язык разметки гипертекста HTML

Язык разметки гипертекста HTML Проектирование баз данных

Проектирование баз данных Публицистический стиль. Основные признаки. Подстили и жанры. Языковые особенности

Публицистический стиль. Основные признаки. Подстили и жанры. Языковые особенности Технология Drag and Drop

Технология Drag and Drop Своя игра по информатике

Своя игра по информатике Презентация Инновационные подходы в образовании

Презентация Инновационные подходы в образовании Warcraft III

Warcraft III The method of software upgrade for tablet PC B902

The method of software upgrade for tablet PC B902 Электронные услуги в сфере образования

Электронные услуги в сфере образования Введение в цикл разработки ПО

Введение в цикл разработки ПО Общие свойства объектов одного класса. Информатика, 3 класс, 1 часть

Общие свойства объектов одного класса. Информатика, 3 класс, 1 часть Алгоритмы и исполнители

Алгоритмы и исполнители Сети и системы телекоммуникаций. Транспортный уровень

Сети и системы телекоммуникаций. Транспортный уровень Вирусы и антивирусы

Вирусы и антивирусы Гуманитарные образовательные технологии как отражение инновационных процессов в образовании

Гуманитарные образовательные технологии как отражение инновационных процессов в образовании Понятие. Понятие личности

Понятие. Понятие личности Теория автоматов и формальных языков

Теория автоматов и формальных языков Циклические структуры

Циклические структуры ФГИС ЕГРН. Общая информация

ФГИС ЕГРН. Общая информация Система стандартов по информации, библиотечному и издательскому делу. Организационно-распорядительная документация

Система стандартов по информации, библиотечному и издательскому делу. Организационно-распорядительная документация Язык HTML — язык тегов

Язык HTML — язык тегов Международная журналистика

Международная журналистика Алгоритмы на графах

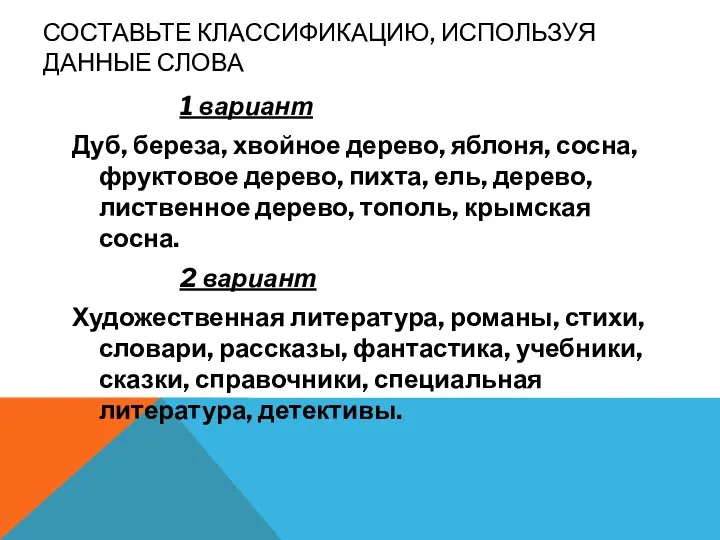

Алгоритмы на графах Самостоятельная работа по информатике 6 класс. классификации

Самостоятельная работа по информатике 6 класс. классификации Программирование на языке Си#. Форма. Лекция 40

Программирование на языке Си#. Форма. Лекция 40