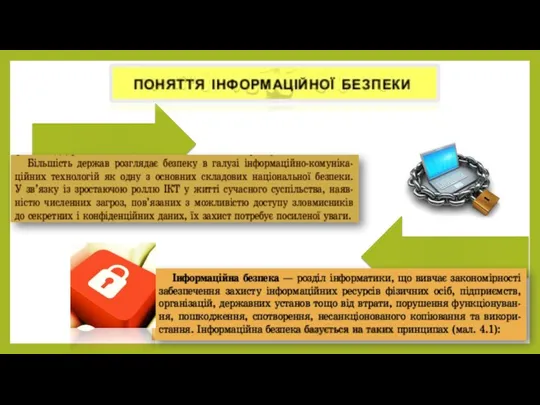

Слайд 2

Слайд 3

Слайд 4

Захист інформації-сукупність методів і засобів, що забеспечують

Слайд 5

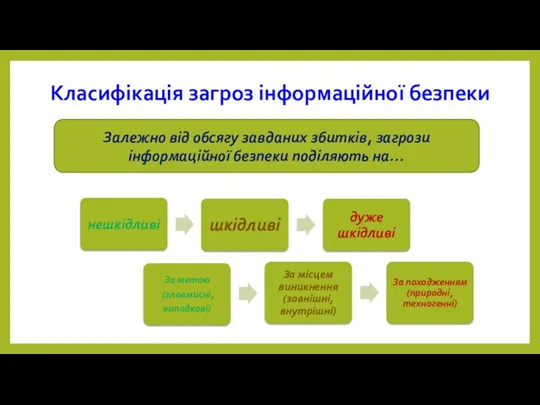

Класифікація загроз інформаційної безпеки

Залежно від обсягу завданих збитків, загрози інформаційної безпеки

поділяють на…

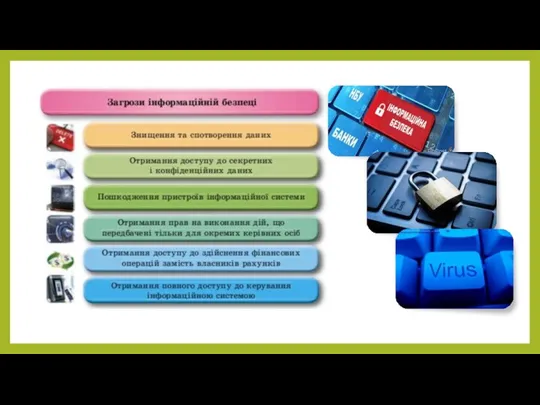

Слайд 6

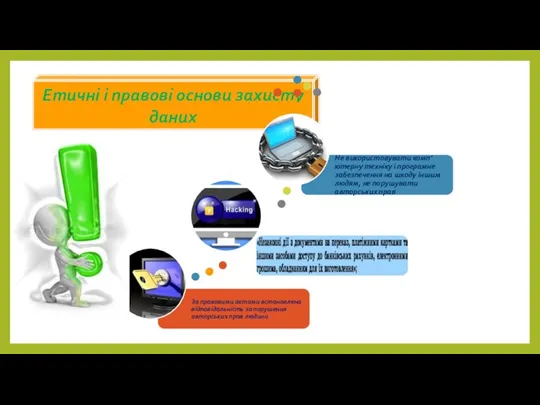

Слайд 7

Етичні і правові основи захисту даних