Содержание

- 2. Общие вопросы обеспечения кибербезопасности

- 3. План лекции УЧЕБНЫЕ ВОПРОСЫ : 1. Понятие кибербезопасности. 2. Методы совершения киберпреступлений. 3. Уязвимости интернета вещей.

- 4. План лекции УЧЕБНЫЕ ВОПРОСЫ : 4. Центры мониторинга и управления безопасностью. 5. Понятие Критической информационной инфраструктуры.

- 5. ЛИТЕРАТУРА Нормативно-правовые акты, официальные издания Об информации, информационных технологиях и защите информации : федеральный закон от

- 6. ЛИТЕРАТУРА Нормативно-правовые акты, официальные издания О полиции : федеральный закон от 07.02.2011 №3-ФЗ. О персональных данных

- 7. ЛИТЕРАТУРА Основная литература 1. Основы информационной безопасности в органах внутренних дел [Электронный ресурс] : учеб. пособие

- 8. ЛИТЕРАТУРА Основная литература 3. Основы информационной безопасности в органах внутренних дел [Электронный ресурс] : учеб. пособие

- 9. 1. Понятие кибербезопасности

- 10. «Концепция стратегии кибербезопасности Российской Федерации» 10.01.2014 года не была принята из-за позиции ФСБ России. Международный стандарт

- 11. Информационное пространство – сфера деятельности, связанная с формированием, созданием, преобразованием, передачей, использованием, хранением информации, оказывающая воздействие,

- 12. Информационная безопасность – состояние защищенности личности, организации и государства и их интересов от угроз, деструктивных и

- 13. Киберпространство – сфера деятельности в информационном пространстве, образованная совокупностью коммуникационных каналов Интернета и других телекоммуникационных сетей,

- 14. Кибербезопасность – совокупность условий, при которых все составляющие киберпространства защищены от максимально возможного числа угроз и

- 15. Киберпространство – комплексная виртуальная среда (не имеющая физического воплощения), сформированная в результате действий людей, программ и

- 16. Кибербезопасность – свойство защищенности активов от угроз конфиденциальности, целостности, доступности в киберпространстве.

- 17. Кибербезопасность – свойство защищенности активов от угроз конфиденциальности, целостности, доступности в киберпространстве.

- 18. Кибербезопасность – это деятельность, направленная на защиту систем, сетей и программ от цифровых атак. Кибербезопасность (компьютерная

- 19. Киберпространство – это сложная среда, создаваемая совокупностью информации, информационной среды и информационного взаимодействия субъектов с использованием

- 20. Киберугроза – это совокупность условий и факторов, создающих потенциальную или реально существующую опасность причинения вреда киберпространству.

- 22. 2. Методы совершения киберпреступлений

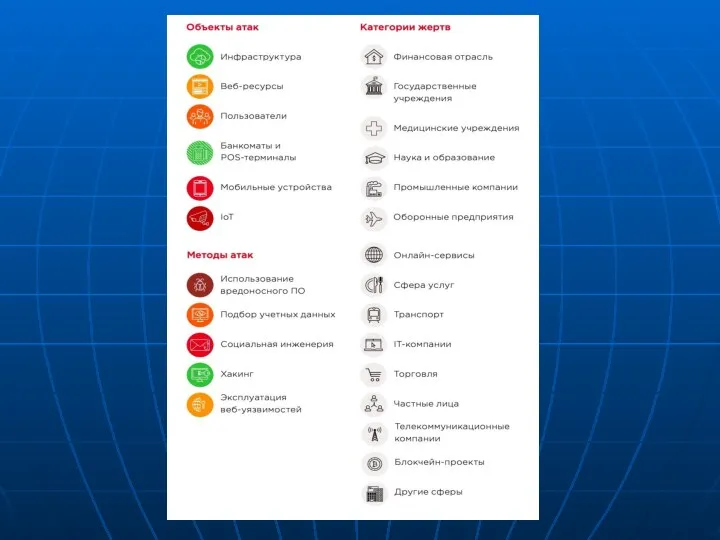

- 23. Киберпреступления – все преступления, в которых компьютер, информационно-телекоммуникационные технологии или сети выступают предметом, средством или орудием

- 24. Виды киберпреступлений: Против компьютерных данных и систем. 2. С использованием компьютерных средств. 3. Связаны с контентом.

- 25. Особенности киберпреступлений: 1. Повышенная скрытность совершения. 2. Трансграничные характер. 3. Особая подготовленность преступников, интеллектуальный характер преступной

- 26. Особенности киберпреступлений: 5. Неосведомленность потерпевших о том, то они подверглись преступному воздействию. 6. Дистанционный характер преступных

- 27. Программное обеспечение, которое наносит вред, – самый распространенный инструмент киберпреступников. Они создают его сами, чтобы с

- 28. Виды вредоносного программного обеспечения: вирусы; троянские программы; сетевые черви; шпионское ПО; программы-вымогатели; рекламное ПО.

- 29. SQL-инъекция - этот вид кибератак используется для кражи информации из баз данных. Киберпреступники используют уязвимости в

- 30. Фишинг – атаки, цель которых – обманом заполучить конфиденциальную информацию пользователя (например, данные банковских карт или

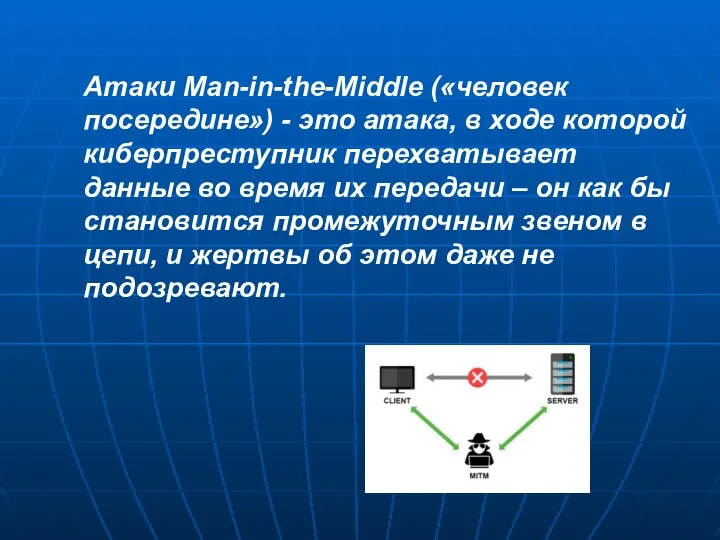

- 31. Атаки Man-in-the-Middle («человек посередине») - это атака, в ходе которой киберпреступник перехватывает данные во время их

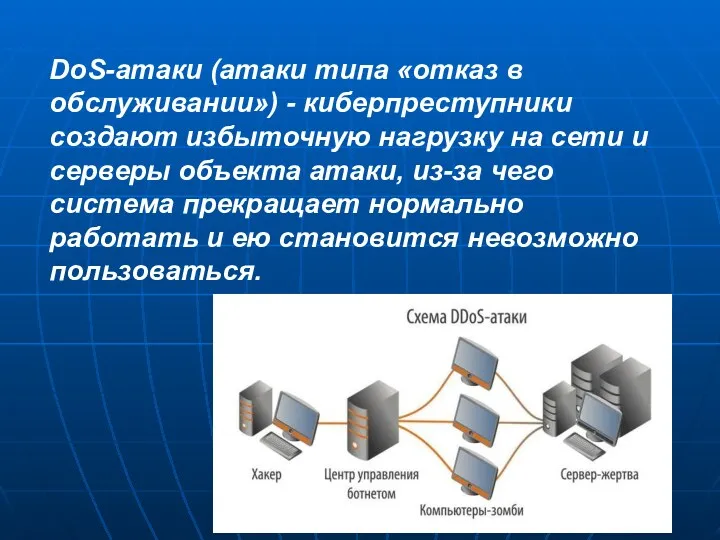

- 32. DoS-атаки (атаки типа «отказ в обслуживании») - киберпреступники создают избыточную нагрузку на сети и серверы объекта

- 33. Как защититься от атак: обновите программное обеспечение и операционную систему; используйте антивирусные программы; используйте надежные пароли;

- 34. не переходите по ссылкам, полученным по почте от неизвестных отправителей или неизвестных веб-сайтов; избегайте незащищенных сетей

- 35. 3. Уязвимости интернета вещей

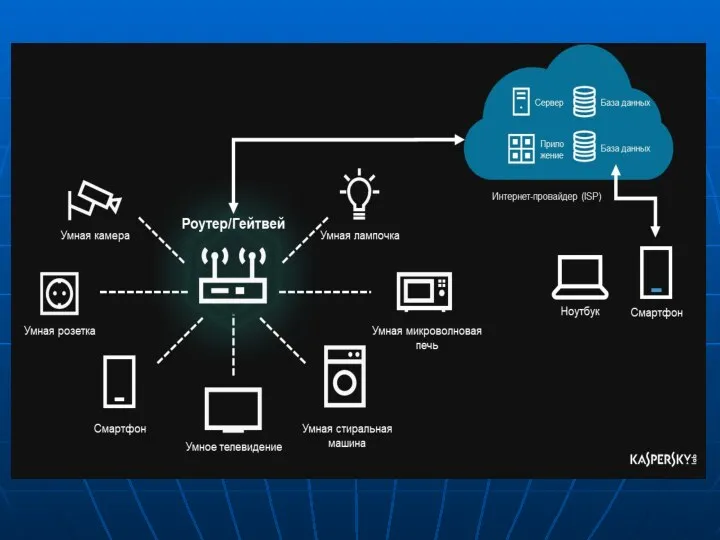

- 36. Интернет вещей (IoT) - сеть подключенных устройств, электрических бытовых приборов и других элементов с программным обеспечением,

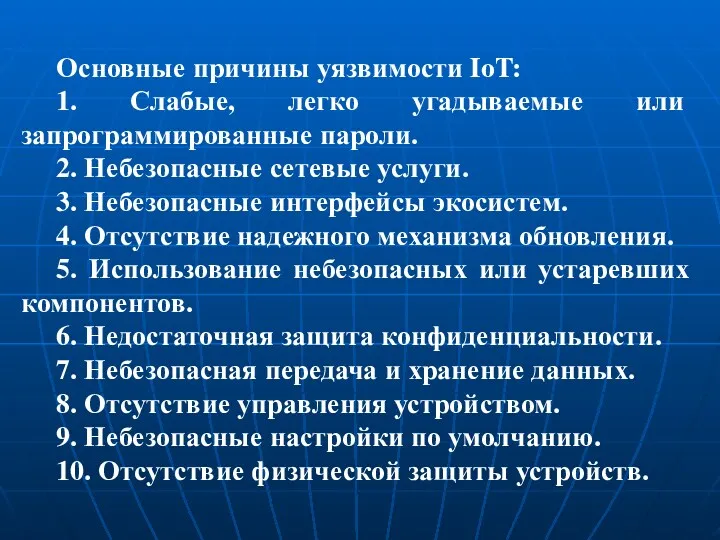

- 39. Основные причины уязвимости IoT: 1. Слабые, легко угадываемые или запрограммированные пароли. 2. Небезопасные сетевые услуги. 3.

- 40. 4. Центры мониторинга и управления безопасностью.

- 41. Центр мониторинга и оперативного управления безопасностью позволяет обеспечить: мониторинг инцидентов информационной безопасности; реагирование на инциденты ИБ;

- 42. Используемые технологии разделяются на группы: аудит событий; сбор, фильтрация и хранение событий; корреляция событий и выявление

- 43. Выгоды: Создание центров мониторинга и управления безопасностью позволяет снизить ущерб от инцидентов ИБ за счет своевременного

- 44. Выгоды: С помощью Центра управления инцидентами безопасности реализуются нормативные и международные требования по мониторингу событий. Централизация

- 45. 5. Понятие Критической информационной инфраструктуры

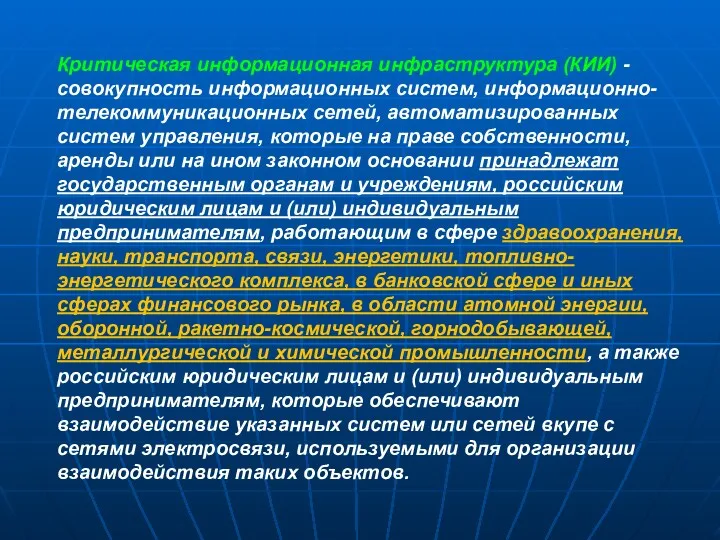

- 46. Критическая информационная инфраструктура (КИИ) - совокупность информационных систем, информационно-телекоммуникационных сетей, автоматизированных систем управления, которые на праве

- 47. 187-ФЗ по тематике КИИ: – вводит основные понятия; – создает основу правового регулирования; – определяет принципы

- 48. 187-ФЗ по тематике КИИ: – описывает полномочия Президента и органов госвласти в области обеспечения безопасности КИИ;

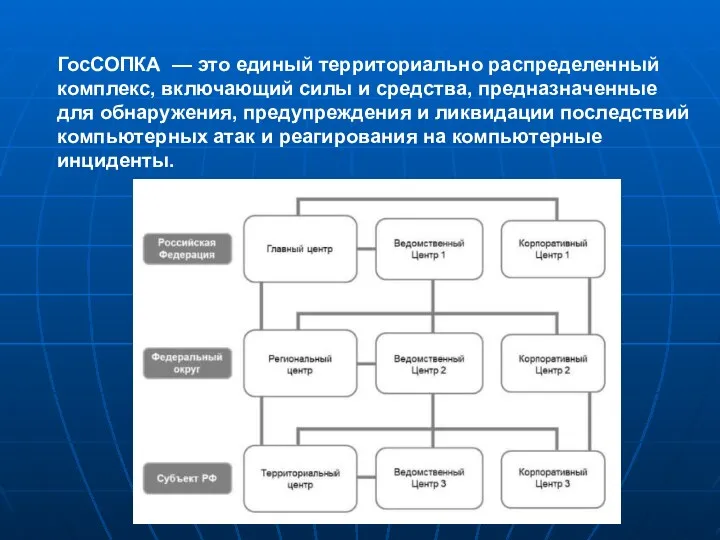

- 49. ГосСОПКА — это единый территориально распределенный комплекс, включающий силы и средства, предназначенные для обнаружения, предупреждения и

- 50. Национальный координационный центр по компьютерным инцидентам (НКЦКИ) – структура, отвечающая за обеспечение координации деятельности субъектов КИИ,

- 52. Скачать презентацию

Введение в тестирование ПО

Введение в тестирование ПО SEO-факторы и эволюция их веса. Поисковая оптимизация. Тема 3

SEO-факторы и эволюция их веса. Поисковая оптимизация. Тема 3 Введение в тестирование (занятие 1)

Введение в тестирование (занятие 1) Устанавливайте приложение ЦифроАрбат

Устанавливайте приложение ЦифроАрбат Информационные технологии. Информация и энтропия

Информационные технологии. Информация и энтропия Криптографические методы защиты информации

Криптографические методы защиты информации Искусство создания книги

Искусство создания книги Что нам стоит клип построить

Что нам стоит клип построить Программирование Python. Обработка ошибок и исключений

Программирование Python. Обработка ошибок и исключений Информация и информационные процессы. Информатика и информация

Информация и информационные процессы. Информатика и информация Программное управление учетными записями. Занятие 10

Программное управление учетными записями. Занятие 10 Основные типы информационно-поисковых задач и алгоритмы их решения

Основные типы информационно-поисковых задач и алгоритмы их решения Электронная почта. Сетевое коллективное взаимодействие. Сетевой этикет

Электронная почта. Сетевое коллективное взаимодействие. Сетевой этикет Восприятие игрового окружения

Восприятие игрового окружения Free Business Plan

Free Business Plan Кодирование информации

Кодирование информации Scratch. Основные компоненты

Scratch. Основные компоненты Возможности использования модулей СОДПП: правовая экспертиза, антикоррупционная экспертиза, конструктор НПА

Возможности использования модулей СОДПП: правовая экспертиза, антикоррупционная экспертиза, конструктор НПА Электронная почта. Сетевое коллективное взаимодействие. Сетевой этикет

Электронная почта. Сетевое коллективное взаимодействие. Сетевой этикет Представление информации в форме таблиц

Представление информации в форме таблиц Big Data (бигдейта)

Big Data (бигдейта) Как оставить отзыв о работе учреждения на официальном сайте для размещения информации

Как оставить отзыв о работе учреждения на официальном сайте для размещения информации Системы объектов

Системы объектов Компьютерные обучающие программы

Компьютерные обучающие программы Основы языка программирования PHP

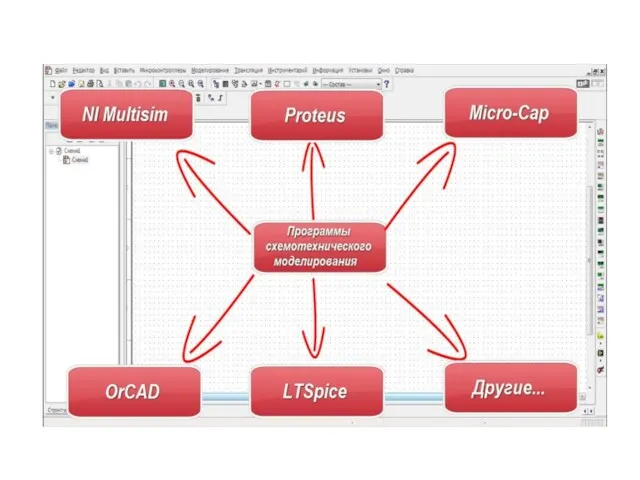

Основы языка программирования PHP Программы схемотехнического моделирования

Программы схемотехнического моделирования Аналіз впливу збільшення розмірності задачі на довжину паралельного упорядкування

Аналіз впливу збільшення розмірності задачі на довжину паралельного упорядкування Ерекшеліктерді өңдеу. Java

Ерекшеліктерді өңдеу. Java