Содержание

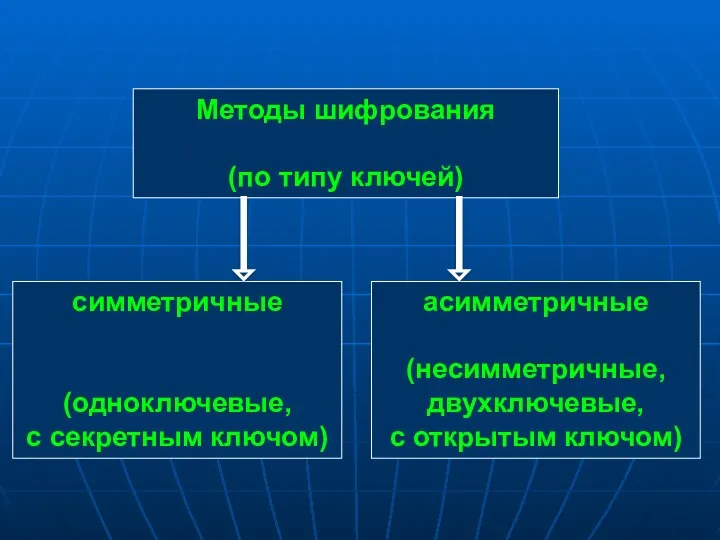

- 2. План лекции УЧЕБНЫЕ ВОПРОСЫ : 1. Основные понятия криптографии. 2. Исторические примеры шифрования. 3. Классификация методов

- 3. ЛИТЕРАТУРА Основная литература 1. Основы информационной безопасности : учебник / В. Ю. Рогозин, И. Б. Галушкин,

- 4. ЛИТЕРАТУРА Основная литература 3. Костюченко, К.Л. Основы информационной безопасности в органах внутренних дел : учеб. пособие

- 5. 1. Основные понятия криптографии.

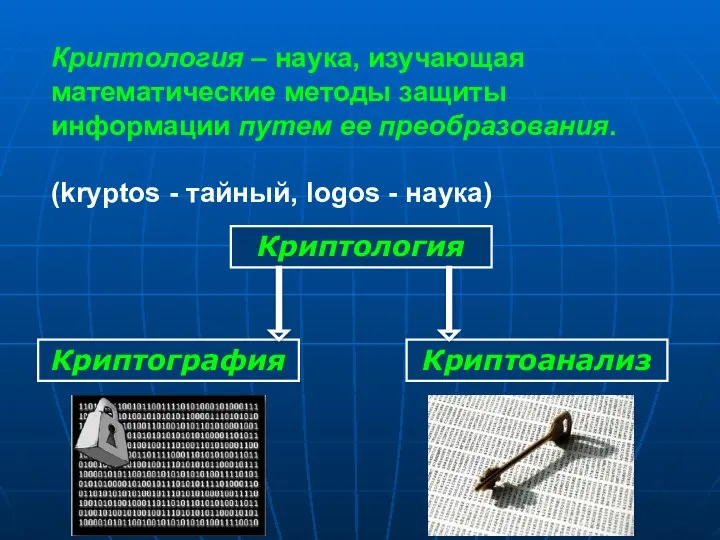

- 6. Криптология – наука, изучающая математические методы защиты информации путем ее преобразования. (kryptos - тайный, logos -

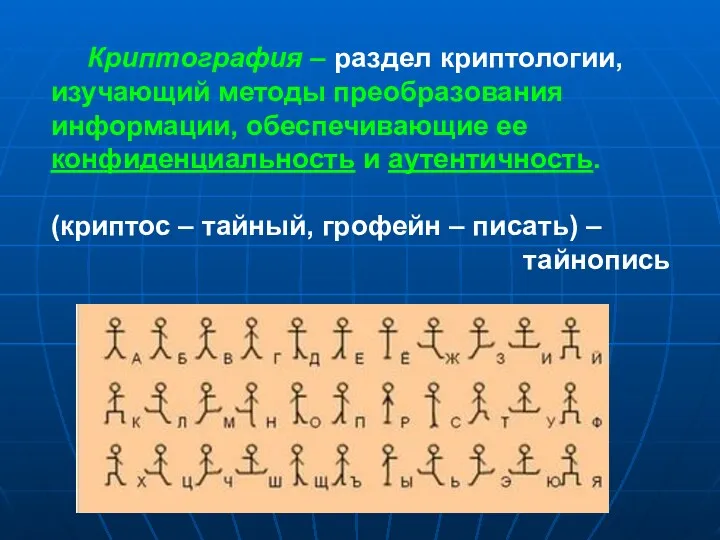

- 7. Криптография – раздел криптологии, изучающий методы преобразования информации, обеспечивающие ее конфиденциальность и аутентичность. (криптос – тайный,

- 8. Конфиденциальность (в криптологии) - невозможность получения информации из преобразованного массива без знания дополнительной информации (ключа). Аутентичность

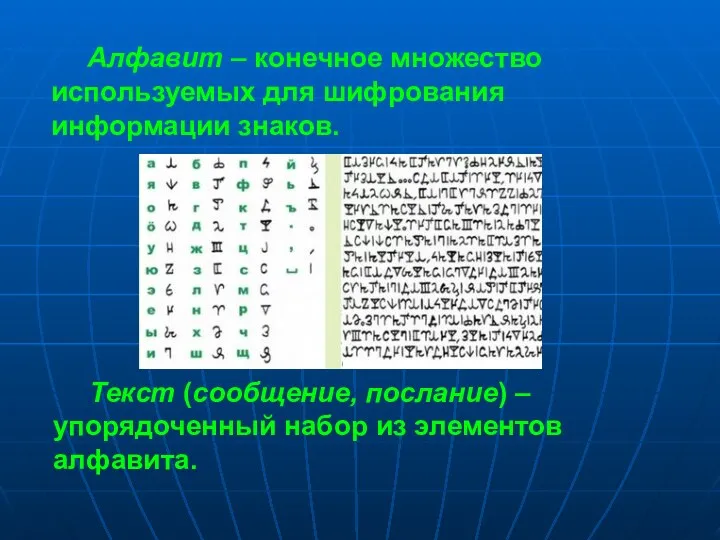

- 9. Алфавит – конечное множество используемых для шифрования информации знаков. Текст (сообщение, послание) – упорядоченный набор из

- 10. Текст (сообщение, послание) Исходный текст открытый текст, открытые данные Шифртекст закрытый текст, закрытые данные зашифрование расшифрование

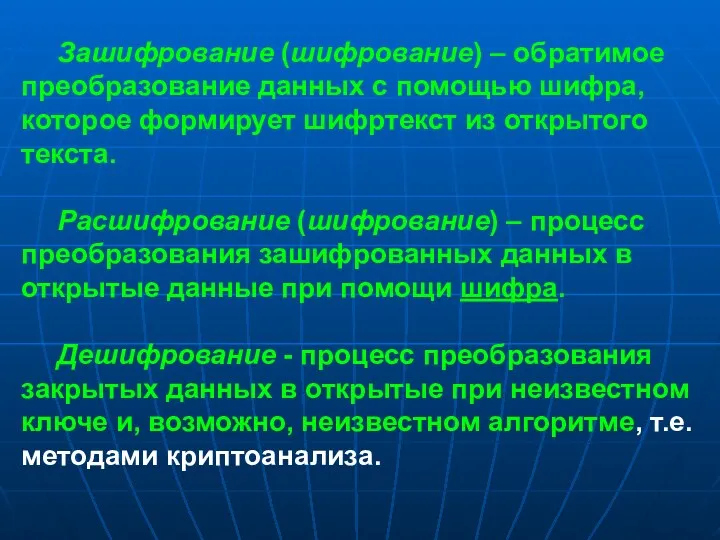

- 11. Зашифрование (шифрование) – обратимое преобразование данных с помощью шифра, которое формирует шифртекст из открытого текста. Расшифрование

- 12. Шифр (криптографическая система) - совокупность обратимых преобразований множества открытых данных на множество зашифрованных данных, заданных алгоритмом

- 13. Ключ – информация, необходимая для беспрепятственного зашифрования и дешифрования текстов. Ключ – конкретное секретное состояние некоторых

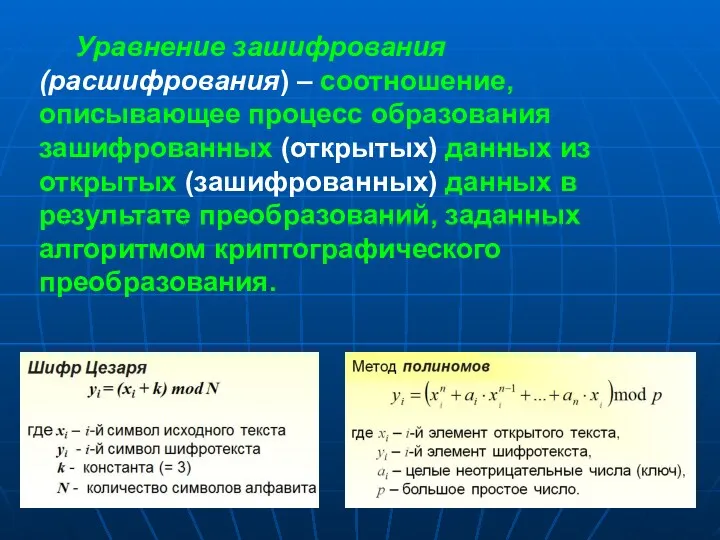

- 14. Уравнение зашифрования (расшифрования) – соотношение, описывающее процесс образования зашифрованных (открытых) данных из открытых (зашифрованных) данных в

- 15. Криптоанализ – это наука о раскрытии исходного текста зашифрованного сообщения без доступа к ключу. Криптостойкость -

- 16. Криптографическая защита – это защита данных с помощью криптографического преобразования, под которым понимается преобразование данных шифрованием

- 17. Федеральный закон от 06.04.2011 N 63-ФЗ Электронная подпись - информация в электронной форме, которая присоединена к

- 18. Основные цели криптографии: - Обеспечение конфиденциальности данных - Обеспечение аутентификации

- 19. Основные цели криптографии: - Обеспечение целостности данных - Обеспечение невозможности отказа от авторства

- 20. Разделы современной криптографии: симметричные криптосистемы; криптосистемы с открытым ключом; системы электронной подписи; управление ключами.

- 21. 2. Исторические примеры шифрования.

- 22. Этапы развития криптографии: Наивная криптография (до нач. XVI века). 2. Формальная криптография (кон. XV века –

- 23. Старейший сохранившийся шифрованный текст – табличка с клинописью, содержащая рецепт изготовления глазури для гончарных изделий. Использовались

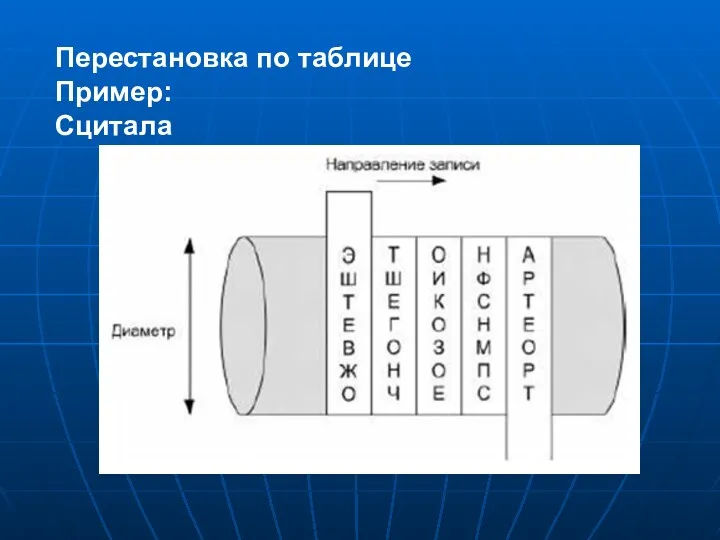

- 24. Сцитала (сциталь, скиталь) (IX в. до н. э. ) Наивная криптография

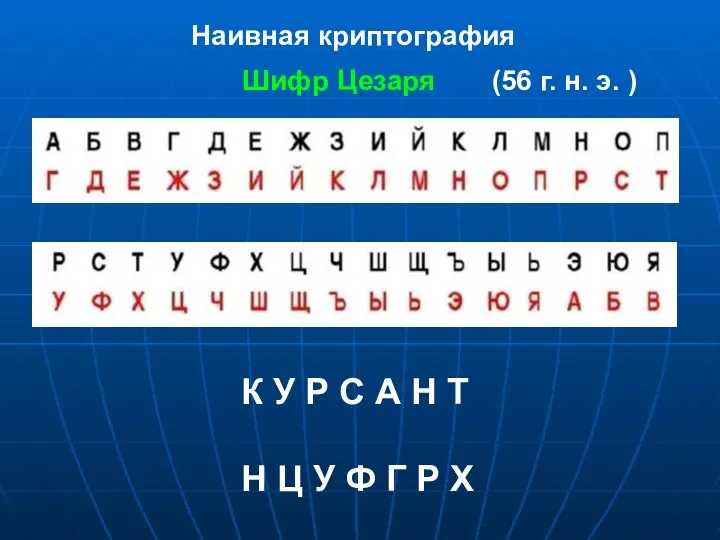

- 25. Шифр Цезаря (56 г. н. э. ) К У Р С А Н Т Н Ц

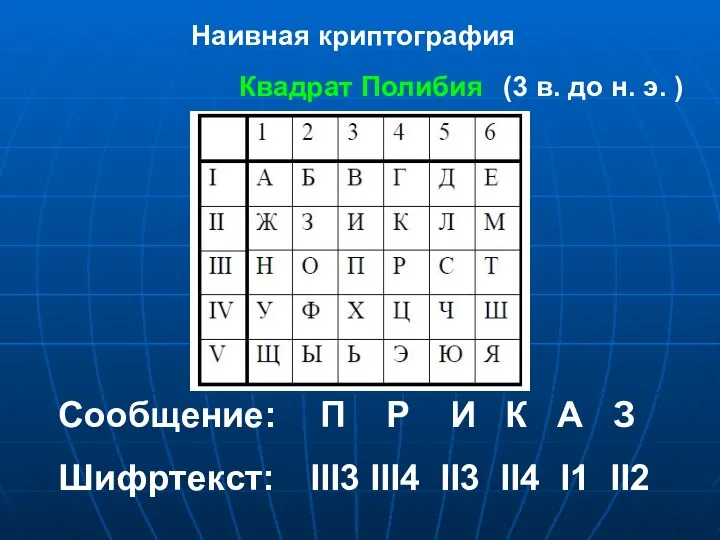

- 26. Квадрат Полибия (3 в. до н. э. ) Сообщение: П Р И К А З Шифртекст:

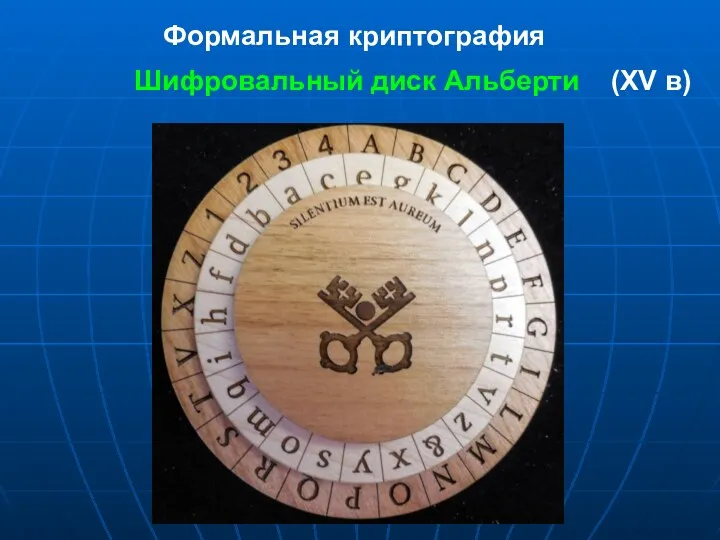

- 27. Шифровальный диск Альберти (XV в) Формальная криптография

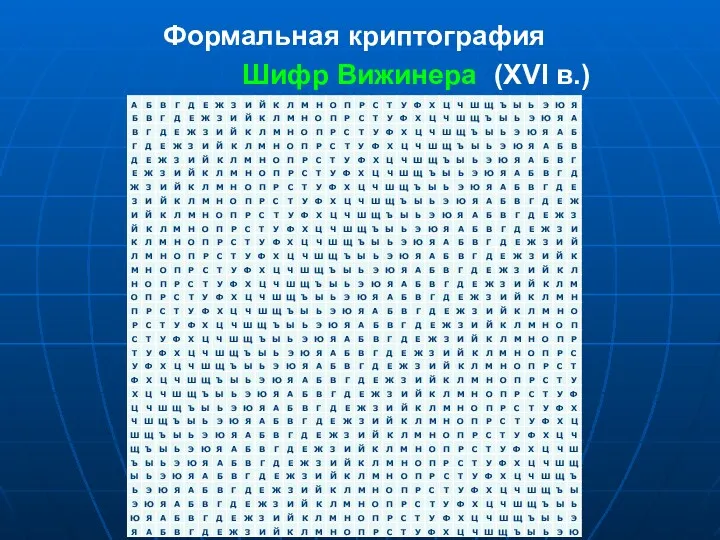

- 28. Шифр Вижинера (XVI в.) Формальная криптография

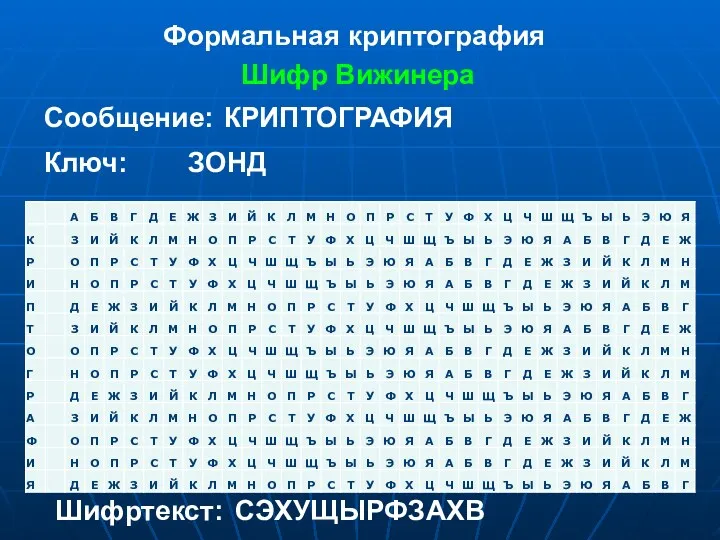

- 29. Шифр Вижинера Сообщение: КРИПТОГРАФИЯ Ключ: ЗОНД Шифртекст: СЭХУЩЫРФЗАХВ Формальная криптография

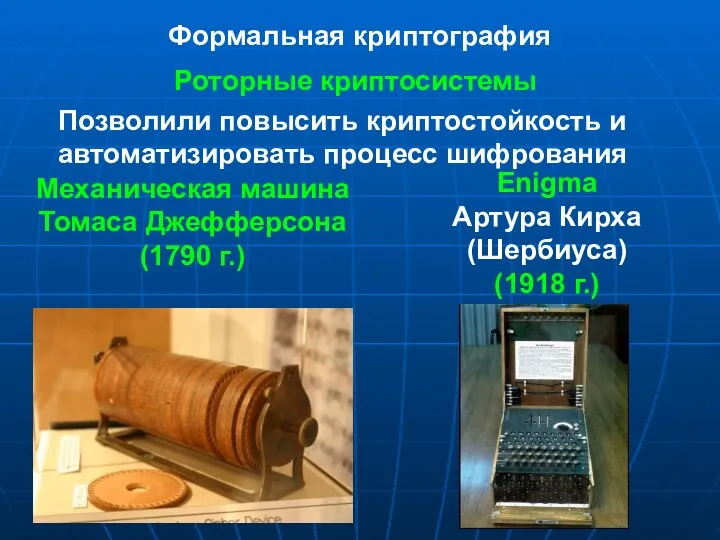

- 30. Роторные криптосистемы Позволили повысить криптостойкость и автоматизировать процесс шифрования Механическая машина Томаса Джефферсона (1790 г.) Enigma

- 31. Научная криптография: появление криптосистем со строгим математическим обоснованием криптостойкости, возникновение криптологии как науки Компьютерная криптография –

- 32. 3. Классификация методов криптографического закрытия информации.

- 33. (по виду преобразования информации) – шифрование; – кодирование; – рассечение-разнесение; – сжатие; – стеганография. Виды криптографического

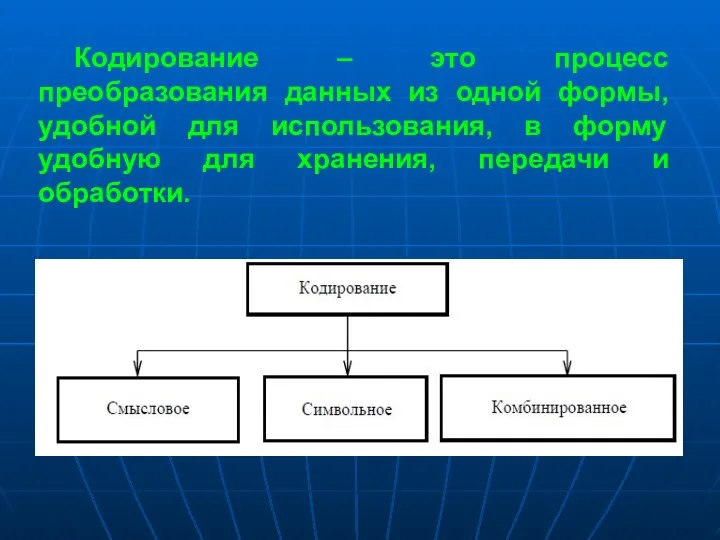

- 34. Кодирование – это процесс преобразования данных из одной формы, удобной для использования, в форму удобную для

- 35. Символьное кодирование: каждый знак алфавита открытого текста заменяется соответствующим символом.

- 36. Смысловое кодирование – это кодирование, в котором в качестве исходного алфавита используются не только отдельные символы

- 37. Метод рассечения (разнесения) информации заключается в разделении защищаемой информации на такие элементы, каждый из которых в

- 38. Метод сжатия информации заключается в замене повторяющихся последовательностей символов в сообщении на меньшую по размерам последовательность.

- 39. Стеганография – способ передачи или хранения информации с учетом сохранения в тайне самого факта такой передачи

- 40. Классическая стеганография: Примеры: - татуировки; - восковые таблички;

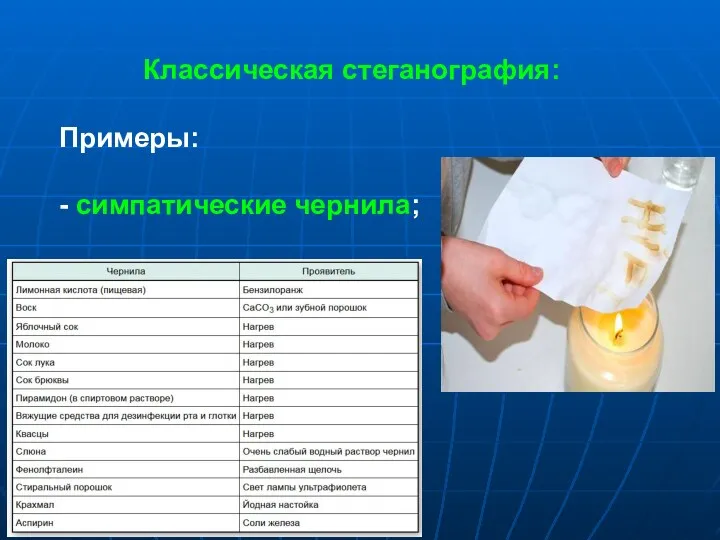

- 41. Классическая стеганография: Примеры: - симпатические чернила;

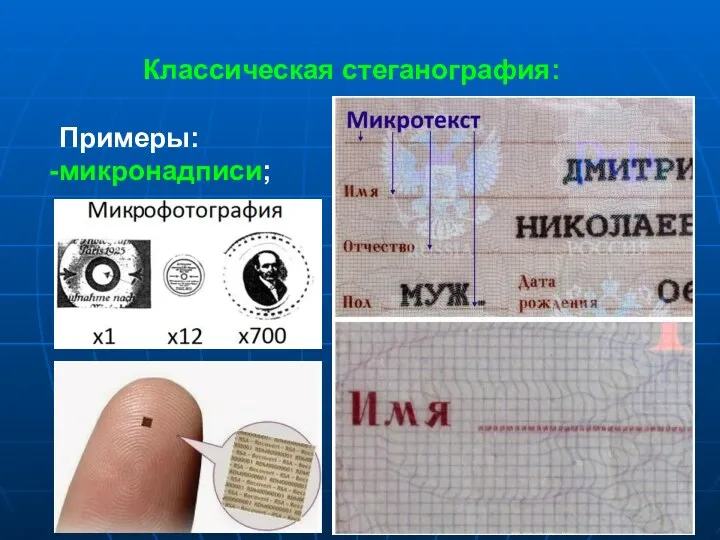

- 42. Классическая стеганография: Примеры: микронадписи;

- 43. Классическая стеганография: Примеры: микроточки;

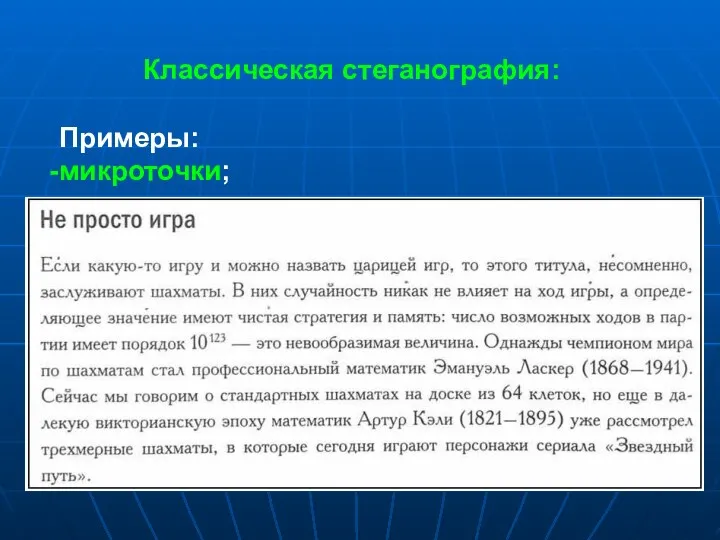

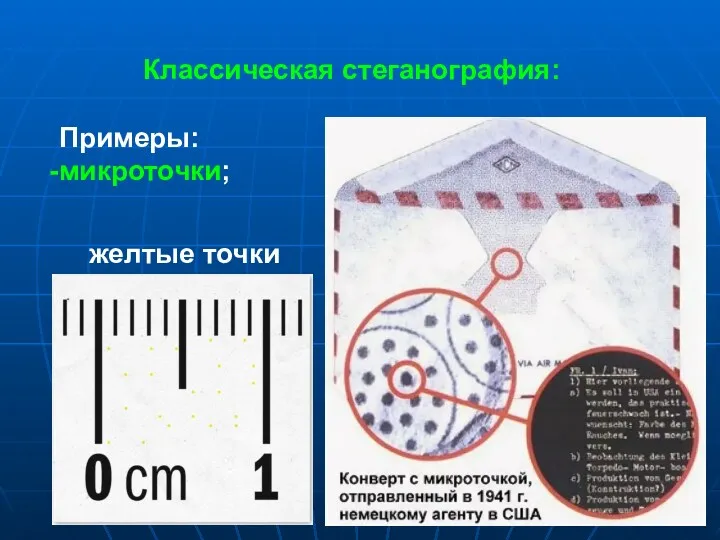

- 44. Классическая стеганография: Примеры: микроточки; желтые точки

- 45. Классическая стеганография: Примеры: пустышечный шифр; Компания «Люцифер» использует едкий натр, тяжелые грузила, острогу трехзубую, обветшалый ватник.

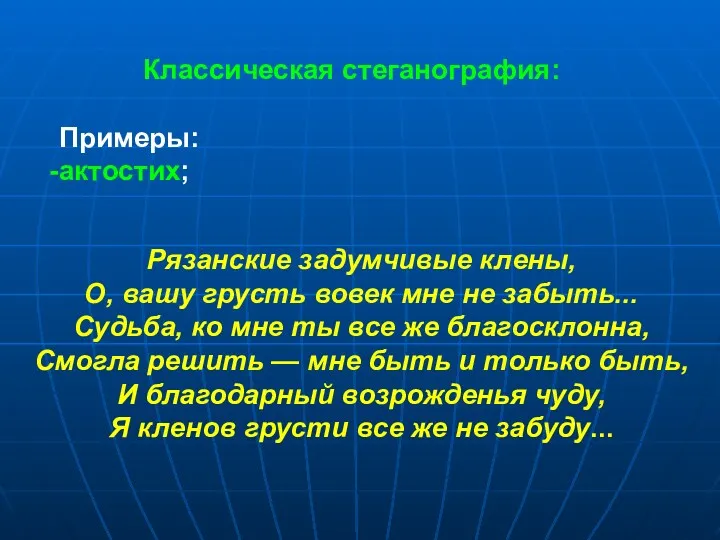

- 46. Классическая стеганография: Примеры: актостих; Рязанские задумчивые клeны, О, вашу грусть вовек мне не забыть... Судьба, ко

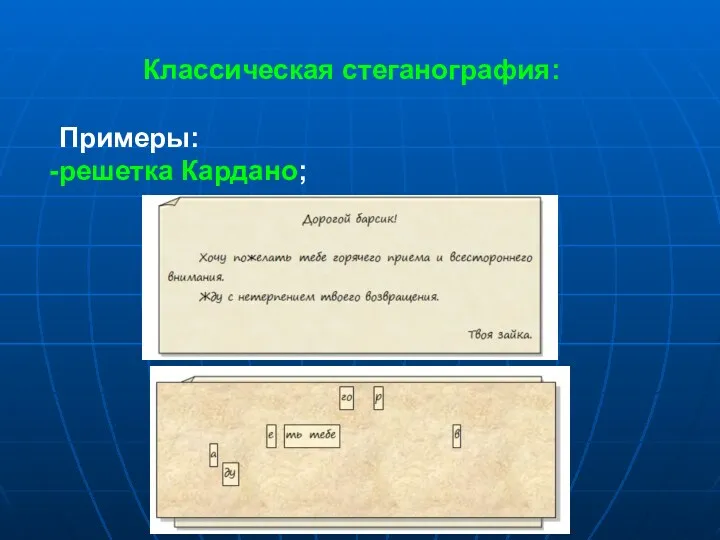

- 47. Классическая стеганография: Примеры: решетка Кардано;

- 48. Компьютерная стеганография — направление стеганографии, основанное на особенностях компьютерной платформы. Примеры: скрытие данных в неиспользуемых областях

- 49. Цифровая стеганография - направление стеганографии, основанное на сокрытии или внедрении дополнительной информации в цифровые объекты, вызывая

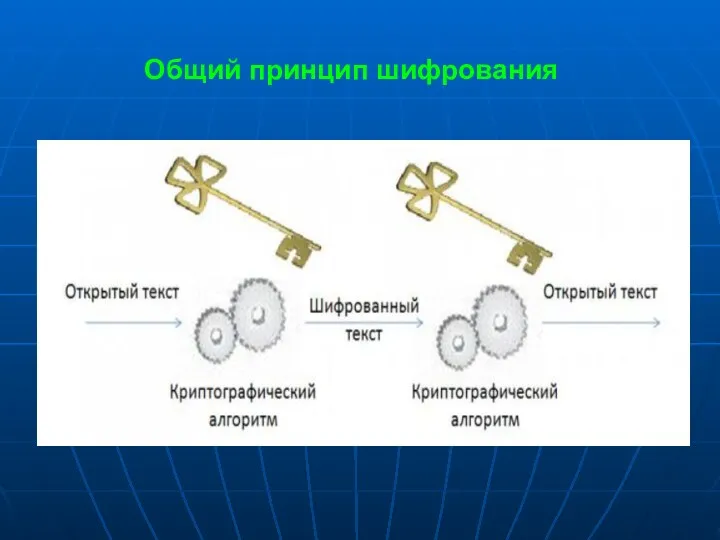

- 50. Общий принцип шифрования

- 52. Симметричное шифрование

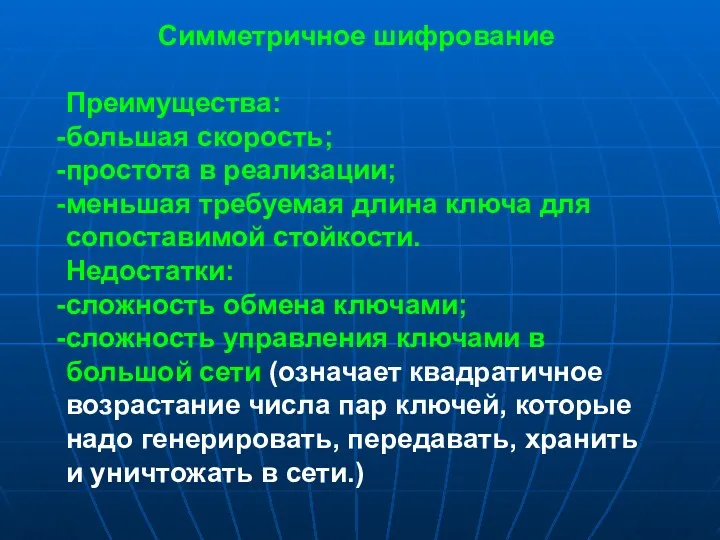

- 53. Симметричное шифрование Преимущества: большая скорость; простота в реализации; меньшая требуемая длина ключа для сопоставимой стойкости. Недостатки:

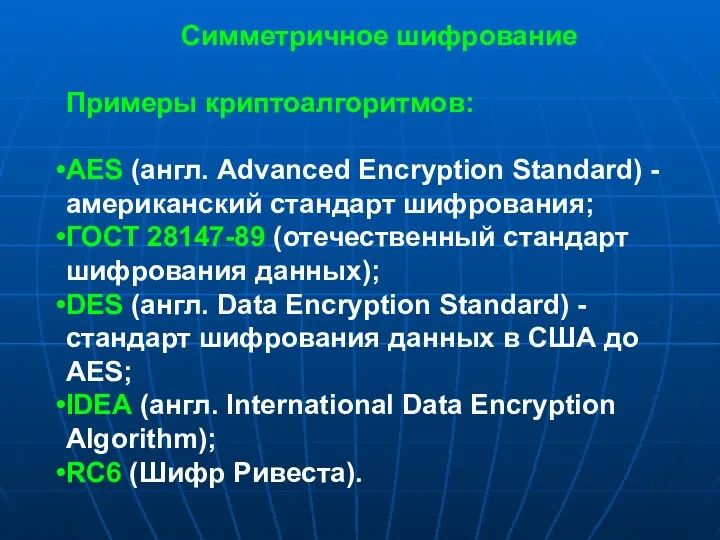

- 54. Симметричное шифрование Примеры криптоалгоритмов: AES (англ. Advanced Encryption Standard) - американский стандарт шифрования; ГОСТ 28147-89 (отечественный

- 55. Асимметричное шифрование

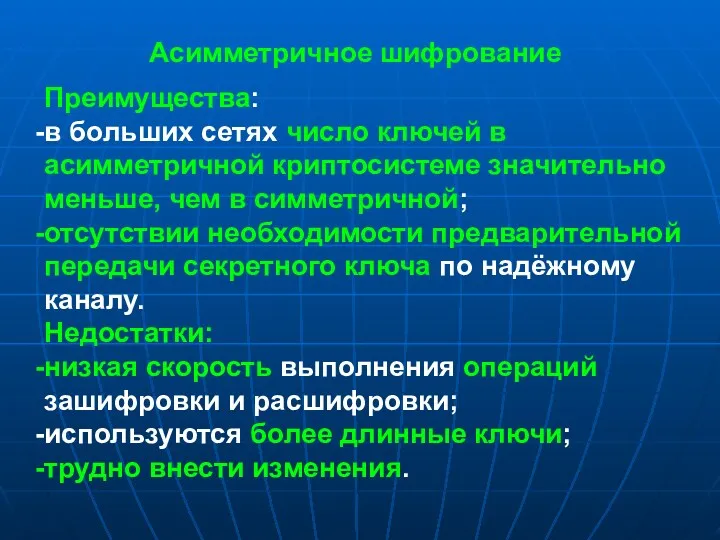

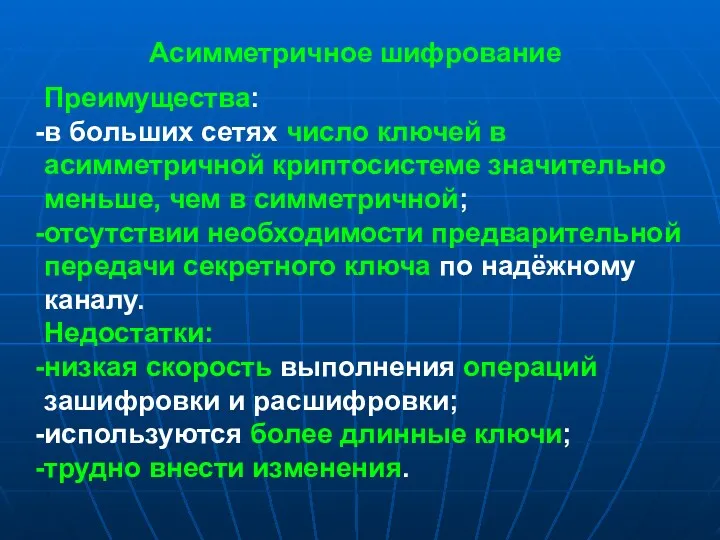

- 56. Асимметричное шифрование Преимущества: в больших сетях число ключей в асимметричной криптосистеме значительно меньше, чем в симметричной;

- 57. Асимметричное шифрование Преимущества: в больших сетях число ключей в асимметричной криптосистеме значительно меньше, чем в симметричной;

- 58. Асимметричное шифрование Примеры криптоалгоритмов: RSA (Rivest-Shamir-Adleman, Ривест — Шамир — Адлеман); Elgamal (Шифросистема Эль-Гамаля); ГОСТ 34.10-2001;

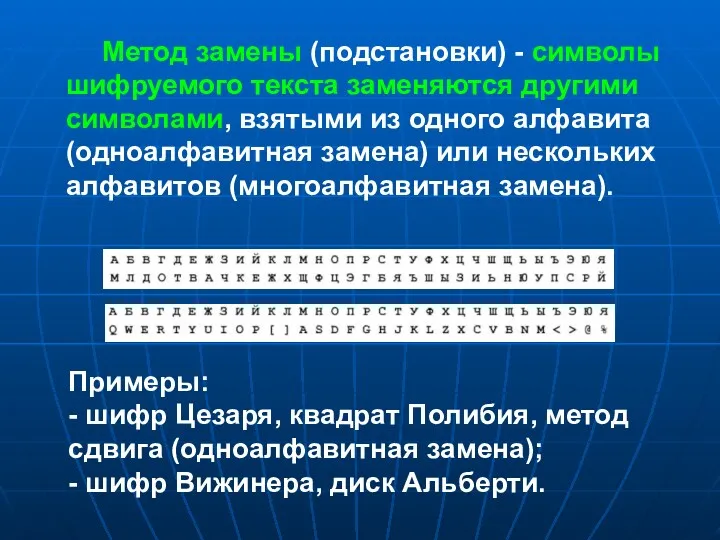

- 60. Метод замены (подстановки) - символы шифруемого текста заменяются другими символами, взятыми из одного алфавита (одноалфавитная замена)

- 61. Метод перестановки – несложный метод криптографического преобразования, заключающийся в перестановке местами символов исходного текста по некоторому

- 62. Перестановка по таблице Пример: Сцитала

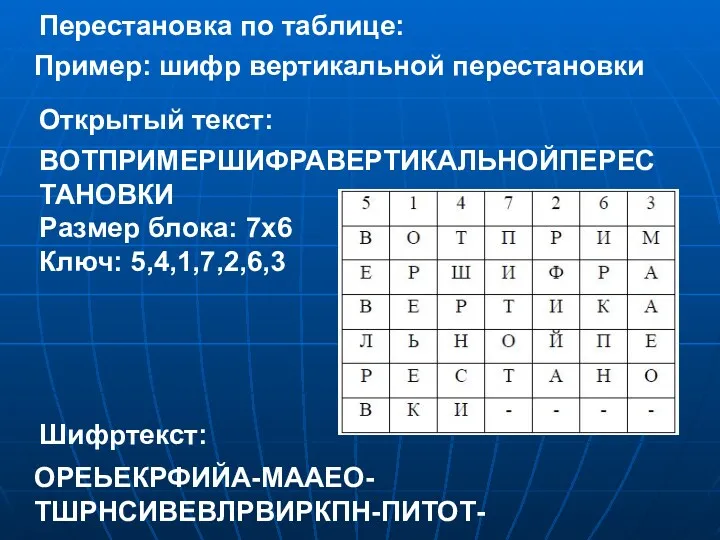

- 63. ВОТПРИМЕРШИФРАВЕРТИКАЛЬНОЙПЕРЕСТАНОВКИ Размер блока: 7х6 Ключ: 5,4,1,7,2,6,3 Пример: шифр вертикальной перестановки Открытый текст: ОРЕЬЕКРФИЙА-МААЕО-ТШРНСИВЕВЛРВИРКПН-ПИТОТ- Шифртекст: Перестановка по

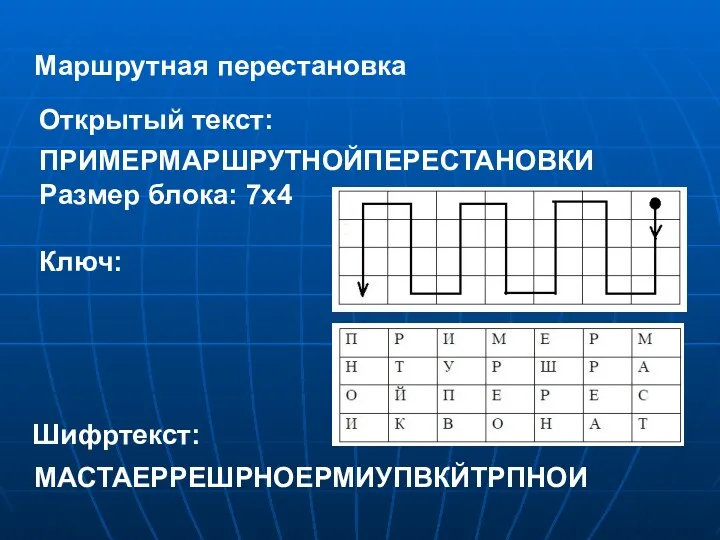

- 64. ПРИМЕРМАРШРУТНОЙПЕРЕСТАНОВКИ Размер блока: 7х4 Ключ: Маршрутная перестановка Открытый текст: МАСТАЕРРЕШРНОЕРМИУПВКЙТРПНОИ Шифртекст:

- 65. Аддитивные методы состоят в наложении по определенному, закону гаммы шифра на открытые данные (гаммирование). Гамма шифр

- 66. Аналитические методы состоят в том, что шифруемый текст преобразуется по некоторому аналитическому правилу (формуле) и основаны

- 67. Комбинированные методы предполагают использование нескольких различных способов шифрования, т.е. последовательное шифрование исходного текста с помощью двух

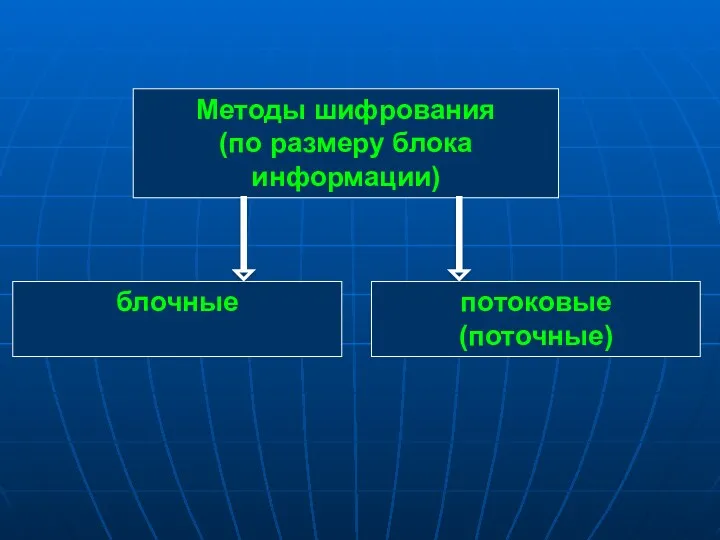

- 69. Поточные шифры – это те, в которых шифрование проводится над каждым битом либо байтом исходного (открытого)

- 70. Требования к криптографическим системам: − стойкость шифра противостоять криптоанализу должна быть такой, чтобы вскрытие его могло

- 71. Требования к криптографическим системам: − шифр должен быть стойким даже в случае, если нарушителю известно достаточно

- 72. Требования к криптографическим системам: − шифртекст не должен существенно превосходить по объему исходную информацию; − ошибки,

- 74. Скачать презентацию

Работа с файлами в Python

Работа с файлами в Python Памятка МТС Касса и 54-ФЗ

Памятка МТС Касса и 54-ФЗ Безпека в інтернеті!

Безпека в інтернеті! Аппаратное обеспечение компьютера

Аппаратное обеспечение компьютера Информационная работа в профсоюзной организации

Информационная работа в профсоюзной организации Презентация к уроку информатики в 7 классе Система и окружающая среда

Презентация к уроку информатики в 7 классе Система и окружающая среда Звуковая информация. Временная дискретизация звука

Звуковая информация. Временная дискретизация звука История развития Интернета

История развития Интернета Анализ ходовых качеств яхты с помощью программного комплекса FlowVision

Анализ ходовых качеств яхты с помощью программного комплекса FlowVision Начинаем программировать на Pascsl

Начинаем программировать на Pascsl СКАРБ - программное обеспечение для аптек и аптечных сетей

СКАРБ - программное обеспечение для аптек и аптечных сетей Математические модели потоков телефонных вызовов

Математические модели потоков телефонных вызовов Чат бот для улучшения оценок

Чат бот для улучшения оценок Реклама в интернете

Реклама в интернете Онлайн журнал для учителей начальных классов

Онлайн журнал для учителей начальных классов Разворачиваем офис. Телеком-решения для бизнеса

Разворачиваем офис. Телеком-решения для бизнеса Веб 2.0 в продвижении услуг библиотеки

Веб 2.0 в продвижении услуг библиотеки FaceByte UI Review

FaceByte UI Review Варианты занятости

Варианты занятости Ютуберы. Мирби

Ютуберы. Мирби Работа с электронными таблицами в программе Microsoft Excel

Работа с электронными таблицами в программе Microsoft Excel Коммерческая тайна

Коммерческая тайна Презентация. Шаблон

Презентация. Шаблон 2. Java Spring Core 2. Maven

2. Java Spring Core 2. Maven Универсальные поисковые системы

Универсальные поисковые системы Создание запросов

Создание запросов Стандартная библиотека шаблонов в языке программирования С++. Шаблоны функций и классов. (Лекция 1)

Стандартная библиотека шаблонов в языке программирования С++. Шаблоны функций и классов. (Лекция 1) Управляющие операторы. Структуры данных языка С

Управляющие операторы. Структуры данных языка С