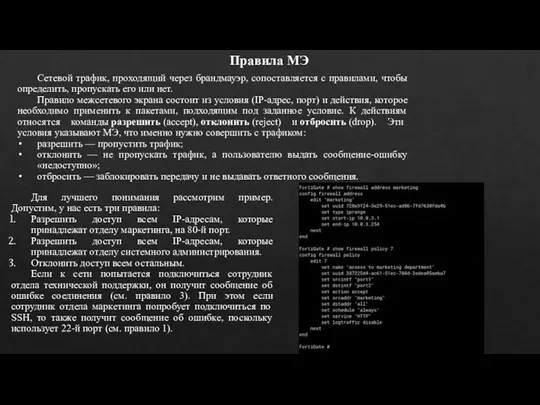

Правила МЭ

Сетевой трафик, проходящий через брандмауэр, сопоставляется с правилами, чтобы определить,

пропускать его или нет.

Правило межсетевого экрана состоит из условия (IP-адрес, порт) и действия, которое необходимо применить к пакетами, подходящим под заданное условие. К действиям относятся команды разрешить (accept), отклонить (reject) и отбросить (drop). Эти условия указывают МЭ, что именно нужно совершить с трафиком:

разрешить — пропустить трафик;

отклонить — не пропускать трафик, а пользователю выдать сообщение-ошибку «недоступно»;

отбросить — заблокировать передачу и не выдавать ответного сообщения.

Для лучшего понимания рассмотрим пример. Допустим, у нас есть три правила:

Разрешить доступ всем IP-адресам, которые принадлежат отделу маркетинга, на 80-й порт.

Разрешить доступ всем IP-адресам, которые принадлежат отделу системного администрирования.

Отклонить доступ всем остальным.

Если к сети попытается подключиться сотрудник отдела технической поддержки, он получит сообщение об ошибке соединения (см. правило 3). При этом если сотрудник отдела маркетинга попробует подключиться по SSH, то также получит сообщение об ошибке, поскольку использует 22-й порт (см. правило 1).

Информационные ресурсы и сервисы интернета. Коммуникационные технологии

Информационные ресурсы и сервисы интернета. Коммуникационные технологии Культура электронного общения

Культура электронного общения Виртуальное и реальное общение в современном мире

Виртуальное и реальное общение в современном мире AngularJS

AngularJS Логические функции в MS Excel

Логические функции в MS Excel Системы счисления. Математические основы информатики. Информатика. 8 класс

Системы счисления. Математические основы информатики. Информатика. 8 класс Introduction to C++

Introduction to C++ Разработка файловой системы

Разработка файловой системы Функции в JavaScript

Функции в JavaScript HTML document

HTML document Common Gateway Interface (CGI)

Common Gateway Interface (CGI) Web - сайты и web-страницы

Web - сайты и web-страницы Разработка и создание информационной системы Автоматизация работы АЗС с использованием MS Excel и MS

Разработка и создание информационной системы Автоматизация работы АЗС с использованием MS Excel и MS Презентация Ревизор

Презентация Ревизор Презентация Одинокие атомы

Презентация Одинокие атомы Атаки отказа в обслуживании (DoS). Перехват и перенаправление трафика

Атаки отказа в обслуживании (DoS). Перехват и перенаправление трафика Графический интерфейс пользователя операционной системы

Графический интерфейс пользователя операционной системы Содержание практики по Facebook

Содержание практики по Facebook Дополненная реальность в видеоиграх

Дополненная реальность в видеоиграх Создание информационной базы риэлтора

Создание информационной базы риэлтора Алгоритмы и их свойства

Алгоритмы и их свойства Веб-форумы. Интерактивное общение

Веб-форумы. Интерактивное общение Introduction to the course. Managing the application life cycle

Introduction to the course. Managing the application life cycle Жесткий диск

Жесткий диск Аутентификация при локальном и удаленном доступе. Лекция 6

Аутентификация при локальном и удаленном доступе. Лекция 6 SELECT (продолжение), INSERT, UPDATE, DELETE, UNION, JOIN

SELECT (продолжение), INSERT, UPDATE, DELETE, UNION, JOIN Разработка приложения по выбору веб-камер

Разработка приложения по выбору веб-камер Понятие графа. Способы описания графов

Понятие графа. Способы описания графов