Содержание

- 2. Слайд Рост количества атак Вирусы Перебор паролей «Троянские кони» Подмена субъекта соединения Перехват данных Автоматизированное сканирование

- 3. Слайд Причина неэффективности применяемых мер защиты В ряде случаев в организациях отсутствуют нормативно-методические документы, формализующие процесс

- 4. Слайд Система Управления Информационной Безопасностью СУИБ – это документированная системы управления, определённая в рамках компании, которая

- 5. Слайд СУИБ предназначена для: Успешного руководства обеспечением ИБ, организуя её функционирование систематически и прозрачным способом Постоянного

- 6. Слайд Международный стандарт ISO/IEC 27001 История формирования стандарта BS 7799 Часть 1 опубликована – февраль 1995

- 7. Слайд Процесс реализации СУИБ

- 8. Слайд Планирование Определение области действия проекта (scope) Идентификация информационных активов Оценка и анализ рисков информационной безопасности

- 9. Слайд Реализация Реализация плана обработки рисков ИБ и внедрение защитных мер Определение ключевых показателей эффективности для

- 10. Слайд Проверка Мониторинг и контроль защитных мер, включая регистрацию действий и событий, связанных с СУИБ Анализ

- 11. Слайд Действие Реализация тактических улучшений СУИБ Реализация стратегических улучшений СУИБ Информирование об изменениях и их согласование

- 12. Слайд Определение рамок проекта Область действия (scope) должна охватывать наиболее критические бизнес-процессы компании На этапе определения

- 13. Слайд Идентификация активов Информационные ресурсы, которые обеспечивают выполнение бизнес-процессов, заданных рамками проекта Прикладное и общесистемное программное

- 14. Слайд Классификация информационных ресурсов открытая информация открытая информация ограниченного распространения (для внутреннего использования) конфиденциальная информация строго

- 15. Слайд Оценка рисков безопасности Методика базируется на лучших мировых практиках NIST-800, OCTAVE и др. Выполняется адаптация

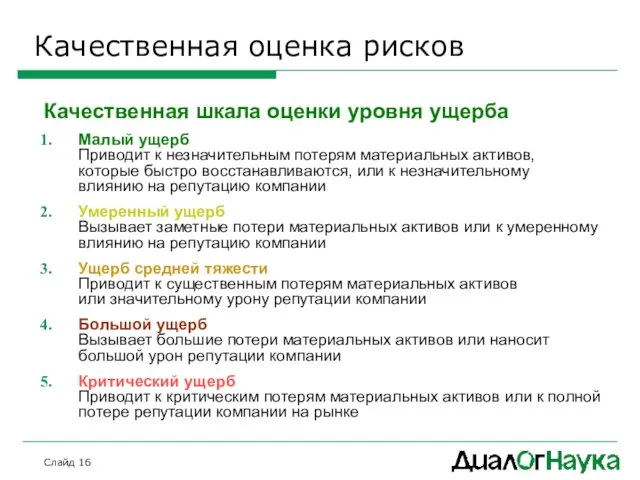

- 16. Слайд Качественная оценка рисков Качественная шкала оценки уровня ущерба Малый ущерб Приводит к незначительным потерям материальных

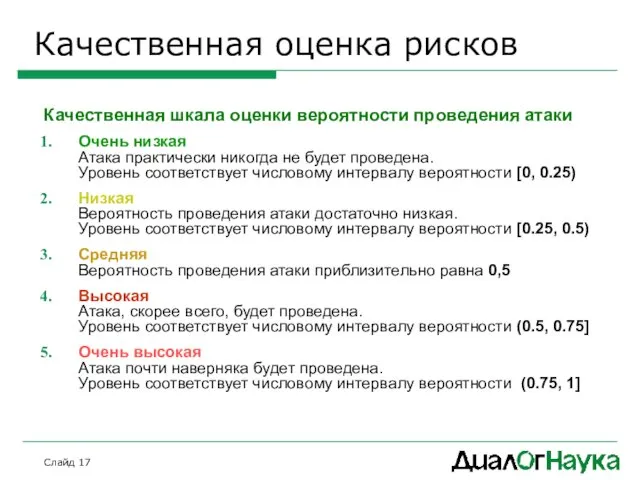

- 17. Слайд Качественная оценка рисков Качественная шкала оценки вероятности проведения атаки Очень низкая Атака практически никогда не

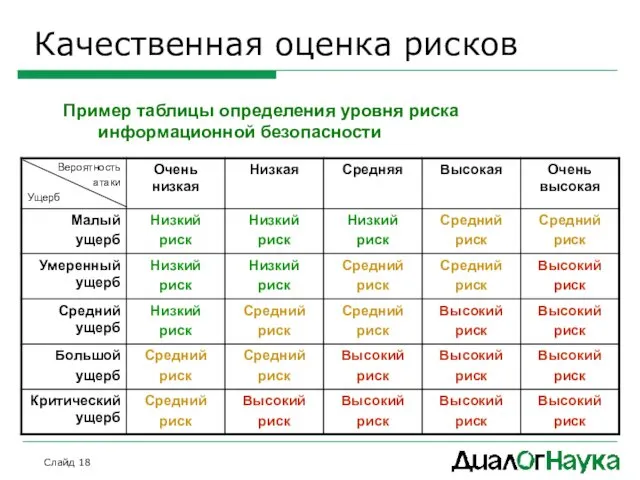

- 18. Слайд Качественная оценка рисков Пример таблицы определения уровня риска информационной безопасности

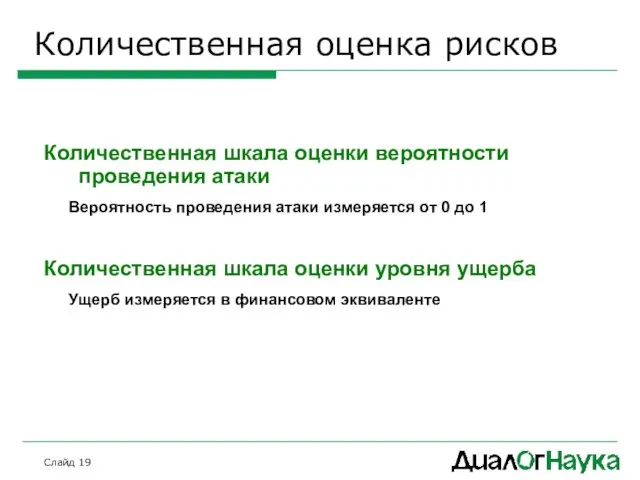

- 19. Слайд Количественная оценка рисков Количественная шкала оценки вероятности проведения атаки Вероятность проведения атаки измеряется от 0

- 20. Слайд Критерии оценки безопасности Нормативно-правовые документы предприятия, касающиеся вопросов информационной безопасности Требования действующего российского законодательства (РД

- 21. Слайд Анализ рисков Определение приемлемого уровня риска Выбор защитных мер, позволяющих минимизировать риски до приемлемого уровня

- 22. Слайд Инструментальный анализ защищенности Для чего предназначен: Инвентаризация ресурсов сети (устройства, ОС, службы, ПО) Идентификация и

- 23. Слайд Инструментальный анализ защищенности Анализ средств защиты информации Анализ VPN-шлюзов Анализ антивирусных средств защиты Анализ систем

- 24. Слайд Инструментальный анализ защищенности Анализ безопасности общесистемного программного обеспечения Анализ ОС Windows Анализ ОС UNIX Анализ

- 25. Слайд Особенности использования инструменталь-ных средств для сбора информации Заранее оговариваются рамки проведения инструментального аудита Результаты анализируются

- 26. Слайд Состав исходных данных Информация об организации Заказчика Организационно-распорядительная документация по вопросам информационной безопасности Информация об

- 27. Слайд Методы сбора исходных данных Предоставление опросных листов по определённой тематике, самостоятельно заполняемых сотрудниками Заказчика Интервьюирование

- 28. Слайд Что такое контроли (Control)? Меры контроля (Control) – это мера по минимизации риска Меры контроля

- 29. Слайд Разработка Положения о применимости контролей Положение о применимости контролей (Statement of Applicability) описывает совокупность контролей,

- 30. Слайд Нормативно-правовое обеспечение информационной безопасности

- 31. Слайд Основные разделы Политики Цели и задачи Политики безопасности Законодательная и нормативная основа обеспечения информационной безопасности

- 32. Слайд Особенности создания Политики учитывается текущее состояние и ближайшие перспективы развития АС учитываются цели, задачи и

- 33. Слайд Частные политики ИБ Политика предоставления доступа к информационным ресурсам Политика обеспечения безопасности коммуникаций Политика обеспечения

- 34. Слайд Регламенты в области ИБ Регламент резервного копирования информации Регламент расследования инцидентов в области информационной безопасности

- 35. Слайд Инструкции по безопасности Инструкция администратору безопасности Инструкция пользователю по обеспечению информационной безопасности

- 36. Слайд Система контроля версий правила оформления титульного листа систему нумерации документов и их версий в рамках

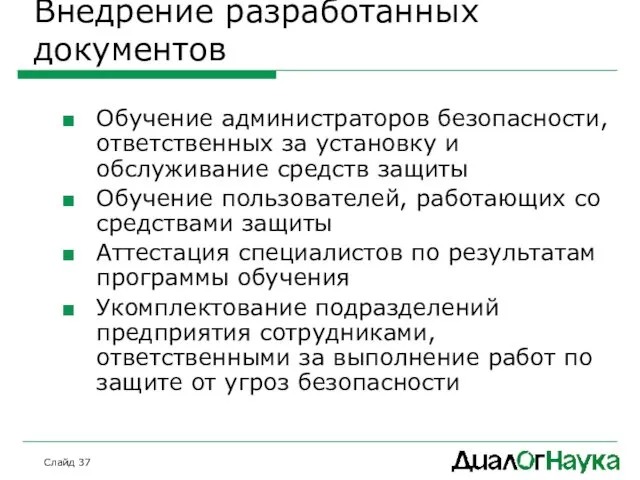

- 37. Слайд Внедрение разработанных документов Обучение администраторов безопасности, ответственных за установку и обслуживание средств защиты Обучение пользователей,

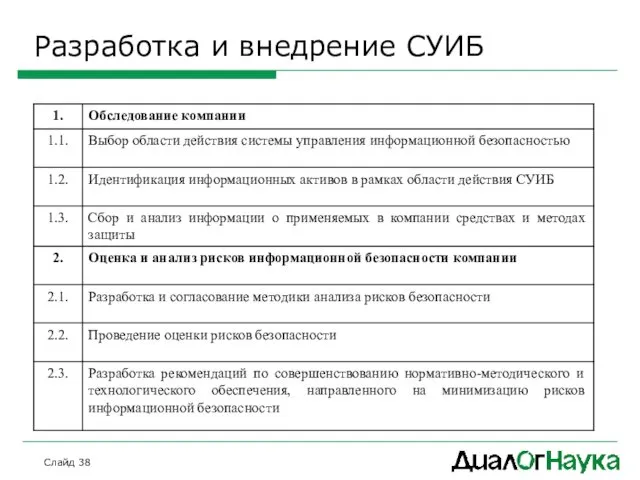

- 38. Слайд Разработка и внедрение СУИБ

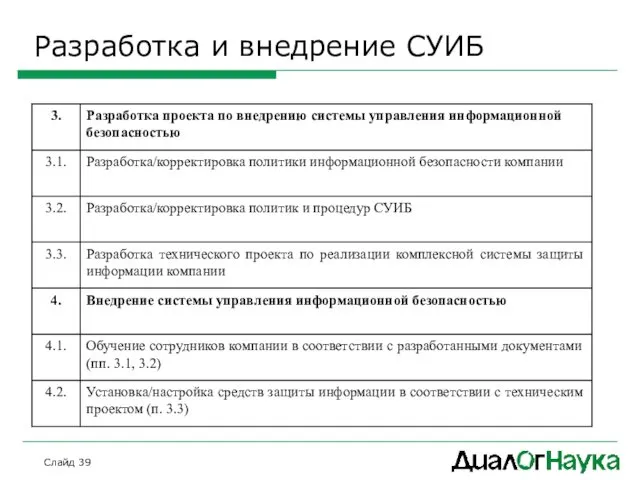

- 39. Слайд Разработка и внедрение СУИБ

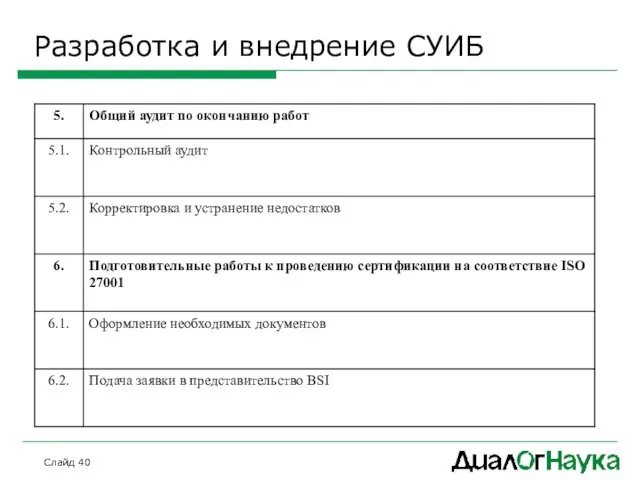

- 40. Слайд Разработка и внедрение СУИБ

- 42. Скачать презентацию

Сетевой этикет

Сетевой этикет Информация, её отбор, виды информации. Сохранение информации с помощью компьютера

Информация, её отбор, виды информации. Сохранение информации с помощью компьютера Растровая и векторная графика, презентация, 10 класс

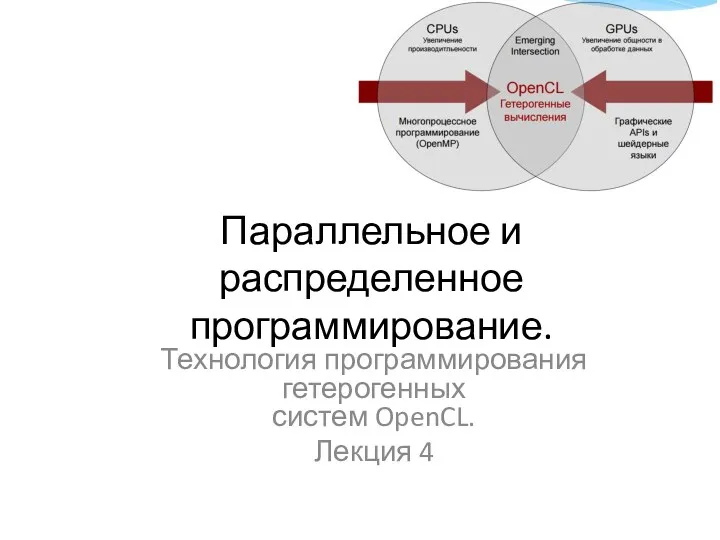

Растровая и векторная графика, презентация, 10 класс Параллельное и распределенное программирование. Технология программирования гетерогенных систем OpenCL

Параллельное и распределенное программирование. Технология программирования гетерогенных систем OpenCL HMI - парадигмы взаимодействия

HMI - парадигмы взаимодействия Проектирование информационной системы Планирование организационно-технических мероприятий предприятия

Проектирование информационной системы Планирование организационно-технических мероприятий предприятия Основы программирования: ТЕМА 04. УСЛОВНЫЙ ОПЕРАТОР.

Основы программирования: ТЕМА 04. УСЛОВНЫЙ ОПЕРАТОР. Введение в тестирование ПО

Введение в тестирование ПО Кибербезопасность. Индивидуальный проект

Кибербезопасность. Индивидуальный проект AT Command Server. Marvell Confidentia

AT Command Server. Marvell Confidentia Настройка сетевых параметров операционных систем Windows и Linux

Настройка сетевых параметров операционных систем Windows и Linux Инструкция PackageAssistant. Помощник в настройке смартфонов

Инструкция PackageAssistant. Помощник в настройке смартфонов Аналитический блок СБиС

Аналитический блок СБиС Объект и его свойства

Объект и его свойства Python. Создание функций и их использование

Python. Создание функций и их использование Социальные сети – инструмент интернет-маркетинга

Социальные сети – инструмент интернет-маркетинга Дорожные знаки. Знаки сервиса

Дорожные знаки. Знаки сервиса Разработка информационной системы для туристической фирмы

Разработка информационной системы для туристической фирмы Объявление в стиле Дикого Запада

Объявление в стиле Дикого Запада Основні функції ЗМІ

Основні функції ЗМІ Использование информационно-коммуникационных технологий на уроках русского языка и литературы

Использование информационно-коммуникационных технологий на уроках русского языка и литературы Отношения между понятиями

Отношения между понятиями Онтологии и тезаурусы

Онтологии и тезаурусы Инструкция по заказу. Экспресс-выписки

Инструкция по заказу. Экспресс-выписки Оператор выбора case

Оператор выбора case Тестовые артефакты

Тестовые артефакты Северная Африка. Журналистика, ислам, песок

Северная Африка. Журналистика, ислам, песок Введение в программирование на Python 3

Введение в программирование на Python 3