- Главная

- Информатика

- Средства противодействия атакам

Содержание

- 2. Обзор

- 3. Обзор

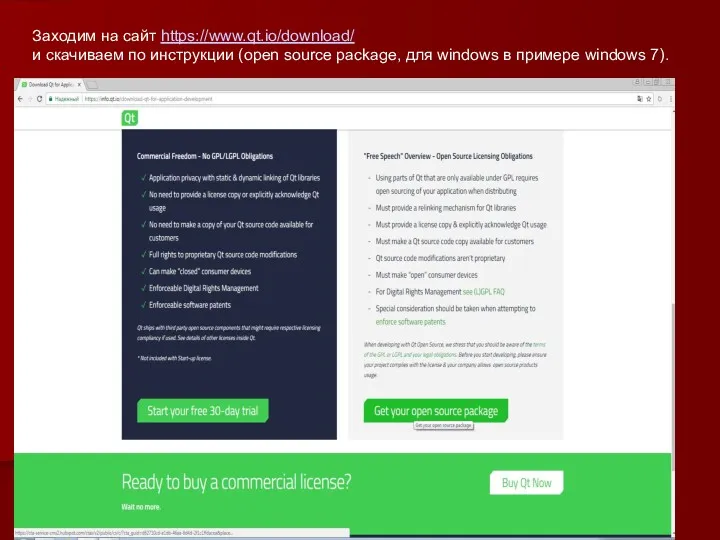

- 4. Введение Правила взаимодействия различных компонентов Интернет строго регламентированы действующими протоколами. А на средства противодействия вредоносным вторжениям

- 5. Введение Еще несколько лет назад большинство клиентов были соединены с Интернет через провода или оптические волокна,

- 6. Введение Начинать нужно с осмотра рабочих мест. Ищите наклейки на дисплеях или маркерах, где записаны пароли.

- 7. Очень часто пользователи не различают авторизацию и аутентификацию (Account Logon), хотя эти две процедуры имеют разное

- 8. В последнее время (2012г) некоторые работодатели в США стали требовать от соискателей их пароли в социальных

- 9. Защита от инсайдеров Хотя наибольшие усилия тратятся для защиты от внешних атак, до 80% вреда наносится

- 10. Защита от инсайдеров Следует наладить контроль за доступом к критическим файлам (пароли, конфигурационные файлы, журнальные файлы,

- 11. IDS (Intrusion Detection System) Существует много методов обмануть IDS (система детектирования попыток вторжения), например, перегрузив ее.

- 12. IDS (Intrusion Detection System) Для решения данной проблемы можно также привлечь технологию SIEM (Security Information &

- 13. Распознавание атак по аномальному поведению Распознавание атак по сигнатурам становится все более проблематичным. Во-первых, сигнатур становится

- 14. Распознавание атак по аномальному поведению Для локальной сети с большим числом машин, такой мониторинг может представлять

- 15. Распознавание атак по аномальному поведению Детектирование сетевых атак по аномальности статусных параметров предполагает сначала определение того,

- 16. IPS (Intrusion Protection System) или IMS (Intrusion Management ) Жесткие требования к времени реагирования на атаки

- 17. IPS (Intrusion Protection System) или IMS (Intrusion Management ) В реальности современная сеть содержит многослойную систему

- 18. IPS (Intrusion Protection System) или IMS (Intrusion Management )

- 19. IPS (Intrusion Protection System) или IMS (Intrusion Management ) Смотри Six Integral Steps to Selecting the

- 20. HIPS (Host Intrusion Protection System) В последнее время появилась система HIPS (Host Intrusion Protection System), которая

- 21. HIPS (Host Intrusion Protection System) Возможны и другие схемы подключения IDS/IPS.

- 22. HIPS (Host Intrusion Protection System) IDS пригодна для того, чтобы понять, насколько ситуация тревожна и сформировать

- 23. HIPS (Host Intrusion Protection System) Так как беспроводные сети находят все более широкое применение, а безопасность

- 24. HIPS (Host Intrusion Protection System) Если нет насущной потребности, следует дезактивировать вход USB на уровни BIOS.

- 25. HIPS (Host Intrusion Protection System) Появились сообщения о разработки вредоносных кодов, написанных на JavaScript. В это

- 26. HIPS (Host Intrusion Protection System) При стратегическом планировании в сфере сетевой безопасности следует учитывать тенденцию в

- 27. Анализ вторжений с помощью журнальных файлов Журнальные файлы приложений служат для отладки программ и регистрации сетевых

- 28. Методы противодействия вторжениям Прежде чем обсуждать средства противодействия, следует рассмотреть пути и методы вторжения и причины

- 29. Методы противодействия вторжениям Безопасность сегодня является частью самих данных (криптозащита), а не системы или устройства, где

- 30. Методы противодействия вторжениям Одним из средств детектирования вторжений может быть регистрация файлов, только что записанных на

- 31. Методы противодействия вторжениям Наиболее эффективными являются простые правила предосторожности, диктуемые здравым смыслом. Не устанавливать на своей

- 32. Методы противодействия вторжениям Для выявления вирусов, spyware и rootkit можно заглянуть, соблюдая осторожность, на следующие серверы:

- 33. Методы противодействия вторжениям Следует загрузить системный Process Explorer и просмотреть загруженные процессы и приложения. Это может

- 34. Методы противодействия вторжениям Не полагайтесь безгранично на Google или другую поисковую систему в отношении рекомендуемых программ

- 35. Методы противодействия вторжениям На уровне фирмы или организации необходим специальный план реагирования на любой сетевой инцидент.

- 36. Firewall Традиционные Firewall постепенно замещаются программами, способными анализировать не только заголовки, но и данные, например, XML-firewall

- 37. Firewall Но современные ЭВМ легко позволяют подобрать пароль при наличии хеша (2ГГц Intel может проверить 5000

- 38. Firewall Рис. 3. Пирамида Maslow На следующем уровне размещается архитектура безопасности сети и составляющих систем (Firewall,

- 39. VLAN и VPN Несколько увеличить безопасность может применение VLAN или VPN. Эти технологии не дают абсолютной

- 40. VLAN и VPN Примерно 90% всех мобильных приборов (лэптопы, MP3, USB-флэшки) не имеют необходимой защиты. Кроме

- 41. VLAN и VPN Одним из средств противодействия атакам является введение производителями микропроцессоров флага NX (не исполнять),

- 42. VLAN и VPN Пользователь сети должен ответить себе на следующие вопросы: Почему могут атаковать его сервер

- 43. VLAN и VPN В случае работы с беспроводными сетями при выявлении подозрительного объекта желательно его локализовать.

- 44. Sandbox и Virtual Environment При запуске на сервере недостаточно отлаженной программы или программы, взятой из ненадежного

- 45. Sandbox и Virtual Environment Для файловой системы и Registry главным препятствием является дублирование ресурсов. C одной

- 46. Sandbox и Virtual Environment Так как самой массовой ОС для серверов в настоящее время являются различные

- 47. Honeypot и HoneyNet Если атакер обычно собирает данные о будущем объекте атаки, то также следует действовать

- 48. Honeypot и HoneyNet Honeypot размещается в демилитаризованной зоне. Настройка Firewall2 более регламентирующая, что обеспечит требуемый уровень

- 49. Улучшению ситуации будет также способствовать политика безопасности, минимизирующая сетевые привилегии сотрудников. Каждый сотрудник должен иметь доступ

- 50. Сетевая информация, которую полезно собирать Число различных сервисов, работающих на ЭВМ (например, telnet, ssh, rlogin, http,

- 51. То что обычно в рабочее время, может выглядеть странно в выходные дни или ночью. Должны обращать

- 52. Сетевая информация, которую полезно собирать Для выявления файлов, существенно модифицированных в последнее время, что может свидетельствовать,

- 53. Сетевая информация, которую полезно собирать Попытки хакера установить свое программное обеспечение часто приводит к повреждению системных

- 54. Сетевая информация, которую полезно собирать Что касается противодействия Rootkit, можно рекомендовать следующее. Если вы работаете с

- 55. Сетевая информация, которую полезно собирать Хорошим индикатором состояния системы может стать даже темп роста размера журнального

- 56. Сетевая информация, которую полезно собирать Можно выполнить команды типа ls /usr/bin или ls /usr/sbin, чтобы проверить

- 57. CAPTCHA Одним из популярных видов вторжения является прямой подбор параметров аутентификации (имени и пароля), для этого

- 58. Antimalware (противовредоносное ПО) Обычно в обзорах не уделяется внимания конкретным программным средствам, но серьезность сетевых угроз

- 59. Antimalware Еще одним сканером уязвимостей является Secunia’s scanners. В отличии от MBSA Secunia может успешно сканировать

- 60. Antimalware Одним из главных и безусловных требований является своевременное обновление всех системных и прикладных программ. Время

- 61. Antimalware Рис. 7. Система предотвращения угроз нового поколения (NGTP)

- 62. Antimalware Большинство пользователей не понимают требований протокола SSL, не знают, как проверить корректность загружаемых программ, не

- 63. Противодействие атакам типа ARP spoofing и пр. Для ликвидации угроз атак типа ARP spoofing можно воспользоваться

- 64. Методы противодействия утечкам информации Сначала следует обратить внимание на то, что является источниками информационной уязвимости. Такими

- 65. Методы противодействия утечкам информации Целевые атаки: В современном мире с крайне развитыми коммуникациями криминальный мир достаточно

- 66. Оборона, базирующаяся на репутации, как компонент снижения рисков в Web 2.0 Учет репутации сетевого узла становится

- 67. Оборона, базирующаяся на репутации, как компонент снижения рисков в Web 2.0 Репутационные списки могут использоваться и

- 68. Фильтрация URL и анонимные прокси-серверы Можно встретить разные оценки материалов, которые выложены в Интернет. Одни считают

- 69. Фильтрация URL и анонимные прокси-серверы Чтобы пояснить масштаб трудностей, приведу пример такой базы данных, созданной компанией

- 70. Фильтрация URL и анонимные прокси-серверы Сейчас имеется более 100 000 зарегистрированных прокси и примерно 300 000

- 71. Фильтрация URL и анонимные прокси-серверы Многие эксперты сходятся во мнении, что наибольшую опасность представляют "свои" сотрудники

- 72. Фильтрация URL и анонимные прокси-серверы Что следует делать, чтобы минимизировать угрозы?

- 73. Фильтрация URL и анонимные прокси-серверы Существует и нехитрое правило - думай о последствиях, прежде чем кликать

- 74. Фильтрация URL и анонимные прокси-серверы Проблема доступа людей и программ к ресурсам сети и серверов сформалирована

- 75. Фильтрация URL и анонимные прокси-серверы Рис. 9. AAA в современных доменах безопасности

- 76. Системы выявления уязвимостей Мы чаще всего реагируем на ситуации, когда сеть, сервер или рабочая станция уже

- 77. Удаление фальшивых программ безопасности В последнее время получили большое распространение фальшивые программы безопасности (антивирусные программы см.

- 78. Угрозы социальных сетей Заметную угрозу безопасности составляют социальные сети (Facebook, Twitter) и блоги, так как они

- 79. Угрозы социальных сетей Так как составной частью многих атак является социальная инженерия, полезно знать, как уменьшить

- 80. Угрозы социальных сетей Проверяйте присланные вам электронные адреса и Интернет-ссылки, прежде чем ими воспользоваться. Они могут

- 81. Распознавание авторов злонамеренных почтовых сообщений Электронная почта является одним из самых широко используемых средств злоумышленников (от

- 82. "Отпечатки пальцев" для оборудования Для выявления источника атаки крайне актуально установить и доказать, что атака предпринята

- 83. «CD спасения» CD-спасения (Rescue CD) представляют собой загрузочный диск, который можно использовать, когда основная ОС не

- 84. Угрозы со стороны мобильного оборудования Вы можете иметь эшелонированную систему сетевой безопасности, но обычный смартфон может

- 85. Угрозы со стороны мобильного оборудования Заражение мобильных устройств может произойти через MMS или SMS, а также

- 86. Угрозы со стороны мобильного оборудования Существуют атаки, которые после осуществления вторжения не оставляют на компьютере-жертве никаких

- 87. Безопасность баз данных Ниже в таблице представлены 10 наиболее важных угроз в 2015 году по сравнению

- 88. Безопасность баз данных a. Избыточные и неиспользуемые привилегии Например, банковский служащий, чья функция сопряжена с обновлением

- 89. Уголовные статьи о правонарушениях в Интернет ж. Отсутствие управления критическими данными Временами администраторы забывают о каких-то

- 90. Уголовные статьи о правонарушениях в Интернет Внешним инцидентом считается такой, когда нарушитель не связан официально с

- 91. Уголовные статьи о правонарушениях в Интернет Уголовные преступления, сопряженные с банковскими операциями в Интернет, квалифицируются по

- 92. Реагирование на инцидент, сопряженный с информационной безопаcностью (ИБ) Реагирование на инцидент ИБ включает в себя технические

- 93. Общий алгоритм действий при наступлении инцидента Основная задача службы ИБ - это предотвращение возможных рисков, связанных

- 94. Общий алгоритм действий при наступлении инцидента После сохранения и оформления вещественных доказательств восстановить работоспособность информационной системы.

- 95. Современные системы резервного копирования В последнее время для целей резервного копирования все шире используется схема D2D2T

- 96. Современные системы резервного копирования Получила развитие и технология CDP (Continuous Data Protection). Каждый раз, когда измененные

- 97. Написание программ, минимизирующих угрозы Наиболее частой мишенью атак являются WEB-серверы. По этой причине особое внимание нужно

- 98. Написание программ, минимизирующих угрозы Пример сети для хранения жизненно важных данных приведен на рис. 12 (Life-critical

- 99. Восстановление системы после аварии или сетевого вторжения В условиях, когда каждая десятая машина оказывается взломанной, необходимо

- 100. Восстановление системы после аварии или сетевого вторжения Как реализовать тестирование восстановленной системы? Ведь это может потребовать

- 101. Восстановление системы после аварии или сетевого вторжения Активные разработки в последнее время ведутся в области систем

- 102. Меры защиты от DDoS-атак Рост числа DDoS-атак вынуждает всех пользователей Интернет задуматься о средствах противодействия этим

- 103. Меры противодействия атакам Иметь политику безопасности, известную всем сотрудникам предприятия. Оперативно выяснять источники враждебных действий и,

- 104. Меры противодействия атакам На рис. 14 показаны разные тактики детектирования атак и вторжений. Рис. 14. Тактики

- 105. Меры противодействия атакам Logging - журналирование процессов в системе и анализ журнальных файлов Network device events

- 107. Скачать презентацию

Слайд 2Обзор

Обзор

Слайд 3Обзор

Обзор

Слайд 4Введение

Правила взаимодействия различных компонентов Интернет строго регламентированы действующими протоколами. А на средства противодействия

Введение

Правила взаимодействия различных компонентов Интернет строго регламентированы действующими протоколами. А на средства противодействия

Различные системы антивирусной защиты непрерывно совершенствуются, но эта гонка хакерами выигрывается. Хакеру, если он хочет, чтобы его программа обходила антивирусную защиту, требуется много меньше усилий, чем создателю антивируса, чтобы восстановить его эффективность. В последние годы число известных сигнатур сетевых атак росло экспоненциально и исчисляется уже десятками миллионов. (см. "Is antivirus getting worse? Anti-virus software is getting worse at detecting both known and new threats", Maria Korolov, January 19, 2017). Эксперты по безопасности считают, что хакеры мало-по-малу выигрывают эту борьбу.

Интересным направлением являются попытки создания систем искусственного иммунитета. К сожалению пока не удалось достигнуть сколько-нибудь заметного успеха в этом направлении. В какой-то мере это объясняется тем, что суть природных вирусов и компьютерных не имеют ничего общего.

Слайд 5Введение

Еще несколько лет назад большинство клиентов были соединены с Интернет через провода или

Введение

Еще несколько лет назад большинство клиентов были соединены с Интернет через провода или

Задача защиты сети от вредоносной агрессии усложняется. Особенно сложно становится выявить маршрут или точку вторжения вредоносного кода в вашу сеть, атакер обычно действует через прокси или через взломанную ранее машину (а то даже через цепочку взломанных машин). Представьте себе, что в корпоративной сети имеется 10 000 машин, как можно выявить первоначальную точку заражения вредоносной программой? Диагностические средства для решения подобных задач только создаются.

Если вы не предпринимаете ничего для защиты своей сети или своей машины, вы являетесь благодатной мишенью для хакера.

Начинать надо с банальной вещи - корректного выбора и периодической смены паролей всеми без исключения сотрудниками. В среднем каждый пользователь использует 20 паролей и не все достаточно осмотрительны.

Слайд 6Введение

Начинать нужно с осмотра рабочих мест. Ищите наклейки на дисплеях или маркерах, где

Введение

Начинать нужно с осмотра рабочих мест. Ищите наклейки на дисплеях или маркерах, где

Исследование более чем 1400 паролей (Carnegie Mellon University), содержащих 16 и более символов, показало, что если в пароле применены какие-то грамматические структуры, то такие пароли проще взломать. В частности пароль 'Andyhave3cats' лучше, чем 'Shehave3cats'. Если пароль содержит в себе несколько слов (без пробелов) и все эти слова существительные, такой пароль не более надежен, чем пароль из 5-6 случайных символов.

Смотри сайты:

Gmail: https://www.google.com/landing/2step/

Amazon: http://aws.amazon.com/iam/details/mfa/

PayPal: https://www.paypal.com/us/cgi-bin?cmd=xpt/Marketing_CommandDriven/securitycenter/PayPalSecurityKey-outside&bn_r=o

Facebook: https://www.facebook.com/note.php?note_id=10150172618258920

Twitter: https://blog.twitter.com/2013/getting-started-with-login-verification

Слайд 7 Очень часто пользователи не различают авторизацию и аутентификацию (Account Logon), хотя эти две

Очень часто пользователи не различают авторизацию и аутентификацию (Account Logon), хотя эти две

Рабочая станция может запрашивать аутентификацию от контроллера домена с использованием Kerberos. Аутентификация предполагает проверку идентификации клиента. Аутентификация может производиться не на том компьютере, где производится авторизация. Аутентификация может включать процедуру сертификации или проверку IP-адреса, откуда производится попытка аутентификации. Организовать проверку IP-адреса можно, поместив список разрешенных адресов в файл /etc/host_allow (ОС Linux).

Авторизация и аутентификация

Слайд 8 В последнее время (2012г) некоторые работодатели в США стали требовать от соискателей их

В последнее время (2012г) некоторые работодатели в США стали требовать от соискателей их

Компания Apple получила патент на систему аутентификации, которая предполагает, что пользователь будет распознавать определенные графические образы. Например, когда на экране появляется мост в Сан Франциско, пользователь, чтобы получить доступ к устройству, должен ввести последние 4 цифры телефонного номера своего приятеля, который живет в этом городе. Apple планирует также использовать при аутентификации распознавание лица пользователя. Такая система распознавания использована в Android, но ее можно обмануть, предъявив фотографию владельца.

Пароли вошли в нашу жизнь достаточно глубоко. С помощью пароля можно получить доступ к нашему счету в банке, к медицинской карте, к персональным данным, фотографиям и т.д. Но мы не всегда достаточно ответственно относимся к выбору паролей. Следует иметь в виду, что замена буквы О на нуль или А на 1 и пр. не повышает прочность пароля. Использование одного и того же пароля для разных аккаунтов в разы понижает надежность защиты.

Авторизация и аутентификация

Слайд 9Защита от инсайдеров

Хотя наибольшие усилия тратятся для защиты от внешних атак, до 80%

Защита от инсайдеров

Хотя наибольшие усилия тратятся для защиты от внешних атак, до 80%

Многие меры защиты носят общий характер (пароли и политика безопасности), но существуют и специфические способы.

Прежде всего надо наладить контроль за информационными потоками внутри сети. Данные об усредненных значениях потоков должны храниться и быть всегда доступны администратору. Главная задача при этом заключается в выработке критериев детектирования критических ситуаций. Скажем, если каждым субботним утром из вашей сети уходит большой файл в какую-то страну, с которой у вас нет контактов, или по неизвестному адресу уходит большое число почтовых сообщений, это должно стать предметом немедленного расследования. Озабоченность должен вызывать и неожиданно быстрый рост журнальных файлов. Это может и не быть атакой, но мимо внимания администратора такой факт пройти не должен.

Должен вестись журнальный файл для всех сетевых событий, анализ журнального файла должен производиться программой, которая может автоматически уведомлять администратора о серьезных событиях.

Слайд 10Защита от инсайдеров

Следует наладить контроль за доступом к критическим файлам (пароли, конфигурационные файлы,

Защита от инсайдеров

Следует наладить контроль за доступом к критическим файлам (пароли, конфигурационные файлы,

Нужно периодически сканировать серверы и саму сеть на наличие вредоносных, потенциально опасных и подозрительных файлов. Обычные антивирусные системы вполне приемлемы для этих целей.

Появление хакерского средства Khobe, которое позволяет обходить традиционные средства антивирусной защиты, делает борьбу против инсайдеров еще более актуальной.

Крайне полезны для выявления внутреннего врага и такие средства как Honeypot.

Крайне важно четко определить области ответственности и доступа для различных сотрудников (это относится к сфере политики безопасности - принцип RBAC - Role Base Access Control). Каждый сотрудник должен иметь минимально возможный уровень доступа.

Важным является и тривиальное соображение совершенствования системы управления доступом.

Слайд 11IDS (Intrusion Detection System)

Существует много методов обмануть IDS (система детектирования попыток вторжения), например,

IDS (Intrusion Detection System)

Существует много методов обмануть IDS (система детектирования попыток вторжения), например,

Следует также учесть, что на большом сервере или в Firewall генерируется до 50000 записей в сутки. "Ручной" просмотр такого объема данных не представляется реальным. Поэтому для этой цели нужно использовать специальные программы анализа журнальных файлов. Такие программы будут представлять результаты анализа в сжатой форме, а в особо важных случаях передавать администратору почтовое или IM-сообщение.

Слайд 12IDS (Intrusion Detection System)

Для решения данной проблемы можно также привлечь технологию SIEM (Security

IDS (Intrusion Detection System)

Для решения данной проблемы можно также привлечь технологию SIEM (Security

Следует иметь в виду, что возрастание входных пропускных способностей до уровня 100Гбит/c и выше делает системы IDS недостаточно эффективными несмотря на рост производительности современных машин. Проблема может быть решена на аппаратном уровне путем распараллеливания обработки входного информационного потока. Анализ сложных сигнатур атак может занимать достаточно много времени, а это приводит к большим задержкам отклика, что замедляет работу многих приложений. Задержка должна быть не более 100 мксек, но в некоторых случаях задержка достигает 167 секунд, что совершенно не приемлемо; см. Eight Questions To Ask About Your Intrusion-Security Solution. Получила распространение технология DPI (Deep Packet Inspection), которая позволяет анализировать не только заголовки пакетов, но и поле данных.

IDS дает данные для сетевого администратора, чтобы он, если сочтет нужным, предпринял определенные шаги. Иногда оказывается, что действия администратора уже запоздали. Исследования показывают, что запаздывание в 10 часов дает 80% для успеха хакера, а при 20 часах вероятность вторжения оказывается равной 95%, при 30 часах задержки - успех хакера гарантирован, каким бы искусным ни был администратор. При нулевой задержке реакции на подготовку атаки хороший администратор не оставляет никаких шансов хакеру (смотри all.net). Быстрая реакция на угрозу сокращает возможный ущерб не только для атакуемого объекта, но иногда и для всего Интернет-сообщества.

IDS представляет собой окно в сеть, которое позволяет администратору составить прогноз в отношении сетевой безопасности.

Слайд 13Распознавание атак по аномальному поведению

Распознавание атак по сигнатурам становится все более проблематичным. Во-первых,

Распознавание атак по аномальному поведению

Распознавание атак по сигнатурам становится все более проблематичным. Во-первых,

На первый взгляд метод представляется достаточно простым. Фиксируются усредненные значения статусных параметров системы, и любые статистически значимые отклонения от этих усредненных величин должны вызывать сигналы тревоги. Но это, как правило не так. Во-первых, статистические распределения большинства статусных параметров являются нестационарными. Во-вторых, система (машина или сеть) являются динамическими объектами, там могут запускаться и прекращаться некоторые вычислительные или обменные процессы, как внутри самой машины или сети, так и во вне.

По этим причинам в системе должна постоянно работать программа мониторинга всех процессов. Нужно знать перечень процессов, которые активны на ЭВМ. Кроме того, для каждого приложения должен быть сформирован профайл, где описываются характеристики всех режимов работы этого приложения. В это описание нужно включить, в том числе все объекты, с которыми приложение может обмениваться данными. Если появляются новые объекты, с которыми приложение собирается обмениваться информацией, их характеристики должны быть немедленно включены в профайл.

Слайд 14Распознавание атак по аномальному поведению

Для локальной сети с большим числом машин, такой мониторинг

Распознавание атак по аномальному поведению

Для локальной сети с большим числом машин, такой мониторинг

Но в случае правильного конфигурирования и инсталляции системы детектирования атак по аномальному поведению достаточно эффективны. Именно за этой технологией будущее. Но считать, что сигнатурный анализ атак потерял актуальность, было бы не верно. Многие, особенно целевые атаки, начинаются с разведки - выявляется тип ОС, тип оборудования и особенности приложений. Такая разведка может быть без труда детектирована методами сигнатурного анализа.

При анализе аномальности должны учитываться индивидуальные особенности приложений. Например, в случае WEB-приложений нужно знать, могут ли использоваться параметры (атрибуты) в GET-запросах, какие методы HTTP разрешены, допустимы ли обращения к базам данных и т.д. Из всего многообразия параметров запросов обычно допустим ограниченный набор. Любые отклонения параметров запросов от разрешенных следует воспринимать как аномальность. В качестве мониторитуемых параметров могут рассматриваться длины запросов в байтах, число символов "/" в запросе, число запросов в секунду, наличие и характер параметров запросов (например, символьный набор: русский/латинский).

Слайд 15Распознавание атак по аномальному поведению

Детектирование сетевых атак по аномальности статусных параметров предполагает сначала

Распознавание атак по аномальному поведению

Детектирование сетевых атак по аномальности статусных параметров предполагает сначала

Когда по завершении этапа обучения мы переходим к детектированию, то вероятность, например, получения запроса с длиной L может быть вычислена на основе неравенства Чебышева:

p(|x-µ| > t)< (σ2/t2)

Это неравенство определяет верхнюю границу вероятности того, что разность случайной величины х и µ превышает определенный порог t для произвольного распределения с дисперсией σ2 и средним значением µ.

Данное неравенство не зависит от характера распределения случайной величины х.

Вероятность получения длины запроса L вычисляется по формуле:

p(|x-µ| > |L-µ|) < p(L)=(σ2/(L-µ)2)

Для временных интервалов со стационарными статистическими распределениями можно использовать критерий Χ2, который позволяет количественно оценить вероятность полученного результата.

Слайд 16IPS (Intrusion Protection System) или IMS (Intrusion Management )

Жесткие требования к времени реагирования

IPS (Intrusion Protection System) или IMS (Intrusion Management )

Жесткие требования к времени реагирования

Рис. 1. Схема фильтрации сетевых атак

Слайд 17IPS (Intrusion Protection System) или IMS (Intrusion Management )

В реальности современная сеть содержит

IPS (Intrusion Protection System) или IMS (Intrusion Management )

В реальности современная сеть содержит

Ниже представлена таблица для выбора типа IPS сети. Нужно иметь в виду, что такой выбор и тем более конфигурирование должен выполнять профессионал.

Слайд 18IPS (Intrusion Protection System) или IMS (Intrusion Management )

IPS (Intrusion Protection System) или IMS (Intrusion Management )

Слайд 19IPS (Intrusion Protection System) или IMS (Intrusion Management )

Смотри Six Integral Steps to

IPS (Intrusion Protection System) или IMS (Intrusion Management )

Смотри Six Integral Steps to

Появление APT-атак поставило новые проблемы перед IPS. Традиционные сигнатурные схемы противодействия атакам нулевого дня и APT неэффективны.

IPS следующего поколения должна отвечать следующим требованиям:

выполнять функции традиционного сигнатурного IPS, способного работать на максимальной скорости канала и блокировать известные угрозы;

обеспечивать безопасность на прикладном уровне, анализируя трафик приложений;

используя контекстную информацию, полученную извне (например, гео-IP, идентификационные данные пользователей, репутационные списки и ACL), блокировать доступ с определенных IP-адресов;

для обеспечения безопасности анализировать содержимое файлов входного и выходного трафика;

реализовать оперативные обновления ресурсов обеспечения безопасности.

В результате IPS нового поколения должна иметь многослойную систему обороны.

Слайд 20HIPS (Host Intrusion Protection System)

В последнее время появилась система HIPS (Host Intrusion

HIPS (Host Intrusion Protection System)

В последнее время появилась система HIPS (Host Intrusion

Рис. 1a. Схема подключения IDS и IPS (IDS or IPS: what is best, Maria Papadaki and Steven Furnell, Network Security v2004, Issue 7, июль 2004, стр. 15-19)

Слайд 21HIPS (Host Intrusion Protection System)

Возможны и другие схемы подключения IDS/IPS.

HIPS (Host Intrusion Protection System)

Возможны и другие схемы подключения IDS/IPS.

Слайд 22HIPS (Host Intrusion Protection System)

IDS пригодна для того, чтобы понять, насколько ситуация

HIPS (Host Intrusion Protection System)

IDS пригодна для того, чтобы понять, насколько ситуация

Рис. 2. Вариация числа используемых IDS по годам

Так как IPS/IMS базируются на IDS, они наследуют все ее недостатки (нечувствительны к неизвестным сигнатурам атак, дают ложные тревоги и пр.). Эти системы блокируют лишь атаки, которые детектируются с высокой степенью достоверности. Кроме того они требуют тонкой настройки высоко квалифицированными администраторами. В случае отказа IPS (или успешной атаки) сеть или ЭВМ, которую она защищает, лишится доступа к внешней сети (см. рис. 1а).

Слайд 23HIPS (Host Intrusion Protection System)

Так как беспроводные сети находят все более широкое

HIPS (Host Intrusion Protection System)

Так как беспроводные сети находят все более широкое

Беспроводные средства облегчают атаки и стационарных объектов. Клиент, купивший карту доступа, получает динамический адрес и его локализация и идентичность достаточно трудно установить. Существуют специальные средства для выявления приборов 802.11, например, Kismet или Air Defense (разновидность IDS). Но такие средства могут использоваться как во благо, так и во вред, они могут помочь обнаружить плохо сконфигурированные точки доступа. Для таких сетей особенно актуальна проблема однозначной идентификации пользователя, где бы он ни находился. Обычно портативные ЭВМ после включения пытаются установить соединение с известными им беспроводными точками подключения, атакер может сформировать точку доступа, имитирующую один из таких узлов, для установления соединения с данной ЭВМ и получения параметров доступа. В последнее время появились экраны, работающие по технологии стелз, способные экранировать радиоволны определенных частот. Это позволяет обезопасить беспроводные локальные сети, сохраняя работоспособность мобильных телефонов.

Слайд 24HIPS (Host Intrusion Protection System)

Если нет насущной потребности, следует дезактивировать вход USB

HIPS (Host Intrusion Protection System)

Если нет насущной потребности, следует дезактивировать вход USB

Особую категорию составляют домашние ЭВМ. Многие компании одобряют работу своих сотрудников дома (экономится электричество, рабочее место и пр.), удобно это и работникам (экономится время в пути и бензин). При подключении к офисной сети предпринимаются достаточно серьезные меры безопасности, но эта же машина может использоваться детьми, подключающимися к самым разным сайтам, среди которых могут быть ЭВМ злоумышленников. При этом нет никакой гарантии, что в такую машину не попадет троянский конь или другая вредоносная программа. После же подключения в сети компании такая машина может стать источником угрозы для других ЭВМ локальной сети. Покидая рабочее место, целесообразно выйти из ОС (произвести процедуру Logoff), но все ли это делают? По этой причине после 30-60 сек пассивности, ЭВМ должна сама выполнить эту процедуру. Многие компании в случае успешной сетевой атаки скрывают этот факт, чтобы сохранить доверие клиентов. Это приводит к тому, что число жертв увеличивается (такой же атаке подвергаются другие, не предупрежденные об угрозе).

Сигнатуры современных атак могут быть достаточно изощренными. Это может быть не просто попытка установить соединение с определенным портом, а вполне определенная последовательность попыток соединений, приводящая к соединению. Это характерно для доступа к некоторым люкам, специально оставленным хакером в какой-то программе. Такая схема исключает детектирование окон уязвимости простым поиском открытых портов (так работают некоторые программы поиска вторжений). Подробности этой техники смотри по адресу www.portknocking.org.

Слайд 25HIPS (Host Intrusion Protection System)

Появились сообщения о разработки вредоносных кодов, написанных на

HIPS (Host Intrusion Protection System)

Появились сообщения о разработки вредоносных кодов, написанных на

Наибольшую угрозу представляют атаки с помощью программ, специально написанных для вторжения в конкретную ЭВМ или сеть. К сожалению, большинство разработчиков приложений не учитывает требования безопасности. Сертификация программ, как правило, не включает в себя аспект безопасности (попыток вторжения). Следует разделять уязвимости "врожденные" и специально созданные хакером. Эти два вида бывает трудно разделить, если вы покупаете нелегальное программное обеспечение. Хороший хакер готовит вторжение с тщательной разведки объекта атаки. Это не обязательно сканирование или попытки подбора пароля. Такую информацию хакер может получить из описаний разработанных на сервере-мишени программных продуктов (требования к ОС, версии и т.д.). Он может послать запросы на серверы Whois, посылая команды finger или почтовому серверу и пр. В отдельности такие запросы не говорят ни о чем. Но, если собирать статистику о клиентах сети (используемые запросы, ping, traceroute, сканирования определенных портов и т.д.), то по совокупности этих данных можно с приемлемой вероятностью прогнозировать угрозу.

Слайд 26HIPS (Host Intrusion Protection System)

При стратегическом планировании в сфере сетевой безопасности следует

HIPS (Host Intrusion Protection System)

При стратегическом планировании в сфере сетевой безопасности следует

По мнению экспертов в последнее время важной мишенью атак становятся приложения, особенно те, которые взаимодействуют или доступны через Интернет. На долю таких приложений приходится до 70% успешных сетевых атак (данные Gartner Group).

В последнее время атаки серверов становятся двухэтапными. Так как сервер обычно защищен лучше рабочей станции, сначала атакуется именно она (например, через e-mail или Explorer). А далее с рабочей станции предпринимается уже атака сервера. Собственно атака даже может быть не нужна, если на рабочую станцию в результате атаки был загружен троянский конь или spyware. Ведь эти коды позволяют перехватить пароль, когда он еще не зашифрован.

Никогда не выполняйте двойного кликанья на приложениях почты, если их расширения указывают на то, что это исполняемые файлы. Впрочем, расширения WinWord не гарантируют безопасности (там могут быть скрытые макросы). Определенную опасность могут представлять и файлы PostScript.

Слайд 27Анализ вторжений с помощью журнальных файлов

Журнальные файлы приложений служат для отладки программ и

Анализ вторжений с помощью журнальных файлов

Журнальные файлы приложений служат для отладки программ и

Гибкую систему управления доступом к файлам и каталогам на Apache-сервере предоставляет приложение htaccess.

Анализ журнальных файлов помогает также проверить корректность конфигурации и эффективность защиты.

Краткая выборка из файла access_log представлена на сервере http://book.itep.ru.

Существует достаточно много стандартных диагностических средств, в частности в ОС UNIX. Среди этих средств, программы ведения журнальных файлов ОС и некоторых приложений, например, Apache (файлы access_log, error_log и ssl_access_log), Samba, Squid и др..

Для отслеживания работы ОС и приложений обычно предусматривается система журнальных файлов, которая фиксирует все события (приход запросов, соответствие запросов определенным критериям и т. д.). Примером диагностики атак по журнальным файлом может служить сайт http://saturn.itep.ru/rec_lengths.htm

Слайд 28Методы противодействия вторжениям

Прежде чем обсуждать средства противодействия, следует рассмотреть пути и методы вторжения

Методы противодействия вторжениям

Прежде чем обсуждать средства противодействия, следует рассмотреть пути и методы вторжения

Практика показывает, что 60% компаний, подвергшихся серьезному сетевому вторжению, уже не могут восстановить свой имидж и в течение года прекращают свое существование. Но даже компаниям, которым удалось избежать такой печальной судьбы, приходится нести тяжелые убытки. Важным свойством корпоративной системы становится время восстановления после катастрофического вторжения. Смотри Securing SSL VPNs with RSA SecurID Two-factor Authentication.

В феврале 2005 Банк Америки потерял ленты резервных копий данных, содержащих персональную информацию о 1,2 миллионах клиентах, аналогичная история произошла с Ситигруп в июне 2005, когда были потеряны ленты с данными о 3,9 миллионах клиентах. Компания ESG считает, что потеря одного рекорда обходится в 30-150 долларов. Эти инциденты показывают, насколько актуальным является использование криптографии при создании резервных копий. Но несмотря на эти события до 75% компаний до сих пор не используют криптографические методы для резервного копирования (это относится к концу 2005). Во многих штатах США приняты законы, обязывающие компании, хранящие у себя персональные данные граждан (налоговые номера, адреса, даты рождения, номера кредитных карт, медицинские карты и т.д.), уведомлять заинтересованных лиц не только о случаях кражи этих данных, но даже при подозрении, что к этим данным получило доступ неавторизованное лицо!

Слайд 29Методы противодействия вторжениям

Безопасность сегодня является частью самих данных (криптозащита), а не системы или

Методы противодействия вторжениям

Безопасность сегодня является частью самих данных (криптозащита), а не системы или

Безопасность системы хранения данных не сводится к созданию надежной системы резервного копирования. И если такая система у вас создана, это не гарантирует вам спокойной жизни.

Безопасность не зависит от используемого протокола (IP или, скажем, Fibre Channel).

Криптозащита данных не может считаться панацеей, это всего лишь один из рубежей обороны.

Важным моментом в деле обеспечения информационной безопасности является согласованность действий всех подразделений предприятия.

При организации работ с данными нужно четко определить, кто должен к ним иметь доступ, а кто - нет.

Доступность очень часто не означает дозволенность. Сюда относятся черные ходы (люки), а также доступ лиц, которые в этом доступе по характеру работы не нуждаются.

Локальная сеть должна быть разумным образом поделена на субсети и VLAN, что осложняет действия локальных атакеров. Для копирования каких-то файлов коллегами может быть открыт доступ к какому-то каталогу или файлу, но по завершении операции доступ не перекрывается, чем могут воспользоваться как локальные, так и удаленные хакеры. Особое внимание должно уделяться безопасности DNS- и почтового серверов, так как именно их атакеры проверяют на прочность первыми.

Слайд 30Методы противодействия вторжениям

Одним из средств детектирования вторжений может быть регистрация файлов, только что

Методы противодействия вторжениям

Одним из средств детектирования вторжений может быть регистрация файлов, только что

В последнее время в связи с широким использованием мобильных средств появилась потребность аутентификации мобильных удаленных пользователей и процессов в рамках VPN. Для этой цели часто используется многопараметрическая аутентификация и средства генерации одноразовых паролей (OTP).

Одним из наиболее эффективных способов защиты информации является шифрование сообщений, что к сожалению заметно увеличивает время отклика (шифрование-дешифрование). Задержки при большом входном трафике могут привести к блокировке сервера.

Начинать нужно с классификации информации и сетевых объектов в вашей сети, определения зон ответственности и доступа различных сотрудников.

Если в вашей сети установлен Firewall, автоматически обновляемая антивирусная программа, система обновления прикладных и системных программ, IPS/IDS, VPN и система фильтрации почты и WEB-данных, это еще не гарантирует безопасности (100%-защиты ничто не может гарантировать). Все эти барьеры легко можно обойти (в сети описаны методики).

Слайд 31Методы противодействия вторжениям

Наиболее эффективными являются простые правила предосторожности, диктуемые здравым смыслом.

Не устанавливать на

Методы противодействия вторжениям

Наиболее эффективными являются простые правила предосторожности, диктуемые здравым смыслом.

Не устанавливать на

Не кликайте без разбора мышкой на кнопках просматриваемых страниц, например на "click her to close" (функция этой кнопки на неизвестном сайте может быть много "богаче"), лучше закройте страницу, если сайт вам не известен.

Не открывайте сообщения SPAM и не кликайте мышкой на ссылках в таких сообщениях.

По возможности не используйте программы файлового обмена peer-to-peer (P2P).

Убедитесь, что настройки вашего браузера запрещают какую-либо загрузку, не спросив разрешения пользователя.

Установите экран, осуществляющий фильтрацию трафика в реальном времени, и выполняйте регулярное сканирование системы.

Мировой опыт обеспечения безопасности говорит о том, что нельзя обойтись каким-то одним программным средством мониторинга и защиты. По этой причине лучше иметь несколько средств различной функциональности, полученных из разных но достойных доверия источников. Смотри "TechTarget Guide to Spyware, Data Leakage, and Spyware Recovery«.

Слайд 32Методы противодействия вторжениям

Для выявления вирусов, spyware и rootkit можно заглянуть, соблюдая осторожность, на

Методы противодействия вторжениям

Для выявления вирусов, spyware и rootkit можно заглянуть, соблюдая осторожность, на

http://vil.nai.com/vil/stinger

http://www.spybot.info/en/index.html

http://www.microsoft.com/athome/security/spyware/software/default.mspx

http://www.sysinternals.com/Utilities/RootkitRevealer.html

http://greatis.com/unhackme

http://www.f-secure.com/blacklight

Можно попробовать некоторые общедоступные программные средства сканирования. Запрос some Google "free antivirus" может помочь вам найти нужные средства. Ниже приведен список таких источников (но перед их установкой лучше провести проверку на наличие в них самих malware):

http://www.pestpatrol.com/prescan.htm

http://www.ewido.net/en/onlinescan

http://housecall.trendmicro.com/

http://www.pandasoftware.com/products/activescan

Следует проверить все потенциально опасные места в системе компьютера, такие как каталог startup Windows, Startup tab в файле msconfig, а также любые ключи регистра, ссылающиеся на эту программу из anyHKEY_LOCAL_MACHINE/Software/Microsoft/Windows /CurrentVersion/Run в regedit. Небесполезно просмотреть и содержимое всех временных каталогов Windows temp . Таким образом нужно просканировать всю систему. Полезно время от времени вообще удалять содержимое всех пользовательских и системных каталогов типа TEMP, а также cookie. Крайне полезно отслеживать, желательно автоматически, любые изменения конфигурационных файлов.

Слайд 33Методы противодействия вторжениям

Следует загрузить системный Process Explorer и просмотреть загруженные процессы и приложения.

Методы противодействия вторжениям

Следует загрузить системный Process Explorer и просмотреть загруженные процессы и приложения.

Следует удалить (выгрузить) любые программы, если вы подозреваете их зараженность, после чего повторите сканирование. Может так случиться, что в вашей системе присутствуют файлы, заблокированные против стирания или помещенные под карантин вашей программой удаления, это могут быть вредоносные коды.

Никогда не посещайте сайтов, где вместо имени указан IP-адрес. Это может быть взломанный домашний компьютер, используемый для распространения malware.

Постарайтесь заблокировать восстановление и перезагрузку системы в safe mode и после этого запустите вашу программу детектирования/удаления вирусов/spyware. Для этой цели хороши программы, поставляемые на бутабельном CD.

Может так случиться, что ваши проблемы связаны с повреждением программы или неисправностью оборудования, а не с malware. Попытайтесь реинсталлировать Windows или поврежденное приложение. Если это не помогло, попытайтесь вернуть систему к состоянию, когда она работала, восстановив конфигурацию оборудования.

Слайд 34Методы противодействия вторжениям

Не полагайтесь безгранично на Google или другую поисковую систему в отношении

Методы противодействия вторжениям

Не полагайтесь безгранично на Google или другую поисковую систему в отношении

Поставщики антивирусных и анти-spyware программ могут предложить специфические средства, о которых вы возможно и не слышали, но которые вполне могут помочь в вашем случае. Не бойтесь использовать средство от поставщика, отличного от используемого вами. Следует иметь в виду, что разные продукты имею разную функциональность и возможности. Противодействие spyware в последнее время стало особенно актуальным. Здесь важны как средства профилактики, так и утилиты на случай, когда заражение уже произошло. Обзор таких средств можно найти в Spyware Removal Checklist, а также Средства для борьбы со spyware.

Хэшируйте подозрительный файл с помощью, например, HashCalc и сравните с результатом, полученным для заведомо рабочей копии этого файла.

Если возникли сомнения, выполните перезагрузку. Если вам не удается перезагрузить Windows -- происходит повисание или бесконечные попытки перезагрузки, начиная с определенной точки it -- даже в safe mode, тогда можно осуществить полную переустановку системы. Но прежде чем делать это, попытайтесь использовать Winternal's ERD Commander, чтобы спасти нужные вам файлы, или восстановить систему с помощью backup.

Слайд 35Методы противодействия вторжениям

На уровне фирмы или организации необходим специальный план реагирования на любой

Методы противодействия вторжениям

На уровне фирмы или организации необходим специальный план реагирования на любой

http://csrc.nist.gov/publications/nistpubs/800-83/SP800-83.pdf

http://csrc.nist.gov/publications/nistpubs/800-61/sp800-61.pdf

http://www.first.org/resources/guides

http://cirt.rutgers.edu/tools.php

Слайд 36Firewall

Традиционные Firewall постепенно замещаются программами, способными анализировать не только заголовки, но и

Firewall

Традиционные Firewall постепенно замещаются программами, способными анализировать не только заголовки, но и

целостность сообщений;

предотвращение DoS атак;

защиту с учетом анализа данных;

аутентификацию и авторизацию.

Смотри: http://www.nwc.com/showitem.jhtml http://www.oasis-open.org http://vulcan.forumsys.com Firewall http://nwc.securitypipline.com

До недавнего времени компания CISCO хранила пароли в конфигурационных файлах в виде открытого текста, теперь они собираются использовать хешированное хранение паролей.

Слайд 37Firewall

Но современные ЭВМ легко позволяют подобрать пароль при наличии хеша (2ГГц

Firewall

Но современные ЭВМ легко позволяют подобрать пароль при наличии хеша (2ГГц

Многофакторная аутентификация является, похоже, единственной альтернативой современной системе паролей. Здесь имеется в виду использование сертификатов, ID-карт пользователей, и контроль их биометрических данных (отпечатков пальцев, голоса или радужной оболочки глаза).

Многие администраторы, установив Firewall, IDS и антивирусную защиту, считают задачу обеспечения сетевой безопасности выполненной. К сожалению, это лишь небольшая часть мер обеспечения безопасности. При проектировании системы безопасности полезно иметь в виду пирамиду Maslow'а (смотри рис. 3). И начинать надо с проектирования основания пирамиды, где расположено управление обновлением программных продуктов (Patches) и организация основных процедур. Это логично, так как хакеры обычно фокусируют свои усилия на известных уязвимостях ОС или приложений, и своевременное их обновление, блокирующее выявленные слабости, крайне важно. Такие обновления должны сначала тестироваться с целью детектирования возможных негативных последствий, прежде чем они будут рекомендованы или установлены на всех ЭВМ организации. Источник обновления должен также проверяться всеми возможными средствами. Выполнение обновлений должно поручаться квалифицированному персоналу. Должны быть разработаны инструкции для базовых операций администрирования ЭВМ и сети в целом. Сюда входят операции аутентификации и авторизации, контроля качества паролей, шифрование административного трафика, обслуживание журнальных файлов и т.д.

.

Слайд 38Firewall

Рис. 3. Пирамида Maslow

На следующем уровне размещается архитектура безопасности сети и составляющих

Firewall

Рис. 3. Пирамида Maslow

На следующем уровне размещается архитектура безопасности сети и составляющих

Далее следует уровень безопасности специфических программ организации, так как именно они становятся чаще всего мишенями атаки. Например, FreeBSD имеет МАС-механизм (Mandatory Access Control), который препятствует приложению вести себя некорректным образом. Аналогичные возможности имеет SELinux (Security Enhanced Linux). Но конфигурирование этих систем весьма сложно. На этом же уровне работают списки доступа ACL (Access Contol List).

На вершине пирамиды находятся системы IDS/IPS. К числу средств проверки безопасности компьютера или сети можно отнести сканер уязвимостей (например, NESSUS). Сочетание всех этих средств обеспечит 85% безопасности, но оставшиеся 15% закрыть крайне сложно.

Слайд 39VLAN и VPN

Несколько увеличить безопасность может применение VLAN или VPN. Эти технологии не

VLAN и VPN

Несколько увеличить безопасность может применение VLAN или VPN. Эти технологии не

Фирменные VPN достаточно эффективны, но включение в них мобильных laptop делает их уязвимыми, так как невозможно проконтролировать контакты такой машины, когда она находится вне VPN (возможно заражение, которое при последующем подключение к VPN может скомпрометировать всю эту сеть). По этой причине в некоторых компаниях перед подключением к сети такая машина контролируется на наличие в ней вредоносных кодов.

Стационарные удаленные компьютеры рекомендуется снабжать полным комплектов детекторов вредоносных программ и программным Firewall. Но это не дает гарантии, так как laptop может попасть в руки детей или знакомых, а они могут зайти на какой-то неблагополучный WEB-сайт и там получить троянского коня или spyware. Они не знакомы с корпоративными правилами сетевой безопасности и не обязаны их выполнять. В обзоре "Дома они расслабляются" приведены исчерпывающие цифры исследований того как ведут себя и как к этому относятся сотрудники фирм, работающие время от времени в корпоративной сети удаленно (из дома). Усилить безопасность может использование протокола IPSec (Internet Protocol Security).

В последнее время виртуализация процессов, машин и т.д. становится одной из основных тенденций. У этой технологии имеется большое число преимуществ (например, повышение эффективности использования имеющихся ресурсов). Но виртуализация ставит и новые проблемы, например, трудности реализации выбранной политики безопасности.

Слайд 40VLAN и VPN

Примерно 90% всех мобильных приборов (лэптопы, MP3, USB-флэшки) не имеют необходимой

VLAN и VPN

Примерно 90% всех мобильных приборов (лэптопы, MP3, USB-флэшки) не имеют необходимой

Расцвет сетевого воровства происходит, в том числе и потому, что грабить человека, лица которого не видишь, психологически много проще.

При разработке новых устройств и программ надо уже на стадии проектирования встраивать в них средства безопасности. Должны быть разработаны специальные курсы обучения тому, как писать безопасные программы, например, CGI.

Администратор может поменять стандартные значения номеров портов для обычных видов сервиса (SSH, FTP, WWW и т.д.). Это не делает эти сервисы безопасными, но заметно осложняет работу хакера. Он может просканировать порты и найти нужное значение, но это, вероятно, привлечет внимание администратора.

Аналогично можно поменять имена некоторых системных утилит, например, cmd.exe, telnet.exe, tftp.exe и т.д..

Слайд 41VLAN и VPN

Одним из средств противодействия атакам является введение производителями микропроцессоров флага NX

VLAN и VPN

Одним из средств противодействия атакам является введение производителями микропроцессоров флага NX

Одной из наиболее частых мишеней атак являются базы данных, которые являются основой большинства информационных систем. Разработана схема, при которой исходная копия базы хранится на базовой ЭВМ, не связанной с Интернет. Копии этой базы передаются на компьютеры, которые обслуживают внешние сетевые запросы. При этом данные снабжаются цифровой подписью базовой ЭВМ. Вместе с откликом на запрос пользователь получает не только запрошенные данные, но и подтверждение того, что они получены из исходной базы. Как отклик, так и подтверждение снабжаются цифровой подписью, что позволяет клиенту проверить неискаженность полученных данных.

Слайд 42VLAN и VPN

Пользователь сети должен ответить себе на следующие вопросы:

Почему могут атаковать его

VLAN и VPN

Пользователь сети должен ответить себе на следующие вопросы:

Почему могут атаковать его

Какие угрозы и при каких условиях могут ему угрожать?

На сколько надежно и от каких угроз защищена сеть?

Ответив на эти вопросы, он сможет определить, какие средства защиты следует использовать. Некоторые пользователи, зная, что работают за Firewall, или, что почтовый сервер снабжен антивирусной защитой, считают, что им ничего не грозит. При этом никогда не следует исходить из предположения, что если у вас нет никакой привлекательной для воров информации, то ваша машина в безопасности. Она может быть нужна хакерам для атак других ЭВМ, для рассылки SPAM и т.д. Ваша ЭВМ может быть привлекательна для хакера просто потому, что плохо защищена. Конечно, сетевая безопасность является областью ответственности администраторов, но пользователи должны понимать, от чего они защищены, а от чего - нет.

Стирайте или еще лучше физически уничтожайте неиспользуемые диски, CD и другие носители.

При работе с беспроводными сетями следует использовать VPN с шифрованием. Беспроводное оборудование должно отключаться сразу после завершения использования.

Администраторы должны выдавать новый пароль в случае утраты, только позвонив предварительно клиенту по телефону.

Слайд 43VLAN и VPN

В случае работы с беспроводными сетями при выявлении подозрительного объекта желательно

VLAN и VPN

В случае работы с беспроводными сетями при выявлении подозрительного объекта желательно

Существуют специальные средства выявления уязвимостей сети. Следует учитывать, что полный доклад о таких уязвимостях может иметь размер телефонной книги. В такой ситуации трудно решить, с чего начать, если число уязвимостей больше 10 000. Одним из возможных подходов является использование этих данных совместно с результатами работы IDS. Это сделано, например, в ESM (Enterprise Security Management) или в SIM (Security Information Management).

Выявление все новых уязвимостей вынуждает более внимательно относиться системам обновлений (patches). В случае обеспечения безопасности отдельной ЭВМ применима системы Microsoft SMS (System Management Server) и SUS (Software Update Service). Существуют и общедоступные средства, например, www.patchmanagement.org. Следует учитывать, что процесс копирования и обновления ОС или приложений является сам уязвимым и проводить его следует со всеми возможными предосторожностями.

Слайд 44Sandbox и Virtual Environment

При запуске на сервере недостаточно отлаженной программы или программы, взятой

Sandbox и Virtual Environment

При запуске на сервере недостаточно отлаженной программы или программы, взятой

В последнее время разработана новая технология, которая обеспечивает приемлемый уровень безопасности. Это VE (Virtual Environment) (см. Network Security, V2004, Issue 11, ноябрь 2004, стр. 18-19). Целью этой технологии является предотвращение возможного ущерба от вредоносной программы. Здесь каждая программа выполняется на отдельном виртуальном компьютере. Любые обмены между виртуальными машинами запрещаются. В таких условиях вирусы, например, не могут ничего повредить кроме самих себя. О существовании других программ он просто не может знать. Для обычного пользователя все остается неизменным. Реализация VE не эмулирует ЦПУ или другие ресурсы и функции. Вместо этого осуществляются операции с системными объектами и маршрутизацией вх/вых вызовов, исключая какое-либо замедление работы машины.

VE определяет схему взаимодействий и распределение прав доступа. VE инкапсулирует программу или группу программ, предоставляя весь спектр услуг (память, коммуникации и пр.). При этом дублируются все необходимые данные. VE не могут быть полностью изолированы друг от друга и, тем более, от ОС. Типичное взаимодействие между VE сопряжено с использование общих данных. Любые операции VE связанные с ресурсами ЭВМ находятся под жестким контролем.

Слайд 45Sandbox и Virtual Environment

Для файловой системы и Registry главным препятствием является дублирование ресурсов.

Sandbox и Virtual Environment

Для файловой системы и Registry главным препятствием является дублирование ресурсов.

Для обеспечения полной безопасности VE технология должна размещаться ниже ядра, а не работать параллельно ему. Это делается путем размещения устройства VE в первом секторе, переместив ядро в сектор 1 или 2, что предоставляет VE-устройству полный контроль над ЭВМ. Существует несколько вариантов взаимодействия VE и ОС.

Еще одной модификацией подобных средств защиты является sandbox, где ограничивается доступ к памяти, файловой системе и другим ресурсам, что позволяет блокировать угрозы даже со стороны вредоносных программ "нулевого дня". Впрочем, хакеры стараются детектировать ситуацию, когда их код выполняется в среде sandbox, и делают все, чтобы избежать идентификации.

На верхнем уровне API разработана система docker, которая позволяет исполнять процессы в изоляции так, что они не могут повредить ОС или другим процессам.

Слайд 46Sandbox и Virtual Environment

Так как самой массовой ОС для серверов в настоящее время

Sandbox и Virtual Environment

Так как самой массовой ОС для серверов в настоящее время

Работа Syslog допускает передачу данных посредством протокола UDP (существует версия syslog-ng, где транспортным протоколом может быть TCP). Если атакер имеет доступ к каналу между отправителем и получателем, он сможет отслеживать обмен и уничтожать или фальсифицировать данные, говорящие о его присутствии. Хакер может также посылать уведомления получателю (по известному порту), добиваясь переполнения диска и блокировки работы системы журналирования. Журнальные файлы помимо достоверности и полноты должны обладать также юридической корректностью, чтобы их данные можно было использовать при судебных спорах. Это предполагает использование электронных подписей, чего по умолчанию пока нет ни в одной из систем syslog. Но существуют версии, где делается попытка решить все эти проблемы: модульный syslog, SDSC Syslog, Syslog Ng и Kiwi.

Слайд 47Honeypot и HoneyNet

Если атакер обычно собирает данные о будущем объекте атаки, то также

Honeypot и HoneyNet

Если атакер обычно собирает данные о будущем объекте атаки, то также

HoneyNet - это объект, который выглядит из внешней сети как сеть из некоторого числа машин. В реальности все эти виртуальные машины могут размещаться в одном компьютере. Цели HoneyNet те же, что и в случае Honeypot. Возможная схема подключения Honeypot показана на рис. 4.

Рис. 4. Возможная схема подключения Honeypot в DMZ

Слайд 48Honeypot и HoneyNet

Honeypot размещается в демилитаризованной зоне. Настройка Firewall2 более регламентирующая, что

Honeypot и HoneyNet

Honeypot размещается в демилитаризованной зоне. Настройка Firewall2 более регламентирующая, что

Другим подходом обеспечения безопасности может стать модель TPM (Trusted Platform Module), разработанная группой TCG (Trusted Computing Group). В эту группу входит более 50 компаний. Некоммерческие разработчики, например LINUX в эту группу не входят. ТРМ встраивается в базовую плату процессора и обеспечивает процедуры шифрования /дешифрования файлов и каталогов, а также исключает подмену или искажения защищаемых объектов.

Полезно использовать в фирме или организации шлюз-фильтр, препятствующий посещению сотрудниками со служебных машин определенных сайтов (порно, азартные игры, наркотики, пропаганда насилия, расизма, узлы, зараженные, какими-либо видами malware). Такая мера сэкономит сетевые ресурсы, рабочее время сотрудников и исключит заражения машин вредоносными кодами. Для решения этой же задачи важно контролировать поведение сотрудников в сети, регистрируя адреса посещаемых ими сайтов.

Следует иметь в виду, что безопасность - это процесс. Если вы установили на вашей машине в 2007 году наилучшие защитные программы и оптимальным образом сконфигурировали ваш компьютер, то вы не могли тем не менее рассчитывать на неуязвимость. Если же вы и с тех пор ничего не делали, то безопасность вашей машины под угрозой.

Слайд 49 Улучшению ситуации будет также способствовать политика безопасности, минимизирующая сетевые привилегии сотрудников. Каждый сотрудник

Улучшению ситуации будет также способствовать политика безопасности, минимизирующая сетевые привилегии сотрудников. Каждый сотрудник

Дальнейшим развитием технологии honeypot является техника sinkholing, предназначенная для анализа и управления системами, зараженными вредоносными кодами (см. "How can sinkholing improve advanced threat defense?, Nick Lewis.

Honeypot и HoneyNet

Слайд 50Сетевая информация, которую полезно собирать

Число различных сервисов, работающих на ЭВМ (например, telnet, ssh,

Сетевая информация, которую полезно собирать

Число различных сервисов, работающих на ЭВМ (например, telnet, ssh,

Полезно мониторировать, кто, когда и куда копировал те или иные файлы, содержащие критическую информацию. На самом деле желательно иметь всю информацию о состоянии сети:

количество запросов к базам данных (кто, куда посылал SQL-запросы);

кто и что записывал в USB-память;

попытки входа в VPN;

обращения и модификация файлов;

посланные e-mail сообщения (кто и куда посылает);

случаи записи образов экрана (print screens);

кто и что смотрит в WEB-пространстве;

случае ввода идентификаторов персональных карточек (badge swipes).

Конечно, если всю эту информацию "выплеснуть" на администратора, он в ней захлебнется. Нужны критерии необычности тех или иных данных. При этом должна учитываться должность сотрудника, его служебные обязанности и время выполнения той или иной операции.

Слайд 51 То что обычно в рабочее время, может выглядеть странно в выходные дни или

То что обычно в рабочее время, может выглядеть странно в выходные дни или

Рассмотрим признаки, которые могут свидетельствовать об успешном вторжении в ЭВМ (вариант ОС LINUX) (см. Network Security, V2004, Issue 8, "LINUX intrusion discovery: when security fails", Anton Chuvakin, август 2004, стр. 10-12):

Чрезмерная перегрузка ресурсов (ЦПУ, оперативной и дисковой памяти).

Частые сбои в работе ОС или приложений (самопроизвольная перезагрузка системы). Это может быть результатом, например, переполнения буферов или попытки поменять конфигурацию системы.

Появление необычных объектов (файлов, каталогов, акаунтов, процессов). К этому классу проявлений можно отнести запуск или остановку каких-то демонов, например, syslogd.

Необычная сетевая активность (новые соединения или резкое замедление сетевых операций).

Часто администратор лишь чувствует, что что-то происходит не так. Этого должно быть достаточно, чтобы начать исследования.

Ниже приводится перечень команд, которые позволяют выявить и конкретизовать названные выше аномалии.

Сетевая информация, которую полезно собирать

Слайд 52Сетевая информация, которую полезно собирать

Для выявления файлов, существенно модифицированных в последнее время, что

Сетевая информация, которую полезно собирать

Для выявления файлов, существенно модифицированных в последнее время, что

find / -size +1000k -mtime +7 –print

Чтобы обнаружить наличие активных программ типа sniffer, можно выдать команду

ip link | grep PROMISC или /sbin/ifconfig

Вторая команда позволяет выяснить состояние сетевых интерфейсов компьютера. Для получения дополнительных данных (IP-адрес, маска, МАС-адрес и пр.) об интерфесе можно выдать, например, команду sudo ifconfig eth0. После реконфигурации, если это потребовалось, можно выдать команду sudo service network restart (Red Hat).

Наличие файлов Nobody может указывать, что атакер создал, использовал и затем удалил акаунт нового пользователя. Выявить такие объекты можно с помощью команды:

find / -nouser -print

Для обнаружения файлов SUID root в необычных местах (например, вне каталогов /sbin и /bin), что иногда указывает на попытку сформировать люк для последующего входа в систему, следует выполнить команду:

find / -uid 0 -perm -4000 -print

Для выявления файлов с необычными именами (например, ".", " ", "..." и т.д.), что указывает на работу начинающего хакера, следует исполнить команду:

find / -name "..." -print

Для поиска подозрительных акаунтов (новые аккоунты с системными привилегиями) можно выполнить команду:

grep :0: /etc/passwd

Слайд 53Сетевая информация, которую полезно собирать

Попытки хакера установить свое программное обеспечение часто приводит к

Сетевая информация, которую полезно собирать

Попытки хакера установить свое программное обеспечение часто приводит к

rpm -qa | # rpm -Va | sort

поможет решить эту проблему. Для этой же цели можно использовать программу chkrootkit (www.chkrootkit.org).

Просмотрев список активных процессов с помощью команды ps -aux, следует обратить внимание на демоны, проход к которым начинается с символа точка, а также на любые необычные имена процессов. Чтобы узнать подробности, следует заглянуть непосредственно в каталог /proc. Например, выдав команду cat /proc/20999, где 20999 - pid процесса. Для выявления прослушивающих сервисов можно выдать команду netstat -nap.

Для детектирования rootkit можно использовать контрольный суммы файлов MD5, а также фиксируя излишние права доступа к определенным файлам. Полезен также поиск "невидимых" файлов в непривычных местах.

Для того чтобы надежно контролировать целостность системы, полезно регулярно проводить контрольное суммирование всех или хотя бы наиболее важных, например, конфигурационных файлов. Контрольные суммы лучше хранить на каком-то другом компьютере.

Слайд 54Сетевая информация, которую полезно собирать

Что касается противодействия Rootkit, можно рекомендовать следующее. Если вы

Сетевая информация, которую полезно собирать

Что касается противодействия Rootkit, можно рекомендовать следующее. Если вы

В случае мониторинга атак большой сети, например, с потоком 1-10Гбит/c задача становится крайне сложной, так как программа мониторинга, например SNORT, должна обрабатывать огромные входные потоки, да и про стремительно растущий перечень сигнатур атак забывать не следует. Поток атак в таких условиях, тем не менее остается нестационарным (см. рис. 5, выборка проводится из базы данных около 7 утра).

Рис. 5. Временная зависимость числа атак за 5 минут сети МСЦ РАН

В среднем интенсивность атак находится на уровне 1200 атак за 5 минут (240/мин), но пиковые значения достигают 6000 за 5 мин. (20 атак/сек).

Слайд 55Сетевая информация, которую полезно собирать

Хорошим индикатором состояния системы может стать даже темп роста

Сетевая информация, которую полезно собирать

Хорошим индикатором состояния системы может стать даже темп роста

Диаграмма отражает картину за сутки, но время отклика на попытку атаки не должна превышать 30 минут. По этой причине нужно выявлять наиболее опасные события, в т.ч. попытки подбора пароля и блокировать их немедленно, возможно даже автоматически.

Рис. 6. Диаграмма изменения темпа роста размера журнального файла access_log со временем

Слайд 56Сетевая информация, которую полезно собирать

Можно выполнить команды типа ls /usr/bin или ls /usr/sbin,

Сетевая информация, которую полезно собирать

Можно выполнить команды типа ls /usr/bin или ls /usr/sbin,

В настоящее время существует около десятка различных версий браузеров. Одни из них безопаснее, другие менее, причем в разное время лидерами по безопасности оказываются разные программы. По этой причине нужно либо отслеживать последние новости по этой проблеме, либо использовать программные средства тестирования безопасности браузеров. Для этой цели можно применить: BrowserSPY.dk, BrowserScope, PC Flank, BrowserCheck или какую-то иную программу. Многие такие программы выявляют не только слабости браузеров, но и некоторые уязвимости ОС и приложений.

Программы автоматического анализа журнальных файлов помогают выявить наиболее назойливых хакеров, занимающихся подбором паролей, или ищущих на WEB-сайте каких-то уязвимых программ (файл error_log). Некоторые хакеры ищут администраторов, которые разрешили использование на своих сайтах методов PUT, DELETE или OPTIONS (HTTP). Другие включают в запросы недопустимые параметры или большое число символов //////. Все это может быть выявлено программами разбора журнальных файлов.

Слайд 57CAPTCHA

Одним из популярных видов вторжения является прямой подбор параметров аутентификации (имени и пароля),

CAPTCHA

Одним из популярных видов вторжения является прямой подбор параметров аутентификации (имени и пароля),

Когда требуется более высокий уровень безопасности можно потребовать ввода дополнительных данных, например, девичью фамилию матери или что-то в этом роде. Скрипты пока преодолеть такой барьер не могут. Можно также ввести контроль частоты следования запросов, чтобы разделить работу скрипта и человека.

Если нужно решить сходную проблему для случая взаимодействия машина-машина, можно воспользоваться системой Proof-of-work (http://en.wikipedia.org/wiki/Proof-of-work_system), которая в свою очередь для решения задачи обеспечения безопасности использует протокол CPP (Client Puzzle Protocol - http://en.wikipedia.org/wiki/Client_Puzzle_ Protocol). Этот протокол предполагает, что клиент, подключаясь к серверу, должен правильно решить некоторую математическую головоломку. Результат посылается серверу и, в случае правильного решения, соединение устанавливается.

Слайд 58Antimalware (противовредоносное ПО)

Обычно в обзорах не уделяется внимания конкретным программным средствам, но

Antimalware (противовредоносное ПО)

Обычно в обзорах не уделяется внимания конкретным программным средствам, но

Начать рекомендуется с использования общедоступной программы компании Microsoft Process Explorer, которая позволяет выявить активные процессы и узнать назначение каждого из них. Используя эту программу регулярно и фиксируя результаты ее применения можно выявить изменения, которые происходят на вашем компьютере. Если выявлены процессы непонятного назначения, следует уделить им повышенное внимание, так как это может оказаться результатом загрузки malware.

Более мощным средством сходного назначения является HiJackThis. Принцип применения и назначения аналогичен Process Explorer. Программа служит для фиксации обычного состояния ОС для того, чтобы было можно детектировать любые ее изменения. Запуск таких программ следует выполнять первый раз, когда вы уверены в отсутствии malware. Существует несколько доступных программ, которые автоматически анализируют журнальные файлы HiJackThis. Это прежде всего HiJackThis.de Security и NetworkTechs.com. Для продвинутых пользователей существует форум HiJackThis.

Лаборатория Касперского предлагает сходное приложение GetSystemInfo. Это приложение содержит в себе встроенный анализатор, работающий в реальном масштабе времени. Следует быть осторожным, если программа рекомендует удалить какой-то процесс, а вы не знаете наверняка, что это не вызовет непоправимых последствий.

Существуют достаточно эффективные анализаторы уязвимостей. А если вы сможете перекрыть уязвимости, никакое malware к вам не попадет. К числу таких анализаторов можно отнести Microsoft Baseline Security Analyzer (MBSA). Эта программа выявляет некорректные параметры конфигурации, а также проверяет продукты компании Microsoft на отсутствие необходимых обновлений.

Слайд 59Antimalware

Еще одним сканером уязвимостей является Secunia’s scanners. В отличии от MBSA Secunia может

Antimalware

Еще одним сканером уязвимостей является Secunia’s scanners. В отличии от MBSA Secunia может

Особую проблему составляют атаки нулевого дня и вирусы нулевого дня, т.е. атаки и вирусы, сигнатуры которых неизвестны.

Хотя антивирусные программы часто пропускают заражения malware, вряд ли разумно рекомендовать работу без антивирусной защиты. Выбор антивируса индивидуален. Для частных машин можно попытаться использовать общедоступные версии, например, для машин Windows Avast или Comodo.

Достаточно привлекательным средством для выявления и удаления malware является программа Microsoft Malicious Software Removal Tool (MSRT). Эффективность этой программы связана с тем, что разработчики Microsoft легко могут определить, является ли конкретный код фирменным. В этом продукте сканирование и удаление malware происходит автоматически. Обновление базы данных сигнатур осуществляется также автоматически.

Еще одним универсальным сканером malware является SUPERAntiSpyware.

Пожалуй наиболее эффективным antimalware сканером является Malwarebytes Anti-Malware (MBAM), разработанный при участии Jose Nazarrio из Arbor Networks. Смотри также Malware scanners: MBAM is best of breed.

Если рассматривать проблему rootkit, где регистрация и удаление malware проблематичны, наилучшее, что может быть рекомендовано, это GMER.

Слайд 60Antimalware

Одним из главных и безусловных требований является своевременное обновление всех системных и прикладных

Antimalware

Одним из главных и безусловных требований является своевременное обновление всех системных и прикладных

Атаки типа APT (см. Definitive Guide to Winning the War Against the New Breed of Cyber Attacks Next-Generation, by Steve Piper, FireEye) и множество атак нулевого дня требуют разработки новых систем защиты от вредоносных кодов. Пример системы (NGTP - New Generation Threat Protection) предотвращения угроз нового поколения представлен на рис. 7 (MPS - Malware Protection System; SIEM - Security Information & Event Management; CMS - Central Management System). Атаки типа ATP осуществляются в несколько этапов и система MPS должна обеспечивать защиту всегда. Для неизвестных ранее атак MPS анализирует подозрительные двоичные приложения. Следует иметь в виду, что занесение RAT (Remote Adminictration Tool) возможно и через любое мобильное устройство.

Браузеры (в частности, Internet Explorer) и WEB-серверы довольно часто становятся объектами атак. Cвязано это с тем, что они являются широко распространенными и достаточно сложными программами, которые пользователи не обновляют своевременно. Другим объектом атак являются IIS (Internet Information Server) и Apache. Здесь успех атаки зависит, кроме того, от корректности конфигурации программы. Уязвимость WEB-сервера возрастает, когда он предоставляет площадки (hosting) для размещения десятков, а иногда и тысяч, WEB-серверов клиентов. Особую угрозу представляют взломанные машины, которые превращены в прокси серверы. Это позволяет хакеру замаскировать свою активность.

Слайд 61Antimalware

Рис. 7. Система предотвращения угроз нового поколения (NGTP)

Antimalware

Рис. 7. Система предотвращения угроз нового поколения (NGTP)

Слайд 62Antimalware

Большинство пользователей не понимают требований протокола SSL, не знают, как проверить корректность загружаемых

Antimalware

Большинство пользователей не понимают требований протокола SSL, не знают, как проверить корректность загружаемых

Так как некоторые сайты нельзя просмотреть, если запретить выполнение JavaScript, Java-аплетов, .NET-приложений, Flash или ActiveX, разрешение работы этих программ в рамках браузера на вашем компьютере открывает двери для вторжений в случае наличия ошибок в кодах WEB-приложений, которые принимают ввод пользователей и используют cookies. Любые WEB-приложения, которые предполагают ввод текста в диалоговом режиме (блоги, wiki, комментарии и пр.) потенциально могут стать средством ввода вредоносного кода и последующей пересылки его другим пользователям.

Многих угроз можно избежать, если создать шлюз WEB-сервера, который может:

фильтровать URL, препятствуя заходам на скомпрометированные WEB-узлы;