Содержание

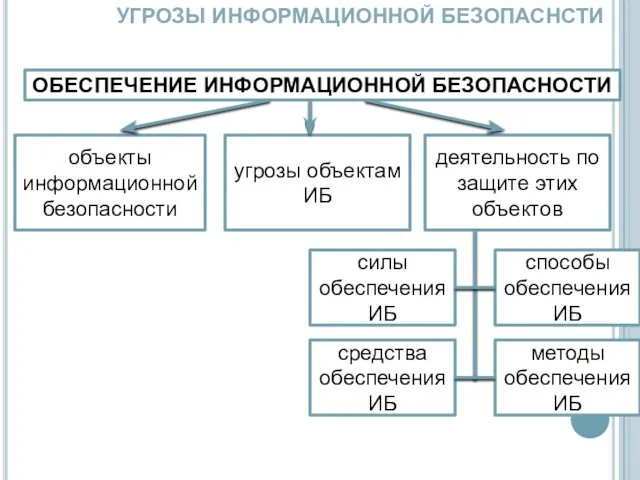

- 2. УГРОЗЫ ИНФОРМАЦИОННОЙ БЕЗОПАСНСТИ ОБЕСПЕЧЕНИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ объекты информационной безопасности угрозы объектам ИБ деятельность по защите этих

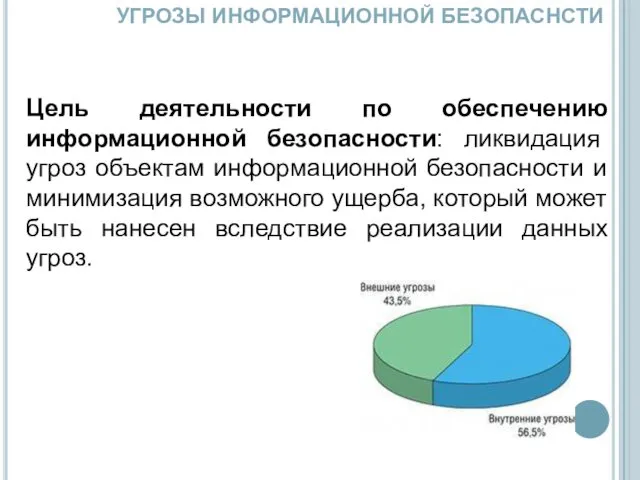

- 3. УГРОЗЫ ИНФОРМАЦИОННОЙ БЕЗОПАСНСТИ Цель деятельности по обеспечению информационной безопасности: ликвидация угроз объектам информационной безопасности и минимизация

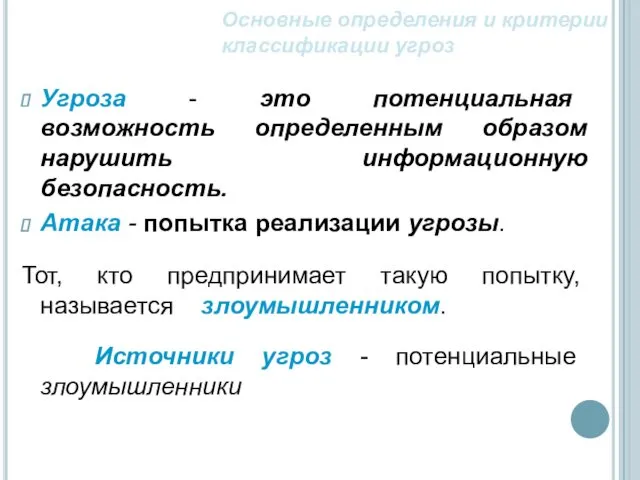

- 4. Основные определения и критерии классификации угроз Угроза - это потенциальная возможность определенным образом нарушить информационную безопасность.

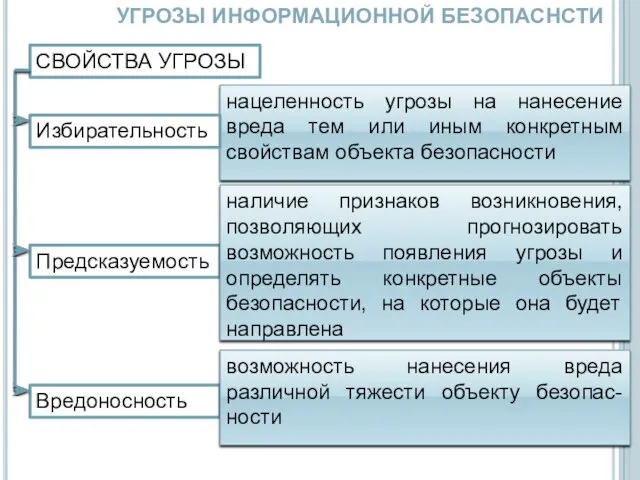

- 5. нацеленность угрозы на нанесение вреда тем или иным конкретным свойствам объекта безопасности УГРОЗЫ ИНФОРМАЦИОННОЙ БЕЗОПАСНСТИ СВОЙСТВА

- 6. УГРОЗЫ ИНФОРМАЦИОННОЙ БЕЗОПАСНСТИ Угроза всегда порождает опасность Опасность - состояние, в котором находится объект безопасности вследствие

- 7. Основные определения и критерии классификации угроз Чаще всего угроза является следствием наличия уязвимых мест в защите

- 8. Для характеристики угрозы информационной безопасности используются следующие параметры: Источник угрозы. Метод воздействия на объект. Уязвимости, которые

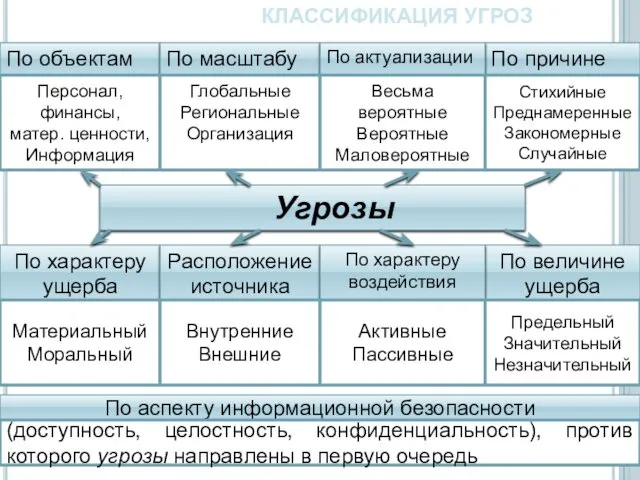

- 9. КЛАССИФИКАЦИЯ УГРОЗ По объектам По масштабу По причине По актуализации Персонал, финансы, матер. ценности, Информация Глобальные

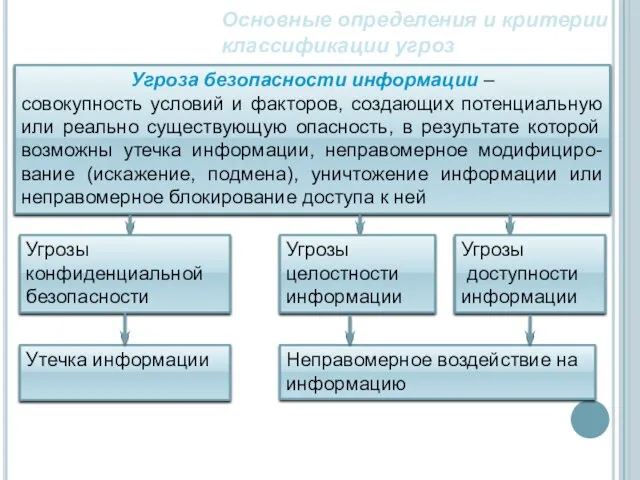

- 10. Основные определения и критерии классификации угроз Угроза безопасности информации – совокупность условий и факторов, создающих потенциальную

- 11. Самыми частыми и самыми опасными (с точки зрения размера ущерба) являются непреднамеренные ошибки штатных пользователей, операторов,

- 12. Угрозы доступности по компонентам ИС Отказ пользователей Внутренний отказ ИС Отказ поддерживающей инфраструктуры нежелание работать с

- 13. Опасны так называемые "обиженные" сотрудники - нынешние и бывшие. Как правило, они стремятся нанести вред организации-"обидчику",

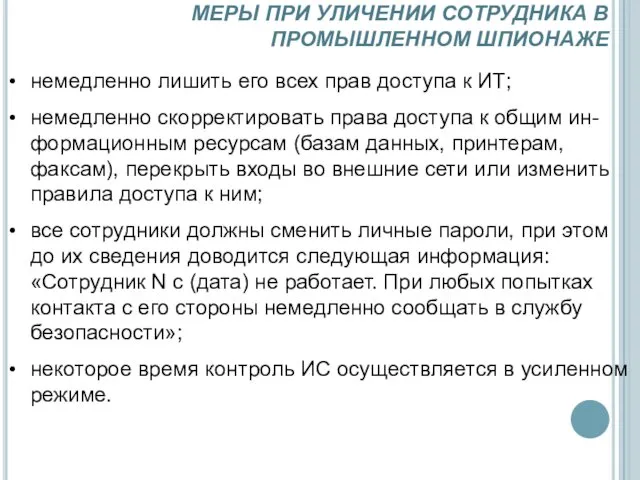

- 14. МЕРЫ ПРИ УЛИЧЕНИИ СОТРУДНИКА В ПРОМЫШЛЕННОМ ШПИОНАЖЕ немедленно лишить его всех прав доступа к ИТ; немедленно

- 15. 1) Кражи и подлоги С целью нарушения статической целостности злоумышленник (как правило, штатный сотрудник) может: ввести

- 16. Угрозы конфиденциальности информации могут носить некомпьютерный и вообще нетехнический характер. 1. Неправильное хранение данных на резервных

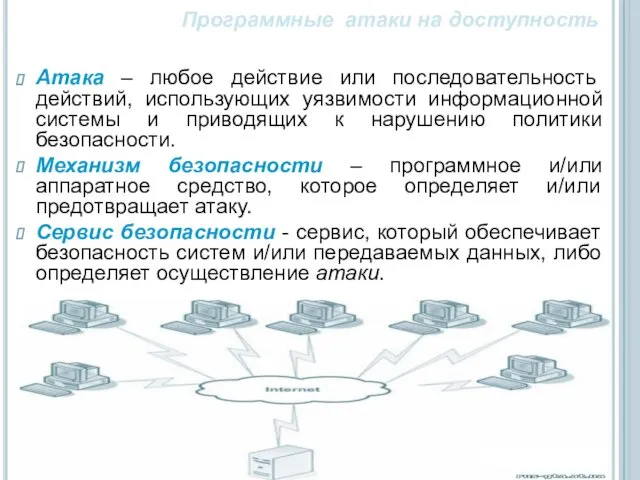

- 17. Программные атаки на доступность Атака – любое действие или последовательность действий, использующих уязвимости информационной системы и

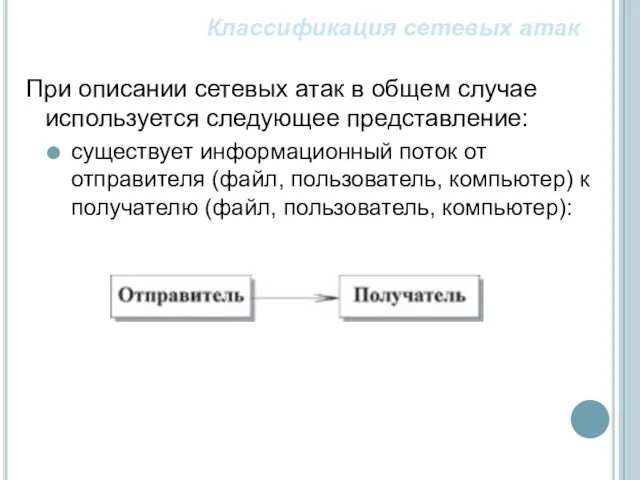

- 18. Классификация сетевых атак При описании сетевых атак в общем случае используется следующее представление: существует информационный поток

- 19. Классификация атак на информационную систему может быть выполнена по нескольким признакам: По месту возникновения: Локальные атаки

- 20. По воздействию на информационную систему: Активные атаки (результатом воздействия которых является нарушение деятельности информационной системы); Пассивные

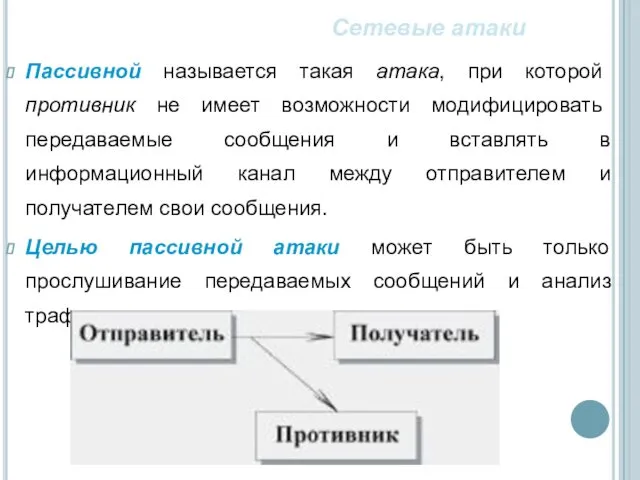

- 21. Сетевые атаки Пассивной называется такая атака, при которой противник не имеет возможности модифицировать передаваемые сообщения и

- 22. Активной называется такая атака, при которой противник имеет возможность модифицировать передаваемые сообщения и вставлять свои сообщения.

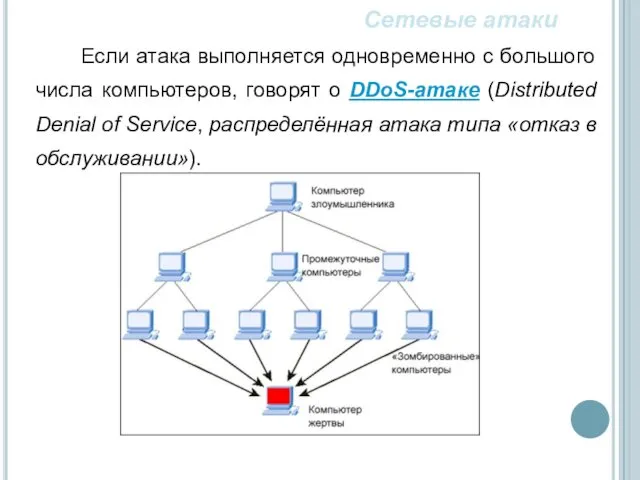

- 23. Если атака выполняется одновременно с большого числа компьютеров, говорят о DDoS-атаке (Distributed Denial of Service, распределённая

- 24. Классическим примером такой атаки в сетях TCP/IP является SYN-атака, при которой нарушитель посылает пакеты, инициирующие установление

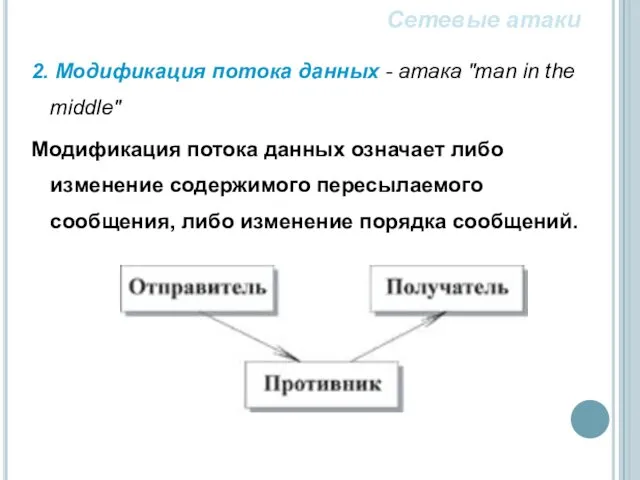

- 25. 2. Модификация потока данных - атака "man in the middle" Модификация потока данных означает либо изменение

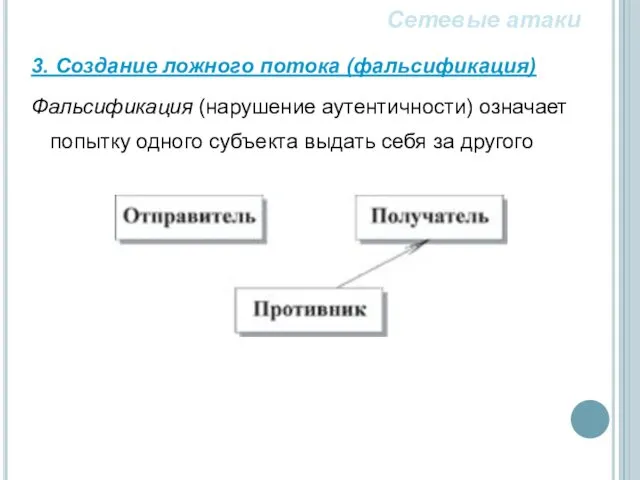

- 26. 3. Создание ложного потока (фальсификация) Фальсификация (нарушение аутентичности) означает попытку одного субъекта выдать себя за другого

- 28. Скачать презентацию

Динамическое программирование

Динамическое программирование Использование компьютерных технологий в современном ДОУ

Использование компьютерных технологий в современном ДОУ Библиотечный фонд как система

Библиотечный фонд как система Интегрированный урок информатики и русского языка в 10 классе

Интегрированный урок информатики и русского языка в 10 классе Надежность программных средств и систем. (Тема 13)

Надежность программных средств и систем. (Тема 13) Программирование разветвляющихся алгоритмов. Начала программирования. Условный алгоритм

Программирование разветвляющихся алгоритмов. Начала программирования. Условный алгоритм Программирование (Python) (§17-22). 8 класс

Программирование (Python) (§17-22). 8 класс Зачем нужна информатика

Зачем нужна информатика Системы реального времени. Архитектура и проектирование программного обеспечения

Системы реального времени. Архитектура и проектирование программного обеспечения Система CRM - твой верный помощник

Система CRM - твой верный помощник Алгоритмы сортировки. Лабораторная № 2

Алгоритмы сортировки. Лабораторная № 2 Управление качеством ИТ-проекта

Управление качеством ИТ-проекта Технология подготовки и проведения деловых презентаций

Технология подготовки и проведения деловых презентаций Проект Компьютер друг?

Проект Компьютер друг? Создание сайта

Создание сайта Как проверить лицензионность программы 1 С

Как проверить лицензионность программы 1 С Библиографическая ссылка

Библиографическая ссылка Трёхмерная графика. (11 класс. § 66-§ 74)

Трёхмерная графика. (11 класс. § 66-§ 74) ADS:lab session #2

ADS:lab session #2 Компьютер как средство автоматизации информационных процессов

Компьютер как средство автоматизации информационных процессов Создание собственных публикаций

Создание собственных публикаций Организация баз данных и знаний. Введение в Базы Данных

Организация баз данных и знаний. Введение в Базы Данных Безопасность ОС. Безопасность Linux. Процессы

Безопасность ОС. Безопасность Linux. Процессы Национальные особенности медиасистем и процессы глобализации

Национальные особенности медиасистем и процессы глобализации Википедия и культурное наследие. Взаимодействие вики-сообществ и учреждений культуры для продвижения культурного наследия

Википедия и культурное наследие. Взаимодействие вики-сообществ и учреждений культуры для продвижения культурного наследия Информационная система персональных данных

Информационная система персональных данных Интерфейс Windows API

Интерфейс Windows API Programming on Python (lecture 8)

Programming on Python (lecture 8)