Содержание

- 2. «Системы обнаружения компьютерных атак» Содержание дисциплины

- 3. Цель освоения дисциплины Целью освоения дисциплины «Системы обнаружения компьютерных атак» является является формирование у студентов следующих

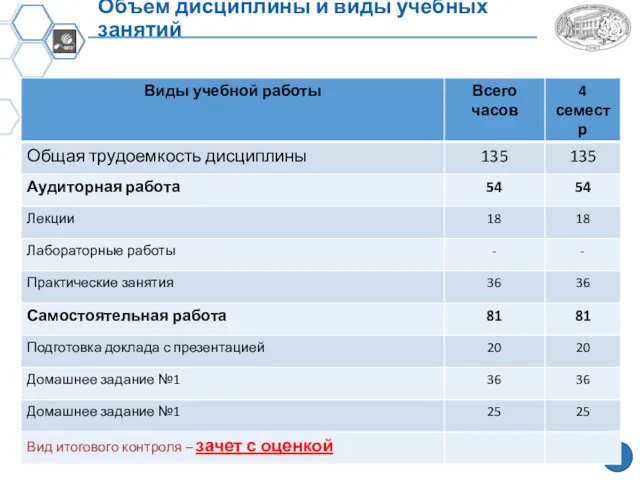

- 4. Объем дисциплины и виды учебных занятий

- 5. Вопросы лекции Основные понятия и определения Уязвимости стека протоколов TCP/IP Слабости межсетевого экрана, и способы его

- 6. Основные понятия и определения

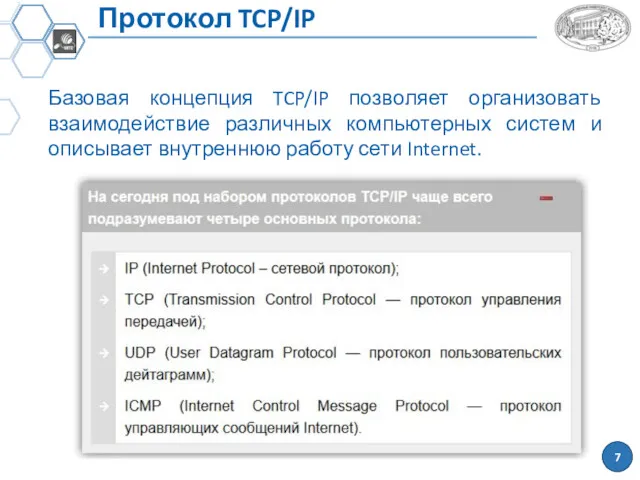

- 7. Протокол TCP/IP Базовая концепция TCP/IP позволяет организовать взаимодействие различных компьютерных систем и описывает внутреннюю работу сети

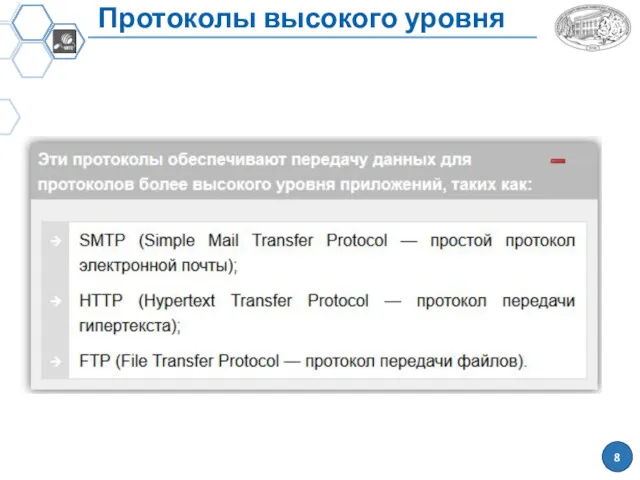

- 8. Протоколы высокого уровня

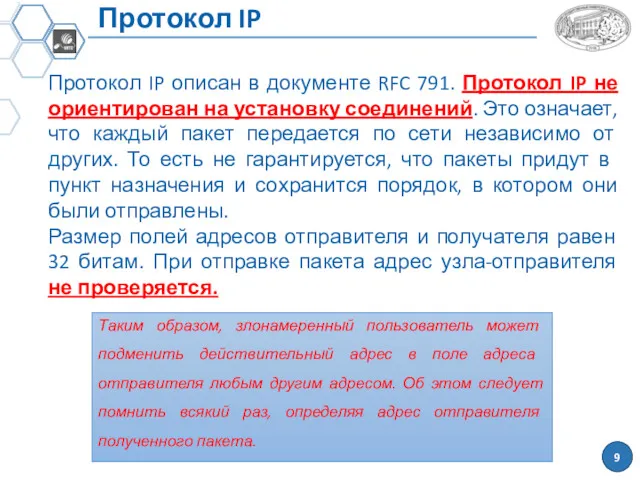

- 9. Протокол IP Протокол IP описан в документе RFC 791. Протокол IP не ориентирован на установку соединений.

- 10. Структура IP-пакета

- 11. Поле TTL Поле TTL (time-to-live — время жизни) предотвращает создание замкнутых маршрутов передачи пакетов. При прохождении

- 12. Фрагментация пакетов Если пакеты передаются по сетям, в которых размер IP-пакетов превышает максимально допустимое значение размера

- 13. Фрагментация пакетов В современных IP-сетях фрагментация пакетов выполняется довольно редко. Поэтому присутствие фрагментированных пакетов, скорее всего,

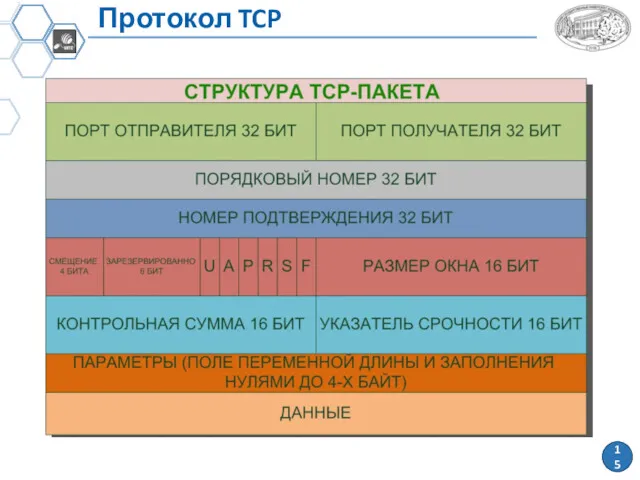

- 14. Протокол TCP Формат заголовка TCP-пакета также определен в документе RFC 793. В отличие от IP, протокол

- 15. Протокол TCP

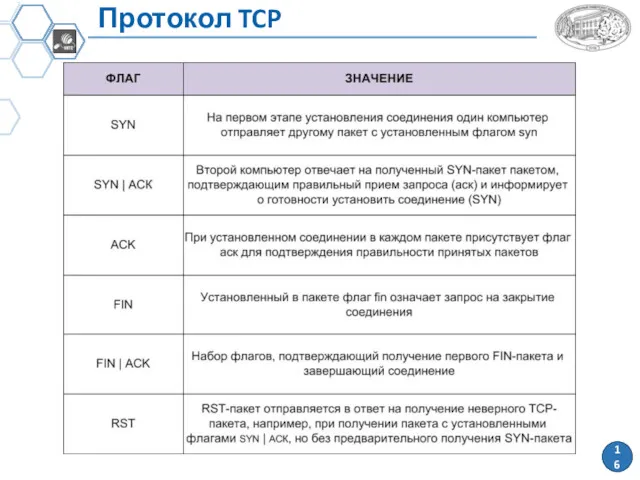

- 16. Протокол TCP

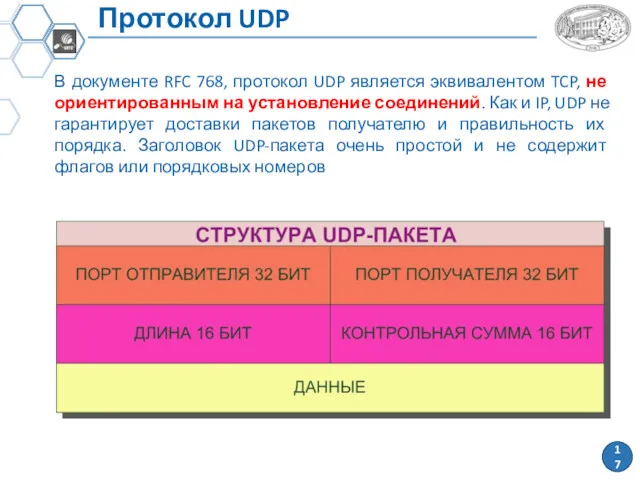

- 17. Протокол UDP В документе RFC 768, протокол UDP является эквивалентом TCP, не ориентированным на установление соединений.

- 18. Протокол UDP Как и TCP, протокол UDP базируется на возможностях, предоставляемых протоколом IP для доставки пакетов

- 19. Протокол IСМР Описанный в документе RFC 792 протокол ICMP предназначен для извещения о затруднениях в процессе

- 20. Протокол IСМР

- 21. Протокол IСМР На многих узлах используется блокирование ICMP-сообщений на брандмауэре и на граничном маршрутизаторе. Это обычная

- 22. Протокол IСМР Для создания интерактивных сеансов связи с помощью ICMP-пакетов злоумышленник может воспользоваться программой, наподобие ISHELL.

- 23. Уязвимости стека протоколов TCP/IP

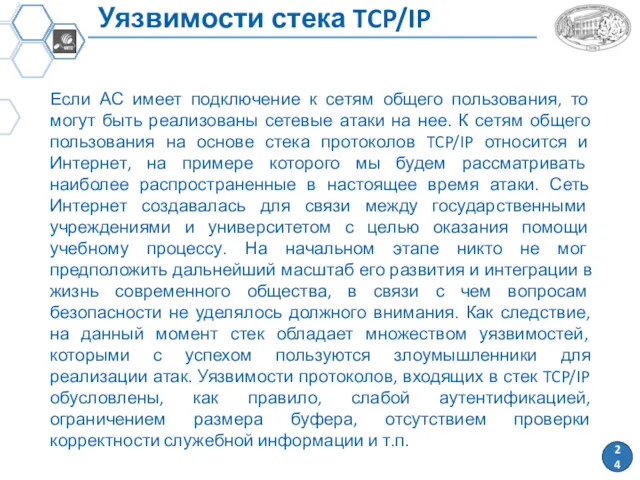

- 24. Уязвимости стека TCP/IP Если АС имеет подключение к сетям общего пользования, то могут быть реализованы сетевые

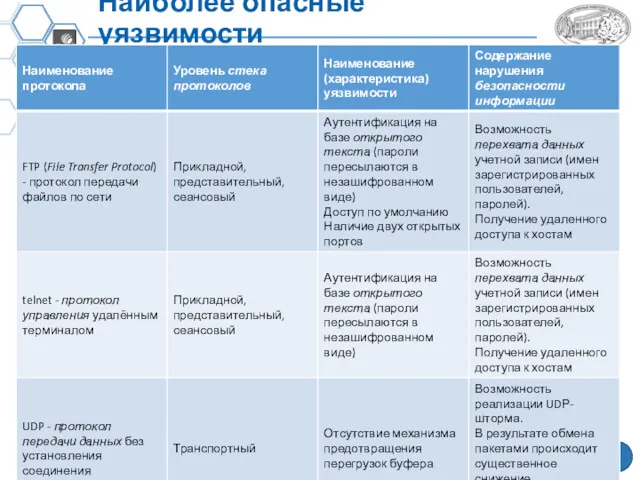

- 25. Наиболее опасные уязвимости

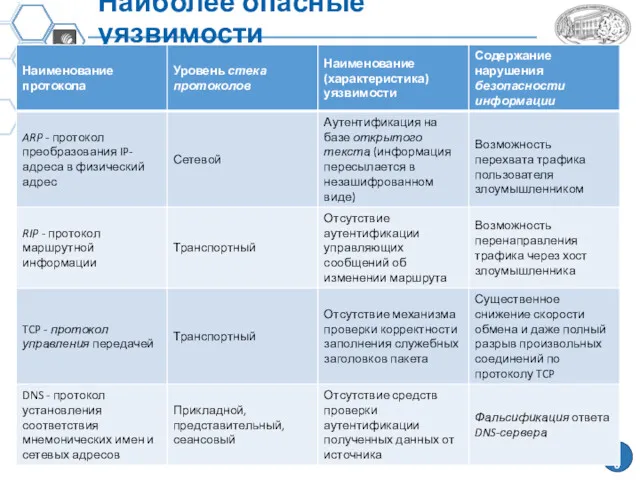

- 26. Наиболее опасные уязвимости

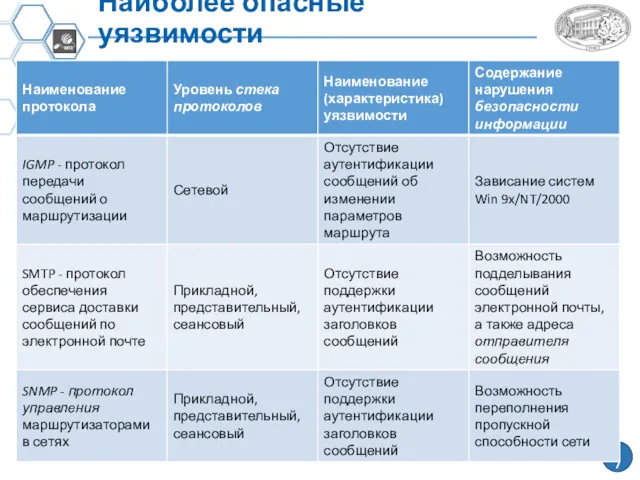

- 27. Наиболее опасные уязвимости

- 28. Признаки классификации угроз 1. Характер угрозы. Пассивная - угроза, которая не оказывает влияния на работу информационной

- 29. Признаки классификации угроз 4. Наличие обратной связи с атакуемым объектом: o с обратной связью, то есть

- 30. Анализ сетевого трафика Атака реализуется с помощью специальной программы, называемой sniffer. Sniffer представляет собой прикладную программу,

- 31. Анализ сетевого трафика Защита от данного вида атаки может заключаться в следующем: o Сильная аутентификация, например,

- 32. Сканирование сети Целью сканирования сети является выявление работающих в сети служб, открытых портов, активных сетевых сервисов,

- 33. Выявление пароля Основной целью данной атаки является получение несанкционированного доступа к защищаемым ресурсам путем преодоления парольной

- 34. IP-spoofing Под доверенным в данном случае понимается объект сети ( компьютер, маршрутизатор, межсетевой экран и т.п.),

- 35. IP-spoofing Для ослабления угрозы (но не ее ликвидации) можно использовать следующее: o контроль доступа. Можно настроить

- 36. Слабости межсетевого экрана, и способы его обхода

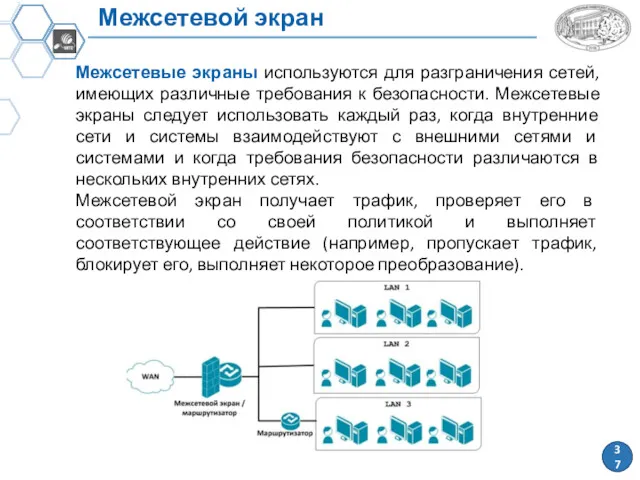

- 37. Межсетевой экран Межсетевые экраны используются для разграничения сетей, имеющих различные требования к безопасности. Межсетевые экраны следует

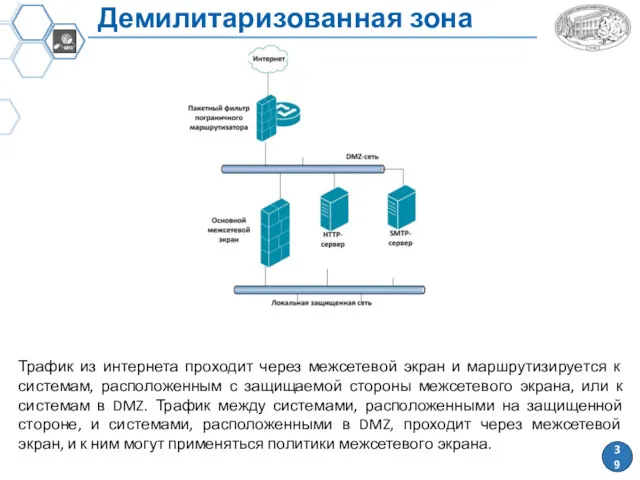

- 38. Демилитаризованная зона Многие аппаратные устройства межсетевого экранирования имеют функциональность, называемую DMZ – это сокращение от демилитаризованной

- 39. Демилитаризованная зона Трафик из интернета проходит через межсетевой экран и маршрутизируется к системам, расположенным с защищаемой

- 40. Демилитаризованная зона

- 41. Демилитаризованная зона

- 42. Принципы построения окружения МЭ Простота (Keep It Simple). Данный принцип говорит о первом и основном, о

- 43. Принципы построения окружения МЭ 3. Создавать оборону вглубь. Оборона вглубь означает создание нескольких уровней защиты в

- 44. «Нормальные герои всегда идут в обход» Фрагмент песни из детского фильма «Айболит-69»

- 45. Туннели используются не только в метро Межсетевой экран фильтрует трафик и принимает решения о пропуске или

- 46. Шифруй, не шифруй, все равно…

- 47. И вновь о подмене Подмена адреса - это способ сокрытия реального адреса злоумышленника. Однако он может

- 48. Стой, кто идет? Предъявите паспорт! Абсолютное большинство межсетевых экранов построено на классических моделях разграничения доступа, разработанных

- 49. Администратор - бог и царь В каждой организации есть пользователи, обладающие практически неограниченными правами в сети.

- 50. Уязвимости системы аутентификации и авторизации

- 51. Однофакторная аутентификация Фактор аутентификации – это, обобщенно говоря, атрибут, по которому удостоверяется подлинность пользователя. В роли

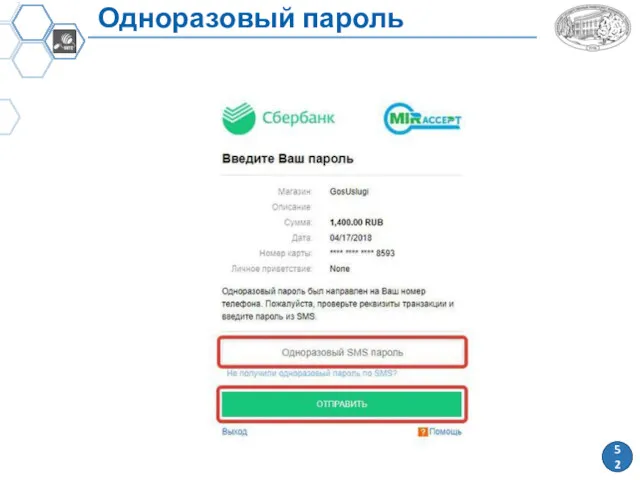

- 52. Одноразовый пароль

- 53. Цифровые сертификаты и ЭЦП Цифровой сертификат – элемент криптографической защиты информации, электронное удостоверение, которое подтверждает, что

- 54. Аппаратные токены Аппаратный токен – это устройство, предназначенное специально для аутентификации. В простейшем случае токен сам

- 55. Биометрия Средства аутентификации, использующие биометрию, полагаются на параметры тела человека или на особенности его поведения. Уникальных

- 56. Многофакторная (двухфакторная) аутентификация Идеология многофакторной аутентификации (multi-factor authentication, MFA) заключается в том, чтобы взаимно компенсировать недостатки

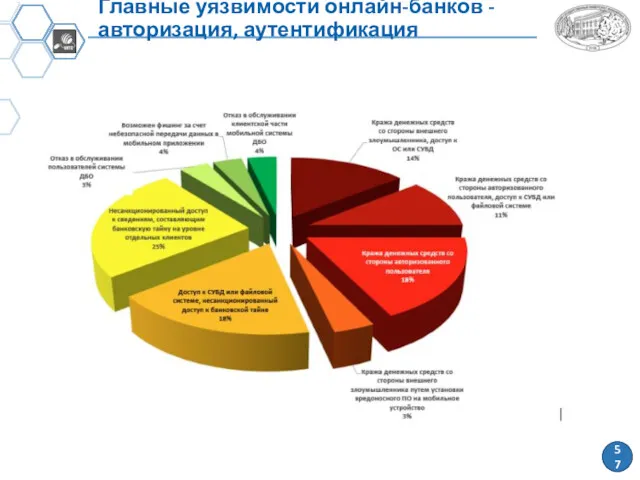

- 57. Главные уязвимости онлайн-банков - авторизация, аутентификация

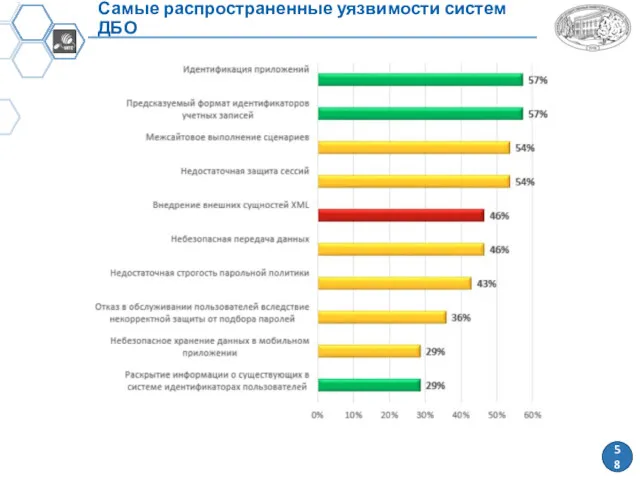

- 58. Самые распространенные уязвимости систем ДБО

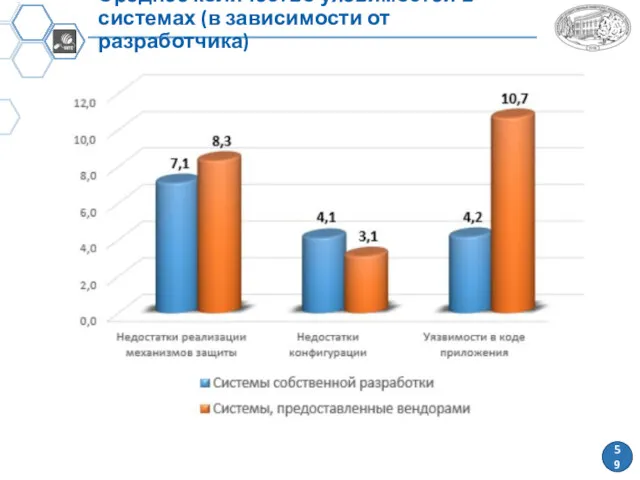

- 59. Среднее количество уязвимостей в системах (в зависимости от разработчика)

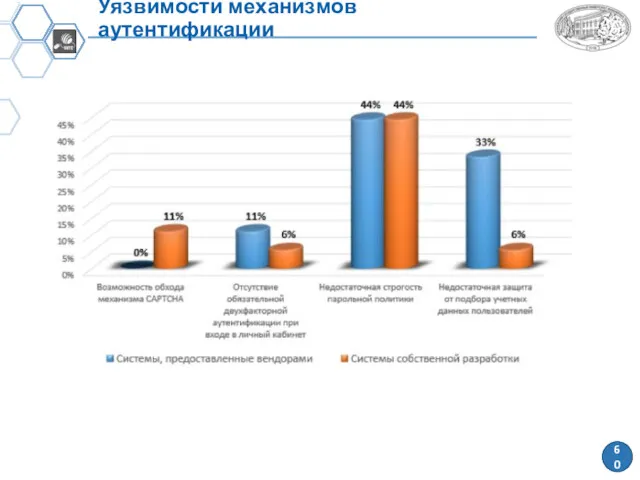

- 60. Уязвимости механизмов аутентификации

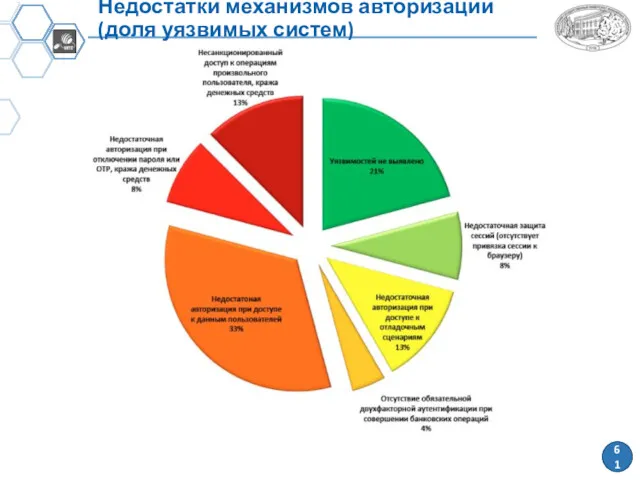

- 61. Недостатки механизмов авторизации (доля уязвимых систем)

- 63. Скачать презентацию

Основы тестирования

Основы тестирования Введение в дисциплину. Основы теории чисел. Теория сравнений и ее приложения

Введение в дисциплину. Основы теории чисел. Теория сравнений и ее приложения Game Develop. Создание игр

Game Develop. Создание игр Язык программирования Pascal. Работа с символьными данными

Язык программирования Pascal. Работа с символьными данными Использование информационных технологий для развития познавательного интереса на уроках русского языка и литературы

Использование информационных технологий для развития познавательного интереса на уроках русского языка и литературы НЕТ Этикет

НЕТ Этикет Презентация по теме Дерево. Следующие вершины.

Презентация по теме Дерево. Следующие вершины. Интегрированные системы связи

Интегрированные системы связи Електронні таблиці

Електронні таблиці Клавиатура. Основные позиции пальцев на клавиатуре

Клавиатура. Основные позиции пальцев на клавиатуре Roderigo · SlidesCarnival

Roderigo · SlidesCarnival Вебинар 1

Вебинар 1 Связи между классами. Объектно-ориентированное программирование. (Лекция 3)

Связи между классами. Объектно-ориентированное программирование. (Лекция 3) Основы информатики. Виды алгоритмов. Алгоритмы сортировки

Основы информатики. Виды алгоритмов. Алгоритмы сортировки Таргетированная реклама #ВКонтакте от А до Я 5.0

Таргетированная реклама #ВКонтакте от А до Я 5.0 Разработка дизайна сайта для продажи автомобилей

Разработка дизайна сайта для продажи автомобилей Индексирование, программирование, векторизация, графические возможности MatLab

Индексирование, программирование, векторизация, графические возможности MatLab Lektsia_1

Lektsia_1 Жылжымалы шабуылын блоктік шифрлау алгоритмдеріне қатысты қолдану және талдау

Жылжымалы шабуылын блоктік шифрлау алгоритмдеріне қатысты қолдану және талдау История счета и систем счисления

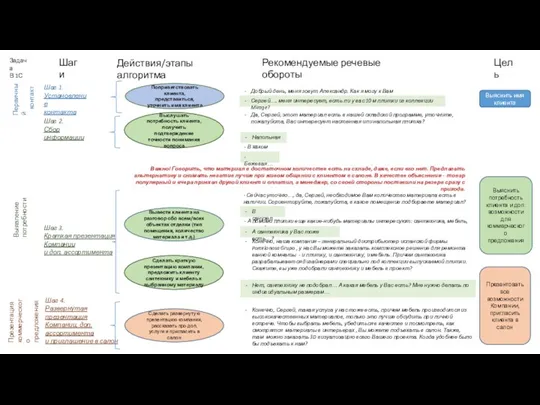

История счета и систем счисления Алгоритм для входящего звонка с привязкой к 1С

Алгоритм для входящего звонка с привязкой к 1С Информационно-поисковые системы

Информационно-поисковые системы Разработка сетевого программного обеспечения на примере ООО ГОТТИ

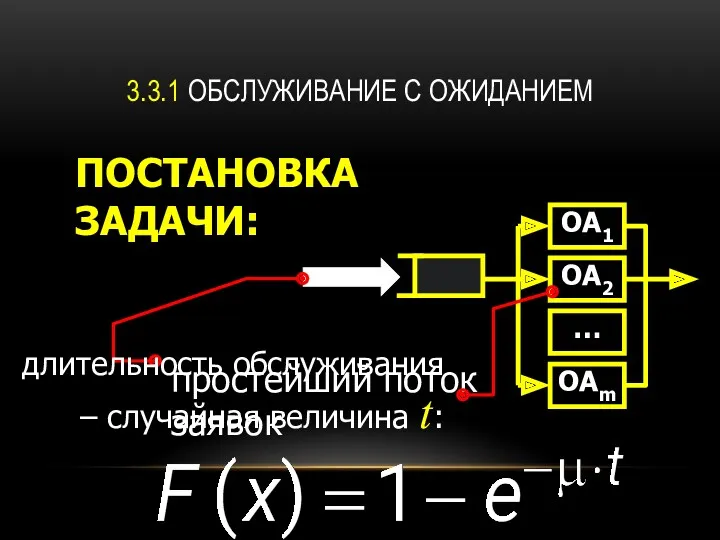

Разработка сетевого программного обеспечения на примере ООО ГОТТИ Моделирование ВС. Обслуживание с ожиданием. (Тема 3.1.1)

Моделирование ВС. Обслуживание с ожиданием. (Тема 3.1.1) Прикладной уровень и протоколы

Прикладной уровень и протоколы Операції з таблицями. Створення бази даних у СУБД MS Access

Операції з таблицями. Створення бази даних у СУБД MS Access Знакомство с Agile

Знакомство с Agile Стример. Профессия или хобби

Стример. Профессия или хобби