Содержание

- 2. Цель создания Недостатки IP-маршрутизации: Использование ЦП (в старых моделях) Обработка каждого пакета отсутствие балансировки нагрузки (кроме

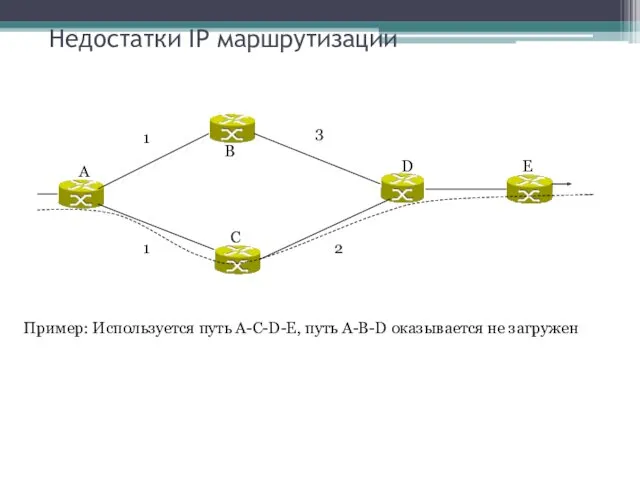

- 3. Недостатки IP маршрутизации 1 1 3 2 Пример: Используется путь А-C-D-E, путь A-B-D оказывается не загружен

- 4. MPLS Цель: ускорить процесс маршрутизации IP-пакетов, расширить возможности обработки трафика в зависимости от типа приложения. Идея:

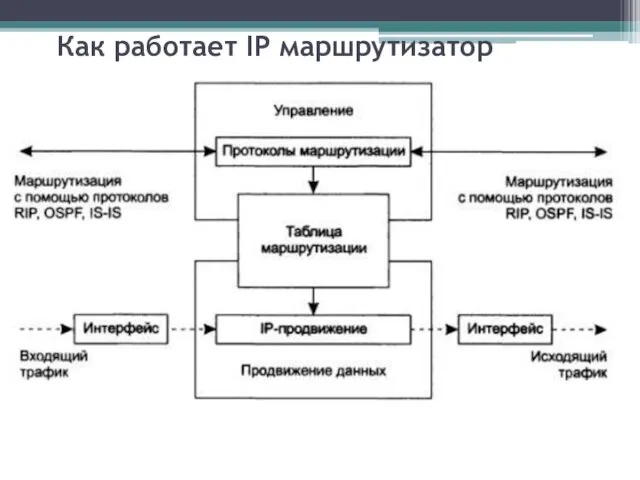

- 5. Как работает IP маршрутизатор

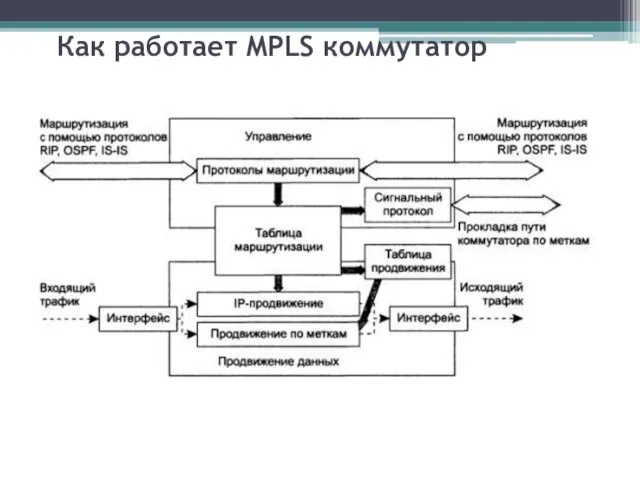

- 6. Как работает MPLS коммутатор

- 7. Как работает MPLS

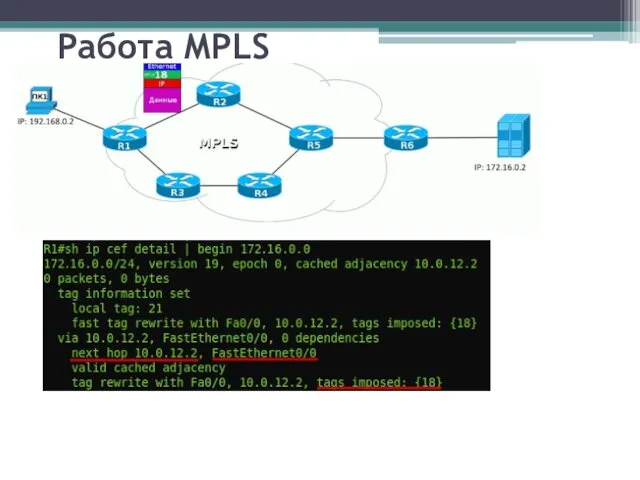

- 8. Работа MPLS

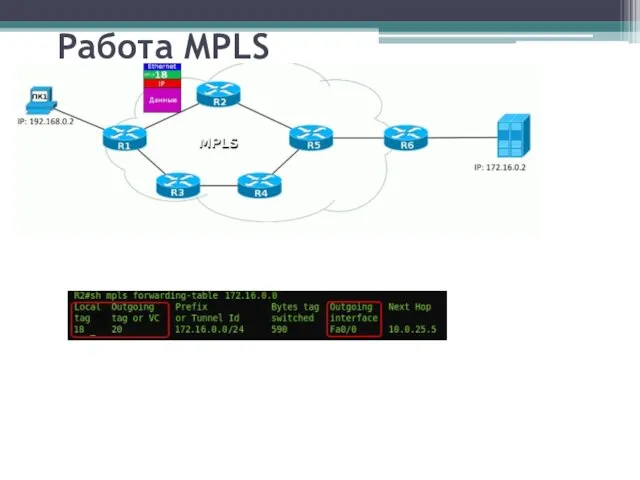

- 9. Работа MPLS

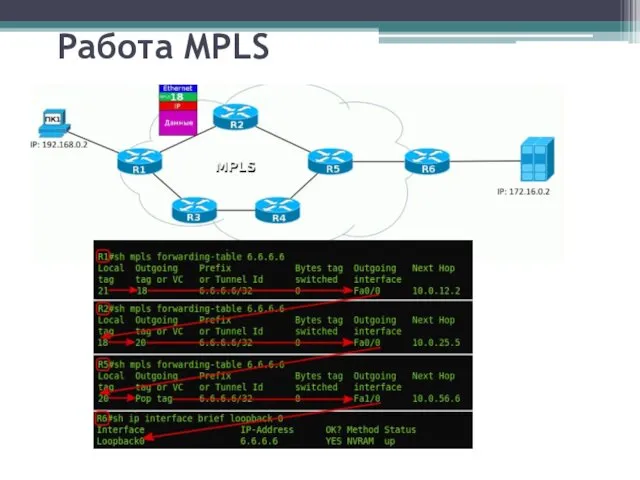

- 10. Работа MPLS

- 11. MPLS терминология Label — метка — значение от 0 до 1 048 575. На основе неё

- 12. MPLS терминология LSR — Label Switch Router — это любой маршрутизатор в сети MPLS. Intermediate LSR

- 13. MPLS терминология LER — Label Edge Router — это маршрутизатор на границе сети MPLS. В частности

- 14. MPLS терминология LIB — Label Information Base — таблица меток. Аналог таблицы маршрутизации (RIB) в IP.

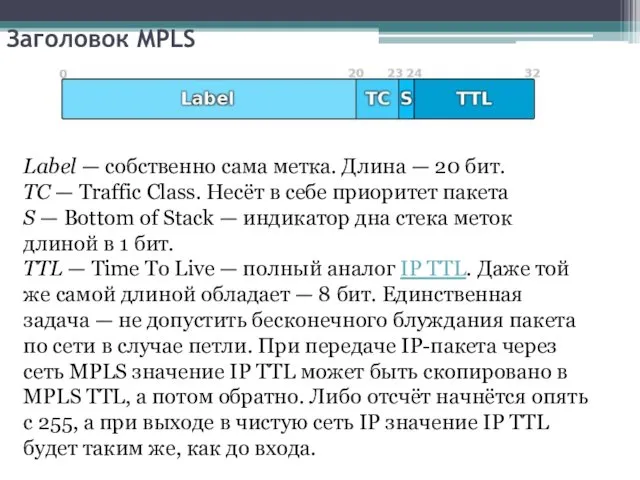

- 15. Заголовок MPLS Label — собственно сама метка. Длина — 20 бит. TC — Traffic Class. Несёт

- 16. Протокол сизнализации Протокол сигнализации необходим для: уведомлении маршрутизаторов LSR вдоль пути о необходимости настройки меток согласования

- 17. Параметры функционирования LDP Существует несколько параметров функционирования LDP: режим обмена информацией о метках (Label Distribution Mode)

- 18. Режим обмена информацией о метках Между соседями возможно использования двух режимов обмена информацией о метках: Downstream

- 19. Механизм контроля над распространением меток Independent Label Distribution Control - независимый контроль; Ordered Label Distribution Control

- 20. Режим сохранения меток Conservative Label Retention Mode (сдержанный режим сохранения меток); Liberal Label Retention Mode (свободный

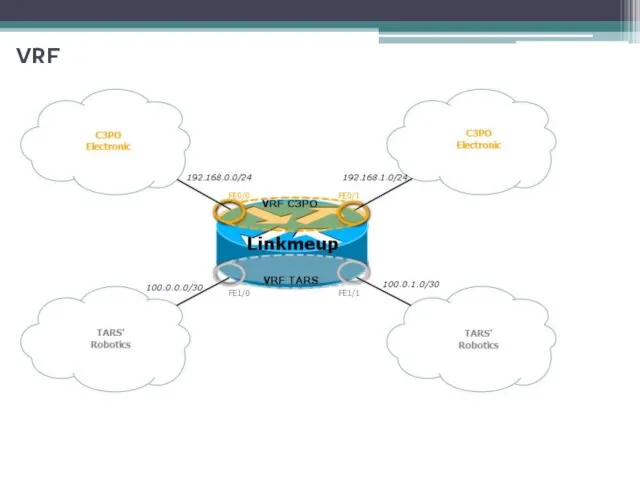

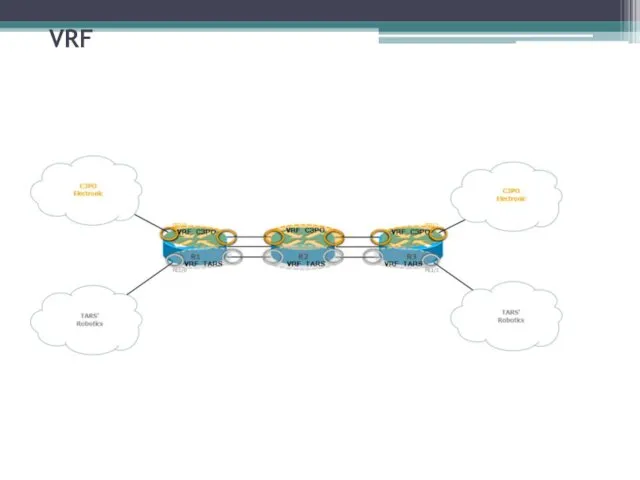

- 21. VRF

- 22. VRF

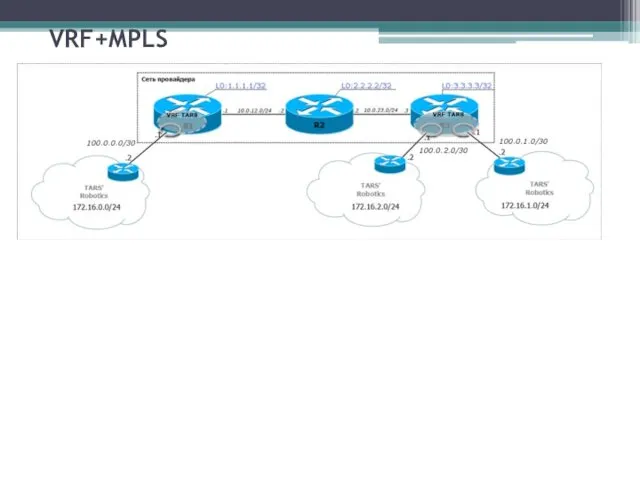

- 23. VRF+MPLS

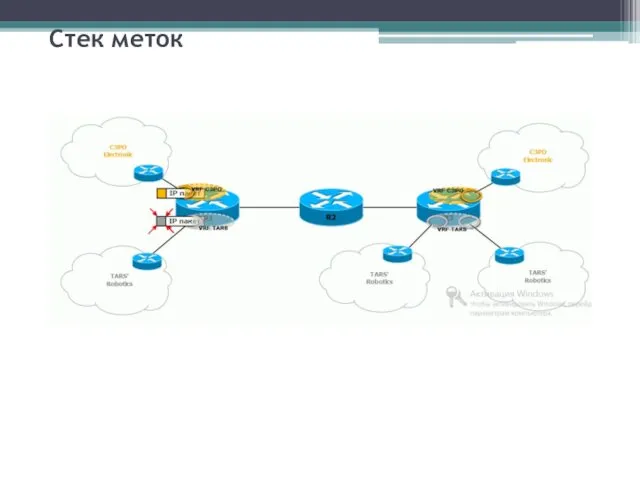

- 24. Стек меток

- 25. Стек меток

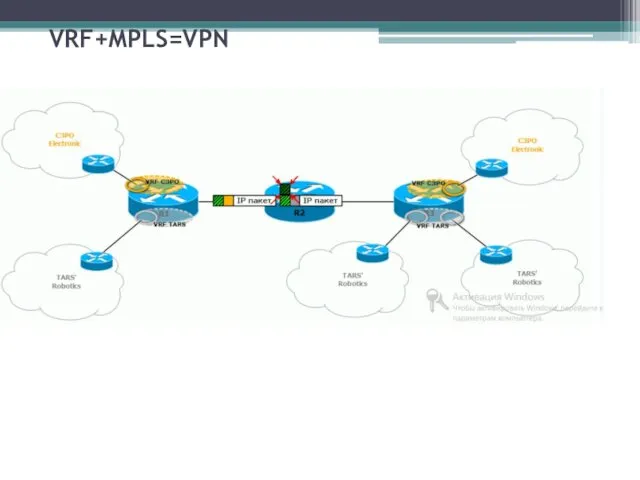

- 26. VRF+MPLS=VPN

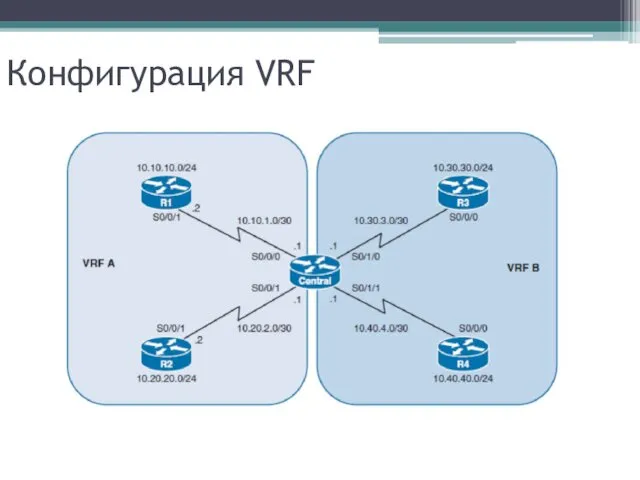

- 27. Конфигурация VRF

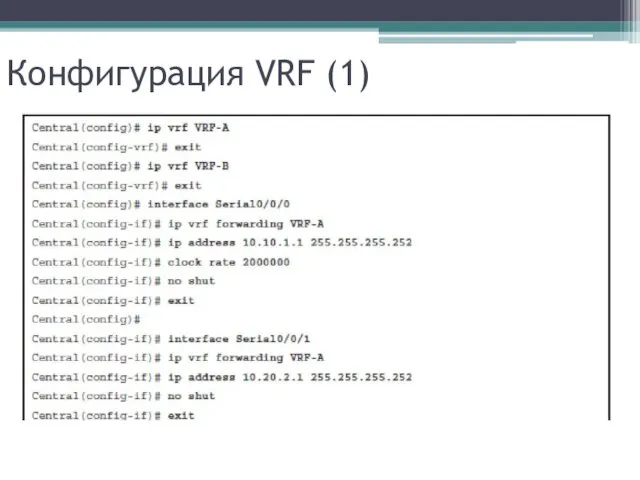

- 28. Конфигурация VRF (1)

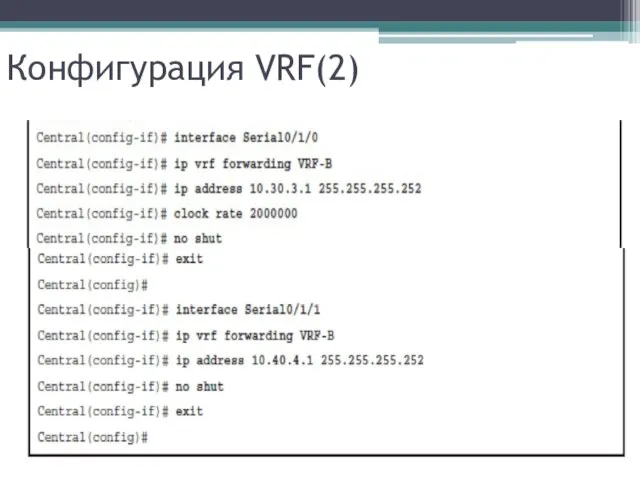

- 29. Конфигурация VRF(2)

- 30. Проверка таблицы маршрутизации

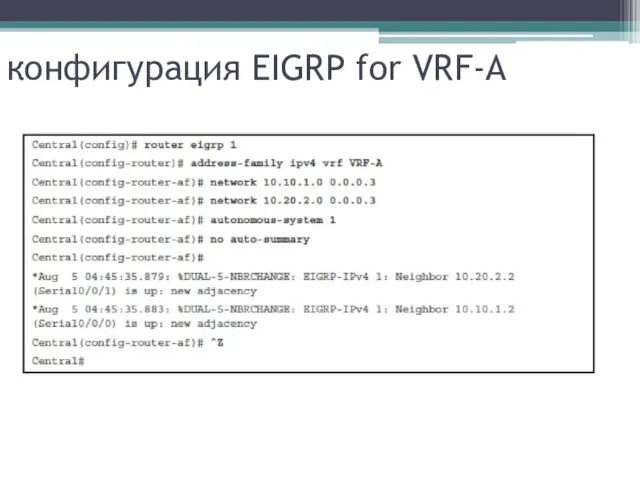

- 31. конфигурация EIGRP for VRF-A

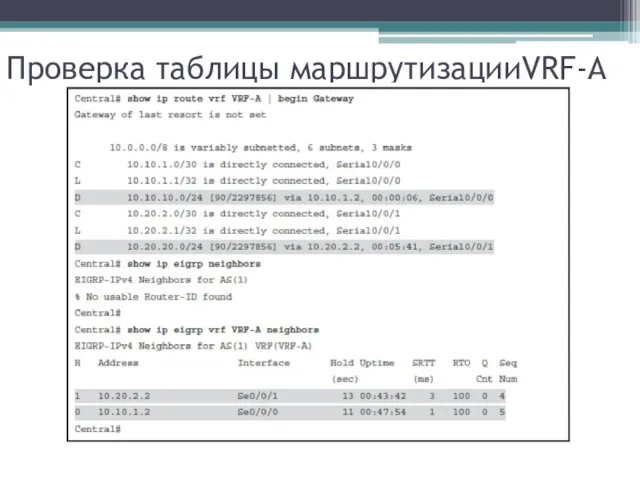

- 32. Проверка таблицы маршрутизацииVRF-A

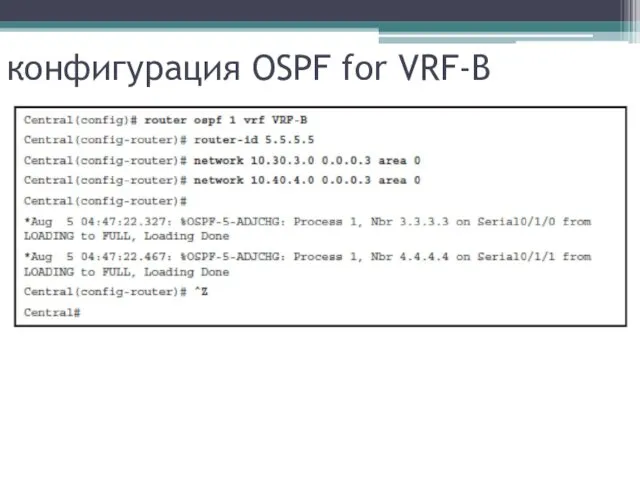

- 33. конфигурация OSPF for VRF-B

- 34. L2pt Протокол L2TP имитирует соединение типа "точка-точка" путем инкапсуляции дейтаграмм протокола РРР для их транспортировки по

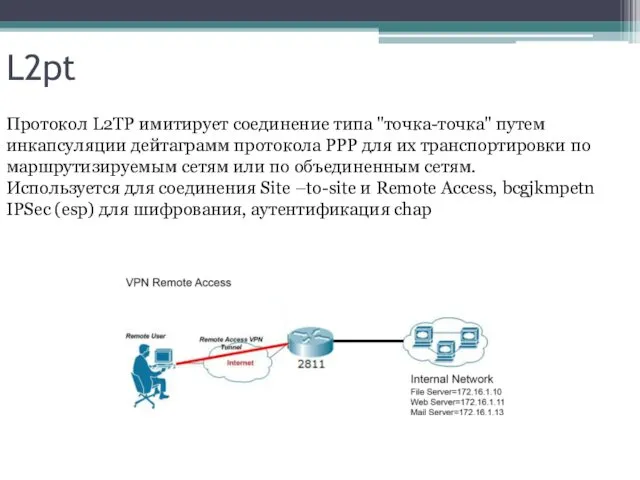

- 35. L2pt:инкапсуляция (IP) Протокол L2TP имитирует соединение типа "точка-точка" путем инкапсуляции дейтаграмм протокола РРР для их транспортировки

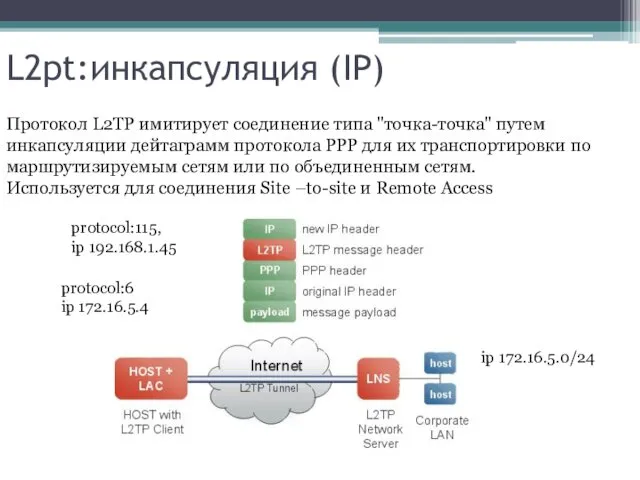

- 36. L2pt:инкапсуляция (UDP) Протокол L2TP имитирует соединение типа "точка-точка" путем инкапсуляции дейтаграмм протокола РРР для их транспортировки

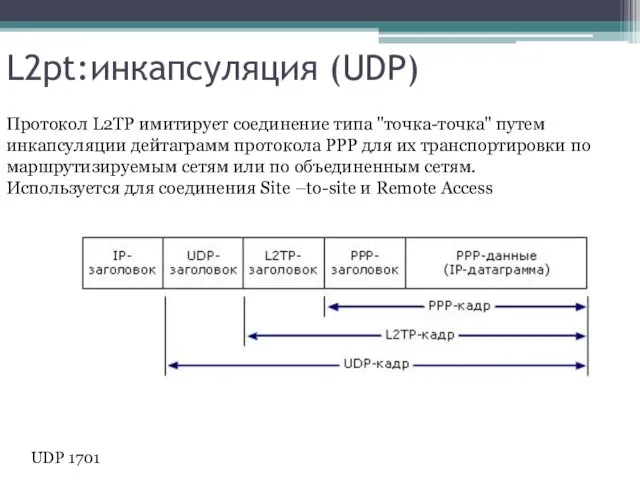

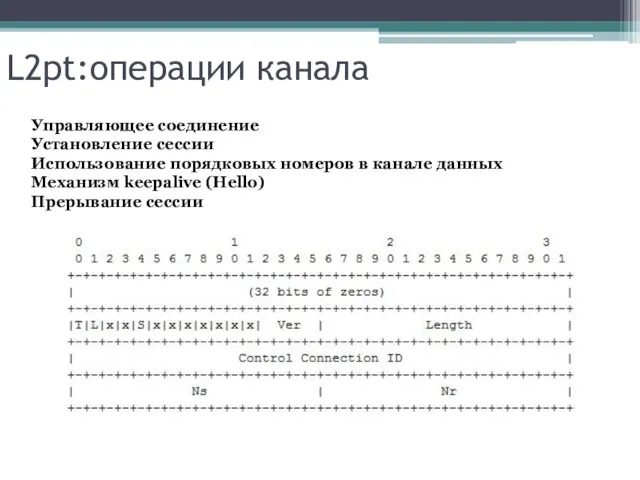

- 37. L2pt:операции канала Управляющее соединение Установление сессии Использование порядковых номеров в канале данных Механизм keepalive (Hello) Прерывание

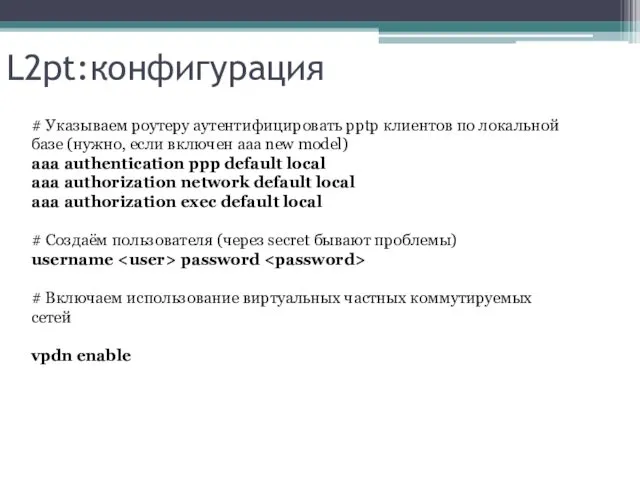

- 38. L2pt:конфигурация # Указываем роутеру аутентифицировать pptp клиентов по локальной базе (нужно, если включен aaa new model)

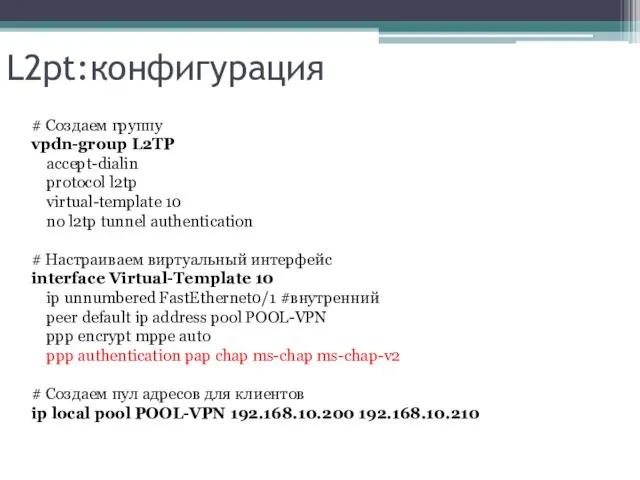

- 39. L2pt:конфигурация # Cоздаем группу vpdn-group L2TP accept-dialin protocol l2tp virtual-template 10 no l2tp tunnel authentication #

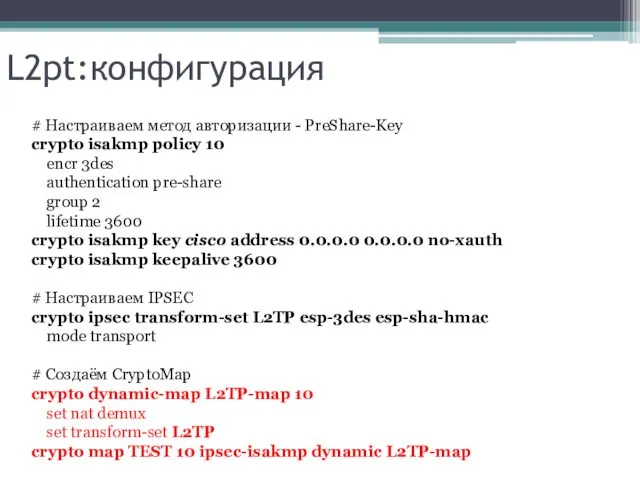

- 40. L2pt:конфигурация # Настраиваем метод авторизации - PreShare-Key crypto isakmp policy 10 encr 3des authentication pre-share group

- 41. L2pt:конфигурация # Применяем CryptoMap на внешнем интрфейсе interface FastEthernet0/0 ip address IPвнешний 255.255.255.0 duplex auto speed

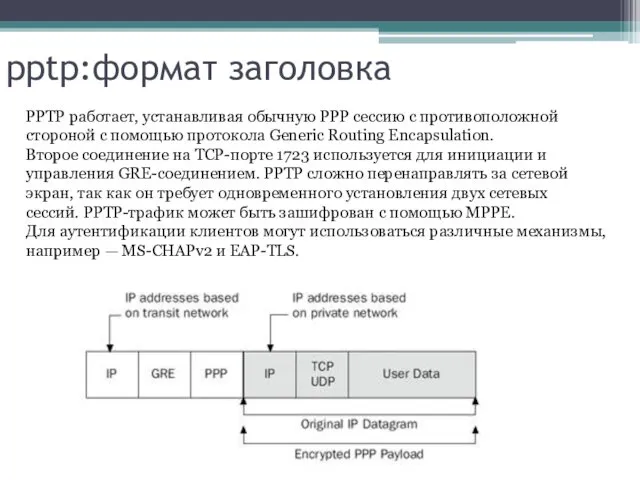

- 42. pptp:формат заголовка PPTP работает, устанавливая обычную PPP сессию с противоположной стороной с помощью протокола Generic Routing

- 43. Pptp:конфигурация # Указываем роутеру аутентифицировать pptp клиентов по локальной базе (нужно, если включен aaa new model)

- 45. Скачать презентацию

Алгоритм. Линейный алгоритм

Алгоритм. Линейный алгоритм CALS-технологии. Статистический контроль в производстве

CALS-технологии. Статистический контроль в производстве Операторы циклов

Операторы циклов Технологическое развитие и искусственный интеллект

Технологическое развитие и искусственный интеллект Разработка и создание приложения на Delphi Расписание занятий техникума

Разработка и создание приложения на Delphi Расписание занятий техникума Привилегии и роли

Привилегии и роли Решение задач ЕГЭ типа В9

Решение задач ЕГЭ типа В9 Разработка Web-сайтов с использованием языка разметки гипертекста HTML. (8 класс)

Разработка Web-сайтов с использованием языка разметки гипертекста HTML. (8 класс) Презентация и конспект урока Способы кодирования информации Л. Л. Босова 5 класс.

Презентация и конспект урока Способы кодирования информации Л. Л. Босова 5 класс. Современные веб-технологии

Современные веб-технологии Что такое массив? Алгоритмизация и программирование, язык Python. 10 класс

Что такое массив? Алгоритмизация и программирование, язык Python. 10 класс JavaScript. Оператори. Лекція 2

JavaScript. Оператори. Лекція 2 Памятка о порядке блокирования информации, причиняющей вред здоровью и развитию детей, распространяемой в сети Интернет

Памятка о порядке блокирования информации, причиняющей вред здоровью и развитию детей, распространяемой в сети Интернет Програмування у Visual Studio

Програмування у Visual Studio Разработка открытого урока по информатике Текстовый редактор MicrosoftWord

Разработка открытого урока по информатике Текстовый редактор MicrosoftWord Признаки объектов, 7 класс

Признаки объектов, 7 класс Sieci komputerowe. Sieci-intro

Sieci komputerowe. Sieci-intro WeOptimum Windows Customer Support Center

WeOptimum Windows Customer Support Center Родительское собрание Безопасность детей в сети Интернет и интернет-угрозы для ребенка

Родительское собрание Безопасность детей в сети Интернет и интернет-угрозы для ребенка Логические принципы проектирования современного компьютера

Логические принципы проектирования современного компьютера MS Word программасында құжатқа сурет кірістіру

MS Word программасында құжатқа сурет кірістіру Entity Framework (EF)

Entity Framework (EF) Module 3. Mass media. Case study. Problem 6

Module 3. Mass media. Case study. Problem 6 Программный продукт как субъект промышленного производства

Программный продукт как субъект промышленного производства Введение в Пролог

Введение в Пролог Моя безопасность в информационном веке (классный час)

Моя безопасность в информационном веке (классный час) Ребёнок и интернет: опасности, которые подстерегают наших детей

Ребёнок и интернет: опасности, которые подстерегают наших детей Мәліметтер қорларының үш негізгі модельдері

Мәліметтер қорларының үш негізгі модельдері