Слайд 2

Вредоносное ПО

Описание. Классификация.

Слайд 3

Вредоносный код -

программное обеспечение или его часть, созданное с целью

несанкционированного использования ресурсов ПК или причинения вреда владельцу информации, путем копирования, искажения, удаления или подмены информации.

Слайд 4

По способу проникновения

Собственно вредоносный код (вирусы)

Вредоносный код, использующий уязвимости ОС или

приложений (эксплоиты)

Вредоносный код, внедряющийся как часть легального ПО (программные закладки)

Слайд 5

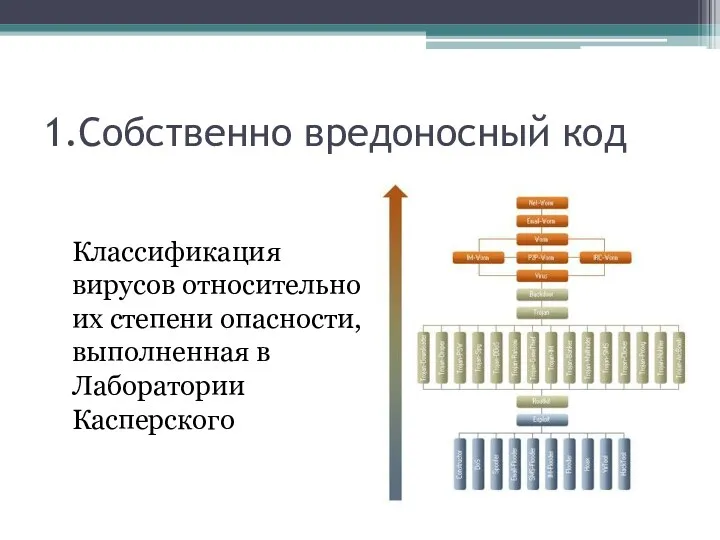

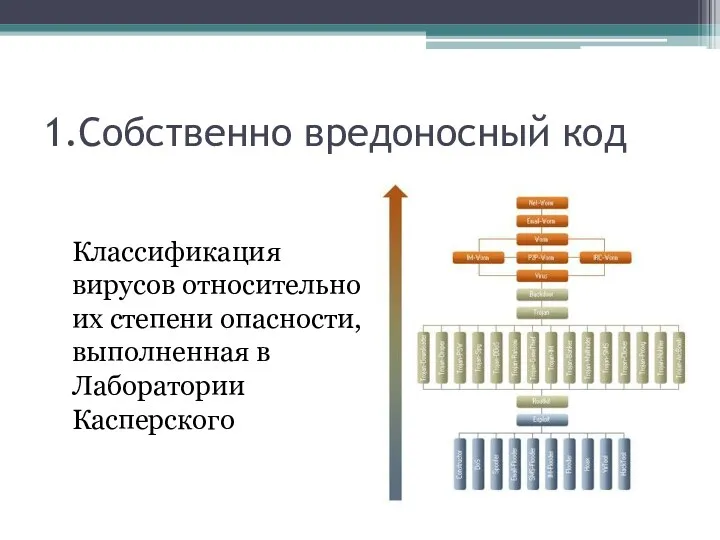

1.Собственно вредоносный код

Классификация вирусов относительно их степени опасности, выполненная в Лаборатории

Касперского

Слайд 6

2. Уязвимости и эксплоиты

Примеры:

Переполнения буфера

Висящие указатели

SQL-инъекция

Абсолютная защита практически не достижима

Слайд 7

3.Программные закладки -

скрыто внедренный код в защищенную систему, который позволяет

злоумышленнику осуществлять несанкционированный доступ к ресурсам системы на основе изменения свойств системы защиты.

Слайд 8

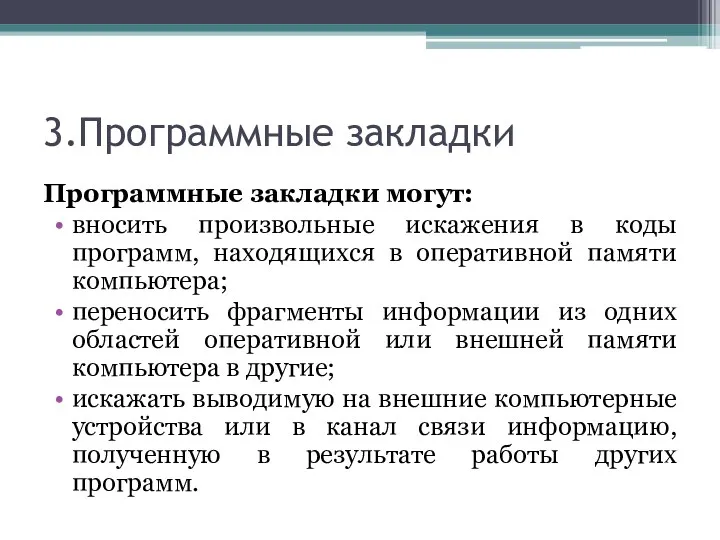

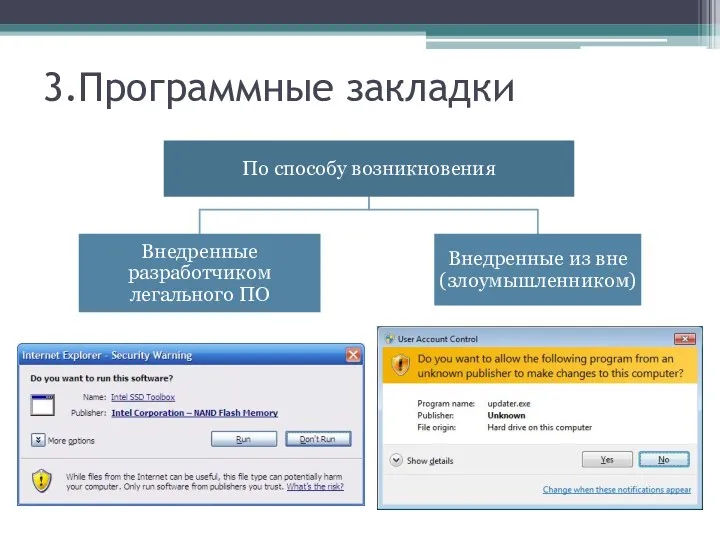

3.Программные закладки

Программные закладки могут:

вносить произвольные искажения в коды программ, находящихся в

оперативной памяти компьютера;

переносить фрагменты информации из одних областей оперативной или внешней памяти компьютера в другие;

искажать выводимую на внешние компьютерные устройства или в канал связи информацию, полученную в результате работы других программ.

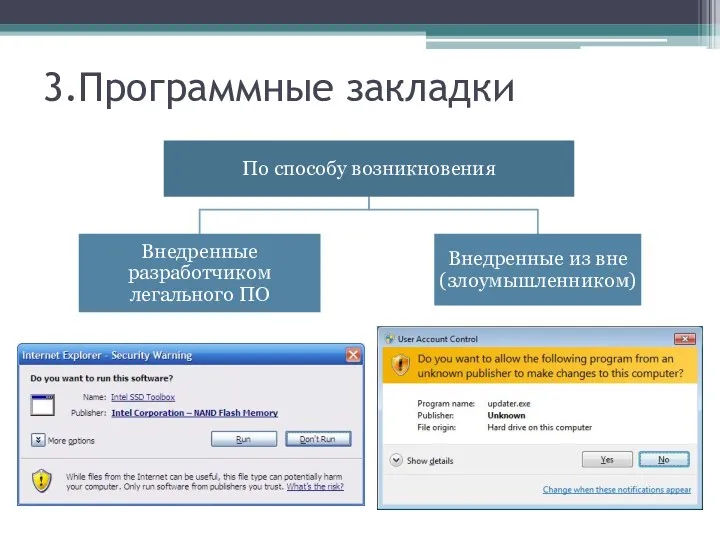

Слайд 9

Слайд 10

3. Программные закладки

Условия функционирования:

программная закладка должна попасть в оперативную память;

должен быть

выполнен ряд активизирующих условий, зависящих от типа программной закладки.

Слайд 11

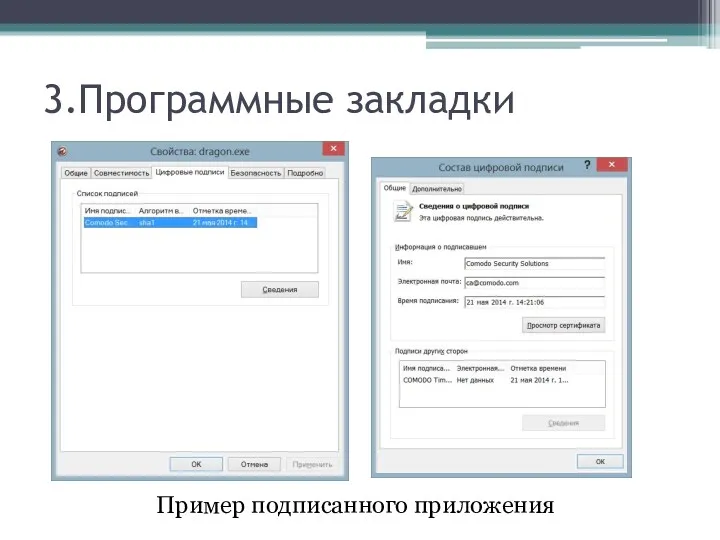

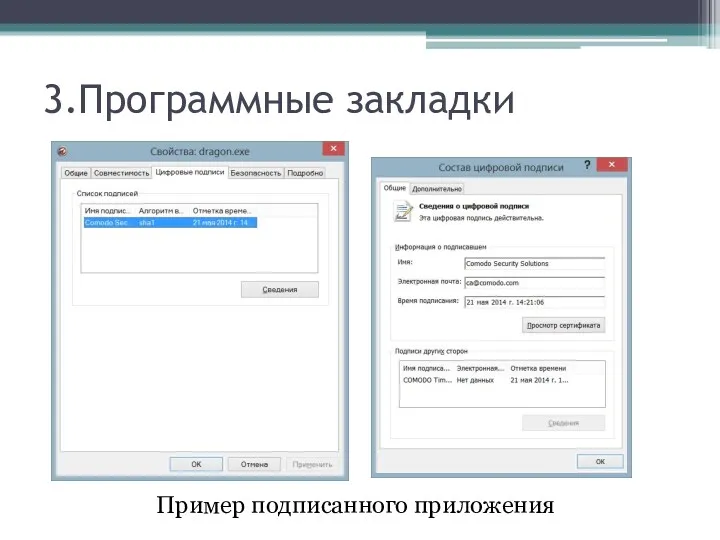

3.Программные закладки

Пример подписанного приложения

Слайд 12

Вредоносное ПО

Обнаружение. Методы защиты.

Слайд 13

Вредоносный код -

программное обеспечение или его часть, созданное с целью

несанкционированного использования ресурсов ПК или причинения вреда владельцу информации, путем копирования, искажения, удаления или подмены информации.

Слайд 14

По способу проникновения

Собственно вредоносный код (вирусы)

Вредоносный код, использующий уязвимости ОС или

приложений (эксплоиты)

Вредоносный код, внедряющийся как часть легального ПО (программные закладки)

Слайд 15

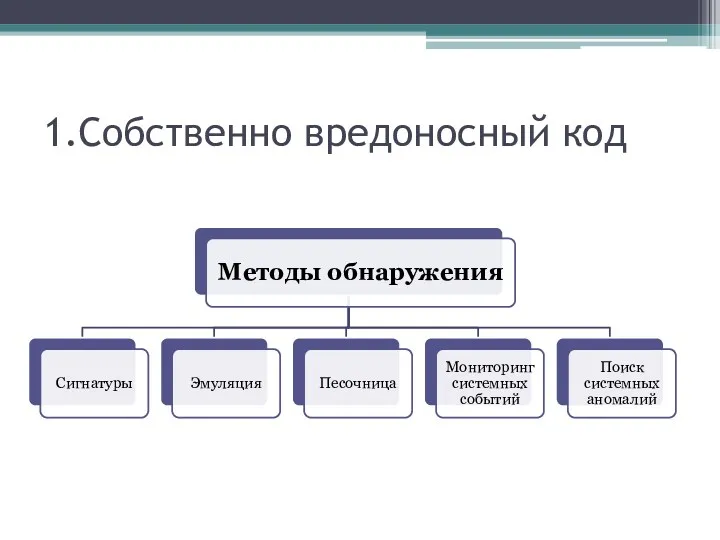

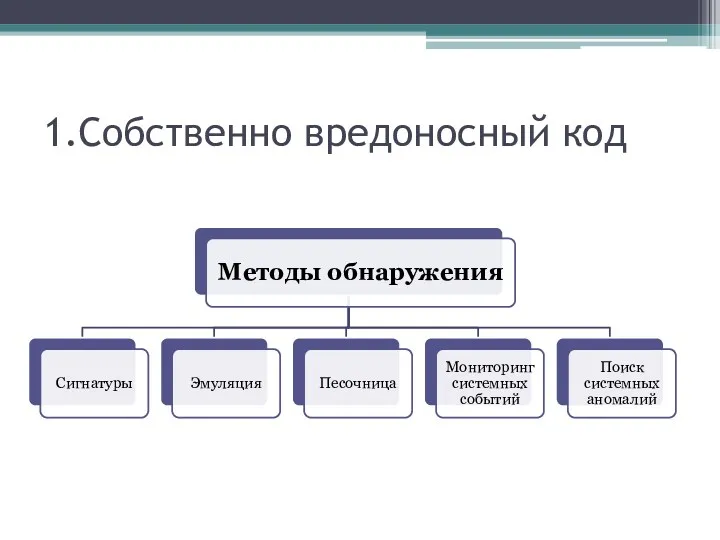

1.Собственно вредоносный код

Слайд 16

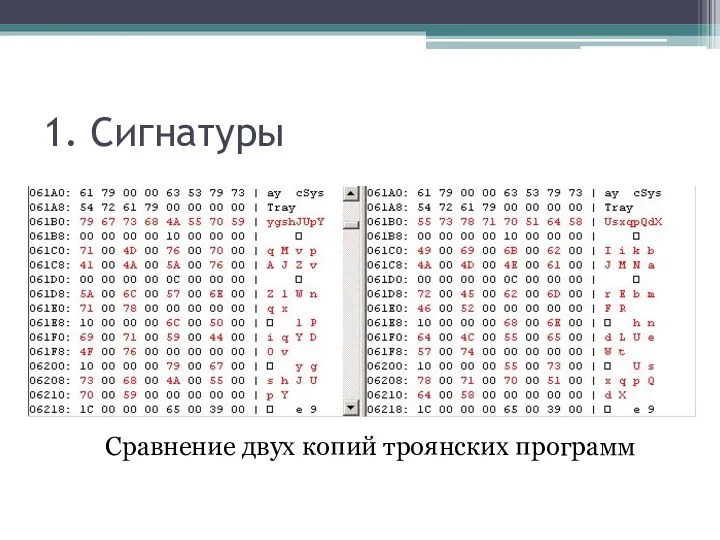

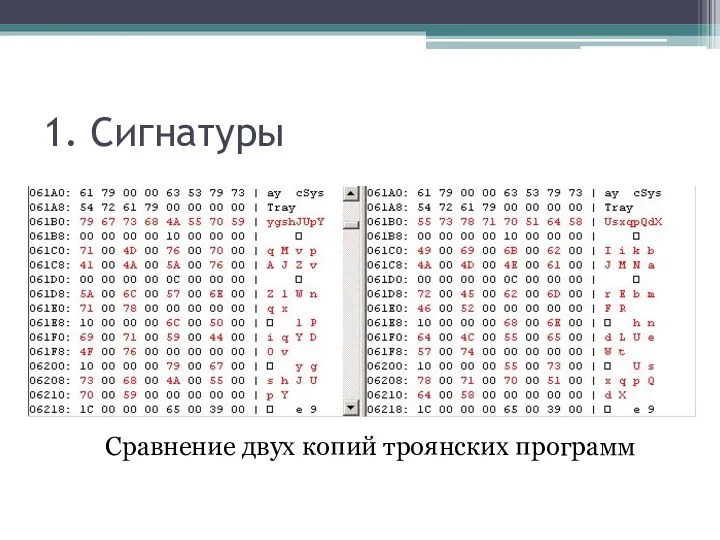

1. Сигнатуры

Сравнение двух копий троянских программ

Слайд 17

1. Эмуляция

Эмулятор разбирает байтовый код программы на команды и каждую команду

запускает в виртуальной копии компьютера. Это позволяет средству защиты наблюдать за поведением программы, не ставя под угрозу операционную систему и данные пользователя

Слайд 18

1. Виртуализация «Песочница»

Виртуализация в том ее виде, в котором она используется

в «песочницах», представляет собой логическое продолжение эмуляции. А именно: «песочница» уже работает с исполняющейся в реальной среде программой, но все еще ее контролирует.

Слайд 19

1. Мониторинг системных событий

Технически такой способ сбора информации реализуется посредством перехватов

функций операционной системы. Таким образом, перехватив вызов некой системной функции, механизм-перехватчик получает информацию о том, что определенная программа совершает определенное действие в системе.

Слайд 20

1. Поиск системных аномалий

Данный метод основан на следующих положениях:

операционная среда

вместе со всеми выполняющимися в ней программами — это интегральная система;

ей присуще некое «системное состояние»;

если в среде исполняется вредоносный код, то состояние системы является «нездоровым» и отличается от состояния «здоровой» системы, в которой вредоносного кода нет.

Слайд 21

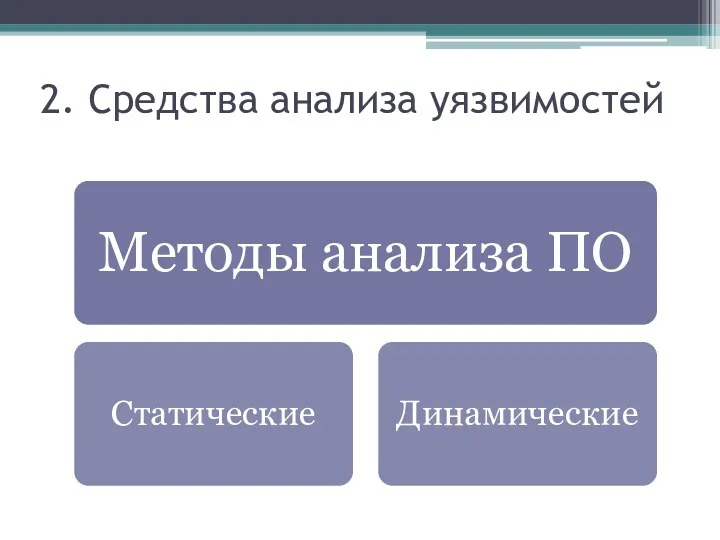

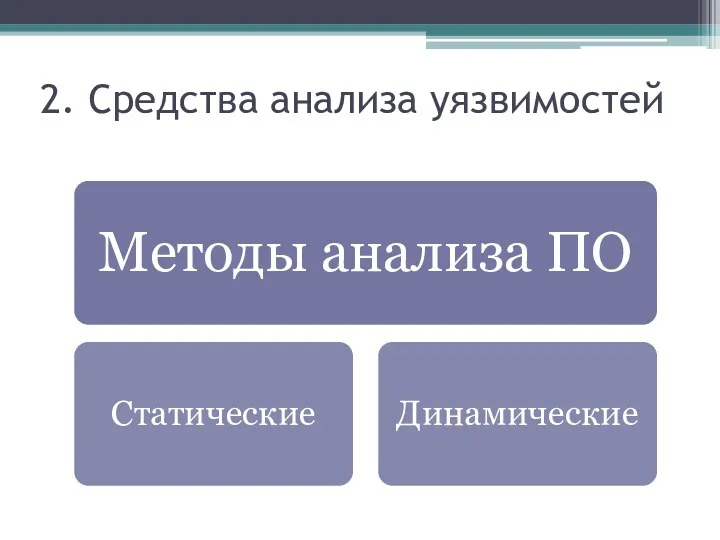

2. Средства анализа уязвимостей

Слайд 22

3.Программные закладки

Универсальным средством защиты от внедрения программных закладок является создание изолированного

компьютера:

Система использует BIOS, не содержащий программных закладок;

ОС проверена на наличие закладок;

Установлена неизменность BIOS и операционной системы для данного сеанса;

На компьютере не запускалось и не запускается никаких иных программ, кроме уже прошедших проверку на присутствие в них закладок;

Исключен запуск проверенных программ в каких-либо иных условиях. кроме перечисленных выше, т. е. вне изолированного компьютера.

Простейшая (каскадная) модель жизненного цикла ПО. Техническое задание. Требования к содержанию и оформлению

Простейшая (каскадная) модель жизненного цикла ПО. Техническое задание. Требования к содержанию и оформлению Финансовая отчетность для владельца бизнеса. 1С:Управление небольшой фирмой 8

Финансовая отчетность для владельца бизнеса. 1С:Управление небольшой фирмой 8 СУБД MySQL PHP. Лекція №7

СУБД MySQL PHP. Лекція №7 Профессия: Оператор компьютерного набора

Профессия: Оператор компьютерного набора Знакомство с языком программирования Python. Ввод. Вывод. Оператор присваивания

Знакомство с языком программирования Python. Ввод. Вывод. Оператор присваивания Устройство компьютера. Схема устройства компьютера

Устройство компьютера. Схема устройства компьютера Лидар. Сбор входных данных

Лидар. Сбор входных данных Рекурсия

Рекурсия Программирование разветвляющихся алгоритмов

Программирование разветвляющихся алгоритмов Фейковые новости и как их отличать от настоящих

Фейковые новости и как их отличать от настоящих Как создать свой сайт

Как создать свой сайт Берсерк. Самоучитель

Берсерк. Самоучитель Миркомир. Игра

Миркомир. Игра Предметно-ориентированные информационные системы

Предметно-ориентированные информационные системы Розробка системи обміну повідомленнями для Twitter, на базі мобільних технологій

Розробка системи обміну повідомленнями для Twitter, на базі мобільних технологій Эффективные инструменты визуализации учебной информации

Эффективные инструменты визуализации учебной информации Тестирование программного обеспечения. Основы реляционных баз данных. Работа с SQL. (Урок 6)

Тестирование программного обеспечения. Основы реляционных баз данных. Работа с SQL. (Урок 6) Логические выражения и таблицы истинности. Логика

Логические выражения и таблицы истинности. Логика Что такое Unity и Vuforia

Что такое Unity и Vuforia Хранение и предварительная обработка больших наборов данных с помощью Tensor Flow

Хранение и предварительная обработка больших наборов данных с помощью Tensor Flow Турбопоиск. Предложение для компании “Концепт-Строй”

Турбопоиск. Предложение для компании “Концепт-Строй” Кодирование звуковой информации. Представление информации в компьютере

Кодирование звуковой информации. Представление информации в компьютере Математичне програмування. Задачі оптимізації. Задача лінійного програмування. Лекція 5

Математичне програмування. Задачі оптимізації. Задача лінійного програмування. Лекція 5 Внешние устройства компьютера

Внешние устройства компьютера История развития вычислительной техники

История развития вычислительной техники Проектирование реляционных баз данных

Проектирование реляционных баз данных Графический редактор PAINT

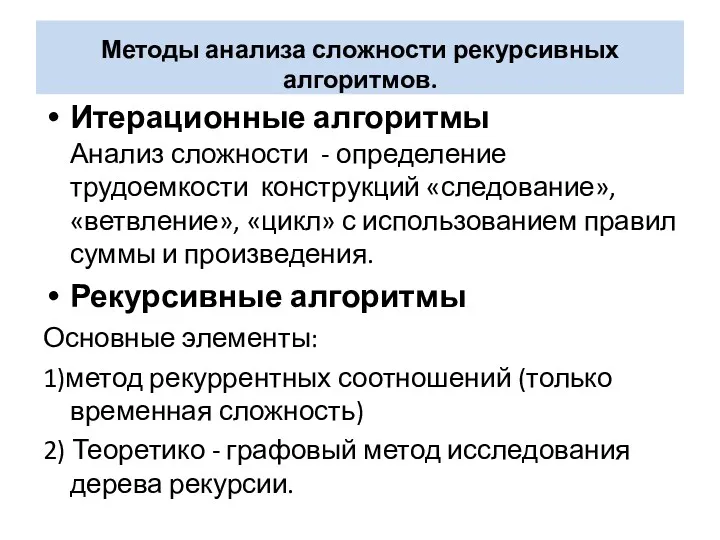

Графический редактор PAINT Методы анализа сложности рекурсивных алгоритмов

Методы анализа сложности рекурсивных алгоритмов