Содержание

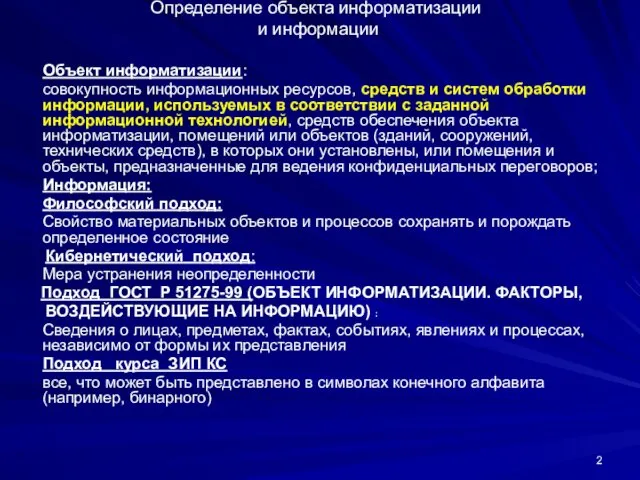

- 2. Определение объекта информатизации и информации Объект информатизации: совокупность информационных ресурсов, средств и систем обработки информации, используемых

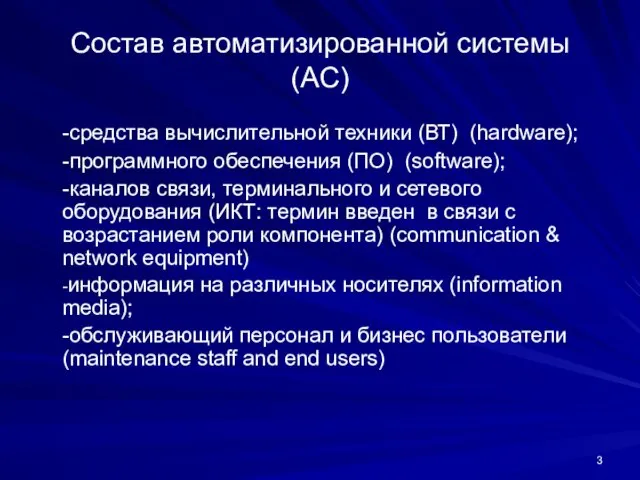

- 3. Состав автоматизированной системы (АС) -средства вычислительной техники (ВТ) (hardware); -программного обеспечения (ПО) (software); -каналов связи, терминального

- 4. Информационная безопасность АС -система способна противостоять дестабилизирующему воздействию внешних и внутренних угроз; -функционирование и сам факт

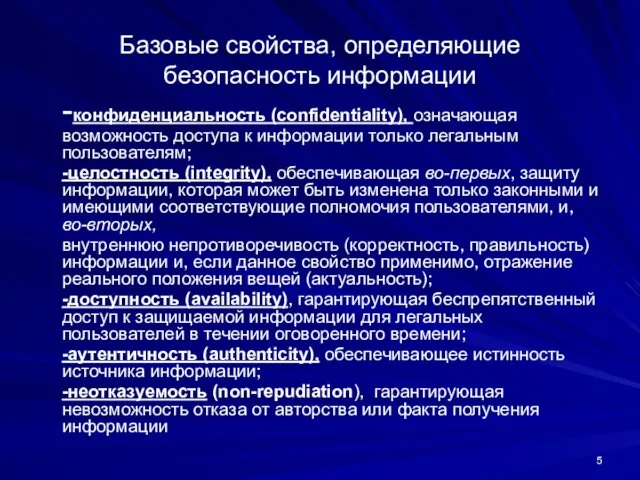

- 5. Базовые свойства, определяющие безопасность информации -конфиденциальность (confidentiality), означающая возможность доступа к информации только легальным пользователям; -целостность

- 6. Основные методы обеспечения ИБ Теоретические методы Методы обеспечения информационной безопасности Организационные методы Сервисы безопасности рабочих станций,

- 7. Понятие угрозы АС (активу) Под угрозой (threat) понимают потенциально возможное событие, действие, процесс или явление, которое

- 8. Классификация угроз По природе возникновения: -естественные и искусственные; По степени преднамеренности: -случайные и преднамеренные; По типу

- 9. Случайные и преднамеренные угрозы Случайные: Аварийные ситуации из-за стихийных бедствий или отказов электропитания Отказы и сбои

- 10. Классификация угроз АС на основе градации доступа к информации-1 Уровень носителей информации (хищение, уничтожение, выведение из

- 11. Классификация угроз АС на основе градации доступа к информации-2 Уровень представления информации (определение способа представления информации,

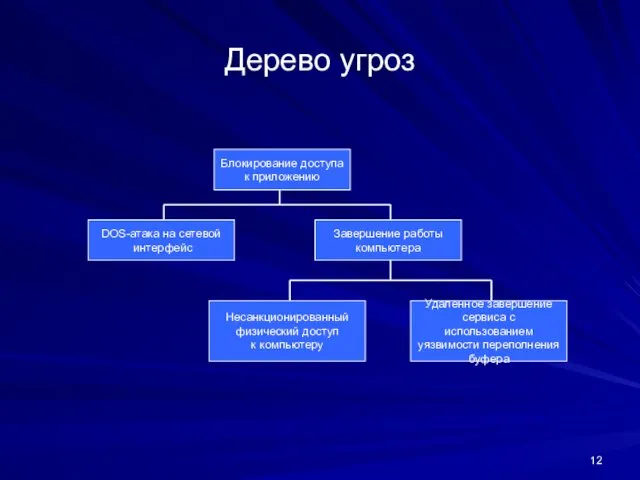

- 12. Дерево угроз Блокирование доступа к приложению DOS-атака на сетевой интерфейс Удаленное завершение сервиса с использованием уязвимости

- 13. Уязвимости, воздействия, риски и защитные меры Уязвимость (vulnerability) - это слабость АС, которая может быть использована

- 14. Взаимосвязь защитных мер и риска Приемлемый уровень Риск Применение защитных мер Остаточный риск Реализованные защитные меры

- 15. Модель нарушителя ИБ нарушители инсайдеры внешние нарушители «продвинутые» непрофессионалы бывшие инсайдеры хакеры самоутвеждающиеся «фрилансеры» нелояльные по

- 16. Формальная теория защиты информации: основные определения Пусть А- конечный алфавит, А* -множество слов конечной длины в

- 17. Информационный поток от O к S O Информационный поток от S к O S S O

- 18. Свойства монитора безопасности обращений (МБО) Ни один запрос на доступ субъекта к объекту не должен выполняться

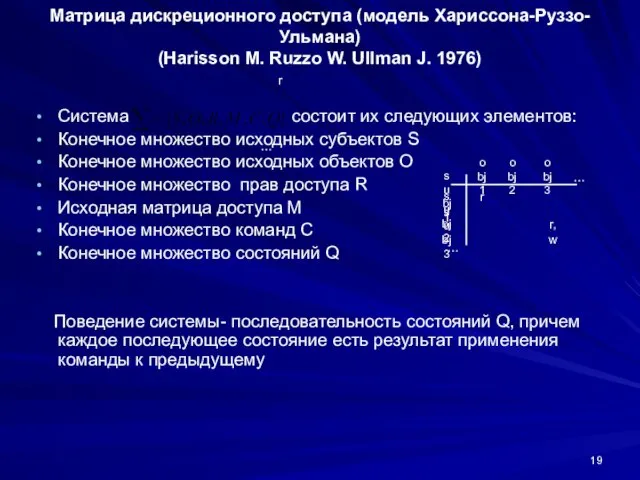

- 19. Матрица дискреционного доступа (модель Харисcона-Руззо-Ульмана) (Harisson M. Ruzzo W. Ullman J. 1976) Система состоит их следующих

- 20. Безопасность начального состояния Для заданной системы начальное состояние Q называется безопасным относительно права a (access) ,

- 21. Примеры команд, описывающих изменение системы (неформальное описание) Создание нового субъекта с получением по отношении к нему

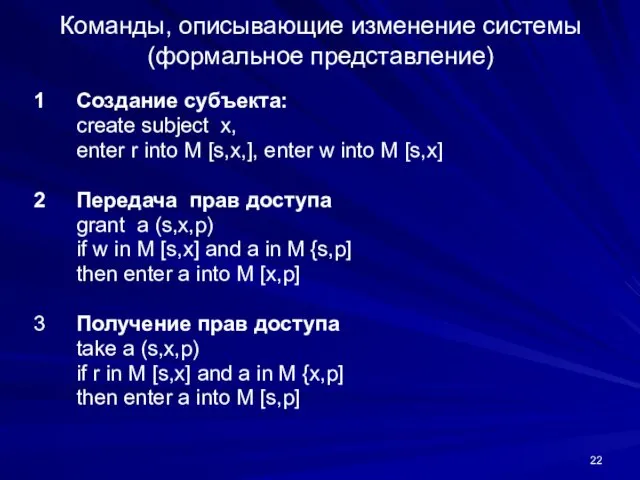

- 22. Команды, описывающие изменение системы (формальное представление) 1 Создание субъекта: create subject x, enter r into M

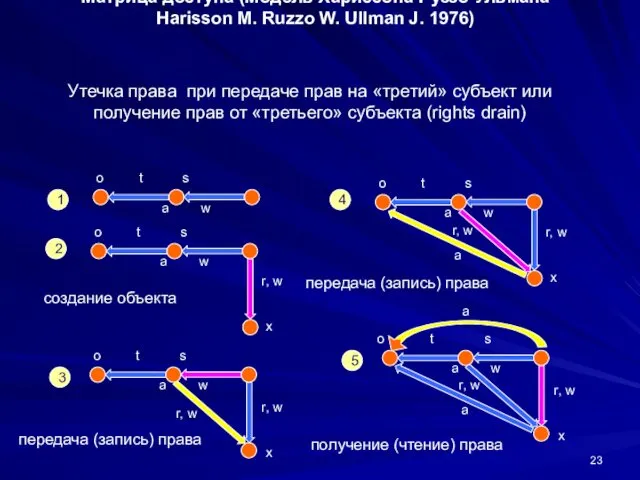

- 23. Матрица доступа (Модель Харисcона-Руззо-Ульмана Harisson M. Ruzzo W. Ullman J. 1976) Утечка права при передаче прав

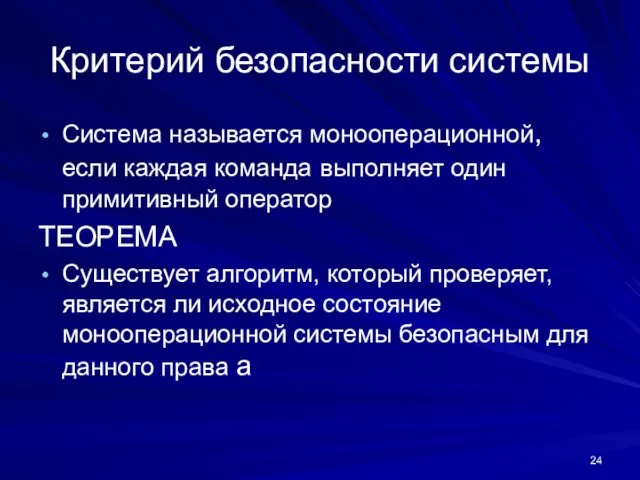

- 24. Критерий безопасности системы Система называется монооперационной, если каждая команда выполняет один примитивный оператор ТЕОРЕМА Существует алгоритм,

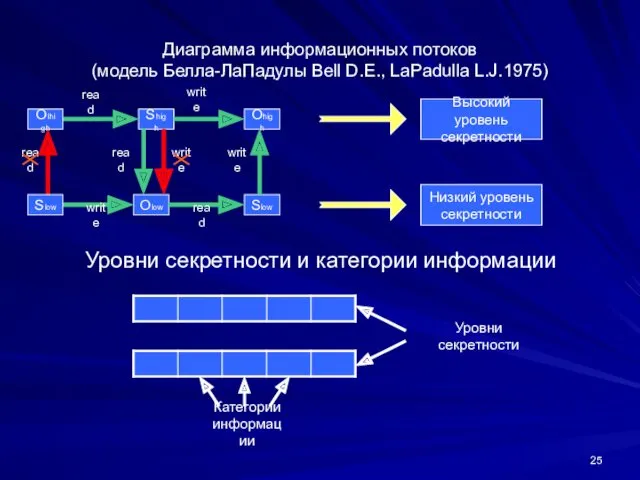

- 25. Диаграмма информационных потоков (модель Белла-ЛаПадулы Bell D.E., LaPadulla L.J.1975) Уровни секретности и категории информации Shigh Olow

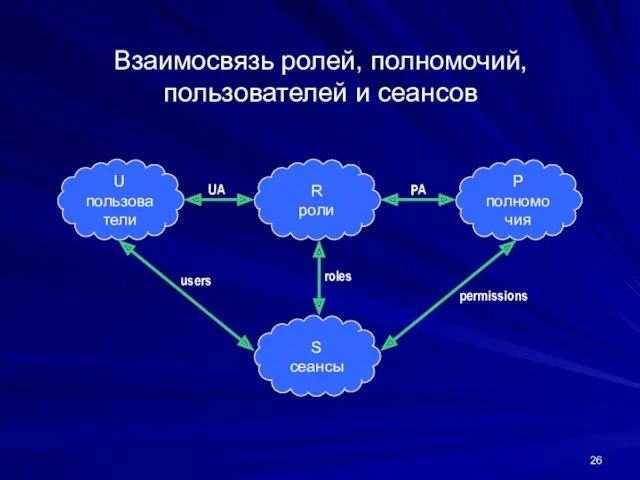

- 26. Взаимосвязь ролей, полномочий, пользователей и сеансов users roles permissions UA PA

- 27. Модель целостности Кларка-Вилсона (Clark D.Wilson D. 1987) S – множество субъектов; D- множество данных; CDI (Constrained

- 28. Правила модели целостности Кларка-Вилсона В системе должны иметься IVP, подтверждающие целостность любого CDI. Применение любой TP

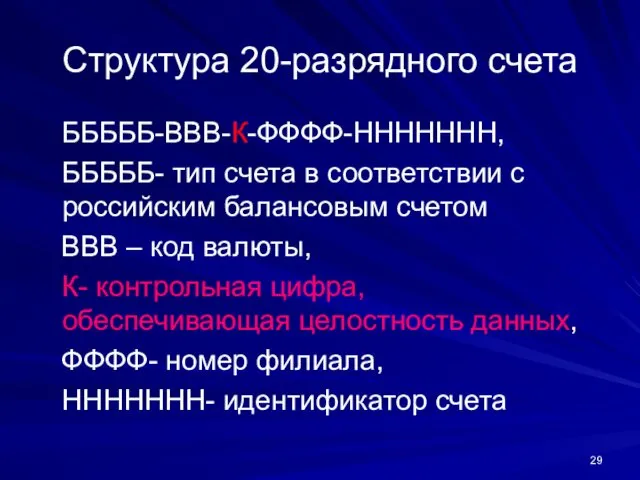

- 29. Структура 20-разрядного счета БББББ-ВВВ-К-ФФФФ-ННННННН, БББББ- тип счета в соответствии с российским балансовым счетом ВВВ – код

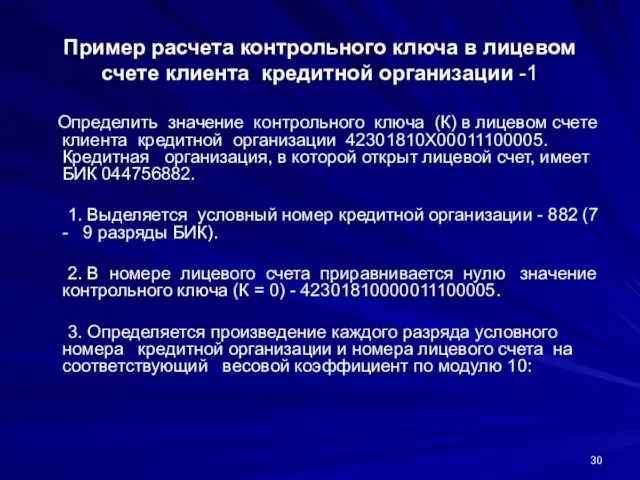

- 30. Пример расчета контрольного ключа в лицевом счете клиента кредитной организации -1 Определить значение контрольного ключа (К)

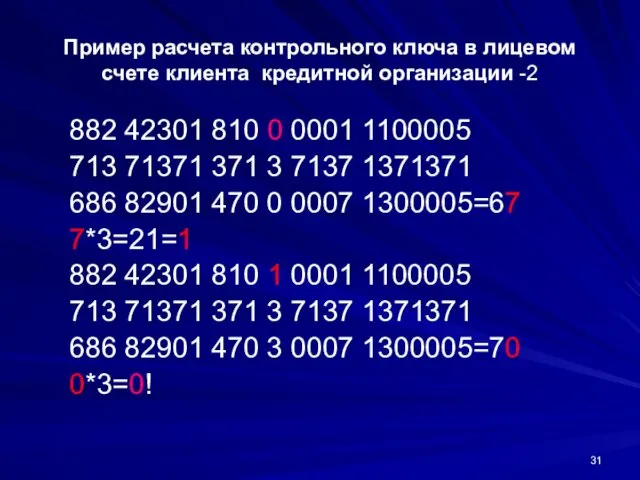

- 31. Пример расчета контрольного ключа в лицевом счете клиента кредитной организации -2 882 42301 810 0 0001

- 32. Этапы и технологии аутентификации ЭТАПЫ -идентификация -собственно аутентификация -авторизация -администрирование. ТЕХНОЛОГИИ: -взаимная аутентификация: система запрос-ответ сертификаты

- 33. Классификация методов аутентификации Основанные на знании некоторого секрета Основанные на использовании уникального предмета Основанные на использовании

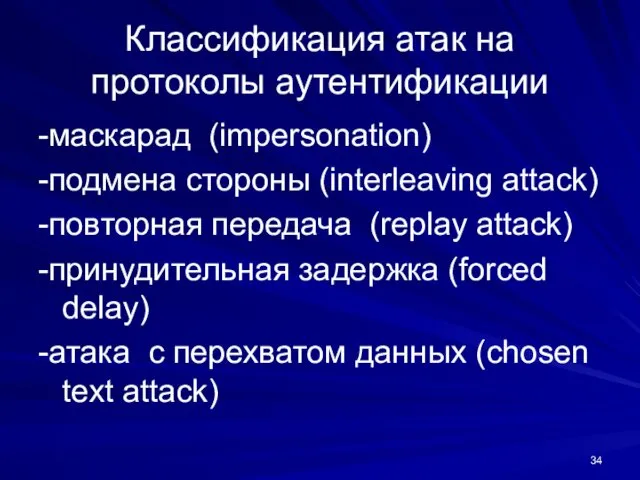

- 34. Классификация атак на протоколы аутентификации -маскарад (impersonation) -подмена стороны (interleaving attack) -повторная передача (replay attack) -принудительная

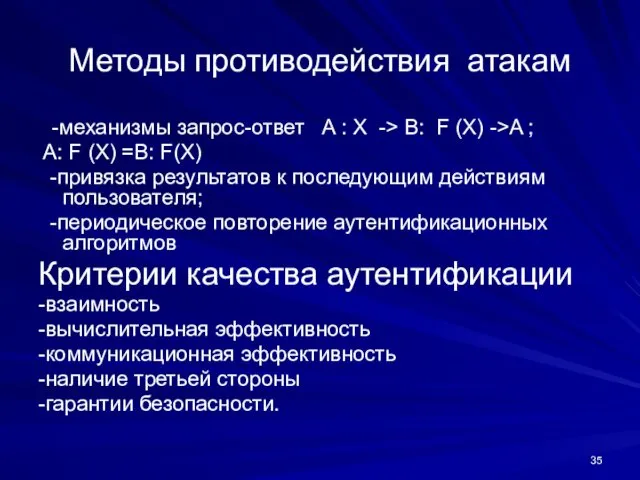

- 35. Методы противодействия атакам -механизмы запрос-ответ A : Х -> B: F (X) ->A ; A: F

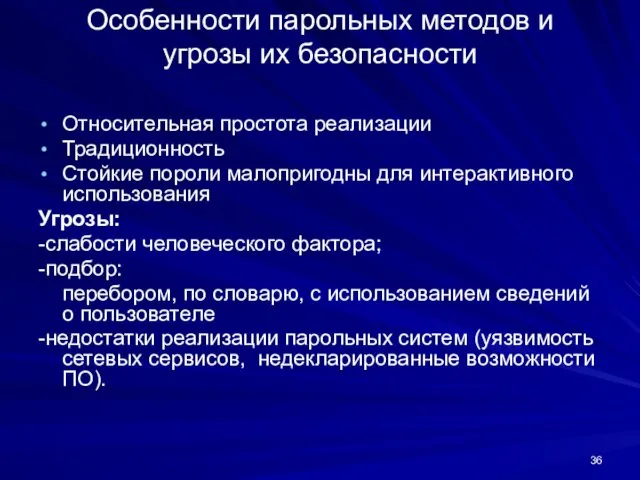

- 36. Особенности парольных методов и угрозы их безопасности Относительная простота реализации Традиционность Стойкие пороли малопригодны для интерактивного

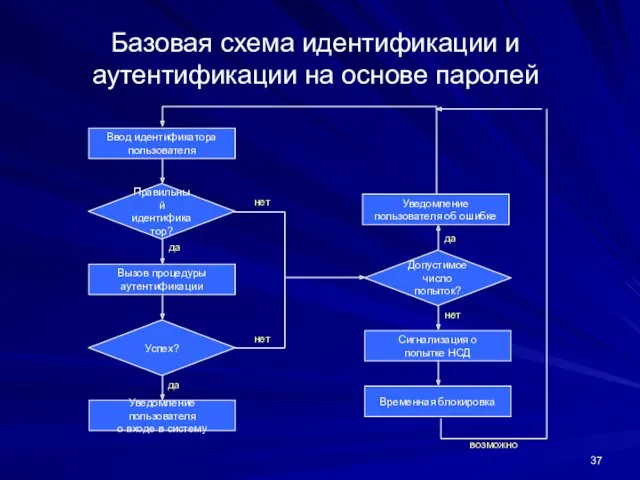

- 37. Базовая схема идентификации и аутентификации на основе паролей Ввод идентификатора пользователя Правильный идентификатор? Вызов процедуры аутентификации

- 38. Использование односторонней хэш-функции для проверки пароля h(PA), IDA Идентификационная таблица Пользователь А Нет Да

- 39. Требования к хэш-функции может быть применена к аргументу любого размера выходное значение имеет фиксированный размер приемлемость

- 40. Классификация известных функций хэширования Российский стандарт ГОСТ Р34.11-94 (256 бит) MD (Message Digest)- семейство алгоритмов (128

- 41. Рекомендуемые положения парольной политики Установление минимальной длины пароля Увеличение мощности алфавита Отбраковка словарных единиц Установка срока

- 42. Классификация СИА по виду идентификационных признаков Системы идентификации и аутентификации Биометрические Электронные Комбинированные Системы на базе

- 43. Структура системы защиты от угроз нарушения конфиденциальности информации Организационные меры и меры обеспечения физической безопасности Идентификация

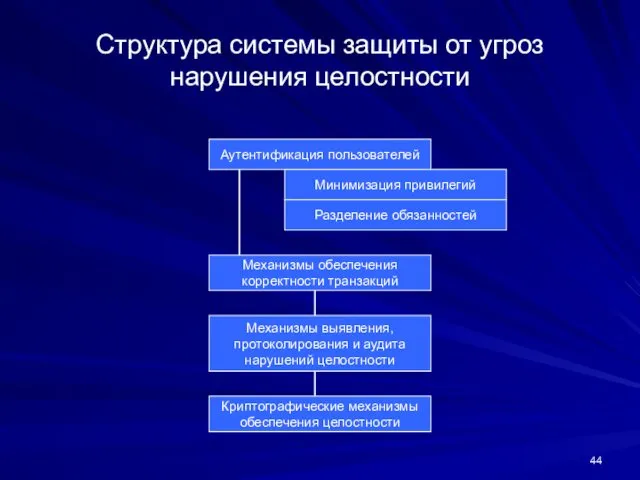

- 44. Структура системы защиты от угроз нарушения целостности Аутентификация пользователей Минимизация привилегий Разделение обязанностей Механизмы обеспечения корректности

- 45. Структура системы защиты от угроз нарушения доступности дублирование каналов связи дублирование «узких мест» (шлюзов, МЭ) запас

- 46. Дублирование шлюзов и межсетевых экранов Дублирование серверов FW1 FW2 FO Failover Основной сервер Резервный сервер

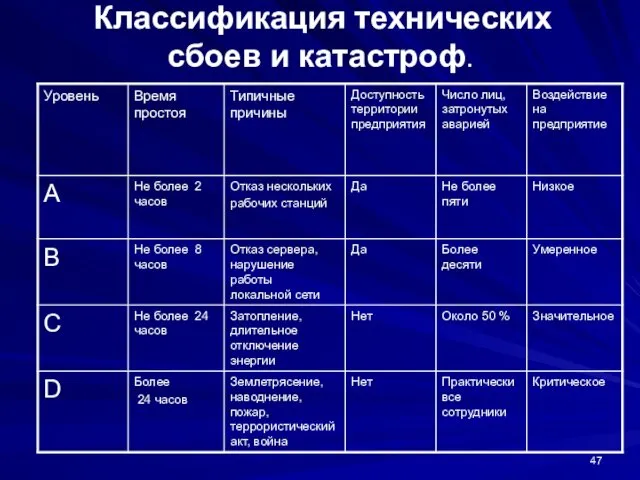

- 47. Классификация технических сбоев и катастроф.

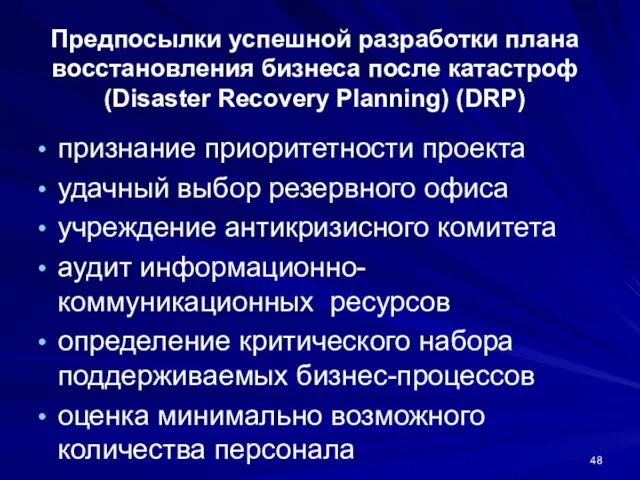

- 48. Предпосылки успешной разработки плана восстановления бизнеса после катастроф (Disaster Recovery Planning) (DRP) признание приоритетности проекта удачный

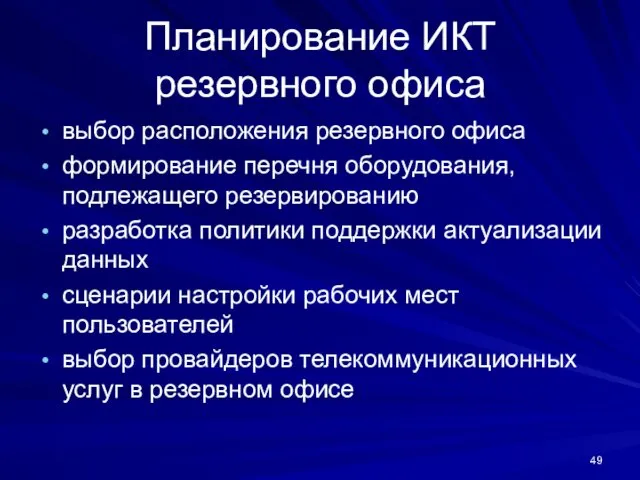

- 49. Планирование ИКТ резервного офиса выбор расположения резервного офиса формирование перечня оборудования, подлежащего резервированию разработка политики поддержки

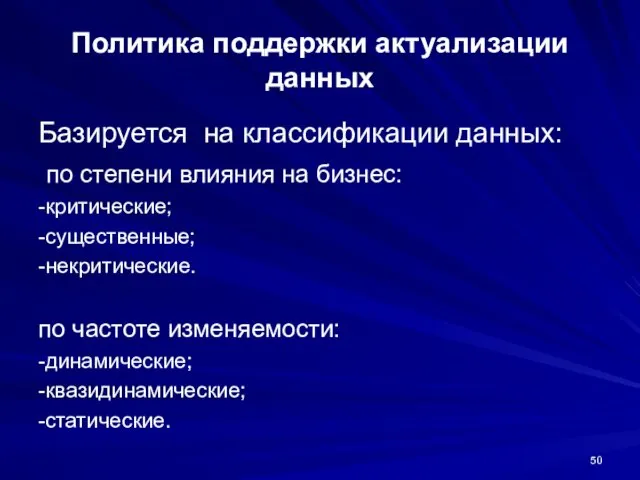

- 50. Политика поддержки актуализации данных Базируется на классификации данных: по степени влияния на бизнес: -критические; -существенные; -некритические.

- 51. Технологии актуализации данных для критических и существенных данных: -в реальном режиме времени некритических : -создание и

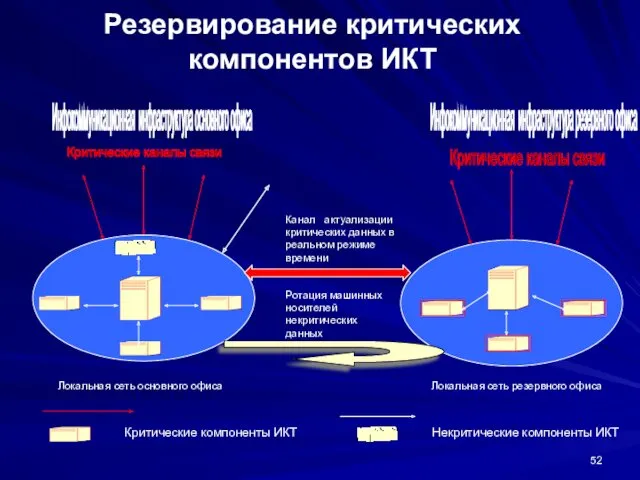

- 52. Резервирование критических компонентов ИКТ Канал актуализации критических данных в реальном режиме времени Локальная сеть основного офиса

- 53. Документирование плана «дерево вызовов» (call tree); описание маршрута следования; инструкция по индивидуальной настройке рабочего места (без

- 54. Тестирование работоспособности плана модель деструктивного события; тестовые копии данных; категории участников тестов; модель «отсутствующих партнеров»; технологии

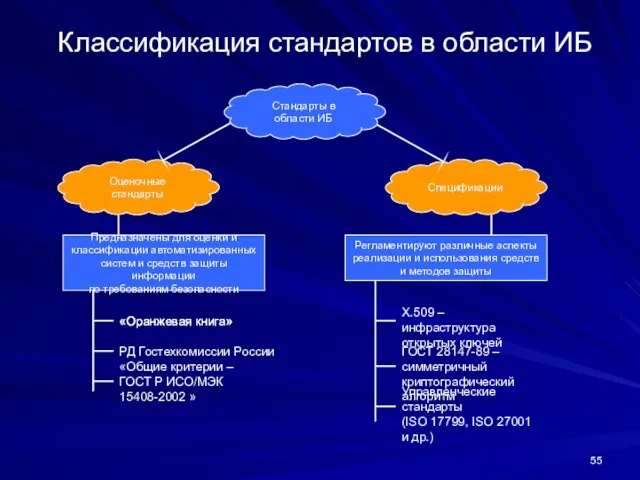

- 55. Классификация стандартов в области ИБ Предназначены для оценки и классификации автоматизированных систем и средств защиты информации

- 56. Оранжевая книга (Критерии оценки доверенных компьютерных систем/Trusted Computer System Evaluation Criteria)-1 Политика безопасности Система должна поддерживать

- 57. Оранжевая книга (Критерии оценки доверенных компьютерных систем/Trusted Computer System Evaluation Criteria)-2 Гарантии Средства защиты должны содержать

- 58. Оранжевая книга (Критерии оценки доверенных компьютерных систем/Trusted Computer System Evaluation Criteria)-3 Класс C1 рассчитан но однопользовательские

- 59. Руководящие документы Гостехкомиссии России ( в настоящее время Федеральная Служба Технического и Экспортного Контроля) Защита от

- 60. Руководящие документы Гостехкомиссии России Основные положения концепции защиты средств СВТ и АС от НСД –Определения и

- 61. Руководящие документы Гостехкомиссии России Основные положения концепции защиты средств СВТ и АС от НСД –Принципы защиты

- 62. Руководящие документы Гостехкомиссии России Основные положения концепции защиты средств СВТ и АС от НСД – Классификация

- 63. Недостатки стандартов ИБ первого поколения Документы ориентированы на обеспечение защиты от нарушения конфиденциальности и, в определенной

- 64. Стандарт ISO/IEC 15408-1999 “Common Criteria for Information Technology Security Evaluation” (ГОСТ Р ИСО/МЭК 15408-2002 Информационная технология.

- 65. Категории пользователей и среда безопасности в ОК Категории пользователей: -потребители -разработчики -оценщики Объект оценки рассматривается в

- 66. Аспекты среды ОО Предположения безопасности Угрозы безопасности Политика безопасности Требования безопасности -функциональные требования -требования доверия. При

- 68. Скачать презентацию

Технологии программирования

Технологии программирования Программное обеспечение компьютерной графики. Системы координат OpenGL

Программное обеспечение компьютерной графики. Системы координат OpenGL Комплексная автоматизированная система управления хозяйством централизации, сигнализации и блокировки второго поколения

Комплексная автоматизированная система управления хозяйством централизации, сигнализации и блокировки второго поколения Базы данных. Основы баз данных

Базы данных. Основы баз данных Теоретические основы разработки базы данных технического состояния зданий и сооружений

Теоретические основы разработки базы данных технического состояния зданий и сооружений Сервисы Google

Сервисы Google Смарт-контракт. Удалённое управление собственным имуществом

Смарт-контракт. Удалённое управление собственным имуществом Профстандарт учителя. ИКТ – компетентность учителя русского языка и литературы

Профстандарт учителя. ИКТ – компетентность учителя русского языка и литературы Internet

Internet Операционные системы реального времени для интеллектуальных информационных систем

Операционные системы реального времени для интеллектуальных информационных систем Цифровая платформа Эталон

Цифровая платформа Эталон Електронне листування з використанням веб-інтерфейсу. Вкладені файли

Електронне листування з використанням веб-інтерфейсу. Вкладені файли Современные методы и техники выведывания информации

Современные методы и техники выведывания информации Конспект урока информатики на тему Создание графических изображений

Конспект урока информатики на тему Создание графических изображений Стандарты в области компьютерной графики

Стандарты в области компьютерной графики Электронная почта

Электронная почта Partnership System ZORAN

Partnership System ZORAN Разработка программ управления компьютером

Разработка программ управления компьютером Introduction to informational and communication technologies

Introduction to informational and communication technologies TARSIA- компьютерлік бағдарлама

TARSIA- компьютерлік бағдарлама Презентация Оператор ветвления Case

Презентация Оператор ветвления Case Производственная технологическая практика. Учет запасных частей

Производственная технологическая практика. Учет запасных частей Рекомендации психолога

Рекомендации психолога Теоретические основы информатики

Теоретические основы информатики Тестовое задание для дизайнера:

Тестовое задание для дизайнера: Підсумки з теми Електронне спілкування. 4 клас

Підсумки з теми Електронне спілкування. 4 клас Язык программирования Java

Язык программирования Java Особенности редакторов векторной и растровой графики

Особенности редакторов векторной и растровой графики