Содержание

- 2. Задача сетевого администратора предприятия — гарантировать, что все сетевые администраторы приступят к процессу планирования VPN, используя

- 3. Основы сетей VPN Организациям требуются безопасные, надёжные и недорогие способы соединения между собой нескольких сетей, которые

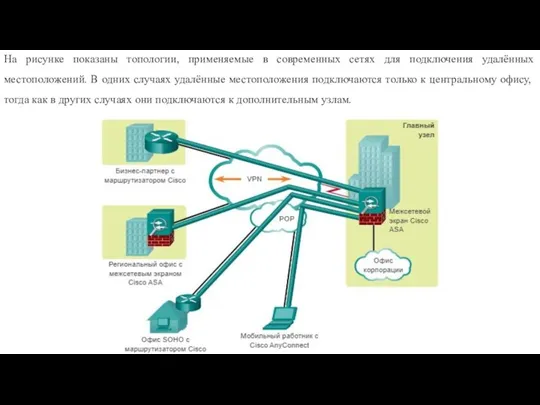

- 4. На рисунке показаны топологии, применяемые в современных сетях для подключения удалённых местоположений. В одних случаях удалённые

- 5. Организации используют сети VPN для сквозной конфиденциальной сетевой связи через сети сторонних компаний, например, через Интернет

- 6. В настоящее время под виртуальными частными сетями обычно понимают защищённую реализацию сети VPN с шифрованием (например,

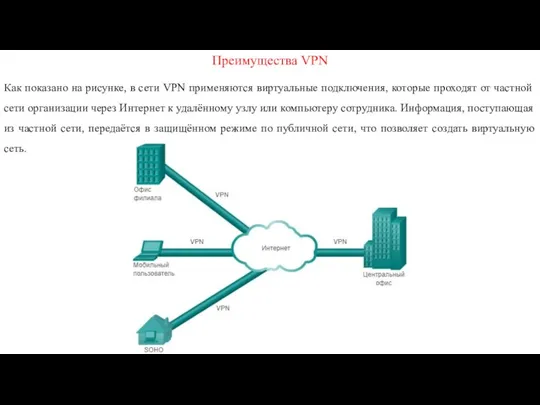

- 7. Преимущества VPN Как показано на рисунке, в сети VPN применяются виртуальные подключения, которые проходят от частной

- 8. Ниже указаны преимущества сети VPN: Сокращение затрат — сети VPN позволяют организациям использовать предоставляемую сторонними компаниями

- 9. Типы сетей VPN PPTP VPN PPTP VPN — это протокол туннелирования точка-точка. Как видно из названия,

- 10. Site-to-Site VPN Узел-узел или Роутер-Роутер — это самый распространенный тип VPN в бизнесе. Особенно это характерно

- 11. L2TP VPN L2TP означает «Протокол туннелирования второго уровня», он был разработан компаниями Microsoft и Cisco. VPN

- 12. Ipsec IPsec — это сокращение, означающее «Безопасность интернет-протокола». IPsec — это VPN-протокол, используемый для того, чтобы

- 13. SSL and TLS SSL — это протокол защищенных сокетов, TLS — безопасность на транспортном уровне. Они

- 14. MPLS VPN VPN-сервисы с поддержкой технологии многопротокольной коммутации с использованием меток (MPLS) лучше всего использовать для

- 15. Hybrid VPN Гибридная сеть VPN сочетает в себе MPLS и IPSec. Оба типа используются отдельно на

- 16. Основы GRE Универсальная инкапсуляция при маршрутизации (Generic Routing Encapsulation, GRE) — один из примеров базового, незащищённого

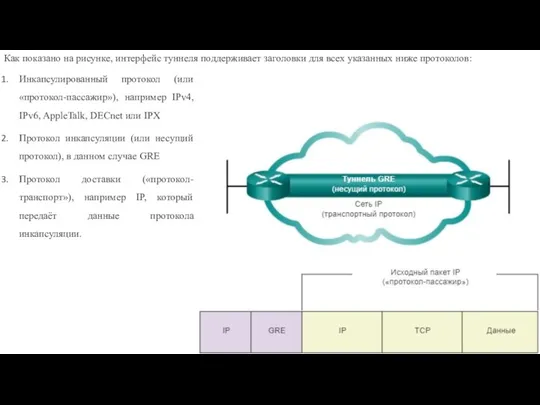

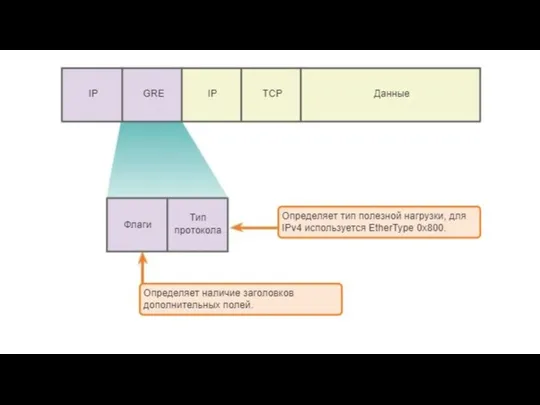

- 17. Как показано на рисунке, интерфейс туннеля поддерживает заголовки для всех указанных ниже протоколов: Инкапсулированный протокол (или

- 18. Характеристики GRE GRE — это протокол туннелирования, разработанный компанией Cisco, который позволяет инкапсулировать пакеты протоколов различного

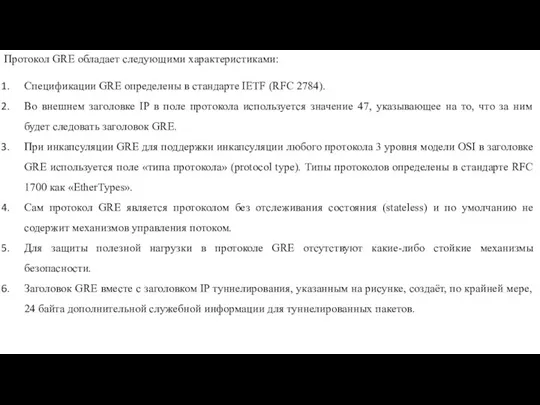

- 19. Протокол GRE обладает следующими характеристиками: Спецификации GRE определены в стандарте IETF (RFC 2784). Во внешнем заголовке

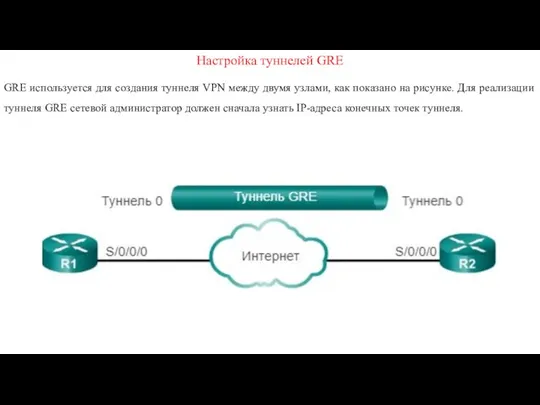

- 21. Настройка туннелей GRE GRE используется для создания туннеля VPN между двумя узлами, как показано на рисунке.

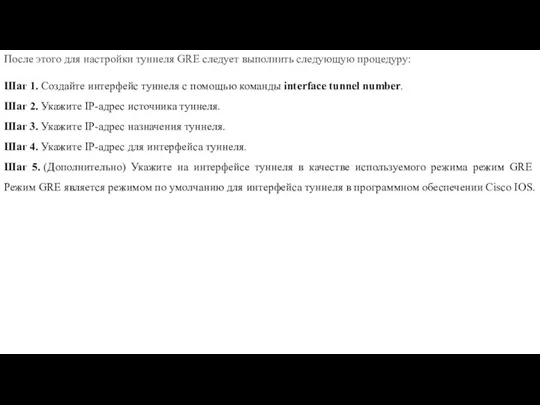

- 22. После этого для настройки туннеля GRE следует выполнить следующую процедуру: Шаг 1. Создайте интерфейс туннеля с

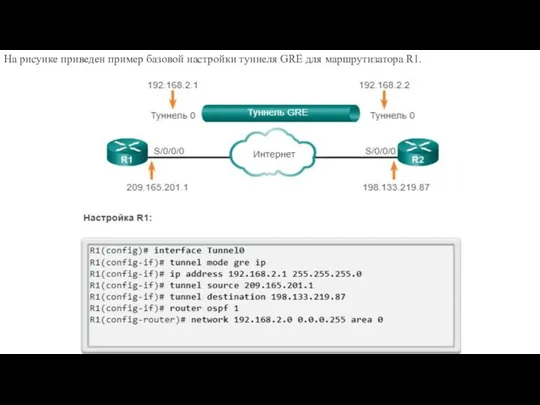

- 23. На рисунке приведен пример базовой настройки туннеля GRE для маршрутизатора R1.

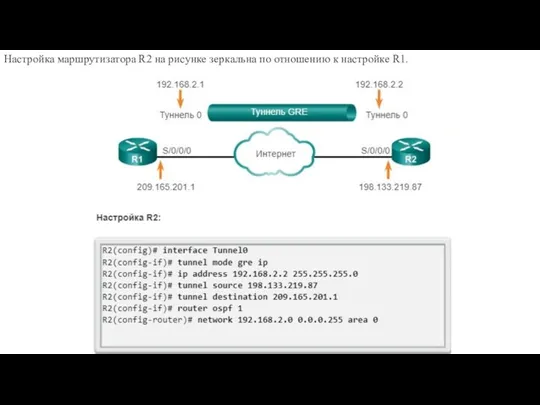

- 24. Настройка маршрутизатора R2 на рисунке зеркальна по отношению к настройке R1.

- 25. Для минимальной настройки требуется указать адреса источника и назначения туннеля. Подсеть IP также необходимо настроить таким

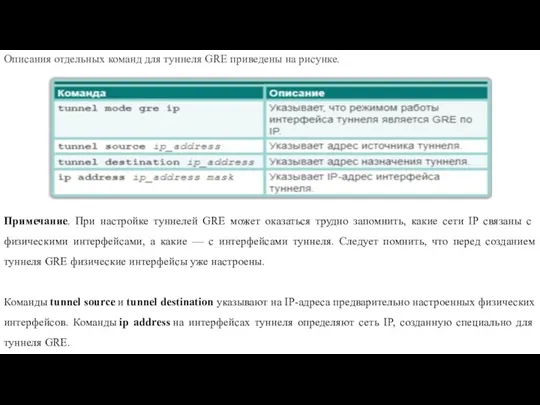

- 26. Описания отдельных команд для туннеля GRE приведены на рисунке. Примечание. При настройке туннелей GRE может оказаться

- 27. Настройка туннеля GRE Для наблюдения и устранения неполадок в туннелях GRE можно использовать несколько команд. Для

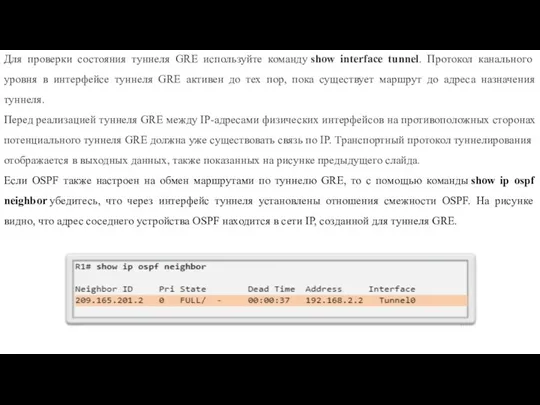

- 28. Для проверки состояния туннеля GRE используйте команду show interface tunnel. Протокол канального уровня в интерфейсе туннеля

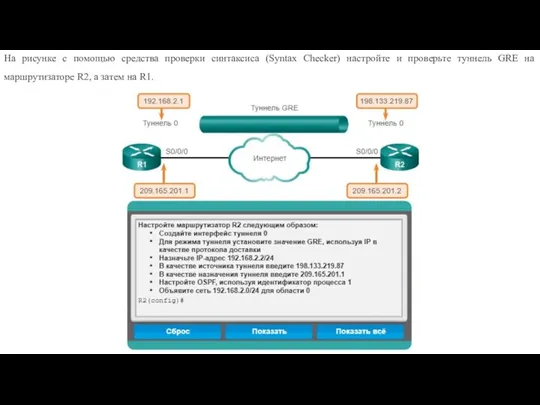

- 29. На рисунке с помощью средства проверки синтаксиса (Syntax Checker) настройте и проверьте туннель GRE на маршрутизаторе

- 30. GRE считается VPN, так как это частная сеть, которая создаётся посредством туннелирования через публичную сеть. Благодаря

- 31. Наконец, на практике часто создаются туннели GRE «IPv6 по IPv4», где IPv6 является инкапсулированным протоколом, а

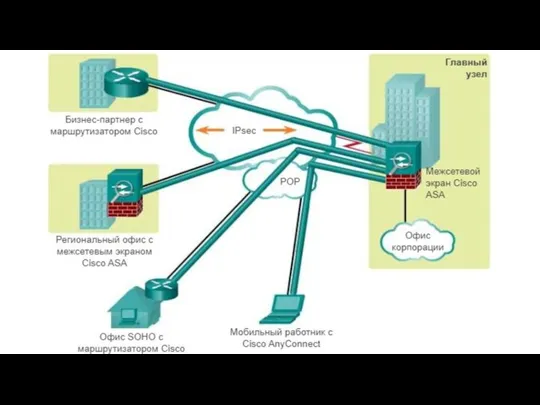

- 32. Общие сведения об Ipsec Сети VPN с IPsec обеспечивают гибкую и масштабируемую связь. Межфилиальные соединения могут

- 34. IPsec — это стандарт IETF, который определяет способ настройки сети VPN в защищённом режиме с помощью

- 35. Защита протокола IP IPsec функционирует на сетевом уровне, обеспечивая защиту и аутентификацию пакетов IP между взаимодействующими

- 36. Ниже указаны основные особенности протокола IPsec: IPsec — это структура открытых стандартов, независимая от алгоритмов. IPsec

- 37. Сервисы безопасности Ipsec На рисунке (слайд №39) показано, что сервисы безопасности IPsec выполняют следующие важные функции:

- 38. 2. Целостность данных — Получатель может убедиться, что данные были нормально переданы через Интернет и никак

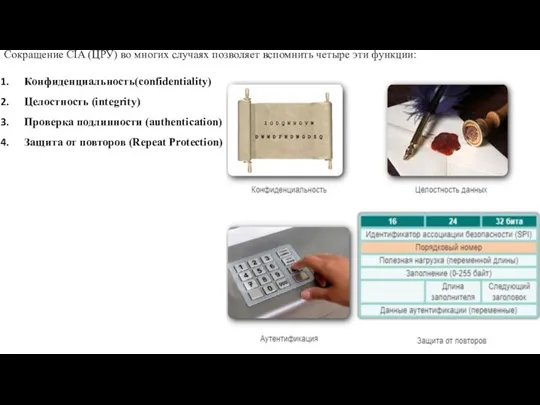

- 39. Сокращение CIA (ЦРУ) во многих случаях позволяет вспомнить четыре эти функции: Конфиденциальность(confidentiality) Целостность (integrity) Проверка подлинности

- 40. Конфиденциальность и шифрование Конфиденциальность трафика VPN поддерживается с помощью шифрования. Открытые (незашифрованные) данные, передаваемые через Интернет,

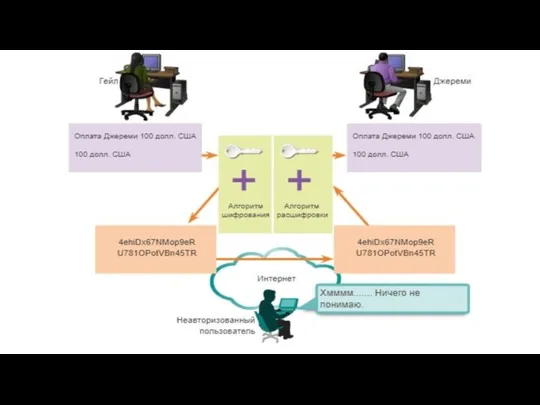

- 41. Выходные данные предстают в виде нечитаемой зашифрованной строки. Алгоритм шифрования также определяет способ расшифровки зашифрованного сообщения.

- 43. Конфиденциальность достигается шифрованием трафика при передаче через VPN. Степень безопасности зависит от длины ключа в алгоритме

- 44. Алгоритмы шифрования Степень безопасности зависит от длины ключа в алгоритме шифрования. По мере увеличения длины ключа

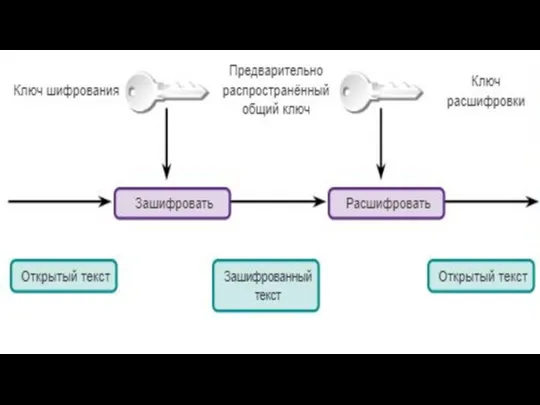

- 45. Симметричное шифрование В алгоритмах шифрования, например, AES, требуется общий секретный ключ для выполнения как шифрования, так

- 47. Например, отправитель создаёт кодированное сообщение, где каждая буква меняется на букву, следующую через две буквы ниже

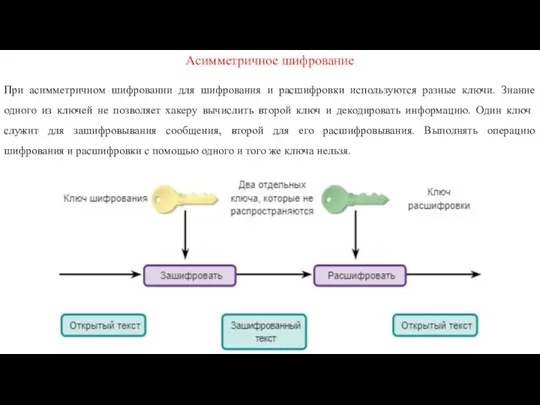

- 48. Асимметричное шифрование При асимметричном шифровании для шифрования и расшифровки используются разные ключи. Знание одного из ключей

- 49. Одним из вариантов асимметричного шифрования является шифрование открытым ключом, где применяется сочетание секретного и открытого (публичного)

- 50. Обмен ключами Диффи – Хеллмана (Diffie Hellman) Алгоритм Диффи-Хеллмана (DH) не является механизмом шифрования и обычно

- 51. Для выполнения шифрования и расшифровки алгоритмам шифрования (например DES, 3DES и AES), а также алгоритмам хеширования

- 53. Целостность и алгоритмы хеширования Для обеспечения целостности и проверки подлинности трафика сети VPN применяются алгоритмы хеширования.

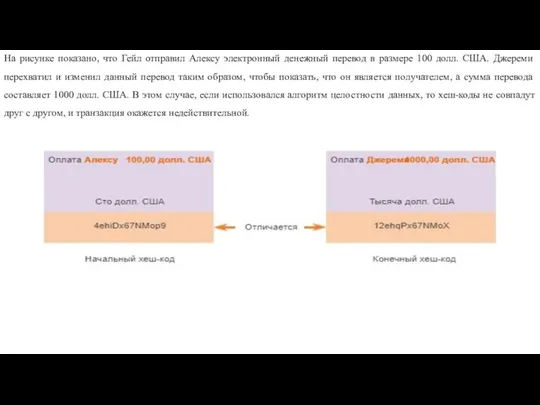

- 54. На рисунке показано, что Гейл отправил Алексу электронный денежный перевод в размере 100 долл. США. Джереми

- 55. Данные VPN передаются через Интернет общего доступа. Как показано на рисунке, существует вероятность перехвата и изменения

- 56. Отправитель сообщения использует функцию HMAC для создания значения (кода аутентификации сообщения), формируемого путем переработки секретного ключа

- 57. Существуют два наиболее распространённых алгоритма HMAC: MD5 — используется 128-битовый общий секретный ключ. Сообщение произвольной длины

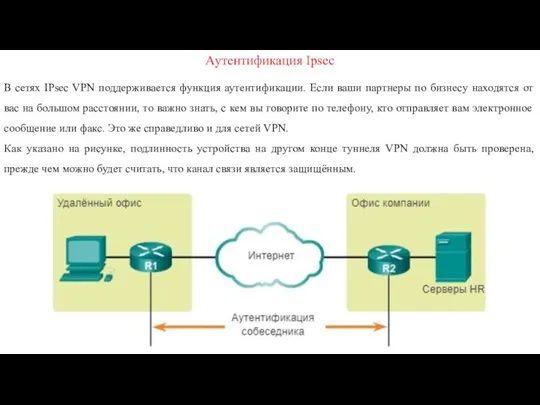

- 58. Аутентификация Ipsec В сетях IPsec VPN поддерживается функция аутентификации. Если ваши партнеры по бизнесу находятся от

- 59. Существуют два метода аутентификации собеседника: PSK — секретный ключ, заранее известный двум пользователям, которые общаются по

- 60. В алгоритме IPsec для аутентификации в контексте IKE (Internet Key Exchange) — стандартный протокол набора протоколов

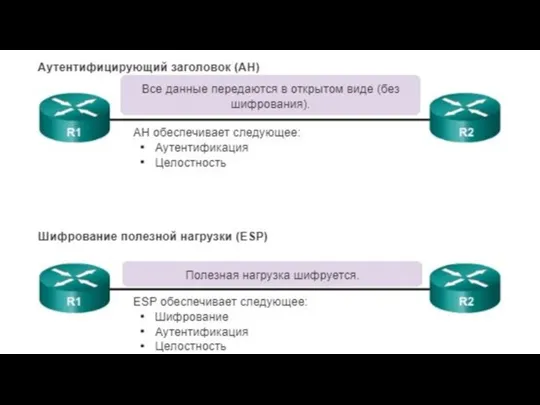

- 61. Структура протокола Ipsec Как указано выше, набор протоколов IPsec описывает способ обмена сообщениями для защиты сеансов

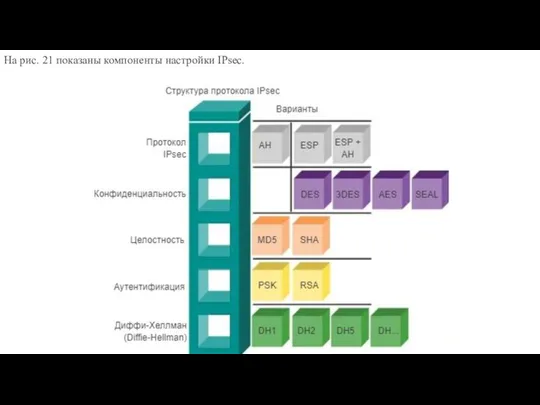

- 63. На рис. 21 показаны компоненты настройки IPsec.

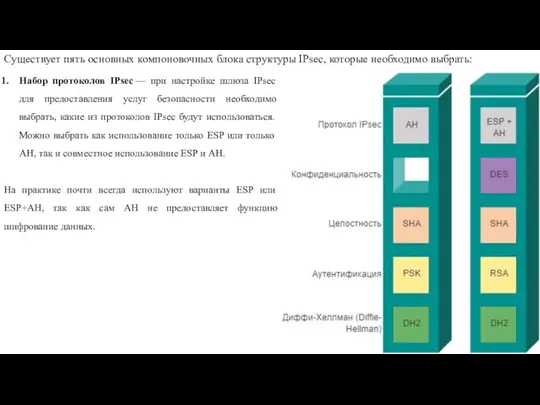

- 64. Существует пять основных компоновочных блока структуры IPsec, которые необходимо выбрать: Набор протоколов IPsec — при настройке

- 65. 2. Конфиденциальность (если выбран вариант использования IPsec с протоколом ESP) — выбранный алгоритм шифрования должен наилучшим

- 66. Удаленный доступ Сети VPN стали логичным решением для организации удалённого доступа по многим причинам. Они обеспечивают

- 67. Решение VPN для удаленного доступа Существуют два основных способа развёртывания сетей VPN для создания удалённого доступа:

- 68. Cisco SSl VPN Cisco IOS SSL VPN представляет собой первое в своей отрасли решение SSL VPN

- 69. Решения Cisco SSL VPN можно настраивать для предприятий любого размера. Эти решения предоставляют множество возможностей и

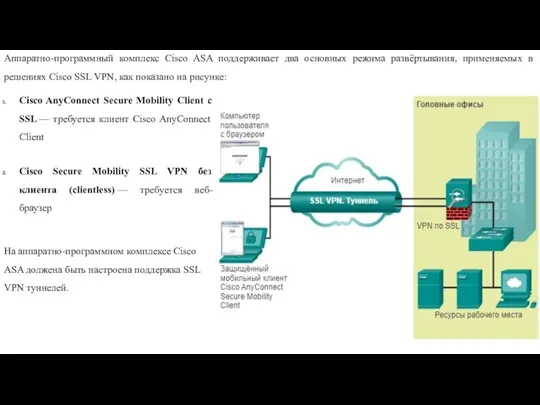

- 70. Аппаратно-программный комплекс Cisco ASA поддерживает два основных режима развёртывания, применяемых в решениях Cisco SSL VPN, как

- 71. Решение Cisco SSl VPN Защищённый мобильный клиент Cisco AnyConnect Secure Mobility Client с SSL Вариант SSL

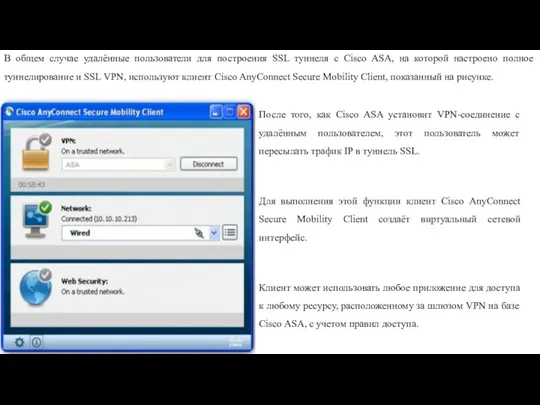

- 72. В общем случае удалённые пользователи для построения SSL туннеля с Cisco ASA, на которой настроено полное

- 73. Cisco Secure Mobility VPN на основе SSL без клиента Модель развёртывания VPN на основе SSL без

- 74. В базовом решении SSL VPN без клиентского ПО на основе Cisco ASA для установления SSL-соединения с

- 75. Аппаратно-программный комплекс Cisco ASA предоставляет пользователю функции веб-портала, через который можно получить доступ к внутренним ресурсам.

- 76. Сети VPN удаленного доступа с использованием Ipsec Многим приложениям для аутентификации и шифрования данных требуется уровень

- 77. Функция Cisco Easy VPN обеспечивает высокую гибкость, масштабируемость и простоту использования для сетей IPsec VPN между

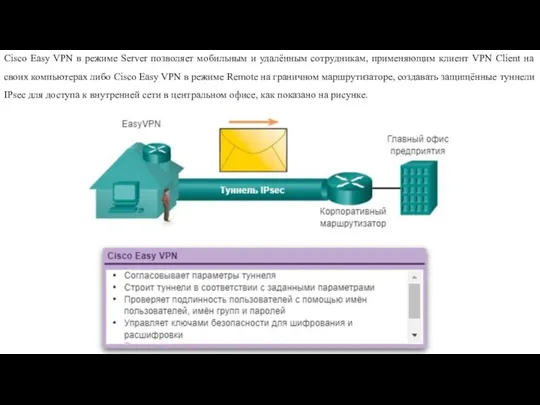

- 78. Cisco Easy VPN в режиме Server позволяет мобильным и удалённым сотрудникам, применяющим клиент VPN Client на

- 79. Cisco Easy VPN в режиме Server и Remote Cisco Easy VPN в режиме Server Cisco Easy

- 80. Cisco Easy VPN в режиме Remote Cisco Easy VPN в режиме Remote позволяет маршрутизаторам Cisco IOS

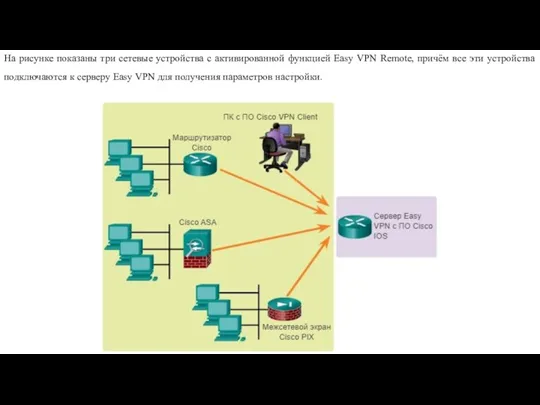

- 81. На рисунке показаны три сетевые устройства с активированной функцией Easy VPN Remote, причём все эти устройства

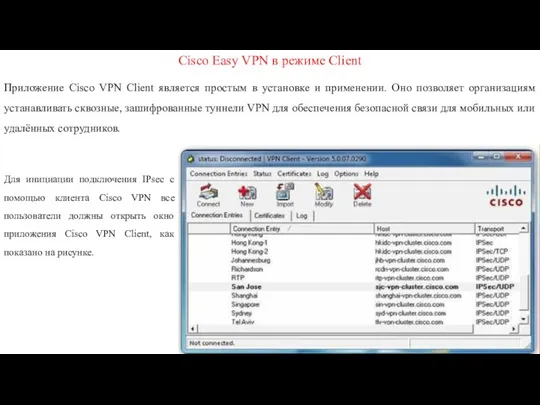

- 82. Cisco Easy VPN в режиме Client Приложение Cisco VPN Client является простым в установке и применении.

- 83. Это приложение отображает все доступные предварительно настроенные узлы. Для выбора объекта дважды щёлкните на него, и

- 84. После аутентификации приложение Cisco VPN Client отображает состояние «connected» (подключён). Большинство параметров сети VPN определяется на

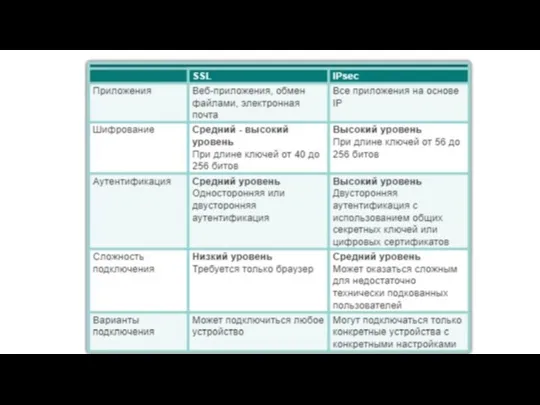

- 85. Сравнение IPsec и SSL Как показано на рисунке (Слайд №86), технологии IPsec VPN и SSL VPN

- 87. Протокол IPsec превосходит SSL по нескольким важным характеристикам: Количество поддерживаемых приложений Стойкость шифрования Строгость аутентификации Общий

- 89. Скачать презентацию

Основные алгоритмические структуры

Основные алгоритмические структуры Табличное решение логических задач. (§ 2.6. 7 класс)

Табличное решение логических задач. (§ 2.6. 7 класс) Программа Microsoft word 2003. Списки

Программа Microsoft word 2003. Списки Электронды есептеуіш машиналардың аналогтық және цифрлық. Ақпаратты өңдеудің ақпараттық және бағдарламалық тәсілдері

Электронды есептеуіш машиналардың аналогтық және цифрлық. Ақпаратты өңдеудің ақпараттық және бағдарламалық тәсілдері Госорган в соцсетях. Жизнь или имитация

Госорган в соцсетях. Жизнь или имитация Современный медиатекст как средство социально-психологического воздействия: речевые стратегии и тактики

Современный медиатекст как средство социально-психологического воздействия: речевые стратегии и тактики Информация и информационные процессы

Информация и информационные процессы Правовые и этические нормы информационной деятельности человека

Правовые и этические нормы информационной деятельности человека Бұлттық есептеулер

Бұлттық есептеулер Программирование на языке Python. 9 класс

Программирование на языке Python. 9 класс Getting more physical in Call of Duty

Getting more physical in Call of Duty Культура оформлення комп’ютерної презентації

Культура оформлення комп’ютерної презентації Введение в САПР. Принципы построения САПР

Введение в САПР. Принципы построения САПР Основы классификации и структурирования информации

Основы классификации и структурирования информации Текстовый процессор MS Word

Текстовый процессор MS Word Язык программирования Java. Многопоточное программирование

Язык программирования Java. Многопоточное программирование Тема мастер класса: Роль текущего повторения для достижения результатов обучения.

Тема мастер класса: Роль текущего повторения для достижения результатов обучения. Динамическое моделирование. Моделирование физических законов

Динамическое моделирование. Моделирование физических законов Таблицы. Графические изображения. OpenOffice Writer Обработка текстовой информации

Таблицы. Графические изображения. OpenOffice Writer Обработка текстовой информации Протоколы и стеки протоколов

Протоколы и стеки протоколов 1C: ERP Управление предприятием. Новый помощник исправления остатков товаров организаций

1C: ERP Управление предприятием. Новый помощник исправления остатков товаров организаций Polymorphism. Создание проекта

Polymorphism. Создание проекта Информационные технологии: современные тренды

Информационные технологии: современные тренды Метод анализа иерархий

Метод анализа иерархий Добавляем эффект свечения для изображения в Фотошоп

Добавляем эффект свечения для изображения в Фотошоп Прошлое и будущее нейросетей: история развития и перспективы

Прошлое и будущее нейросетей: история развития и перспективы Устройства ввода

Устройства ввода АҚШ баспасөзі

АҚШ баспасөзі