Содержание

- 2. Правовое регулирование Вечная проблема - защита информации. На различных этапах своего развития человечество решало эту проблему

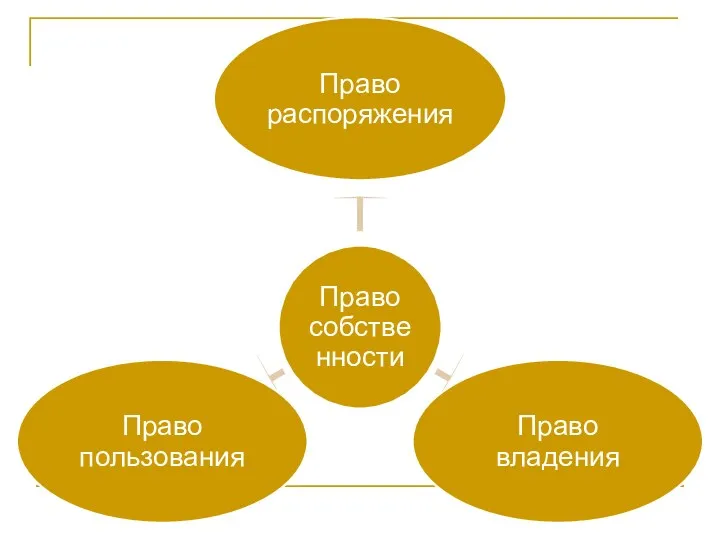

- 3. Правовое регулирование Информация – материальный продукт? Информация = дом = мебель? Информационный продукт = право собственности

- 4. Закон «О правовой охране программ для ЭВМ и баз данных» Дал юридически точное определение понятий, связанных

- 5. Закон «Об информации, информатизации и защите информации» законом "Об информации, информатизации и защите информации" определено, что

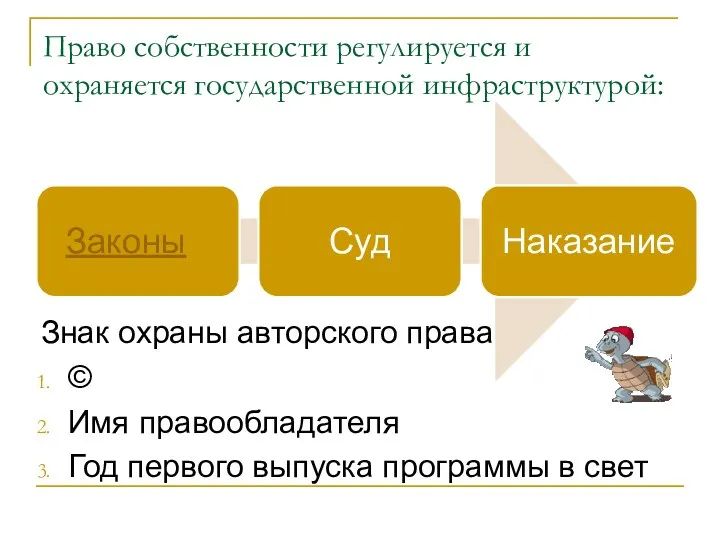

- 7. Право собственности регулируется и охраняется государственной инфраструктурой: Знак охраны авторского права: © Имя правообладателя Год первого

- 8. В 1996 году в уголовный кодекс был впервые внесен раздел «Преступления в сфере компьютерной информации». Он

- 9. Этические нормы ЭТИКА (греч. ethika, от ethos — обычай, нрав, характер), философская дисциплина, изучающая мораль, нравственность.

- 10. Определение: Этика – это учение о нравственности, о правилах и нормах поведения людей, об их обязанностях

- 11. Информационная деятельность людей должна быть: Честной, точной, корректной Объективной в оценке и представлении информации Порядочной Условия

- 12. Основные цели и задачи информационной безопасности Информационная безопасность – совокупность мер по защите информационной среды общества

- 13. Что такое информационные угрозы и как они проявляются?

- 15. На сегодняшний день сформулированы базовые принципы информационной безопасности, задачами которых является обеспечение: Целостности данных Конфиденциальности информации

- 16. Информация может быть потеряна при передаче, хранении, обработки. Причины: Сбои в работе оборудования Инфицирование компьютерными вирусами

- 17. Виды защиты информации Средства физической защиты Программные средства(антивирусные средства, системы разграничения полномочий) Административные меры защиты(доступ в

- 18. Защита информации от случайного воздействия. Причины: Технические: вибрация, скачки напряжения, излучение от электроприборов Неисправности кабельной системы(обрыв

- 19. Защита информации от несанкционированного доступа Хакеры – особый вид IT специалистов, занимающихся взломом паролей, воровством и

- 20. Стратегия защиты Шифрование информации Установка системы паролей

- 21. Защита от несанкционированного копирования включает: Защиту сообщений от авторских правах разработчика, выводимой программой на экран или

- 22. Виды защиты информации от копирования Защита с помощью серийного номера Использование технических отличий в машине для

- 23. Какие существуют методы защиты информации? Ограничение доступа к информации: уровень среды обитания человека (сигнализации, видеонаблюдение), уровень

- 24. Система защиты – совокупность средств и технических приемов, обеспечивающих защиту компонентов компьютера, способствующих минимизации риска, которому

- 26. Скачать презентацию

Автоматическая обработка информации

Автоматическая обработка информации Искусственные нейронные сети

Искусственные нейронные сети Презентация Основные типы данных языка программирования Паскаль

Презентация Основные типы данных языка программирования Паскаль Фейк-ньюс и фактчекинг

Фейк-ньюс и фактчекинг Основы алгоритмизации и объектно-ориентированного программирования

Основы алгоритмизации и объектно-ориентированного программирования Программное обеспечение. Что такое программное обеспечение?

Программное обеспечение. Что такое программное обеспечение? Основні етапи розвитку обчислювальної техніки

Основні етапи розвитку обчислювальної техніки Курс С#. Программирование на языке высокого уровня

Курс С#. Программирование на языке высокого уровня Hyper Text Markup Language - Язык разметки гипертекста

Hyper Text Markup Language - Язык разметки гипертекста Технологии сбора информации и больших объемов данных (лекция 3)

Технологии сбора информации и больших объемов данных (лекция 3) ОУ Новоселецкая школа. Навигатор дополнительного образования Омской области

ОУ Новоселецкая школа. Навигатор дополнительного образования Омской области Основы логики и логические основы компьютера

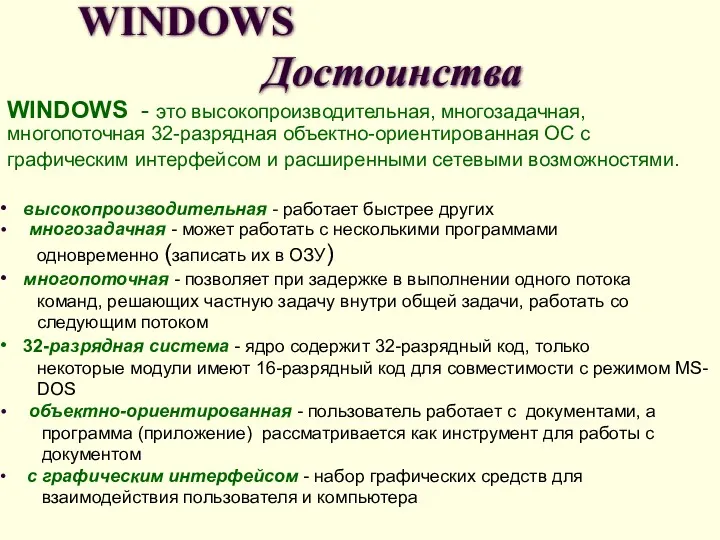

Основы логики и логические основы компьютера Операционная система Windows

Операционная система Windows Текстовые редакторы

Текстовые редакторы PicasaWeb 3.0

PicasaWeb 3.0 Компоненты ЛВС. Сетевое оборудование

Компоненты ЛВС. Сетевое оборудование Ауқымды желі интернеттің жалпы сипаттамасы

Ауқымды желі интернеттің жалпы сипаттамасы Тест по информатике для учеников 8 класса по теме Клавиатура

Тест по информатике для учеников 8 класса по теме Клавиатура Составление программ на алгоритмическом языке, отладка, тестирование, анализ результатов. 2-3 урок

Составление программ на алгоритмическом языке, отладка, тестирование, анализ результатов. 2-3 урок МТС Касса

МТС Касса Физический уровень модели OSI. Лекция 3

Физический уровень модели OSI. Лекция 3 Активизация мыслительной деятельности воспитанников на уроках физики с использованием ИКТ

Активизация мыслительной деятельности воспитанников на уроках физики с использованием ИКТ Создание учебных курсов в системе Moodle

Создание учебных курсов в системе Moodle Программа Модуль Слежения 2.0 на платформе 1С:Предприятие 8.3

Программа Модуль Слежения 2.0 на платформе 1С:Предприятие 8.3 Информационные технологии в строительстве. Вычислительные комплексы в расчетах строительных конструкций

Информационные технологии в строительстве. Вычислительные комплексы в расчетах строительных конструкций Программирование (Python)

Программирование (Python) Adobe Photoshop. Рабочее окно и панель инструментов

Adobe Photoshop. Рабочее окно и панель инструментов Introduction to computer systems. Architecture of computer systems. Компьютерлік жүйелерге кіpicne

Introduction to computer systems. Architecture of computer systems. Компьютерлік жүйелерге кіpicne