Содержание

- 2. Компоненты систем биометрической аутентификации Устройства считывания биометрических характеристик. Алгоритмы сравнения измеренных биометрических характеристик с эталонными из

- 3. Проблемы биометрической аутентификации Риски ошибочного отказа и допуска (из-за неполного совпадения с эталоном). Угроза атак воспроизведения

- 4. Применение биометрии Аутентификация (в системах локальной аутентификации или в сочетании со случайными базовыми секретами при удаленном

- 5. Биометрические характеристики Физические характеристи-ки человека (статические). Поведенческие характеристи-ки (динамичес-кие). Максимальная уникальность, постоянство в течение длительного периода,

- 6. Аутентификация по отпечаткам пальцев Мышь со сканером Папиллярные узоры уникальны Ноутбук со сканером

- 7. Силиконовый и оптический сканеры отпечатков пальцев Поддержка PIN-кодов и смарт-карт для многофакторной аутентификации.

- 8. Аутентификация по геометрической форме руки Камера и несколько подсвечивающих диодов

- 9. Аутентификация по радужной оболочке глаза Преимущества сканирования радужной оболочки: образец пятен на радужной оболочке находится на

- 10. Сканер радужной оболочки глаза Камера должна оказаться на уровне глаз и на расстоянии 48-53 см от

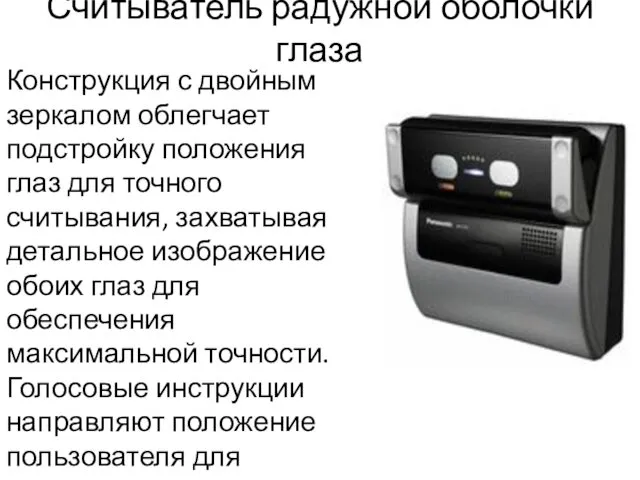

- 11. Считыватель радужной оболочки глаза Конструкция с двойным зеркалом облегчает подстройку положения глаз для точного считывания, захватывая

- 12. Система распознавания по радужной оболочке глаза Используется зафиксированное фокусирование, что позволяет ускорить процесс идентификации в отличие

- 13. Аутентификация по сетчатке глаза Сканирование сетчатки происходит с использованием инфракрасного света низкой интенсивности, направленного через зрачок

- 14. Портативный сканер сетчатки глаза Может поместиться, например, в мобильном телефоне.

- 15. Аутентификация по форме лица Способ основан на анализе большого количества параметров, таких как цвет, форма, контраст,

- 16. 3D-сканер лица Работает в инфракрасном диапазоне.

- 17. Мобильный телефон с камерой для аутентификации по лицу

- 18. Универсальный комплекс аутентификации Системный блок компьютера, оснащенный сканером бумажных документов, видеокамерой-сканером лица и сканером отпечатков пальцев.

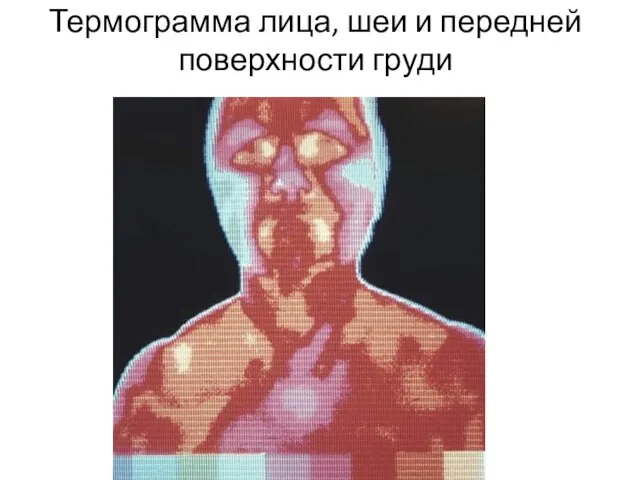

- 19. Другие статические биометрические характеристики Термограмма лица (схема расположения кровеносных сосудов лица). Используется специально разработанная инфракрасная камера.

- 20. Термограмма лица, шеи и передней поверхности груди

- 21. Динамические биометрические характеристики Голос. Рукописная подпись. Темп работы с клавиатурой (клавиатурный «почерк»). Темп работы с мышью

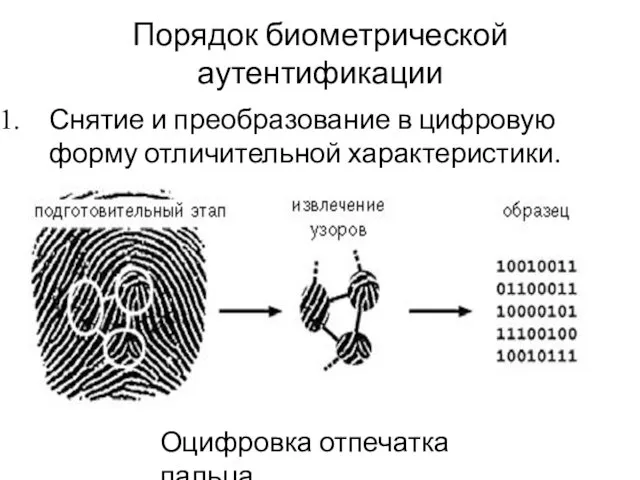

- 22. Порядок биометрической аутентификации Снятие и преобразование в цифровую форму отличительной характеристики. Оцифровка отпечатка пальца

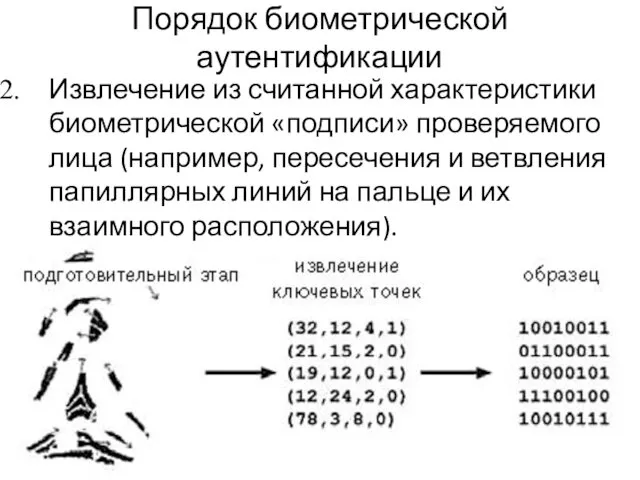

- 23. Порядок биометрической аутентификации Извлечение из считанной характеристики биометрической «подписи» проверяемого лица (например, пересечения и ветвления папиллярных

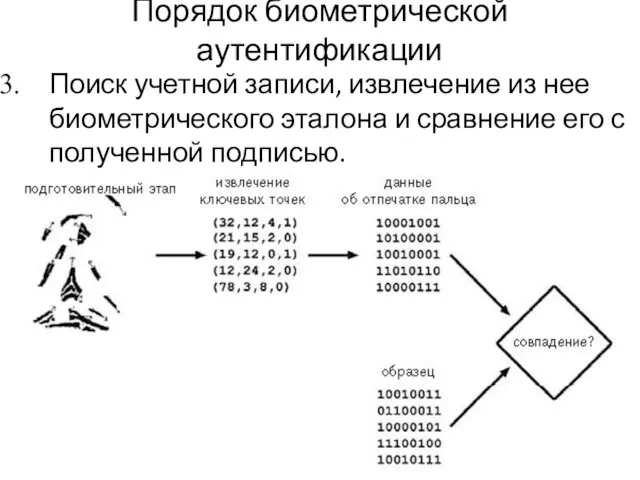

- 24. Порядок биометрической аутентификации Поиск учетной записи, извлечение из нее биометрического эталона и сравнение его с полученной

- 25. Особенности биометрической идентификации и проверки уникальности Имя пользователя может не запрашиваться, а полученная биометрическая подпись сравнивается

- 26. Создание биометрического эталона Требуется достаточное количество измерений (для исключения естественных расхождений в измерениях и получения достоверного

- 27. Проверка биометрической подписи В отличие от проверки паролей не требуется точное совпадение считанной биометрической подписи и

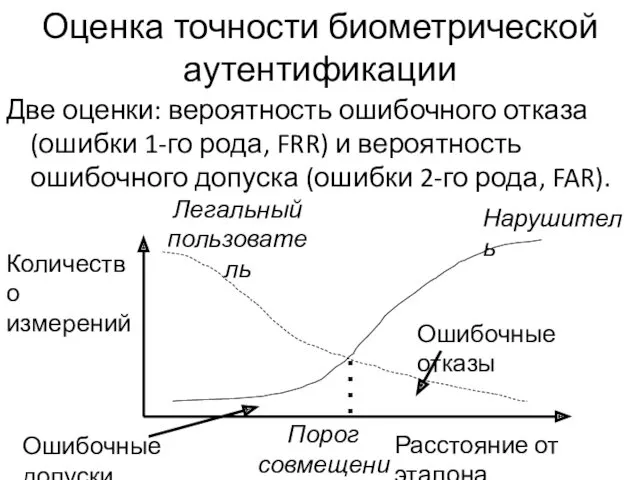

- 28. Оценка точности биометрической аутентификации Две оценки: вероятность ошибочного отказа (ошибки 1-го рода, FRR) и вероятность ошибочного

- 29. Настройка системы биометрической аутентификации Необходимо достижения компромисса между уровнем безопасности и удобством использования. Уменьшение порога допустимого

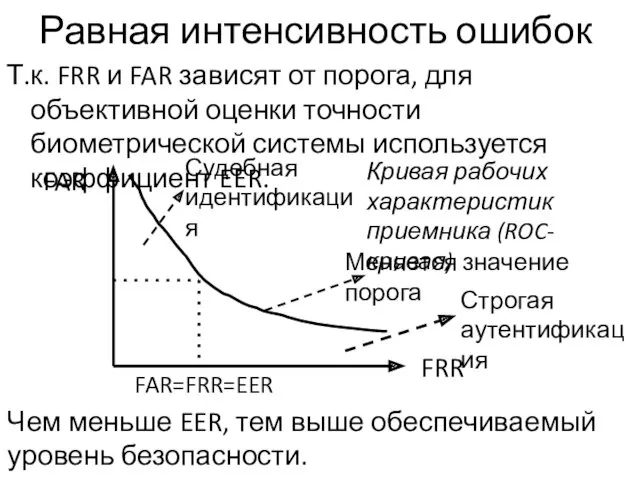

- 30. Равная интенсивность ошибок Т.к. FRR и FAR зависят от порога, для объективной оценки точности биометрической системы

- 31. Среднее пространство атаки для систем биометрической аутентификации log2(1/(2*FAR)) Некоторые биометрические системы позволяют изменять значение порога и

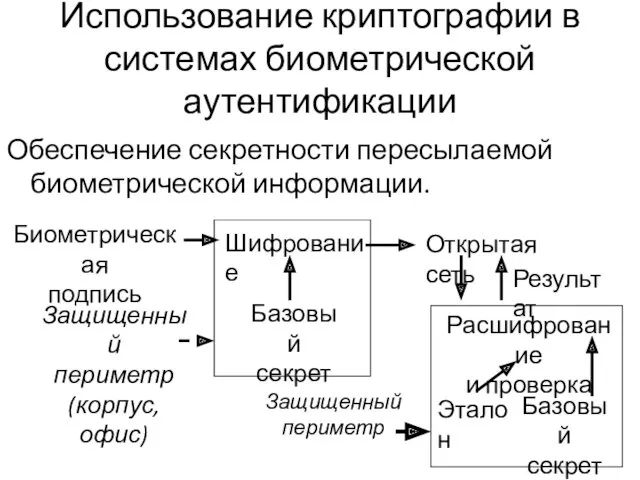

- 32. Использование криптографии в системах биометрической аутентификации Обеспечение секретности пересылаемой биометрической информации. Биометрическая подпись Шифрование Базовый секрет

- 33. Предотвращение угрозы перехвата эталона, построения подходящей подписи и ее отправки системе аутентификации Обеспечение аутентичности биометрической характеристики:

- 34. Использование криптографии в биометрических системах Необходимость управления базовыми секретами снижает ценность биометрии в сетевых системах аутентификации.

- 36. Скачать презентацию

С Новым Годом

С Новым Годом Презентация Microsoft PowerPoint

Презентация Microsoft PowerPoint Арктика. Природная зона арктических пустынь

Арктика. Природная зона арктических пустынь Анализ рынка рабочей силы. Оценка перспектив пополнения предприятия кадрами

Анализ рынка рабочей силы. Оценка перспектив пополнения предприятия кадрами Матрешка

Матрешка Александр Николаевич Островский

Александр Николаевич Островский Базовые методы и понятия программирования

Базовые методы и понятия программирования Горные ландшафты и туризм

Горные ландшафты и туризм Депонирование и мобилизация жиров

Депонирование и мобилизация жиров Личные местоимения

Личные местоимения Михаил Петрович Лазарев и его географические открытия

Михаил Петрович Лазарев и его географические открытия презентация на семинар

презентация на семинар Планируемые результаты обучения обществознанию в основной школе в соответствии с требованиями ФГОС

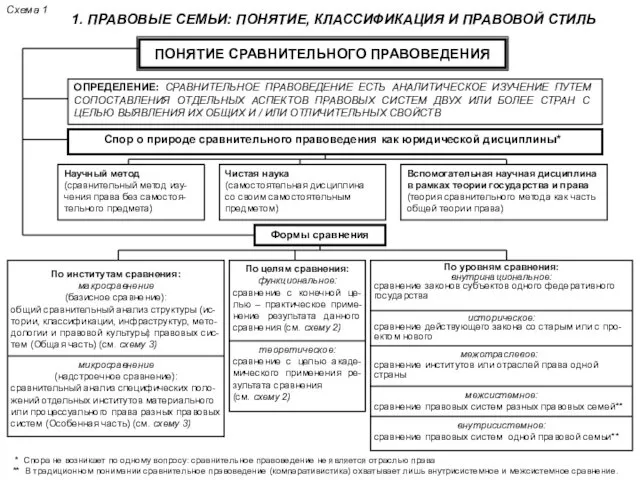

Планируемые результаты обучения обществознанию в основной школе в соответствии с требованиями ФГОС Правовые семьи: понятие, классификация и правовой стиль

Правовые семьи: понятие, классификация и правовой стиль презентация к уроку

презентация к уроку Швейная отрасль УИС

Швейная отрасль УИС Книжный магазин

Книжный магазин Самара вчера, сегодня, завтра

Самара вчера, сегодня, завтра Умная теплица

Умная теплица Фрэнсис Бэкон как основоположник эмпиризма

Фрэнсис Бэкон как основоположник эмпиризма Формы расселения населения

Формы расселения населения Квантавыя ўласцівасці выпраменьвання

Квантавыя ўласцівасці выпраменьвання Синтаксичні особливості українського ділового мовлення

Синтаксичні особливості українського ділового мовлення 20231001_seminar_08.12.2022

20231001_seminar_08.12.2022 Принципы и методы обучения ИЯ

Принципы и методы обучения ИЯ Спортивный бальный танец

Спортивный бальный танец Урок-презентация Петроград-колыбель Октября

Урок-презентация Петроград-колыбель Октября Дидактическая игра Народные промыслы

Дидактическая игра Народные промыслы