Содержание

- 2. Вопросы темы: 1. Шифрование. Алгоритмы шифрования. 2. Симметричное шифрование. 3. Ассиметричное шифрование. 4. Цифровой сертификат. Электронно-цифровая

- 3. Вопрос 1. Шифрование. Алгоритмы шифрования.

- 4. Информационная безопасность(по законодательству РФ) - состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие

- 5. Информационная безопасность имеет три основные составляющие: конфиденциальность - защита чувствительной информации от несанкционированного доступа; целостность -

- 6. Шифрование Шифрование – такое преобразование элементов информации, после которого восстановление исходной информации становится исключительно трудным для

- 7. История криптографии Криптография - ровесница истории человеческого языка. Первоначально письменность, сама по себе, была криптографической системой,

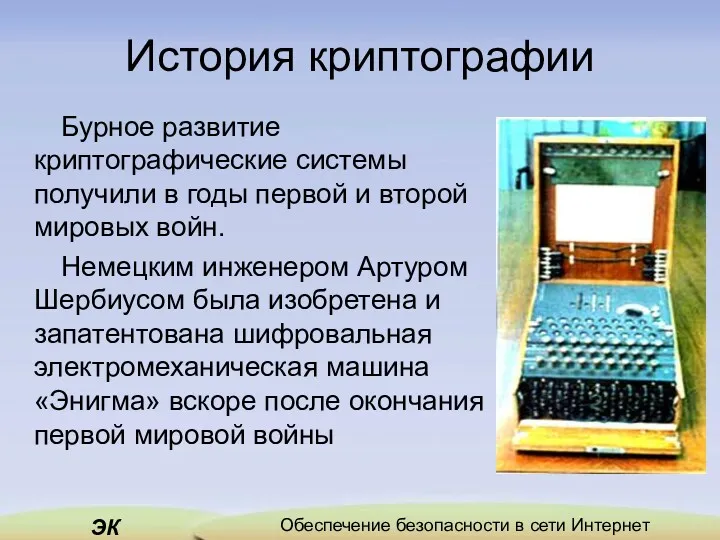

- 8. История криптографии Бурное развитие криптографические системы получили в годы первой и второй мировых войн. Немецким инженером

- 9. Правило Керкхоффа Существует общее правило, сформулированное в позапрошлом веке голландским ученым Ф. Керкхоффом (1835-1903): Стойкость шифра

- 10. Основные понятия криптографии Ключ - информация, необходимая для беспрепятственного шифрования и дешифрования сообщений. Алгоритм – последовательность

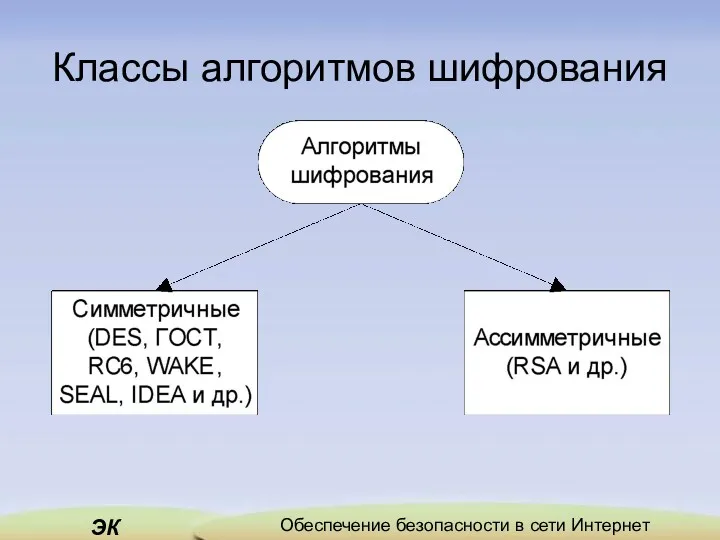

- 11. Классы алгоритмов шифрования

- 12. Вопрос 2. Симметричное шифрование

- 13. Симметричные алгоритмы Симметричными являются алгоритмы, в которых для зашифрования и расшифрования используется один и тот же

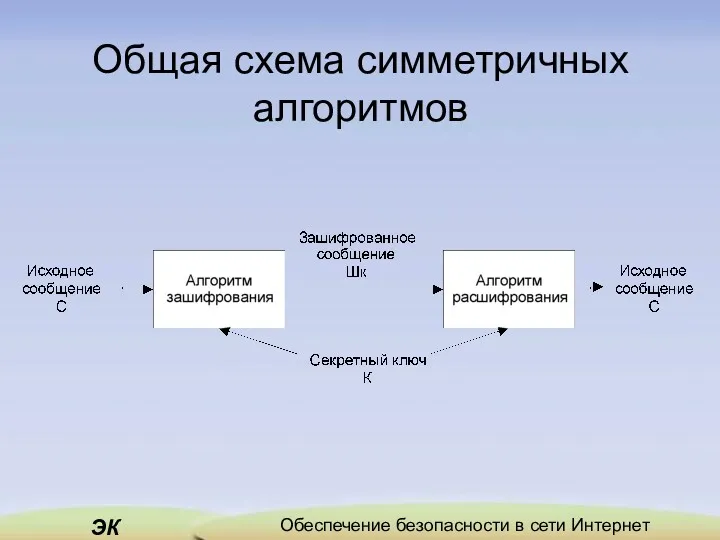

- 14. Общая схема симметричных алгоритмов

- 15. Симметричные алгоритмы подразделяются на: Поточные (сообщение шифруется побитно от начала и до конца) Блочные (сообщение разбивается

- 16. Основные действия в симметричных алгоритмах подстановки; перестановки; гаммирование;

- 17. Алгоритм DES Алгоритм был разработан в 1977 году, в 1980 году был принят NIST (National Institute

- 18. Алгоритм IDEA IDEA (International Data Encryption Algorithm) является блочным симметричным алгоритмом шифрования, разработанным Сюдзя Лай (Xuejia

- 19. Алгоритм IDEA IDEA является блочным алгоритмом, который использует 128-битовый ключ для шифрования данных блоками по 64

- 20. Алгоритм ГОСТ 28147 Алгоритм ГОСТ 28147 является отечественным стандартом для алгоритмов симметричного шифрования. ГОСТ 28147 разработан

- 21. Другие симметричные алгоритмы Triple DES. Это усовершенствованный вариант DES, применяющий для шифрования алгоритм DES три раза

- 22. Основные преимущества симметричных алгоритмов высокая скорость зашифрования \ расшифрования; возможность работы на больших объёмах и потоках

- 23. Основные недостатки симметричных алгоритмов сложность распространения ключа между участниками; сложность сохранения ключа в тайне при большом

- 24. Длина ключей Ключ 56 бит – это 2 комбинаций ключей. При скорости перебора – 1млн.ключей в

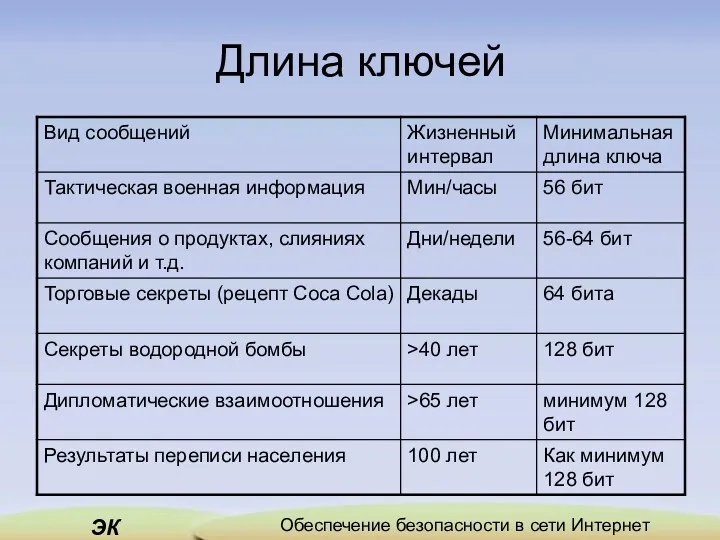

- 25. Длина ключей

- 26. Вопрос 3. Ассиметричное шифрование

- 27. В ассиметричных алгоритмах используются два ключа - открытый и закрытый (секретный), которые математически связаны друг с

- 28. Ключи Открытый ключ – число, которое свободно может передаваться по открытым каналам и не является секретом

- 29. Схемы использования Исходное состояние: Участник А: открытый ключ Оа; закрытый ключ За; открытый ключ Об; сообщение

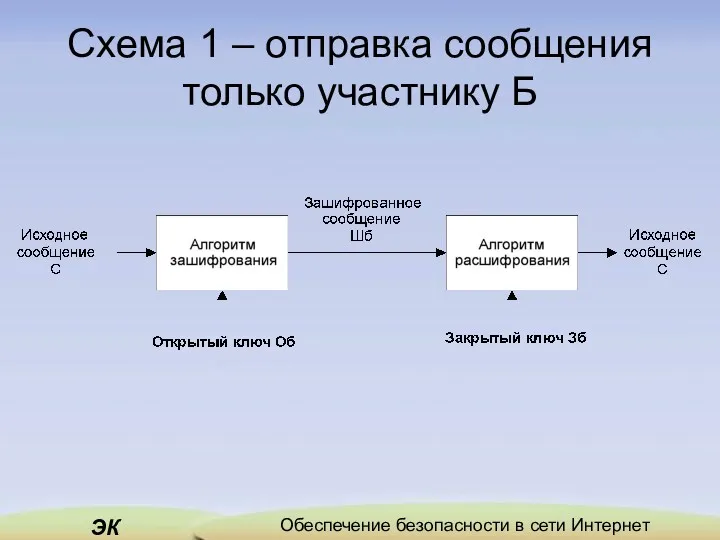

- 30. Схема 1 – отправка сообщения только участнику Б

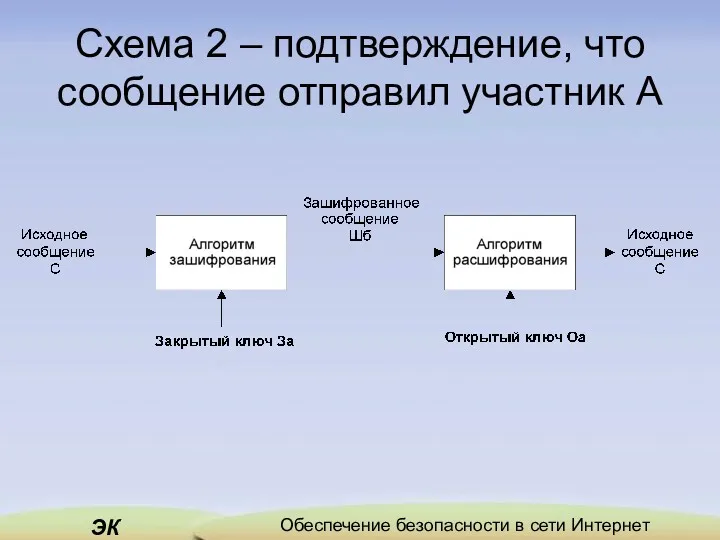

- 31. Схема 2 – подтверждение, что сообщение отправил участник А

- 32. Авторы Концепция шифрования по общему ключу изобретена Уитфилдом Диффи и Мартином Хеллманом в 1977г. Чуть позже

- 33. Основные преимущества асимметричных алгоритмов отсутствие необходимости в секретном канале для передачи ключей; секретный ключ никогда не

- 34. Основные недостатки асимметричных алгоритмов большая вычислительная сложность для зашифрования\расшифрования; возможность использования только для небольших объёмов информации;

- 35. Вопрос 4. Цифровой сертификат. Электронно-цифровая подпись

- 36. Цифровой сертификат Цифровой сертификат – электронный документ, выданный и заверенный удостоверяющим центром. Цифровой сертификат можно рассматривать

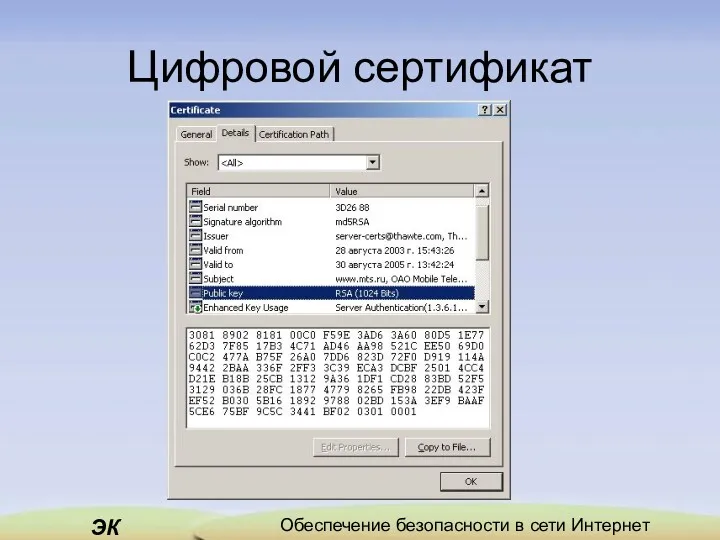

- 37. Цифровой сертификат По своей сути цифровой сертификат - это небольшой файл, содержащий в себе следующую информацию:

- 38. Цифровой сертификат

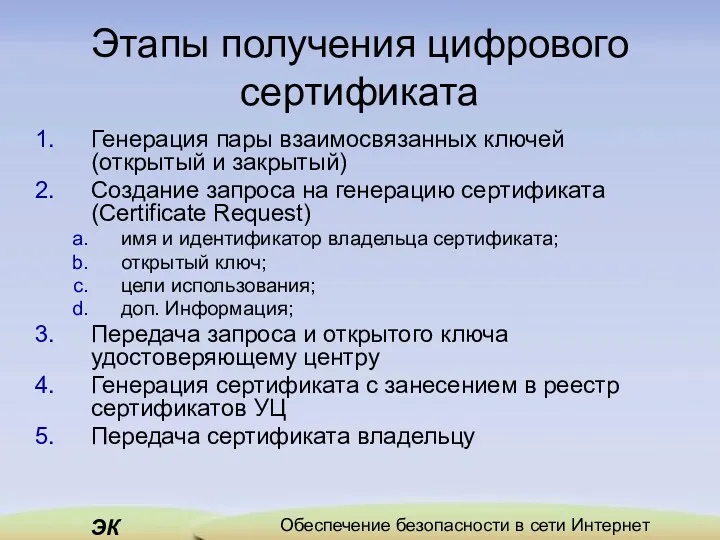

- 39. Этапы получения цифрового сертификата Генерация пары взаимосвязанных ключей (открытый и закрытый) Создание запроса на генерацию сертификата

- 40. Цифровой сертификат Таким образом цель создания цифрового сертификата – сопоставить открытый ключ (обычное число) и понятное

- 41. Понятие ЭЦП Электронная цифровая подпись - реквизит электронного документа, предназначенный для защиты данного электронного документа от

- 42. ХЭШ функция Хэш-функция — это процедура обработки сообщения, в результате действия которой формируется строка символов (дайджест

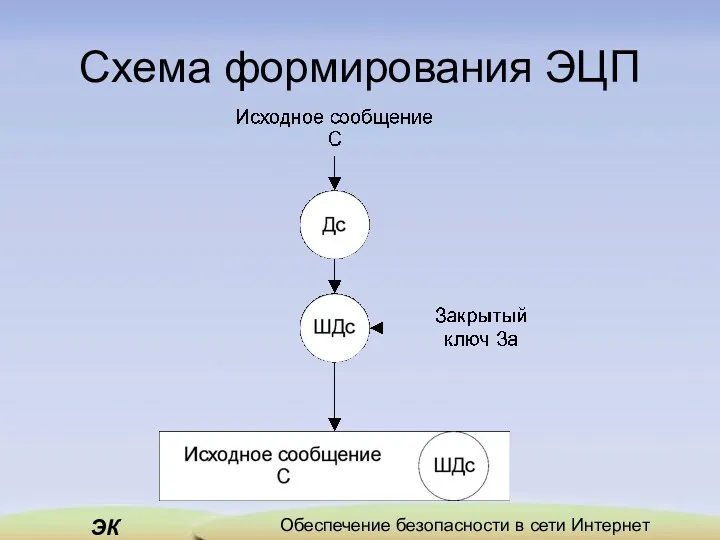

- 43. Схема формирования ЭЦП

- 44. Для проверки ЭЦП необходимо Исходное сообщение С; Открытый ключ отправителя Оа; Дайджест сообщения Дс; Значение ЭЦП

- 45. В случае отрицательного результата возможны следующие причины: в электронный документ были внесены несанкционированные изменения; подпись для

- 46. Вопрос 5. Протокол SSL

- 47. Протокол SSL Протокол SSL (Secure Socket Layer) используется для защиты данных, передаваемых через Интернет. Он основан

- 48. Протокол SSL может работать в трех режимах: при взаимной аутентификации сторон; при аутентификации сервера и анонимности

- 49. Упрощённая схема работы протокола SSL

- 50. Возможные ошибки при установлении соединения Не поддерживается алгоритм шифрования; Не представлен сертификат; Представлен неверный сертификат; Неподдерживаемый

- 51. Основные преимущества использования протокола SSL Функционирует на транспортном уровне и может быть использован вместе с любыми

- 53. Скачать презентацию

проект Перепись населения в школе №3 г. Гусь-Хрустальный

проект Перепись населения в школе №3 г. Гусь-Хрустальный Modern English Lexicology. Seminar 1

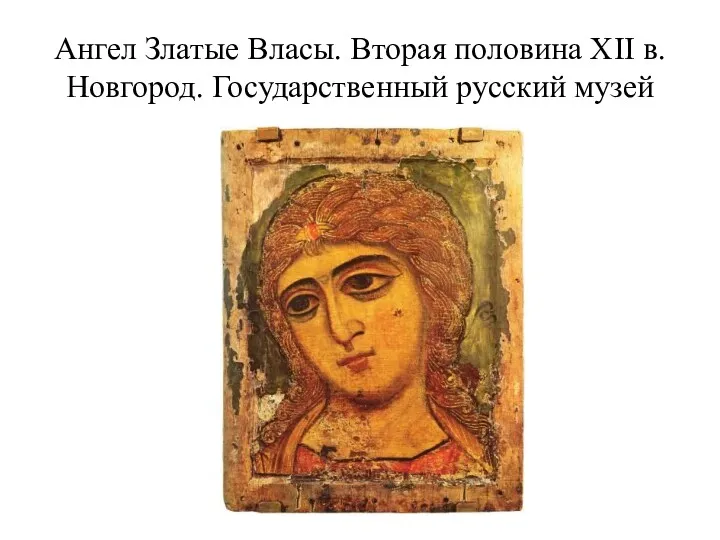

Modern English Lexicology. Seminar 1 Ангельские чины

Ангельские чины Детям о Великой Отечественной войне

Детям о Великой Отечественной войне Святые Санкт-Петербурга

Святые Санкт-Петербурга Крепость Ладога (Старая Ладога)

Крепость Ладога (Старая Ладога) Гражданская война 1917-1922 гг. в России

Гражданская война 1917-1922 гг. в России Конкурс 3D БУМ. Путь инженера начинается в школе

Конкурс 3D БУМ. Путь инженера начинается в школе Подготовка нефти. Обезвоживание нефти

Подготовка нефти. Обезвоживание нефти Родительское собрание: Школа - дом - одна семья.

Родительское собрание: Школа - дом - одна семья. Почему я какой-то не такой христианин

Почему я какой-то не такой христианин Технологии машиностроения. Базы в машиностроении. Классификация баз

Технологии машиностроения. Базы в машиностроении. Классификация баз Сплавы. Классификация сплавов

Сплавы. Классификация сплавов Устройство, принцип работы ЭЧТК

Устройство, принцип работы ЭЧТК Необычные растения

Необычные растения Создание документов в текстовых редакторах. Форматирование документов в текстовых редакторах

Создание документов в текстовых редакторах. Форматирование документов в текстовых редакторах Атомная энергетика

Атомная энергетика презентация Мое имя

презентация Мое имя Физиологическое значение двигательной активности в развитии детей раннего возраста.

Физиологическое значение двигательной активности в развитии детей раннего возраста. Проект Растем вместе

Проект Растем вместе Запарь и не парься. Кофе

Запарь и не парься. Кофе Таможенная стоимость, ее определение и контроль. (Лекция 5)

Таможенная стоимость, ее определение и контроль. (Лекция 5) Культура и религия ислама

Культура и религия ислама Экономика семьи

Экономика семьи Растворы высокомолекулярных веществ (ВМС)

Растворы высокомолекулярных веществ (ВМС) АИВ-инфекциясы кезіндегі шаралардың стандарттары және алгоритмдері

АИВ-инфекциясы кезіндегі шаралардың стандарттары және алгоритмдері STEM - технологии в образовательном процессе

STEM - технологии в образовательном процессе РАЗРАБОТКА ЗАНЯТИЯ КРУЖКА ШКОЛА, Я, МОЯ СЕМЬЯ ПО ВНЕУРОЧНОЙ ДЕЯТЕЛЬНОСТИ

РАЗРАБОТКА ЗАНЯТИЯ КРУЖКА ШКОЛА, Я, МОЯ СЕМЬЯ ПО ВНЕУРОЧНОЙ ДЕЯТЕЛЬНОСТИ