Содержание

- 2. ВВЕДЕНИЕ В современном мире для хранения, обработки и передачи различного рода информации широко используются информационные технологии.

- 3. Цель работы Создание комплексной системы защиты информации на ОПК «Спецсвязьремонт».

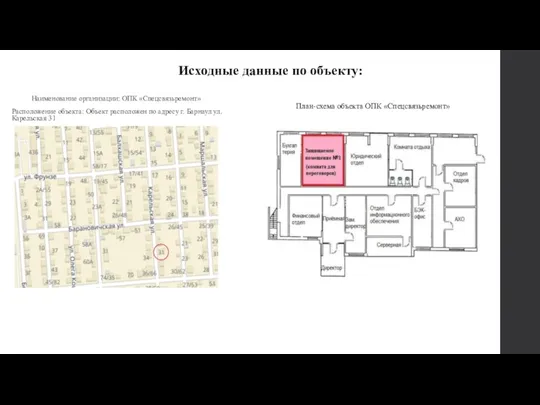

- 4. Исходные данные по объекту: Наименование организации: ОПК «Спецсвязьремонт» Расположение объекта: Объект расположен по адресу г. Барнаул

- 5. Защищаемые активы Виды активов: Коммерческая тайна: договоры; технологии; Служебная тайна: системы зашиты; режимные мероприятия; Персональные данные:

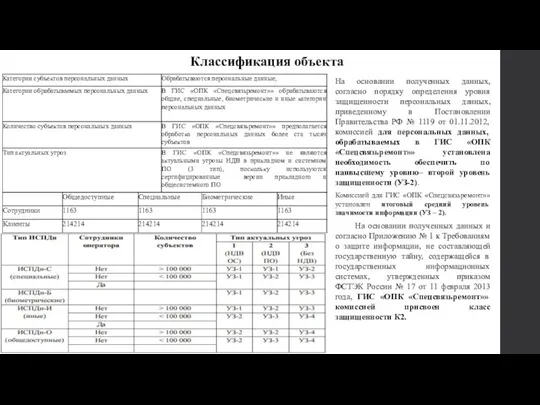

- 6. Классификация объекта На основании полученных данных, согласно порядку определения уровня защищенности персональных данных, приведенному в Постановлении

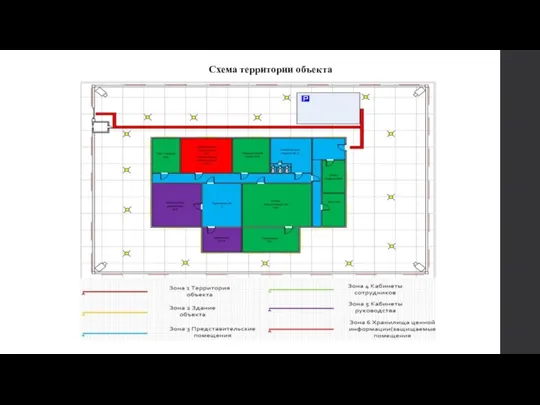

- 7. Схема территории объекта

- 8. В организации ОПК «Спецсвязьремонт» действует несколько отделов: IT – отдел; Отдел технической поддержки; Административно – хозяйственный

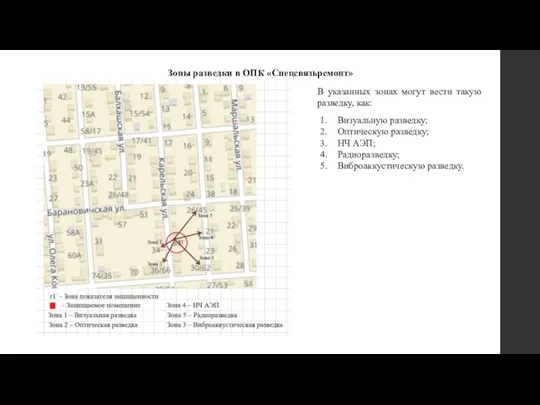

- 9. Зоны разведки в ОПК «Спецсвязьремонт» В указанных зонах могут вести такую разведку, как: Визуальную разведку; Оптическую

- 10. Схема ОТСС и ВТСС защищаемого помещения Комната для переговоров) пк1 пк2 пк3 пк4 пк5 пк6 пк7

- 11. Схема электропитания защищаемого помещения (Комната для переговоров) В защищаемом помещении используется 2 вида заземления: контурное заземление,

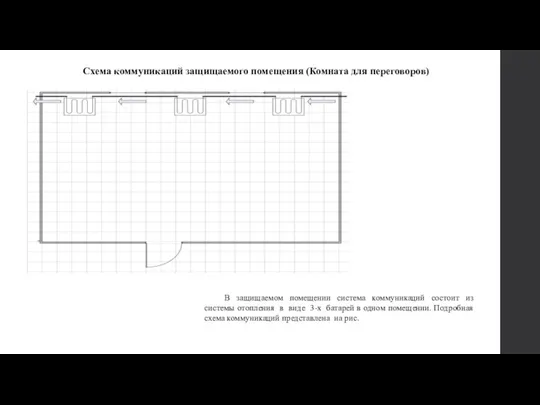

- 12. Схема коммуникаций защищаемого помещения (Комната для переговоров) В защищаемом помещении система коммуникаций состоит из системы отопления

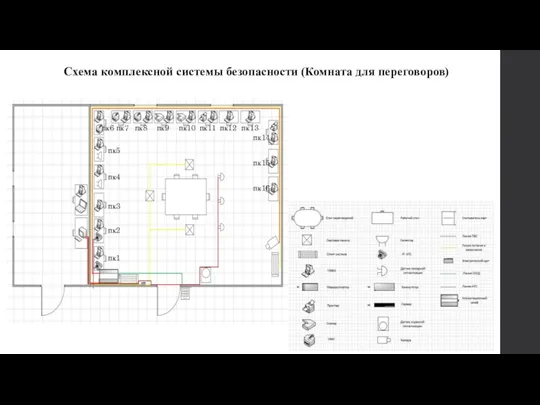

- 13. Схема комплексной системы безопасности (Комната для переговоров) пк1 пк2 пк3 пк4 пк5 пк6 пк7 пк8 пк9

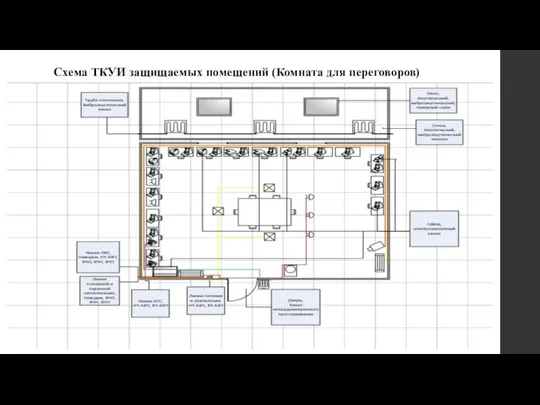

- 14. Схема ТКУИ защищаемых помещений (Комната для переговоров)

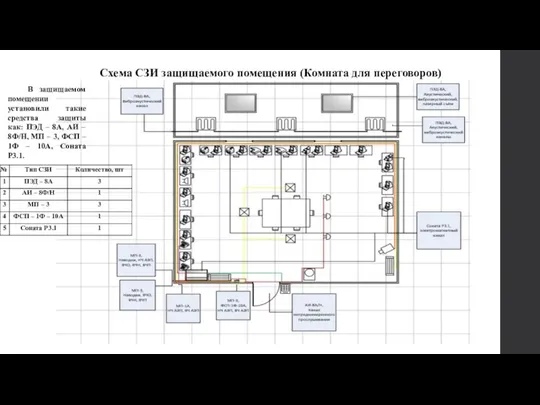

- 15. Схема СЗИ защищаемого помещения (Комната для переговоров) В защищаемом помещении установили такие средства защиты как: ПЭД

- 16. НОРМАТИВНЫЕ ПРАВОВЫЕ АКТЫ, МЕТОДИЧЕСКИЕ ДОКУМЕНТЫ, НАЦИОНАЛЬНЫЕ СТАНДАРТЫ, ИСПОЛЬЗУЕМЫЕ ДЛЯ ОЦЕНКИ УГРОЗ БЕЗОПАСНОСТИ ИНФОРМАЦИИ И РАЗРАБОТКИ МОДЕЛИ

- 17. ОПИСАНИЕ ИНФОРМАЦИОННОЙ СИСТЕМЫ И ЕЁ ХАРАКТЕРИСТИКА КАК ОБЪЕКТА ЗАЩИТЫ НАИМЕНОВАНИЕ ИС, ДЛЯ КОТОРОЙ РАЗРАБОТАНА ЧАСТНАЯ МОДЕЛЬ

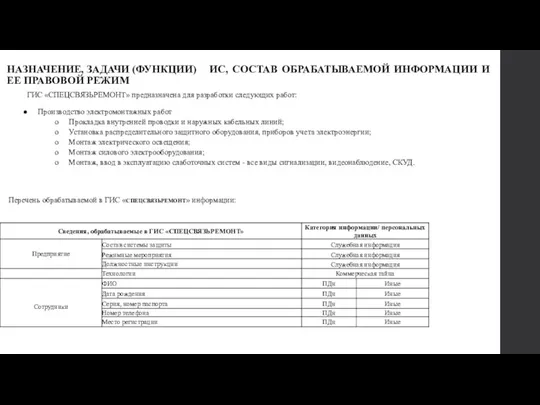

- 18. НАЗНАЧЕНИЕ, ЗАДАЧИ (ФУНКЦИИ) ИС, СОСТАВ ОБРАБАТЫВАЕМОЙ ИНФОРМАЦИИ И ЕЕ ПРАВОВОЙ РЕЖИМ ГИС «СПЕЦСВЯЗЬРЕМОНТ» предназначена для разработки

- 19. СОСТАВ ИНФОРМАЦИОННОЙ СИСТЕМЫ В состав ГИС «СПЕЦСВЯЗЬРЕМОНТ» в качестве функциональных объектов входят: Бухгалтерия; Отдел кадров; Отдел

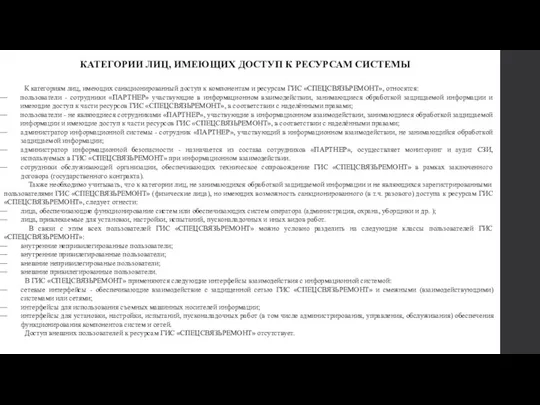

- 20. КАТЕГОРИИ ЛИЦ, ИМЕЮЩИХ ДОСТУП К РЕСУРСАМ СИСТЕМЫ К категориям лиц, имеющих санкционированный доступ к компонентам и

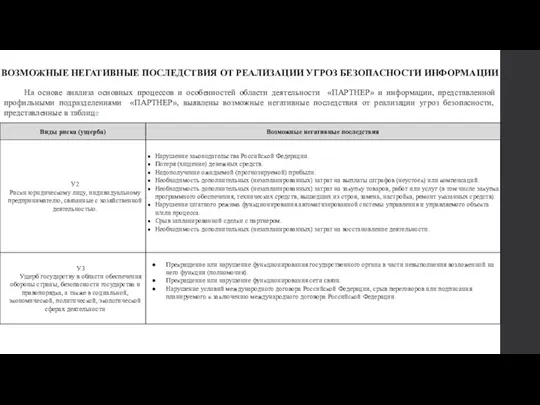

- 21. ВОЗМОЖНЫЕ НЕГАТИВНЫЕ ПОСЛЕДСТВИЯ ОТ РЕАЛИЗАЦИИ УГРОЗ БЕЗОПАСНОСТИ ИНФОРМАЦИИ На основе анализа основных процессов и особенностей области

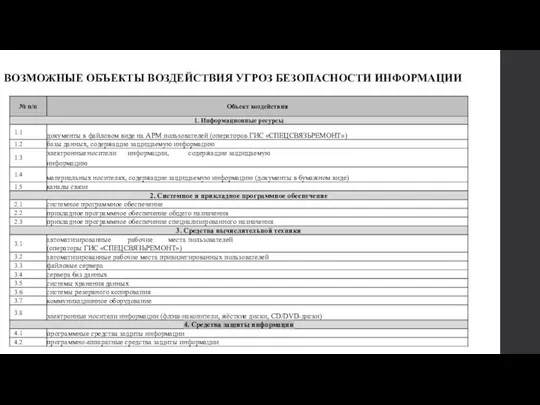

- 22. ВОЗМОЖНЫЕ ОБЪЕКТЫ ВОЗДЕЙСТВИЯ УГРОЗ БЕЗОПАСНОСТИ ИНФОРМАЦИИ

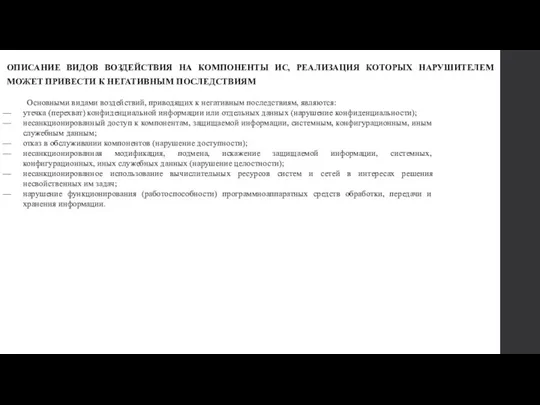

- 23. ОПИСАНИЕ ВИДОВ ВОЗДЕЙСТВИЯ НА КОМПОНЕНТЫ ИС, РЕАЛИЗАЦИЯ КОТОРЫХ НАРУШИТЕЛЕМ МОЖЕТ ПРИВЕСТИ К НЕГАТИВНЫМ ПОСЛЕДСТВИЯМ Основными видами

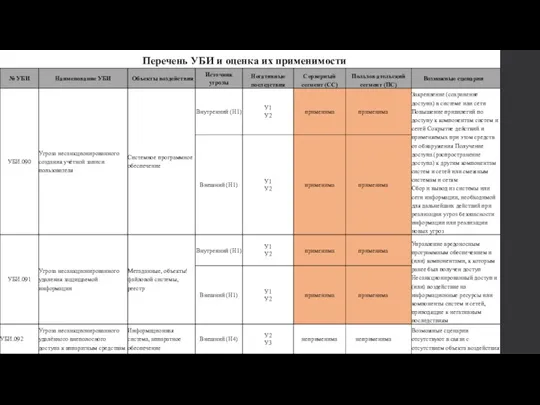

- 24. Перечень УБИ и оценка их применимости

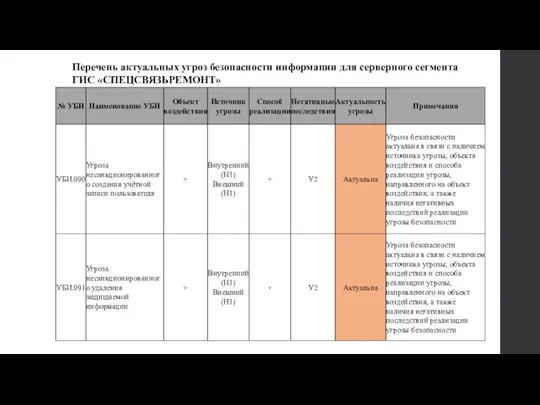

- 25. Перечень актуальных угроз безопасности информации для серверного сегмента ГИС «СПЕЦСВЯЗЬРЕМОНТ»

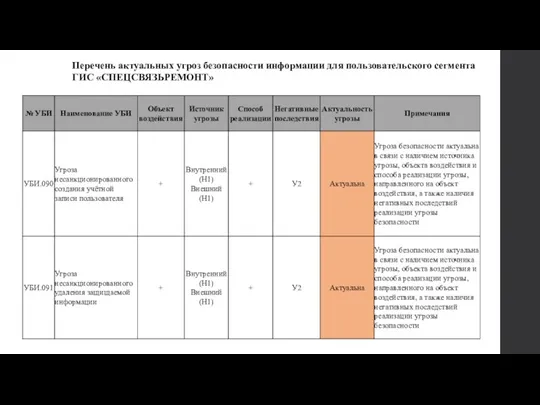

- 26. Перечень актуальных угроз безопасности информации для пользовательского сегмента ГИС «СПЕЦСВЯЗЬРЕМОНТ»

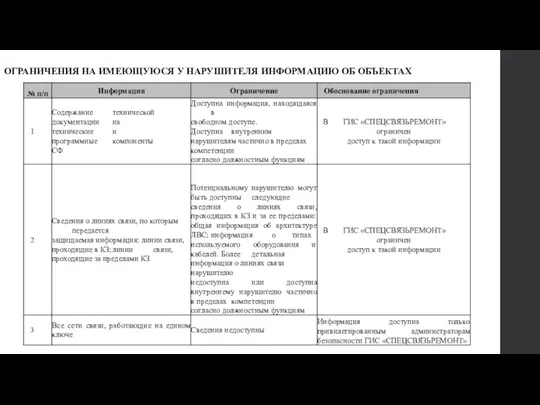

- 27. ОГРАНИЧЕНИЯ НА ИМЕЮЩУЮСЯ У НАРУШИТЕЛЯ ИНФОРМАЦИЮ ОБ ОБЪЕКТАХ

- 29. Скачать презентацию

Путешествие в страну Вежливости презентация

Путешествие в страну Вежливости презентация Кто наши родственники? Систематика приматов

Кто наши родственники? Систематика приматов Дважды Герой Советского Союза Муса Гайсинович Гареев - мой прадедушка

Дважды Герой Советского Союза Муса Гайсинович Гареев - мой прадедушка Избирательная и партийная системы

Избирательная и партийная системы Путешествие по Америке (5 класс)

Путешествие по Америке (5 класс) Путешествие в страну сказок

Путешествие в страну сказок 8 марта с Матрёшками.

8 марта с Матрёшками. Сказка три поросенка

Сказка три поросенка Сільське господарство світу

Сільське господарство світу Догмат воплощения

Догмат воплощения История хирургии

История хирургии Особенности финансового управления предприятием ОАО Гурьевский пищекомбинат

Особенности финансового управления предприятием ОАО Гурьевский пищекомбинат Военные парады

Военные парады Process aid additives for thermoplastics

Process aid additives for thermoplastics Мастер класс по теме Развитие коммуникативных способностей детей дошкольного возраста посредством дидактических игр

Мастер класс по теме Развитие коммуникативных способностей детей дошкольного возраста посредством дидактических игр Презентация ко дню Матери.

Презентация ко дню Матери. Его имя помнят люди. К 182-ой годовщине со дня смерти А.И. Полежаева

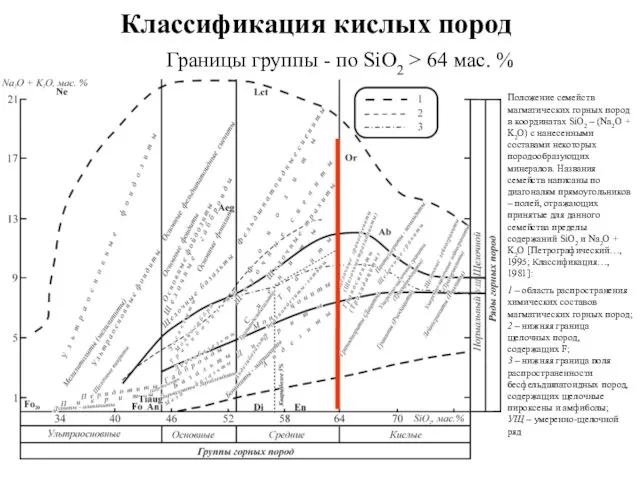

Его имя помнят люди. К 182-ой годовщине со дня смерти А.И. Полежаева Классификация кислых пород

Классификация кислых пород Кроссворд Что мы знаем о пчёлах

Кроссворд Что мы знаем о пчёлах Индивидуальный план развития

Индивидуальный план развития Разработка системы гарантированного источника питания компьютерной сети при отключении внешнего источника напряжения

Разработка системы гарантированного источника питания компьютерной сети при отключении внешнего источника напряжения Округление чисел

Округление чисел Ясли-это серьезно!

Ясли-это серьезно! Стропильные системы крыш

Стропильные системы крыш Презентация альбома Бумажные фантазии. Диск

Презентация альбома Бумажные фантазии. Диск Мерез. Екіншілік мерез. Үшіншілік мерез

Мерез. Екіншілік мерез. Үшіншілік мерез Государственная корпорация Ростех. Пример презентации

Государственная корпорация Ростех. Пример презентации Презентация Домашние животные и их детеныши

Презентация Домашние животные и их детеныши