Методы защиты информации

Факторы и условия разработки методов защиты информации:

Расширение областей использования

компьютеров и увеличение темпа роста компьютерного парка (то есть проблема защиты информации должна решаться на уровне технических средств);

Высокая степень концентрации информации в центрах ее обработки и, как следствие, появление централизованных баз данных, предназначенных для коллективного использования ;

Расширение доступа пользователя к мировым информационным ресурсам (современные системы обработки данных могут обслуживать неограниченное число абонентов, удаленных на сотни и тысячи километров);

Усложнение программного обеспечения вычислительного процесса на компьютере.

Ограничение доступа к информации осуществляется на двух уровнях:

На уровне среды обитания человека: выдача допущенным лицам специальных пропусков, установки охранной сигнализации и системы видеонаблюдения;

На уровне защиты компьютерных систем: имеется пароль, который не позволяет иметь доступ к информации всем пользователям

Introduction to SSD10 course

Introduction to SSD10 course Риски сбоя в КС. Определения. Переключательный процесс. Гонки по входу. Статические, динамические и функциональные риски сбоя

Риски сбоя в КС. Определения. Переключательный процесс. Гонки по входу. Статические, динамические и функциональные риски сбоя Как составить презентацию к защите проекта (общие рекомендации для учеников)

Как составить презентацию к защите проекта (общие рекомендации для учеников) Форматирование документа

Форматирование документа Викторина по информатике (презентация)

Викторина по информатике (презентация) Блок-схема

Блок-схема Системы счисления, или как считает компьютер

Системы счисления, или как считает компьютер Архитектура современной ЭВМ. Элементы организации основных блоков компьютера. Организация систем адресации и команд

Архитектура современной ЭВМ. Элементы организации основных блоков компьютера. Организация систем адресации и команд Жер кадастрлық жұмыстарды жүргізу және ұйымдастыруды ақпараттық қамтамасыздандыру

Жер кадастрлық жұмыстарды жүргізу және ұйымдастыруды ақпараттық қамтамасыздандыру Классификация компьютерных сетей

Классификация компьютерных сетей Строки Python

Строки Python 8 класс. Кодирование и обработка числовой информации

8 класс. Кодирование и обработка числовой информации Комплексные сетевые решения QTECH для корпоративного рынка

Комплексные сетевые решения QTECH для корпоративного рынка Библиотека. Библиотечная терминология

Библиотека. Библиотечная терминология Информационный повод. Выбор источника информации. Методы сбора информации

Информационный повод. Выбор источника информации. Методы сбора информации Настройка мобильного устройства

Настройка мобильного устройства Платформа Android

Платформа Android Эффективное продвижение в INSTAGRAM 2018

Эффективное продвижение в INSTAGRAM 2018 Кодирование информации. В мире кодов

Кодирование информации. В мире кодов Кодирование информации. Дискретное кодирование

Кодирование информации. Дискретное кодирование Interfaces of the microcontrollers

Interfaces of the microcontrollers Электронная книга знаний для дошкольников

Электронная книга знаний для дошкольников Основы построения доменной сети. Введение в Active Directory

Основы построения доменной сети. Введение в Active Directory Формирование изображения на экране монитора. 8 класс

Формирование изображения на экране монитора. 8 класс Табличные задачи. 5 класс

Табличные задачи. 5 класс Рабочий стол. Управление компьютером с помощью мыши

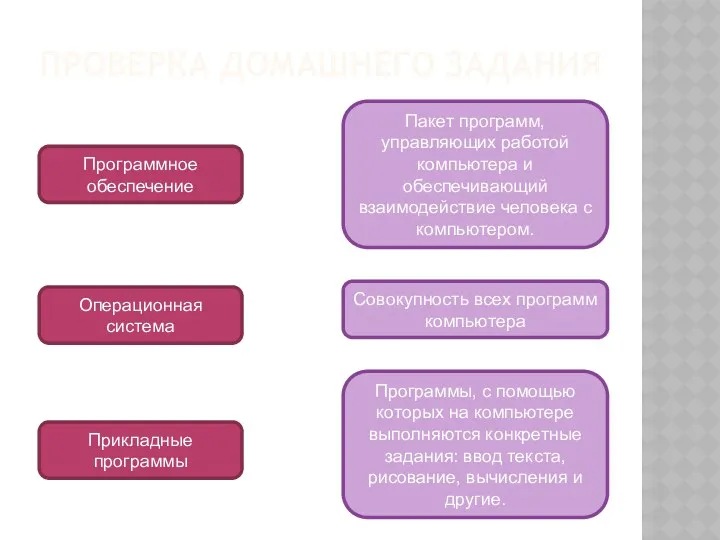

Рабочий стол. Управление компьютером с помощью мыши Программное обеспечение. Компьютер

Программное обеспечение. Компьютер Проблемы с производительностью. Что делать

Проблемы с производительностью. Что делать