Содержание

- 3. Программные средства защиты информации Межсетевые экраны. Криптографические средства: Шифрование; Цифровая подпись. Системы резервного копирования. Системы аутентификации:

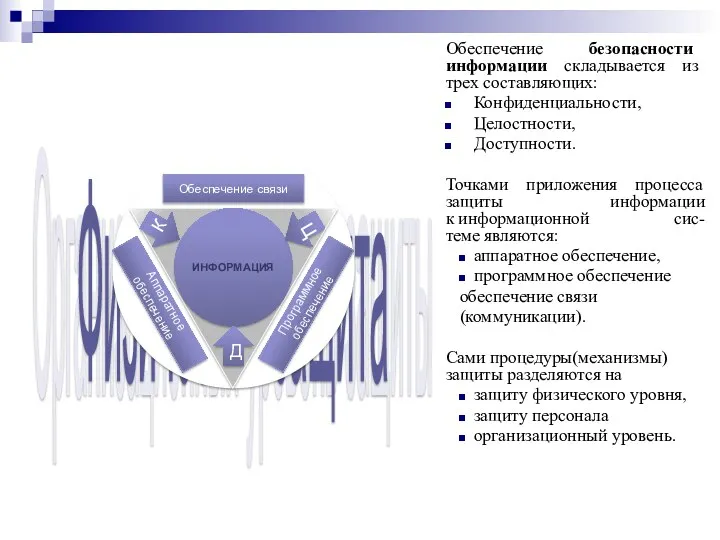

- 4. Организационный уровень защиты Защита персонала Физическая защита Обеспечение безопасности информации складывается из трех составляющих: Конфиденциальности, Целостности,

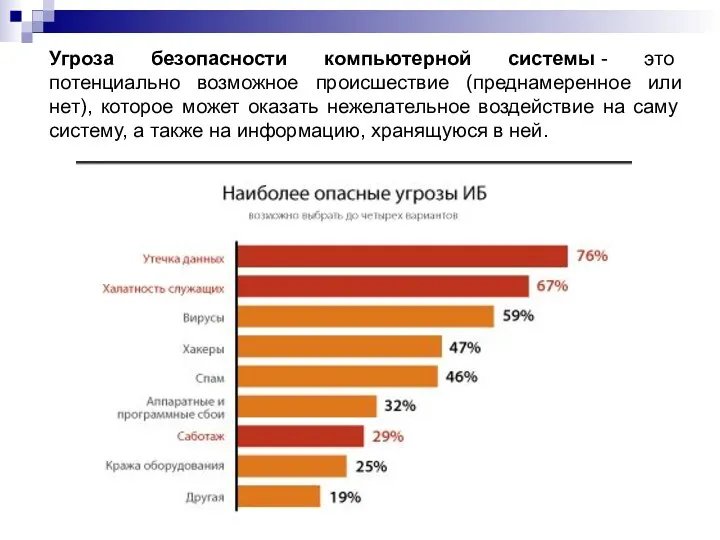

- 5. Угроза безопасности компьютерной системы - это потенциально возможное происшествие (преднамеренное или нет), которое может оказать нежелательное

- 6. Виды информационных угроз

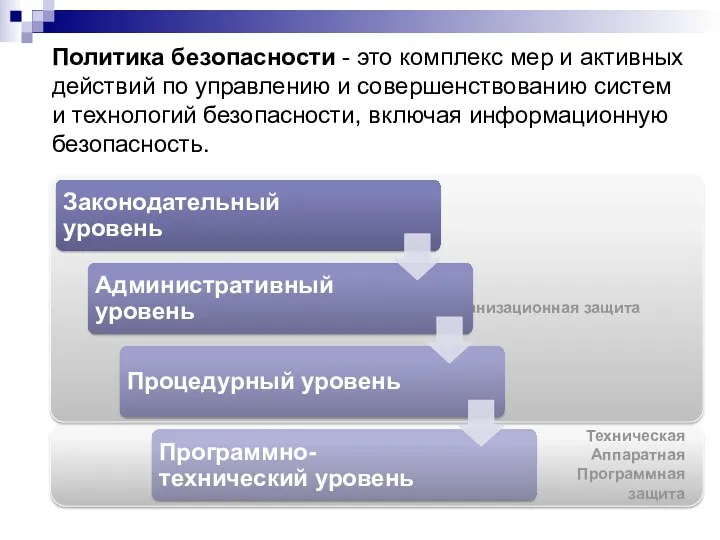

- 7. Техническая Аппаратная Программная защита Организационная защита Политика безопасности - это комплекс мер и активных действий по

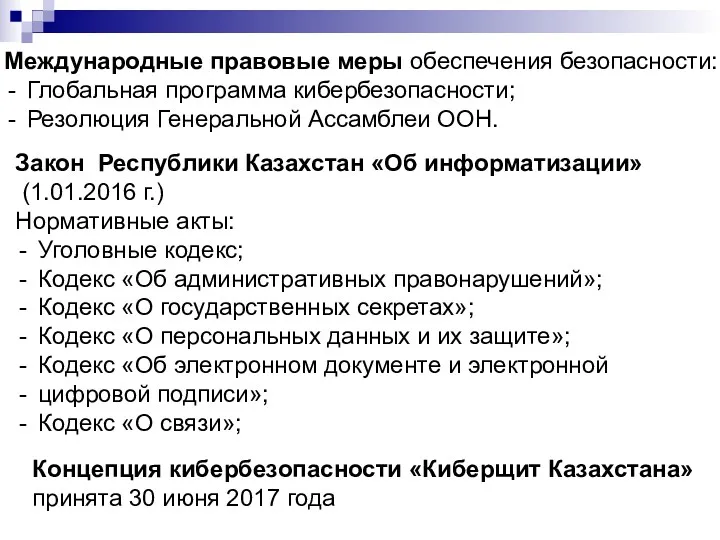

- 9. Международные правовые меры обеспечения безопасности: Глобальная программа кибербезопасности; Резолюция Генеральной Ассамблеи ООН. Закон Республики Казахстан «Об

- 11. Организационная защита организация режима и охраны. организация работы с сотрудниками (подбор и расстановка персонала, включая ознакомление

- 13. Технические средства защиты информации Для защиты периметра информационной системы создаются: системы охранной и пожарной сигнализации; системы

- 14. Аппаратные средства защиты информации Специальные регистры для хранения реквизитов защиты: паролей, идентифицирующих кодов, грифов или уровней

- 15. Программные средства защиты информации Средства защиты от несанкционированного доступа (НСД): Средства авторизации; Мандатное управление доступом; Избирательное

- 16. ВИДЫ АНТИВИРУСНЫХ ПРОГРАММ Детекторы позволяют обнаруживать файлы, заражённые одним из нескольких известных вирусов. Некоторые программы-детекторы также

- 17. Недостатки антивирусных программ Ни одна из существующих антивирусных технологий не может обеспечить полной защиты от вирусов.

- 18. Понятие компьютерного вируса Компьютерный вирус – это специальная программа, наносящая заведомый вред компьютеру, на котором она

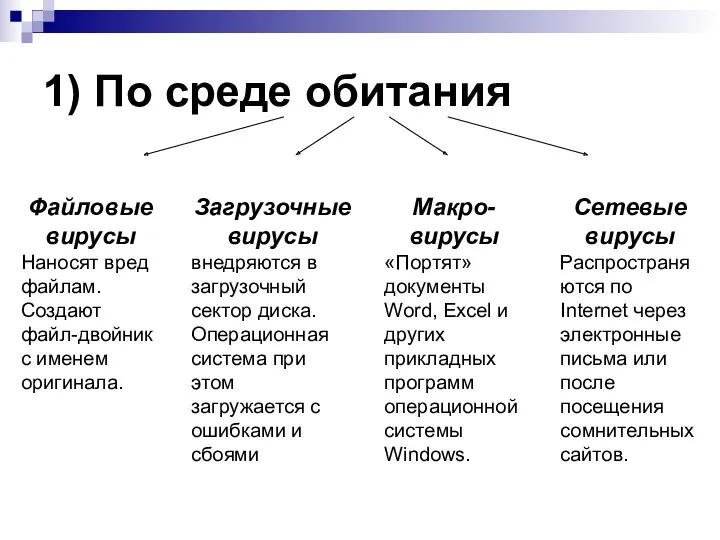

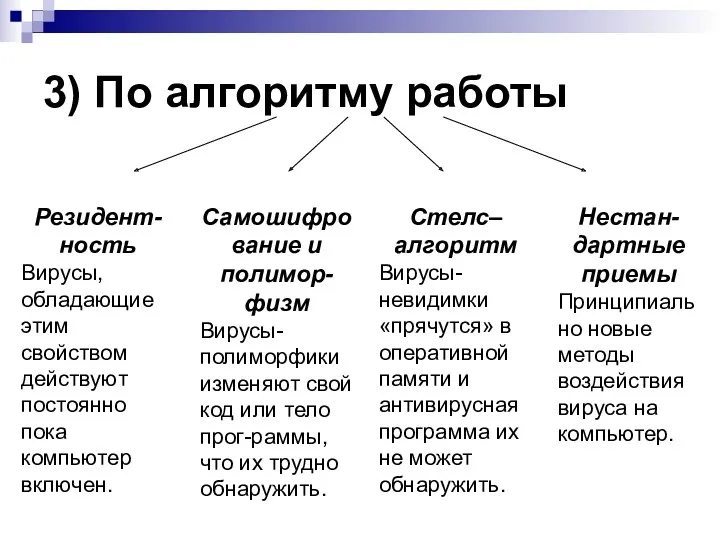

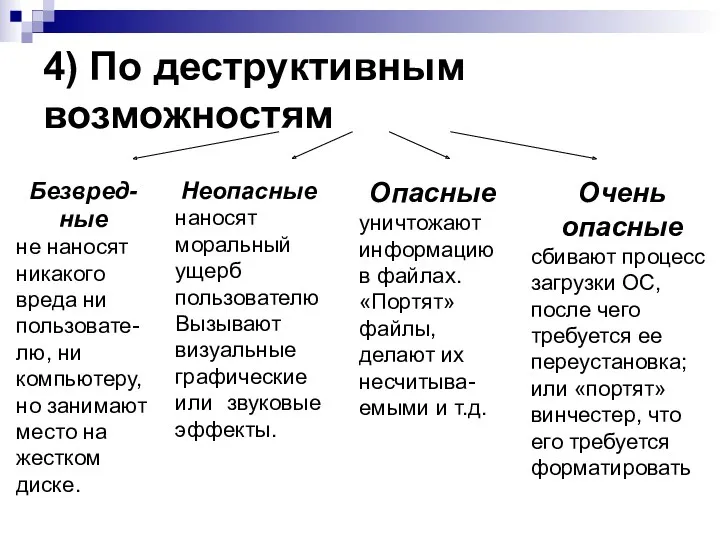

- 19. Классификация компьютерных вирусов по среде обитания; по операционным системам; по алгоритму работы; по деструктивным возможностям.

- 20. 1) По среде обитания

- 21. 2) По операционным системам Для каждой операционной системы создаются свои вирусы, которые будут «работать» только в

- 22. 3) По алгоритму работы

- 23. 4) По деструктивным возможностям

- 24. Вредоносные программы Троянский конь - это программа, содержащая в себе некоторую разрушающую функцию, которая активизируется при

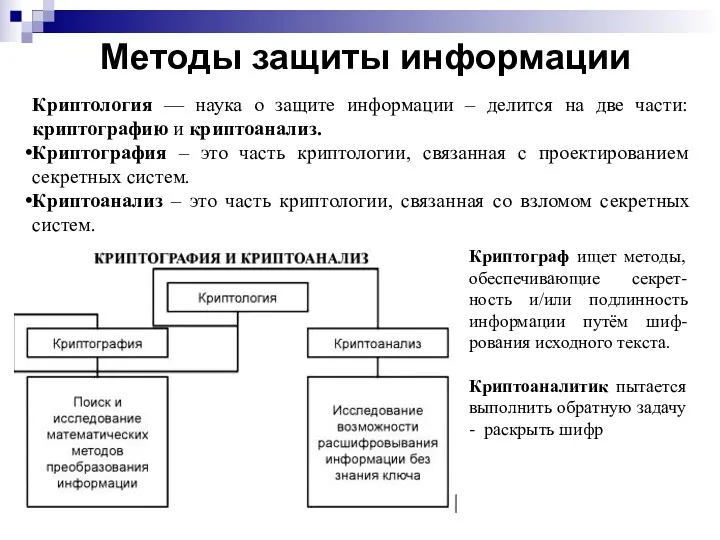

- 25. Методы защиты информации Криптология — наука о защите информации – делится на две части: криптографию и

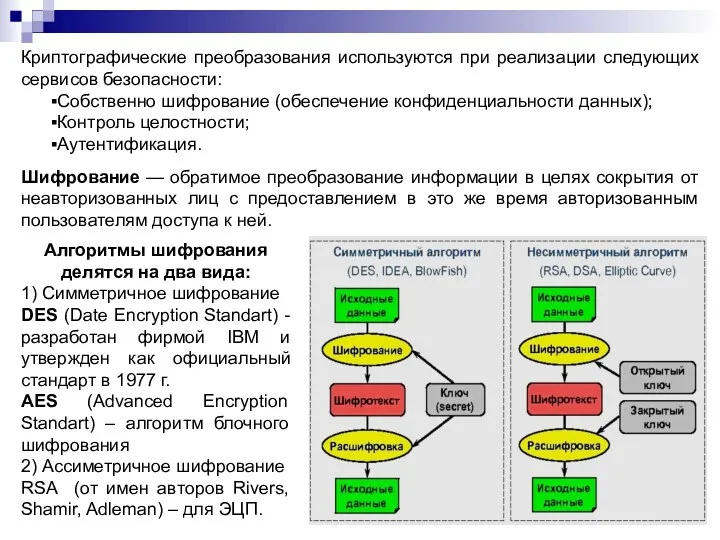

- 26. Криптографические преобразования используются при реализации следующих сервисов безопасности: Собственно шифрование (обеспечение конфиденциальности данных); Контроль целостности; Аутентификация.

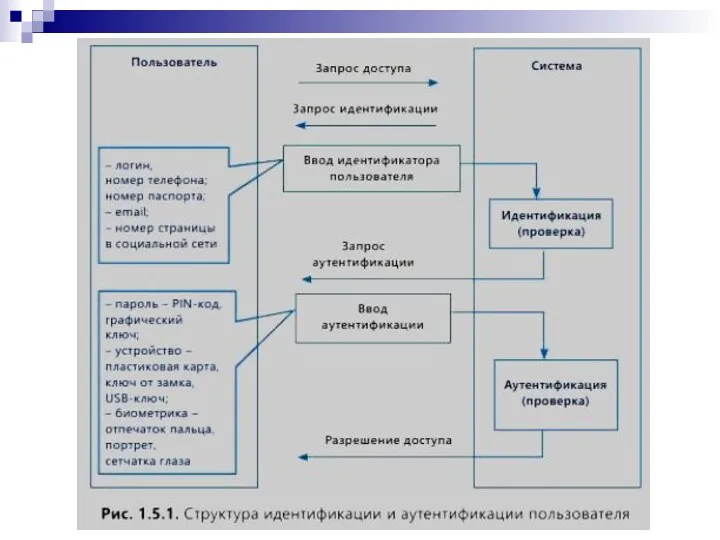

- 27. Методы идентификации личности: Идентификация — процедура, в результате выполнения которой для субъекта идентификации выявляется его идентификатор,

- 30. Скачать презентацию

Модели данных. Реляционная модель данных (лекция 6)

Модели данных. Реляционная модель данных (лекция 6) WebGL. Основные положения

WebGL. Основные положения Развитие информационно-образовательной среды школы, через использование ресурсных возможностей школьной библиотеки

Развитие информационно-образовательной среды школы, через использование ресурсных возможностей школьной библиотеки Искусственный интеллект

Искусственный интеллект Угрозы безопасности компьютерных систем и информационно-коммуникационных технологий (Лекция№3)

Угрозы безопасности компьютерных систем и информационно-коммуникационных технологий (Лекция№3) Создание чертежа в программе AutoCAD

Создание чертежа в программе AutoCAD Комплекс по оптимизации аппаратно-программного обеспечения

Комплекс по оптимизации аппаратно-программного обеспечения Текстовые редакторы. Урок 10

Текстовые редакторы. Урок 10 Оценка стоимости информационной системы

Оценка стоимости информационной системы Сайты для саморазвития и обучения

Сайты для саморазвития и обучения Проектирование программного обеспечения при структурном подходе. Структурная схема разраб. программного обеспечения. Лекция 5-6

Проектирование программного обеспечения при структурном подходе. Структурная схема разраб. программного обеспечения. Лекция 5-6 Програмне забезпечення для створення й відтворення комп’ютерних презентацій. 6 клас

Програмне забезпечення для створення й відтворення комп’ютерних презентацій. 6 клас Право в интернете

Право в интернете Ғаламтор- өміріміздің ажырамас бөлігі

Ғаламтор- өміріміздің ажырамас бөлігі Data Modeling and Databases II - The Relational Data Model and SQL

Data Modeling and Databases II - The Relational Data Model and SQL Путь дерева (3 кл)

Путь дерева (3 кл) Cyber security

Cyber security Онлайн курс испанского языка

Онлайн курс испанского языка Новый Пульт ГрузовичкоФ

Новый Пульт ГрузовичкоФ Коммуникационные технологии

Коммуникационные технологии Облачные технологии в образовании

Облачные технологии в образовании Задний фон и персонажи игры

Задний фон и персонажи игры Информация, информационные системы и технологии

Информация, информационные системы и технологии Программирование разветвляющихся алгоритмов. Начала программирования. Общий вид условного оператора

Программирование разветвляющихся алгоритмов. Начала программирования. Общий вид условного оператора Процедуры и функции в Паскале. Рекурсия

Процедуры и функции в Паскале. Рекурсия Вариационное моделирование

Вариационное моделирование Connected Equipment Pack. Настройки тренировки: Оборудование, упражнения и занятия

Connected Equipment Pack. Настройки тренировки: Оборудование, упражнения и занятия Методы создания и сопровождения сайта

Методы создания и сопровождения сайта