Угрозы безопасности компьютерных систем и информационно-коммуникационных технологий (Лекция№3) презентация

Содержание

- 2. Угрозы безопасности в компьютерных системах Понятие угроз безопасности, их классификация и идентификация Методы оценивания угроз

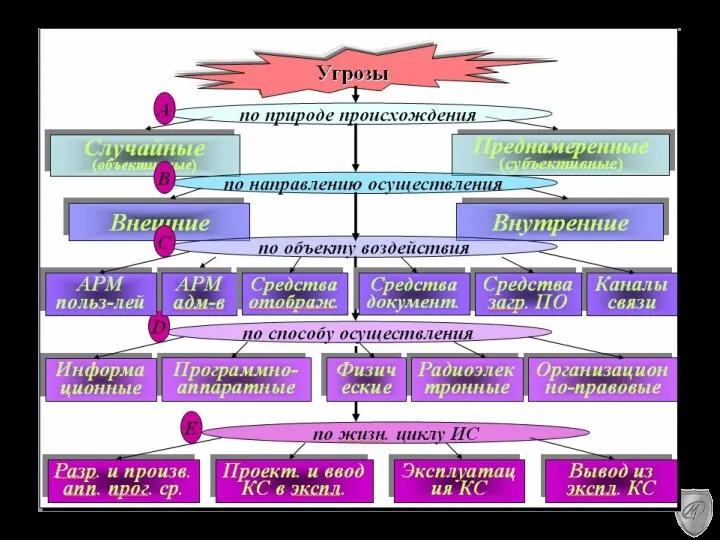

- 3. Угрозы безопасности КС Угроза – потенциальная возможность нарушить ИБ. Атака – попытка реализации угрозы Угроза -

- 4. Систематизация и классификация угроз систематизация приведение в систему, т.е. в нечто целое, представляющее собой единство закономерно

- 5. Методы и цели классификации Таксономическая (родовая, дерево) O = O1 ∪ O2 , O1 ∩ O2

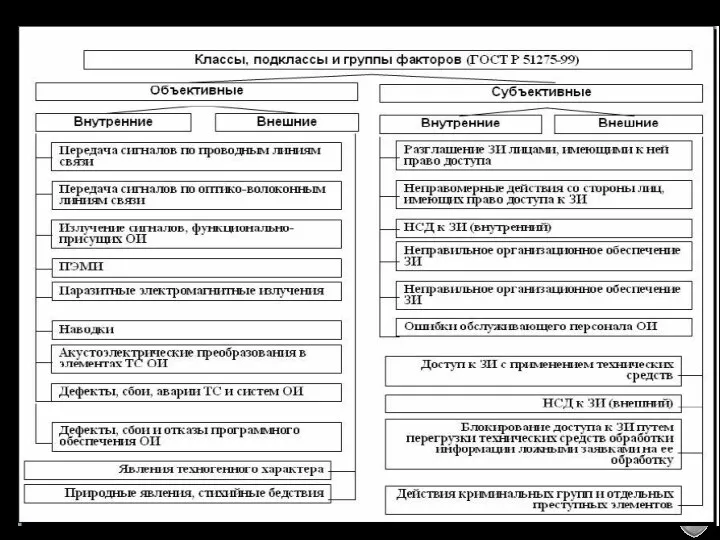

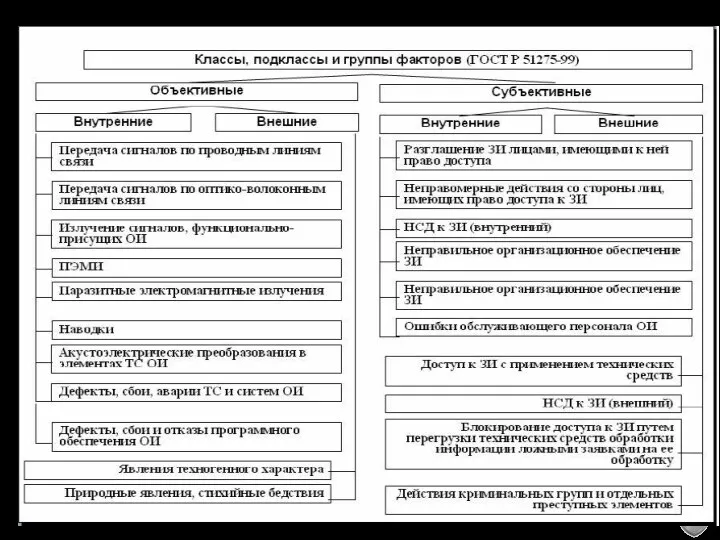

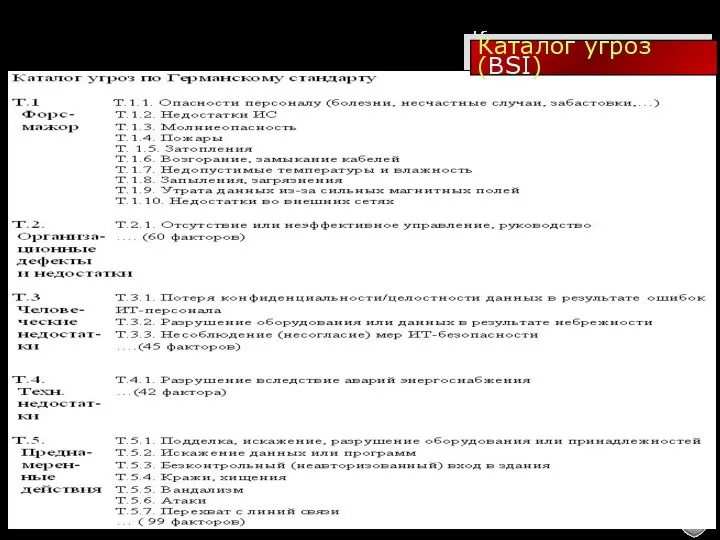

- 7. Каталогизация угроз Составление и закрепление в стандартах таксономически-классификационных схем угроз. Например, ГОСТ 51275-99 «Защита информации. Объект

- 9. Пример. Угрозы по природе происхождения. Случайные Отказы и сбои аппаратуры определяются качеством и надежностью аппаратуры техническими

- 10. Пример. Угрозы по природе происхождения. Случайные Схемные и системотехнические ошибки разработчиков Структурные, алгоритмические и программные ошибки

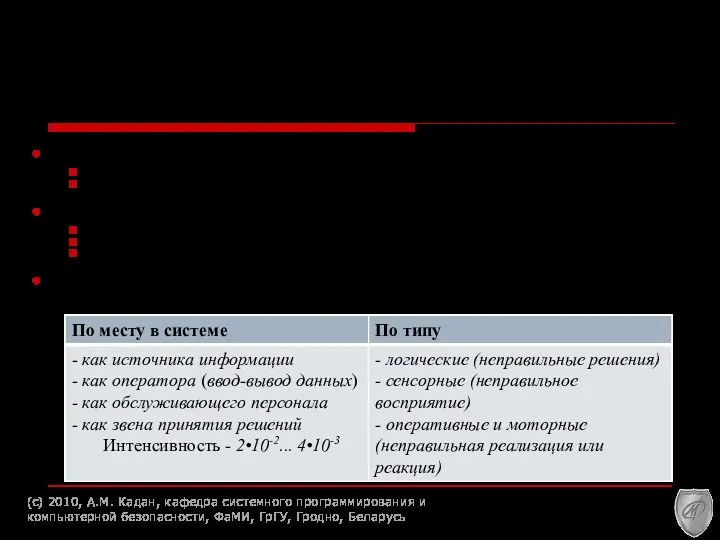

- 11. Пример. Преднамеренные угрозы. Инциденты в ИТ-сфере РФ вызванные человеком или связанные с действиями человека, определяются т.н.

- 12. Угрозы по направлению осуществления Внешние исходящие извне по отношению к персоналу, к организации (предприятию), к государству,

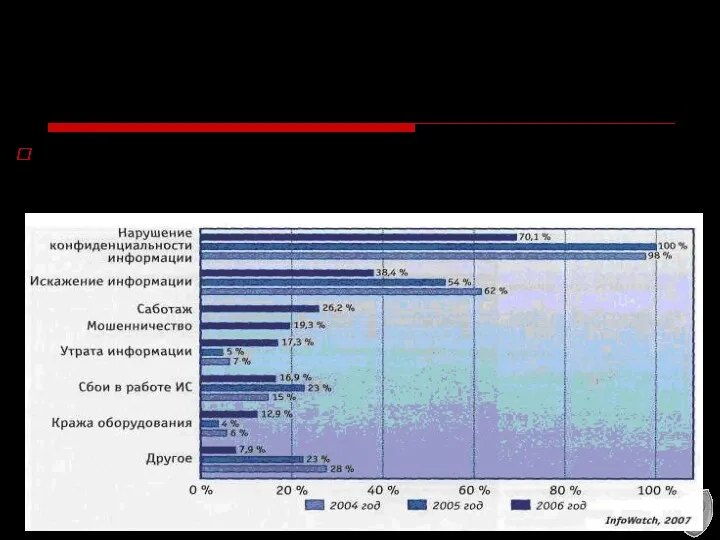

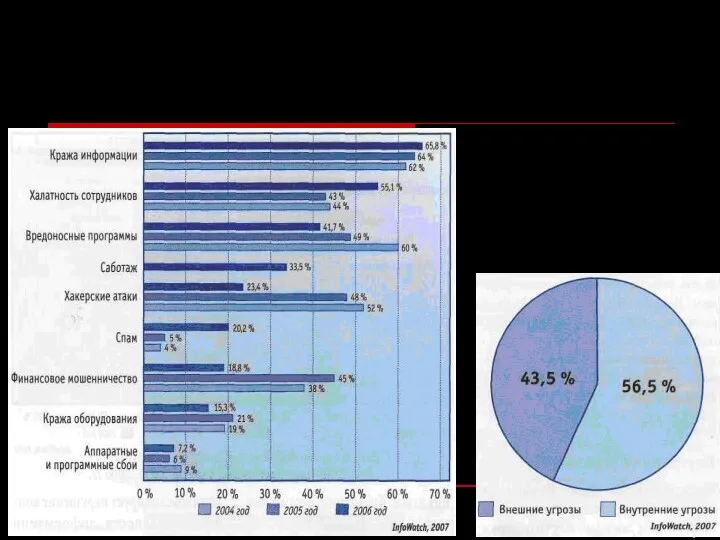

- 13. Соотношение угроз

- 14. Соотношение некоторых видов угроз (c) 2010, А.М. Кадан, кафедра системного программирования и компьютерной безопасности, ФаМИ, ГрГУ,

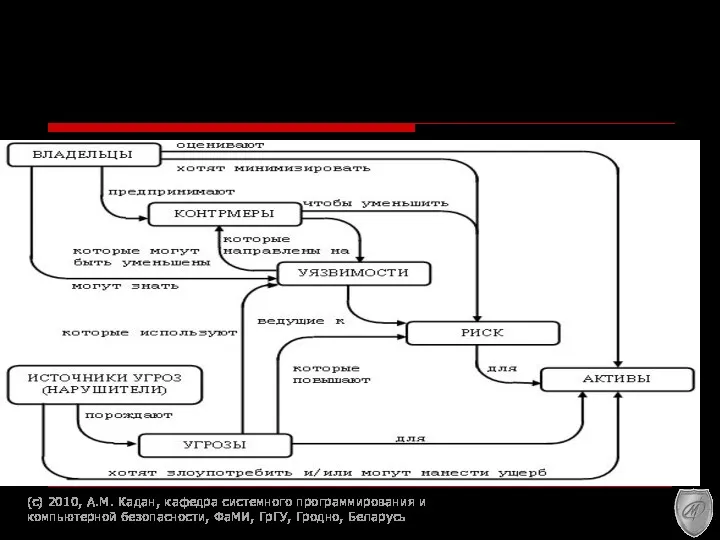

- 15. Понятия безопасности и их взаимосвязь (c) 2010, А.М. Кадан, кафедра системного программирования и компьютерной безопасности, ФаМИ,

- 16. Процесс создания КС в аспекте обеспечения безопасности: Идентификация и оценка защищаемых активов (конфиденциальность, целостность, доступность) и

- 17. Каталоги (таксономические схемы классификации) угроз безопасности ГОСТ Р 51275-99. Защита информации. Объект информатизации. Факторы, воздействующие на

- 19. (c) 2010, А.М. Кадан, кафедра системного программирования и компьютерной безопасности, ФаМИ, ГрГУ, Гродно, Беларусь

- 20. Методология объектов и угроз в продуктах и системах ИТ (РД ГосТехКомиссии «Руководство по разработке ПЗ и

- 21. Методология объектов и угроз в продуктах и системах ИТ (РД ГосТехКомиссии «Руководство по разработке ПЗ и

- 22. Методология объектов и угроз в продуктах и системах ИТ (РД ГосТехКомиссии «Руководство по разработке ПЗ и

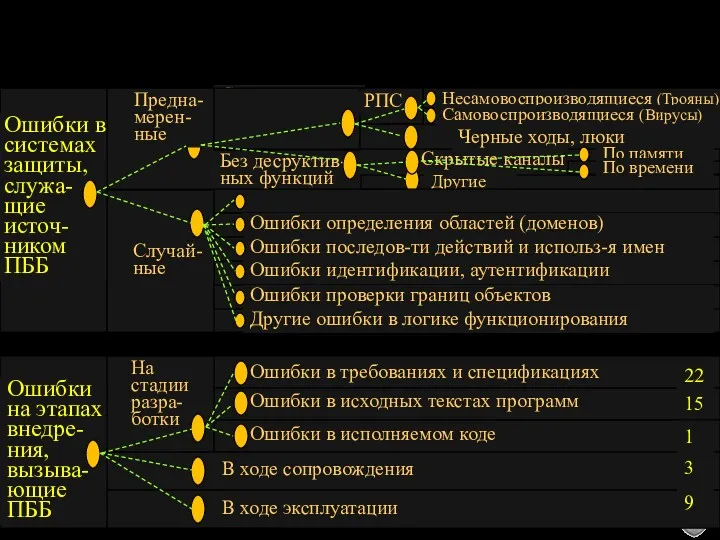

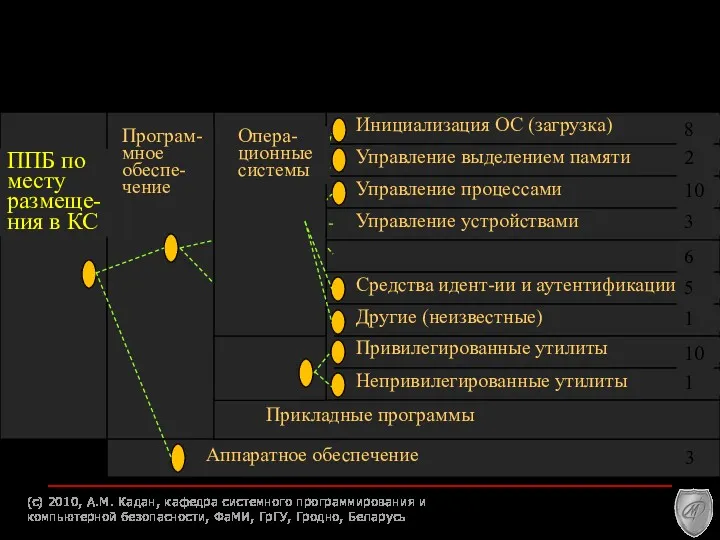

- 23. Потенциальные бреши безопасности (ППБ) Ошибки в системах защиты, служа-щие источ-ником ПББ Предна-мерен-ные Случай-ные С деструктив-ными функ-ми

- 24. Потенциальные бреши безопасности (c) 2010, А.М. Кадан, кафедра системного программирования и компьютерной безопасности, ФаМИ, ГрГУ, Гродно,

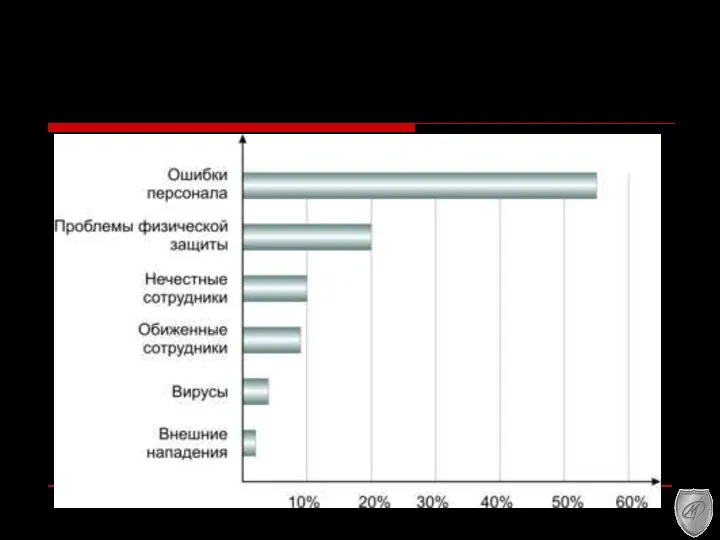

- 25. Примеры угроз доступности непреднамеренные ошибки штатных пользователей, обслуживающих ИС – 65% Максимальная автоматизация отказ пользователей -нет

- 26. Вредоносное ПО Грани вредоносного ПО: вредоносная функция; внедрение другого вредоносного ПО ; получение контроля над атакуемой

- 27. Пример угроз целостности Кражи и подлоги (нечестные сотрудники) Нарушение статической целостности Ввод неверных данных, изменение данных,

- 28. Пример угроз конфиденциальности Конфиденциальная информация - предметная и служебная (пароли) Изначально порочный принцип парольной защиты угрозы

- 30. Скачать презентацию

Сравнение Bootstrap и Tailwind CSS

Сравнение Bootstrap и Tailwind CSS Збереження даних на знімних носіях

Збереження даних на знімних носіях Алгоритм линейной структурыНау

Алгоритм линейной структурыНау Типографика. Введение

Типографика. Введение Автоматтандырылған жобалау жүйесі

Автоматтандырылған жобалау жүйесі Оператор условного перехода в Паскаль АВС

Оператор условного перехода в Паскаль АВС ISO normy w IT

ISO normy w IT Net reflection

Net reflection Графический интерфейс в Python

Графический интерфейс в Python Новые течения современной журналистики

Новые течения современной журналистики Модели решения функциональных и вычислительных задач

Модели решения функциональных и вычислительных задач Понятие о делопроизводстве и документе. (Лекция 1)

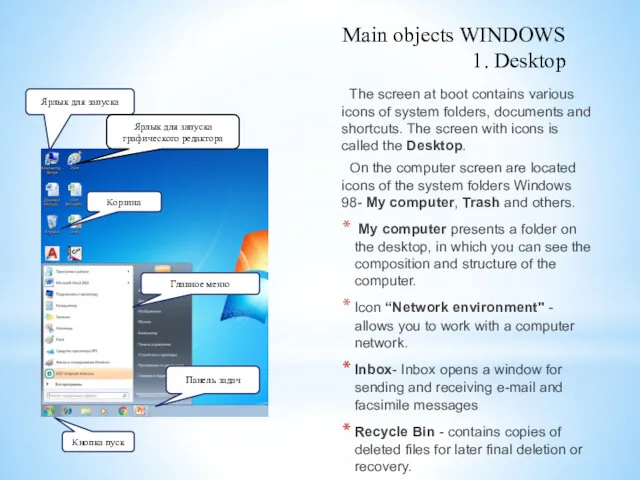

Понятие о делопроизводстве и документе. (Лекция 1) Мain objects Wiindows

Мain objects Wiindows Сравнительная оценка показателей обучения домашнего голосового ассистента, построенного на базе нейронной сети

Сравнительная оценка показателей обучения домашнего голосового ассистента, построенного на базе нейронной сети Устройство компьютера. Принципы устройства компьютеров

Устройство компьютера. Принципы устройства компьютеров Зачисление в школу через сайт госуслуг

Зачисление в школу через сайт госуслуг Измерение информации

Измерение информации Набор и редактирование текста.

Набор и редактирование текста. История возникновения чисел

История возникновения чисел Создание мультфильма в программе PowerPoint

Создание мультфильма в программе PowerPoint Информатика, как наука. Понятие информации

Информатика, как наука. Понятие информации Защита компьютера от вредоносных программ

Защита компьютера от вредоносных программ Главная страница

Главная страница Информационное общество

Информационное общество Интернет в нашей жизни

Интернет в нашей жизни Тестирование программных средств

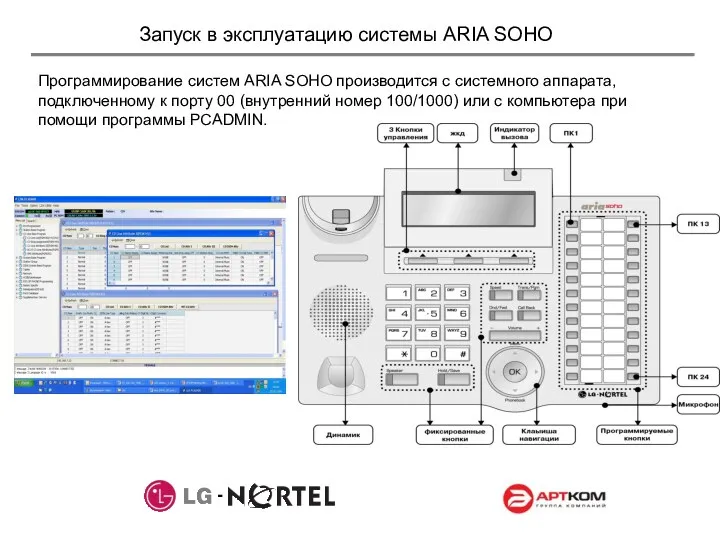

Тестирование программных средств Запуск в эксплуатацию системы ARIA SOHO

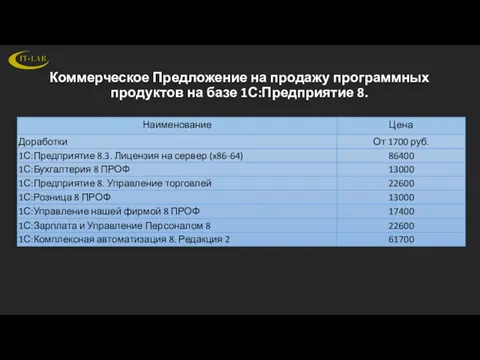

Запуск в эксплуатацию системы ARIA SOHO Коммерческое предложение на продажу программных продуктов на базе 1С:Предприятие 8

Коммерческое предложение на продажу программных продуктов на базе 1С:Предприятие 8