Содержание

- 2. Понятие защиты информации Защита данных, защита информации [data protection] - совокупность мер, обеспечивающих защиту прав собственности

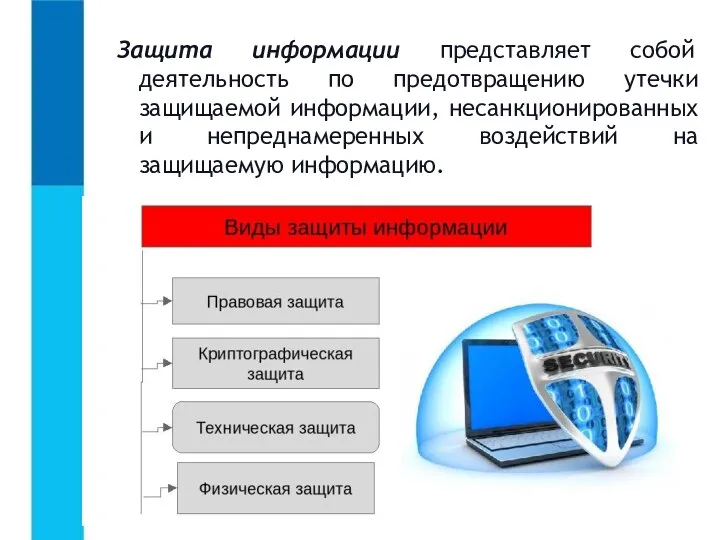

- 3. Защита информации представляет собой деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую

- 4. Информационная безопасность — это состояние защищённости информационной среды. В вычислительной технике понятие безопасности подразумевает надежность работы

- 5. Правовые аспекты защиты информации. На сегодня защита данных обеспечивается законодательными актами на международном и государственном уровне.

- 6. Правовые аспекты защиты информации. В настоящее время некоторые статьи УК РФ также направлены на защиту информации.

- 7. Правовые аспекты защиты информации. Состав преступления сформулирован как материальный, причем если деяние в форме действия определено

- 8. Ст.273. «Создание, использование и распространение вредоносных программ для ЭВМ». Непосредственным объектом данного преступления являются общественные отношения

- 9. Ст.274. «Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети» Целью данной статьи является предупреждение неисполнения

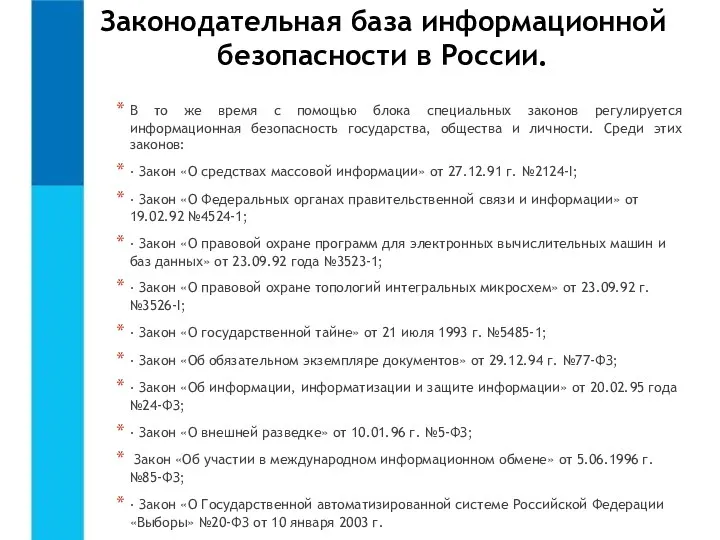

- 10. Законодательная база информационной безопасности в России. В то же время с помощью блока специальных законов регулируется

- 11. Несанкционированный доступ. Техническая защита. Несанкционированный доступ - действия, нарушающие установленный порядок доступа или правила разграничения, доступ

- 12. Защита с использованием паролей Для защиты от несанкционированного доступа к программам и данным, хранящимся на компьютере,

- 13. Защита с использованием пароля используется при загрузке операционной системы Вход по паролю может быть установлен в

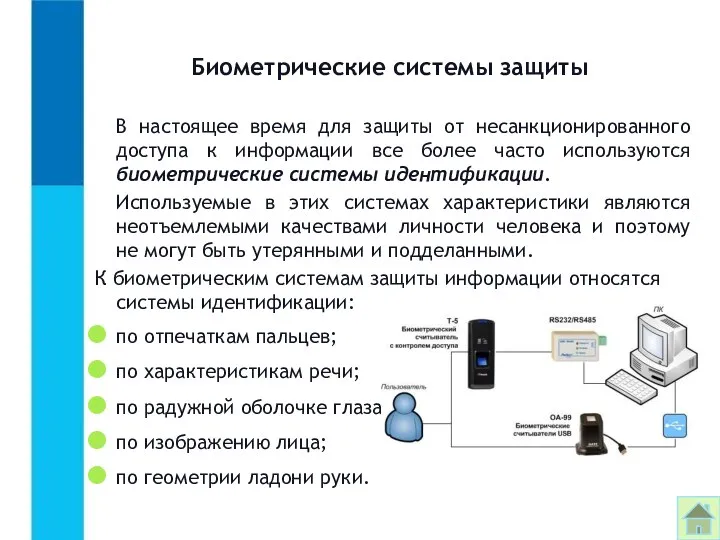

- 14. Биометрические системы защиты В настоящее время для защиты от несанкционированного доступа к информации все более часто

- 15. Идентификация по отпечаткам пальцев Оптические сканеры считывания отпечатков пальцев устанавливаются на ноутбуки, мыши, клавиатуры, флэш-диски, а

- 16. Идентификация по характеристикам речи Идентификация человека по голосу — один из традиционных способов распознавания, интерес к

- 17. Идентификация по радужной оболочке глаза Для идентификации по радужной оболочке глаза применяются специальные сканеры, подключенные к

- 18. Идентификация по изображению лица Для идентификации личности часто используются технологии распознавания по лицу. Распознавание человека происходит

- 19. В биометрике в целях идентификации используется простая геометрия руки — размеры и форма, а также некоторые

- 20. Физическая защита данных на дисках Для обеспечения большей скорости чтения, записи и надежности хранения данных на

- 21. Вредоносная программа (буквальный перевод англоязычного термина Malware, malicious — злонамеренный и software — программное обеспечение, жаргонное

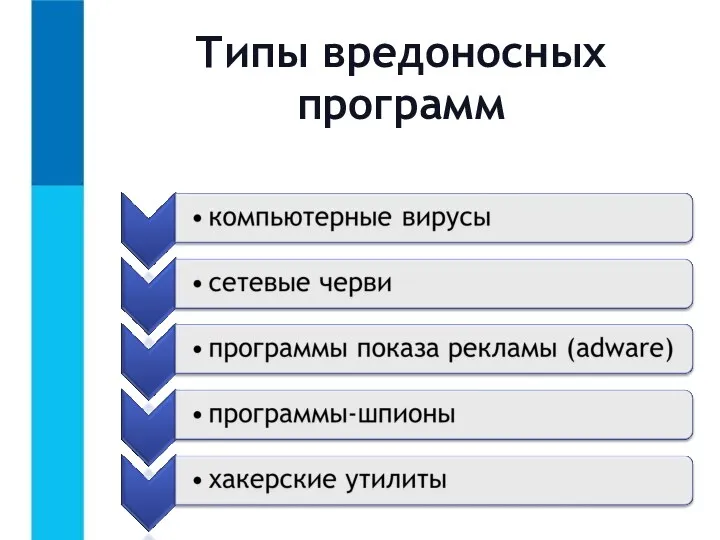

- 22. Типы вредоносных программ

- 24. Защита информации. Маска вируса – некоторая постоянная последовательность программного кода, специфичная для данного вируса. Для поиска

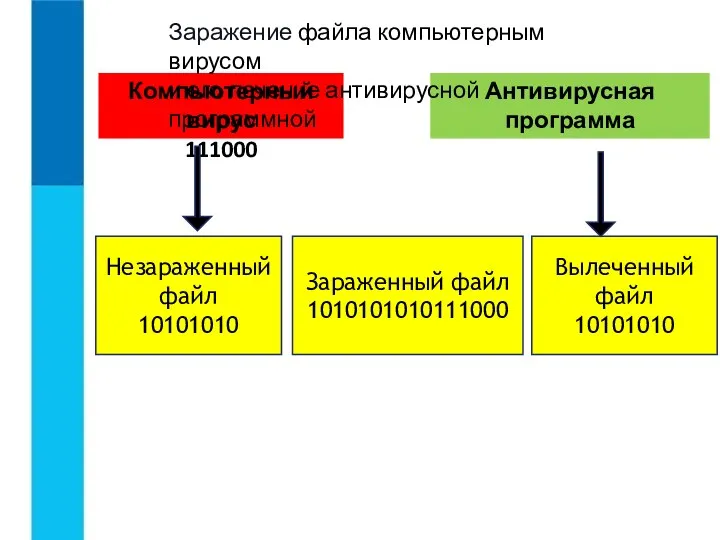

- 25. Компьютерный вирус 111000 Антивирусная программа Незараженный файл 10101010 Зараженный файл 1010101010111000 Вылеченный файл 10101010 Заражение файла

- 27. Защита информации. Современные антивирусные программы обеспечивают комплексную защиту программ и данных на компьютере от всех типов

- 28. Защита информации. Для поиска известных вредоносных программ используются сигнатуры. Сигнатура — это некоторая постоянная последовательность программного

- 29. Большинство антивирусных программ сочетает в себе функции постоянной защиты (антивирусный монитор) и функции защиты по требованию

- 30. Защита информации. Прежде чем предпринимать какие-либо действия, необходимо сохранить результаты работы на внешнем носителе (дискете, CD-

- 31. Защита информации. Компьютерные вирусы являются вредоносными программами, которые могут «размножаться» (самокопироваться) и скрытно внедрять свои копии

- 32. Защита информации. Загрузочные вирусы заражают загрузочный сектор гибкого или жесткого диска. Принцип действия загрузочных вирусов основан

- 33. Защита информации. Файловые вирусы различными способами внедряются в исполнимые файлы и обычно активизируются при их запуске.

- 34. Защита информации. Существуют макровирусы для интегрированного офисного приложения Microsoft Office. Макровирусы фактически являются макрокомандами (макросами), на

- 35. Защита информации. Сетевые черви являются вредоносными программами, которые проникают на компьютер, используя сервисы компьютерных сетей. Активизация

- 36. Защита информации. Отдельную категорию составляют черви, использующие для своего распространения web-серверы. Заражение происходит в два этапа.

- 37. Межсетевой экран (брандмауэр) — это программное или аппаратное обеспечение, которое проверяет информацию, входящую в компьютер из

- 38. Почтовые черви для своего распространения используют электронную почту. Червь либо отсылает свою копию в виде вложения

- 39. Троянская программа, троянец (от англ. trojan) — вредоносная программа, которая выполняет несанкционированную пользователем передачу управления компьютером

- 40. Защита информации. Троянские программы этого класса являются утилитами удаленного администрирования компьютеров в сети. Утилиты скрытого управления

- 41. Защита информации. осуществляют электронный шпионаж за пользователем зараженного компьютера: вводимая с клавиатуры информация, снимки экрана, список

- 42. Защита информации. Рекламные программы (англ. Adware: Advertisement — реклама и Software — программное обеспечение) встраивают рекламу

- 43. Защита информации. Сетевые атаки на удаленные серверы реализуются с помощью специальных программ, которые посылают на них

- 44. Утилиты взлома удаленных компьютеров предназначены для проникновения в удаленные компьютеры с целью дальнейшего управления ими (используя

- 45. Руткит (от англ. root kit — «набор для получения прав root») — программа или набор программ

- 46. Защита компьютерных сетей или отдельных компьютеров от несанкционированного доступа может осуществляться с помощью межсетевого экрана. Межсетевой

- 47. Простейшие вирусы - паразитические, они изменяют содержимое файлов и секторов диска и могут быть достаточно легко

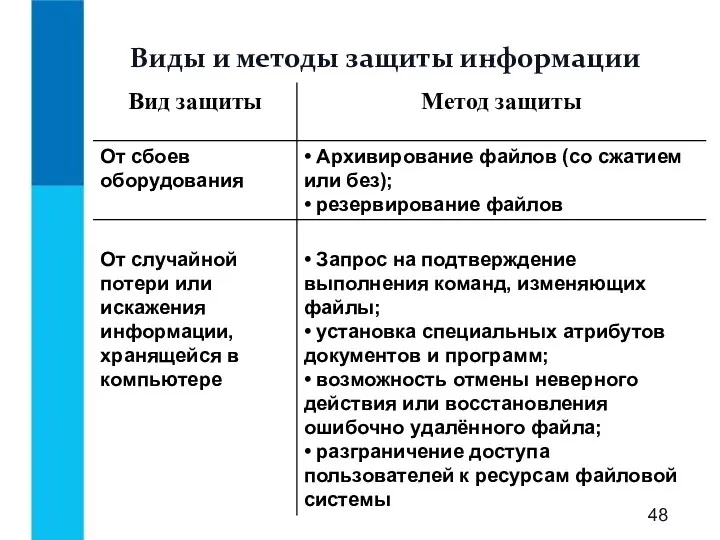

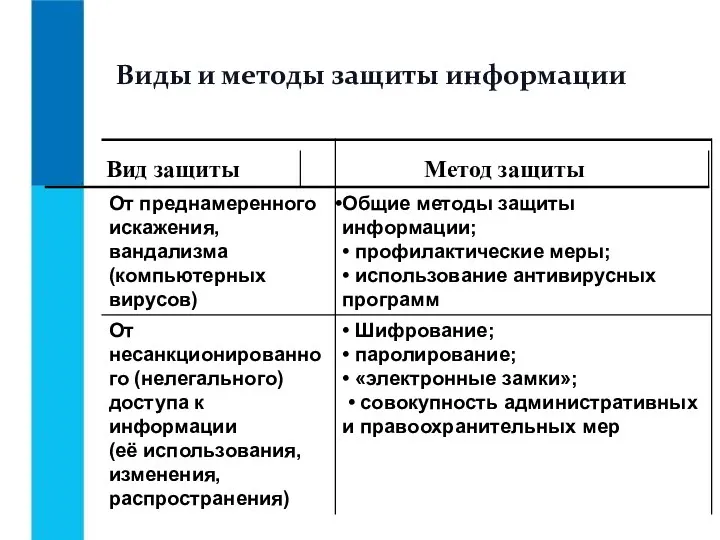

- 48. Виды и методы защиты информации

- 49. Виды и методы защиты информации

- 51. Скачать презентацию

![Понятие защиты информации Защита данных, защита информации [data protection] -](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/583319/slide-1.jpg)

Методическая разработка по теме Моделирование и формализация

Методическая разработка по теме Моделирование и формализация Создание простой диаграммы в Excel 2010

Создание простой диаграммы в Excel 2010 Архитектура приложений реального времени

Архитектура приложений реального времени Очистка диска от мусора

Очистка диска от мусора Макровизначення в мові С (С++)

Макровизначення в мові С (С++) Real-time Diffuse Global Illumination in CryENGINE 3

Real-time Diffuse Global Illumination in CryENGINE 3 Лекции 1-2. Введение в моделирование данных, базы данных и SQL

Лекции 1-2. Введение в моделирование данных, базы данных и SQL Алгоритмический язык Pascal

Алгоритмический язык Pascal Стратегия победы. Проект. Информатика. 4 класс

Стратегия победы. Проект. Информатика. 4 класс Базовые понятия информационных технологий

Базовые понятия информационных технологий Разработка урока информатики Векторная графика

Разработка урока информатики Векторная графика Многомерные статические массивы

Многомерные статические массивы Python programming language

Python programming language Опыт и перспективы внедрения АЗН-В (автоматическое зависимое наблюдение-вещательное) в Российской Федерации

Опыт и перспективы внедрения АЗН-В (автоматическое зависимое наблюдение-вещательное) в Российской Федерации Обучение оформления заказов через онлайн-сервис

Обучение оформления заказов через онлайн-сервис Microsoft Office. Основные компоненты

Microsoft Office. Основные компоненты Электронные таблицы. (7 класс)

Электронные таблицы. (7 класс) Презентация урока по теме Двоичное кодирование информации в компьютере

Презентация урока по теме Двоичное кодирование информации в компьютере Ответственность за нарушение правил защиты информации. Лекция № 1

Ответственность за нарушение правил защиты информации. Лекция № 1 Концепция электронного правительства

Концепция электронного правительства Сортировка. Метод сортировки

Сортировка. Метод сортировки jQuery в JavaScript

jQuery в JavaScript Разработка Telegram - бота для доставки воды

Разработка Telegram - бота для доставки воды C# Collections. Generic Collections

C# Collections. Generic Collections История создания операционной системы ubuntu

История создания операционной системы ubuntu San Andreas Multiplayer. История. Возможности SA-MP

San Andreas Multiplayer. История. Возможности SA-MP Методика решения заданий ЕГЭ по информатике высокого уровня сложности (В15)

Методика решения заданий ЕГЭ по информатике высокого уровня сложности (В15) Шесть видов подключения интернета

Шесть видов подключения интернета