Слайд 2

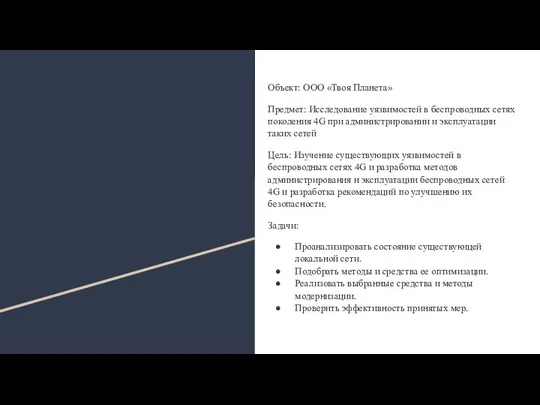

Объект: ООО «Твоя Планета»

Предмет: Исследование уязвимостей в беспроводных сетях поколения 4G

при администрировании и эксплуатации таких сетей

Цель: Изучение существующих уязвимостей в беспроводных сетях 4G и разработка методов администрирования и эксплуатации беспроводных сетей 4G и разработка рекомендаций по улучшению их безопасности.

Задачи:

Проанализировать состояние существующей локальной сети.

Подобрать методы и средства ее оптимизации.

Реализовать выбранные средства и методы модернизации.

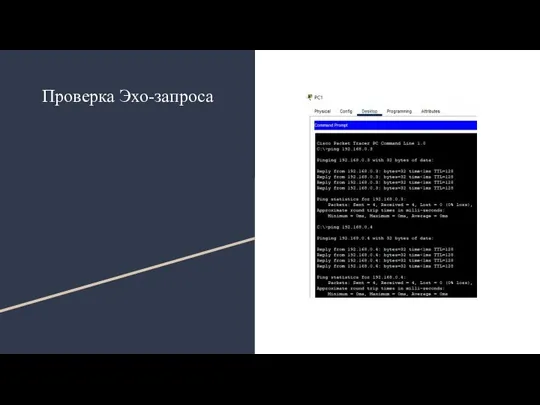

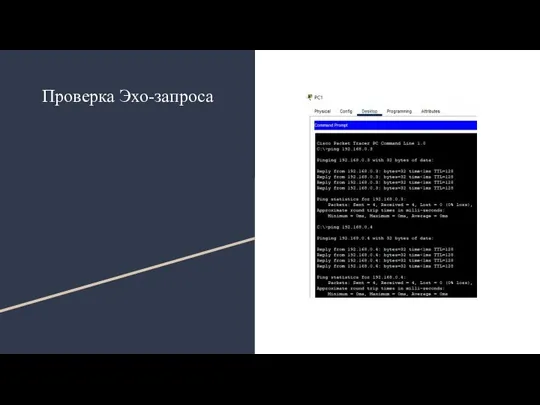

Проверить эффективность принятых мер.

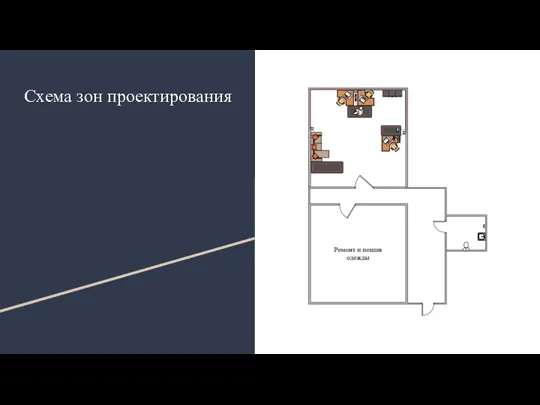

Слайд 3

Слайд 4

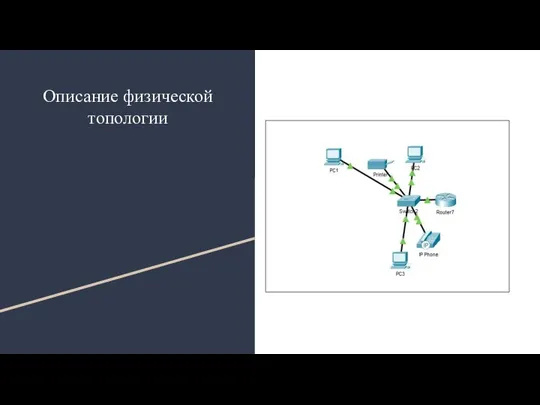

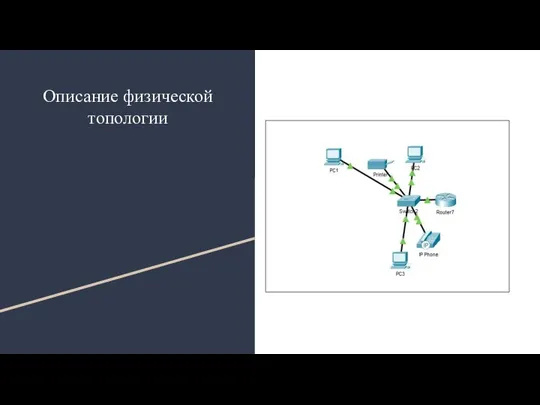

Описание физической топологии

Слайд 5

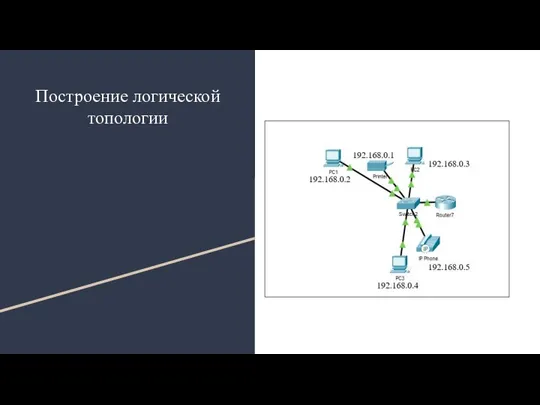

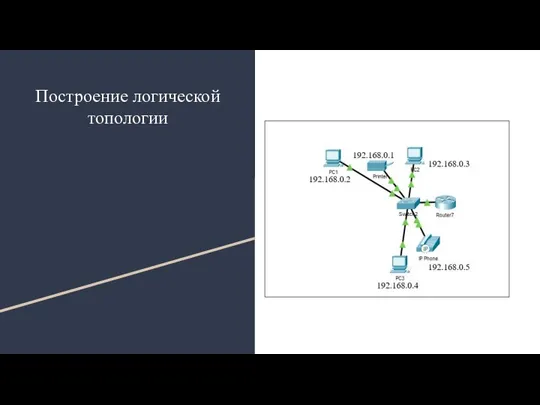

Построение логической топологии

Слайд 6

Слайд 7

Структура протоколов на предприятии

Слайд 8

Актуальные уязвимости в беспровной сети поколение 4G

Угроза атак по протоколу SS7

Атаки

на протокол LTE

Атаки на уязвимости Wi-Fi

Атаки на мобильные устройства

Уязвимости в управлении аутентификацией

Уязвимости в архитектуре сети

Слайд 9

Для избежания уязвимостей беспроводной сети 4G можно следующим рекомендациям

Использовать сложные пароли

для доступа к сети 4G.

Обновлять ПО на всех устройствах, которые используют сеть 4G.

Использовать только надежные приложения и сервисы, которые имеют защиту от взлома.

Ограничить использование открытых Wi-Fi точек доступа, которые часто используются злоумышленниками для получения доступа к устройствам пользователя.

Выключать функцию Bluetooth, если она не используется, так как это уменьшит риски злоумышленников получить доступ к устройству.

Использовать VPN для безопасного доступа к интернету, если нужно обращаться к конфиденциальной информации.

Слайд 10

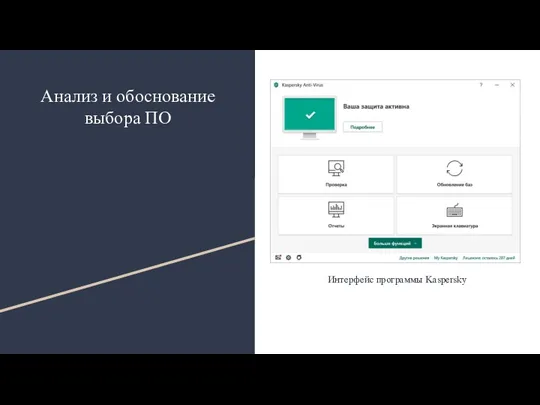

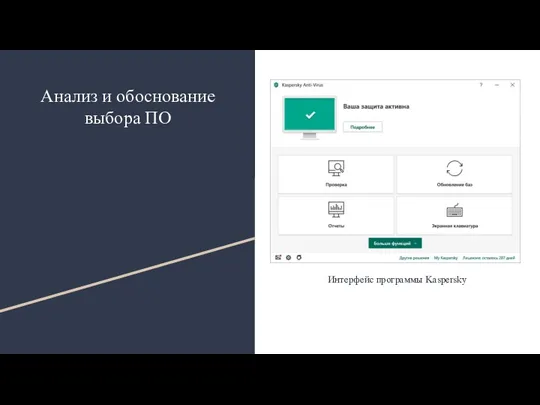

Анализ и обоснование выбора ПО

Интерфейс программы Kaspersky

Слайд 11

Слайд 12

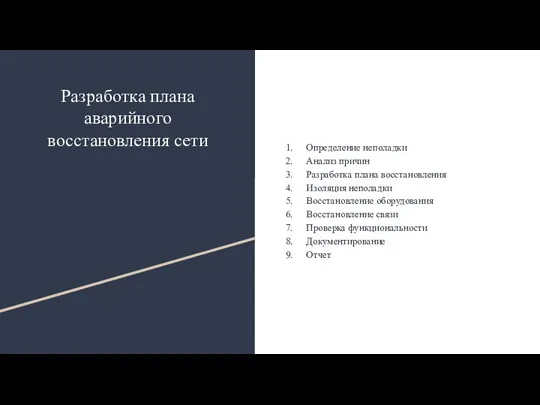

Разработка плана аварийного восстановления сети

Определение неполадки

Анализ причин

Разработка плана восстановления

Изоляция неполадки

Восстановление оборудования

Восстановление

связи

Проверка функциональности

Документирование

Отчет

Слайд 13

IDU0075 Veebiteenused. (L3)

IDU0075 Veebiteenused. (L3) Компьютерные сети. Основные задачи построения сетей. Лекция 3

Компьютерные сети. Основные задачи построения сетей. Лекция 3 Периферийные устройства

Периферийные устройства MS Word программасында құжатқа сурет кірістіру

MS Word программасында құжатқа сурет кірістіру Поняття користувача й сеансу користувача. Урок 27

Поняття користувача й сеансу користувача. Урок 27 Показательный урок по информатике и ИКТ Системы счисления

Показательный урок по информатике и ИКТ Системы счисления Язык программирования С

Язык программирования С Интерактивное ТВ 2 0. Описание продукта для дилеров

Интерактивное ТВ 2 0. Описание продукта для дилеров Проектирование программных средств

Проектирование программных средств Основы социальной информатики. Информационные ресурсы

Основы социальной информатики. Информационные ресурсы Преобразование логических выражений. Элементы теории множеств и алгебры логики

Преобразование логических выражений. Элементы теории множеств и алгебры логики Презентация к уроку Основные этапы разработки и исследования моделей на компьютере

Презентация к уроку Основные этапы разработки и исследования моделей на компьютере Логические основы компьютера. Базовые логические элементы. Построение логических схем

Логические основы компьютера. Базовые логические элементы. Построение логических схем Социальные сети

Социальные сети 9 класс. Алгоритмизация.

9 класс. Алгоритмизация. Решение задач части В демоверсии ЕГЭ-2013 по информатике

Решение задач части В демоверсии ЕГЭ-2013 по информатике Форматирование и редактирования текса Microsoft Word. Технология обработки текстовой информации

Форматирование и редактирования текса Microsoft Word. Технология обработки текстовой информации АО ТАСКОМ. Личный Кабинет. Инструкция по оформлению заявок

АО ТАСКОМ. Личный Кабинет. Инструкция по оформлению заявок Big Data

Big Data Программирование разветвляющихся алгоритмов

Программирование разветвляющихся алгоритмов Информационные ресурсы и сервисы интернета коммуникационные технологии

Информационные ресурсы и сервисы интернета коммуникационные технологии Информационный бизнес. Тема 1

Информационный бизнес. Тема 1 Действия с информацией. Хранение информации

Действия с информацией. Хранение информации Дистанційне навчання

Дистанційне навчання Автоматизированное проектирование ИС. (Лекция 5)

Автоматизированное проектирование ИС. (Лекция 5) Процедуры и функции. Lambda function. *args, **kwargs в Python

Процедуры и функции. Lambda function. *args, **kwargs в Python Android компоненттері

Android компоненттері Основы веб-разработки. CSS. Введение. (Тема 6)

Основы веб-разработки. CSS. Введение. (Тема 6)