Содержание

- 2. Информационные ресурсы

- 3. «Информационные ресурсы – отдельные документы или отдельные массивы документов, документы или массивы документов в информационных системах

- 4. Информационные ресурсы – являются стратегическими ресурсами наряду с традиционными. Однако между информационными ресурсами и всякими иными

- 5. Традиционными видами общественных ресурсов являются: Материальные ресурсы;

- 6. Сырьевые (природные) ресурсы;

- 7. Энергетические ресурсы;

- 8. Трудовые ресурсы;

- 9. Финансовые ресурсы.

- 10. В основу классификации можно положить: Отраслевой принцип (по виду науки, промышленности, социальной сферы и т.п., к

- 12. Развитие компьютерных информационных технологий способствует формированию рынка информационных ресурсов. Товар – информационные продукты и услуги. Как

- 13. Поставщики – как правило, это производитель информации или ее собственники. Центры, в которых создаются и хранятся

- 14. Особый вид товара на информационном рынке – информационные услуги. Поиск и подбор информации; Консалтинг; Обучение; Телекоммуникации;

- 15. Информационное общество.

- 16. Информационные революции. 1)Изобретение письменности.

- 17. 2)Изобретением книгопечатания.

- 18. 3)Прогресс средств связи.

- 19. 4)Появление микропроцессорной техники и, в частности, ПК…

- 20. Основные черты информационного общества. Четвёртая информационная революция дала толчок к появлению термина – «информационное общество». Само

- 21. Развитие и массовое использование информационных и коммуникационных технологий. Бурный рост производства средств вычислительной техники. создание телекоммуникационной

- 22. Преодоление информационного кризиса. Информационный кризис – поток информации, который хлынул на человека, столь велик, что недоступен

- 23. Рост информационной культуры. Современное понимание информационной культуры заключается в умении и потребности человека работать с информацией

- 24. Опасности информационного общества. Противоречия. проблемы на пути к информационному обществу: реальная возможность разрушения посредством информационных технологий

- 25. Правовое регулирование в информационной сфере

- 26. Правовое регулирование в информационной сфере является новой и сложной задачей для государства. В Российской Федерации существует

- 27. Федеральный закон «0 правовой охране программ для ЭВМ и баз данных » принятый в 1996 г.

- 28. Федеральный закон «0б информации, информационных технологиях и защите информации » Принятый в 2006 г. регулирует отношения

- 29. Закон разрешает : 1) свобода поиска, получения , передачи, производства и распространения информации любым законным способом

- 30. Федеральный закон «Об обеспечении доступа к информации о деятельности государственных органов и органов местного самоуправления »

- 31. 2) достоверность информации 3) свободу поиска 4) соблюдение прав граждан на неприкосновенность частной жизни, личную и

- 32. Федеральный закон « 0 персональных данных » (2006 г.) регулирует отношения , связанные с обработкой персональных

- 33. Федеральный закон «Об электронной подписи » Как известно , любой документ недействителен без подписи ответственных лиц,

- 34. Нарушения законов в сфере информации предусматривают как гражданско-правовую, так и уголовную ответственность. В 1996 г. в

- 35. За создание вредоносных программ для ЭВМ можно получить лишение свободы на срок до 3 лет ,

- 36. Информационная безопасность

- 37. Под информационной безопасностью понимается защищенность информационной системы от случайного или преднамеренного вмешательства, наносящего ущерб владельцам или

- 38. На практике важнейшими являются три аспекта информационной безопасности: доступность (возможность за разумное время получить требуемую информационную

- 39. Методы и средства информационной безопасности

- 40. Методами обеспечения защиты информации в организации являются: Препятствие – метод физического преграждения пути злоумышленнику к защищаемой

- 41. Управление доступом – метод защиты информации, связанный с регулированием использования всех ресурсов информационной системы. УД включает

- 42. Маскировка – метод защиты информации в информационной системе организации путем ее криптографического закрытия. Регламентация – метод

- 43. Принуждение – метод защиты, при котором пользователи системы вынуждены соблюдать правила обработки, передачи и использования защищаемой

- 44. Средства защиты информации Основными средствами защиты являются: физические, аппаратные, программные, аппаратно-программные, криптографические, организационные, законодательные и морально-этические.

- 45. Криптографические средства – средства защиты информации, связанные с применением инструментов шифрования. Организационные средства – мероприятия регламентирующие

- 46. Аппаратно-программные средства защиты

- 47. можно разбить на пять групп: Системы идентификации (распознавания) и аутентификации (проверки подлинности) пользователей. Системы шифрования дисковых

- 48. 1. Системы идентификации (распознавания) и аутентификации (проверки подлинности) пользователей. Применяются для ограничения доступа случайных и незаконных

- 49. Выделяют следующие типы: секретная информация, которой обладает пользователь (пароль, секретный ключ, персональный идентификатор и т.п.); пользователь

- 50. 2. Системы шифрования дисковых данных Чтобы сделать информацию бесполезной для противника, используется совокупность методов преобразования данных,

- 51. Большинство систем, предлагающих установить пароль на документ, не шифрует информацию, а только обеспечивает запрос пароля при

- 52. 3. Системы шифрования данных, передаваемых по сетям Различают два основных способа шифрования: канальное шифрование Оконечное (абонентское)

- 53. В случае канального шифрования защищается вся информация, передаваемая по каналу связи, включая служебную. Этот способ шифрования

- 54. Оконечное (абонентское) шифрование позволяет обеспечить конфиденциальность данных, передаваемых между двумя абонентами. В этом случае защищается только

- 55. 4. Системы аутентификации электронных данных При обмене данными по сетям возникает проблема аутентификации автора документа и

- 56. 5. Средства управления криптографическими ключами Безопасность любой криптосистемы определяется используемыми криптографическими ключами. В случае ненадежного управления

- 57. Перечень документов О ГОСУДАРСТВЕННОЙ ТАЙНЕ. Закон Российской Федерации от 21 июля 1993 года № 5485-1 (в

- 59. Скачать презентацию

Экспертные системы. Представление знаний в экспертных системах

Экспертные системы. Представление знаний в экспертных системах Массивы в Паскале

Массивы в Паскале Разработка информационной системы многоуровневой поддержки отделом информационных технологий

Разработка информационной системы многоуровневой поддержки отделом информационных технологий Информационные технологии

Информационные технологии Есептеу жүйелері және желілік ұйымдастыру. Стандартты бағдарламалар кітапханасы және ассемблер

Есептеу жүйелері және желілік ұйымдастыру. Стандартты бағдарламалар кітапханасы және ассемблер Использование программы киностудия Windows Live в образовательном процессе

Использование программы киностудия Windows Live в образовательном процессе Curs 1. Mulțimi

Curs 1. Mulțimi Управление жизненным циклом информационных систем

Управление жизненным циклом информационных систем Кодирование текста

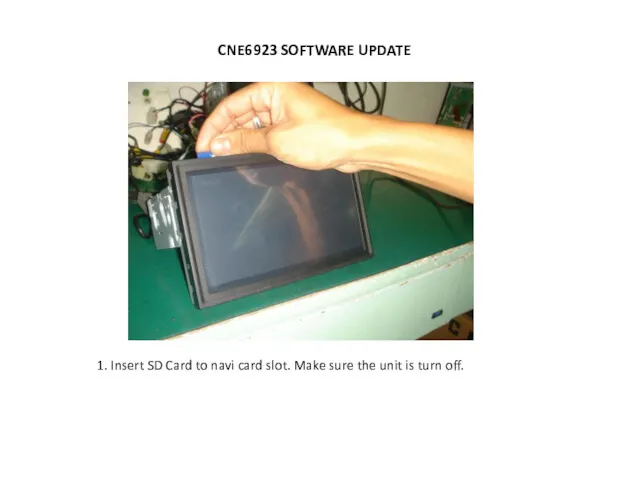

Кодирование текста Cne6923 software update

Cne6923 software update Compiler and Interpreter

Compiler and Interpreter Сравнительная оценка показателей обучения домашнего голосового ассистента, построенного на базе нейронной сети

Сравнительная оценка показателей обучения домашнего голосового ассистента, построенного на базе нейронной сети Двигатели на платформе arduino

Двигатели на платформе arduino Условия в MS Excel. Информация, системы счисления

Условия в MS Excel. Информация, системы счисления Компьютерное моделирование

Компьютерное моделирование Интернет-магазин для партнеров программы Офисный мир

Интернет-магазин для партнеров программы Офисный мир Sistemul de operare

Sistemul de operare МБУК Центральная библиотека МР Благоварский район

МБУК Центральная библиотека МР Благоварский район Варианты задач оптимизации

Варианты задач оптимизации Информационный язык как способ представления информации

Информационный язык как способ представления информации Программирование на Python. Урок 10. Анимация и передвижение

Программирование на Python. Урок 10. Анимация и передвижение 4 декабря - день информатики в России

4 декабря - день информатики в России Программируемые логические контроллеры, их роль и особенности для применения в системах управления объектами

Программируемые логические контроллеры, их роль и особенности для применения в системах управления объектами Алгоритмизация и программирование. Язык C++. (§ 38 - § 45)

Алгоритмизация и программирование. Язык C++. (§ 38 - § 45) Операційна система Windows

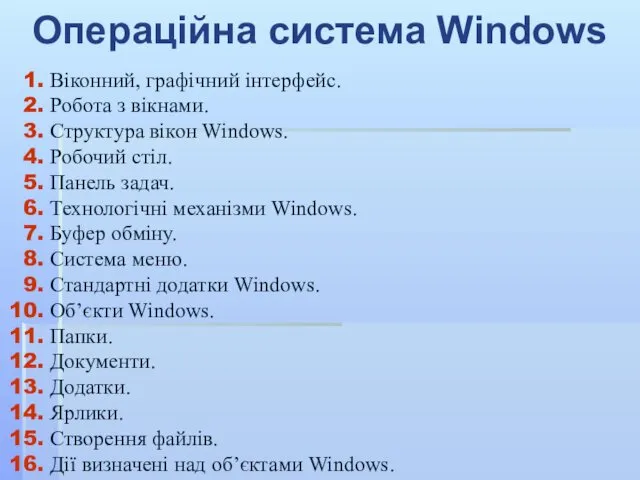

Операційна система Windows Растровая графика. (Лекция 2)

Растровая графика. (Лекция 2) Структура базовой информационной технологии

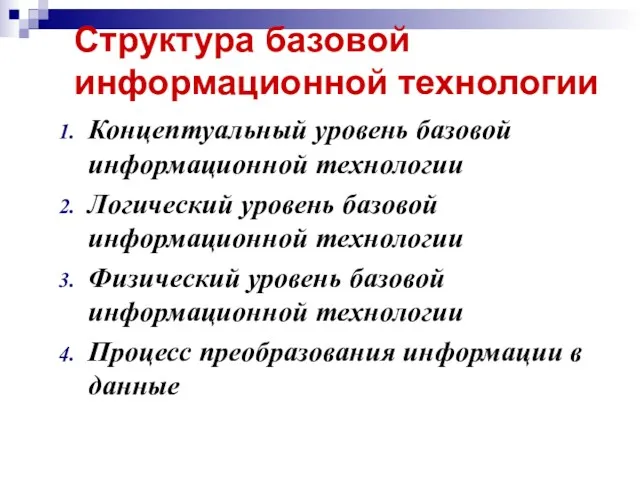

Структура базовой информационной технологии Объектно-ориентированное программирование. Лекция 4

Объектно-ориентированное программирование. Лекция 4