Слайд 2

Угрозы безопасности и их классификация

Угроза-Событие или действие, которое может вызвать изменение

функционирования КС, связанное с нарушением защищенности обрабатываемой в ней информации.

Слайд 3

Угрозы безопасности и их классификация

1.По природе возникновения

2.По степени преднамеренности проявления

3.По положению

относительно контролируемой зоны

4. По степени воздействия на автоматизированную систему

Слайд 4

Угрозы безопасности и их классификация

5.По виду нарушаемого св-ва информации

6. По динамической

целостности

7. По типу системы, на которую направлена угроза

8. По способу реализации

Слайд 5

Индустрия кибербезопасности

Индустрия кибербезопасности - это отрасль, отвечающая за информационную безопасность пользователя

или системы.

Ключевые компании данного сектора:

Cisco Systems

Software Technologies

Check Point

MC Afee

Лаборатория Касперского

Слайд 6

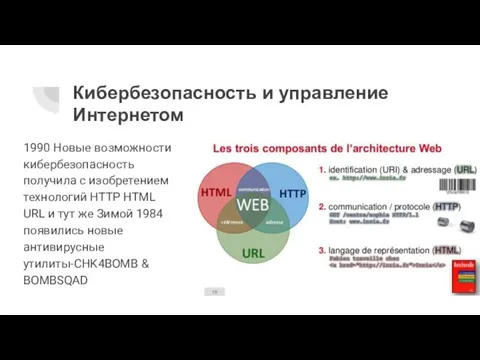

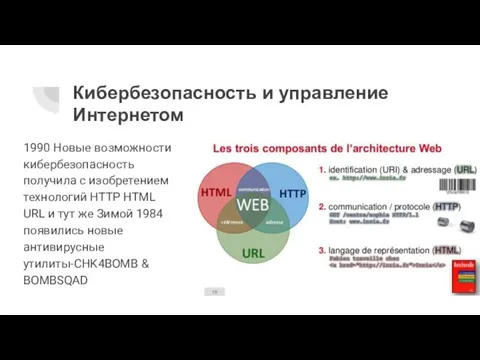

Кибербезопасность и управление Интернетом

1990 Новые возможности кибербезопасность получила с изобретением технологий

HTTP HTML URL и тут же Зимой 1984 появились новые антивирусные утилиты-CHK4BOMB & BOMBSQAD

Слайд 7

Кибербезопасность и управление Интернетом

Слайд 8

Вредоносные программы

Вирус сам создает копии и внедряется в работу других

программ (заражает их).

Червь саморазмножается, не заражает другие программы, передается через сети.

Троян проникает под видом ПО, не может самостоятельно распространяться.

Слайд 9

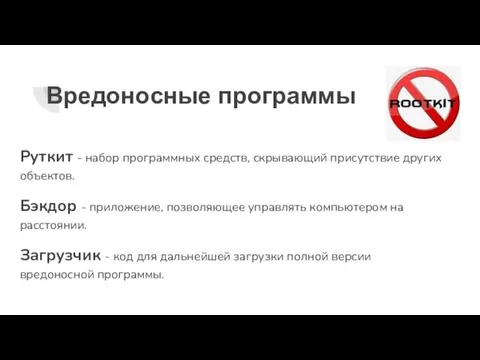

Вредоносные программы

Руткит - набор программных средств, скрывающий присутствие других объектов.

Бэкдор

- приложение, позволяющее управлять компьютером на расстоянии.

Загрузчик - код для дальнейшей загрузки полной версии вредоносной программы.

Слайд 10

Меры и средства защиты информации

Слайд 11

Законодательные акты РК в сфере ИБ

Концепция информационной безопасности РК (2011г.)

Закон РК

“О национальной безопасности” (6 статья)

Постановление Правительства РК от 12.12.2016 №832 “Об утверждении единых требований в области информационно-коммуникационных технологий и обеспечении информационной безопасности”

Слайд 12

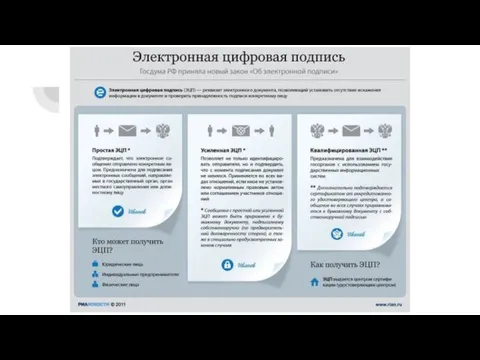

Электронная цифровая подпись

Преимущества ЭЦП:

осуществлять обращения в виртуальные приемные государственных органов

получать

государственные услуги 24/7 не выходя из дома

представить и выбрать выгодное ценовое предложение товаров и услуг на электронных торгах,тендерах

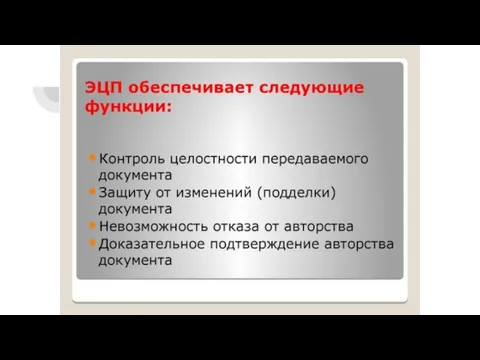

Слайд 13

Слайд 14

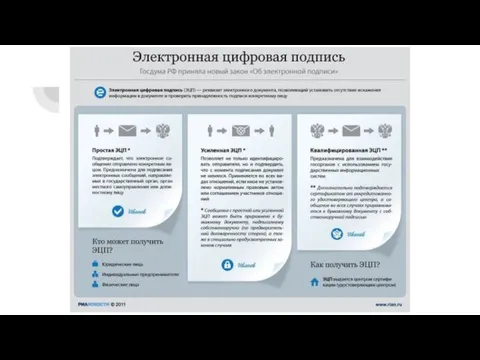

Слайд 15

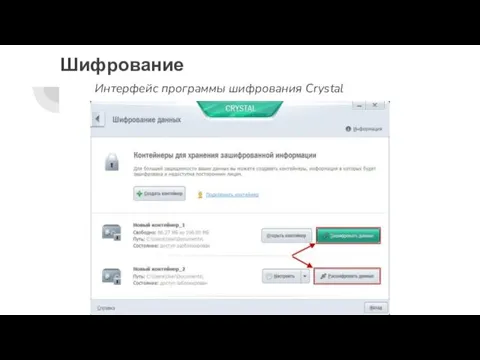

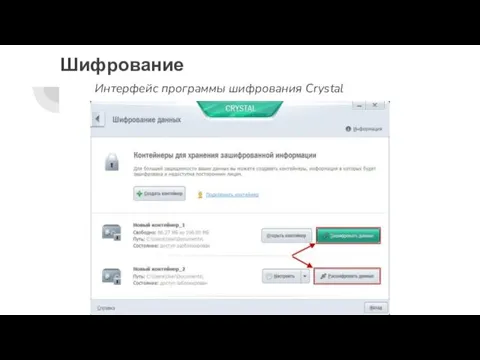

Шифрование

Интерфейс программы шифрования Crystal

Слайд 16

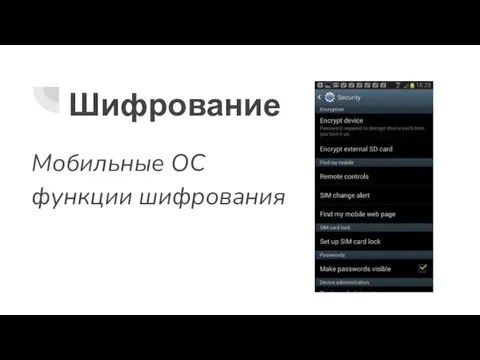

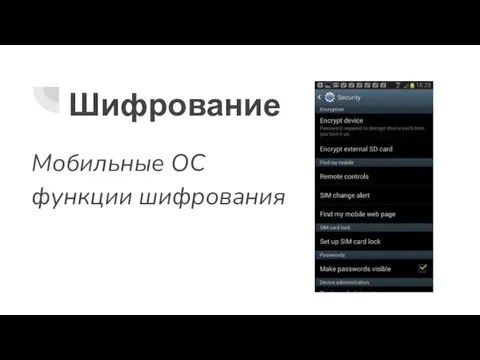

Шифрование

Мобильные ОС функции шифрования

Слайд 17

Викторина

Что такое кибербезопасность?

Какие общие задачи обеспечения безопасности?

Какие методы шифрования вы знаете?

Назовите

вредоносные программы

Что такое индустрия кибербезопасности?

Компьютер, системы и сети. Контрольная работа

Компьютер, системы и сети. Контрольная работа Операционные системы реального времени.Ч 2. Лекция 17

Операционные системы реального времени.Ч 2. Лекция 17 Задание 2. Медведи

Задание 2. Медведи Информация в живой и неживой природе

Информация в живой и неживой природе Создание и отображение базы данных

Создание и отображение базы данных Безопасный Интернет

Безопасный Интернет Исследование методов выхода в интернет используя школьный Wi-Fi

Исследование методов выхода в интернет используя школьный Wi-Fi Двоичная арифметика. Стандарт IEEE 754. Алгебраическое сложение чисел в форме с плавающей точкой (запятой)

Двоичная арифметика. Стандарт IEEE 754. Алгебраическое сложение чисел в форме с плавающей точкой (запятой) Циклы. Методы решения задач

Циклы. Методы решения задач Підходи до формування єдиного геоінфораційного простору у перспективних системах бойового управління Збройних Сил України

Підходи до формування єдиного геоінфораційного простору у перспективних системах бойового управління Збройних Сил України Свойства логических операций. Логические законы. Решение логических задач

Свойства логических операций. Логические законы. Решение логических задач Ашманов Игорь Станиславович

Ашманов Игорь Станиславович Ақпараттық жүйе

Ақпараттық жүйе Компьютерные презентации. Термины и определения. (Лекция 5)

Компьютерные презентации. Термины и определения. (Лекция 5) Internet Security

Internet Security Понятие IP-адреса. 1

Понятие IP-адреса. 1 Частотные методы улучшения изображений. Лекция 3

Частотные методы улучшения изображений. Лекция 3 Разбор заданий В2. КИМы по ЕГЭ-2012

Разбор заданий В2. КИМы по ЕГЭ-2012 Величини (змінні і константи), їхні властивості

Величини (змінні і константи), їхні властивості Программирование

Программирование Графический редактор Adobe Photoshop. Лекция №15

Графический редактор Adobe Photoshop. Лекция №15 Презентация Строки

Презентация Строки Процессы в операционных системах

Процессы в операционных системах Программный комплекс, предназначенный для оформления и обработки заказов, оформленных клиентами через сайт

Программный комплекс, предназначенный для оформления и обработки заказов, оформленных клиентами через сайт Структура модели процессора. Регистры. Ассемблер. АЛУ. Микропрограммы. Цикл команды

Структура модели процессора. Регистры. Ассемблер. АЛУ. Микропрограммы. Цикл команды СМИ и закон

СМИ и закон 20231013_graficheskiy_redaktor

20231013_graficheskiy_redaktor Магазин по продаже бытовой техники. Разработка базы данных и интерфейса пользователя

Магазин по продаже бытовой техники. Разработка базы данных и интерфейса пользователя