Слайд 2

ЦЕЛИ И ЗАДАЧИ ПРОЕКТА

Цель работы: Узнать и рассказать другим как можно больше

о киберпреступности

Задачи:

Определить что такое Киберпреступность

Изучить основные виды Киберпреступности

Выяснить, что люди знают о Киберпреступности

Создать памятку – правила «Как защитить себя от киберпреступлений»

Слайд 3

АКТУАЛЬНОСТЬ

В последнее время очень много наших знакомых, стали жаловаться, что их странички «взламывают»,

а иногда даже после взлома друзьям приходили сообщения с просьбой о займе определенной суммы денег.

Мы очень заинтересовались этим вопросом, и решили познакомиться сами и познакомить других с понятием киберприступности, видами киберпреступлений и как защитить себя от кибератак в наше время.

Слайд 4

Киберпреступность

Это преступления, совершаемые в сфере информационных технологий. Преступления в сфере информационных

технологий включают распространение вредоносных программ, взлом паролей.

Слайд 5

Конвенция Совета Европы о киберпреступности говорит, о четырех типах киберпреступлений

Незаконный доступ

— ст. 2 (противоправный умышленный доступ к компьютерной системе либо ее части)

Незаконный перехват — ст. 3 (противоправный умышленный перехват не предназначенных для общественности передач компьютерных данных на компьютерную систему, с нее либо в ее пределах);

Вмешательство в данные — ст. 4 (противоправное повреждение, удаление, нарушение, изменение либо пресечение компьютерных данных);

Вмешательство в систему — ст. 5 (серьезное противоправное препятствование функционированию компьютерной системы путем ввода, передачи, повреждения, удаления, нарушения, изменения либо пресечения компьютерных данных).

Слайд 6

Подвиды киберпреступлений

преступлении, связанные с нарушением авторских и смежных прав

действия, где компьютеры

используются как орудия преступления

преступления, где компьютеры играют роль интеллектуальных средств

Слайд 7

Примеры наиболее крупных кибератак

Червь Морриса, 1988 год

Чернобыль, 1998 год

Melissa, 1999 год

Mafiaboy,

2000 год

Cabir, 2004 год

кибератака на Эстонию, 2007 год

Слайд 8

Взлом Твиттер-аккаунтов

В июле 2020 хакеры получили полный доступ к Twitter аккаунтам

Джо Байдена, Барака Обамы, Илона Маска, Канье Уэста, Билла Гейтса и Майкла Блумберга, корпоративным аккаунтам Apple и Uber и др. Всего злоумышленники нацелились на 130 аккаунтов и взяли под контроль 45.

Слайд 9

Garmin

В конце июля хакеры заразили сеть компании Garmin - производителя систем

GPS-навигации и умных часов.

Были выведены из строя системы электронной почты компании и колл-центр. Помимо спортсменов, любителей фитнеса и других постоянных клиентов, с перебоями в работе устройств столкнулись и пилоты самолетов, использующие продукты Garmin для определения местоположения, навигации и хронометража

Слайд 10

Взлом больницы Дюссельдорфа

В сентябре была совершена атака на 30 серверов университетской

больницы в Дюссельдорфе. В результате инцидента ИТ-системы больницы в т.ч. системы ухода за больными были частично заблокированы. Медицинские учреждения часто становятся жертвами атак программ-вымогателей из-за необходимости быстрого восстановления работы систем в интересах безопасности пациентов.

Слайд 11

Вывод

Мы живем во время революции кибер-угроз.

Вредоносные программы становятся все более и

более изощренными, а техники атак постоянно совершенствуются. Сейчас цель уже не выбирается случайно: атаки все чаще становятся направленными и скоординированными, использующими различные направления заражения.

Слайд 12

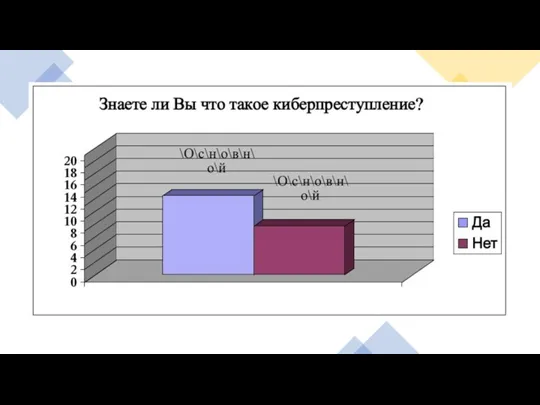

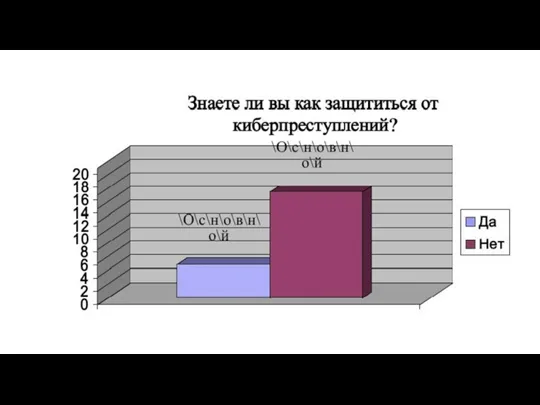

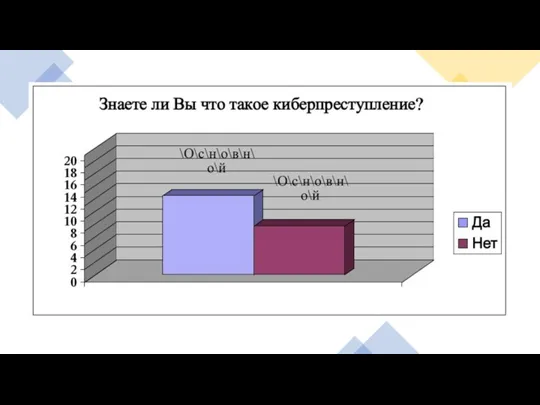

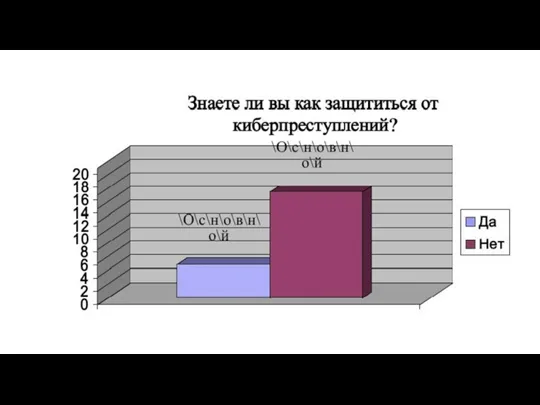

Опрос жителей нашего города

Знаете ли вы что такое киберпреступление?

Взламывали ли ваши страницы

в соц. сетях?

Стоит ли сообщать не знакомым людям пароль или номер банковских карт?

Совершали ли вы оплату интернет - покупок с помощью банковских карт?

Знаете ли вы как защититься от киберпреступлений?

Слайд 13

Слайд 14

Слайд 15

Слайд 16

Слайд 17

Слайд 18

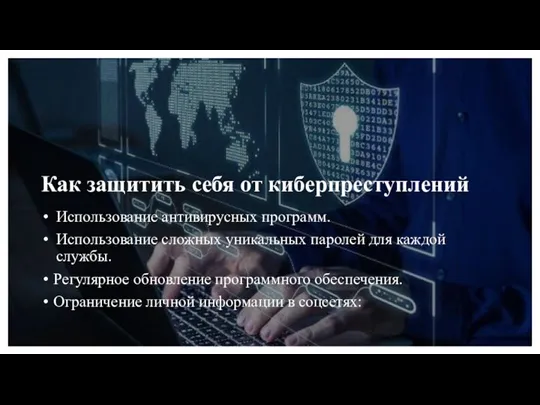

Как защитить себя от киберпреступлений

Использование антивирусных программ.

Использование сложных уникальных паролей для

каждой службы.

Регулярное обновление программного обеспечения.

Ограничение личной информации в соцсетях:

Базовые логические элементы. Сумматор двоичных чисел. Триггер

Базовые логические элементы. Сумматор двоичных чисел. Триггер Облачные технологии

Облачные технологии Разработка программных модулей

Разработка программных модулей Строки, как одномерные массивы данных типа char

Строки, как одномерные массивы данных типа char Технические средства информационных технологий

Технические средства информационных технологий Понятие как форма мышления. 6 класс

Понятие как форма мышления. 6 класс Сравнение Bootstrap и Tailwind CSS

Сравнение Bootstrap и Tailwind CSS Мікропроцесорна техніка. PSoC’s Routing Resources Цифрова частина системи

Мікропроцесорна техніка. PSoC’s Routing Resources Цифрова частина системи CSS-селекторы

CSS-селекторы Анализ данных в реляционных БД на примере СУБД MS Access

Анализ данных в реляционных БД на примере СУБД MS Access Алгоритми з повторенням і розгалуженням. 7 клас. Урок №11

Алгоритми з повторенням і розгалуженням. 7 клас. Урок №11 Obliczenia w Matlabie. Wprowadzenie

Obliczenia w Matlabie. Wprowadzenie Генерация и оптимизация кода

Генерация и оптимизация кода Успешные люди любят читать

Успешные люди любят читать Инфографика в социологии

Инфографика в социологии Кодирование информации

Кодирование информации Логические значения. Ветвление (Delphi)

Логические значения. Ветвление (Delphi) Тема Управление компьютером 4 класс

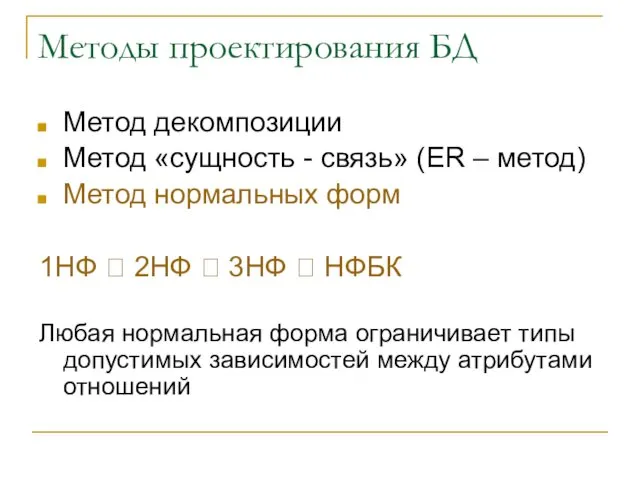

Тема Управление компьютером 4 класс Методы проектирования баз данных

Методы проектирования баз данных Библиотека как информационно-поисковая система. Справочно-библиографический аппарат библиотеки (СБА)

Библиотека как информационно-поисковая система. Справочно-библиографический аппарат библиотеки (СБА) Язык программирования C#

Язык программирования C# Презентации к урокам в 8 классе

Презентации к урокам в 8 классе Кейс - технологии на уроках информатики

Кейс - технологии на уроках информатики Functions of Computers

Functions of Computers Основы программирования на языке Паскаль

Основы программирования на языке Паскаль Ссылки в электронных таблицах Microsoft Excel

Ссылки в электронных таблицах Microsoft Excel Основные компоненты компьютера и их свойства

Основные компоненты компьютера и их свойства Introduction to Information Security. Basic Terminology

Introduction to Information Security. Basic Terminology