Содержание

- 2. Сущность и задачи КЗИ Комплексная защита информации (КЗИ) – совокупность людей, процедур и оборудования, защищающих информацию

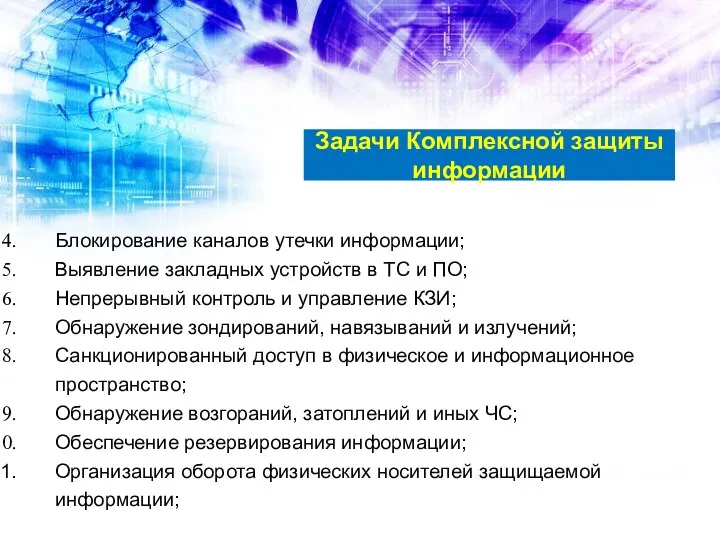

- 3. Задачи Комплексной защиты информации Блокирование каналов утечки информации; Выявление закладных устройств в ТС и ПО; Непрерывный

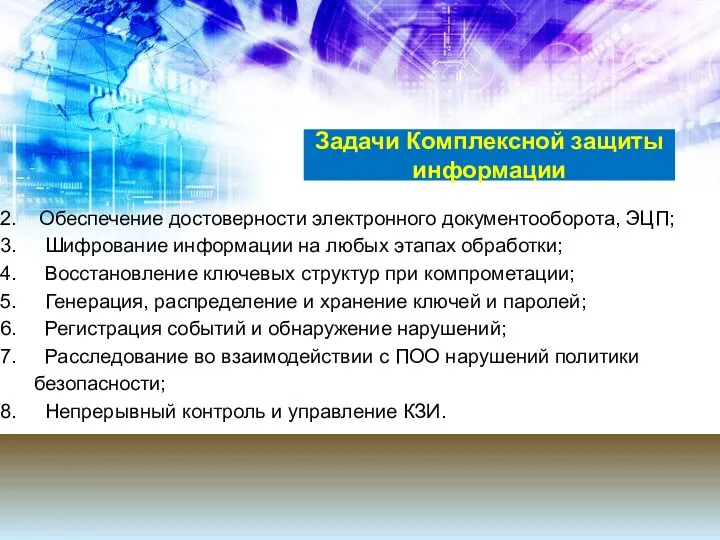

- 4. Обеспечение достоверности электронного документооборота, ЭЦП; Шифрование информации на любых этапах обработки; Восстановление ключевых структур при компрометации;

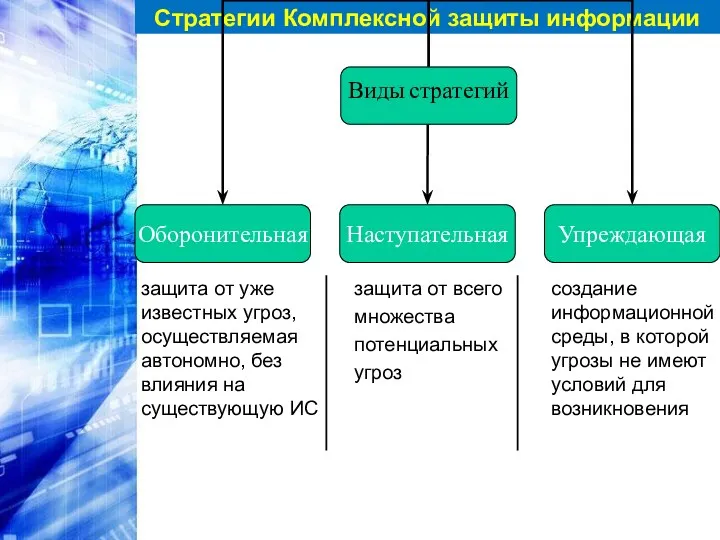

- 5. Стратегии Комплексной защиты информации Стратегия – общая направленность в организации деятельности с учетом объективных потребностей, возможных

- 6. Стратегии Комплексной защиты информации

- 7. Основные характеристики стратегий комплексной защиты информации

- 8. Основные характеристики стратегий комплексной защиты информации

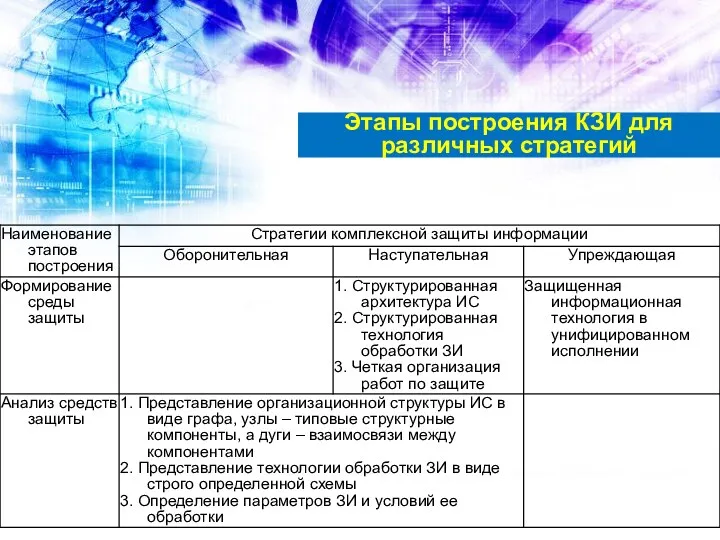

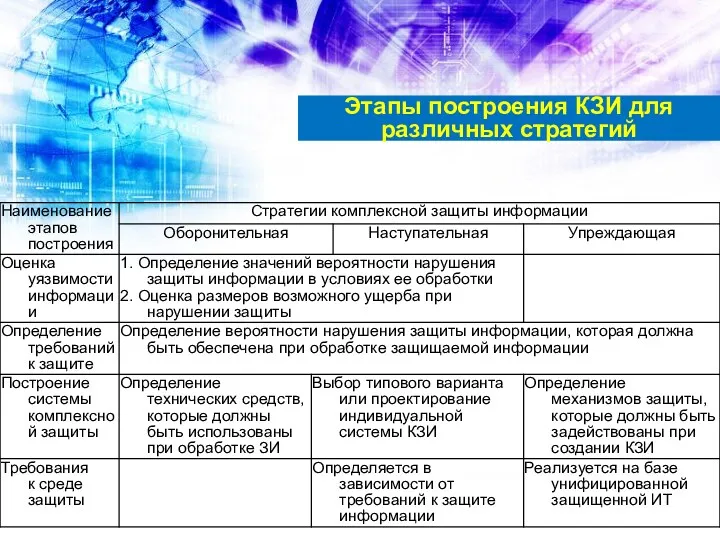

- 9. Этапы построения КЗИ для различных стратегий

- 10. Этапы построения КЗИ для различных стратегий

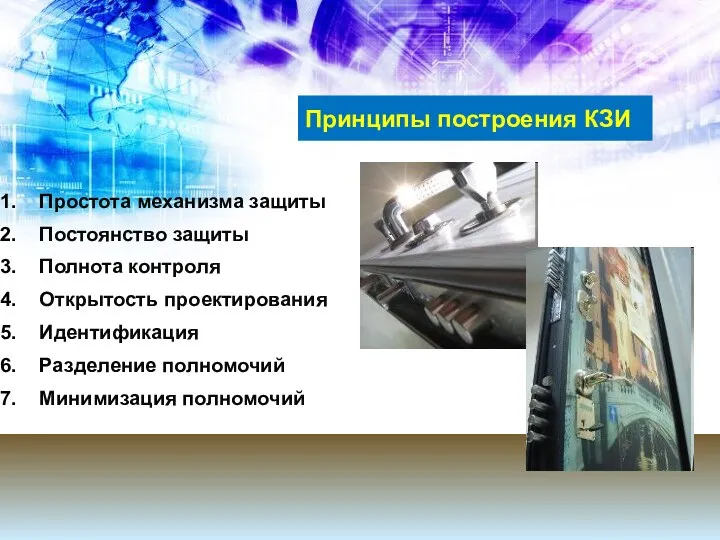

- 11. Принципы построения КЗИ Простота механизма защиты Постоянство защиты Полнота контроля Открытость проектирования Идентификация Разделение полномочий Минимизация

- 12. Принципы построения КЗИ Надежность Максимальная обособленность Защита памяти Непрерывность Гибкость Неизбежность наказания нарушений Экономичность Специализированность

- 13. Структура Комплексной защиты информации

- 14. Основные характеристики Комплексной защиты информации Надежность эшелонированность, многоуровневость Отказоустойчивость минимизация последствий отказов рубежей защиты Равнопрочность нарушитель

- 15. Основные характеристики Комплексной защиты информации 1. Анализ конфиденциальности 3. Анализ ресурсов защиты 4. Оценка возможности технической

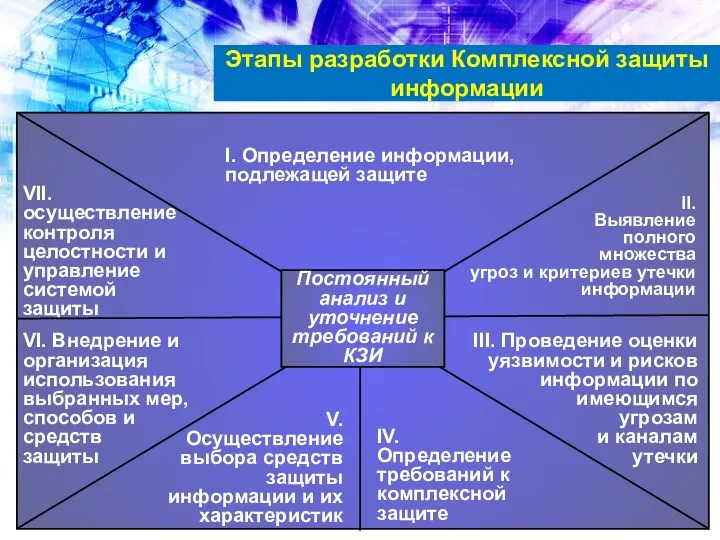

- 16. VII. осуществление контроля целостности и управление системой защиты I. Определение информации, подлежащей защите II. Выявление полного

- 17. Разработка Политики безопасности «Политика безопасности информации» − совокупность нормативных документов, определяющих (или устанавливающих) порядок обеспечения безопасности

- 18. Цели Политики безопасности: формирование системы взглядов на проблему обеспечения безопасности информации и пути ее решения с

- 19. Уровни Политики безопасности информации 1 уровень стратегический 2 уровень оперативный 3 уровень тактиче- ский

- 20. Разработка Концепции безопасности информации 1. Определение общих положений Концепции 2. Уяснение основных направлений обеспечения безопасности информации

- 21. Разработка Регламента обеспечения безопасности информации 1. Подготовка к разработке Регламента 2. Определение общих положений Регламента 3.

- 22. Разделы Профиля защиты: «Введение ПЗ»; «Описание Объекта Оценки»; «Среда безопасности ОО». «Цели безопасности»; «Требования безопасности ИТ»;

- 23. Разработка Профиля защиты Профиль защиты включает: формулировку необходимости ИБ; описание среды, в которой находится КИС; описание

- 24. Безопасность ценных информационных ресурсов Цель ИБ – безопасность информационных ресурсов в любой момент времени в любой

- 25. Ранее главные опасности: утрата конфиденциального документа; разглашение конфиденциальных сведений; утечка по техническим каналам. В настоящее время

- 26. Безопасность ценных информационных ресурсов Электронные информационные системы; Весь комплекс управления предприятием в единстве его функциональных и

- 27. Обязательные элементы СЗИ: правовые; организационные; инженерно-технические; программно-аппаратные; криптографические.

- 28. Критерии ценности информации Виды ценной информации: Техническая и технологическая: химическая формула; рецепт; результат испытаний; данные контроля

- 29. Критерии ценности информации 2. Деловая: управленческие решения; методы реализации функций; стоимостные показатели; результаты исследования рынка; списки

- 30. Основные направления формирования ценной информации Управление предприятием Прогнозирование и планирование Финансовая деятельность Производственная деятельность Торговая деятельность

- 31. Основные направления формирования ценной информации Формирование ценовой политики Формирование состава клиентов, компаньонов и т.д. Изучение направлений

- 32. Выявление конфиденциальных сведений Основополагающая часть системы комплексной защиты информации – процесс выявления и регламентации состава конфиденциальной

- 33. Предпосылки отнесения информации к конфиденциальным сведениям Не отражает негативные стороны деятельности фирмы (нарушение законодательства и фальсификацию

- 34. Перечень конфиденциальных сведений Перечень – классифицированный список типовой и конкретно ценной информации о выполняемых работах, производимой

- 35. Перечень конфиденциальных сведений закрепляет факт отнесения сведений к защищаемой информации; определяет срок, период недоступности этих сведений,

- 36. Документирование конфиденциальных сведений Основные отличия документированных конфиденциальных сведений: Обязательность получения разрешения на документирование конфиденциальной информации от

- 37. Оформление и учет носителя для документирования, выделенного комплекса конфиденциальных сведений; Учет подготовленного черновика документа; Составление черновика

- 38. Угрозы конфиденциальным документам Документирование на случайном носителе; Подготовка к изданию документа, не обоснованная деловой необходимостью или

- 39. Изготовление документа в условиях, не гарантирующих конфиденциальности обрабатываемой информации; Утеря оригинала, черновика, варианта или редакции документа;

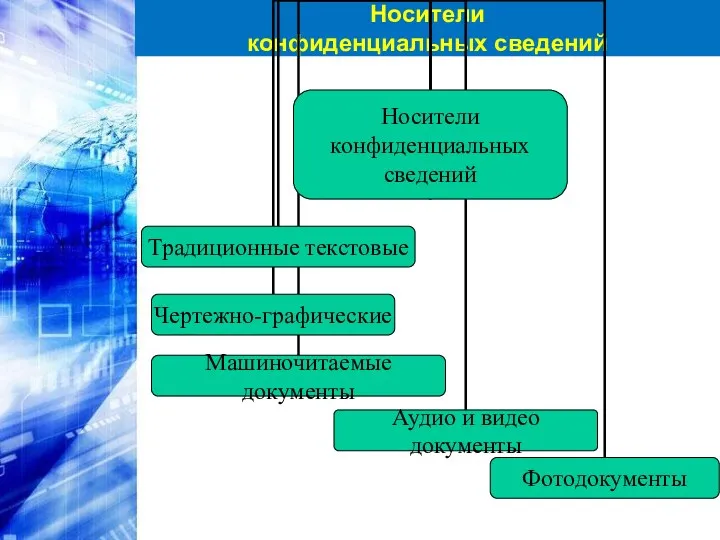

- 40. Носители конфиденциальных сведений

- 41. Задачи учета конфиденциальных документов Закрепление факта присвоения носителю категории ограничения доступа; Присвоение носителю учетного номера и

- 42. Документирование фактов перемещения носителей между руководителями и сотрудниками; Закрепление персональной ответственности за сохранность носителя; Контроль работы

- 43. Конфиденциальные документы: состав и период нахождения документов в делах Конфиденциальный документ – необходимым образом оформленный носитель

- 44. Жизненный цикл конфиденциального документа черновик чистовик Д под., № пакет Д №2 Д резол. рук. Д

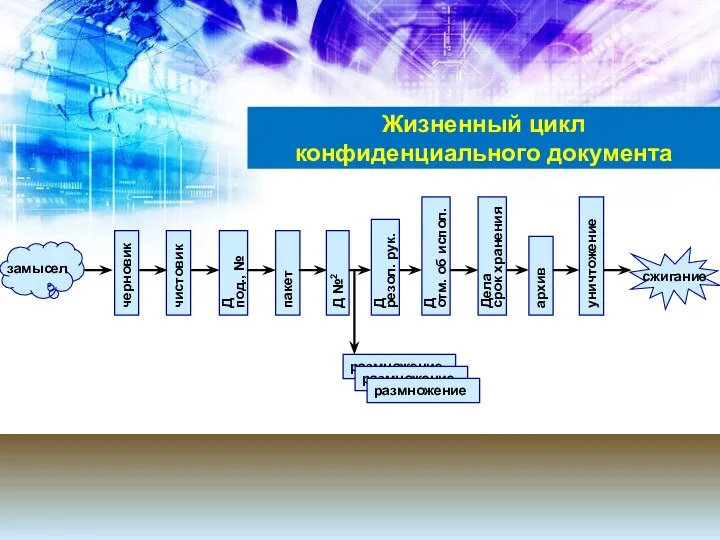

- 45. ????????? ????????? беловик беловик ???????? ??????? № черновик № чистовик № Д под., № пакет Д

- 46. Работники предприятия, допущенные к конфиденциальным сведениям и документам, прежде чем получить доступ к ним, должны пройти

- 47. Все документы, содержащие коммерческую тайну или конфиденциальную информацию, подлежат учёту и специальному обозначению. На документе проставляют

- 48. Коммерческая тайна Экз. № 1 ЗАО «Парус» Ул. Марса, 78 Москва, 123456 Такие грифы показывают, что

- 49. На документе с грифом «Коммерческая тайна» указывается количество экземпляров документа и место нахождения каждого из них

- 50. Разрешаю: В.В. Иванову П.С. Путину Подпись руководителя Дата Пример оформления конфиденциального документа

- 51. При работе с конфиденциальными документами необходимо ввести ряд следующих ограничений для работников предприятия: - запрещается делать

- 52. - запрещается использовать информацию из документов, имеющих гриф ограниченного доступа, в открытых докладах, сообщениях, переписке, рекламных

- 53. Документ, содержащий сведения конфиденциального характера, попавший в руки конкурентов, может нанести огромный ущерб предприятию. Определённые виды

- 54. Для этой цели используют специальные устройства – уничтожители или шредеры (от англ. яз. – резать, рвать,

- 55. Шредер выбирается в зависимости от уровня секретности используемых на предприятии документов. Чем выше степень измельчения уничтоженного

- 56. Для обеспечения сохранности и неразглашения конфиденциальных сведений предприятия необходимо: - выполнение самых простых требований безопасности -

- 58. Скачать презентацию

Жанр компьютерных игр - стратегии

Жанр компьютерных игр - стратегии Единицы измерения информации

Единицы измерения информации Учебный курс. Принципы построения и функционирования ЭВМ. Лекция 4. Схемы вентилей

Учебный курс. Принципы построения и функционирования ЭВМ. Лекция 4. Схемы вентилей Настройка рабочей станции с доступом в интернет по технологии Wi-Fi

Настройка рабочей станции с доступом в интернет по технологии Wi-Fi Основные конструкции языка программирования.

Основные конструкции языка программирования. Виртуальная книжная выставка. Новые поступления в сентябре 2018 года

Виртуальная книжная выставка. Новые поступления в сентябре 2018 года Конструирование и системы автоматизированного проектирования электронных систем

Конструирование и системы автоматизированного проектирования электронных систем Интерфейс. Программы

Интерфейс. Программы Системы объектно-ориентированного программирования

Системы объектно-ориентированного программирования Базовые сведения о компьютерной графике и геометрии

Базовые сведения о компьютерной графике и геометрии Методы исследования динамических систем в среде matlab. (Лекция 1)

Методы исследования динамических систем в среде matlab. (Лекция 1) Операції над групами об’єктів: виділення, копіювання, переміщення. Практична робота 3

Операції над групами об’єктів: виділення, копіювання, переміщення. Практична робота 3 Числа, множества, операции, отношения. Структурирование данных. Комбинаторика

Числа, множества, операции, отношения. Структурирование данных. Комбинаторика Работа с хранилищами данных

Работа с хранилищами данных Обработка информации

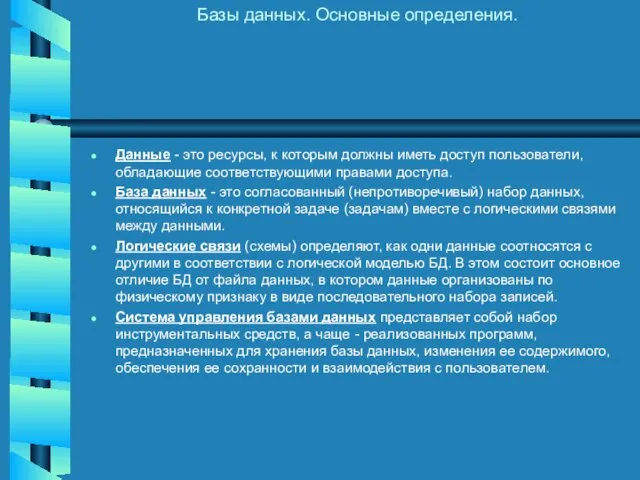

Обработка информации Базы данных. Основные определения. (Лекция 7а)

Базы данных. Основные определения. (Лекция 7а) Криптографические методы защиты информации. Перспективные направления разработок

Криптографические методы защиты информации. Перспективные направления разработок Алгоритм создания презентации

Алгоритм создания презентации Разработка урока по информатике для учащихся 9- кл. по теме Программирование цикла с предусловием

Разработка урока по информатике для учащихся 9- кл. по теме Программирование цикла с предусловием Основные понятия информационной безопасности

Основные понятия информационной безопасности Обучение грамоте

Обучение грамоте Инструкция по устранению ошибки cover open у мобильных принтеров Sewoo

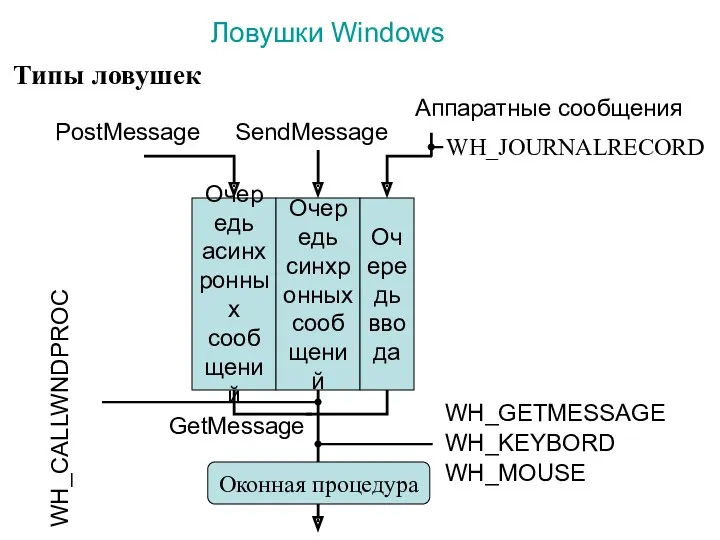

Инструкция по устранению ошибки cover open у мобильных принтеров Sewoo Ловушки Windows. Типы ловушек. (Лекция 14)

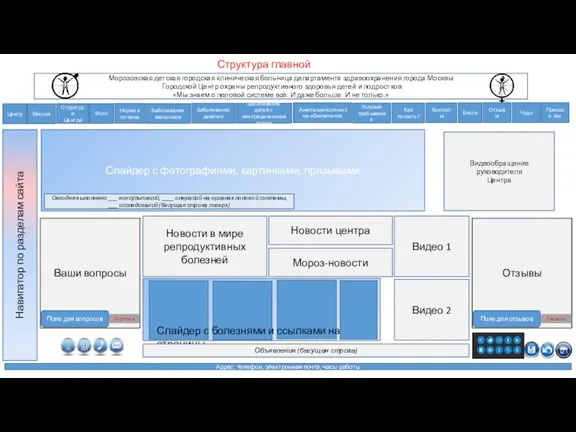

Ловушки Windows. Типы ловушек. (Лекция 14) Структура главной страницы

Структура главной страницы Язык создания web-страниц – HTML

Язык создания web-страниц – HTML Презентация к интерактивной доске на тему Растровое кодирование графической информации

Презентация к интерактивной доске на тему Растровое кодирование графической информации Нормативное сопровождение образовательной деятельности в условиях дистанционного обучения

Нормативное сопровождение образовательной деятельности в условиях дистанционного обучения Фестиваль инженерно-технического творчества. Цифровое будущее России

Фестиваль инженерно-технического творчества. Цифровое будущее России