Содержание

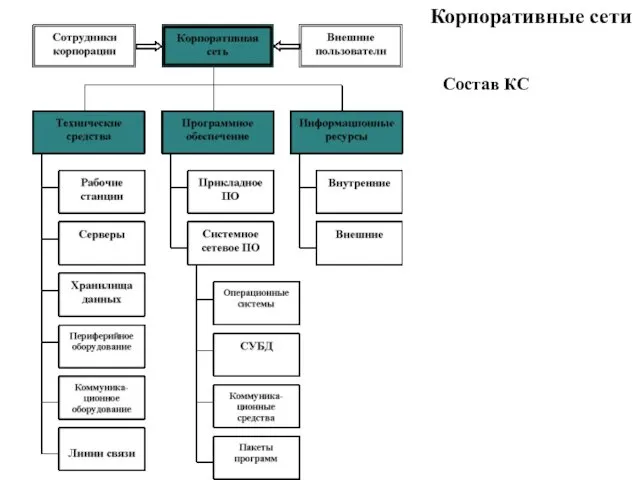

- 2. Корпоративные сети Структура КС

- 3. Корпоративные сети Состав КС

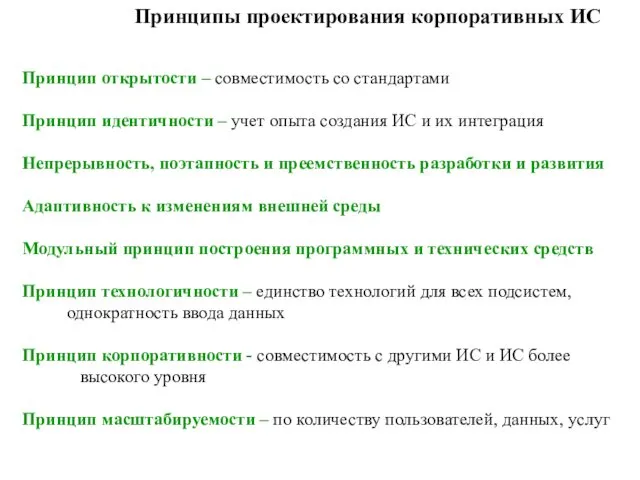

- 4. Принципы проектирования корпоративных ИС Принцип открытости – совместимость со стандартами Принцип идентичности – учет опыта создания

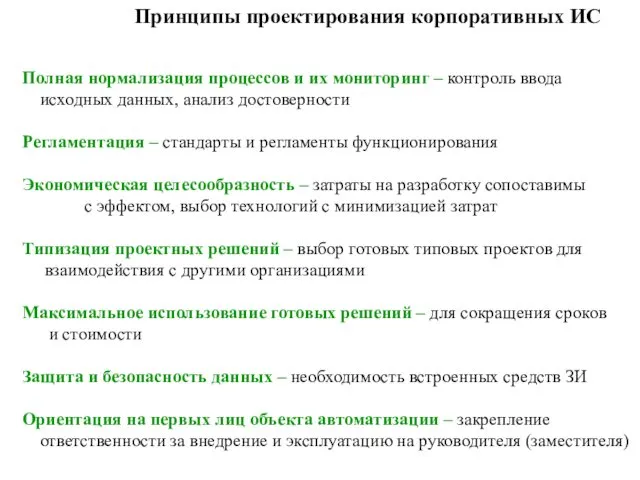

- 5. Принципы проектирования корпоративных ИС Полная нормализация процессов и их мониторинг – контроль ввода исходных данных, анализ

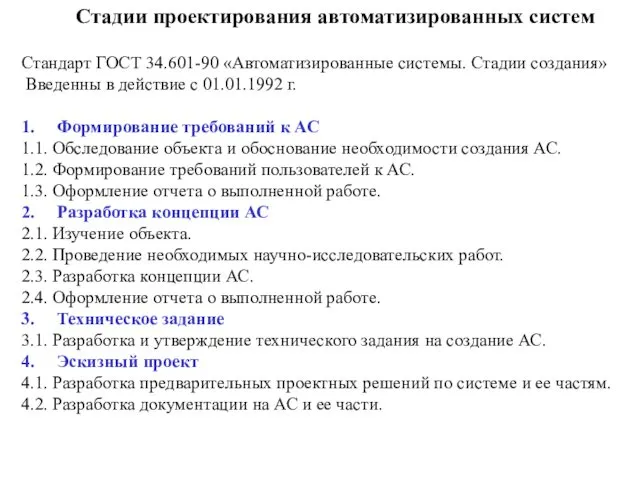

- 6. Стадии проектирования автоматизированных систем Стандарт ГОСТ 34.601-90 «Автоматизированные системы. Стадии создания» Введенны в действие с 01.01.1992

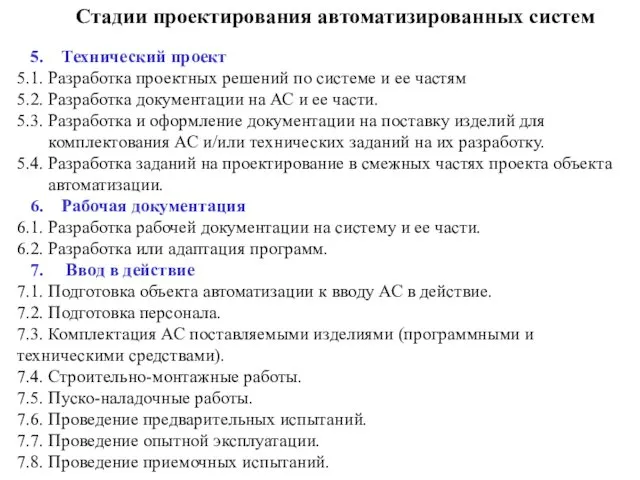

- 7. Стадии проектирования автоматизированных систем 5. Технический проект 5.1. Разработка проектных решений по системе и ее частям

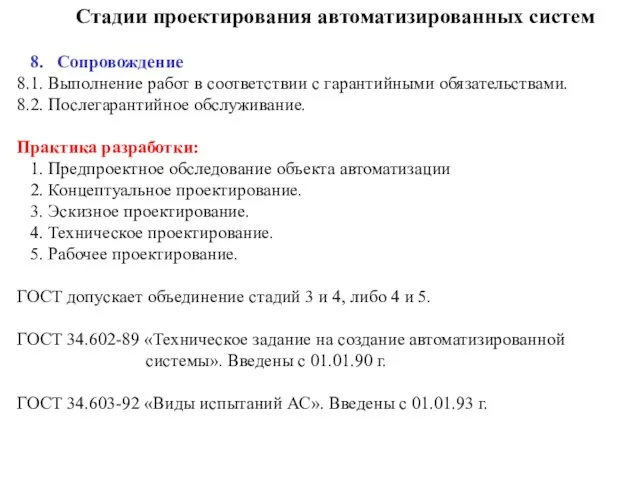

- 8. Стадии проектирования автоматизированных систем 8. Сопровождение 8.1. Выполнение работ в соответствии с гарантийными обязательствами. 8.2. Послегарантийное

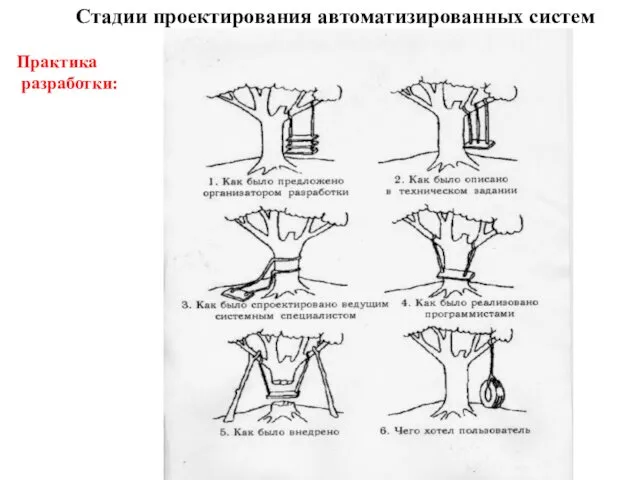

- 9. Стадии проектирования автоматизированных систем Практика разработки:

- 10. Процесс бурного развития глобального информационного обмена вызвал все возрастающий размах информационного пиратства, поставил ряд серьезных мировых

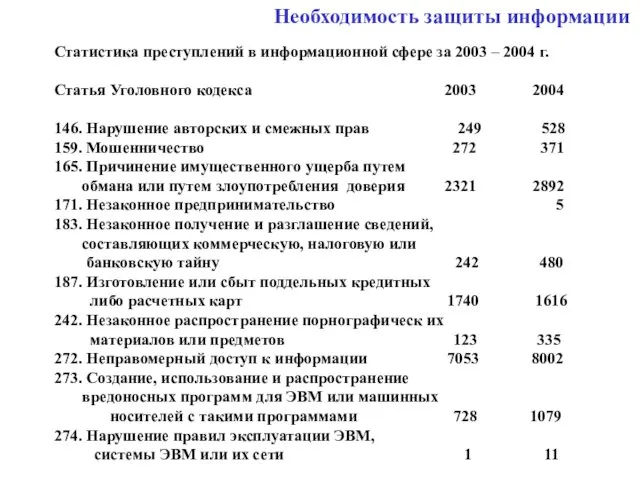

- 11. Необходимость защиты информации Статистика преступлений в информационной сфере за 2003 – 2004 г. Статья Уголовного кодекса

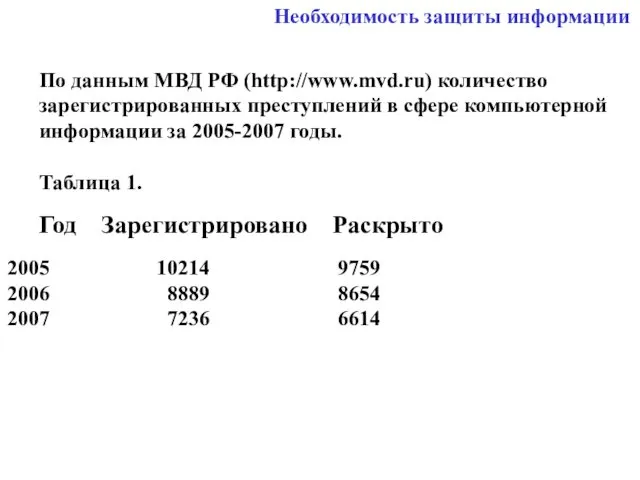

- 12. Необходимость защиты информации По данным МВД РФ (http://www.mvd.ru) количество зарегистрированных преступлений в сфере компьютерной информации за

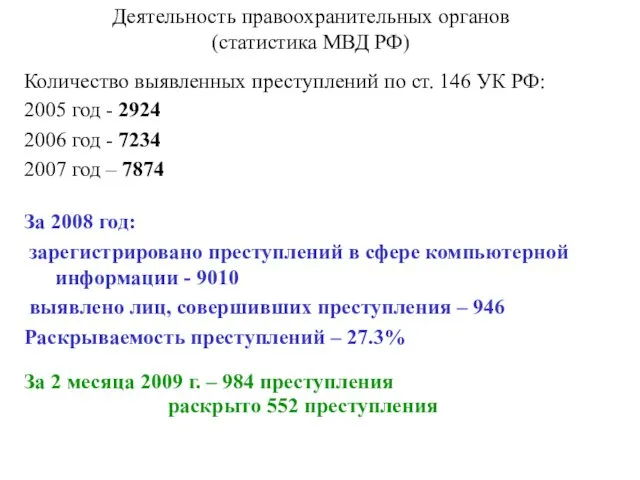

- 13. Деятельность правоохранительных органов (статистика МВД РФ) Количество выявленных преступлений по ст. 146 УК РФ: 2005 год

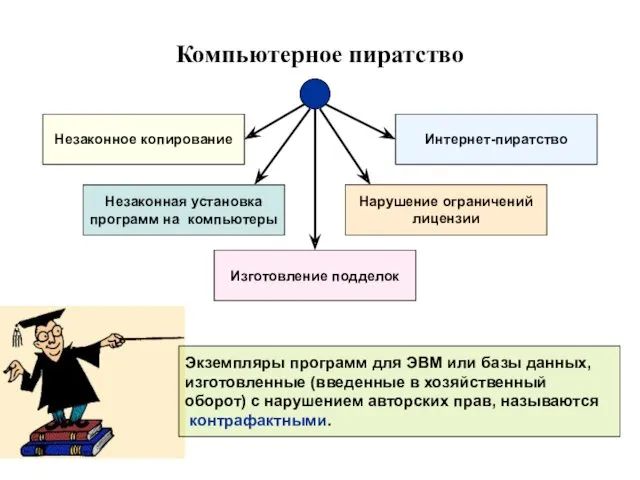

- 14. Компьютерное пиратство Экземпляры программ для ЭВМ или базы данных, изготовленные (введенные в хозяйственный оборот) с нарушением

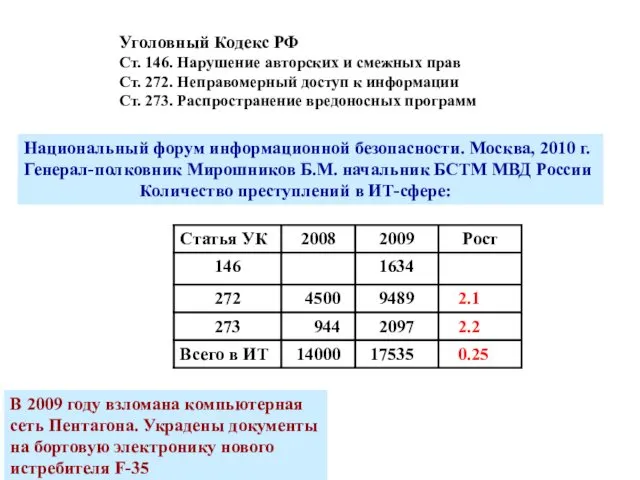

- 15. Уголовный Кодекс РФ Ст. 146. Нарушение авторских и смежных прав Ст. 272. Неправомерный доступ к информации

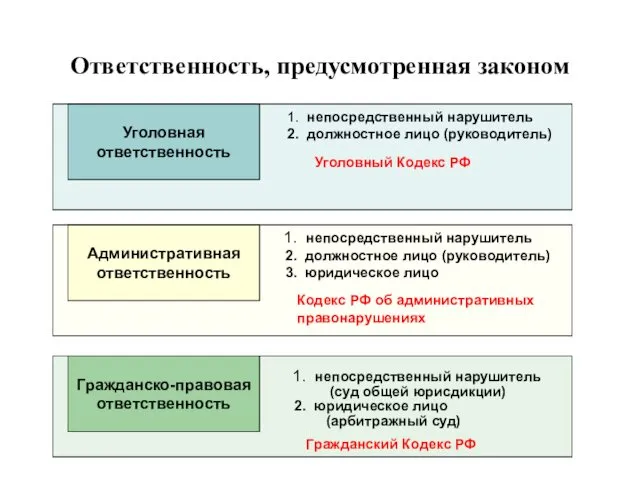

- 16. Ответственность, предусмотренная законом Уголовная ответственность непосредственный нарушитель должностное лицо (руководитель) Уголовный Кодекс РФ Административная ответственность непосредственный

- 17. Статистика по кол-ву возбужденных уголовных дел при участии членов НП ППП по факту нарушения авторских прав

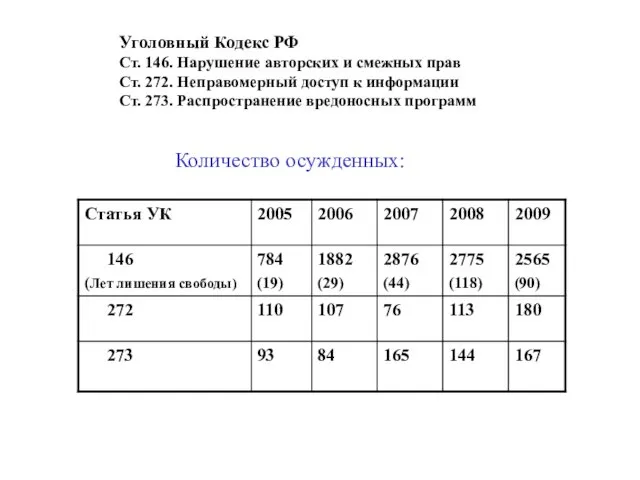

- 18. Уголовный Кодекс РФ Ст. 146. Нарушение авторских и смежных прав Ст. 272. Неправомерный доступ к информации

- 19. Информационное пространство просто кишит противоправными действиями В РФ в 2008 году на 16,6% возросло число преступлений

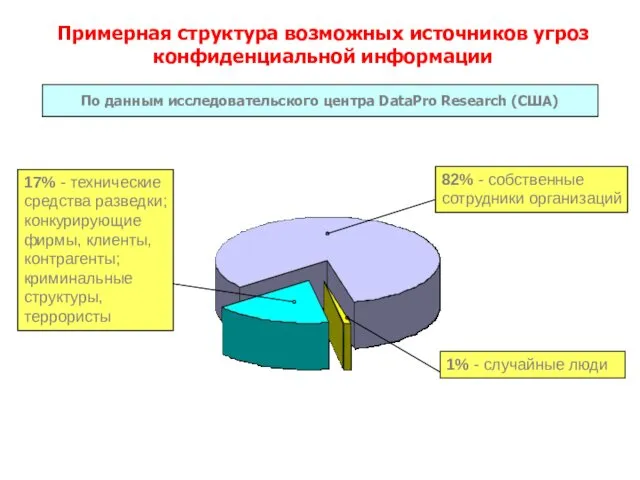

- 20. Примерная структура возможных источников угроз конфиденциальной информации По данным исследовательского центра DataPro Research (США)

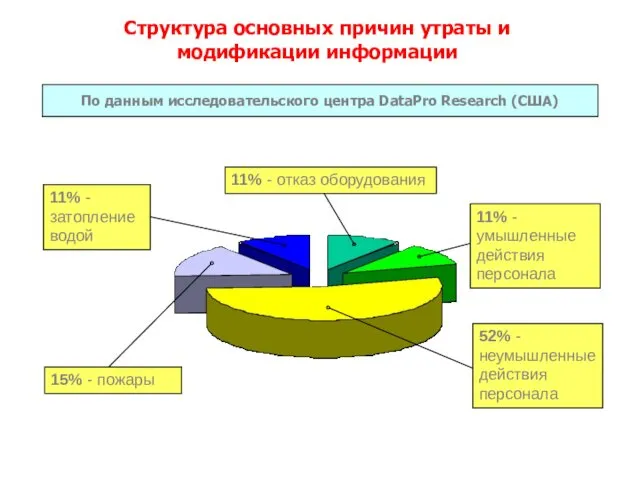

- 21. Структура основных причин утраты и модификации информации По данным исследовательского центра DataPro Research (США) 15% -

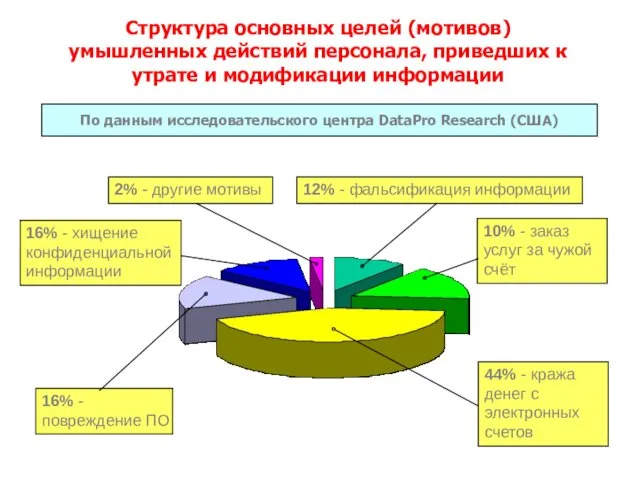

- 22. Структура основных целей (мотивов) умышленных действий персонала, приведших к утрате и модификации информации По данным исследовательского

- 23. Необходимость защиты информации По данным Управления «К» МВД России: За 2005 год в России зарегистрировано 6910

- 24. Необходимость защиты информации 29.03.2005-8.04.2005 г. Москва Международный форум по обеспечению информационной безопасности. ОТМЕЧЕНО: 1. Системы обеспечения

- 25. Необходимость защиты информации Международный форум: Основные направления совершенствования информационно-коммуникационных систем и информационной безопасности в России: 1.

- 26. Необходимость защиты информации На заседании Совета Безопасности РФ 25.07.2007 г. Принят важный концептуальный документ «Стратегия развития

- 27. Факторы, воздействующие на состояние ИБ. Политические: - становление новой Российской государственности на основе принципов демократии, законности,

- 28. Факторы, воздействующие на состояние ИБ. Экономические: переход России на рыночные отношения, появление множества коммерческих структур, производящих

- 29. Факторы, воздействующие на состояние ИБ. Организационно-технические - недостаточная нормативно-правовая база информационных отношений; - слабое регулирование государством

- 30. В Будапеште 23.11.2001 Советом Европы была открыта для подписания «Конвенция о компьютерных преступлениях» (www.conventions.coe.int). Все киберпреступления

- 31. На заседании Совета Безопасности РФ 25.07.2007 г. Принят важный концептуальный документ «Стратегия развития информационного общества в

- 32. Наряду с расширением созидательных возможностей личности и общества, интенсивное развитие ИКТ создает новые возможности для реализации

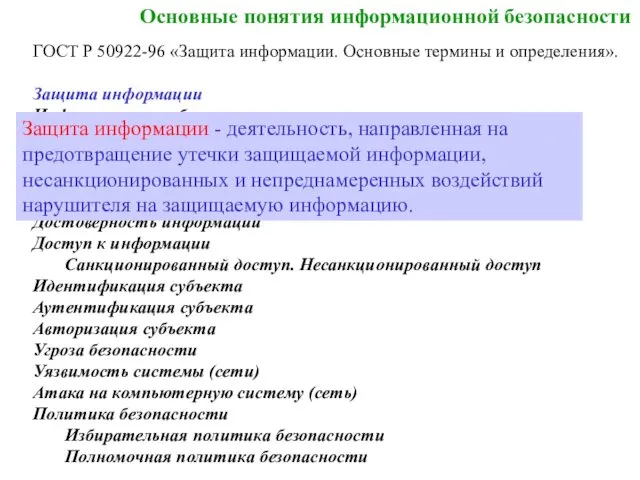

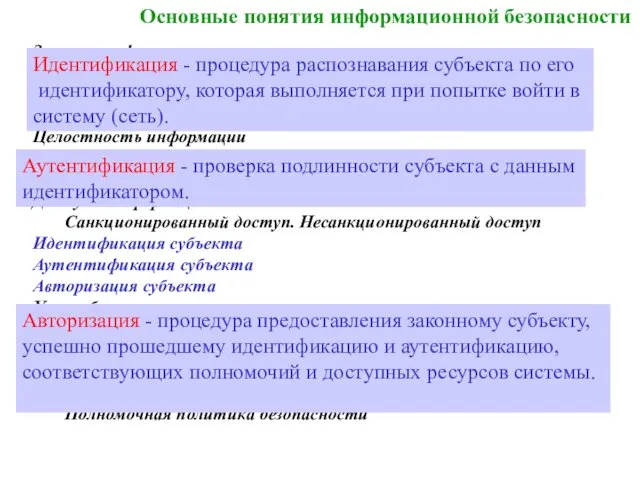

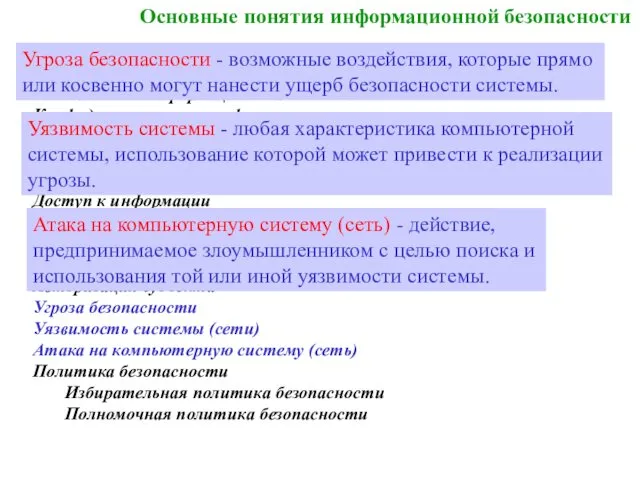

- 33. Основные понятия информационной безопасности ГОСТ Р 50922-96 «Защита информации. Основные термины и определения». Защита информации Информационная

- 34. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

- 35. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

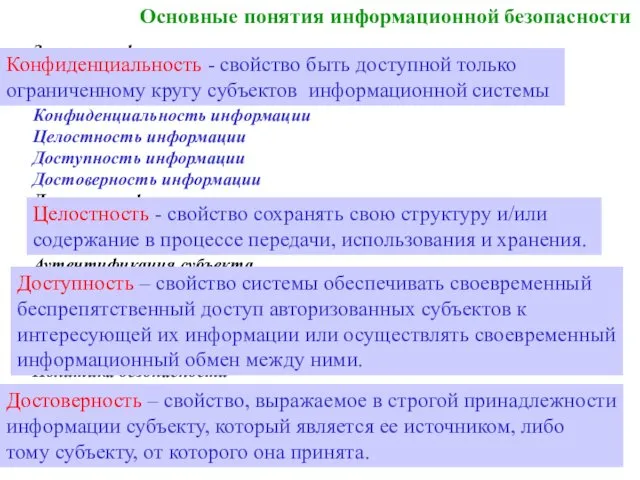

- 36. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

- 37. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

- 38. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

- 39. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

- 41. Скачать презентацию

ООП проектирование. Диаграммы UML

ООП проектирование. Диаграммы UML Социальные сети

Социальные сети Системы, модели, графы. Построение информационной модели в виде графа. 8 класс

Системы, модели, графы. Построение информационной модели в виде графа. 8 класс Визуальные алгоритмы SLAM

Визуальные алгоритмы SLAM Администратор в компании ООО ДентОпт

Администратор в компании ООО ДентОпт Безопасность будущего (кибербезопасность)

Безопасность будущего (кибербезопасность) Занимательное путешествие по персонажам

Занимательное путешествие по персонажам Проектные работы по развитию ИТ архитектуры предприятия

Проектные работы по развитию ИТ архитектуры предприятия Lecture02

Lecture02 Встроенный язык системы 1С:Предприятия

Встроенный язык системы 1С:Предприятия Разработка технической документации на управление GSM устройствами передачи данных для системы управления Умный дом

Разработка технической документации на управление GSM устройствами передачи данных для системы управления Умный дом ИНТЕГРАЦИЯ ПЕДАГОГИЧЕСКИХ И ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ

ИНТЕГРАЦИЯ ПЕДАГОГИЧЕСКИХ И ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ Видеозаписи Обработка и защита. Алгоритмы сжатия. Лекция 2

Видеозаписи Обработка и защита. Алгоритмы сжатия. Лекция 2 презентация по теме MS DOS

презентация по теме MS DOS Архиваторы

Архиваторы Введение. Компиляция и запуск. (Тема 1.2)

Введение. Компиляция и запуск. (Тема 1.2) Використання інтернет-ресурсів для спільної роботи (7 клас)

Використання інтернет-ресурсів для спільної роботи (7 клас) Массивы, сортировки (1 семестр)

Массивы, сортировки (1 семестр) Редагування та форматування даних у табличному процесорі MS Excel

Редагування та форматування даних у табличному процесорі MS Excel Rest API 2

Rest API 2 Основи подійно- та об'єктно-орієнтованого програмування

Основи подійно- та об'єктно-орієнтованого програмування Расчетные методики ПП ЭкоСфера-предприятие. Расчет выбросов из резервуаров

Расчетные методики ПП ЭкоСфера-предприятие. Расчет выбросов из резервуаров Глобальные компьютерные сети

Глобальные компьютерные сети Примеры решения задания 14, ОГЭ по информатике

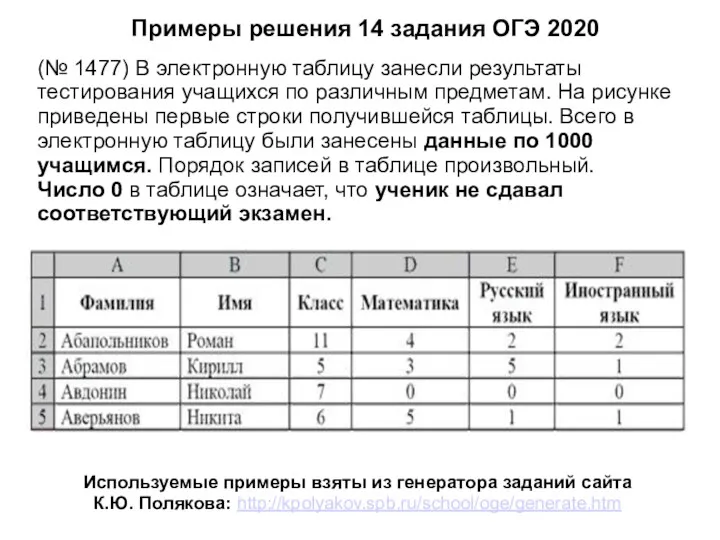

Примеры решения задания 14, ОГЭ по информатике Машина Тьюринга

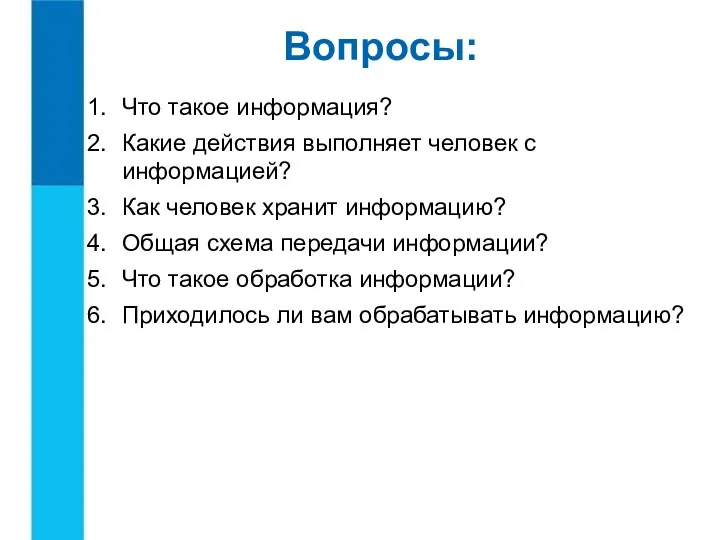

Машина Тьюринга Что такое информация? Обработка информации

Что такое информация? Обработка информации Братья Стругацкие. Мир S.T.A.L.K.E.R

Братья Стругацкие. Мир S.T.A.L.K.E.R Измерение информации. Меры информации

Измерение информации. Меры информации