Содержание

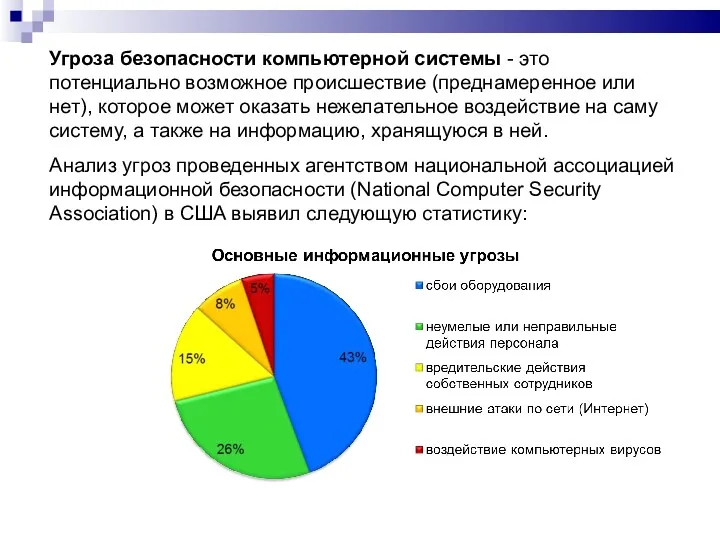

- 2. Угроза безопасности компьютерной системы - это потенциально возможное происшествие (преднамеренное или нет), которое может оказать нежелательное

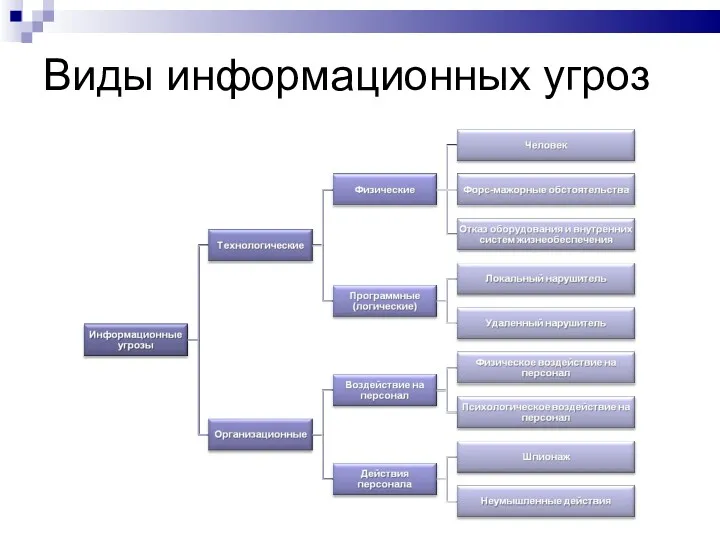

- 3. Виды информационных угроз

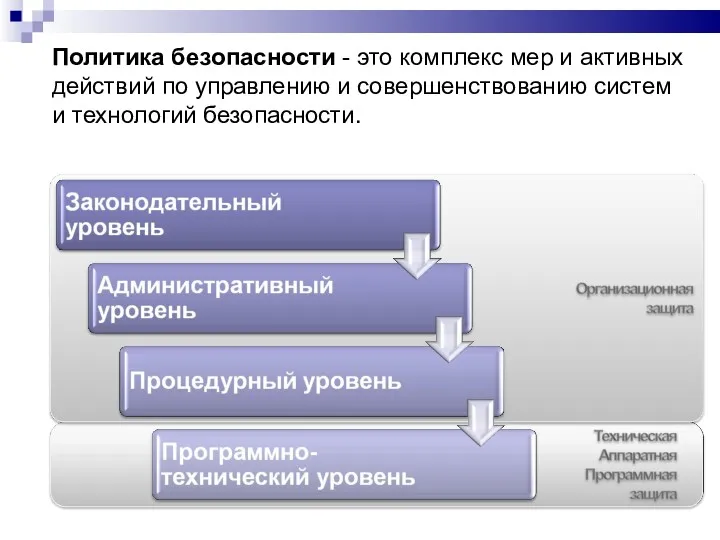

- 4. Политика безопасности - это комплекс мер и активных действий по управлению и совершенствованию систем и технологий

- 5. Организационная защита организация режима и охраны. организация работы с сотрудниками (подбор и расстановка персонала, включая ознакомление

- 6. Технические средства защиты информации Для защиты периметра информационной системы создаются: системы охранной и пожарной сигнализации; системы

- 7. Аппаратные средства защиты информации Специальные регистры для хранения реквизитов защиты: паролей, идентифицирующих кодов, грифов или уровней

- 8. Программные средства защиты информации Средства защиты от несанкционированного доступа (НСД): Средства авторизации; Мандатное управление доступом; Избирательное

- 9. Программные средства защиты информации Межсетевые экраны. Криптографические средства: Шифрование; Цифровая подпись. Системы резервного копирования. Системы аутентификации:

- 10. Понятие компьютерного вируса Компьютерный вирус – это специальная программа, наносящая заведомый вред компьютеру, на котором она

- 11. Классификация компьютерных вирусов по среде обитания; по операционным системам; по алгоритму работы; по деструктивным возможностям.

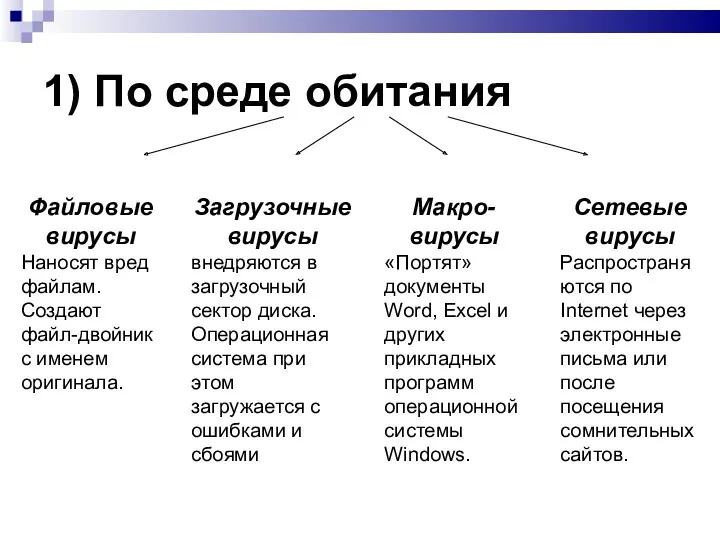

- 12. 1) По среде обитания

- 13. 2) По операционным системам Для каждой операционной системы создаются свои вирусы, которые будут «работать» только в

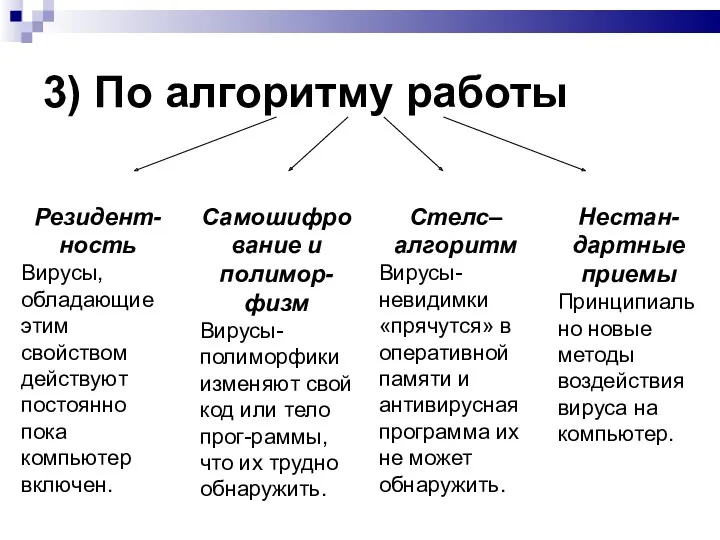

- 14. 3) По алгоритму работы

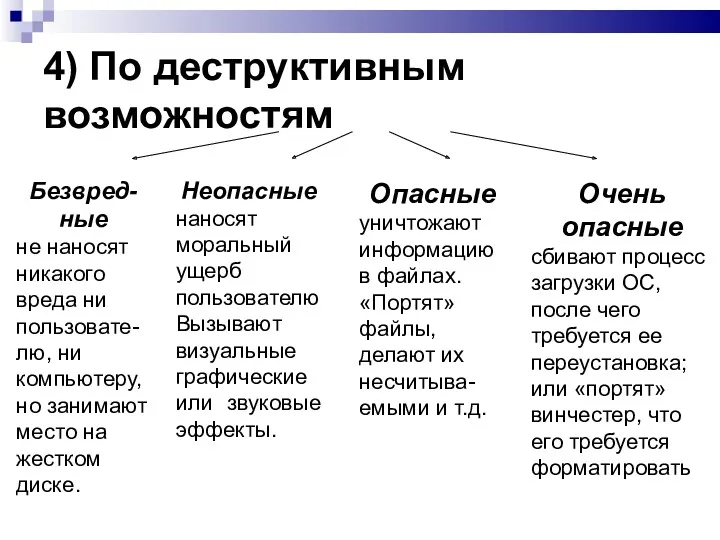

- 15. 4) По деструктивным возможностям

- 16. Вредоносная программа (буквальный перевод англоязычного термина Malware, malicious — злонамеренный и software — программное обеспечение, жаргонное

- 17. Вредоносные программы Вирусы, черви, троянские и хакерские программы Шпионское, рекламное программное обеспечение Потенциально опасное программное обеспечение

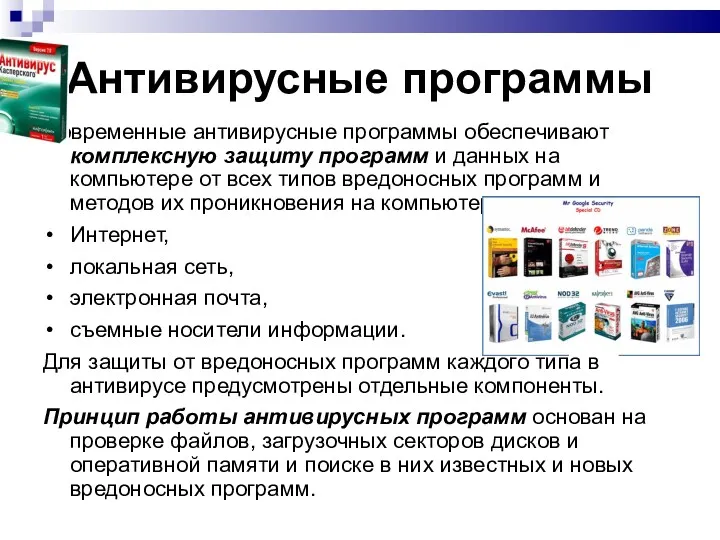

- 18. Антивирусные программы Современные антивирусные программы обеспечивают комплексную защиту программ и данных на компьютере от всех типов

- 19. Антивирусные программы Для поиска известных вредоносных программ используются сигнатуры. Сигнатура — это некоторая постоянная последовательность программного

- 20. Большинство антивирусных программ сочетает в себе функции постоянной защиты (антивирусный монитор) и функции защиты по требованию

- 21. Признаки заражения компьютера вывод на экран непредусмотренных сообщений или изображений; подача непредусмотренных звуковых сигналов; неожиданное открытие

- 22. Действия при наличии признаков заражения компьютера Прежде чем предпринимать какие-либо действия, необходимо сохранить результаты работы на

- 23. Компьютерные вирусы являются вредоносными программами, которые могут «размножаться» (самокопироваться) и скрытно внедрять свои копии в файлы,

- 24. Загрузочные вирусы Загрузочные вирусы заражают загрузочный сектор гибкого или жесткого диска. Принцип действия загрузочных вирусов основан

- 25. Файловые вирусы Файловые вирусы различными способами внедряются в исполнимые файлы и обычно активизируются при их запуске.

- 26. Макровирусы Существуют макровирусы для интегрированного офисного приложения Microsoft Office. Макровирусы фактически являются макрокомандами (макросами), на встроенном

- 27. Сетевые черви и защита от них Сетевые черви являются вредоносными программами, которые проникают на компьютер, используя

- 28. Web-черви Отдельную категорию составляют черви, использующие для своего распространения web-серверы. Заражение происходит в два этапа. Сначала

- 29. Межсетевой экран Межсетевой экран (брандмауэр) — это программное или аппаратное обеспечение, которое проверяет информацию, входящую в

- 30. Почтовые черви Почтовые черви для своего распространения используют электронную почту. Червь либо отсылает свою копию в

- 31. Троянские программы и защита от них Троянская программа, троянец (от англ. trojan) — вредоносная программа, которая

- 32. Троянские утилиты удаленного администрирования Троянские программы этого класса являются утилитами удаленного администрирования компьютеров в сети. Утилиты

- 33. Троянские программы - шпионы Троянские программы — шпионы осуществляют электронный шпионаж за пользователем зараженного компьютера: вводимая

- 34. Рекламные программы Рекламные программы (англ. Adware: Advertisement — реклама и Software — программное обеспечение) встраивают рекламу

- 35. Хакерские утилиты и защита от них Сетевые атаки на удаленные серверы реализуются с помощью специальных программ,

- 36. Утилиты взлома удаленных компьютеров предназначены для проникновения в удаленные компьютеры с целью дальнейшего управления ими (используя

- 37. Руткит (от англ. root kit — «набор для получения прав root») — программа или набор программ

- 38. Защита от хакерских атак, сетевых червей и троянских программ. Защита компьютерных сетей или отдельных компьютеров от

- 39. Классификация вирусов по особенностям алгоритма Простейшие вирусы - паразитические, они изменяют содержимое файлов и секторов диска

- 41. Скачать презентацию

Множественное наследование. Лекция 18

Множественное наследование. Лекция 18 Справочные издания

Справочные издания Представления (VIEW). Лабораторная работа 7

Представления (VIEW). Лабораторная работа 7 Системы счисления. Представление чисел в компьютере

Системы счисления. Представление чисел в компьютере Эволюция операционных систем

Эволюция операционных систем Дерево целей - как метод исследования

Дерево целей - как метод исследования Этапы развития вычислительной техники в период 60-х – 70-х

Этапы развития вычислительной техники в период 60-х – 70-х Основные понятия криптографической защиты. Симметричные алгоритмы шифрования

Основные понятия криптографической защиты. Симметричные алгоритмы шифрования Стандартные программы Windows 7. (Лекция 7)

Стандартные программы Windows 7. (Лекция 7) Основные принципы работы в программе Cisco Packet Tracer

Основные принципы работы в программе Cisco Packet Tracer Архитектура крупных систем информационного обеспечения

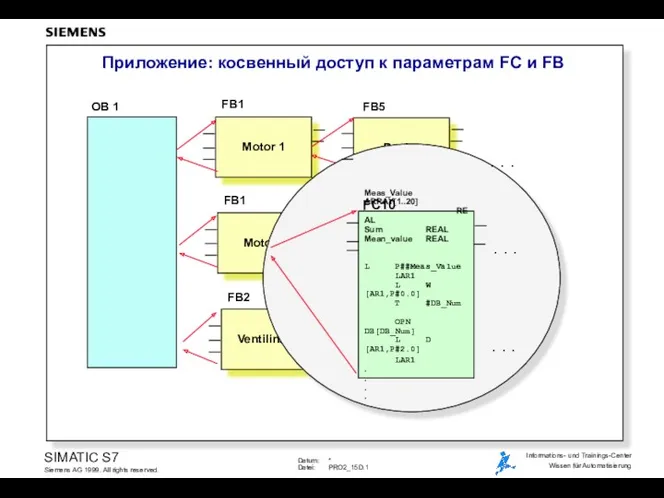

Архитектура крупных систем информационного обеспечения Приложение: косвенный доступ к параметрам FC и FB

Приложение: косвенный доступ к параметрам FC и FB презентация к уроку Глобальная компьютерная сеть Интернет

презентация к уроку Глобальная компьютерная сеть Интернет Оптимізація топології гетерогенної комп’ютерної мережі навчального закладу

Оптимізація топології гетерогенної комп’ютерної мережі навчального закладу Средства коммуникационной техники. Средства и системы телефонной связи

Средства коммуникационной техники. Средства и системы телефонной связи Влияние современных СМИ на молодёжь

Влияние современных СМИ на молодёжь Розвиток інформатики в Україні

Розвиток інформатики в Україні Урок по теме Устройства компьютера

Урок по теме Устройства компьютера Основные понятия и задачи моделирования процессов и систем

Основные понятия и задачи моделирования процессов и систем Структура компьютера. Понятие вычислительной системы

Структура компьютера. Понятие вычислительной системы Основы гидродинамического моделирования

Основы гидродинамического моделирования Классификация программного обеспечения

Классификация программного обеспечения Кибербезопасность для младших школьников

Кибербезопасность для младших школьников Язык PHP

Язык PHP Введение в SDH

Введение в SDH Библиотеки PID_Regulators и PID_Reg2. Программные ПИД-регуляторы (на примере пакета CoDeSys)

Библиотеки PID_Regulators и PID_Reg2. Программные ПИД-регуляторы (на примере пакета CoDeSys) Как найти информацию о стажировках

Как найти информацию о стажировках Понятие сетевой модели. Сетевая модель OSI. (Тема 8)

Понятие сетевой модели. Сетевая модель OSI. (Тема 8)